ダスト攻撃とは何か、その特徴は?

2026/04/05 00:16:33

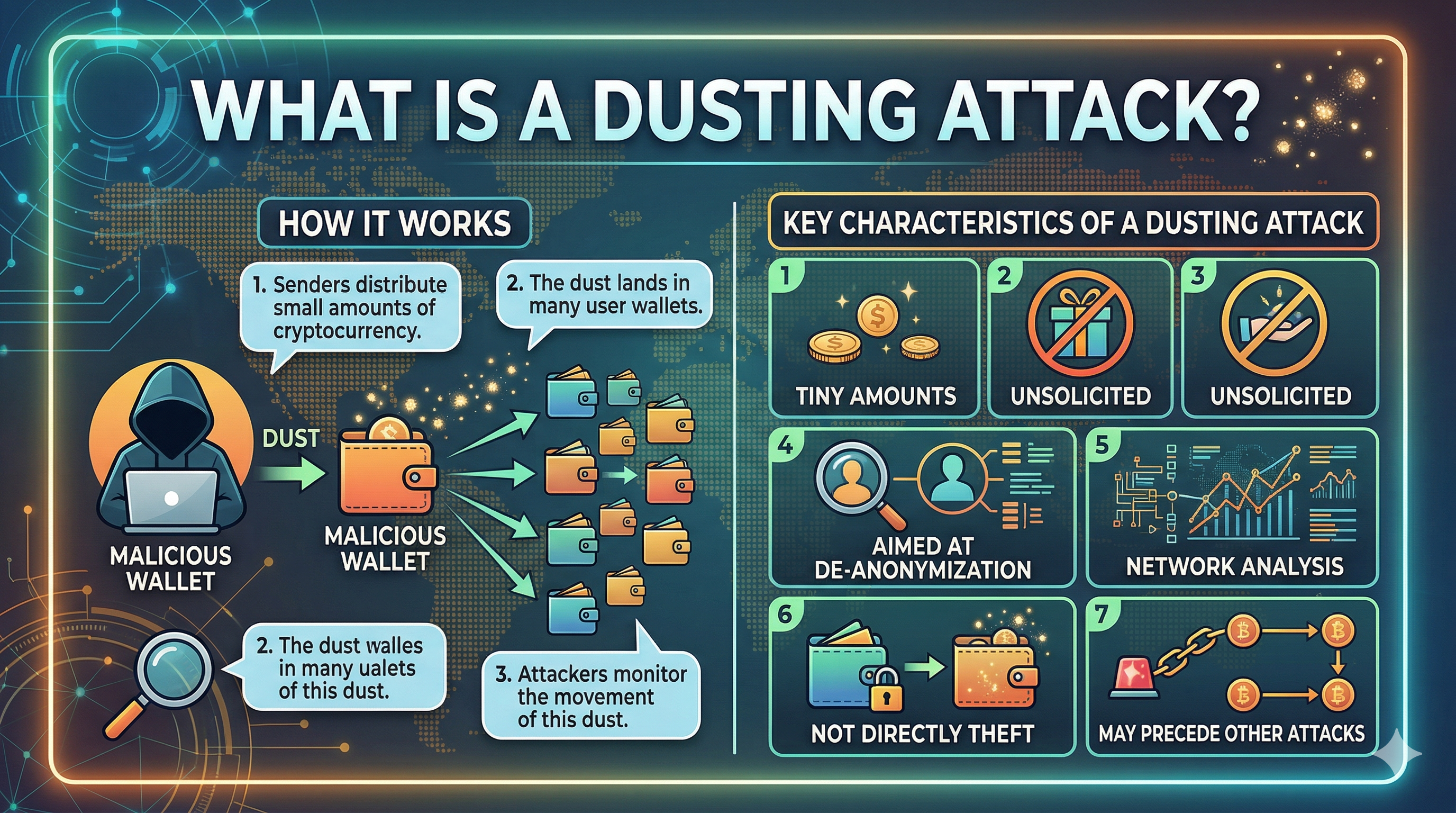

ダスティング攻撃は直接的な盗難手法ではなく、ブロックチェーンの透明性を活用して仮想通貨利用者を追跡・クラスタリングし、最終的に匿名性を剥奪する洗練されたプライバシー侵害技術であり、見かけ上微々たる取引を、標的型サイバー脅威に対する強力な情報収集ツールに変える。

見過ごされがちな静かな脅威

ダスト攻撃は、ほとんど常に自らその存在を告げることはありません。それはごくわずか、ほとんど意味のない取引として現れ、時には数セント分の仮想通貨だけがウォレットに静かに残り、疑いを招くことはありません。しかし、その無視できる価値の裏には、はるかに貴重なものを暴くことを目的とした計算された戦略が隠されています。プライバシーがしばしば仮定されるが保証されていない仮想通貨エコシステムにおいて、これらのマイクロ取引は、微妙な監視手法となっています。ダスト攻撃に関するさまざまな説明によると、攻撃者はブロックチェーン上でこれらの資金の動きを追跡・分析するために、多くのアドレスに小さな数量の仮想通貨を配布します。

このアプローチは、ブロックチェーンネットワークが設計上透明であるため機能します。すべてのトランザクションは公開され、永続的で追跡可能な台帳が作成されます。ウォレットアドレスは直接個人の身元を明らかにしませんが、時間の経過とともにパターンが現れます。ダスト攻撃は、この透明性を悪用し、力ではなくデータを使ってウォレット間の関連性を明らかにします。ソフトウェアの脆弱性を狙うハッキングとは異なり、ダスト攻撃は行動パターンに焦点を当てます。日常的なトランザクションをパンくずのように変えて、徐々に所有構造を明らかにしていきます。

この脅威が特に注目される理由は、その不可視性です。多くのユーザーはこれらの入金に気づかず、その目的を理解しているユーザーはさらに少ないです。この攻撃はユーザーの行動を要求せず、アラートをトリガーせず、資金を即座に盗もうとしません。代わりに、待機します。この忍耐が、ダスティング攻撃を非常に効果的かつ過小評価されているものにしています。

仮想通貨の文脈における「ダスト」の理解

ダスト攻撃を理解するには、「ダスト」が実際に何を意味するかをまず理解することが不可欠です。仮想通貨において、ダストとは極めて小さなデジタル資産の数量を指し、しばしば使用に実用的でないほど微小です。たとえば、Bitcoinネットワークでは、ダストは数百サトシにすぎず、価値は1セントの一部にすぎません。

これらの数量は、ブロックチェーンシステム内に自然に存在します。時間の経過とともに、繰り返される取引により、未使用取引出力(UTXO)と呼ばれる小さな仮想通貨の断片が残ることがあります。これらの断片は蓄積され、金融的価値が無視できるため、ユーザーによって無視されることが多いです。しかし、金融的に無視できるように見えるものが、データの観点からは非常に価値がある場合があります。

攻撃者は、意図的にダストを数千のウォレットに送信することでこの仕組みを利用します。ブロックチェーンネットワークは誰でも公開アドレスに資金を送金できるため、この行動を防ぐ障壁は存在しません。ダストがウォレットに到着すると、それはそのウォレットの取引履歴の一部となります。ここで本格的な戦略が開始されます。

ダストはマーカーとして機能します。利益を得るために使用されることを目的としておらず、追跡ツールとしての役割を果たします。ユーザーが知らないうちに将来の取引にそのダストを含めると、異なるウォレットアドレスが関連付けられます。時間の経過とともに、これらの接続は所有権のマップを形成します。

この意味では、ダストはお金というよりメタデータに近い。最小の取引でも行動、習慣、身元に関するパターンを明らかにするため、ブロックチェーンは財務台帳からインテリジェンスネットワークへと変貌する。

ダスティング攻撃の実際の仕組み

ダスト攻撃は、被害者が何が起こっているか気づかないまま、段階的に進行する構造化されたプロセスです。これはデータ収集から始まります。攻撃者は、頻繁に送金または受金を行うアクティブなウォレットアドレスをブロックチェーンネットワーク上でスキャンします。アクティブなウォレットは、後でダストとやり取りする可能性が高いため、理想的な標的となります。

次の段階は配布です。少量の仮想通貨が数千、場合によっては数百万のアドレスに送信されます。これらの取引は自動化されており、得られる可能性のある情報に対して必要なコストは最小限です。CoinTracker’sの2026年における分析によると、攻撃者は多くのウォレットにダストを効率的に配布するためにスクリプトを使用することが多いです。

配布後、監視が開始されます。これは最も重要な段階です。攻撃者はブロックチェーン分析ツールを使用してダストの移動を追跡します。ダストがそのまま放置されている場合、その価値は限定的ですが、使用された場合、それはアドレス間の関連を解き明かす鍵となります。

最終段階では、クラスタリングと識別が行われます。ダストが取引内で他の資金と組み合わさると、それらの資金が同じエントティに属していることが明らかになります。その取引が本人確認を要する中央集権的取引所とやり取りする場合、攻撃者はウォレットの活動を現実の身元と結びつける可能性があります。

このプロセスはセキュリティシステムを破ることに依存していません。忍耐、データ分析、そして人間の行動に依存しています。これが、特に効果的で検出が難しい理由です。

核心目標:匿名性の解除

ダスト攻撃の最終的な目的は盗難ではなく、匿名性の解明です。仮想通貨利用者は、ウォレットアドレスに個人情報が含まれていないため、自分の身元が保護されていると通常考えています。技術的には正しいですが、この匿名性は脆いものです。

ブロックチェーンの透明性により、誰でも取引を追跡できます。複数のウォレットアドレスを関連付けることで、攻撃者はユーザーの財務行動のプロファイルを構築できます。これには、取引頻度、資産保有額、特定のプラットフォームとのやり取りが含まれます。時間の経過とともに、このデータはますます詳細になります。

ウォレットクラスターが特定されると、攻撃者は所有パターンを推測し、保有総額を推定することさえできます。この情報は、特に高資産個人や組織をターゲットにする際に非常に価値があります。

これらの洞察が外部のデータソースと交差するとき、危険は増大します。たとえば、ウォレットが規制された取引所とやり取りする場合、本人確認プロセスによって個人情報が露呈する可能性があります。一度リンクが確立されると、匿名性は崩壊します。

これが、ダスティング攻撃が情報収集活動としばしば説明される理由です。これらは即時の脅威ではなく、準備段階です。匿名のブロックチェーン活動を特定可能なパターンに変換することで、攻撃者は今後のより直接的でターゲット絞った攻撃の機会を生み出します。

ダスティング攻撃の主な特徴

ダスト攻撃は、他の暗号資産の脅威とは異なるいくつかの特徴を備えています。その中でも特に目立つのは、極めて小さな取引数量です。これらの数量は意図的に無視できるほど小さく設定されており、懸念や即時の対応を引き起こさないようにしています。

もう一つの特徴はスケールです。ダスティング攻撃は単一のウォレットを対象とすることはめったにありません。代わりに、数千のアドレスに一斉に分散されます。この広範なアプローチにより、価値のあるターゲットを特定する可能性が高まります。

Persistenceも重要な特徴です。ダスティング攻撃は一度限りの出来事ではありません。攻撃者は繰り返しキャンペーンを実施し、継続的にデータを収集し、分析を洗練させていきます。このプロセスは数週間、あるいは数か月にわたる場合があります。

さらに特徴的なのは、ブロックチェーンの透明性への依存です。従来のサイバー攻撃がソフトウェアの脆弱性を悪用するのに対し、ダスティング攻撃はブロックチェーンシステムのオープンな性質を悪用します。すべてのトランザクションが可視化されているため、直接的なやり取りなしにユーザーの行動を追跡・分析することが可能です。

最後に、これらの攻撃は受動的な性質を持っています。被害者の即時の対応は必要ありません。攻撃の効果は、ユーザーがダストに最終的に反応するかどうかに依存します。

これらの特徴により、ダスティング攻撃は特異的に繊細です。静かに動作し、効率的に拡張され、ブロックチェーン技術の基本的な性質に依存しています。

2026年においてダスティング攻撃が重要な理由

ダスト攻撃は、広範な仮想通貨エコシステムとともに進化してきました。ブロックチェーンの採用が増加するにつれて、公開可能なトランザクションデータの数量も増加しています。これにより、分析と追跡のためのより豊かな環境が生まれます。現代のブロックチェーンアナリティクスツールは、数年前と比べてはるかに高度になっています。これらのツールはパターンを特定し、アドレスをクラスタリングし、トランザクション履歴に基づいて行動を予測することさえできます。これにより、ダスト攻撃はこれまで以上に効果的になっています。

最近の報告によると、ダスティング攻撃はより大きな攻撃戦略の一部として増加しています。これらの攻撃は、フィッシングキャンペーンやターゲット型の詐欺を含むより複雑な操作の最初のステップとして使用されることが多いです。

分散型金融(DeFi)の台頭と複数のウォレット利用の増加により、脆弱性も高まっています。ユーザーはさまざまな目的で複数のウォレットを管理することが多く、これにより攻撃者がそれらの間の接続をマッピングする機会が増加します。この変化により、ダスティング攻撃はもはや孤立した事例ではなく、情報がアクセスよりも主な目的となる、データ駆動型のサイバー脅威への広範なトレンドの一部となっています。

現実の例とパターン

ダスティング攻撃は理論上のものではなく、複数のブロックチェーンネットワークで繰り返し発生しています。Bitcoin、Litecoin、Ethereumのユーザーは、理由の不明なマイクロトランザクションを受け取ったと報告しています。

注目すべきパターンの一つは、ダスト取引にメッセージやリンクを添付することです。一部のユーザーは、微小な量の仮想通貨とともに、ウェブサイトへの案内が記されたメモを受け取っています。これらのリンクは、認証情報や秘密鍵を盗むことを目的としたフィッシングページに導かれることが多いです。

もう一つのパターンは、高額なウォレットを標的にすることです。攻撃者は、匿名化の解除に成功した場合の報酬が大きくなるため、大口の資産を保有するアドレスに注目します。これらのユーザーが特定されると、パーソナライズされた詐欺や脅迫の対象となる可能性があります。

機関用ウォレットも標的とされています。このようなケースでは、経済的利益を超えて、競合情報の収集が目的となることがあります。取引の流れをマッピングすることで、攻撃者はビジネス関係や運用戦略を推測できます。これらの現実の事例は、ダスティング攻撃が柔軟であることを示しています。攻撃は、ターゲット、ブロックチェーン、および攻撃者の目的に応じて進化します。

ダスティング攻撃に関する一般的な誤解

最も一般的な誤解の一つは、ダスティング攻撃が直接資金を盗むことだと考えることです。実際には、攻撃自体はウォレットのセキュリティを侵害したり、秘密鍵にアクセスしたりすることはありません。ユーザーが二次攻撃の標的とならない限り、資金は安全です。

もう一つの誤解は、ダスト攻撃が稀であるということです。常に見えるわけではありませんが、多くのユーザーが認識している以上に頻繁に発生しています。多くのウォレットには、所有者が気づかない間にダストが含まれています。

一部のユーザーは、ダストを無視することでリスクを完全に排除できると考えています。ダストを無視すると露出は減りますが、他の取引からパターンを推論できる場合、データ収集は依然として発生する可能性があります。

大規模な投資家だけが標的であるという誤解もあります。高額なウォレットは魅力的な標的ですが、ダスティング攻撃は広範囲にわたって行われることが多く、どのアクティブなウォレットもデータセットの一部になり得ます。

これらの誤解を理解することは重要です。これにより、恐怖から意識へと視点が変わり、ユーザーが脅威の本質を認識する手助けになります。

攻撃者が注目する行動パターン

ダスト攻撃は本質的に行動に関するものです。攻撃者にとって重要なのはダストそのものではなく、ユーザーがそれとどのようにやり取りするかです。

一つの重要なパターンは、トランザクションのグループ化です。ユーザーが単一のトランザクションで複数の入力を組み合わせると、それらの入力が同じエンティティに属していることを示します。これはアドレスを関連付ける主要な方法です。

もう一つのパターンは頻度です。定期的な取引はより多くのデータポイントを提供し、習慣を特定し、将来の行動を予測しやすくします。

中央集権的取引所とのやり取りも重要なシグナルです。これらのプラットフォームはしばしば本人確認を必要とし、匿名のブロックチェーン活動と現実世界のアイデンティティを結びつけます。

タイミングパターンはまた洞察を示すことができます。たとえば、一貫した取引時間は地理的場所や習慣的な行動を示唆する可能性があります。

これらの行動シグナルを組み合わせることで、詳細なプロファイルが作成されます。ダスティング攻撃の最終的な目的は、ウォレットを特定することではなく、その背後にある人物を理解することです。

ダスト攻撃がより大きな脅威につながる理由

ダスト攻撃は通常、最終目的ではありません。これはより大きな戦略の始まりにすぎません。攻撃者が十分なデータを収集すると、よりターゲットを絞った効果的な攻撃を開始できます。

フィッシングは最も一般的な後続攻撃の一つです。ユーザーの保有資産や最近の取引に関する情報をもとに、攻撃者は非常に信頼性の高いメッセージを作成できます。これらのメッセージは具体的な詳細を参照するため、成功しやすくなります。

脅迫は別の可能性のある結果です。攻撃者が高価値のウォレットを特定した場合、所有者を脅したり強制したりしようとする可能性があります。

場合によっては、ダスティング攻撃は直接的な悪用ではなく、監視目的で使用されます。組織は競合他社を監視したり、市場の行動を追跡したりするためにこれを使用することがあります。

データ収集からターゲットを絞った行動へのこのプロセスは、ダスティング攻撃を無害だと見なすべきでない理由を示しています。これらは、サイバー脅威のより広範なエコシステムの一部です。

ダスト攻撃の見分け方

ダスト攻撃を認識するには、細部への注意が必要です。最も明白な兆候は、不明なアドレスから非常に小さな予期しない取引が受信されることです。これらの取引は、通常説明なしに表示されます。メッセージが含まれていないか、曖昧または疑わしいメモが含まれている場合があります。

もう一つの指標は繰り返しです。時間とともに複数の小額入金が見られる場合、ランダムな出来事ではなく継続的なキャンペーンを示唆しています。

ユーザーは、馴染みのないトークンにも注意してください。場合によっては、ダストがウォレットに追加された新しいまたは不明な資産として表示されることがあります。

取引履歴の監視は不可欠です。定期的な確認により、異常なパターンを特定し、通常の活動と潜在的な攻撃を区別できます。意識が最初の防衛線です。早期に兆候を認識すれば、さらなる被害を防げます。

最終的な考察:取引に偽装されたデータゲーム

ダスティング攻撃は、ブロックチェーン技術の根本的な真実を明らかにします:透明性は強みであり、同時に脆弱性でもあります。信頼を可能にする同じ開示性が、監視を可能にします。

これらの攻撃は、即時の財務的利益を目的としていません。情報の収集、分析、戦略的利用が目的です。データが力であるこの世界では、最も小さな取引さえも貴重な資産となる可能性があります。

ダスティング攻撃を理解することは、セキュリティに関する問題にとどまらず、視点の問題です。表面を超えて、些細に見える行動がより広範な影響を及ぼす可能性があることを認識することが必要です。

仮想通貨が成長し続けるにつれ、それを悪用する手法もまた増えていきます。ダスティング攻撃は、イノベーションが予期しない形で利用される一例です。

よくある質問

1. ダスティング攻撃とは、簡単に言うと何ですか?

ダスト攻撃とは、攻撃者が多くのウォレットに微小な数量の仮想通貨を送信し、所有者を追跡・特定する行為です。

2. ダスティング攻撃で私の暗号資産が盗まれることはありますか?

いいえ、直接資金を盗むことはできません。リスクはフィッシングなどの後続攻撃から生じます。

3. 攻撃者はハッキングではなくダストを使用する理由は何ですか?

ブロックチェーンデータは公開されているため、攻撃者はセキュリティシステムを破らずに情報を収集できます。

4. ダストを受け取った場合、心配すべきですか?

すぐにではありませんが、それとやり取りしないようにし、注意を払ってください。

5. 2026年にはダスティング攻撃は一般的ですか?

はい、特に高度なブロックチェーンアナリティクスにより追跡が容易になっています。

免責事項

このコンテンツは情報提供を目的としたものであり、投資アドバイスを構成するものではありません。仮想通貨への投資にはリスクが伴います。ご自身で調査してください(DYOR)。

免責事項: このページは、お客様の便宜のためにAI技術(GPT活用)を使用して翻訳されています。最も正確な情報については、元の英語版を参照してください。