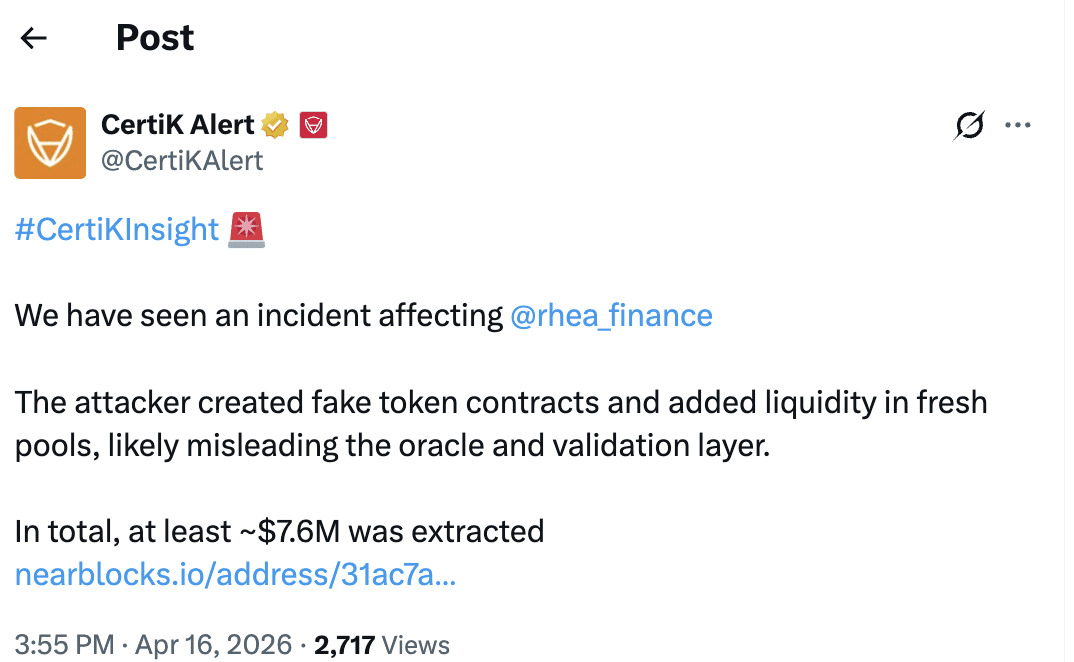

Rhea Financeは、セキュリティ企業CertiKがプロトコルから少なくとも760万ドルが抽出されたと報告する、疑わしい攻撃の標的となりました。

この事件は4月16日に検出され、初期の調査結果では、攻撃者が偽のトークン契約を用いて流動性プールを操作した可能性が示唆されています。現在のところ、Rhea Financeチームは公式な対応を発表していません。

偽のトークンとオラクル操作に関連する脆弱性

CertiKによると、攻撃者は不正なトークン契約を作成し、新しく形成されたプールに流動性を追加しました。この活動は、プロトコルのオラクルおよび検証メカニズムを誤導し、攻撃者が資金を引き出すことを可能にした可能性があります。

このような攻撃は、価格フィードや流動性シグナルを歪曲することに依存しています。これにより、攻撃者はプロトコル内の認識された資産価値と実際の資産価値の差を悪用できます。

完全な技術的詳細はまだ確認されていませんが、報告された手法はオラクル操作の一種を示しており、これは分散型金融システムで繰り返し見られる脆弱性です。

オンチェーンへの影響とプラットフォームの露出

CertiKは、これまでに約760万ドルが不正に引き出されたと推定していますが、さらなるデータが明らかになるにつれてこの金額は変動する可能性があります。

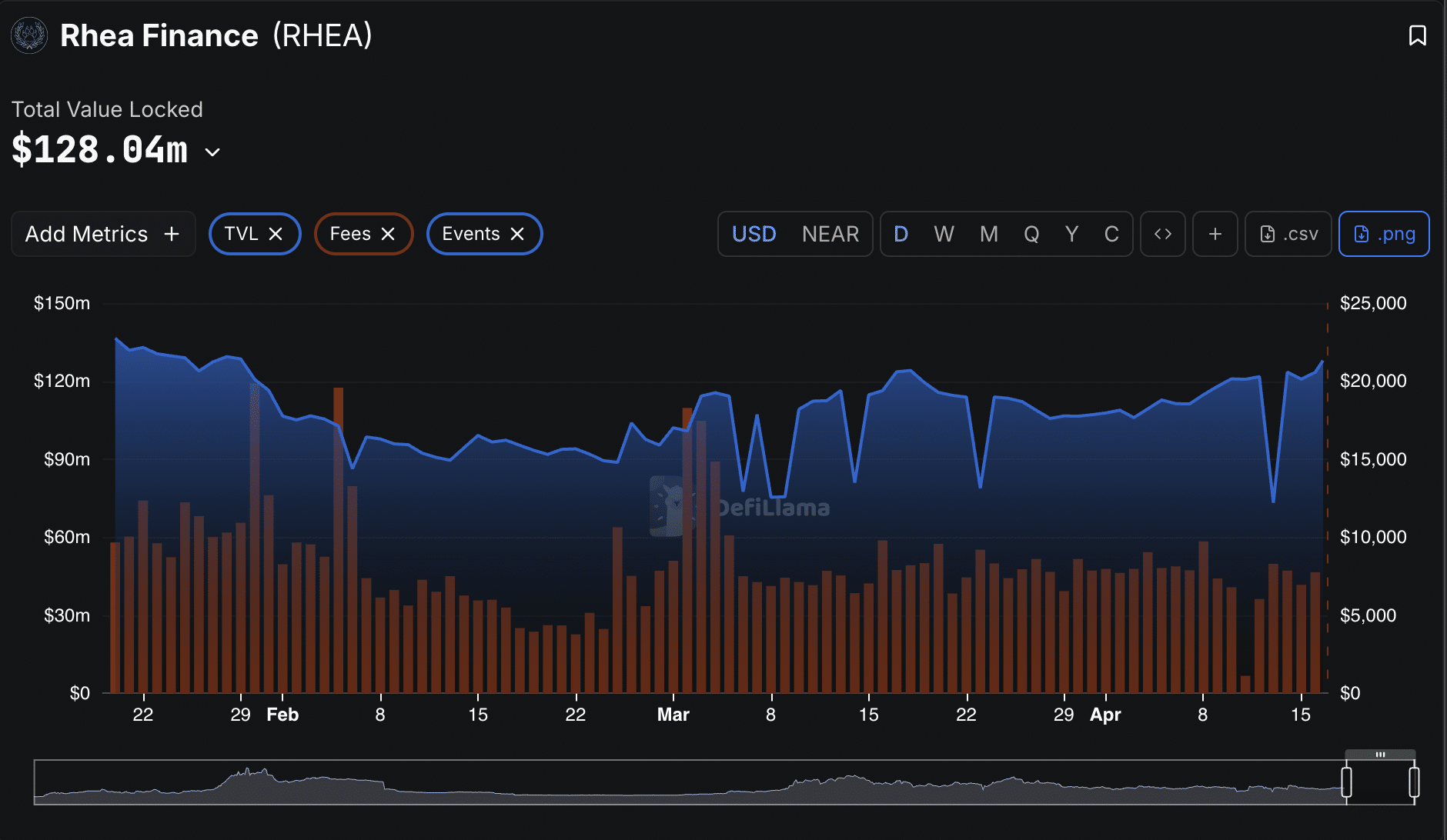

DefiLlamaのデータによると、Rhea Financeは現在約1億2800万ドルの総ロックアップ価値[TVL]を保有しており、この攻撃はプラットフォームの流動性の顕著な部分を占めていることを示唆しています。

資金の移動はオンチェーンで追跡されており、攻撃者は複数のアドレスを経由して資産を転送し、攻撃後の取引履歴を隠蔽する一般的な手法を用いました。

調査が継続中であり、チームはまだ返答していません

Rhea Financeは、この事件について公にコメントしておらず、攻撃の詳細、潜在的な対応措置、および回復活動に関する情報は明確になっていません。

即時のコミュニケーションが欠如しているため、状況の進展に伴い、サードパーティによる追跡やオンチェーン分析に注目が集まっています。

この攻撃は、流動性や価格メカニズムの操作を通じてDeFiプロトコルを標的とする攻撃の増加するリストに加わるものであり、外部データ入力に依存するシステムにおける継続的なリスクを浮き彫りにしています。

最終サマリー

- Rhea Financeは、攻撃者が偽のトークンと流動性プールを使用してオラクルメカニズムを操作したとして、760万ドルの被害を受けたと報告されています。

- チームからの返答がまだないため、調査が継続されている中、攻撃の全容と回復対応の範囲は不明です。