原文作者:菠菜菠菜(X:@bocaibocai_)

コア要約

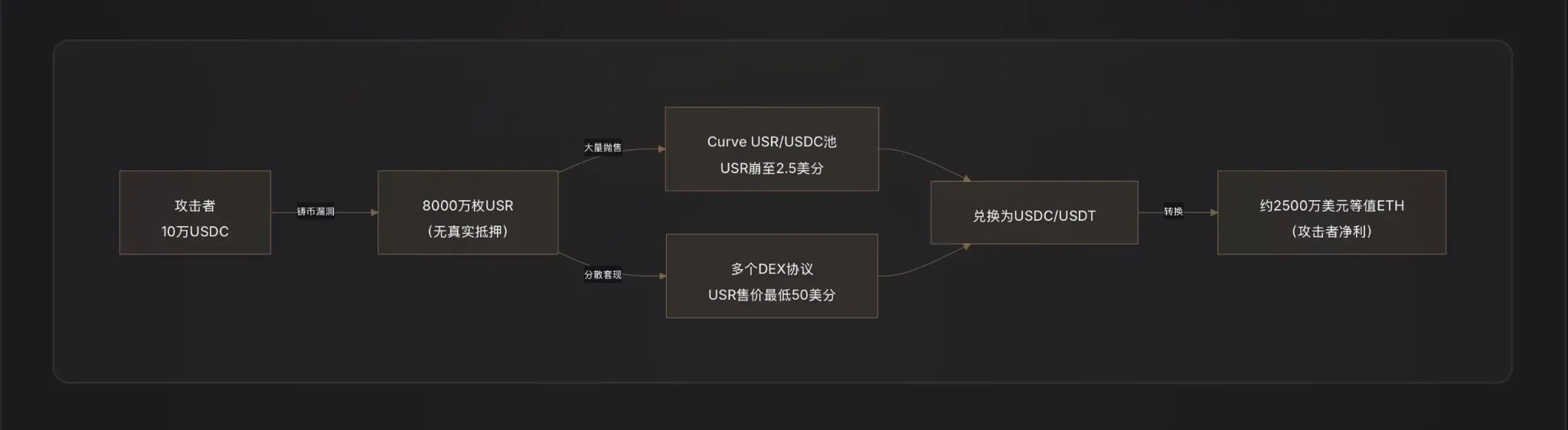

攻撃手法: 攻撃者は約10万ドルのUSDCのみを使用し、USRの鋳造関数における重要な脆弱性——オラクルの操作、オフチェーン署名者キーの漏洩、または鋳造リクエストと実行の間の金額検証の欠如——を悪用して、8,000万枚のUSR(約8,000万ドル相当)を無から鋳造し、その後すぐに実際の資産と交換した。

アービトラージ経路:攻撃者は不正に鋳造されたUSRをCurve Financeなどの流動性プールに段階的に売却し、USRの価格は最低2.5セントまで下落。脱勾配の混乱の中で合計約2500万ドルを現金化し、その後、アービトラージ収益をETHに変換して洗浄した。

損失の分配:Resolvの二層リスクアーキテクチャの設計ロジックに基づき、今回の攻撃により生じた抵当品の不足分はまずRLP保険プールの保有者が負担します(RLP価格はプロトコルの純資産価値の低下に伴って下落します)。一方、USR保有者はプロトコルが償還を一時停止するまで理論的には保護されます。ただし、Morphoなどの貸し出しプロトコル上のUSRレバレッジループポジション(Looping)がアンカリングを失い強制ロングカットされ、二次的な損失が発生しました。

関連契約:主な影響を受けたDeFiプロトコルには、Curve Finance(USR/USDC流動性プールが即座に崩壊)、Morpho(USRを抵当に入れたレバレッジポジションが清算を引き起こす)、Fluid、およびEuler(同様にUSR/RLPの循環ポジションが存在)が含まれます。

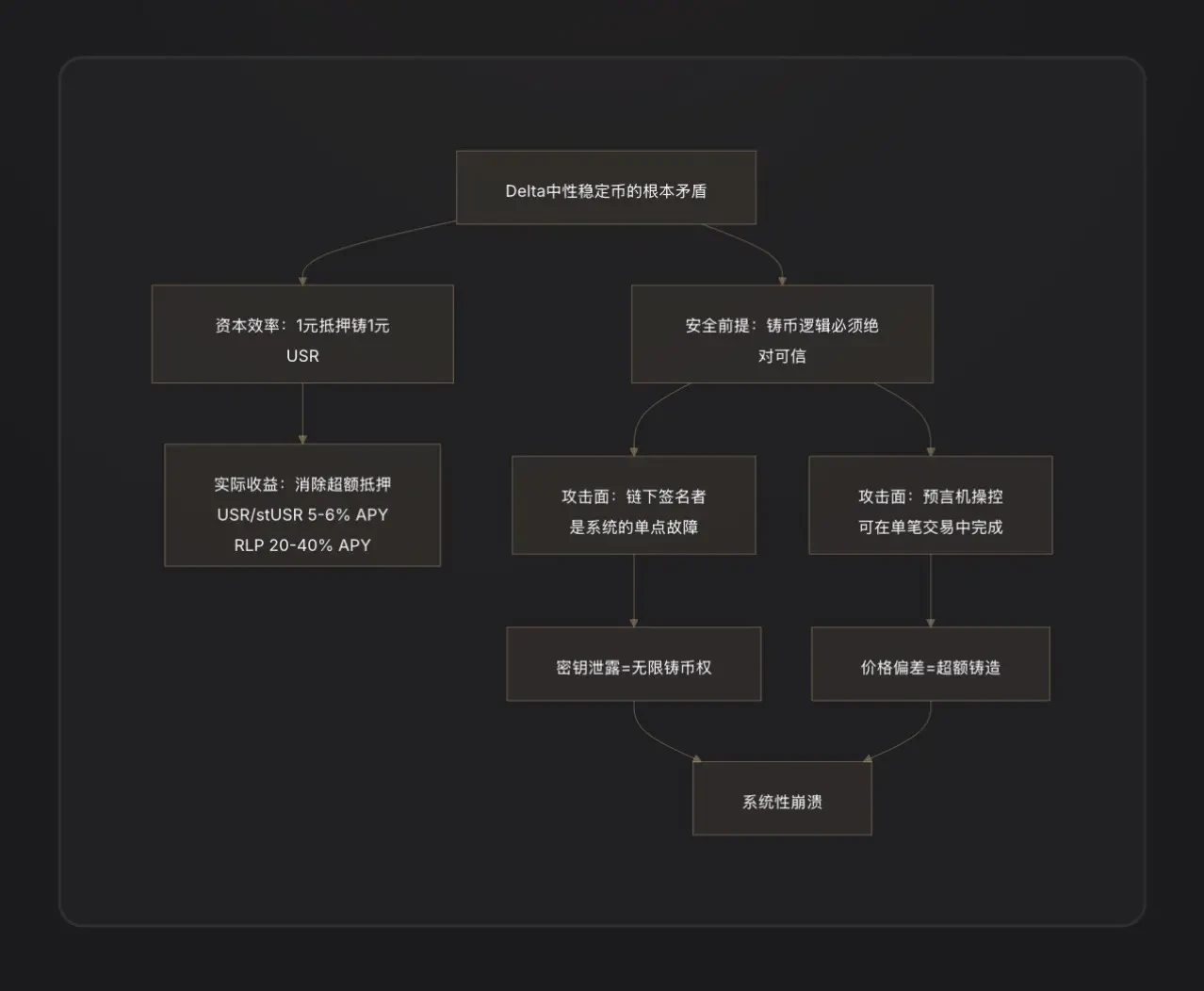

業界警告:このイベントは、デルタニュートラル安定通貨の根本的な弱点を明らかにしました——発行ロジックとオフチェーン署名/オラクルの結合点が、システムで最も脆弱な攻撃面です。「1ドル発行で1ドル」の資本効率設計は、極めて厳格な契約セキュリティ監査を前提とする必要があります。

一、RESOLVとUSR:このシステムを理解することが、この攻撃を理解する鍵である

攻撃について議論する前に、USRがどのように機能しているかを理解しなければなりません——攻撃者はその設計の中で最も洗練され、かつ最も脆弱な部分を悪用したからです。

USRの核心メカニズム:デルタ中性安定通貨

USRは、銀行預金で裏付けられたUSDTのような安定通貨でも、過剰担保型のDAIのような安定通貨でもありません。それは「ETH現物を保有し、ETH永続契約をショートする」ことでネットリスクを中性化する構造を持つデルタニュートラル安定通貨です[注1]。

ロジックは以下の通りです:

1ドルのETHを預けて1枚のUSRを鋳造すると、Resolvプロトコルは永続契約市場で同等のETHショートポジションを同時に開きます。ETHが上昇すれば、現物取引で利益が出ますが、契約取引で損失が出ます。ETHが下落すれば、契約取引で利益が出ますが、現物取引で損失が出ます——両者が相殺され、純資産は常に約1ドルに保たれます。これにより、USRはETHの価格から切り離されながらも、1:1のドルペグを維持します[注2]。

このアーキテクチャの利点は、資本効率が非常に高いことです。1ドル分のETHだけで1枚のUSRを鋳造でき、過剰担保は必要ありません。収益源は、ヘッジポジションの資金费率(ロングがショートに支払う費用)とETHのステーキング収益です。これにより、USR保有者は年率約5〜6%の収益を得られます。ステーク版のstUSRの金利はさらに高くなります[注3]。

二重アーキテクチャ:USRとRLPのリスク隔離

Resolvは「誰がプロトコルの運用リスクを負担するか」という問題を解決するために、二層トークン構造を設計しました:

USR層(優先度高):保有者は安定したアタッチメント保護を享受し、損失は負担しません;

RLP層(劣後層):RLP保有者はプロトコルの「保険プール」として、市場リスク、取引相手リスク(資金费率が継続的に負になるなど)、および潜在的な契約リスクを負い、その対価としてより高いリターン(年率20~40%)を獲得します[注4]。

ルールは明確です:損失が発生した場合、まずRLPを差し押さえ、その後USRを差し押さえます。USRの抵当率が110%以下に下がった場合、RLPの赎回は自動的に凍結され、USR保有者の保護が優先されます[注5]。

これは今回の攻撃による損失の分配を理解するための重要な前提です。

攻撃の核心:通貨発行関数に何が問題だったのか?

これは現在最も重要であり、情報が最も不十分な部分です。オンチェーンデータは、攻撃者が10万ドルのUSDCで5,000万ドルのUSRを「購入」したことを確認しています[1]。この1:500の発行比率は、コントラクトの発行額検証が完全に機能していないことを意味します。

暗号資産ファンドD2 Financeは、3つの可能性のある攻撃経路の仮説を提示しています[注9]:

仮説A:オラクルの操作(Oracle Manipulation)。USRの発行価格は価格オラクルに依存している。攻撃者が1取引内でオラクルの価格を一時的に引き下げ(たとえばスクリプトローンで市場を圧迫)、契約がユーザーが預けた資産の価値が実際より高いと誤認させれば、過剰なUSRを発行できる[注6]。

仮説B:链下署名者キーの漏洩(Off-Chain Signer Compromise)。Resolvの鋳造プロセスには、链下署名検証のステップが含まれています——ユーザーの鋳造リクエストは、プロトコルのバックエンドサービスによって署名される必要があります。この署名キーが盗まれた場合、攻撃者は任意の金額の正当な鋳造指令を偽造し、すべての链上制限を回避できます[2]。

仮説C:リクエストと実行の間の金額検証が欠落している(Validation Gap)。鋳造プロセスは「リクエストの発行」と「鋳造の実行」の2ステップに分かれている。契約が実行時に最終実行金額がリクエスト金額と一致しているか厳密に検証しない場合、攻撃者はリクエストを発行した後、実行前にパラメータを改ざんして過剰鋳造を実現できる可能性がある。

報告作成時点において、Resolv公式は完全な脆弱性根本原因分析(RCA)を発表していないため、上記の3つの仮説の優先順位は確定されていない。

攻撃の影響を踏まえると、仮説B(署名者秘密鍵の漏洩)または仮説C(検証ロジックの欠如)の可能性が高い——オラクルの操作には通常多額の資金が必要であり、このような極端な価格乖離を実現するのは困難である一方、8000万枚のUSRが鋳造された際、攻撃者が実際に投入した資金は極めて限られており、「コントラクト検証の回避」の特徴と一致する。

攻撃者がどのように現金化するか:教科書的なDeFiからの逃走シナリオ

攻撃者が8,000万枚のUSRを手に入れた後、直面する課題は:偽造されたステーブルコインを実際の価値に変換する方法である。

D2 Financeはこれを「教科書的なDeFiハッカーの現金化経路」と呼んでいる:攻撃者はUSRを複数の流動性プロトコルに段階的に送金し、特にCurve FinanceのUSR/USDCプール(USR最大の流動性プールで、1日あたりの取引高は360万ドル)で大量に売却している[注10]。

Curveの流動性は限られているため、8000万枚のUSRが一斉に流入した際、プールは完全に突き破られ、USRの価格は17分で1ドルから2.5セントまで下落した。攻撃者は1ドルで全量を売却することを目的としておらず、0.25ドル~0.5ドルの範囲で段階的にUSDC/USDTに交換し、最終的に利ざや資金をETHに変換して洗い出した。

PeckShieldの推定によると、最終的な現金化額は約2500万ドル[注11]であり、大量のUSRが極めて低い価格帯で売却されることによるスリッページ損失を考慮すると、攻撃者の実際の引き出し比率は約30%(2500万/8000万)となる。残りの7割の「価値」は流動性枯渇による大きなスリッページに消えた。

三、アンカー解除後:USR、RLPおよび抵当制度に何が起きたか

USRの抵当率が瞬時に崩壊しました

通常時は、USRはETH+ヘッジポジションによって1対1で裏付けられています。しかし、8,000万枚の無担保USRがシステムに発行された後、USR供給量に対応する実際の資産は1対1での償還に十分ではなく、抵当率は大幅に100%を下回りました。

これは直接RLP層の保護メカニズムを起動しました——プロトコルは理論的にRLPの償還を凍結し、USR保有者を優先的に保護します。しかし同時に、USR自体がデタッチメント(二次市場での取引価格は約0.87ドル)に陥っているため、USR保有者も市場価格での売却による損失に直面しています。

ローン契約のカスケード清算

これはこの出来事で最も過小評価されている副次的損失の一つです。

Resolvの成長は、ユーザーがUSRを抵当物としてMorpho、Fluid、Eulerなどの貸借プロトコルに預け、USDCを借りてさらにUSRを購入し、これを繰り返すことでレバレッジループポジション(Looping)を形成するという戦略に大きく依存しています。一部のユーザーのレバレッジ倍率は最大10倍に達しています[3]。

USRの価格が1ドルから0.87ドル、さらにはそれ以下に急落した際、これらのレバレッジポジションの抵当物価値は瞬時に13%以上蒸発した。貸出プロトコルは抵当率が清算ラインを下回ると自動的に強制ロングポジションを決済するため、多数のUSRがボットによって清算され、さらに多くのUSRが二次市場に放出され、価格をさらに下押しした——これは典型的なデススパイラル圧力[注7]である。

Morphoには専用の「MEV Capital Resolv USR Vault」があり、攻撃前のTVLはすでに相当な規模に達していたため、これらのポジションが連帯損失の主な被災者となった[4]。

プロトコルのTVLの急激な縮小

Resolvは攻撃前のTVLが数億ドル規模に増加していた(最高値は6億5千万ドルを超え、主にMorphoおよびEuler上のレバレッジポジションが牽引)。プロトコルが一時停止された後、ユーザーはUSRを引き出せなくなり、USRの価格が連動を失ったことでTVLの計算も混乱した[5]。

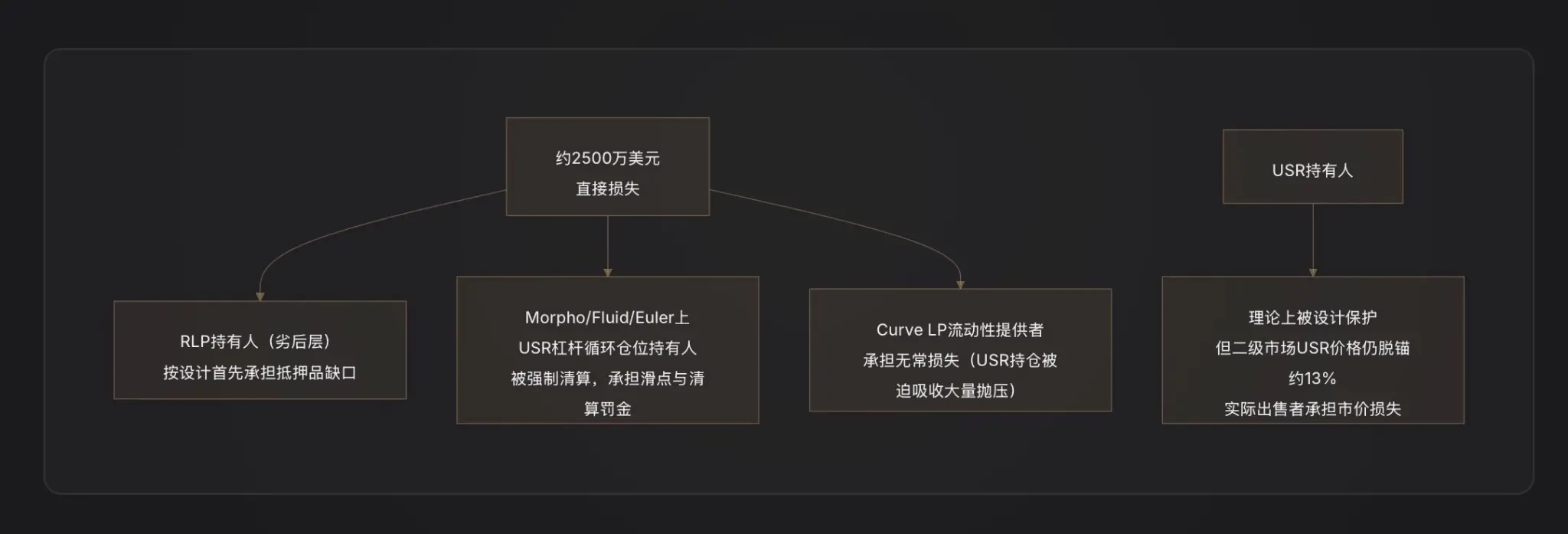

四、損失は誰が負担するのか?各当事者のリスク曝露を解説

RLP保有者は設計上、最初の損失負担層である。攻撃によって生じた抵当物の穴(8,000万の無抵当USRが発行された)は、直接的にRLPの純資産価値の低下として反映される——RLPの価格はプロトコルの超過抵当部分の権益証券であり、プロトコル全体にカバーされていない負債が発生した場合、RLPが最初に価値を下げる[6]。

USRレバレッジポジション保有者は、最も大きな損失を被る層です。彼らは清算(通常5~10%の罰金が伴う)のリスクにさらされるだけでなく、USRがアンカーから外れた期間中にアンカー価格より低い価格でポジションを売却し、損失が重なり不可避免となります。

Curve LP流动性提供者は不変損失を被ります——攻撃者が大量のUSRを売却すると、LPのプールは「50%USR/50%USDC」から自動的に大量のUSRを吸収(USDCを売却し、より安価なUSRを保有)し、アービトラージ損失が発生します[注8]。

通常のUSR保有者:設計上、プロトコルが正常に一時停止メカニズムを起動した場合、USR保有者は残存する実質的担保と1対1で償還できる。しかし問題は、攻撃発生後プロトコルがすべての機能を一時停止し、償還ウィンドウが閉じられたため、実際の売却者は0.87ドルの市場価格でのみ取引でき、13%の脱連動損失を被ることである。

五、緊急対応:RESOLVチームの対応措置

Resolvチームの最初の対応は、攻撃者のさらなる操作を遮断するために、鋳造、償還、送金を含むすべてのプロトコル機能を即座に一時停止することでした[1]。

報告作成時点において、Resolvは攻撃の発生を公に確認していますが、完全なポストモーテム報告書および公式補償案はまだ発表されていません。これはDeFiセキュリティイベントの典型的な対応スケジュールに合致しており、チームは通常、チェーン上での証拠収集と脆弱性の確認を48〜72時間かけて完了した後、詳細な是正策を発表します。

注目すべきは、Resolvが以前からImmunefiと協力してバグバウンティプログラムを設立し、Hypernativeのアクティブなセキュリティ監視システムを導入していたことである[7]。後者は理論上、異常な発行イベントの警告シグナルを捉えるべきである——これは、警告システムが適時に作動したのか、それとも攻撃の速度が人間の対応可能な時間枠を上回ったのかという疑問を生じさせる。

USRが17分以内に2.5セントまで急落した極端な速度から、攻撃の実行効率は非常に高く、対応の時間的余裕は非常に限られている。

六、同種プロトコルへの警告:DELTA ネutrアル安定通貨のシステムリスク

今回のResolvイベントは孤立した出来事ではなく、DeFiの「合成ドル」分野における典型的な失敗の一つです。

核心教訓一:オフチェーン署名者は中心化の危険性を伴う。デルタニュートラル安定通貨は、効率的な鋳造を実現するために、注文検証にオフチェーンバックエンドサービスを導入する傾向がある。この「オフチェーンコンポーネント」は本質的に中心化された権力ノードであり、その秘密鍵が漏洩した場合、攻撃者はプロトコルの鋳造権を獲得したのと同じ状態になる。これはWeb2のセキュリティ上の弱点をWeb3に持ち込んだことになる[8]。

核心教訓二:「1:1資本效率」是一把雙刃劍。超額抵押系統(如MakerDAO)的設計哲學是,即使合約存在小漏洞,超額的緩衝抵押也能吸收部分損失。而Delta中性系統將緩衝歸零——任何鑄造邏輯的失效,都會直接導致等比例的系統缺口,沒有冗餘。

重要な教訓3:TVLが急成長する際に監査が追いつかない。ResolvはTVLが5,000万ドル未満から3か月で6億5,000万ドル以上に急増し、主な原動力はMorpho上のレバレッジ循環戦略だった。システムの複雑さと統合ポイントの急激な拡大は、監査に大きな圧力をかけた。DeFiの歴史には類似した教訓が数多く存在する:Euler Finance(2023年3月、1億9,700万ドルの損失)、Inverse Finance(2022年4月、1,560万ドル)はいずれも「設計上は合理的だが、発行/貸出ロジックに細部の脆弱性があった」悲劇である[9]。

七、核心結論

この攻撃が明らかにしたのは、単なる契約の脆弱性ではなく、デルタニュートラル安定通貨セクターにおけるアーキテクチャレベルの深い矛盾である。

物語の出発点は、USRの設計の雄心だった:法定通貨の準備金に依存せず、過剰担保にも依存せず、ヘッジデリバティブのみで1対1の資本効率を実現すること。この設計は上昇 phase では論理的に完璧だった——ユーザーが1ドル分のETHを鋳造して1枚のUSRを得ると、プロトコルが資金料でユーザーにリターンを提供し、数億ドルのTVLが急速に集まった。

しかし「1:1の資本効率」は、システムに一切の抵当保証バッファーがないことを意味します。発行ロジックに脆弱性が存在した場合——たとえばオフチェーン署名者の秘密鍵が漏洩した場合、またはリクエストと実行の間の検証が欠如している場合——攻撃者はほぼゼロコストで任意の量の安定通貨を生成できます。これは過剰抵当システムのように安全マージンがあるわけではなく、システムを直接貫通します。

8000万枚USRの生成は、10万ドル、17分、2.5セントの価格底値で実現された。攻撃者は2500万ドルの実質的価値を引き出し、プロトコルには修復を待つブラックホールと、RLP保有者、レバレッジポジション利用者、Curve LPが実際のコストを支払って作成した請求書を残した。

Curve、Morpho、Fluid、Eulerといった周辺プロトコルによる連鎖的損失は、DeFi世界の「超相互運用性」(Hypercomposability)のもう一つの側面である:プロトコル間の統合は平常時には収益を拡大するが、危機時にはリスクも同様に拡大する。結局のところ、この出来事の教訓は、DeFiにおいてあなたが開く每一个の効率の窓が、そのままあなたが暴露する每一个の攻撃面となるということである。オフチェーン署名者の存在はプロトコルをより柔軟にするが、同時にプロトコルに中心化された致命的な弱点を追加する。

コメント

[注1] デルタ中性(Delta Neutral):金融デリバティブの用語。デルタは、資産価格が基礎資産の価格変動に対してどれほど敏感であるかを示す指標である。「デルタ=0」は、ポジションが基礎資産の価格変動に左右されず、損益が発生しないことを意味する——つまり、十分にヘッジされている状態である。Resolvの場合、1ドル分のETH(デルタ=+1)を保有し、同等額のETH先物をショート(デルタ=-1)することで、ネットデルタ=0となり、「デルタ中性」と呼ばれる。

[注2] 永続契約(Perpetual Futures):満期日が存在しない先物契約で、暗号資産市場の主流なデリバティブツールです。空頭の永続契約を保有することは、ETH価格が下落したときに利益を上げ、上昇したときに損失を被ることを意味し、现货ETHの価格リスクをヘッジします。

[注3] 資金調達率(Funding Rate):永続契約市場のバランスメカニズム。ロングポジションがショートポジションより多い場合、ロング側は定期的にショート側に「資金料」を支払います。その逆も同様です。Resolvはショート側として、牛市傾向の暗号資産市場で通常、継続的に資金料を受領し、これがその主な収益源です。

[注4]劣後層(Junior Tranche):金融分層構造において、劣後層の投資家は損失が発生した際に最初に損失を被る(「第一損失者」に相当)が、収益分配時にはより高いリスクプレミアムの補償を受けられる。RLPはResolvプロトコルの劣後層に相当し、USRは優先層に相当する。

[注5] 110% 抵押率トリガー:USRの全抵当資産価値がUSRの総発行量の1.1倍であることを意味します。このラインを下回ると、RLPの償還が一時停止され、残存資産はUSR保有者の償還に優先的に使用されます。

[注6] フラッシュローン:DeFi特有の無担保借入ツールで、借款と返済を同じトランザクション(同じブロック内)で完了させる必要があります。攻撃者はこれを利用して一時的に大量の資金を獲得し、価格を操作することが可能ですが、トランザクション終了前に返済すればほぼ資金コストがかかりません。

[注7] デススパイラル:レバレッジ解除プロセスにおける自己強化型崩壊:資産価格の下落→清算のトリガー→さらに多くの資産が売却→価格がさらに下落→さらに多くの清算が発生、というサイクル。

[注8] 不恒常損失(Impermanent Loss):自動市場メーカー(AMM)の流動性提供者が直面する特有のリスク。プール内の2つの資産の価格比率が初期状態からずれた場合、LPの資産ポートフォリオの価値は、2つの資産を直接保有していた場合の価値よりも低くなり、その差額が不恒常損失となります。

[注9] D2 Finance / CoinTelegraphの分析によると、D2 Financeのコメントを引用すると:「オラクルが操作されたか、オフチェーン署名者が侵害されたか、リクエストと完了間の数量検証が単に欠落している。」同上ソース。

[注10] CoinTelegraphの報道によると、USRはCurve USR/USDCプールで24時間の取引高が360万ドルとなり、UTC 2:38に価格は2.5セントまで下落しました。

[注11] PeckShieldによる推定データ、CoinTelegraphの同上ソースより引用:「PeckShieldは、USRのデペグ中に攻撃者が約2500万ドルを抽出できたと推定した。」