著者:クロード、シンチャオ TechFlow

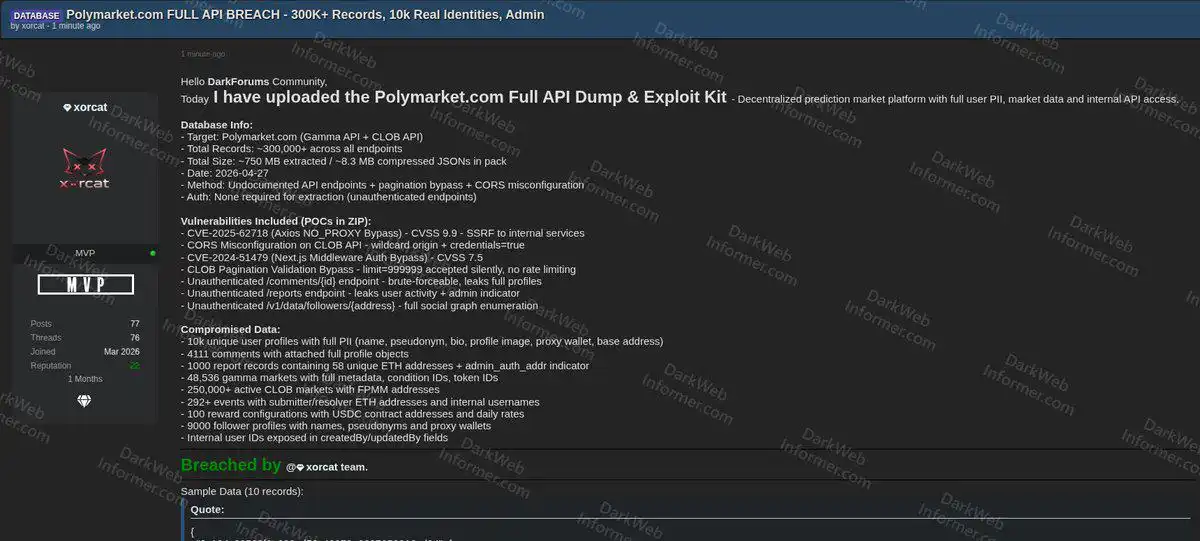

深潮ガイド:仮名「xorcat」のハッカーが4月27日、ネット犯罪フォーラムに圧縮ファイルを投稿。その中にはPolymarketから抽出された30万件以上のレコード、5つの実行可能な脆弱性利用スクリプト、および2つのCVE級の脆弱性が含まれており、元のデータ量は約750MBである。

ブロックチェーン脅威インテリジェンスアカウント「Dark Web Informer」は、翌日Xでこの件を公開した。Polymarketはその日、関連データは「公開APIから既にアクセス可能だった」と回答し、この出来事を「漏洩」ではなく「機能」と位置づけた。しかし、公式声明はハッカーが挙げたAPIの設定ミスや脆弱性の悪用の詳細には直接言及しなかった。

4月27日、仮名「xorcat」の攻撃者があるネット犯罪フォーラムに圧縮ファイルを投稿した。このファイルは8.3MBのJSONファイルで、展開後は約750MBとなり、Polymarketから抽出された30万件以上のレコード、5つの稼働中の脆弱性利用スクリプト(PoC)、および技術レポートが含まれている。

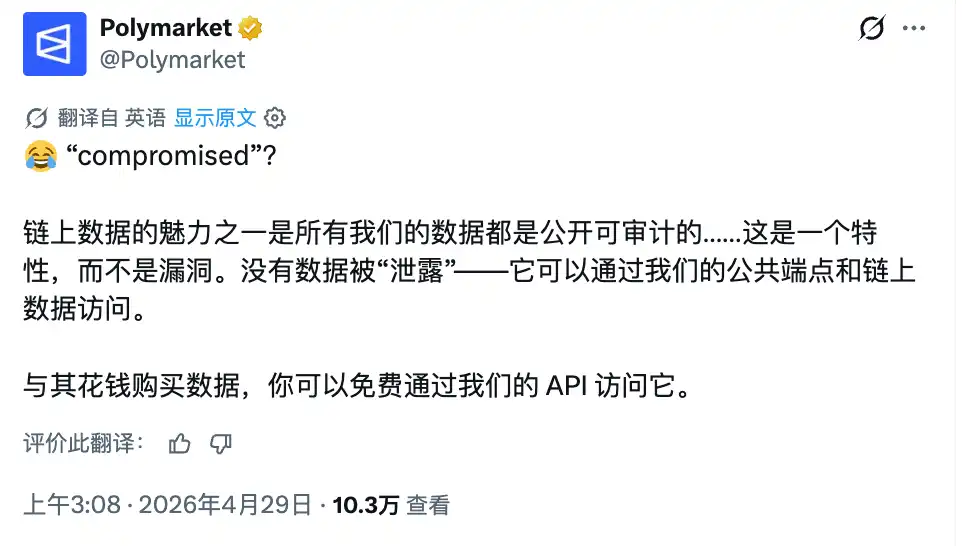

Polymarket は当日対応したが、その返答は一般的な危機公关的な謝罪や調査ではなく、ほぼ挑発的な反論だった。同プラットフォームの公式アカウントは X で投稿し、すべての関連コンテンツは公開エンドポイントとチェーン上のデータからアクセス可能であり、これを「機能であり、脆弱性ではない」と定義した。

この事件は羅生門化した:ハッカー側は、事前通知なしに公開されたデータ攻撃であり、特定のAPI設定ミスを指摘しているのに対し、プラットフォーム側はすべての情報が公開データであり、いかなる機密情報も漏洩していないと主張している。

攻撃経路:「次々と施錠されていないドア」

xorcatがフォーラムの投稿で説明したところによると、この攻撃は特定の複雑な脆弱性に依存するのではなく、次々と施錠されていないドアを通り抜けるようなものだった。サイバーセキュリティメディア「The CyberSec Guru」による再構成によると、攻撃は主に3つの問題を悪用していた:非公開のAPIエンドポイント、CLOB(中央注文簿)取引APIのページネーション回避、およびCORS(クロスオリジンリソース共有)の誤設定である。

公開報告によると、Polymarketの複数のエンドポイントは、認証が完全に不要であるとされている。たとえば、コメントエンドポイントはユーザーの完全なプロフィールをブルートフォースで列挙可能であり、レポートエンドポイントはユーザーのアクティビティデータを露出させている。フォロワーエンドポイントは、ログインせずに任意のウォレットアドレスの完全なソーシャルネットワークをマッピングすることを可能にしている。

30万件以上の記録には何が含まれているのか

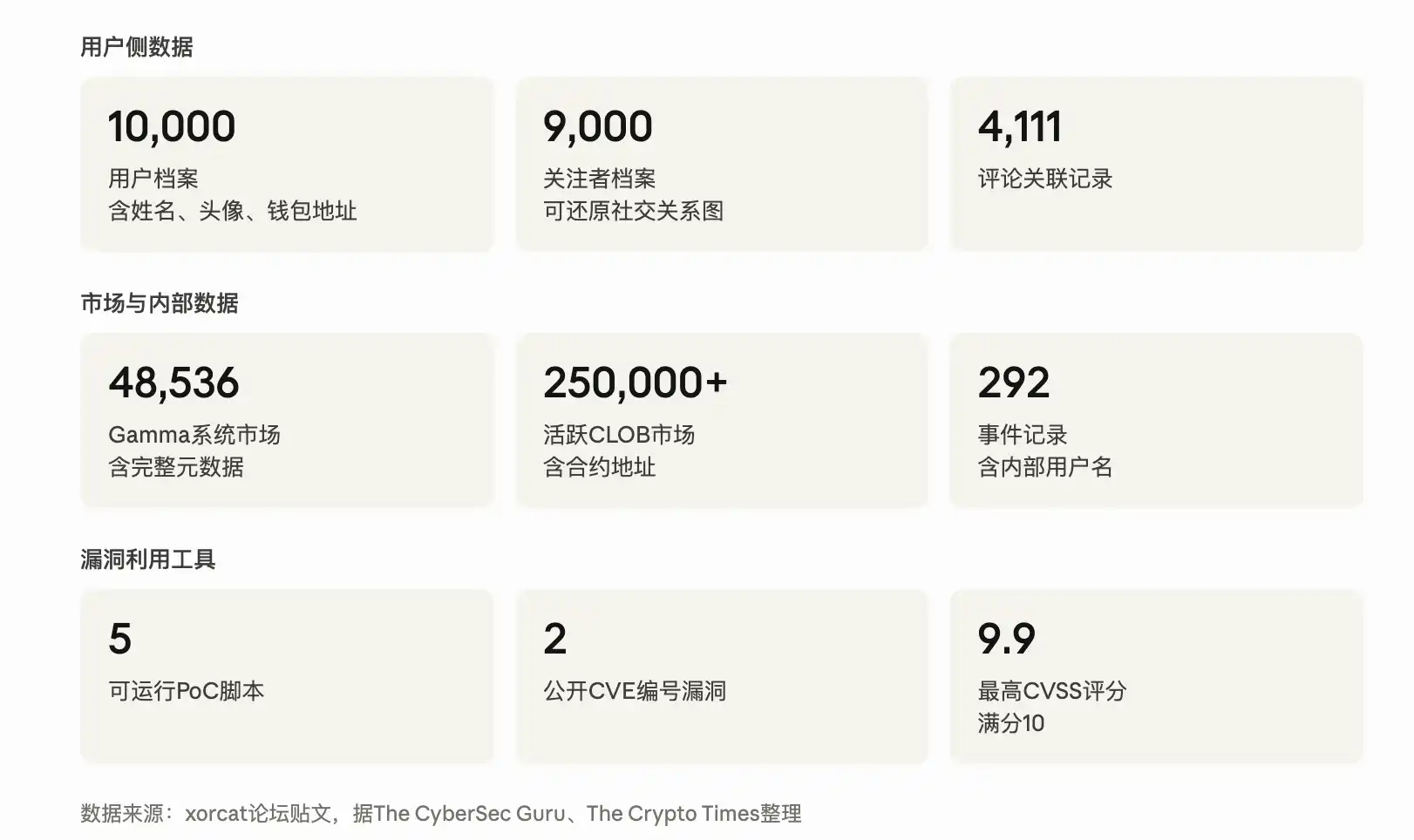

xorcatのフォーラム投稿およびThe CyberSec Guru、The Crypto Timesの振り返りによると、漏洩パッケージはユーザー、市場、攻撃ツールの3つのカテゴリに大まかに整理されている(下記のデータカードを参照)。

ユーザー側の1万件の独立したユーザー情報には、名前、ニックネーム、プロフィール紹介、プロフィール画像、エージェントウォレットアドレス、基盤ウォレットアドレスが含まれます。9000件のフォロワー情報はソーシャル関係ネットワークを構築できます。4111件のコメントデータにはそれぞれ関連するユーザー情報が付属しています。1000件の報告記録には58の独立したイーサリアムアドレスが関与しています。createdByやupdatedByなどの内部ユーザーIDフィールドも至る所に散在しており、プラットフォームアカウント構造の一部の輪郭を間接的に復元しています。

市場側には、Polymarket ガンマシステムからの48,536の市場(完全なメタデータ、condition ID、token IDを含む)、25万以上の中間取引市場(FPMMコントラクトアドレス付き)、292件のサブミッターおよび裁定者内部ユーザー名とウォレットアドレスを含むイベント、およびUSDCコントラクトアドレスと日次支払い率が付与された100件の報酬設定が含まれます。

ウォレットアドレスはブロックチェーン上では本来匿名ですが、名前、プロフィール、プロフィール画像と同時に表示されると、匿名性は崩れます。これはPolymarketの今回の対応で触れられていない核心的な論点です。

データが「公開」されているかどうかと、データが集約された後もユーザーの身元を保護できるかどうかは、別の問題です。

「これは機能であり、脆弱性ではない」:Polymarketの反論

Polymarketは4月28日にXで投稿した返答が1つのツイートのみだった。このプラットフォームは絵文字「😂」で始まり、「ハッキングされた」という表現を疑問視し、順を追って反論した:チェーン上のデータは本来公開監査可能であり、データは「漏洩」されていない。同じ情報は元々公開APIを通じて無料で取得可能であり、有料で購入する必要はない。この一連の主張は「これは機能であり、脆弱性ではない」として結論づけられた。

The Crypto Timesは、Polymarketの対応が、APIの設定ミス、CORSの設定ミス、非公開エンドポイント、レート制限の欠如などのハッカーが提起した具体的な技術的指摘に直接対応していないと指摘した。プラットフォームは、「データが公開されているかどうか」という最も反論しやすい点で強く反論したが、「攻撃者が予期しない経路を通じて一括でデータを抽出・パッケージ化した」というより核心的なセキュリティ問題には沈黙を守った。

xorcatは、同プラットフォームに脆弱性報奨プログラムがないことを理由に、事前通知なしで公開した。この点は現在、第三者によって検証されていないが、事実である場合、Polymarketが積極的なセキュリティガバナンスにおいて何らかの欠如を示していることになる:正式な責任ある開示チャネルがなく、攻撃者は内部報告ではなく、直接公開を選ぶ傾向がある。

これはPolymarketが初めてセキュリティ問題を指摘されたわけではありません。

タイムラインに戻ると、2024年8月から9月にかけて、GoogleアカウントでPolymarketにログインした複数のユーザーがUSDCが盗まれたと報告した。攻撃者はMagic Labs SDKのproxy関数呼び出しを悪用し、ユーザーの残高をフィッシングアドレスに転送した。Polymarketのカスタマーサポートは9月末までに、少なくとも5件の類似攻撃を確認した。

2025年11月、ハッカーがPolymarketのコメント欄にフィッシングリンクを投稿し、ユーザーがそれをクリックするとデバイスに悪意のあるスクリプトがインストールされ、関連する詐欺活動により累計50万ドル以上の損失が発生した。

2025年12月、複数のアカウントが再び不正アクセスされた。PolymarketはDiscordでこのイベントを確認し、「サードパーティの認証サービスの脆弱性」を原因と述べた。ソーシャルメディアでの議論は、Magic Labsのメールアドレスでログインしたユーザー群に集中しているが、プラットフォームは関与したサービスプロバイダーを明示せず、影響を受けたユーザー数や損失の規模についても公表していない。

各イベント後、プラットフォームは不同程度の対応を示してきた:第三者サービスプロバイダーの責任に転嫁したケースもあれば、問題を認めて影響を受けたユーザーに連絡すると約束したケースもある。今回のxorcatイベントは、「これはもともと公開データである」という主張を全面的な防衛策として掲げた初の事例である。歴史的経緯から見ると、今回の対応は通常のセキュリティイベント対応というより、イベントの性質を巡る争いに近い。

投稿時点において、Polymarketはxorcatが開示した具体的な技術的脆弱性について修正の説明を行っておらず、フォーラム上のPoCスクリプトは誰でもダウンロード可能である。