執筆:imToken

先週、Google Quantum AIチームは、超伝導アーキテクチャ、特定のエラー訂正、ハードウェア仮定の下で、将来的な量子コンピュータが50万個未満の物理量子ビットを使用して、現在の暗号通貨およびブロックチェーンで広く採用されている256ビット楕円曲線離散対数問題(ECDLP-256)を数分以内に解読できる可能性があるという重要な論文を発表しました。これは、以前の推定と比較して必要な量子ビット数が約20倍減少することを示しています。

これは、ビットコイン、イーサリアムなどほぼすべての主要パブリックチェーンの署名スキームの核心であるECDSAを直接示しており、このニュースが広まると、「量子コンピューターがビットコインの秘密鍵を破解する」という話がネット上で広がり始めた。

実際、まず冷静になって、このことを明確に説明する必要があります——脅威は現実のものですが、「明日あなたのウォレットが安全でなくなる」という状況とはまだ遠いです。

さらに重要なのは、業界全体がすでに行動を開始していることです。

一、量子コンピューティングは一体何を脅かしているのか?

この問題を理解するには、まず最も基本的なところから始めましょう。つまり、あなたのCrypto資産はどのように保護されているのでしょうか?

一般的に、ビットコインやイーサリアムでは、各アカウントの背後には一対の鍵、すなわち秘密鍵と公開鍵があります。秘密鍵はランダムに生成された大きな数値で、極めて機密性が高く、安全な金庫のパスワードに相当します。公開鍵は、秘密鍵を楕円曲線乗算演算によって導出されたものであり、あなたのウォレットアドレスは、この公開鍵をハッシュ関数で圧縮して得られる文字列です。

このシステムのセキュリティの基盤は、このプロセスが一方通行であることにあります。

結局のところ、秘密鍵から公開鍵を計算するのは簡単ですが、公開鍵から秘密鍵を逆算するには、従来のコンピュータで宇宙の年齢をはるかに超える時間がかかります。これが「楕円曲線離散対数問題」(ECDLP)の本質です——順方向の計算は簡単ですが、逆方向の解読は不可能です。

しかし、量子コンピュータはこの仮定を破り、整数分解と離散対数問題を多項式時間で解決できます。言い換えれば、十分に強力な量子コンピュータは、理論上、あなたの公開鍵から秘密鍵を逆算することが可能です。

では、公開鍵はいつ暴露されるのでしょうか?

ブロックチェーンに毎回トランザクションを送信する際、トランザクションデータに秘密鍵で署名し、検証のために公開鍵をブロードキャストする必要があります。つまり、一度でもトランザクションを送信すれば、あなたの公開鍵はすでにブロックチェーン上に公開されています。

この論文の意義は、「公開鍵から秘密鍵を解読する」という行為を、理論的には可能だが現実的でないものから、量子ハードウェアのロードマップ上で計画可能な目標へと前進させた点にある。例えば、論文の推定によると、256ビットのECDLPを解読するには、約50万個のエラー訂正量子ビットを備えた量子コンピュータが必要であり、以前の推定に比べて大幅に削減されている。

結局のところ、量子計算はブロックチェーン自体を解読するのではなく、まずブロックチェーン内で依然として楕円曲線離散対数問題に基づく署名システムを標的としている。

したがって、脅威は現実のものですが、厳密に言えば「切実な危機」という表現は正確ではありません。業界の主流な推定では、最短でも2030年頃にその時期が訪れる見込みです。

二、各公チェーンはどのような準備を行っていますか?

もちろん、客観的に見ると、多くの報道が明確に説明していない重要な違いがあります。それは、多くのビットコインアドレスは、最初から公開鍵をチェーン上に暴露しないということです。

P2PKHやP2WPKHなどの一般的な形式を例に挙げると、アドレス自体は通常、公開鍵のハッシュにすぎず、公開鍵は「最初の送金」まで公開されません。これは、あなたのアドレスが一度も取引を発信していない場合、チェーン上にはあなたのウォレットアドレスしかなく、公開鍵は存在しないことを意味します。

したがって、量子計算による最も直接的な攻撃面は、すでに取引が発生したアドレスの公開鍵に集中します。この詳細は、ユーザーが現在行える最初の対策につながりますが、それについては後ほどご説明します。

業界はこの問題を認識していないわけではなく、実際、後量子暗号への移行準備は複数の分野で同時に進められています。

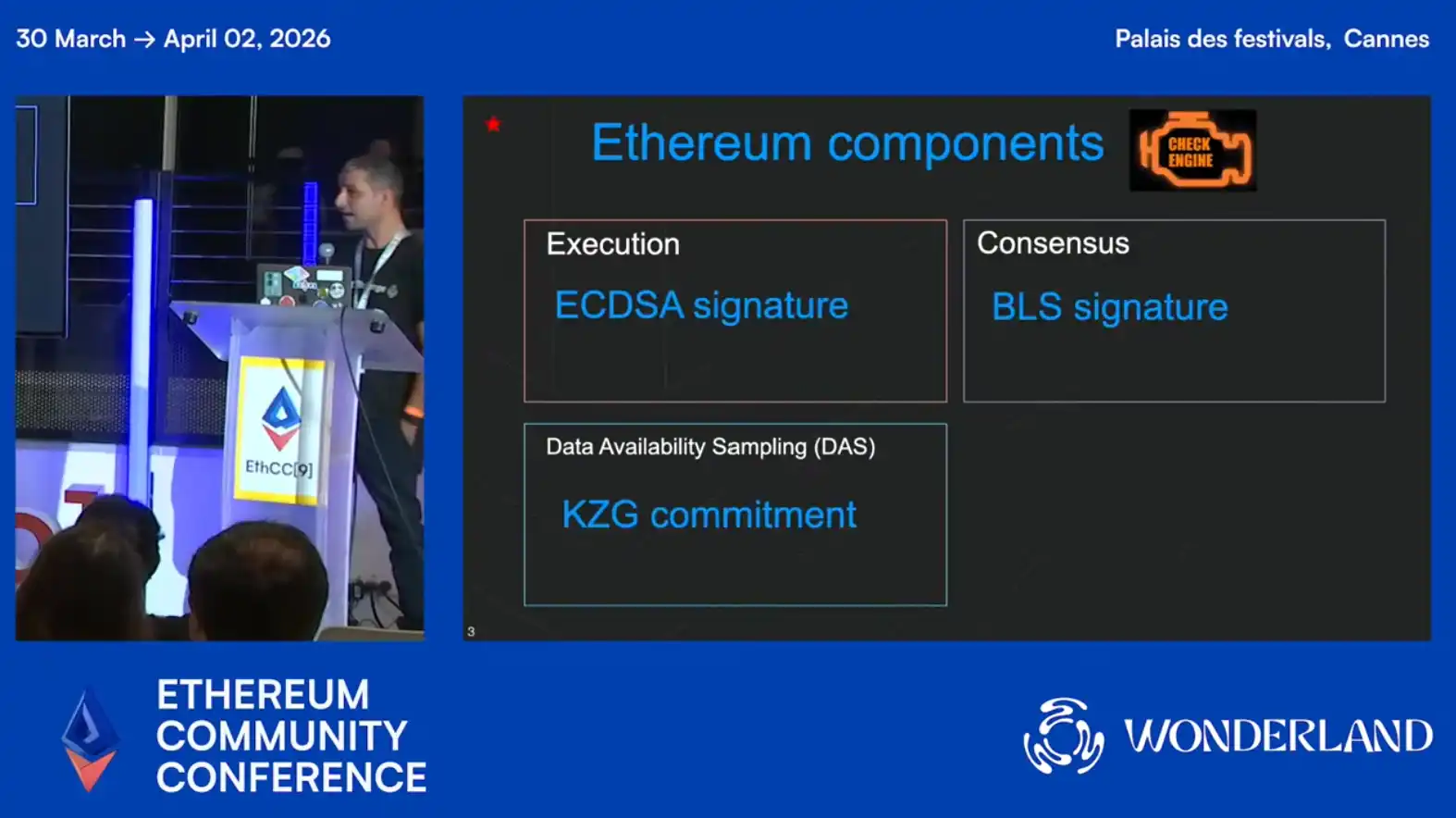

イーサリアムの対応策は、アカウント層と署名スキームを分離することである。たとえば、EIP-7702やアカウント抽象(AA)の推進により、イーサリアムアカウントはスマートコントラクトのロジックによって合法な署名の定義が可能になる。これは、将来的に後量子署名スキームが導入された場合でも、プロトコルの下層を書き換える必要なく、アカウントの署名検証モジュールを交換するだけで済むことを意味する。

さらに、イーサリアム財団の暗号学研究者であるAntonio Sansoは、EthCC9会議でイーサリアムの量子耐性向上に関する最新進展を発表し、量子コンピュータが2030年代半ばにECDSA署名アルゴリズムに実際的な脅威をもたらす可能性があると指摘しました。イーサリアムは現在、量子耐性の準備を約20%完了しており、2028年から2032年の間にLean Ethereumアップグレードを通じて完全な量子耐性を実現する計画です。

しかし、現在直面している主な技術的課題は署名サイズの問題であり、最も軽量な後量子署名アルゴリズムであるFalconの署名サイズはECDSAの10倍以上です。Lattice-basedの署名をSolidityで直接検証するとガスコストが非常に高くなるため、研究チームは2つの核心的技術パスを確立しました:

まず、アカウント抽象を通じて、ユーザーがウォレットの署名アルゴリズムを量子耐性のあるソリューションにアップグレードでき、底层プロトコルを変更する必要がないようにします。

第二に、LeanVMを導入して複雑なハッシュ演算を処理し、ゼロ知識証明を用いてアドレスのメンネモン語の所有権を検証することで、移行中の資産のセキュリティを確保します。

Antonioは、2026年2月から双週のACD後量子特別会議を担当すると表明しました。現在、LighthouseやGrandineなどのコンセンサスクライアントが実験的な後量子テストネットにリリースされています。

また、ビットコインコミュニティのスタイルははるかに保守的であり、最近BIPsリポジトリに追加されたBIP360は、新しい出力タイプP2MR(Pay-to-Merkle-Root)を提案しており、その設計目標の一つは、Taproot内の量子的に脆弱なkey-path spendを削除し、将来の後量子署名への移行に向けたより友好的な構造を確保することである。

もちろん、提案がBIPsリポジトリに追加されたからといって、それがコミュニティの合意を形成したわけでも、採用が間近であるわけでもありません。したがって、ビットコインコミュニティ内では、量子暴露面と潜在的な出力タイプの変化について、より具体的な提案の議論が開始されたと言えます。これは、ビットコインが一貫して採用してきたスタイル、つまり問題を明確に定義した上で、非常にゆっくりと合意を形成するというアプローチと一致しています。

注目すべきは、2024年までに米国国立標準技術研究所(NIST)が後量子暗号の3つの標準を正式に発表したことで、ブロックチェーンエコシステムに明確な移行目標が設定され、どのアルゴリズムが優れているかという議論の収束を待つ必要がなくなり、実際のエンジニアリング実装はすでに始まっているということである。

三、一般ユーザーはどうすればよいですか?

量子コンピュータの脅威は数年先の話ですが、未来のことは現在放っておいてよいという意味ではありません。いくつかの良い習慣は、今日身につけることで、コストはほぼゼロです。

まず、アドレスの再利用を避けることが、最も直接的で効果的な自己保護策です。

理由は前述の通りです——あなたがビットコインなどのUTXOチェーンのユーザーである場合、毎回取引を開始すると、あなたの公開鍵がチェーン上に露出します。もし常に同じアドレスを使用し続けると、公開鍵が長期にわたり公開されたままとなり、量子コンピューティングの能力が成熟した際、攻撃者はその公開鍵から秘密鍵を逆算することが可能になります。

現在、imTokenなどの主要ウォレットは既にHDウォレット機能をデフォルトで提供しています。良い習慣は、毎回の送金に新しいアドレスを使用し、1つのアドレスを永久的な識別子として繰り返し使用しないことです。また、これまで一度も送金を行っていないアドレスについては、公開鍵が暴露されていないため、現在の量子脅威はほぼ適用されません。

次に、ウォレットの後量子アップグレードロードマップに注目してください。

主にイーサリアムなどのアカウントモデルチェーンを使用している場合、新しいアドレスを機械的に繰り返し変更するのではなく、使用しているウォレットと所属するパブリックチェーンが、将来的に明確な移行パスを提供するかどうかに注目してください。

アカウントモデルチェーンにとって、量子時代のより大きな課題は単一の暴露ではなく、アクティブなアカウント、公開鍵の履歴、チェーン上のアイデンティティ、およびアプリケーション権限の長期的な結合である。将来真正に移行ウィンドウが開かれた際、どのアカウントがよりアップグレード可能で、どのウォレットが署名ロジックをよりスムーズに置き換えられるかが、より安全であることを意味する。

最後に、人間の心理の観点から予想されることは、話題の注目度が高まるにつれて、「量子セキュリティ」と称するウォレットやプロトコルが市場に次々と登場するでしょう。私たちは「量子セキュリティ」という旗印を掲げるウォレット、プロトコル、インフラ製品に注意を払う必要があります。

このような主張に対して、最も問うべきは宣伝文ではなく、以下の3つのより具体的な質問である:

そのアルゴリズムはNISTが確定した標準ですか?

そのセキュリティは独立した監査と十分な実装検証を受けていますか?

それが主張する量子セキュリティは、チェーンレベルの移行、アカウントレベルのアップグレード、それとも単にアプリケーション層のラッピングなのでしょうか?

結局、本物の後量子セキュリティは、アプリのラベルだけでなく、署名から検証、チェーン上の互換性に至るまでの全体のパスをカバーする必要があります。

全体として、量子計算がブロックチェーンに与える脅威は現実のものであり、Googleの最新のホワイトペーパーの重要性は、この脅威を遠い理論から計画可能なリスクへと一歩近づけた点にある。

しかし、これは「明日ウォレットが攻撃される」というシグナルではありません。より正確には、ポスト量子移行はもはや学術界だけの話ではなく、今後数年にわたりプロトコルのアップグレード、ウォレット設計、ユーザー資産管理における現実的な課題となっていくということです。

最後に

業界にとって、次に真に重要なのは、「量子が来た」と誰が先に叫ぶかではなく、誰が移行パスを明確に設計できるかである。

ユーザーにとって、今すぐパニックに陥る必要はありません。まず、最も基本的なリスク認識を築くことが重要です。どの資産が最初に影響を受けるか、どの操作がリスクを拡大させるか、どのウォレットやパブリックチェーンが今後スムーズなアップグレードを提供する可能性が高いかを理解しましょう。

必要なのは、過度に不安になるのではなく、早期に行動することです。

皆で励みましょう。