ゼロ時テクノロジーの月次セキュリティイベントレビューが開始されました!複数のブロックチェーンセキュリティ監視プラットフォームの統計によると、2026年2月の暗号資産分野におけるセキュリティ状況は全体的に安定していましたが、リスクは顕著でした。当月のセキュリティイベントによる総損失額は約2億2800万ドルで、そのうちハッキング攻撃と契約脆弱性に関連する損失は約1億2600万ドル、フィッシング詐欺およびラグプルールに関連する損失は約1億200万ドルでした。プロトコルハッキング攻撃は18件発生し、前月比で9.2%減少しました。フィッシングおよび認証権限乗っ取り型詐欺事件は13件発生し、当月の総事件数の41.9%を占めました。その中には複数のAI偽装フィッシング事件が含まれ、大額の損失を引き起こし、詐欺関連損失の増加の主な要因となりました。ハッキング組織の攻撃の焦点は、低コストで高リターンを狙う社会工学的攻撃に引き続きシフトしており、AI生成ページを用いた精密なフィッシング手法がますます一般的になっています。個人投資家および中小規模のプロジェクトが主な攻撃対象となっています。

ハッキング攻撃に関する

典型的なセキュリティイベント6件

• CrossCurve 跨チェーンブリッジ契約検証脆弱性による攻撃

損失額:約300万ドル

イベントの詳細:2月1日~2月2日にかけて、デセントラライズドクロスチェーンプロトコルCrossCurveがハッキング攻撃を受けました。攻撃者はReceiverAxelarコントラクトのexpressExecute関数に存在するゲートウェイ検証バイパスの脆弱性を悪用し、偽のクロスチェーンメッセージを生成して、PortalV2コントラクトから認可なしにトークンをアンロック・盗難しました。この攻撃は複数のチェーンにまたがり、総損失は約300万ドルに上りました。事件発生後、CrossCurveチームは即座にクロスチェーンサービスを一時停止し、脆弱性を修正しました。また、盗難されたトークンを受け取った10のアドレスを公表し、72時間以内に資金を返還した場合、10%の報奨金を提供すると発表しました。現在、状況は制御されており、一部の盗難されたEYWAトークンは取引所によって凍結され、流通不能となっています。

• Vibe Coding スマートコントラクトのAIコード脆弱性による攻撃(Moonwellプロトコル)

損失額:約178万米ドル

事件の詳細:2月18日、DeFiプロトコルMoonwellがハッキング被害に遭い、その核心的原因は、Claude Opus 4.6によって生成されたスマートコントラクトコードに致命的な脆弱性が存在し、cbETH資産の価格が1.12ドル(実際は約2200ドル)と誤って設定されたことであった。ハッカーはこの価格のずれを悪用して過剰な借り入れを行い、約178万ドルの損失を発生させた。セキュリティ研究者がこの事件を、Vibe Codingが原因となった史上初のチェーン上セキュリティ事故と公表した。事件発生後、プロジェクト側は関連するコントラクトを削除し、脆弱性の修正を開始するとともに、AI生成コードに対する人間による監査プロセスを強化した。

YieldBloxDAO プロパゲータ攻撃

損失額:約1,000万ドル

事件の詳細:2月21日、Stellarチェーン上の貸借プロトコルYieldBloxDAOがハッキングされ、攻撃者は基盤となる流動性トークンの価格を操作し、オラクルの異常な価格フィードを利用して不正な過剰貸し出しを実行。その結果、約1,000万ドルの資産が損失した。事件発生後、プロジェクト側はプロトコルのサービスを一時停止し、セキュリティ機関と連携して資産の追跡と脆弱性の修正を進めている。

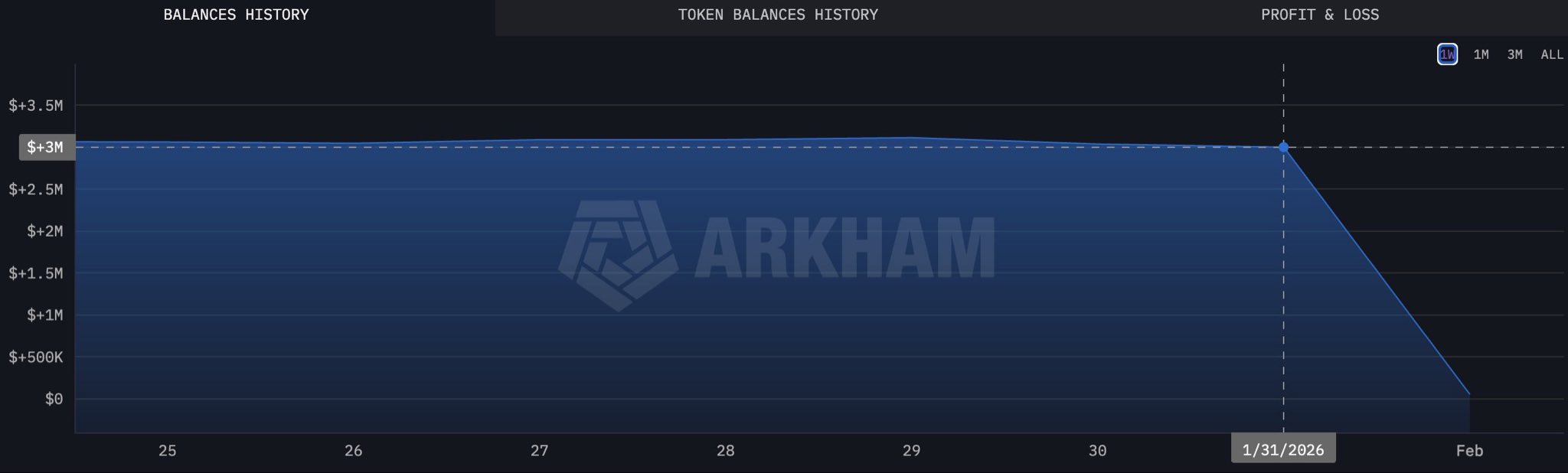

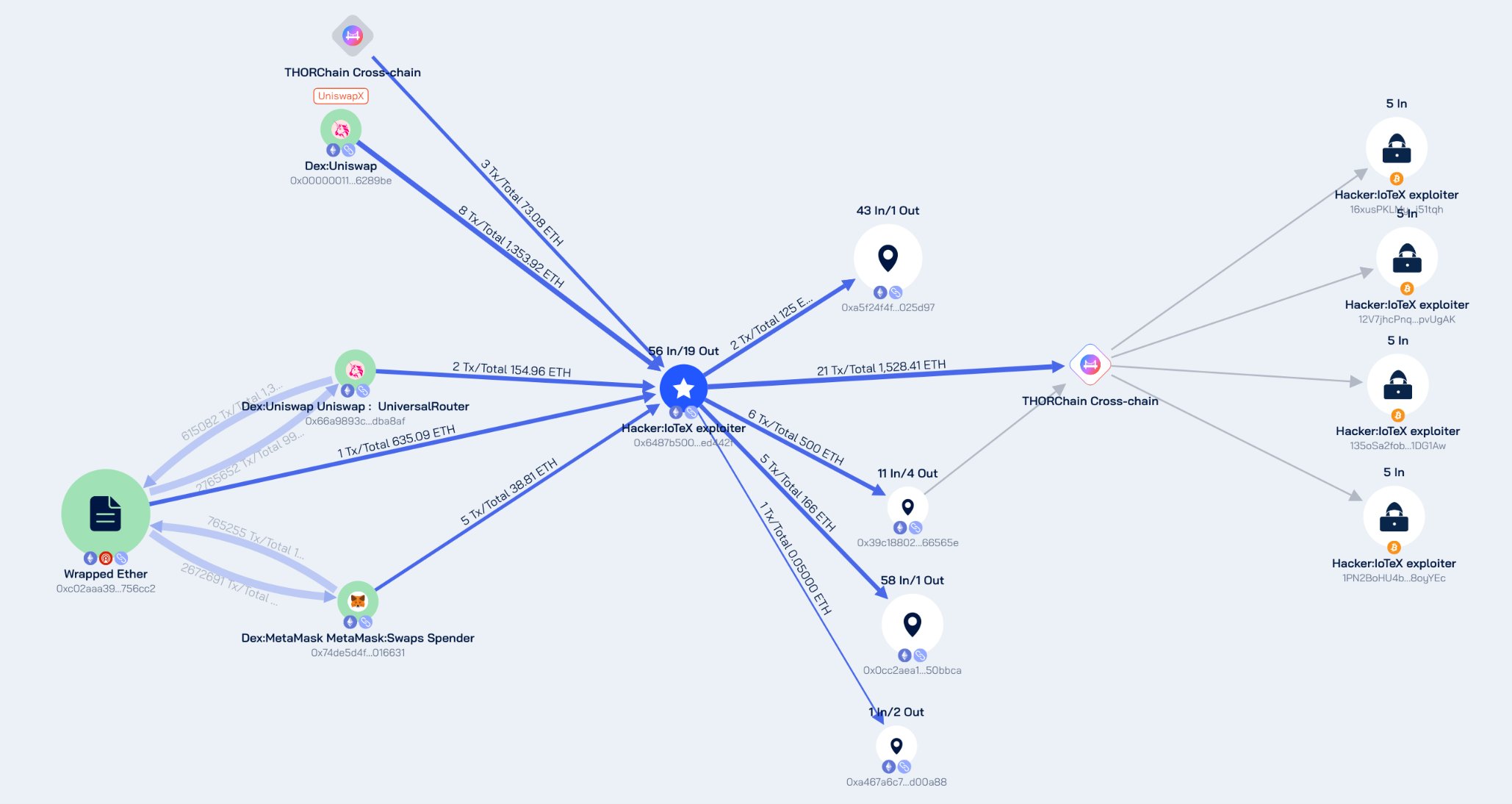

IoTeX トークンのウォレット秘密鍵漏洩攻撃

損失額:約440万ドル

イベントの詳細:2月21日、IoTeXエコシステムのioTubeクロスチェーンブリッジがハッカー攻撃を受け、攻撃者はイーサリアムサイドバリデーター所有者の秘密鍵を取得し、クロスチェーンブリッジ関連のスマートコントラクトを不正に侵入してプール内の各種暗号資産を盗み取った。IoTeX公式は複数回の更新を通じて、今回の攻撃による実際の損失額は約440万ドルであることを確認し、そのうち99.5%の異常発行分は既にブロックまたは永久に凍結されたと発表した。事件発生後、プロジェクト側はクロスチェーンブリッジおよび関連取引機能を即時停止し、メインネットバージョンアップを実施、29の悪意のあるアドレスをブロックするとともに、FBIおよび複数国の法執行機関と連携してグローバルな資産追跡を実施。影響を受けたユーザーへの100%全額補償を約束し、現在はすべての機能が正常に復旧している。

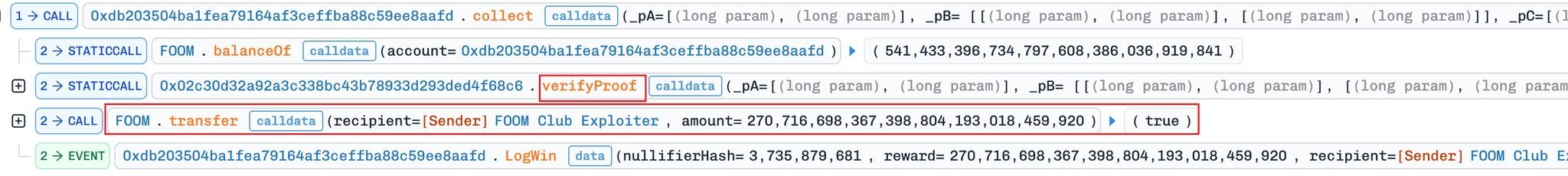

• FOOMCASH モック攻撃イベント

損失額:約226万ドル

イベントの詳細:2月26日、BaseチェーンおよびEthereumチェーン上でFOOMCASHプロジェクトがコピークラット攻撃を受け、攻撃者は以前のVeil Cashイベントと同様にzkSNARK検証キーの設定ミス(Groth16バリデーターのパラメーター設定不備)を悪用し、偽の証明を生成して大量のトークンを盗難した。Baseチェーンでは約42万7,000ドル、Ethereumチェーンでは約183万3,000ドルの損失が発生(一部資金はホワイトハットによる救済の可能性あり)、合計損失は約226万ドルに上る。事件発生後、プロジェクト側は関連サービスを緊急停止し、調査を開始した。

Seneca DeFiプロトコルの任意呼び出し脆弱性による攻撃

損失額:約650万ドル

事件の詳細:2月28日、DeFiプロトコルSenecaは任意の呼び出し脆弱性を悪用された攻撃を受け、初期の統計では1,900枚以上のETH(約650万ドル)が損失した。攻撃後、SenecaUSDとマークされた攻撃者のアドレスは1,537枚のETH(約530万ドル)をSenecaのデプロイアドレスに返還し、残りの300枚のETH(約104万ドル)は新しいアドレスに転送された。現在、プロジェクトチームは脆弱性の修正と資産の確認作業を進めている。

ラグプル / フィッシング詐欺

典型的なセキュリティイベント8件

(1) 2月10日、0x6825で始まるアドレスの被害者がBSC上で悪意のある「increaseAllowance」トランザクションに署名し、118,785ドルのBUSDを失った。多くの人は承認署名や承認リクエストに注意を払うが、「increaseAllowance」も同じ罠であり、ただ名称が一般的でないだけである。

(2) 2月17日、アドレスポイズニング/類似受信者再び発生。イーサリアム上で、0xce31…b89bが約599,714ドルを誤った類似マッチアドレスに送金。

予想:0x77f6ca8E…a346

エラー:0x77f6A6F6…A346

(3) 2月18日、0x308aで始まるアドレスの被害者が悪意のあるUSDT承認(approve(address,uint256))に署名し、約337,069ドルのUSDTが詐欺師のウォレットに転送されました。

(4) 2月18日、被害者は汚染された送金履歴をコピーした後、類似のアドレスに15万7,000ドルを送金した。

予想:0xa7a9c35a…03F0 → 送信先:0xa7A00BD2…03F0

(5) 2月25日、0xb30で始まるアドレスの被害者がイーサリアム上でフィッシングトークンの承認を署名した結果、388,051ドルを損失しました。

(6) ハードウェアウォレットの模倣によるフィッシング詐欺

時間:2月12日

事件の性質:ハッカーが人気のハードウェアウォレット公式認証ページを偽造し、メールやSMSを通じて「ウォレットのセキュリティリスク警告」を送信。ユーザーを誘導して、メンション語や秘密鍵を「セキュリティ確認」のために入力させ、複数のユーザーのメンション語を取得し、アカウント内の資産を盗み取った。総損失は約95万ドルに上る。

(7) 偽のDEXアドレスによるRug Pull

日時:2月17日

事件の性質:ハッカーはユーザーの送金アドレスを改ざんし、DEX取引インターフェースを偽造することで、ユーザーを偽のアドレスに送金させました。ユーザーが送金を完了すると、資金は直ちに複数の匿名アドレスに集められ、累計で約60万ドルのUSDTが損失しました。被害者は200人以上に上り、監視によると、今回の攻撃で1人あたりの最大損失は約60万ドルでした。

(8) 仮装Uniswap公式フィッシングサイトによる詐欺

期間:2月19日 – 2月26日

事件の性質:ハッカーがGoogle検索広告を購入し、Uniswapの公式インターフェースと非常に類似したフィッシングサイトを構築。ソーシャルメディアの広告やプライベートメッセージを通じてユーザーを誘導し、リンクをクリックさせて承認を完了させた後、AngelFernoウォレットの資産収集ツールを使用してユーザーのアカウント内の暗号資産を一括で盗難。一部の被害者は、偽のドメインと本物のURLが視覚的に区別しづらかったため騙された。1か月で1000人以上が被害に遭い、累計損失は約180万ドルに上る。

要約

2026年2月のブロックチェーンセキュリティリスクは、契約攻撃が依然として多発し、詐欺手法が継続的に高度化するという特徴を示している。ハッカー攻撃は主にオラクル操作、クロスチェーンブリッジのセキュリティ、契約権限の脆弱性、コードの欠陥などに集中しており、脆弱性の再利用や模倣攻撃が増加傾向にあり、中小プロトコルへの脅威が顕著に上昇している。

詐欺者は依然としてフィッシング認証、偽の公式ウェブサイト、資金盤の逃走を主な手口としており、AIによる模倣ページや広告ハイジャックがさらに詐欺の隠蔽性を高め、一般ユーザーの識別がますます難しくなっています。

零時テクノロジー セキュリティチームの推奨:個人ユーザーは権限付与を慎重に行い、公式アドレスを確認し、不明なリンクや高リスクプロジェクトから離れてください。プロジェクト側は、スマートコントラクトの監査、秘密鍵管理、権限の分離を強化し、オラクルおよびクロスチェーンシナリオのセキュリティに注力してください。業界全体では、脅威インテリジェンスの共有を強化し、チェーン全体の防御能力を向上させ、エコシステムの安全を共に守りましょう。