主要な洞察

- Drift Protocolは、最近の攻撃が攻撃者が耐久性のあるノンスを使用したことを明らかにしました。

- ハッカーは、事前署名された承認を利用して、プロトコルから2億8,000万ドル以上の暗号資産を盗み出した。

- この攻撃はよく計画されており、ハッカーは3月23日に最初にアクセスしました。

Drift Protocolは、最近の2億8千万ドルの不正アクセスを、耐久性のあるノンスを用いた攻撃によるものと特定しました。この事件を確認する投稿で、SolanaベースのDeFiプラットフォームは、この攻撃がハッカーにDriftセキュリティカウンシルの管理権限を奪わせる「新規的な」手法であったと説明しました。

事件が発生した4月1日、分散型取引所は入金と出金を一時停止しました。その後、これは複雑で高度な攻撃であると説明されました。この事件は2026年で最大のcrypto hackであり、批判が後を絶ちません。

攻撃者が耐久性のあるノンスを悪用して事前署名を承認

4月1日早朝、DEXウォレットのバウトからSolanaアドレスへ資金が移動された際に、ハッキングの兆候が最初に検出されました。これは4,100万JLPトークンから始まり、その後他のトークンが続きました。

この事件は、攻撃者がDrift Protocolのバウトにどのようにアクセスしたかについての推測を招き、多くの人が秘密鍵の漏洩が原因であると示唆しました。DeFiプラットフォームは現在、これは耐久性のあるノンスに関係していたと明確に述べています。

それは言った:

これは、耐久性のあるノンスアカウントを使用して実行を遅延させるトランザクションを事前に署名するなど、数週間にわたる準備と段階的な実行を含む、非常に高度な操作でした。

耐久性のあるノンスは、Solanaの機能で、トランザクションが有効期限切れにならずに維持されることを可能にします。これにより、ユーザーは遅延トランザクションを作成し、オフラインで署名し、後で事前署名されたトランザクションを送信できます。

プロトコルの暫定報告によると、この攻撃はスマートコントラクトのバグやシードフレーズの漏洩によるものではありません。攻撃者は耐久性のあるノンスとソーシャルエンジニアリングを用いて、不正または誤った取引承認を取得しました。

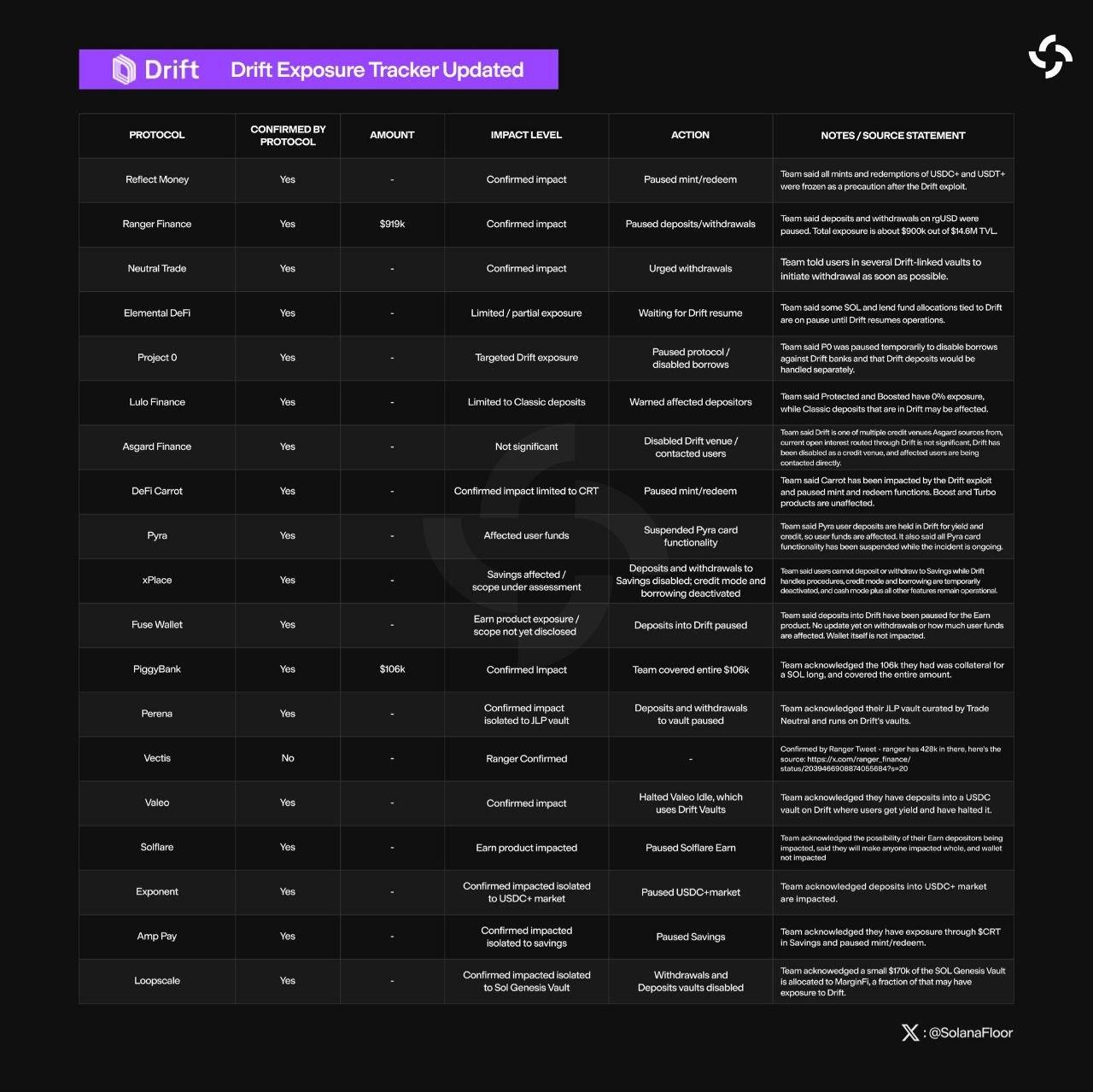

これらの承認は、Solanaエコシステム内の複数のプロトコルに影響を与えた攻撃の実行に後に使用されました。Piggybank_fi、Ranger Finance、TradeNeutral、Elemental DeFi、Reflect Moneyなどは、最小限の暴露を確認したか、入金を一時停止しました。

一方、この出来事によりSolanaの価値は5%下落し、本日早朝にはトークンが78ドルまで下落しました。この下落は、今年すでに37%下落しているSOLにさらに圧力をかけ、DRIFTトークンも25%下落しました。

3月から計画された攻撃

興味深いことに、この攻撃はよく計画されていたようです。ハッカーは、初期のnonceが設定された3月23日時点でDriftのマルチシグにアクセスしていました。レポートによると、攻撃者は当時作成された4つのnonceアカウントのうち2つを支配しており、Driftセキュリティカウンシルのメンバーが残りの2つを支配していました。

これにより、脅威アクターはマルチシグ署名者の5人中2人を制御し、耐久ノンスアカウントに関連するトランザクションに署名して実行を遅延させることが可能になりました。彼らは、3月27日に評議会メンバーの変更に伴う別のマルチシグ移行が発生しても、このマルチシグを継続して維持しました。

攻撃は、保険基金からテスト引き出しを実行しました。その後、管理者乗っ取りを完了し、事前に署名された耐久ノンストランザクションを実行しました。

プロトコルは述べました:

この攻撃は、事前署名された耐久性のあるノンストランザクションにより遅延実行が可能となり、複数のマルチシグ署名者の承認が、ターゲット型のソーシャルエンジニアリングまたはトランザクションの誤表示を通じて侵害されたことによって実行されました。

盗難資産の追跡と凍結のためにセキュリティ企業、法執行機関およびその他の関係者と連携していると述べながらも、批判を浴びている。多くのユーザーは、取引を承認するために必要な2/5の署名が非常に軽率であり、攻撃を可能にしたと指摘している。

投稿 SolanaベースのDrift Protocol、2億7000万ドルのハッキングを「耐久性のあるノンス」のせいに は、The Market Periodical で最初に掲載されました。