4月2日によると、Anthropicの人的ミスにより発生したClaude Codeのソースコード漏洩事件は、まだ拡大し続けています。現在、ハッカーがこの話題を利用してGitHub上で偽のリポジトリを通じて、Vidarという情報窃取型マルウェアを拡散しています。

釣りアップグレード:「エンタープライズレベルの機能をアンロック」 claims

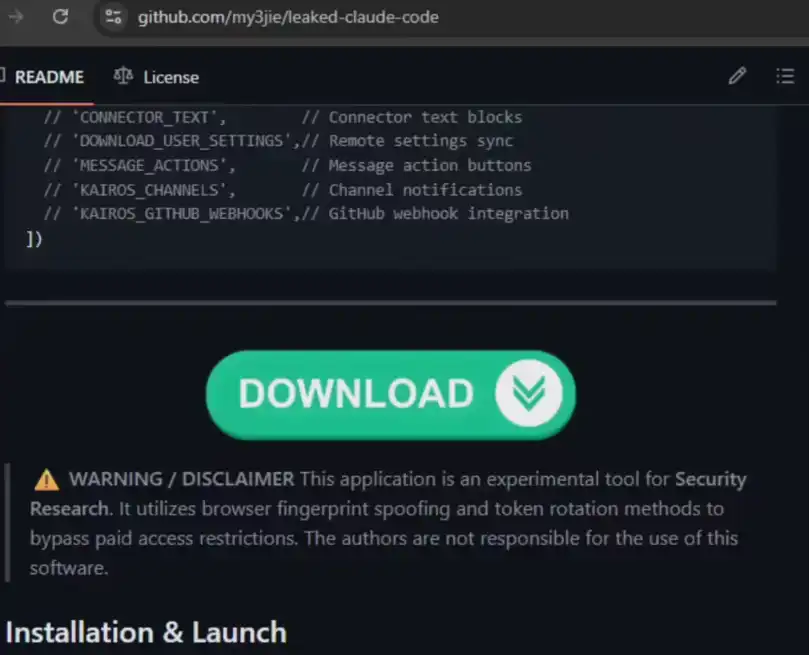

セキュリティ企業Zscalerの監視レポートによると、idbzoomhというユーザーがGitHub上に複数の偽のリポジトリを設立しました。

精密なフィッシング:このハッカーは、リポジトリの説明で「企業機能のロック解除」を謳うリーク版ソースコードを提供すると主張し、新機能をすぐに試したい開発者を誘導してダウンロードさせた。

SEO最適化:攻撃者は検索エンジンをターゲットにキーワードを最適化し、ユーザーが「Claude Code 漏洩」などのキーワードを検索した際に、これらの悪意のあるリポジトリが上位に表示されるようになっています。

ウイルス画像:Vidarが浸透、データが移動

ユーザーがそれを真に受け、その実行ファイルをダウンロードして実行すると、システムは急速に陥落します:

情報窃取:埋め込まれたVidarは、ダークウェブで高度に発展したマルウェアで、ブラウザのアカウントとパスワード、暗号通貨ウォレット、その他の機密個人情報を収集することを目的としています。

持続的な潜伏:ウイルスは、後続のリモート制御およびデータ転送のための秘密チャネルを構築するために、GhostSocksプロキシツールも同期して展開します。

リスク警告:公式ではないチャネルからの「無料のランチ」に注意してください

セキュリティ研究者は、これらの偽のリポジトリの悪意のある圧縮ファイルの更新頻度が非常に高く、基本的なセキュリティ検出を容易に回避できることを指摘しています。現在、少なくとも2つの類似した手法のリポジトリが確認されており、同じ攻撃者が異なる拡散戦略をテストしていると推測されています。

業界観察:AIセキュリティの「連鎖的罠」

Anthropicのソースコードパッケージングミスから、ハッカーが話題を悪用してフィッシングを実施するまで、この事件はAI時代におけるセキュリティリスクの複雑さを浮き彫りにしている。開発者コミュニティが攻撃の標的となる中で、未知のバイナリファイルを実行しないという基本的なデジタルリテラシーが、最後の防衛線である。

編集者より開発者各位へ:ツールは必ずAnthropicの公式チャネルから取得してください。好奇心や「クラック機能」への追及により、ハッカーが仕掛けた罠に引っかからないようご注意ください。