原文作者:深潮 TechFlow

先週、KelpDAOは約3億ドルをハッカーに盗まれ、今年のDeFiで最大のセキュリティ被害事件となった。

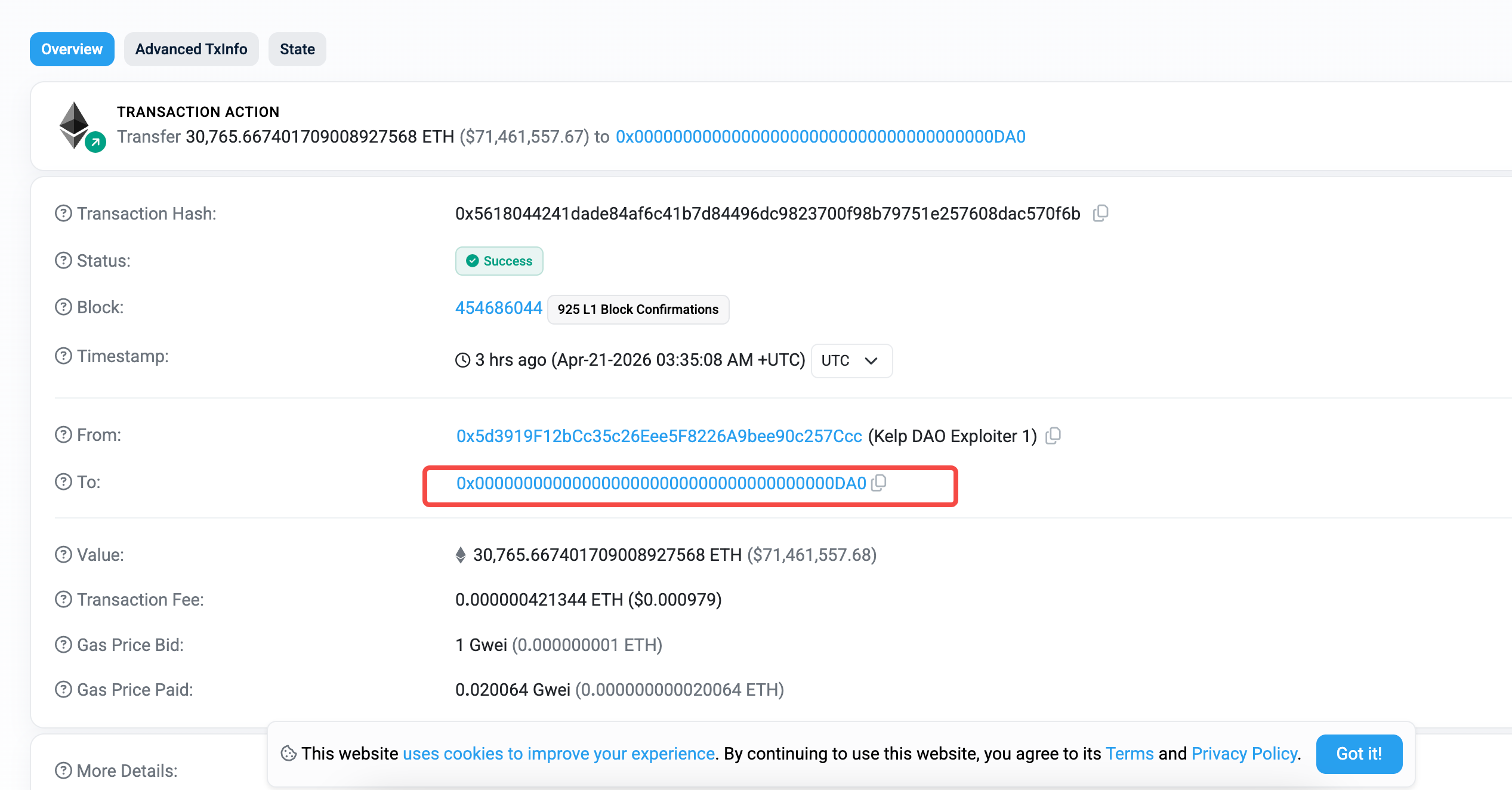

盗まれたETHは複数のチェーンに分散しており、そのうち約30,765個はArbitrumチェーン上の1つのアドレスに残っており、価値は7,000万ドル以上です。

この物語はもう終わりだと思っていたが、今日また続編が登場した。

チェーンセキュリティ機関PeckShieldの監視によると、Arbitrumチェーン上のハッカーアドレスの資金は数時間前に送金されたが、奇妙なことに、これらの資金は0x00000...というほぼゼロばかりの奇妙なアドレスに転送された。

当時、ハッカーは自分自身で資金をブラックホールアドレスに送って燃やしたのか、それとも良心に訴えられたか、あるいは招安されたのかと皆が推測していた。

どちらでもありません。

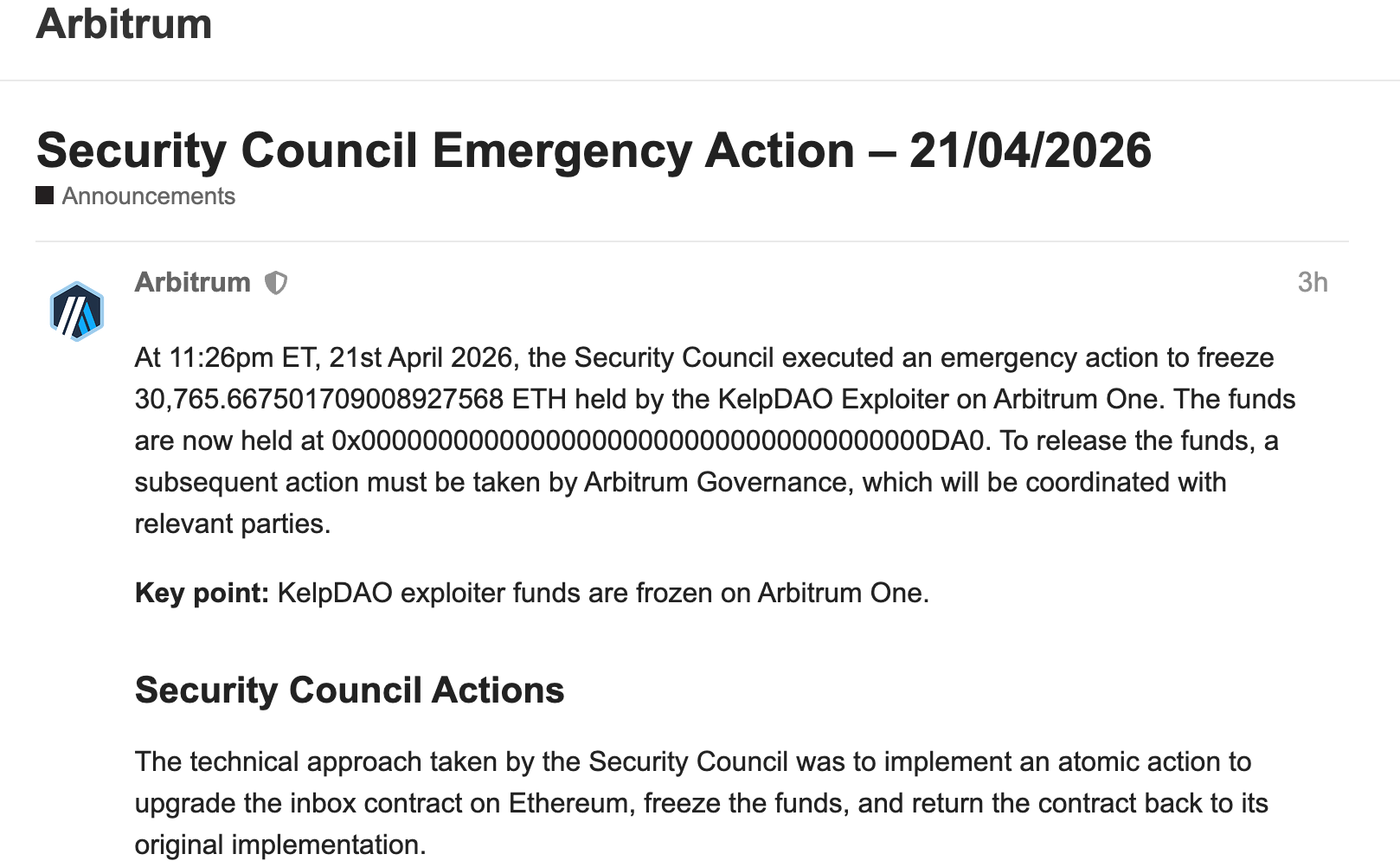

数時間前、Arbitrum 公式フォーラムに、状況を説明する緊急対応アナウンスが掲載されました。ハッカーの資金は、Arbitrum のセキュリティ理事会によって移動されました。

しかし不思議なことに、ハッカーのアドレスの秘密鍵を知らずに、Arbitrum評議会はハッカーの資金を凍結することも、送金する権限を持つこともなく、直接「ハッカーの名義」で送金指示を発行しました。

ハッカー本人は無知であり、秘密鍵は漏洩していない。チェーン上の記録は、ハッカー自身が操作したかのように見える。

この操作を実現する仕組みは、Arbitrumとイーサリアム間のすべてのクロスチェーンメッセージが、Inboxというブリッジ契約を経由することです。セキュリティ理事会は緊急権限を行使し、この契約を一時的にアップグレードして新しい関数を追加しました:

任意のウォレットアドレスを用いてクロスチェーン取引を発信できますが、そのウォレットの秘密鍵は必要ありません。

その後、彼らはこの関数を使って偽のメッセージを送信し、送信者をハッカーのウォレットに設定し、内容を「私のETHをすべて凍結アドレスに転送してください」としました。Arbitrumチェーンは通常通りこの命令を実行し、その結果、上記のチェーン上の送金スクリーンショットに奇妙な状況が生じました。

ハッカーの資金をすべて移動した後、この契約は即座に元のバージョンにダウングレードされます。アップグレード、偽造、送金、復元のすべてのプロセスが1つのイーサリアムトランザクションにまとめられます。他のユーザーやアプリケーションには一切影響を与えません。

この操作は、Arbitrumの歴史上で前例がありません。

フォーラムの公告によると、理事会は事前に执法部門と連携し、ハッカーの身元を北朝鮮のLazarus Groupに特定しました。これは今年DeFi分野で最も活発な国家級ハッカー組織です。理事会は技術的評価を実施し、他のユーザーに影響を与えないことを確認した上で対応しました。

ハッカーがまず不正行為をしたため、この対応は「相手が先にルールを破ったのだから、こちらも手段を選ばない」という意味合いがある。凍結されたETHの今後の処理については、ArbitrumのDAOガバナンス投票を通じて、执法機関と調整して決定される。

7000万以上の盗難資金を回収できるのはもちろん良いことだが、その前提として注目すべき点がある。安全保障理事会の12のメンバーのうち9人が署名すれば、あらゆるガバナンス投票を経ることなく、チェーン上のあらゆるコアコントラクトを遅延なくアップグレードできる。

成果を称賛し、能力を懸念する?

現在、コミュニティの反応は分かれています。

一部の人々はArbitrumが見事に対応し、重要なタイミングで資産を守ったと評価し、L2への信頼が少し高まった。一方で、他の人々は次のような直接的な質問を投げかけた:9人の署名で誰の名義でも任意の資産を動かせるのなら、これは本当にデセントラライズドと言えるのか。

筆者は、両者が話しているのは実は同じことではないと考えている。

前者は結果について述べており、後者は能力について述べている。この出来事の結果は確かに良いものであり、7000万ドル以上の盗難資金が回収された。しかし、Arbitrumが今回示したマルチシグによる契約関数変更の能力自体は中立的である。今後、この能力をどのように使用し、使用可能かどうか、どのように運用するかは、委員会のガバナンス次第である。

ただし、Arbitrumを利用している大多数のユーザーにとって、この議論は、他の事実ほど現実的ではありません。Arbitrumは特別ではなく、現在の主要なL2はほぼすべてが同様の緊急アップグレード権限を保持しています。

あなたが使用しているチェーンにも、同様のセキュリティ理事会が存在し、同様の機能を備えている可能性が高いです。これはArbitrum独自の選択ではなく、現在のL2ではほぼすべてがこの一般的な設計を採用しています。

別の視点から見ると、この攻防はより大きな図柄を露わにしました。

攻撃者は北朝鮮のLazarus Groupであり、今年だけで少なくとも18件のDeFi攻撃が同グループに帰属されている。三週間前には、Drift Protocolから2億8500万ドルを完全に異なる手法で盗んだ。

一方では国家級のハッカーが攻撃手法を継続的に進化させている一方で、L2は底层の権限を用いて反撃を開始している。DeFiのセキュリティ戦は、「事後の凍結、チェーン上での呼びかけ、ホワイトハットの介入を祈る」から、新たな段階へと移行している。

非常時に万能キーを作り、ハッカーのアドレスを開け、完了後にはそのキーを溶かした。このことだけを見れば、ハッカーの攻撃に対応する能力は決して悪くない。

もし「これはまったく非中央集権的ではない」という哲学的な議論にまで持ち込むとすれば、語るべきことはたくさんあります。暗号資産業界には中心化された操作が数多く存在しますが、今回は负面的な出来事を生み出すのではなく、それに対処し問題を解決しようとしている点で異なります。

現実的に見ると、KelpDAO が盗まれたのは 2.92 億で、回収されたのは 7000 万以上に過ぎず、総額の四分の一にも満たない。残りの ETH は他のチェーンに散らばっており、Aave 上の 1 億ドル以上の不良債権は未解決のままで、rsETH の保有者がどれだけ取り戻せるかは不明である。

アービトラムが神の権限を行使したとしても、この戦いはまだ終わっていない。