「vibe coding ツールが大量の個人および企業データを漏洩している。」最近、イスラエルのサイバーセキュリティスタートアップ企業RedAccessの研究者は、「シャドウAI」(shadow AI)のトレンドを調査中に、開発者がソフトウェアを迅速に開発するために使用するAIツールが、医療記録、財務データ、フォーチュン500企業の内部ファイルをオープンネットワークに漏洩させていることを発見した。

RedAccessのCEOであるDor Zviは、研究者らがLovable、Base44、Netlify、Replitなどのツールを使用して開発者が作成した約38万の公開可能なアプリケーションおよびその他の資産を発見したと述べた。そのうち約5,000には機密企業情報が含まれており、さらに詳細な調査の結果、近2,000のアプリケーションが機密データを露出していることが判明した。Axiosは複数の露出したアプリケーションを独立して検証し、WIREDもこれらの発見を個別に確認した。

40%のAIコーディングアプリが機密データを漏洩しています、

管理者権限すらあります

AIが現代のプログラマーの仕事を次第に引き継ぐ中、サイバーセキュリティ分野ではすでに、自動化されたコーディングツールがソフトウェアに多数の悪用可能な脆弱性を導入すると警告されてきた。しかし、これらのvibe codingツールが誰でもワンクリックでアプリを作成し、ウェブにホストできるようにした今、問題は脆弱性だけではなく、高度に機密性の高い企業および個人データを含め、ほぼ完全にセキュリティ対策が欠如していることである。

RedAccessチームは、Lovable、Replit、Base44、NetlifyなどのAIソフトウェア開発ツールで作成された数千のvibe codingウェブアプリを分析し、そのうち5,000以上がほとんどセキュリティメカニズムや認証を備えていないことを発見しました。これらのウェブアプリの多くは、URLを入手しただけでアプリとそのデータに直接アクセス可能であり、一部はアクセス制限を設けていますが、その制限は非常に簡易で、たとえば任意のメールアドレスで登録するだけでアクセスできるレベルです。

この5000のAIコーディングアプリケーションのうち、誰もがブラウザでURLを入力するだけでアクセスできる中、Zviは約2000のアプリがさらに調査したところ、機密データを露出しているように見えたと述べた。Zviによると、約40%のアプリケーションが医療情報、金融データ、企業のプレゼンテーションおよび戦略文書、そしてユーザーとチャットボットとの会話の詳細な記録を含むセンシティブなデータを露出させていた。

彼が共有したウェブアプリのスクリーンショット(そのうちいくつかは確認され、現在もオンラインで露出状態にある)には、ある病院の勤務配分情報(医師の個人識別情報を含む)、ある企業の詳細な広告調達データ、別の企業の市場参入戦略のプレゼンテーション、小売業者のチャットボットの完全な会話履歴(顧客のフルネームと連絡先を含む)、船舶会社の貨物記録、および複数の企業からのさまざまな販売および財務データが含まれている。Zviは、一部のケースでは、これらの露出したアプリケーションによってシステムの管理者権限を取得でき、さらには他の管理者を削除することさえ可能であると述べている。

Zviは、RedAccessが脆弱性のあるウェブアプリを検索する際に非常に容易であると述べた。Lovable、Replit、Base44、Netlifyは、ユーザーの独自ドメインではなく、これらのAI企業の自社ドメイン上でウェブアプリをホストすることを許可している。そのため、研究者はGoogleやBingでこれらの企業のドメインと他のキーワードを組み合わせて単純な検索を行うだけで、数千ものこれらのツールを用いてvibe codingで開発されたアプリを特定できる。

Lovableの事例では、Zviは、アメリカン・エキスプレス、Costco、FedEx、Trader Joe’s、マクドナルドなどのブランドを模倣した、AIコーディングツールによって作成されLovableドメインにホストされた多数のフィッシングサイトを発見しました。Zviはまた、Red Accessが発見した5000の暴露アプリケーションはすべてAIコーディングツールの独自ドメインにホストされているが、実際には何千ものアプリケーションがユーザーが自ら購入したドメインにホストされている可能性があると指摘しました。

セキュリティ研究者のジョエル・マーゴリスは、保護されていないAIコーディングWebアプリケーションに実際のデータが露出しているかどうかを確認することは容易ではないと指摘した。彼と同僚は以前、ほぼセキュリティ対策が施されていないウェブサイト上で、子どもとの5万件の会話記録が露出しているAIチャット玩具を発見した。彼は、vibe codingアプリケーション内のデータが単なるプレースホルダーであるか、またはアプリケーション自体が概念実証(POC)にすぎない可能性があると述べている。Wixのブロディも、Base44に提供された2つのサンプルはテストサイトかAI生成データを含んでいるように見えると評価している。

それでも、マーゴリスは、AIが構築したウェブアプリによってデータが漏洩する問題は非常に現実的なものであると述べている。彼は、ツヴィが説明したような漏洩状況に頻繁に遭遇していると指摘する。「マーケティングチームの誰かがウェブサイトを作りたいと考え、彼らはエンジニアではなく、セキュリティに関する背景や知識もほとんどない可能性がある。」彼は、AIコーディングツールはあなたの要求に従って動作するが、セキュリティの観点から実行するよう指示しなければ、自発的にそうすることはないと述べている。

誰でも自由に作成できます

しかし、デフォルト設定に問題があります

RedAccessの研究発表から2週間不到のタイミングで、Claude Opus 4.6モデルを実行するCursorが、インフラストラクチャプロバイダーであるRailwayのAPI呼び出しを通じて、9秒でPocketOSの本番データベースおよびすべてのボリュームレベルバックアップを削除するという出来事がありました。

ツヴィは率直に、「誰でも好きなものを作って、そのまま本番環境で使用し、会社を代表して使ったり、一切の許可を得ることなく行うという行為には、ほとんど制限がない。世界中の人々にセキュリティ教育を受けてもらうのは不可能だと思う。」また、彼の母親もLovableを使ってバイブコーディングをしていると追加し、「しかし、彼女がロールベースのアクセス制御を考えるとは思わない。」

RedAccessの研究者たちは、複数のvibe codingプラットフォームのプライバシー設定が、ユーザーが手動でプライベートに変更しない限り、アプリを公開状態に設定していることを発見しました。これらのアプリの多くは、Googleなどの検索エンジンにインデックスされ、インターネットに接続している誰もが無意識にアクセスする可能性があります。

Zviは、現在のAIウェブアプリ開発ツールが、ユーザーの誤りとセキュリティ対策の不備という同じ根源から新たなデータ漏洩の波を生み出していると考えている。しかし、特定のセキュリティ欠陥よりも本質的な問題は、これらのツールが、セキュリティ意識が不足しており、企業の従来のソフトウェア開発プロセスやリリース前のセキュリティレビューを回避する、組織内における全く新しい層の人々にアプリ作成を可能にしていることである。

「会社の誰でも、いつでも開発プロセスやセキュリティチェックを一切経由せずにアプリを生成でき、誰の許可も得ることなく、そのまま本番環境で使用していました。実際にそうしていました。」とZviは言います。「その結果、企業はこれらのvibe codingアプリを通じて機密データを漏洩しており、これはこれまでで最大規模の事例の一つとなり、人々が企業やその他の機密情報を世界中の誰にでも暴露してしまっています。」

昨年10月、Escape.techは5,600個の公開されたvibe codingアプリをスキャンし、そのうち2,000個以上に深刻な脆弱性が存在し、400個以上がAPIキーおよびアクセストークンを含む機密情報の漏洩を示し、175件の個人データ漏洩事例(医療記録や銀行口座情報など)を特定した。Escapeが発見したすべての脆弱性は実際の本番システムに存在し、数時間以内に発見可能であった。今年3月、同社はBaldertonが主導する1,800万ドルのシリーズA資金調達を完了し、その核心的な投資論拠の一つはAIが生成するコードによるセキュリティ上のギャップである。

Gartnerは『2026年の予測』レポートで、2028年までに「市民開発者」が採用するprompt-to-app(プロンプトからアプリ生成)方式により、ソフトウェアの不具合が2500%増加すると指摘しています。Gartnerは、こうした不具合の新たな特徴の一つとして、AIが生成したコードが文法的には正しいが、システム全体のアーキテクチャや複雑なビジネスルールに対する理解を欠いていることを挙げています。これらの「深層的コンテキストエラー」を修正するコストは、本来イノベーションに充てられる予算を圧迫します。

各プラットフォームの対応と反論

現在、3社のAIコーディング企業がRedAccess研究者の主張に異議を唱え、相手が提供した情報が不十分であり、対応するための十分な時間が与えられなかったと述べている。しかし、Zviは、数十の公開されたウェブアプリケーションについて、自らその疑似所有者に連絡したと述べている。各社の経営陣は、このような報告を真剣に受け止めていると述べると同時に、これらのアプリケーションが公開アクセス可能であることは、必ずしもデータ漏洩やセキュリティ脆弱性を意味しないと指摘している。ただし、これらの企業は、RedAccessが発見したウェブアプリケーションが実際に公開状態であることを否定していない。

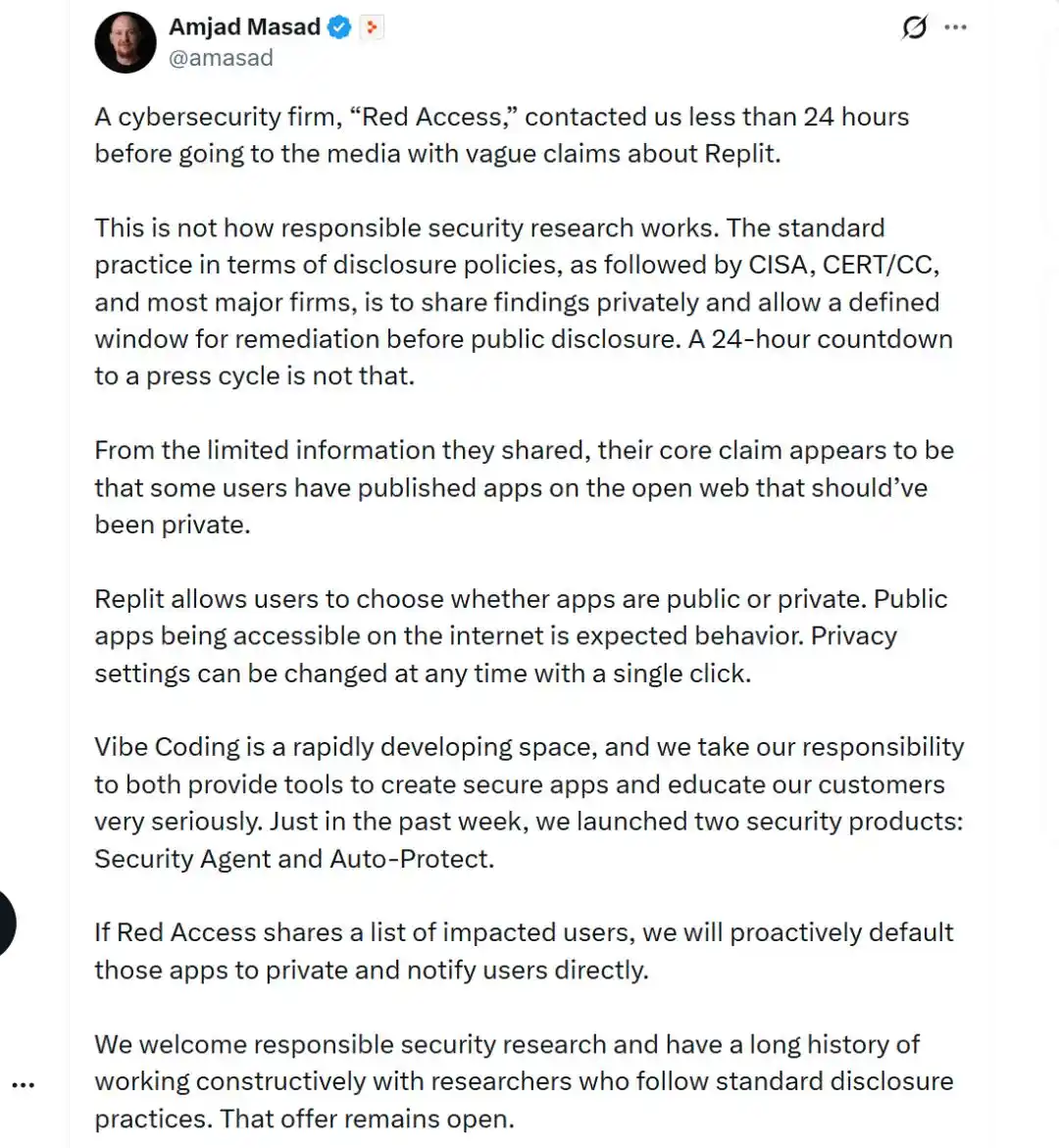

ReplitのCEOであるAmjad Masadは、RedAccessが公開する前に、彼らに24時間しか対応時間を与えなかったと述べた。彼はXでの返信で、「彼らが共有した限られた情報に基づくと、RedAccessの主な主張は、一部のユーザーがプライベートであるべきアプリを公開インターネットに公開したという点のようだ。Replitはユーザーがアプリを公開またはプライベートに選択できるようにしている。公開アプリはインターネット上でアクセス可能であり、これは意図された動作である。プライバシー設定は、ワンクリックでいつでも変更できる。Red Accessが影響を受けるユーザー名のリストを共有すれば、我々はこれらのアプリをデフォルトでプライベートに設定し、ユーザーに直接通知する。」

Lovableのスポークスパーソンは声明で、「Lovableはデータ漏洩やフィッシングサイトに関する報告を重視しており、調査を進めるために必要な情報を積極的に収集しています。現在、この件は継続的に対応中です。また、Lovableは開発者が安全にアプリを構築するためのツールを提供していますが、アプリの設定方法に関する最終的な責任は作成者自身にあります。」

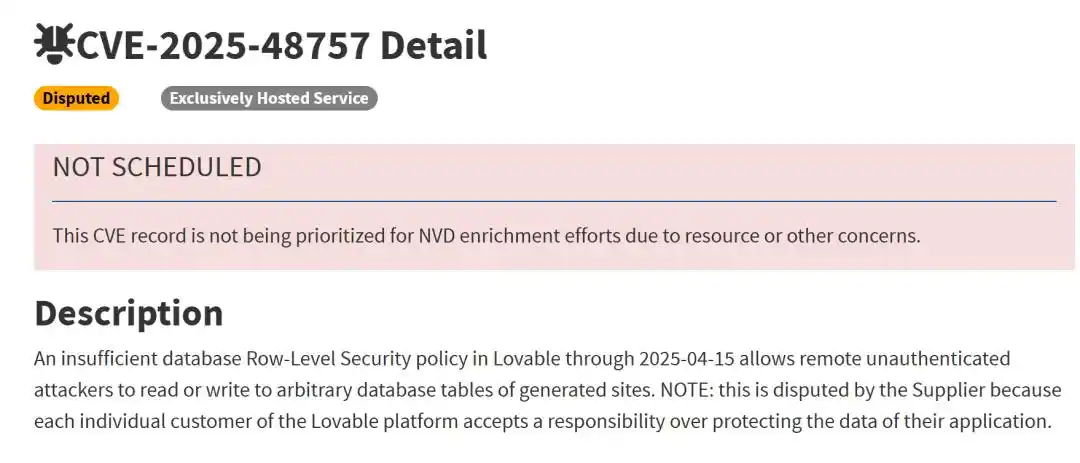

以前に公開されたCVE-2025-48757では、Lovableが生成したSupabaseプロジェクトにおいて、行レベルセキュリティ(Row-Level Security)ポリシーが不十分または欠如している問題が記録されています。一部のクエリはアクセス制御チェックを完全にスキップし、170以上の本番アプリケーションのデータが漏洩しました。AIはデータベース層を生成しましたが、データアクセスを制限するためのセキュリティポリシーは生成しませんでした。LovableはこのCVEの分類に異議を唱え、アプリケーションデータの保護は顧客自身の責任であると主張しています。

Base44の親会社であるWixの広報責任者であるBlake Brodieは、声明で「Base44は、アクセス制御や可視性設定を含む、ユーザーがアプリのセキュリティを設定するための強力なツールを提供しています」と述べ、さらに「これらの制御を無効化することは、意図的かつ簡単な操作であり、どのユーザーでも行えます。アプリが公開アクセス可能であることは、プラットフォームの脆弱性ではなく、ユーザーの設定選択を反映しているだけです」と補足しました。

Brodieはさらに、「本物のユーザーデータを含むように見せかけたアプリを偽造することは非常に容易である。我々に検証済みの事例を提供しない限り、これらの主張の真偽を評価することはできない。」と指摘した。これに対し、RedAccessは、実際にBase44に該当する事例を提供したと反論した。また、RedAccessは、Base44のユーザーが研究者によるアプリの暴露問題に関する警告に感謝する複数の匿名コミュニケーション記録を共有し、その後そのアプリが強化または削除されたことを示した。

過去、Wiz Researchは昨年7月に、Base44にプラットフォームレベルの認証バイパス脆弱性が存在することを独立して発見した。公開されているapp_idのみで、プライベートアプリ内に「認証済みアカウント」を作成できるAPIインターフェースが暴露されていた。この脆弱性は、鍵のかかった建物の前で、部屋番号を叫ぶだけでドアが自動的に開くのと同じである。WixはWizの報告後24時間以内にこの脆弱性を修正したが、この出来事は、これらのプラットフォーム上で数百万のアプリがユーザーによって作成されており、ユーザーは通常、セキュリティ問題はプラットフォームがすでに処理してくれていると仮定している一方で、実際の認証メカニズムは非常に脆弱であるという問題を浮き彫りにした。

参照リンク:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

本文は微信公众号「AI前线」(ID:ai-front)より、著者:華衛