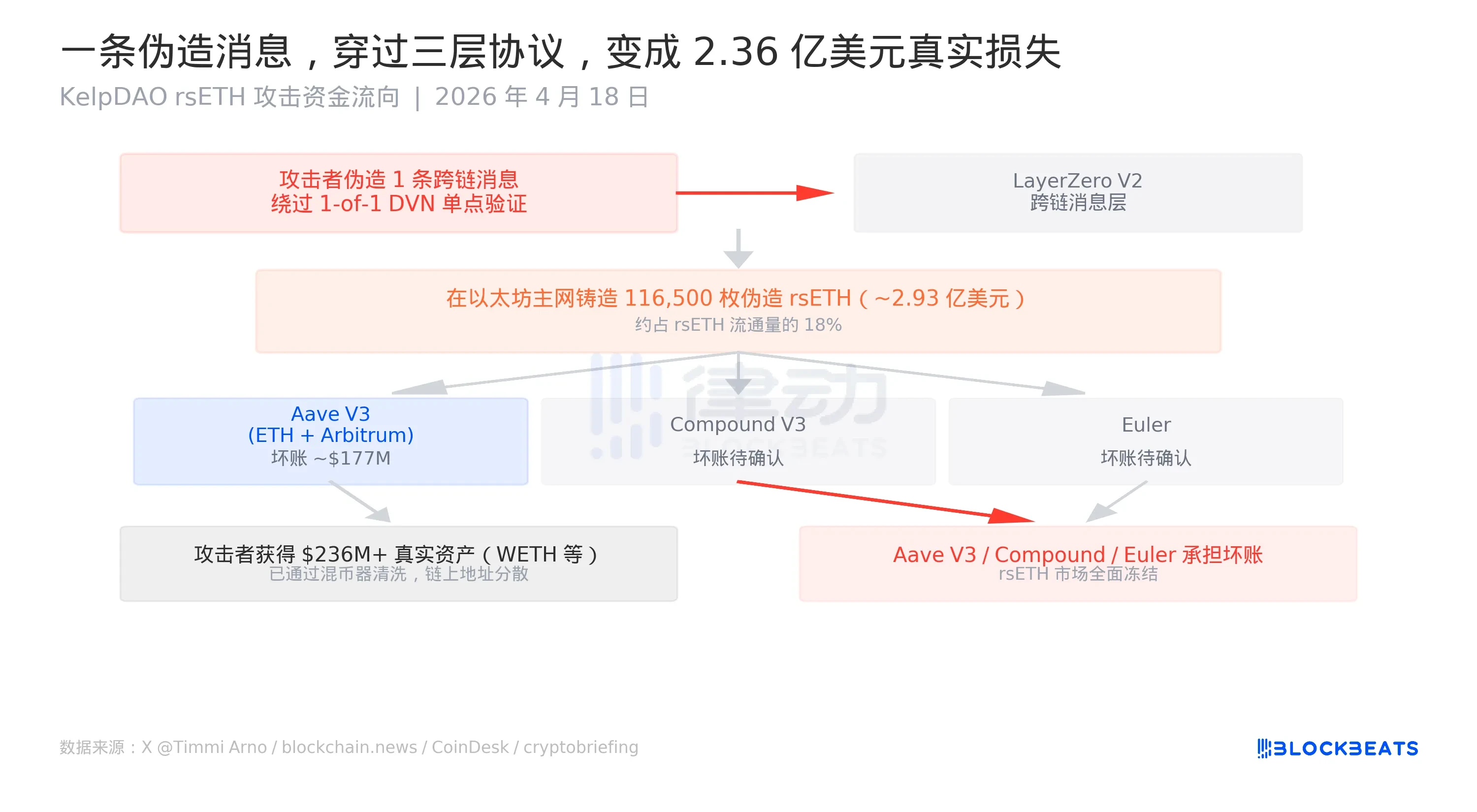

2026年4月18日、Kelp DAOのライクイディティ再质押プロトコルは、攻撃者によって跨チェーンブリッジから116,500枚のrsETHを数時間で引き出された。当時の価格で約2億9300万ドルに相当する。このプロセスは異常なほど効率的で、攻撃者は偽の跨チェーンメッセージを生成し、不正に得た資金をAave V3、Compound V3、Eulerの3つの貸出プロトコルに分散して実際の資産を借り出し、当日中に2億3600万ドル分のWETHを引き揚げた。Aave、SparkLend、Fluidは直ちにrsETH市場を全面的に凍結した。

これは2026年至今最大のDeFi攻撃事件です。

しかし、この攻撃を他のハッキング事件と区別する一つの点がある。Kelp DAOのスマートコントラクトコードにはいかなる脆弱性もなかった。調査に参加したセキュリティ研究者@0xQuitはX上で、「現在把握している情報によると、これは二つの問題が重なった結果である:1-of-1のDVN設定と、DVNノード自体の攻撃だ。」と記している。LayerZero公式は声明でコントラクトコードには触れず、問題を「LayerZeroの脆弱性」ではなく「rsETHの脆弱性」と定義している。

2億9300万ドルは、一行のコードにもない。それは、デプロイ時に誤って入力された設定パラメーターに隠れていた。

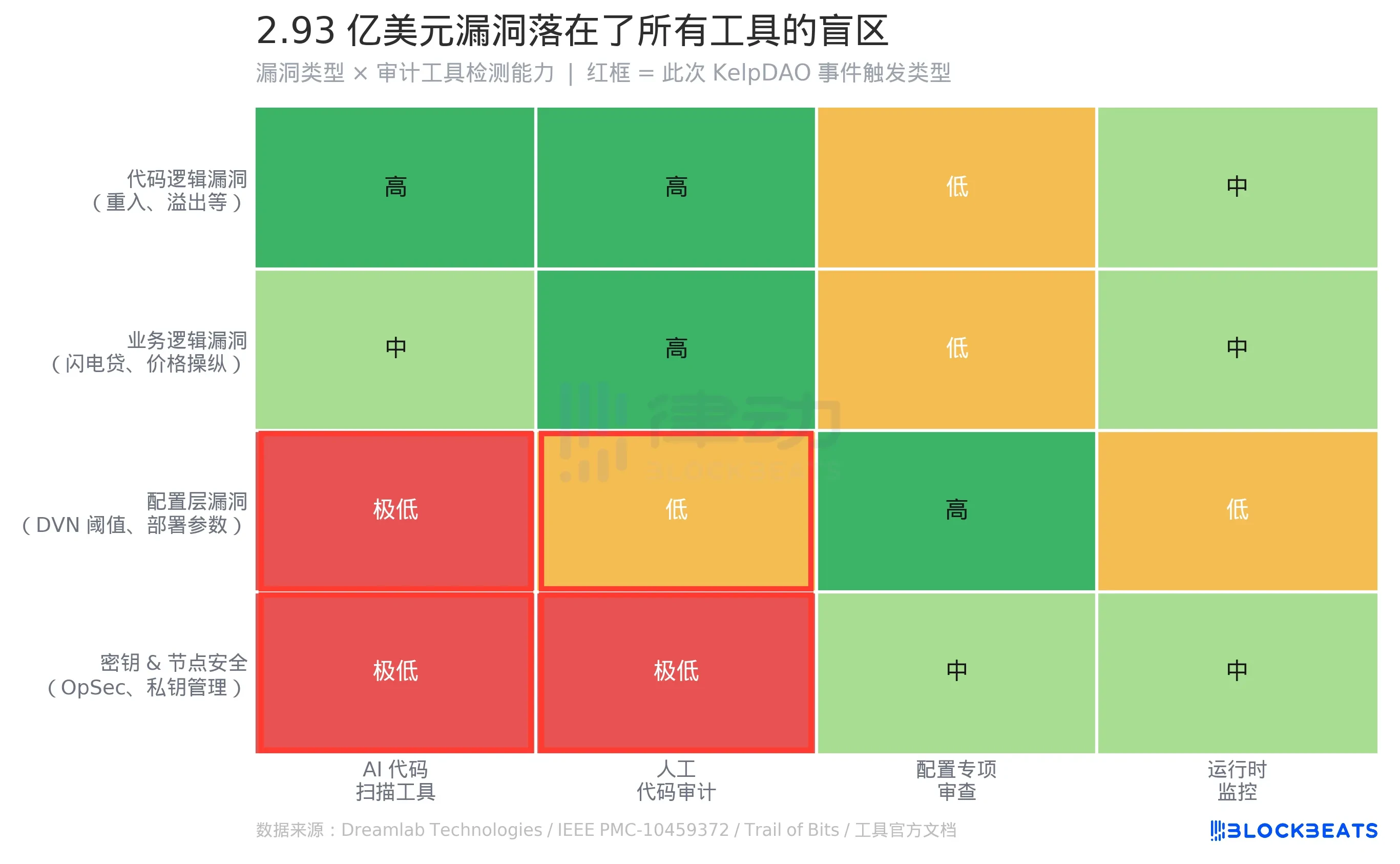

DeFiの安全監査における一般的なロジックは、コントラクトを特定し、コードを読み、脆弱性を探すことです。このロジックはコードロジックの脆弱性に対応する際に非常に効果的であり、SlitherやMythrilのようなツールは、リエントラント攻撃や整数オーバーフローといった既知のパターンの検出能力がすでに成熟しています。近年広く推進されているLLMを活用したコード監査は、ビジネスロジックの脆弱性(例:スイフトローンアービトラージパス)に対しても一定の検出能力を持っています。

しかし、このマトリックスには2行が赤色です。

構成的な盲点として、設定層の脆弱性はツール監査において見落とされる。Kelp DAO の問題は .sol ファイル内ではなく、プロトコルのデプロイ時に書き込まれたパラメーター——DVN 閾値にあった。このパラメーターは、クロスチェーンメッセージが何つの検証ノードによって確認されたかを基に、その有効性を判定する。このパラメーターはコードには含まれず、Slither のスキャン範囲や Mythril のシンボリック実行パスにも入らない。Dreamlab Technologies の比較研究によると、Slither と Mythril は対象コントラクトにおいてそれぞれ 5/10 および 6/10 の脆弱性を検出しているが、この結果は「脆弱性がコード内にある」という前提に基づいている。IEEE の研究によれば、コードレベルにおいてさえ、現在のツールは利用可能な脆弱性の 8%~20% のみを検出できる。

従来の監査パラダイムの観点から言えば、「DVNのしきい値が適切かどうかを検出する」ツールは存在しない。このような設定リスクを検出するには、コードアナライザーではなく、特定の設定チェックリストが必要である。「使用しているクロスチェーンプロトコルのDVN数はN以上か?」、「最低しきい値の要件は存在するか?」といった質問は、現在、標準化されたツールでカバーされておらず、広く認知された業界規範すら存在しない。

赤い領域にあるのはキーとノードのセキュリティです。@0xQuit の説明では、DVNノードが「攻撃された」とありますが、これは運用セキュリティ(OpSec)の範疇に属し、あらゆる静的分析ツールの検出範囲を超えています。どの一流監査機関やAIスキャンツールも、ノード運営者の秘密鍵が漏洩するかどうかを事前に予測することはできません。

この攻撃は、マトリックス内の2つの赤色領域を同時にトリガーしました。

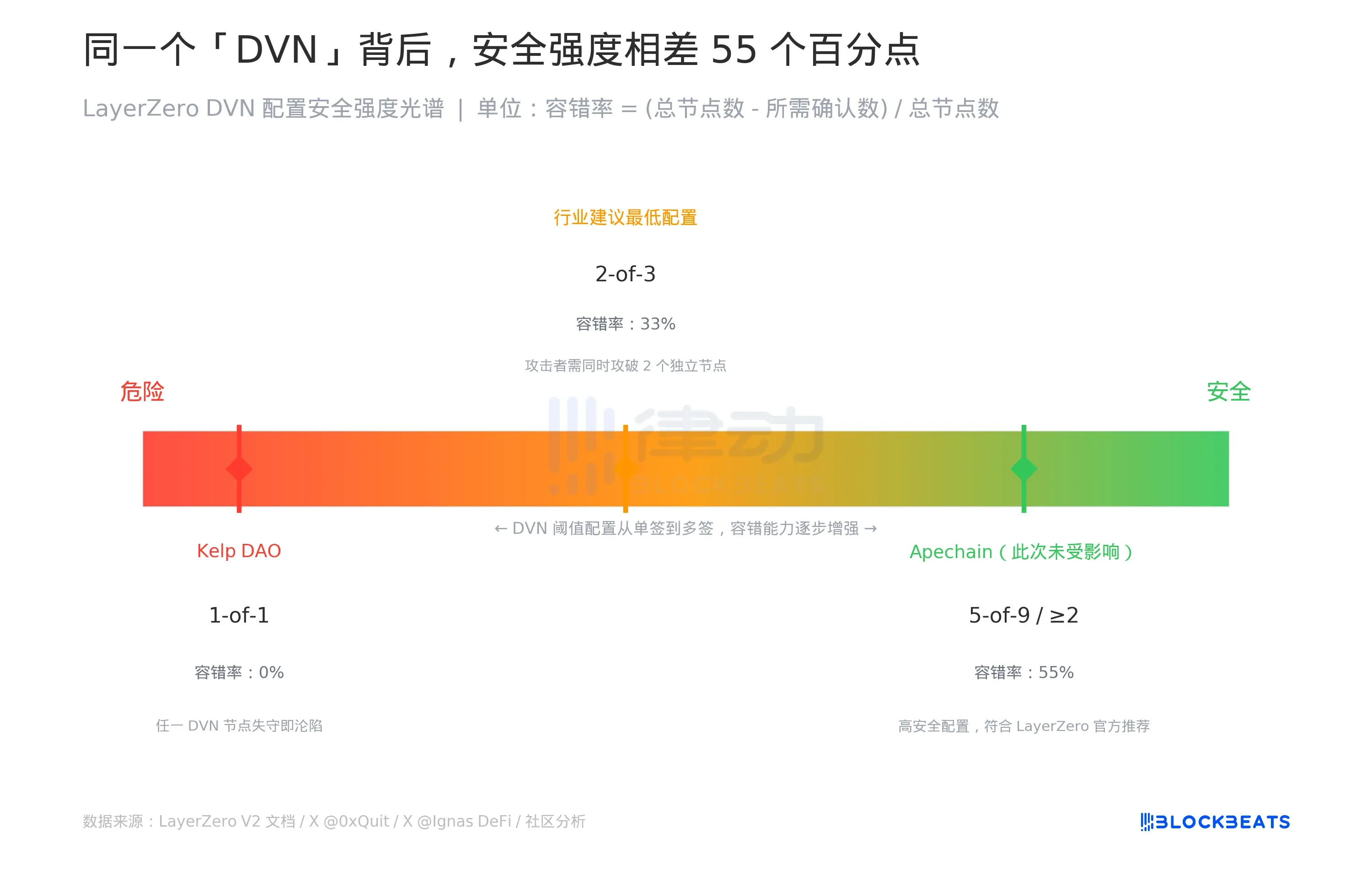

DVNはLayerZero V2のクロスチェーンメッセージ検証メカニズムで、正式名称はDecentralized Verifier Network(デセントラライズド・ベリファイア・ネットワーク)です。その設計思想は、セキュリティに関する意思決定をアプリケーション層に委ねることにあります。LayerZeroに接続する各プロトコルは、クロスチェーンメッセージを承認する前に、いくつのDVNノードが同時に確認する必要があるかを自ら選択できます。

この「自由度」はスペクトルを生み出します。

Kelp DAOは、スペクトルの最も左端にある1-of-1を選択し、1つのDVNノードの確認のみを必要としています。これは信頼性がゼロであることを意味し、攻撃者はその1つのノードを攻撃するだけで、任意のクロスチェーンメッセージを偽造できるということです。これに対して、ApechainもLayerZeroに接続されていますが、2つ以上の必須DVNを設定しており、今回のイベントでは影響を受けませんでした。LayerZero公式の声明における「他のすべてのアプリケーションは依然として安全です」という表現の裏には、安全性はあなたがどの設定を選択したかにかかっているという意味が込められています。

一般的業界推奨は2-of-3であり、攻撃者が2つの独立したDVNノードを同時に攻撃しなければメッセージを偽造できません。この設定では、耐障害性が33%まで向上します。5-of-9のような高セキュリティ設定では、耐障害性は55%まで達します。

問題は、外部の観察者やユーザーがこの設定を確認できないことです。同じく「LayerZeroによってサポートされている」と呼ばれる場合、背後には0%のフォールトトレランスもあれば、55%のフォールトトレランスもあり得ます。どちらもドキュメントではDVNと表記されています。

Anyswap イベントを経験したベテラン暗号資産投資家であるDovey Wanは、X上で直接「LayerZeroのDVNが1/1バリデータとは……すべてのクロスチェーンブリッジは直ちに包括的なセキュリティレビューを実施すべきだ。」と投稿した。

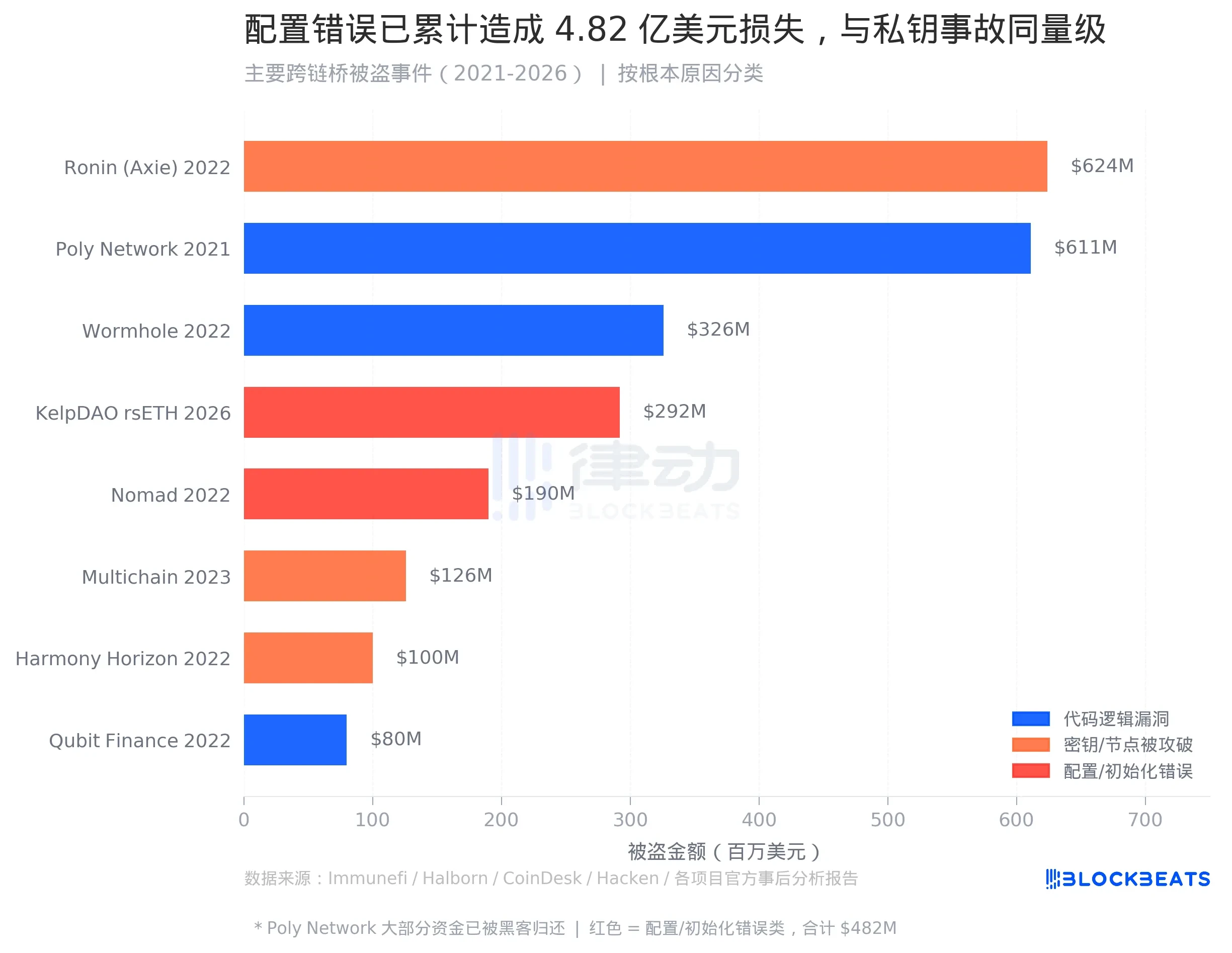

2022年8月、Nomadクロスチェーンブリッジに脆弱性が発見された。誰かが最初の攻撃取引をコピーし、わずかに変更したところ、これも成功したため、数百のアドレスが次々と模倣し、数時間以内に1億9千万ドルが引き出された。

Nomadの事後分析では、脆弱性の原因は「通常のアップグレード中にtrusted rootを0x00に初期化した」ことであると記されています。これはデプロイ段階で発生した設定ミスであり、Merkle証明検証ロジックやコード自体に問題はなく、初期値が誤って設定されたことが原因です。

今回のNomad事件を含め、設定/初期化関連の脆弱性により、約4億8200万ドルの損失が発生しました。跨チェーンブリッジの盗難歴において、このカテゴリの損失額は、鍵漏洩タイプ(Ronin:6億2400万ドル、Harmony:1億ドル、Multichain:1億2600万ドル、合計約8億5000万ドル)と並ぶ規模となっています。

しかし、コード監査業界の製品設計は、このカテゴリを対象としていません。

業界で最も議論されているのは依然としてコードのロジック上の脆弱性である。Wormholeは署名検証のバイパスにより3億2600万ドルが盗まれ、Qubit Financeは偽装預金イベントにより8000万ドルを失った。これらの事例には完全な脆弱性分析レポート、CVE番号に類似する識別子、再現可能なPoCが存在し、監査ツールの訓練と最適化に適している。設定層の問題はコードに記述されないため、この生産サイクルに取り込まれるのは難しい。

注目すべき点は、この2つの設定イベントの発生メカニズムがまったく異なることです。Nomadは通常のアップグレード中に誤って不適切な初期値を設定したという過失でした。一方、Kelp DAOの1-of-1は積極的な設定選択でした——LayerZeroプロトコルはこのオプションを禁止しておらず、Kelp DAOもプロトコルのルールを違反していません。つまり、「規則に準拠した」設定選択と「過失による」初期値が、最終的には同じ結果を招いたのです。

今回の攻撃の実行ロジックはシンプルで、偽造されたクロスチェーンメッセージがイーサリアムメインネットに「別のチェーン上で等価な資産がロックされた」と通知し、メインネット上でrsETHを鋳造させました。鋳造されたrsETH自体は実質的な裏付けを持っていませんが、そのチェーン上の記録は「合法的」であり、ローンプロトコルによって担保として受け入れられます。

攻撃者はその後、116,500枚のrsETHをAave V3(イーサリアムおよびArbitrum)、Compound V3、Eulerに分散させ、合計で2億3600万ドル以上の実物資産を貸し出した。複数の報道によると、Aave V3が直面する不良債権の評価額は約1億7700万ドルである。AaveのセキュリティモジュールUmbrellaが保有する不良債権吸収用WETH準備金は約5000万ドルであり、カバレッジは3割未満であり、残りの部分はaWETHのステーカーが負担することになる。

この費用は、わずかにWETHの利子を稼ぎたい人々の肩にのしかかった。

LayerZeroは、投稿時点までセキュリティ対応組織SEAL Orgと共同で調査を継続しており、すべての情報を入手次第、Kelp DAOと共同で事後分析レポートを公開すると表明しています。Kelp DAOは「積極的な是正措置」を実施中であると述べています。

2億9300万ドルの脆弱性はコードにはない。「監査合格」という四文字は、そのパラメータが存在する場所をカバーしていない。