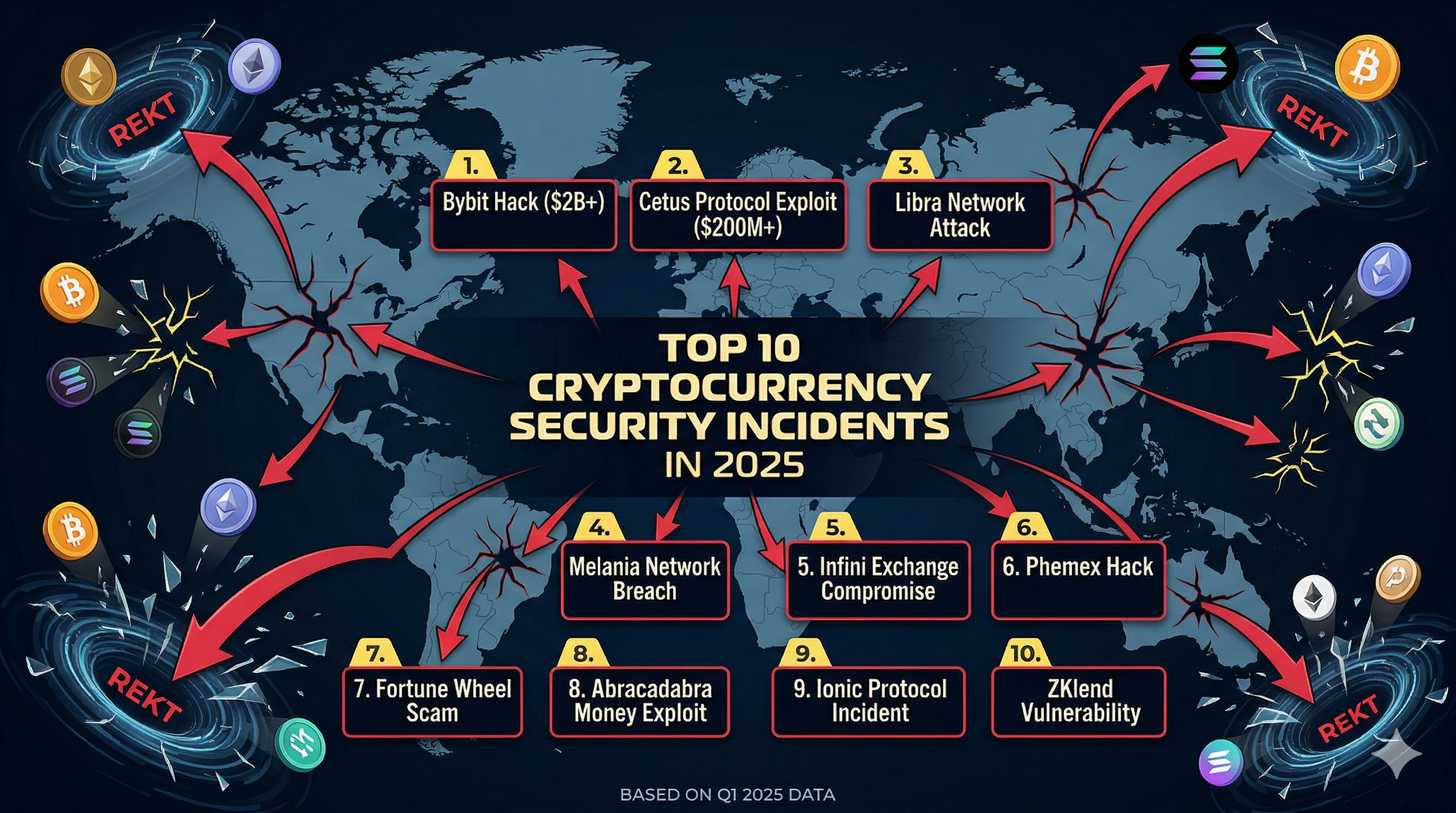

2025年における上位10件の仮想通貨セキュリティインシデント

2026/04/03 03:28:20

2025年の仮想通貨業界では、過去の年々と比較して攻撃の件数は減少したが、その規模と高度な sophistication は前例のないレベルに達し、機会主義的なハッキングから、国家支援で技術的に高度化された戦略的攻撃への移行が明らかになった。これにより、取引所、DeFiプロトコル、およびユーザーのセキュリティ実践全体に深い構造的脆弱性が露呈した。

ハッキングの減少した1年:しかしはるかに大きな被害

2025年は、暗号資産犯罪の通常のパターンに従いませんでした。数百件の小さな不正行為ではなく、業界では発生件数は大幅に減少しましたが、その規模ははるかに大きくなりました。ブロックチェーン分析によると、攻撃件数は大きく減少した一方で、盗まれた資金の合計は34億ドルを超えて急増しました。

この変化は、攻撃者の行動に明確な進化をもたらした。ハッカーたちは「無差別攻撃」の手法から、丁寧に計画され、高価値な操作へと移行した。グループは数ヶ月をかけてシステムに浸透し、内部のワークフローを調査し、特定の脆弱性を標的にした。多くの場合、攻撃者はコードのバグを通じてではなく、フィッシング、なりすまし、および compromis されたインフラストラクチャを通じてアクセスを獲得した。

結果として、「量より質」の危機が発生しました。1回の侵害で、数十件の小規模なハッキングを合計した以上に資金が失われる可能性が出てきました。また、業界全体でウォレットの不正アクセスやソーシャルエンジニアリング攻撃が急増し、数万人の個人が影響を受けました。

おそらく最も顕著なトレンドは、国家関連アクターの役割の拡大だった。報告によると、北朝鮮のハッキンググループのみで、この年において合計20億ドル以上の暗号資産を盗まれたことが示され、デジタル資産が地政学的戦略の一部となっていることが浮き彫りになった。2025年は、暗号資産のセキュリティが単なる技術的課題ではなく、インフラ、人間の行動、グローバルなサイバー戦争のダイナミクスを含むシステム的な課題であることをはっきりと示した。

15億ドルのBybitハッキング:歴史上最大の事案

2025年の決定的瞬間は、2月にBybitが過去最大の暗号資産盗難事件に見舞われたときだった。ハッカーは、取引所のコールドウォレットインフラから約14億~15億ドル相当のEthereumを盗み出した。この侵入が特に懸念されたのは、その規模だけでなく、発生の仕方だった。攻撃者はブルートフォースで侵入したのではなく、サードパーティのウォレットシステムの脆弱性を悪用し、取引承認を操作することで、認可された署名者をだまして悪意のある振替を承認させた。

この攻撃は、コールドウォレットは本質的に安全であるという暗号資産業界における長く信じられてきた前提を崩しました。この出来事は、周囲のインフラやユーザーインターフェースが操作されれば、オフライン保存であっても侵害される可能性があることを示しました。

調査官らはその後、この攻撃を、北朝鮮が支援しているとされる高度なハッキング集団であるLazarus Groupと関連付けた。この作戦の規模と精度は、システムや関係者への潜在的な浸透を含む数か月にわたる準備を示唆していた。巨額の損失にもかかわらず、Bybitは数日以内に流動性を回復させ、広範な市場パニックを回避した。しかし、被害はすでに発生していた。このハッキングは広範な引き出しを引き起こし、業界全体で取引所のセキュリティに対する懸念を再燃させた。

Cetus Protocolの不正アクセス:DeFiの持続的な脆弱性

2025年で最も重要なDeFi関連の出来事の一つは、Cetusプロトコルが2億2千万ドルを超える損失を被ったことでした。これはBybitの不正アクセスよりも規模は小さいものの、この攻撃は繰り返される課題を浮き彫りにしました。スマートコントラクトの脆弱性は、分散型金融における最も弱い環の一つであり続けているのです。中央集権的取引所とは異なり、DeFiプラットフォームはコードに完全に依存しています。そのコードに欠陥が存在すれば、攻撃者はそれを即座に、かつ取り返しのつかない形で悪用できます。Cetusの場合、攻撃者は流動性プールのメカニズムに脆弱性を特定し、数分以内に資金を搾取したと報告されています。

これらの攻撃が特に深刻なのは、その速さです。カスタマーサポートもロールバックメカニズムもなく、攻撃が開始された後、即座に停止する手段がほとんど存在しません。資金は数時間以内に複数のチェーン間で移動され、混ぜ合わされ、回復が極めて困難になります。Cetusの事例は、攻撃者がますます総ロック価値(TVL)が大きいプロトコルを標的にしていることも示しました。小さなバグを追うのではなく、ハッカーは巨大な報酬をもたらす高インパクトの脆弱性に焦点を当てています。ユーザーにとっての教訓は明確です:分散化はリスクを排除するのではなく、その性質を変えます。信頼は機関ではなくコードに置かれるようになり、そのコードは完璧でなければなりません。

3億3000万ドルの「OGウォレット」強奪

2025年にもう一つ注目された事例として、長期間活動を停止していた「OGウォレット」と呼ばれるBitcoinウォレットが、約3億3000万ドル分の資産を引き出された。

取引所のハッキングとは異なり、この事件は個人の保有者を標的にしており、おそらく早期にBitcoinを取得し、数年間保有していた人物です。侵害の正確な方法はまだ明確ではありませんが、アナリストはソーシャルエンジニアリングと秘密鍵の露出の組み合わせと推測しています。

このイベントは、大規模な個人保有者が主要な標的になりつつあるという、拡大する現実を浮き彫りにしました。ブロックチェーンデータは公開されているため、攻撃者は大きな残高を持つウォレットを特定し、それらにアクセスするためのターゲット絞りされた攻撃を設計できます。このような攻撃の心理的側面も重要です。長期間アクティブでないことを理由に、長期保有者は安全だと感じがちですが、その油断が脆弱性を生み出します。フィッシングメール、偽のソフトウェア更新、または compromized デバイスを通じて、攻撃者は信頼の瞬間を悪用します。

「OGウォレット」のハッキングは、暗号資産のセキュリティが技術だけでなく、個人の自制心にもかかっていることを再認識させました。運用セキュリティが失敗すれば、最も経験豊富なユーザーでも例外ではありません。

Balancer V2のセキュリティ侵害とスマートコントラクトの悪用

1億ドルを超える損失を生んだBalancer V2のインシデントは、DeFiプロトコルに内在するリスクをさらに強調しました。Balancerは有名な自動マーケットメイカーであり、複数の監査を受けていました。しかし攻撃者は依然としてそのシステム内の脆弱性を悪用しました。これは重要な課題を示しています:監査はリスクを軽減しますが、排除することはできません。

スマートコントラクトは複雑であり、わずかな見落としでも深刻な結果を招く可能性があります。攻撃者はしばしばオープンソースコードを徹底的に調査し、開発者が見過ごしたエッジケースを探します。これらの脆弱性が特定されると、大規模に悪用される可能性があります。

Balancerの場合、この攻撃は流動性プール全体に連鎖的な影響を及ぼし、被害を拡大させました。このようなシステム的な脆弱性は、複数の資産やユーザーに同時に影響を与える可能性があるため、特に危険です。この事件は、現在のセキュリティ対策の限界についても疑問を投げかけました。監査済みのプロトコルが依然として攻撃されるのであれば、ユーザーは実際のところどの程度の保証を期待できるのでしょうか?Balancerの侵害は単なる財務的損失にとどまらず、広範なDeFiエコシステムへの信頼を揺るがしました。

Bitgetのイベントおよび取引所レベルの脆弱性

もう一つの注目すべき出来事は、セキュリティ侵害によりBitgetの損失が約1億ドルに達したことです。Bybitのハッキングほど大規模ではありませんでしたが、Bitgetの事例は、中央集権的取引所が依然として魅力的な攻撃対象であることを示しました。これらのプラットフォームは、ユーザー資金の大量を保有しており、攻撃者にとって高価値なターゲットとなります。

この侵害は、ブロックチェーンの直接的な攻撃ではなく、内部システムの脆弱性に関連していたと報告されています。これは重要な区別です。最も深刻な攻撃の多くは、インフラ、API、または従業員のアクセスポイントを標的とするオフチェーンで発生しています。

近年、取引所はコールドストレージ、マルチシグウォレット、保険基金などを通じてセキュリティに大幅な投資を行ってきました。しかし、攻撃者は依然として、人為的および運用上の弱点を狙ってこれらの防御を回避し続けています。

Bitgetの事例は、即使に確立されたプラットフォームでも安全ではないことを示した。また、ユーザーがセキュリティインシデントの発生時および発生後に明確なコミュニケーションを求めるようになっていることから、透明性の重要性が改めて強調された。トレーダーにとって、教訓は一貫している:取引所は便利だが、同時に中央集権的な障害点でもある。

スマートコントラクトの脆弱性から国家支援の攻撃まで:2025年の最大級の暗号資産ハッキングが示すシステムリスク

DeFiLlamaのハッキングダッシュボードから集計されたデータによると、2025年の最大の暗号資産損失はランダムな失敗ではなく、いくつかの繰り返される脆弱性に集中していました。スマートコントラクトの脆弱性は依然として主要な侵入経路であり、特に複雑なロジックとコンポジタビリティにより見落とされがちなエッジケースのリスクが高まるDeFiプロトコルで顕著です。しかし注目すべきは、コードレベルの欠陥だけでは損失の規模を説明できなくなっていることです。今年の最大規模の事例の多くでは、攻撃者が技術的な悪用に加えて、より深いシステムへのアクセスを活用し、孤立したバグではなく、ガバナンスメカニズム、アップグレードキー、または流動性構造を標的にしていました。

同時に、国家関連の活動の台頭により、新たなリスクの層が生じました。地政学的アクターと関連するグループは、従来のハッカーをはるかに上回る能力を示し、長期的な浸透、サプライチェーンの侵害、複数のシステムにわたる協調攻撃を含んでいます。これらのアクターは単に脆弱性を悪用していたのではなく、単一の侵入で数億ドルをもたらす可能性のある中央集権的取引所やクロスチェーンインフラといった高価値ターゲットを戦略的に特定していました。この変化は、暗号資産が金融的・政治的に重要な分野へと進化し、攻撃が国家の利益とますます一致していることを示しています。

より広い視点では、暗号資産のセキュリティは、システム全体の課題として捉えられるべきです。脆弱性はもはや孤立して存在せず、コード、人間の行動、運用インフラの交差点で発生します。プロトコルがますます相互接続され、資本の集中が進むにつれて、攻撃面もそれに応じて拡大します。2025年の出来事は、個々のコンポーネントを強化するだけでは不十分であることを明確に示しており、レジリエンスはエコシステム全体にわたって構築されるべきであることを示しています。

AI駆動型の暗号通貨詐欺の台頭

従来のハッキングを超えて、2025年にはAI駆動の詐欺が急増しました。これらは必ずしも技術的な攻撃ではなく、同等に深刻な被害をもたらしました。攻撃者はディープフェイク、ボイスクローン、自動チャットシステムを使用して、信頼できる個人や組織を装いました。報告によると、AIを活用した詐欺は従来の手法よりもはるかに高い収益を生み出し、一部の操作では1回のキャンペーンで数百万ドルを稼いでいます。最も驚異的な傾向の1つがなりすましでした。被害者は、同僚や経営陣、さらには家族メンバーから来たように見えるメッセージや電話を受け取りました。これらのやり取りは非常に説得力があり、不正を検出することが困難でした。

AIの利用により、詐欺師たちはその活動を拡大することができました。個人を手動でターゲットにする代わりに、数千人の潜在的な被害者に同時に自動でアプローチできるようになったのです。この変化により、ハッキングとソーシャルエンジニアリングの境界が曖昧になりました。多くの場合、最も弱い環はシステムではなくユーザーでした。AI詐欺の増加は、暗号資産セキュリティの未来が、より優れた技術だけでなく、ユーザーの意識と教育の向上も必要であることを示唆しています。

$LIBRAの崩壊:政治的暗号通貨スキャンダル

2025年の主要な出来事のすべてがハッキングに関係していたわけではありません。$LIBRAトークンの崩壊は、政治、ヒステリー、そして疑わしい不正が交錯した、その年で最も議論を呼んだ出来事の一つとなりました。

このトークンは、アルゼンチンのハビエル・ミレイ大統領によって推奨された後、注目を集め、価格が急騰しました。しかし、このプロジェクトは急速に崩壊し、約2億5100万ドルの投資家資金が消えました。この出来事は、開発者がトークンの価値を操作した後、流動性を引き抜いてプロジェクトを放棄する「ラグプル」の可能性があるとして広く報じられています。

この事例を特異なものにしたのは、その政治的側面でした。有名人の関与により、プロジェクトに正当性が与えられ、多数の一般投資家を引き寄せました。この後始末は調査を引き起こし、暗号資産プロモーションにおける説明責任について疑問を投げかけました。また、物語が基本的価値を上回るような、ヒュープ中心の投資のリスクも浮き彫りにしました。

$LIBRAのスキャンダルは、暗号資産におけるすべての損失がハッカーによるものではないことを思い出させた。時には、誤った信頼から損失が生じるのだ。

結論

2025年は仮想通貨セキュリティの転換点となった。業界は絶え間ない攻撃に押しつぶされることなく、むしろ発生件数は減ったが、はるかに壊滅的なインシデントに直面した。歴史的なBybitのハッキングからAI駆動の詐欺、政治的トークンの崩壊まで、この一年は、脅威エコシステムが多くの防御策よりも速く進化しているという厳しい真実を明らかにした。

セキュリティはもはやコードを守ることだけではなく、システム、人間、インセンティブを理解することです。攻撃者がより戦略的になるにつれ、許容される誤差はますます狭まっています。2025年から得られた教訓は明確です。暗号資産では、最大のリスクは気づいたときにはもう手遅れであることがほとんどです。

よくある質問

-

2025年で最大の暗号資産ハッキングは何か?

損失が約15億ドルに及ぶBybitのハッキングは、これまでに記録された最大の暗号資産盗難でした。

-

2025年にどれほどの暗号資産が盗まれましたか?

推定では、ハッキングや悪用によって34億ドル以上が盗まれました。

-

ほとんどの攻撃の背後には誰がいたのですか?

報告によると、北朝鮮関連グループが盗まれた資金の大部分を担当していた。

-

暗号資産プラットフォームは安全になってきているのでしょうか?

セキュリティは改善されていますが、攻撃はより洗練され、標的を絞ったものになっています。

-

今日の最大のリスクは何ですか?

人為的ミスとソーシャルエンジニアリングは、攻撃者が侵入する最も一般的な経路です。

免責事項

このコンテンツは情報提供を目的としたものであり、投資アドバイスを構成するものではありません。仮想通貨への投資にはリスクが伴います。ご自身で調査してください(DYOR)。

免責事項: このページは、お客様の便宜のためにAI技術(GPT活用)を使用して翻訳されています。最も正確な情報については、元の英語版を参照してください。