サンドイッチ攻撃とは:仕組み、歴史的な事例、リスク、および対策

2026/04/06 09:30:50

分散型取引所で通常のスリッページのように見える現象は、必ずしも普通のものではありません。多くの場合、トレーダーがスワップを送信すると、承認前にトランザクションが可視化され、自動ボットがその情報を数秒以内に利用します。その結果、ユーザーは不利な執行価格になり、攻撃者は迅速な利益を得ます。この手法はsandwich attackと呼ばれ、分散型金融におけるMEVの最も話題になっている形式の一つとなっています。

広範な暗号資産市場は、透明性、スピード、オープンなアクセスに基づいて構築されています。これらの特性がDeFiの魅力を形作っています。一方で、その同じオープン性により、高度なボットが未処理取引を監視し、価格への影響を推定し、ユーザーの取引周辺で自らの取引を挿入することが可能になります。これは、すべての真剣な暗号資産ユーザーが理解すべき市場構造上の問題を生み出しています。

この記事を読み終える頃には、サンドイッチ攻撃とは何か、サンドイッチ攻撃が暗号資産でどのように機能するか、AMMベースの分散型取引所でなぜ一般的なのか、どのトレーダーが最も脆弱か、そして曝露を減らすための実用的な対策は何なのかを理解できます。また、この手法がDeFi取引、トランザクション順序、オンチェーン市場の公平性、およびMEV保護に関するより広い議論の中でどのように位置づけられているかもご確認いただけます。

フック

あなたの暗号資産の取引が、ブロックチェーンに到達する前から、変動率の影響を受けるだけでなく、意図的に標的とされたとしたらどうでしょうか?

概要

この記事では、暗号通貨におけるサンドイッチ攻撃の意味を解説し、その仕組みを分解して、分散型取引への影響を検討し、DeFiの台頭期に見られた歴史的な事例をレビューし、トレーダーが理解すべき主なリスクと注意点を示します。

Thesis

この記事の目的は、スンドイッチ攻撃を明確で実用的な方法で説明し、読者がそれが暗号資産取引にどのように影響するか、現代のDeFi市場でなぜ重要なのか、そしてトレーダーがこの市場操作手法に巻き込まれるリスクをどのように減らせるかを理解することです。

サンドイッチ攻撃とは?

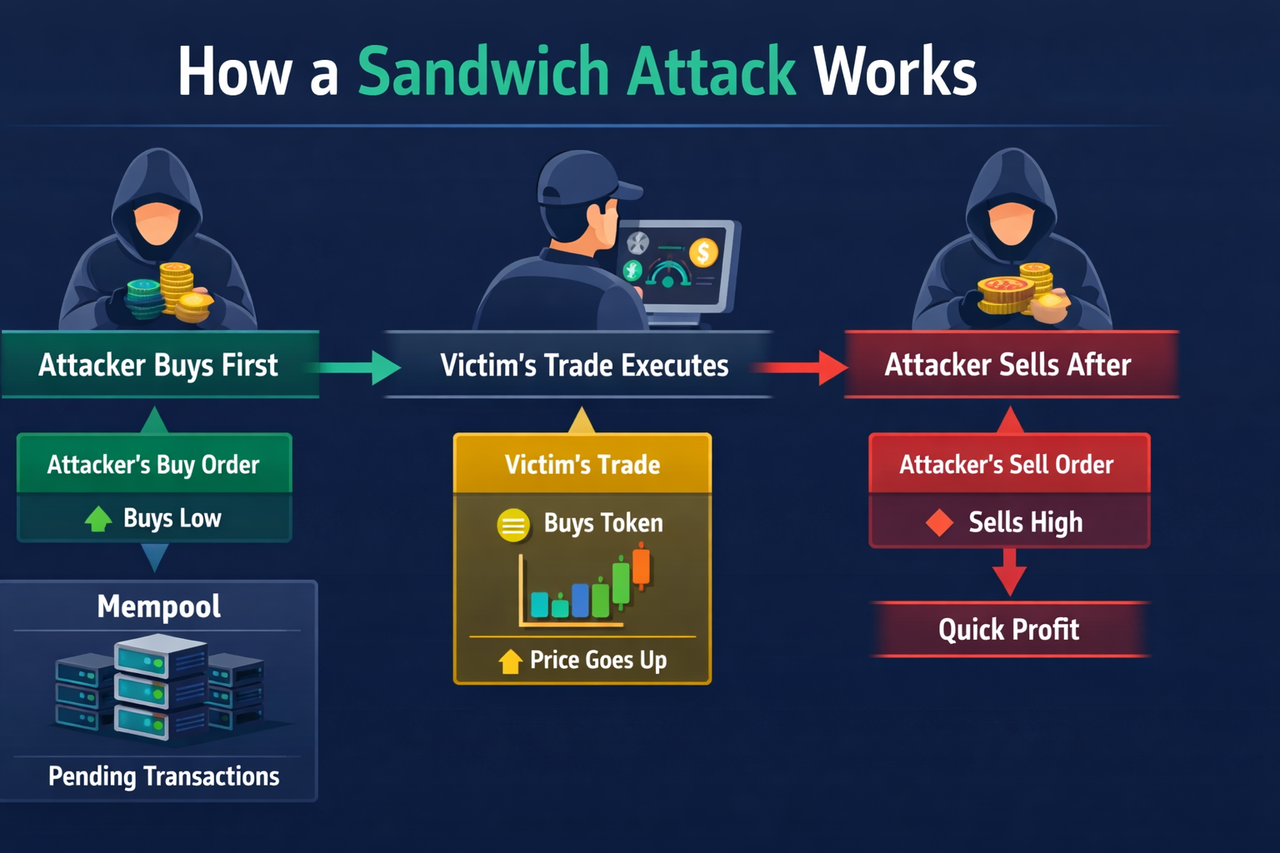

サンドイッチ攻撃は、自動市場メーカー(AMM)を用いる分散型取引所で発生するDeFi取引の悪用手法です。簡単に言えば、攻撃者はメモリーポール内の被害者の保留中の取引を検出し、その前後に取引を仕掛けて、被害者の注文によって生じるスリッページから利益を得ます。

構造はシンプルです:

-

攻撃者の最初の取引が最初に発生します

-

被害者の取引は中央にあります

-

攻撃者の2番目の取引が最後に来ます

目的は、被害者の価格への影響から利益を得ることです。

たとえば、トレーダーがデセントラライズドエクスチェンジでトークンを購入したいとします。その注文が十分に大きい場合、流動性プール内でトークンの価格が上昇します。サンドイッチボットは保留中のトランザクションを検出し、まずトークンを購入し、被害者の取引によって価格がさらに上昇した後に即座に売却して利益を得ます。

被害者は依然として取引を完了しますが、攻撃者が介入しなければ得られたであろう価格よりも不利な価格で取引します。

それが、暗号資産においてサンドイッチ攻撃が重要な理由です。通常、これは資金を直接盗んだり、ソフトウェアのバグを悪用したりするものではありません。代わりに、取引環境そのものを悪用します。攻撃者は以下の3つの条件に依存します:

-

保留中の取引の公開表示

-

AMMベースのプールでの予測可能な価格移動

-

被害者が一定のスリッページを受け入れる意欲

そのため、サンドイッチ攻撃は従来のハッキングというより、トランザクションの順序を悪用する手法と理解されるべきです。

サンドイッチ攻撃の仕組み

サンドイッチ攻撃を明確に理解するには、プロセスをステップごとに見ることが役立ちます。

-

トレーダーがスワップを提出しました

ユーザーが分散型取引所で取引を実行します。たとえば、UniswapスタイルのAMMなどのDeFiプラットフォームでETHを他のトークンと交換します。

取引が確定される前に、多くの場合、トランザクションはメムプールと呼ばれる公開の待機エリアに保留されます。これは、ブロックチェーンに追加される前に保留中のトランザクションが表示される場所です。

-

ボットが保留中の取引を検出します

専用のボットがメモリプールを常時スキャンしています。特に、利益を上げられる可能性のある取引を探しています:

-

大規模なスワップ

-

流動性の低いトークンを含む取引

-

価格変動に十分な余裕を持たせるためのスリッページ許容範囲を持つ取引

ボットが、被害者の取引が市場に十分な影響を与え、利益を生むと推定した場合、直ちに行動します。

-

攻撃者が最初の取引を実行します

攻撃者は、被害者の注文より前に実行されるトランザクションを送信します。これは、より高いガス代を支払うか、優先順位を獲得する他の方法で行われることがよくあります。

被害者がトークンを購入する場合、攻撃者は先に購入します。この先取り購入により、被害者の取引が処理される前に価格が上昇します。

-

被害者の取引が不利な価格で約定します

今、被害者の取引は実行されますが、価格はすでに被害者に不利に動いています。被害者は予想より少ないトークンを受け取るか、予想より多くの支払いをします。

価格の変動がユーザーのスリッページ許容範囲内であるため、取引は依然として成功します。

-

攻撃者は被害者の後に退出します

被害者の取引が価格をさらに押し上げた後、攻撃者は2番目の取引を実行し、通常は最初のステップで購入した資産を売却します。これにより、攻撃者は迅速な利益を確定できます。

結果は以下のようになります:

-

攻撃者は安値で購入する

-

被害者の取引が価格を押し上げる

-

攻撃者が高値で売却する

これらはすべて数秒または数ミリ秒で発生します。

サンドイッチ攻撃の簡単な例

ユーザーが分散型取引所でETHを使ってToken Aを購入したいとします。Token Aの流動性プールはそれほど深くないため、大口注文は価格に顕著な影響を与えます。

サンドイッチボットは、メモリープール内のユーザーの保留中のスワップを検出します。そして、ボットはすぐに自らの買い注文を送信します。この購入により、トークンAの価格が上昇します。その後、被害者の元々の買い注文が、新たに上昇した価格で実行されます。最後に、ボットは数秒前に購入したトークンを売却します。

攻撃者は、低い購入価格と高い売却価格の差から利益を得ます。

被害者は、予想より少ないトークンを受け取ったことにしか気づかないかもしれません。彼らにとっては、これは通常のスリッページに見えるかもしれません。しかし実際には、この価格変動は彼らの取引を悪用するために意図的に作られたものです。

これが、初心者トレーダーがサンドイッチ攻撃を見抜きにくい理由の一つです。スワップは依然として完了します。インターフェースには明らかに疑わしい兆候が表示されないこともあります。損失はしばしば最終実行価格の中に隠されています。

DeFiでサンドイッチ攻撃が発生する理由

スンドイッチ攻撃は、DeFiがそれらが繁栄するための正確な条件を生み出したため、一般的になりました。

公開トランザクションの可視性

多くのブロックチェーンでは、トランザクションが確認される前に可視化されます。この透明性はネットワークの機能を助けますが、ボットが保留中のトランザクションを確認し、それに対応して計画を立てる時間も与えてしまいます。

従来の金融では、すべての保留注文が競合他社に同じように公開されるわけではありません。DeFiでは、公開可視性が特徴でありながら弱点ともなりました。

AMMベースの価格設定

ほとんどの分散型取引所は従来の注文板を使用しません。代わりに、流動性プール内の資産バランスに基づいてトークン価格を計算する自動市場メーカーに依存しています。

誰かが大口の買い注文を出すと価格は上昇し、大口の売り注文を出すと価格は下落します。この動きはランダムではありません。スンドイッチ攻撃を可能にするプールの式に従っています。

スリッページ許容範囲

ユーザーは、価格が確認前にわずかに変動しても取引が失敗しないように、一定のスリッページを許容することがよくあります。これは実用的ですが、攻撃者にとって隙間を生み出します。

攻撃者が許容されるスリッページ範囲内にとどまったまま、被害者の価格を逆方向に動かすことができれば、取引は依然として実行されます。

スピードと自動化

ほとんどのサンドイッチ攻撃は、人間ではなくボットによって実行されます。ボットは保留中のトランザクションを監視し、潜在的な利益をシミュレートして、ほぼ即座に優先トランザクションを送信できます。

これにより、サンドイッチ攻撃は非常にスケーラブルになります。この戦略が広まると、多数の取引に自動化して適用できるようになりました。

サンドイッチ攻撃が重要な理由

サンドイッチ攻撃は技術的に聞こえるかもしれませんが、日常の暗号資産トレーダーに実際に影響を与えます。特に大口や流動性の低い取引では、ユーザーが不利な価格で取引することになるため、重要です。時間とともに、これはDeFiへの信頼を低下させ、分散型取引を不公平に感じさせる可能性があります。

また、彼らは暗号市場におけるより大きな課題にも言及しています。未処理の取引が可視化されても、それが必ずしも公平性をもたらすわけではありません。未処理の取引情報が見えると、速やかに行動する参加者がその情報を活用して、一般ユーザーの損失を伴って利益を得ることができます。

サンドイッチ攻撃とMEV

サンドイッチ攻撃は、MEV(最大抽出可能価値)の最も明確な例の一つです。MEVとは、ブロック内のトランザクションの順序を変更して得られる利益を指します。

スンドイッチ攻撃では、攻撃者が被害者の取引の前後にそれぞれ取引を実行することで収益を得ます。これにより、取引の順序が主な収益源となります。

アイデアが理解しやすいため、サンドイッチ攻撃は、DeFiにおけるMEVの動作を説明するための主要な例の一つとなりました。

歴史的背景:サンドイッチ攻撃の台頭

スンドイッチ攻撃は、一つの孤立したイベントによって広く知られるようになったわけではありません。これらは、分散型金融の急速な拡大中に繰り返し見られたパターンから生まれました。

早期のDeFiの成長

2020年代初頭、DeFiが勢いを増すにつれて、Uniswapなどの分散型取引所により、トークンの交換が簡単で利用しやすくなりました。誰でもウォレットから直接取引でき、ライキッドティープールにより、従来のメイカーなしで市場が機能するようになりました。

この革新は、オンチェーン取引の爆発的な成長を後押ししました。しかし、それと同時に弱点も生み出しました。保留中の取引が可視化され、AMM価格は大口取引に対して予測可能な反応を示しました。これにより、ボットが収益機会を特定し、活用することが可能になりました。

トレーダーや研究者からの認知が高まっています

エコシステムが成熟するにつれて、トレーダーたちは、特に流動性の低いプールでの大規模なスワップで異常に悪い約定が発生していることに気づき始めました。研究者や市場の観察者は取引パターンを分析し、これらの事例の多くがランダムなスリッページではなく、構造化された攻撃であることに気付きました。

このパターンが広く認識されるようになると、サンドイッチ攻撃は技術的な詳細からDeFi教育および研究の主要なテーマへと移行しました。

機会主義的戦術から産業化された戦略へ

当初、サンドイッチ攻撃は孤立した機会主義的な行動のように思われた。しかし、利益の可能性が明確になるにつれて、専門的なインフラが登場した。ボットはより洗練され、サーチャーたちはメムプールをスキャンし、取引をシミュレートし、収益性を計算して優先順位を競うシステムを構築した。

その時点では、サンドイッチ攻撃は副次的な影響ではなく、一つの産業となっていた。

サンドイッチ攻撃の歴史的例

スンドイッチ攻撃はトランザクションレベルで発生することが多いため、必ずしも一つの有名な見出しとして表されるわけではありません。その歴史を理解する最も明確な方法は、主要な段階と繰り返し見られる事例を通じることです。

-

初期のDeFi時代のEthereumとUniswap

スンドイッチ攻撃が広く認識され始めた最初の主要な環境は、UniswapなどのAMMベースの取引所を含むEthereumのDeFiエコシステムでした。

Ethereumベースの取引高が増加するにつれ、メモリープールを監視し、数秒以内に行動できるボットが頻繁に大規模なスワップを狙うようになった。研究者やトレーダーは繰り返されるパターンを観察した:

-

大きな保留中のスワップが表示されました

-

ボットが最初に入りました

-

被害者の取引がより不利なレートで執行されました

-

ボットは直後に終了しました

この段階は、今日のサンドイッチ攻撃を説明するための古典的な構造を確立したという点で歴史的に重要です。EthereumのパブリックメプールとAMMベースの取引の普及により、これは最も明確な初期事例となりました。

多くのユーザーにとって、DeFiでの実行不良が単なる市場のランダムな動きではないという考えに初めて触れたことでした。

-

プロフェッショナルなMEVサーチャーの台頭

DeFiが成熟するにつれて、サンドイッチ攻撃ははるかに洗練されたものになりました。これは当初機会主義的な戦略でしたが、MEVサーチャーによって専門的な活動となるようになりました。

これらの検索者は、利益を生む取引順序の機会を特定するためのツールを専門に構築しました。彼らのシステムはメムプールを継続的に監視し、保留中の取引が利益を上げられるようにサンドイッチできるかをシミュレーションで推定し、慎重に最適化された手数料で取引を送信しました。

この段階は、孤立したボット活動から競争的でプロフェッショナルな市場への移行を示したため、歴史的に重要です。サンドイッチ攻撃はもはやランダムな出来事ではなく、拡大するMEVエコシステムにおける核となる戦略となりました。

また、この問題の規模も変化しました。高度に最適化された検索者がこの分野に参入したことで、サンドイッチ攻撃はより体系的になり、一般ユーザーが回避しにくくなりました。

-

競合するボット間のガス戦争

もう一つの重要な歴史的段階は、複数のボットが同じ保留中のトランザクションをターゲットにし始めたときでした。あるスワップが特に利益が見込まれると、複数のサーチャーが同時にそれをサンドイッチしようとしたかもしれません。

これにより、ボットが取引の優先順位を得るために次第に高い手数料を支払う「ガス戦争」が発生しました。これらの競争は、サンドイッチ機会がどれほど価値があるかを示しました。

歴史的に見て、これはスンドイッチ攻撃が軽微な不便にとどまらず、プロの参加者間で激しい競争を引き起こすほど経済的に重要であることを示す転換点でした。

また、第二の非効率性も明らかになりました。被害者が搾取されているだけでなく、ボット間の競争によってネットワークの混雑やトランザクションコストが全体的に上昇する可能性があることです。

-

Ethereumを超えた拡張

イーサリアムはスンドイッチ攻撃で最も広く知られた環境となったが、この手法は1つのブロックチェーンに限定されなかった。

他のチェーンが分散型取引所とAMMベースの取引を採用したことで、同様の脆弱性が他の場所にも現れました。これらの特徴を持つエコシステムはすべて標的となる可能性があります:

-

表示中の保留中の取引

-

アクティブなトークン取引

-

注文サイズに予測可能に反応するライキッドティーポール

-

スリッページを受け入れるユーザー

この拡張により、サンドイッチ攻撃は特定のブランドやプロトコルに限定されず、オンチェーン市場設計の特定のタイプにおける構造的特徴であることが示された。

その歴史的な転換は、単一のチェーンを責める議論から、DeFiにおけるより広範な設計上の問題を認識する方向へ会話が移ったという点で重要です。

-

ミームコインおよび低流動性トークン市場

もう一つの非常に目立つサンドイッチ攻撃の例は、ミームコイン市場や新しく上場した低流動性トークンで見られました。

これらの環境は、次のような要素をしばしば組み合わせていたため、攻撃者にとって特に魅力的でした:

-

浅い流動性

-

高い変動率

-

ファストリテイリングの需要

-

広いスリッページ設定

-

トレーダーが迅速に保有資産を取得しようとして駆け込む

このような状況では、比較的小さな事前取引でも価格を有意に変動させる可能性があります。これにより、ボットがユーザーを搾取しやすくなりました。

この段階は、スンドイッチ攻撃を一般の小売トレーダーの日常的な体験に持ち込んだという点で歴史的に重要です。この問題はもはや研究者や大規模なDeFi参加者に限定されなくなりました。平均的なユーザーは、人気のあるトークンの新規上場時に予想よりはるかに悪い価格で取引された際、直接その影響を感じ取ることができました。

DeFiにおけるサンドイッチ攻撃のリスクと注意点

-

公開メモリープールの露出:保留中のトランザクションは確認前に表示されることが多く、ボットが取引を検出しターゲットにする時間を与えます。

-

スリッページ設定を大きくする:広いスリッページ許容範囲は、攻撃者がユーザーの価格を不利に動かす余地を広げ、取引が依然として実行されるようにします。

-

低流動性プール:流動性が薄いため、価格が操作されやすく、サンドイッチ攻撃のリスクが高まります。

-

隠れた損失:多くのトレーダーはスワップが成功したことにしか気づかず、より悪い執行価格を受け取ったことに気づいていません。

-

不完全な保護:MEV保護ツールはリスクを軽減するのに役立ちますが、サンドイッチ攻撃のすべてのリスクを排除することはできません。

-

トレーダーへの注意点:スリッページを低く抑え、流動性の低いプールを避けて大口スワップを分割し、利用可能な場合は保護されたルーティングツールを使用することで、リスクを軽減できます。

結論

暗号資産におけるサンドイッチ攻撃は、トランザクションの可視性と実行メカニズムがDeFiにおける実際の結果をどのように形作るかを示す最も明確な例の一つです。攻撃者は、被害者の保留中のトランザクションの前後にそれぞれ取引を挿入し、被害者が不利な価格で取引する中で利益を獲得します。これは概念的には単純ですが、実際には非常に効果的であり、分散型市場におけるMEVの台頭と深く結びついています。

この記事では、サンドイッチ攻撃の意味、その仕組み、なぜ暗号資産取引や市場のセキュリティに影響を与えるのか、DeFiで重要な話題となった歴史的パターン、そしてユーザーが理解すべき実用的な予防策について解説しました。核心はシンプルです:成功した取引は必ずしも公正な取引とは限りません。暗号資産では、執行品質が重要です。

トレーダー、教育者、そして分散型取引所をより深く理解しようとするすべての人に向け、サンドイッチ攻撃は現代のDeFiにおいて最も重要な概念の一つです。

行動を起こす

サンドイッチ攻撃に関するよくある質問

暗号通貨におけるサンドイッチ攻撃とは何ですか?

サンドイッチ攻撃とは、攻撃者が被害者の未処理取引によって引き起こされる価格変動を利用して、その前後に取引を挿入することで利益を得るDeFi取引の悪用手法です。

なぜ「サンドイッチ攻撃」と呼ばれるのですか?

被害者の取引が、二枚のパンの間に挟まれたフィリングのように、二つの攻撃者取引の間に配置されるため、サンドイッチ攻撃と呼ばれます。

サンドイッチ攻撃はフロントランニングと同じですか?

正確ではありません。フロントランニングは、通常、他の保留中の取引の前に取引を実行することを意味します。サンドイッチ攻撃は、被害者の取引の後にさらに2番目の取引を含む、より具体的なバージョンです。

サンドイッチ攻撃は通常どこで発生しますか?

それらは、自動市場メーカーを採用する分散型取引所で、特に取引がパブリックなメムプールに表示され、トークンペアの流動性が限られている場合に最もよく発生します。

スンドイッチ攻撃に対して最も脆弱なのは誰ですか?

大口取引者、流動性の低いトークンを取引するユーザー、ミームコインの購入者、および高いスリッページ設定を使用するユーザーが最もリスクが高いです。

スンドイッチ攻撃はEthereum以外でも発生しますか?

はい。保留中のトランザクションが表示され、AMMスタイルの価格設定がトランザクションの順序付けを利益的にする任意のブロックチェーン環境で発生する可能性があります。

ユーザーはサンドイッチ攻撃のリスクをどのように軽減できますか?

ユーザーはスリッページを狭め、流動性の低いプールを避けて、大口スワップを分割し、利用可能な保護ルーティングツールを使用し、実行品質に注意を払うことでリスクを軽減できます。

サンドイッチ攻撃は違法ですか?

法的取り扱いは管轄区域と事案の事実に依存します。ほとんどの暗号資産に関する議論では、サンドイッチ攻撃は単なるソフトウェアの脆弱性ではなく、市場構造とMEVの問題として扱われます。

免責事項:本ページに記載されている情報は第三者のソースから提供されたものであり、KuCoinの見解または意見を必ずしも反映するものではありません。このコンテンツは一般的な情報提供を目的としており、金融的・投資的または専門的な助言として扱うべきものではありません。KuCoinは、情報の正確性、完全性、信頼性を保証せず、その使用に起因する誤り、漏れ、または結果に対して一切の責任を負いません。デジタル資産への投資には固有のリスクが伴います。投資判断を行う前に、ご自身のリスク許容度と財務状況を慎重にご評価ください。詳細については、当社の利用規約およびリスク開示をご参照ください。

免責事項: このページは、お客様の便宜のためにAI技術(GPT活用)を使用して翻訳されています。最も正確な情報については、元の英語版を参照してください。