サイビル攻撃とは?検出、防止、実際の対策に関する完全ガイド

分散ネットワークの世界では、信頼はすべての参加者が自分自身が主張する通りの人物であるという考えに基づいています。しかし、1人の人物が同時に数十人、あるいは数千人の異なる人物を装った場合、どうなるでしょうか?それがシビル攻撃の核心であり、Torのようなプライバシー重視のネットワークから大規模なブロックチェーンプロジェクト、エアドロップ配布に至るまで、あらゆるものを脅かしてきた巧妙で根強い脅威です。

このガイドでは、概念をわかりやすい言葉で解説します。これらの攻撃がどのように進行するか、どのような被害をもたらすか、近年の実際の事例、そして何より、チームがそれらをどのように検出し、発生前に阻止し、万一発生した場合にどのように対処するかを具体的に確認できます。ノードを運営している場合も、ガバナンス投票に参加している場合も、単に暗号資産を保有している場合も、Sybil攻撃を理解することは、私たち全員が依存するシステムの整合性を守るために役立ちます。

サイビル攻撃とは?

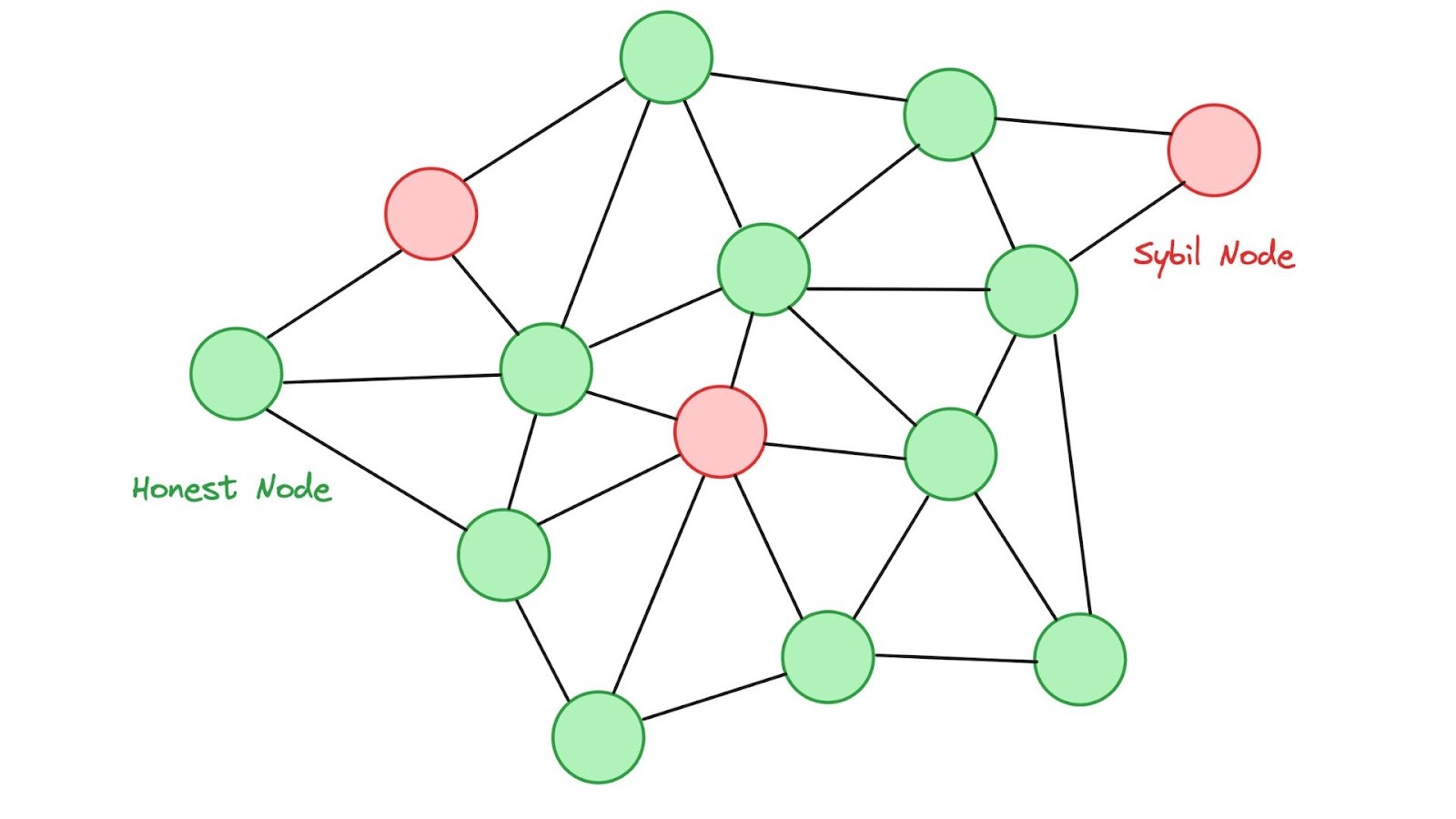

シビル攻撃とは、単一の人物または小グループが複数の偽のアイデンティティ—しばしばシビルノードまたはアカウントと呼ばれる—を作成し、ピアツーピアネットワーク内で過剰な影響力を得ようとする攻撃です。この名称は、1973年の本『シビル』に由来し、この本は複数の人格を持つ女性の物語を描いています。テクノロジー分野では、2000年代初頭に研究者ブライアン・ジルとジョン・R・ダウソアが初期のピアツーピアシステムにおけるこの問題を指摘したことで、この用語が広まりました。ダウソアの論文は、中央機関やコストのかかる障壁がない限り、ネットワークが多くの「独立した」参加者が実際には異なる仮面を被った1人の巧妙なアクターであるかどうかを簡単に判別できないという基本的な弱点を指摘しました。

ブロックチェーンの用語では、攻撃者は数百から数千の偽のウォレット、ノード、またはバリデーター口座を生成します。これらの偽物は最初は通常のように振る舞い、取引を正直に転送したり、小さなレピュテーションポイントを獲得したりして、ネットワークに正当なコミュニティメンバーとして扱われます。攻撃者が十分な偽のアイデンティティを確保すると、方針を転換します。彼らはガバナンス提案で正直な参加者を上回って投票したり、特定の取引を検閲したり、チェーン上の最近の履歴を書き換えるために51%攻撃を試みたりする可能性があります。

まるで小さな町で、ある住民が百枚の偽の身分証を持って地域会議に現れ、すべての課題に投票するようなものです。システムは紙の上では民主的に見えますが、結果はまったく公平ではありません。

サイビル攻撃の実際の仕組み

シビル攻撃にはいくつかの種類がありますが、すべて共通して、作成コストがほぼゼロの偽のアイデンティティでネットワークを洪水させるという単純な手口に依存しています。攻撃者はほとんどの場合、高度なハッキングスキルは必要なく、通常のユーザーまたはノードのように見える複数の口座やノードを生成して管理できる能力があれば十分です。

直接攻撃と間接攻撃

偽のノードが正直なノードと直接通信する場合、直接攻撃が発生します。真の参加者は、新規参加者が偽物かどうかを明確に判別する手段がなく、新規参加者のデータ、投票、またはブロックをそのまま受け入れます。攻撃者とネットワークの残りの部分の間にバッファーがないため、これらの攻撃は迅速に影響を広げます。

間接的な攻撃はより狡猾です。

攻撃者は直接接続するのではなく、中間ノードを介して影響を拡散します。これらのノードは、 compromis された中継ノードであることもあれば、完全に無実のノードであることもあります。正直なノードは元の悪意のあるソースと一切やり取りしないため、攻撃の追跡や検出がはるかに困難になります。悪質な情報はこれらのプロキシを通じて移動し、即座に警戒を呼び起こすことなく、徐々に意思決定やコンセンサスを汚染します。

攻撃者の典型的な手口

実際には、多くのシビル攻撃は、パターンを見るとほぼ定型的な三段階のプロセスに従います。

まず身元の作成が行われます。攻撃者は、プロセスを安価かつ迅速にしてくれる自動化ツールを使用して、数十個、数百個、さらには数百万個のウォレットアドレスを生成します。多くのブロックチェーンでは、新しいアドレスを作成するにはほぼリソースが不要であり、これが攻撃が最初にうまく機能する理由です。

次は評判の構築です。偽のアカウントはすぐに悪意のある行動を取るのではなく、小さな取引を送信したり、微小なトークンをステーキングしたり、単にネットワーク上でデータを転送したりするなど、通常の参加者のように振る舞います。この段階は数日から数週間続くことがあり、Sybilノードは信頼ポイントを獲得し、オンチェーンの履歴を構築して、正当なユーザーに紛れ込むことができます。

ついに権力の掌握が行われる。偽のアイデンティティが臨界点に達すると、攻撃者はスイッチを切り替える。この操作された多数派を利用して、コンセンサスメカニズムに影響を与え、ガバナンス投票を左右し、トランザクションを検閲したり、データフローを操作したりする。プルーフ・オブ・ワークチェーンでは、攻撃者は多数の低電力ノードを実行することで十分なハッシュパワーを制御しようと試みる。プルーフ・オブ・ステークネットワークでは、経済的セーフガードをトリガーしないよう、複数の別々の口座に最小限のステークを分散させる。エアドロップファーミングでは、目標はよりシンプルで直接的だ:複数の異なるユーザーであるかのように振る舞い、報酬を複数回請求することである。

この階層的なアプローチは、見かけ上安全なネットワークでもシビル攻撃が効果を発揮し続ける理由を説明しています。初期段階はまったく正常に見えるため、検出ツールは被害が進行するまでそれを見逃してしまうことが多いです。これらのステップを理解することで、チームはより優れた防御策を設計でき、日常的なユーザーは新しいプロトコルやインセンティブプログラムに参加する際に注意すべき点を明確に把握できます。

本当の損失:ブロックチェーンネットワークへの影響

その影響は不便さを超えて広がります。成功したシビル攻撃は、ほとんどのブロックチェーンが約束する3つの柱、すなわちセキュリティ、分散化、プライバシーを損なう可能性があります。

51%攻撃と二重支払い

最も恐れられる結果の一つは、古典的な51%攻撃と二重支払いの組み合わせです。悪意のあるノードが、プルーフ・オブ・ワークシステムにおける計算能力、またはプルーフ・オブ・ステークにおけるステークされたトークンを通じて、ネットワークリソースの半分以上を支配した場合、攻撃者は最近のトランザクションを再配列したり、甚至に取り消したりする能力を得ます。

これはブロックチェーンの最終性という基本的な約束を破るものである。Ethereum Classicは2020年、攻撃者が過半数のハッシュパワーを活用して複雑な二重支払いを実行し、結果として500万ドル以上のETCを盗み取るという痛烈な経験をした。この出来事は、シビル型の制御が達成された際、より小規模またはセキュリティが低いチェーンがいかに脆弱になるかをすべてに思い出させた。

検閲とネットワークの分断

単なる盗難を超えて、シビル攻撃は強力な検閲とネットワークの分断を可能にします。攻撃者は、正直なユーザーからのブロックやトランザクションの転送を単に拒否することで、コミュニティの一部を効果的に沈黙させることができます。より高度な形では、特定のノードを隔離し、偽の情報を与える「エクリプス攻撃」の変種です。

対象のノードは、依然として広範なネットワークに接続されていると信じていますが、実際には操作されたバブル内でのみ動作しています。このような隔離状態は、確認の遅延、市場データの歪み、またはユーザーがチェーンの真の状態を確認できなくなることを引き起こし、即座に警報を発動することなく信頼を静かに損ないます。

プライバシー侵害

プライバシーに重点を置いたネットワークは、特に深刻な影響を受けます。TorやMoneroのようなプライバシー志向の通貨では、多数のエントリーノードとエグジットノードを制御する攻撃者が、IPアドレスと特定の取引を関連付ける可能性があります。これはユーザーが期待する匿名性を直接攻撃します。Moneroは2020年11月にまさにこの10日間の攻撃を受けました。目的は明確でした:悪意のあるノードを通じたトラフィックパターンを観察することで、ユーザーの匿名性を奪うことでした。

ネットワークのDandelion++プロトコルは被害を制限するのに役立ちましたが、この試み自体、十分な数の偽の参加者が加わると、分散ルーティングという強みが深刻な弱みに変わる可能性があることを浮き彫りにしました。

ガバナンスの操作

分散型自律組織(DAO)は、トークン加重投票または一人一票のシステムに依存しているため、特に脆弱です。攻撃者がエコシステムにシビルウォレットを大量に投入すると、提案を有利に操作できるようになります。

有害なアップグレードが通過する可能性があり、財政資金が転用されたり、正当なコミュニティの声が埋もれたりする可能性があります。その結果は、今日の悪い決定にとどまらず、ガバナンスプロセス自体への信頼の長期的な損失です。ユーザーは、自分の投票や他の誰かの投票が実際に意味を持つのか疑問を抱き始めます。

エアドロップとインセンティブの悪用

本物のユーザーを報酬で励ますことを目的としたプロジェクトのトークン配布が乗っ取られる。2025年、ブロックチェーン分析企業Bubblemapsは、MYX Financeのエアドロップで、当時約1億7000万ドルに相当する約980万トークンを主張した、約100の関連ウォレットを特定した。これらは単一のエントティによるものとされている。

LayerZeroの2024年エアドロップは、もう一つの注目される事例をもたらした。チームはNansenとChaos Labsと協力して、80万以上のアドレスをシビルと特定し、対象ウォレットの約13%を占めた。彼らは正直さを促すために自己申告プログラムとバウンティ制度を導入し、この闘いを継続的な猫とネズミのゲームに変えた。

これらの出来事は、シビル攻撃が資金を盗むだけでなく、エコシステム全体への信頼を損なうことを示しています。

ゲームを変えた現実の事例

歴史は明確な教訓を示しています。2014年のTorネットワーク攻撃では、1つのIPアドレスから115のリレーを運営する攻撃者が発生し、トラフィックのルーティングとユーザーの匿名性の剥奪において異常な影響力を持ちました。2020年には、同様ではありますがよりターゲットを絞った攻撃がTorネットワークを再び襲い、この攻撃はTorネットワークを経由するBitcoinユーザーに焦点を当てていました。

ブロックチェーン上で、Vergeの2021年の51%攻撃は約200日分の取引履歴を消去しましたが、チームは数日以内に回復しました。Ethereum Classicは2020年に繰り返し困難に直面し、ハッシュレートが低い小さなチェーンが依然として魅力的な標的であることを浮き彫りにしました。

エアドロップファーミングは、最も目立つ現代の戦場となりました。プロジェクトは今や、シビルレポートを定期的に公開し、分析企業と提携し、バウンティプログラムを実験しています。2025年のMYX Financeの事例では、約1億7000万ドルが小さなクラスターを通じて送金されたという主張から、高度な自動化が行われたか、あるいは一部の指摘のように内部犯によるものである可能性が指摘されました。

チームは、ほとんどの報酬が正当なトレーダーと流動性提供者に支払われたことを強調しつつ、今後のインセンティブプログラムでより強力なフィルターを導入する必要性を認めました。

これらの事例は1つのことを証明しています:どのネットワークも免疫ではないが、優れたチームはシビル抵抗を一度きりの対策ではなく、継続的なプロセスとして扱うということです。

被害を引き起こす前にサイビル攻撃を検出

検出は戦いの半分です。チームは、本物のユーザーが示さないパターンを探します:

-

IPアドレスとアドレスの関連:同じIP範囲を共有する複数のノードまたはウォレット、または同じ取引所ウォレットから短期間に資金を受け取った複数のウォレット。

-

行動分析:互いにのみやり取りするアカウントのクラスタ、同様の低額取引を実行するアカウントのクラスタ、または正確に同じタイミングでアクティブになるアカウントのクラスタ。

-

ソーシャルトラストグラフ:SybilRank、SybilGuard、または最新のグラフニューラルネットワークなどのアルゴリズムは、ノードどうしがどのように接続されているかをマッピングします。正直なコミュニティは密接に相互接続されたネットワークを形成する傾向がありますが、サイビルクラスターは、真のリンクが少ない孤立した島のように見えます。

-

機械学習とオンチェーンフォレンジック:NansenやBubblemapsなどの企業が提供するツールは、取引グラフをスキャンして疑わしいクラスタを検出します。Lineaのエアドロップ分析では、Nansenがしきい値を調整して小さな正当なマルチウォレット利用者を除外した結果、約40%のアドレスをシビルとフラグしました。

高度な研究では、ノードが生データを共有せずに共同で検出モデルを訓練し、プライバシーを保ちながらリアルタイムで異常を検出する分散型フェデレーテッドラーニングまで探求されています。

実際に効果のある対策

最も強力な防御は、偽のアイデンティティを作成することを高コストまたは不可能にします。

コンセンサスメカニズムを最初の防衛線として

コンセンサスメカニズムは、ほとんどのブロックチェーンの基盤となる保護機能を形成しています。Bitcoinが使用するプルーフ・オブ・ワークは、ノードの作成と維持に実際のコンピューティングパワーを必要とします。攻撃者は、それぞれが実際のハードウェアと電力を必要とするため、低コストの多数のアイデンティティを簡単に生成することはできません。この経済的な現実により、成熟したPoWネットワークでの大規模なシビル攻撃は稀です。

Ethereumで顕著に見られるステーク証明方式は、参加者が価値のあるトークンをロックアップすることを要求することで、基準をさらに引き上げます。かつては、バリデーターになるために1ノードあたり32 ETHが必要で、これは多くの攻撃者にとって複数の別々のアイデンティティを運営することを財政的に困難にしました。不正な行動によりステークされた資本を失うリスクは、さらに強力な抑止力となります。

委任型ステーク証明は、さらに一つの層を導入します。無制限のノードを許可するのではなく、コミュニティは信頼できる少数のデリゲートを選出して検証を担当させます。これらのデリゲートは、自分の保有資産と報酬がコミュニティの支持に依存しているため、誠実に行動する強いインセンティブを持ち、シビルノードが意味のある影響力を得ることははるかに難しくなります。

本人確認とアイデンティティ検証

一部のプロジェクトは経済的コストを超えて、Proof-of-Personhoodを通じてアイデンティティの問題に直接取り組んでいます。たとえば、Worldcoinは生体認証の虹彩スキャンを使用して、各口座が一人のユニークな人間であることを確認します。このアプローチは、真の「一人一票」システムを実現することを目的としています。

KYC要件または簡単な電話認証はユーザーにとって明らかな摩擦を生みますが、偽のアカウントを大量に作成するコストを大幅に引き上げます。これらの方法はプライバシーに関する議論を引き起こしますが、攻撃者が作成できるシビル識別子の総数を制限する上で依然として非常に効果的です。

評判システムと階層的制御

評判と階層的システムは、時間と行動を追加の防御手段として導入します。新しいノードは、自らの信頼を証明するまで疑念の目で見られます。長く継続して参加するユーザーは、徐々に投票権の増加、ガバナンスにおける優先順位の向上、またはネットワーク全体での影響力の拡大を獲得します。

この構造により、まったく新しい偽のアイデンティティが即座に被害を引き起こすことを防ぎます。

ソーシャルトラストグラフと保証システムはさらに進み、既存のメンバーは、可視化されたオンチェーンの接続を通じて新規メンバーを「推奨」する必要があります。アルゴリズムはノード同士の関係を分析し、疑わしいアカウントの孤立したクラスターを特定して制限しやすくします。

カスタムツールとマルチレイヤーのアプローチ

開発者は、特定のネットワークに特化したカスタムツールも展開します。I2P(Invisible Internet Project)で使用されるKademliaのような分散ハッシュテーブルは、協調した偽ノードでネットワークを洪水させることを技術的に困難にします。スマートコントラクトに基づくレピュテーションスコアリングは、不適切な行動が検出された際にステークを自動的に減額したり、影響力を低下させたりできます。

実際には、最も耐性の高いプロジェクトは、単一の方法に頼ることはありません。コンセンサスメカニズムからの経済的コスト、Proof-of-PersonhoodやKYCによるアイデンティティチェック、時間経過によるレピュテーション構築、そしてカスタムの技術的障壁を複数層組み合わせています。指針は一貫しており、誠実な参加は安価で容易であるべきであり、悪意ある規模拡大の試みは、金銭的・時間的・技術的な複雑さの点で著しく高額になります。

この多層的な哲学は、成熟したネットワークが過去数年間にわたりシビル攻撃に対して次第に耐性を高めてきた理由を説明しています。新たな脅威が発生するたびに改善が行われ、予防は静的なチェックリストではなく、進化し続ける実践となっています。

シンビール攻撃が発生した後の対処法

最良の防御でも試されることがあります。攻撃が通り抜けた場合、迅速さと透明性が重要です。

-

即時のフィルタリングと除外:チームはオンチェーンデータを分析して関連するクラスタをブラックリスト化します。エアドロップでは、トークン配布前にシビルウォレットを削除することを意味します。LayerZeroの公開リストと継続的なバウンティプログラムは、コミュニティの関与がクリーンアップを加速できることを示しました。

-

緊急ガバナンスの一時停止:投票が操作されていると判断された場合、プロジェクトは提案を一時停止し、証拠を確認して決定を取り消すことができます。一部のプロトコルでは、状況が収束するまで、制御を信頼できるマルチシグまたはコアチームに一時的に返却します。

-

経済的基準の引き上げ:イベント発生後、チームはステーキング要件を引き上げたり、新たな担保ルールを追加したりして、今後の攻撃をより高コストにします。

-

評判のリセットと保証:新規または疑わしいノードは、時間の経過とともに自身を証明するまで投票権を失います。確立されたノードは、グラフベースの信頼スコアを通じて間接的に他のノードを保証できます。

-

プロトコルパッチ:ノードは重複したIPからの接続を拒否したり、地理的多様性を強制したり、受信接続の制限を実装したりできます。攻撃後の監査では、より良いランダムノード選択などの単純な修正が明らかになることが多いです。

このプロセスはネズミ取りゲームのようですが、毎回のサイクルでネットワークはより賢くなります。真の回復には、調査結果の公開、意思決定の説明、そして場合によっては影響を受けたユーザーへの補償を通じて信頼を再構築することが含まれます。

今後の課題と留意点

完璧な解決策は存在しません。強力な身元確認は、暗号通貨のプライバシーへの理念と衝突する可能性があります。生体認証による本人確認は、アクセス性とデータプライバシーに関する課題を引き起こします。過剰なフィルタリングは、複数のウォレットを単に運用している正当なユーザーを除外する可能性があります。

较小或较新的区块链由于缺乏比特币或以太坊的哈希率或经济厚さ,仍然更容易受到攻击。エアドロップ文化本身创造了挖矿的激励,使每个代币的发布都可能成为目标。

新興の脅威には、人間の行動をより説得力よく模倣するAI駆動の自動化が含まれます。一方で、2025年および2026年には、機械学習による検出、分散型レピュテーションシステム、経済的コストとソーシャルグラフを組み合わせたハイブリッドアプローチにおいて急速な進展が見られています。

投資家およびユーザーは、明確なSybil防御ロードマップを公開し、実証済みのコンセンサスを使用し、第三者監査人を活用するプロジェクトを支援することで自身を守ることができます。ハードウェアウォレットに資産を保管し、怪しいリンクを避けることは、基本的ではありますが不可欠なセキュリティ対策です。

結論

シビル攻撃は、分散化が自動的に実現されるわけではないことを思い出させます。それは継続的な警戒を必要とします。Torの初期の段階から2024–2025年の洗練されたエアドロップの戦いに至るまで、これらの攻撃は脆弱性を露呈すると同時に、革新を促してきました。コストのかかる参加、スマートな検出、コミュニティツール、迅速な回復計画を組み合わせた生きたシステムとしてシビル耐性を扱うプロジェクトが、最も強く耐久性を保つ可能性があります。

ブロックチェーンが日常の金融、ガバナンス、さらには産業用IoTなどの現実世界のアプリケーションに深く浸透する中で、真の参加者と巧みな偽者を区別する能力が、どのネットワークが繁栄するかを決定づけるでしょう。良いニュースは、そのツールは既に存在し、教訓は公開されており、コミュニティは継続的に学び続けているということです。情報を得続けることが、ネットワークを誠実に保つための第一歩です。

このガイドが役に立った場合は、ブロックチェーンセキュリティについてさらに詳しく調べたり、コメント欄でシビルフィルタリングに関するご自身の経験を共有してください。具体的な保護策として、ハードウェアウォレットの利用を検討し、インセンティブやガバナンスに関する透明性を重視するプロジェクトをフォローしてください。好奇心を忘れず、安全を保ち、堅実な基盤の上に構築を続けてください。

よくある質問

1. すべてのブロックチェーンはサイビル攻撃に脆弱ですか?

すべてのピアツーピアネットワークは理論的にはリスクを伴いますが、プルーフオブワークまたはステークを採用する成熟したチェーンは大規模な攻撃を極めて高価にします。一方、小規模またはセキュリティが低いネットワークは依然としてより脆弱です。

2. サイビル攻撃はどのように検出されますか?

資金源を共有するウォレットやノードのクラスタ、同じ行動を示すウォレットやノード、またはソーシャルトラストグラフで真の社会的信頼関係が欠如しているウォレットやノードを探してください。分析企業とグラフアルゴリズムが主要な作業を担います。

3. 直接的なシビル攻撃と間接的なシビル攻撃の違いは何ですか?

直接攻撃では、偽のノードが正直なノードに直接通信します。間接攻撃では、中間ノードを介して影響を伝達するため、元の攻撃者を追跡するのが難しくなります。

4. ステーク証明はサイビル攻撃を完全に防ぐことができますか?

各アイデンティティに実際のステークがリスクにさらされるため、コストが大幅に上昇しますが、評判や本人確認の追加レイヤーを導入しない限り、賢い攻撃者は小さなステークを複数の口座に分散させることができます。

5. LayerZeroのエアドロップにおけるシビル事例では何が起こりましたか?

チームは、アナリティクスパートナーとコミュニティの報告を用いて80万以上の疑わしいアドレスを特定し、 genuine ユーザーに報酬を提供するよう配分を調整しました。

6. プロジェクトは成功した攻撃の後、どのように回復しますか?

悪意のあるノードをブラックリストに登録し、ガバナンスを一時停止し、可能な場合は誤った決定を元に戻し、プロトコルにパッチを適用します。明確なコミュニケーションにより、コミュニティの信頼を回復できます。

7. KYCはサイビル攻撃を防ぐ唯一の方法ですか?

いいえ。効果的ですが、プライバシーを犠牲にします。多くのプロジェクトは、経済的コスト、レピュテーションシステム、グラフ分析を通じてセキュリティと分散化のバランスを取るハイブリッドアプローチを好んでいます。

8. ユーザーはサイビル攻撃に巻き込まれないために何に注意すべきですか?

複数のウォレットを通じて簡単な報酬を約束する「ファーミングガイド」には注意してください。正当な参加は、スクリプトによる繰り返しではなく、通常で多様なアクティビティのように見えます。

リスク警告:このコンテンツは情報提供を目的としたものであり、金融・投資・法的アドバイスを構成するものではありません。仮想通貨への投資には大きなリスクと変動率が伴います。どのような金融決定を行う前に、必ずご自身で調査を行い、資格を持つ専門家に相談してください。過去のパフォーマンスは、将来の結果やリターンを保証するものではありません。

免責事項: このページは、お客様の便宜のためにAI技術(GPT活用)を使用して翻訳されています。最も正確な情報については、元の英語版を参照してください。