CoW Swap フロントエンド攻撃の解説:DNSハイジャック、その仕組み、そしてDeFiでのウォレットの保護方法

2026/04/22 11:00:00

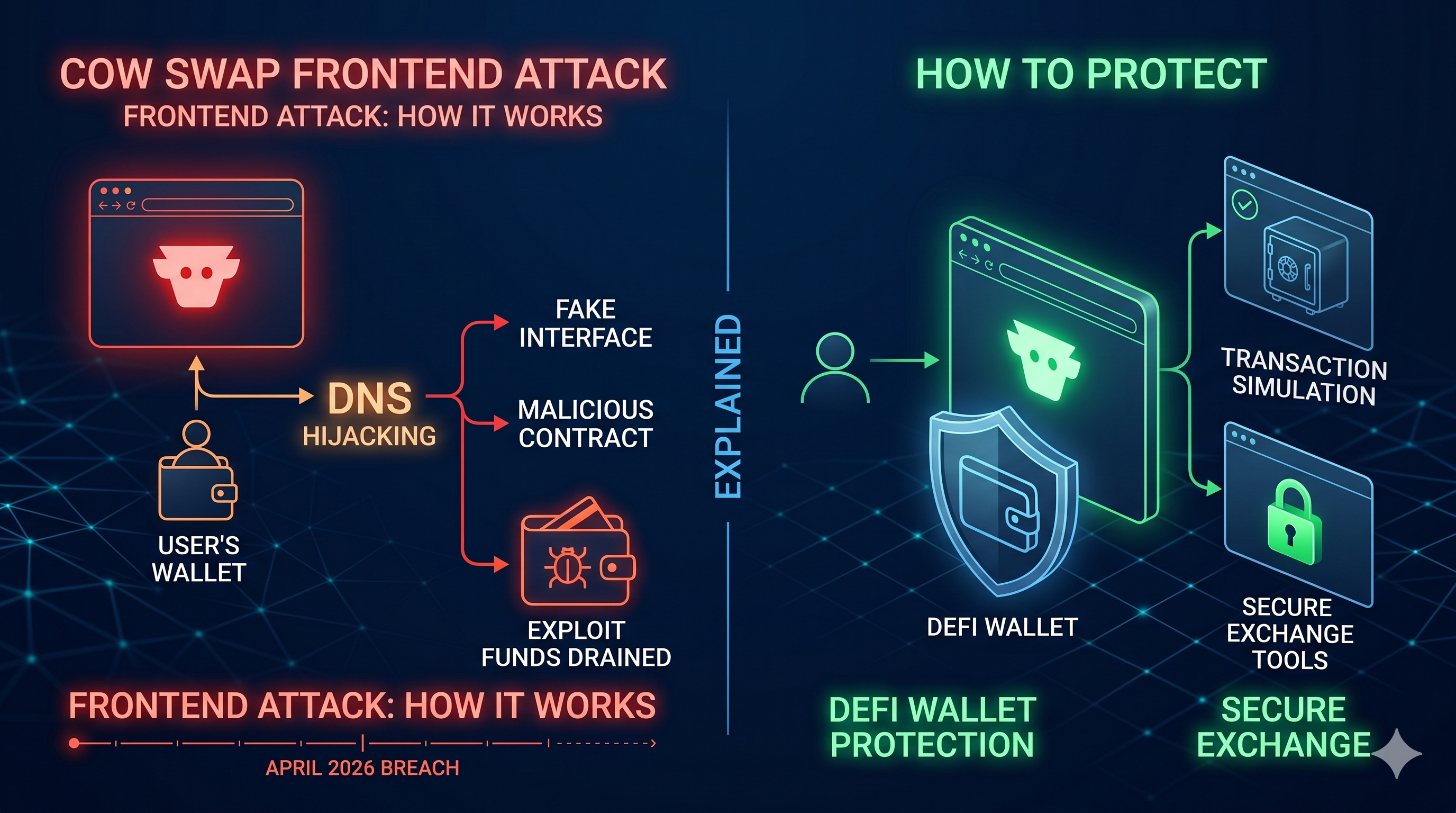

デセントラライズドファイナンスの高リスクな世界では、セキュリティは通常、スマートコントラクトの監査やオンチェーンの脆弱性の観点から議論される。しかし、2026年4月のCoW Swap攻撃は、DAppで最も脆弱な部分が必ずしもコードではなく、インターフェースであるという厳しい教訓を残した。攻撃者はドメインネームシステム(DNS)を乗っ取り、信頼できるプラットフォームを利用していると信じていたユーザーから120万ドル以上を不正に奪った。

この記事では、CoW SwapのDNSハイジャックがどのように発生したか、2026年にフロントエンド攻撃がハッカーの好まれる武器となっている理由、そして「公式」ウェブサイトをもはや信頼できない状況でウォレットを安全に保つために必ず実行すべき具体的な手順について説明しています。

主なポイント

-

2026年4月14日、cow.fiのドメインがハッキングされ、ユーザーが悪意のあるフィッシングサイトにリダイレクトされ、接続されたウォレットの資金が盗まれました。

-

スマートコントラクトの脆弱性利用とは異なり、DNSハイジャックは、ブラウザとサーバーの間の経路を操作し、偽のサイトを本物とまったく同じように見せかけます。

-

CoW Swapの攻撃者は、.fiドメイン登録プロセスにおける偽造文書とサプライチェーンの脆弱性を利用して制御を獲得しました。

-

ユーザーは、ウェブサイトに表示される内容だけでなく、実際の生のトランザクションデータを表示するトランザクションシミュレーションツールやハードウェアウォレットを活用すべきです。

-

攻撃期間中にCoW Swapとやり取りした場合は、Revoke.cashなどのツールを使用してすぐにすべての権限を削除してください。

2026年4月のCoW Swap DNSハイジャック:何が起きたのか?

現在のDeFiの状況では、プロトコルのスマートコントラクトが監査されていれば、資金は安全であるとよく仮定されます。しかし、2026年4月14日の出来事は、ユーザーとブロックチェーンの間に存在するウェブインフラが、巨大でしばしば不十分に保護されたターゲットであることを示しました。CoW Swapへの攻撃は、分散型コードの失敗ではなく、中央集権的なドメインネームシステム(DNS)の高度な悪用でした。

攻撃のタイムライン

この出来事は、4月14日14:54(UTC)頃、CoW Swapチームが

cow.fiドメインの解決に異常を検出したことから始まりました。数分以内に、公式フロントエンドがレジストラレベルで乗っ取られたことが明らかになりました。-

14:54 UTC:不正アクセスが検出されました。攻撃者は

swap.cow.fiからのトラフィックを、取引インターフェースのピクセルパーフェクトな複製をホストする悪意のあるIPアドレスに正常に転送しました。 -

15:41 UTC:CoW DAOはソーシャルメディアで緊急の公的警告を発出し、ユーザーにそのサイトとのすべてのやり取りを停止し、最近付与した権限を取り消すよう指示しました。

-

18:30 UTC:サービスの継続性を維持し、ユーザーを保護するため、チームは緊急移行を実施し、フォールバックドメインcow.financeに切り替えました。

-

4月15日:.fiレジストリおよびGandi SASと緊密に調整した結果、初期のハイジャックから約26時間以内に、元の

cow.fiドメインが完全に回復され、RegistryLockで保護されました。

影響と損失

攻撃は比較的短時間で収束しましたが、CoWプロトコルを通常通過する流動性の量が多かったため、その影響は大きかったです。初期の事後分析データによると、ユーザーの総損失は約120万ドルと推定されています。

最も注目された盗難事件では、1人のトレーダーが悪意のあるフロントエンドと無意識にやり取りし、219 ETH(当時75万ドル以上に相当)を失いました。攻撃者は「ウォレットドレナー」スクリプトを用い、ユーザーには標準的なトークン承認のように見せかけましたが、実際には攻撃者が資産をすべて引き出すことを許可する広範な権限を付与するものでした。

重要なことに、CoW Swapは、オンチェーン契約、バックエンドAPI、およびソルバーネットワークが完全に安全であることを確認しました。コアプロトコルインフラは一度も侵害されておらず、脆弱性は攻撃者が偽造された身分証明書を使用してレジストラのスタッフをだましてDNSの制御権を奪うという、ドメイン登録サプライチェーンにのみ存在していました。

DNSハイジャッキングの構造:仕組み

ハッキングでは、基盤となるコードが悪用されます。ハイジャックでは、そのコードに至るインフラストラクチャが迂回されます。これは、家の鍵を破るのではなく、道路標識を変えて、あなたが誤って偽の自宅へと運転してしまうようなものです。

ドメイン登録サプライチェーン攻撃

多くのDeFiユーザーは、ドメインセキュリティがブロックチェーンと同じくらい分散化されていると仮定しているが、それはWeb3における最も集中化された脆弱性の一つである。CoW Swapの事例では、攻撃者はCoW DAOの内部サーバーを攻撃せず、サプライチェーン、具体的にはフィンランドのレジストリとレジストラを標的にした。

攻撃者は洗練された社会工学と偽造された身分証明書を使用して、レジストラのサポートスタッフを欺き、

cow.fiドメインの正当な所有者であると偽りました。管理者アカウントへのアクセスを獲得した後、彼らはサイトを削除せず、DNS Aレコードを変更して、ドメインをCoW Swapの安全なサーバーから、自らの制御下にある悪意のあるCloudflareホストサーバーへと転送しました。フィッシング「Shadow」サイト

DNSが転送された後、

swap.cow.fiと入力する任何人都が、サイトの「シャドウ」バージョンを表示されました。この偽造UIはピクセル単位で完璧であり、元のサイトのCSSや画像アセットを頻繁に使用して、本物のプラットフォームとまったく同じように見せかけていました。この影のサイトの核心はウォレットドレナージスクリプトでした。ユーザーがウォレットを接続すると、スクリプトは:

-

アセットをスキャン:ユーザーのウォレット内の最も価値の高いトークンとNFTを即座に特定します。

-

悪意のある許可を生成する:標準的なスワップではなく、サイトはERC-2612許可または広範な

setApprovalForAll関数の署名リクエストを表示します。 -

誘い:UIはこれらの署名を「セキュリティ更新」や「ネットワーク確認」のステップとして偽装しました。ユーザーが署名すると、攻撃者に資産を自由に移動させる「空白の小切手」を渡すことになりました。

なぜあなたのブラウザでは違いを判別できないのか

DNSハイジャックの最も恐ろしい点は、標準的なユーザーの直感を回避する点です。DNSの解決はインフラレベルで行われるため、ブラウザのアドレスバーに表示されるURLはまったく同じままです—

https://swap.cow.fiと表示されたままです。なぜフロントエンド攻撃が新たなDeFiの最前線なのか?

数年間、主な脅威は「コードのバグ」、つまりハッカーがプロトコルの財政を空にするのを可能にするスマートコントラクトの論理的欠陥でした。しかし、形式的検証やAI駆動の監査ツールがオンチェーンの攻撃を実行しにくくしたため、攻撃者は最も抵抗の少ないパス、すなわちユーザーインターフェースに向かって力を移しています。

満期契約と脆弱なインフラストラクチャー

DeFi業界はスマートコントラクトの監査に数百万ドルを費やしてきましたが、ウェブインフラのセキュリティにはほとんど投資していません。プロトコルのバウトは数学的に安全であっても、そのバウトにアクセスするために使用されるウェブサイトは、DNSやドメインレジストラーのような1990年代の中央集権型技術に依存していることがよくあります。

ハッカーたちは、熟練されたSolidity契約におけるゼロデイ脆弱性を見つけるよりも、ソーシャルエンジニアリングや身元偽装を通じてレジストラの従業員をだます方がはるかに簡単であることに気づきました。これが、OpenEden、Curvance、Maple Financeなどの主要プロトコルに対するフロントエンド攻撃が急増している理由です。

DNSによる信頼の後退

フロントエンド攻撃は、肉眼では見えないため、特異に危険です。標準的なフィッシング攻撃では、ユーザーがURLのスペルミス(例:

coowswap.fi)に気づくことがあります。しかし、CoW Swapの侵害のようなDNSハイジャックイベントでは、URLは100%正しいままです。ビタリク・ブテリンは、2026年を開発者が「DNS信頼の後退」を逆転させる年と宣言した。核心的な問題は、現代のウェブブラウザが「コードは法律である」時代に適応して設計されていないことである。DNSサーバーが侵害されると、ユーザーに任何の警告もなく、信頼チェーン全体が破壊される。あなたのブラウザの「鍵」アイコンは、悪意のあるIPに接続しているにもかかわらず、偽の安全意識を提供する形で、あなたに対して武器化されている。

Scam-as-a-Serviceの台頭

AngelFernoドレナーなどの新世代のウォレットドレナーにより、スキルが低い攻撃者でも高影響のフロントエンドハイジャックを実行できるようになりました。

これらのドレナースクリプトは、次のような洗練されたソフトウェアです:

「鯨」を特定:接続されたウォレットを即時にスキャンし、最も価値の高い資産を優先します。

偽の署名を作成する:彼らは単に振替を要求するだけでなく、標準的なプロトコルのやり取りのように見える複雑なERC-2612 Permit署名を生成し、攻撃者に完全な制御権を付与する。

利益の自動化:盗まれた資金は、詐欺師とドレナーアプリ開発者之间で自動的に分割され、フロントエンド攻撃がDeFiの最前線における持続的な脅威であり続けるよう、プロフェッショナルなインセンティブループを生み出します。

ウォレットをフロントエンド攻撃から守る方法

トランザクションシミュレーションツールを使用する

フロントエンドが乗っ取られるのに対する最も効果的な防御は、トランザクション前のファイアウォールです。Pocket Universe、Wallet Guard、Fireなどのツールは、DAppとあなたのウォレットの間に中間層として機能するブラウザ拡張機能です。

「Swap」または「Approve」をクリックすると、これらのツールは取引をプライベート環境でシミュレートし、署名前にあなたの資産に何が起こるかを正確に表示します。乗っ取られたサイトがUIに「Confirm Swap」ボタンを表示しながら「Permit」を使ってあなたのETHを引き出そうとした場合、シミュレーターはこの不一致を検出し、「219 ETHが$0の対価でウォレットから外出します」という警告を表示します。

レバレッジ隔離署名環境

MetaMaskなどの従来のウォレットは、ハッキングされたフロントエンドの悪意ある意図を通常「認識できません」。現在、多くのパワーユーザーがDeFiセキュリティに特化して構築されたRabby WalletやFrameに移行しています。

自動リスクスキャン:Rabbyはすべてのトランザクションをネイティブに解析し、コントラクトが新規、未検証、または最近攻撃に関連付けられているかどうかを検出します。

許可されたオリジン:これらのウォレットは、確認済みの公式コントラクトアドレスのデータベースを維持しています。

cow.fiにいる場合でも、承認を求めているコントラクトが公式のCoW Swap Settlementコントラクトでない場合、ウォレットは高度なセキュリティアラートを表示します。文脈の明確化:生の16進数文字列を表示するのではなく、これらの環境はコードを平易な英語に変換します。「あなたは[Hacker Address]にUSDCを支出する権限を付与しています。」

ハードウェアウォレット

Ledger FlexやTrezor Safe 5などのハードウェアウォレットのセキュリティは、それを操作するユーザー次第です。CoW Swap攻撃では、多くの被害者がハードウェアウォレットを使用していましたが、「ブラインド署名」を有効にしたために資金を失いました。

DNSハイジャックから身を守るには、ハードウェアウォレットの画面を唯一の真実の情報源とみなす必要があります。

可能な限りブラインド署名を無効にし、デバイスにトランザクションの完全な詳細を表示させましょう。

受信者を確認してください:LedgerまたはTrezorに表示される契約アドレスを、信頼できるソース(Etherscanやプロジェクトの公式ドキュメントなど)と常に照合してください。

数量を確認してください:100ドルのスワップを行っているにもかかわらず、デバイスが「無制限」の許可要求を表示した場合は、直ちに取引を拒否してください。

権限の適正管理と取り消し

攻撃を受けていなくても、過去の取引からウォレットに無制限の承認が残っている可能性があります。これらのプロトコルのいずれかが今後フロントエンドの脆弱性を突かれた場合、あなたの資金が危険にさらされます。

パーミッションの健全な管理を習慣化することが重要です。毎週Revoke.cashまたはウォレットの組み込み承認管理ツールを使用して、あなたの権限を監査してください。以下の項目を確認してください:

無制限の許可:これらを特定の数量に変更してください。

古くなったコントラクト:過去30日間使用していないDAppのアクセスを解除してください。

不審な許可:認識しないコントラクトの承認が表示された場合は、直ちに取り消してください。

KuCoinでのセキュリティリスクに注意しながら安全に取引する

DeFiは革新をもたらしますが、DNSハッキング時に中央集権的な責任主体が不在であるため、ユーザーが孤立してしまう可能性があります。検証されていないフロントエンドのインフラリスクなくDeFiエコシステムにアクセスしたい方々のために、KuCoinは機関級のセキュリティに基づく安全で監視された環境を提供しています。

セキュアな取引所を通じてDeFiトークンにアクセス

CoW Swapのようなプロトコルがフロントエンドの侵害を受けた場合、ネイティブトークン(COW)の価格は極端な変動率を示すことがよくあります。KuCoin スポット市場での取引により、危険なDAppインターフェースと直接やり取りすることなく、COWトークンを交換・保有できます。資産をKuCoinエコシステム内に保有することで、リアルタイムの市場監視と深い流動性の恩恵を受けられ、プロトコルの公式ウェブサイトがオフラインまたは侵害された状態でも、保有資産の購入や売却が可能です。

KuCoinのセキュリティインフラ

CoW Swap攻撃中に失敗した分散型ドメイン登録業者とは異なり、KuCoinは機関向けの耐障害性を目的とした多層防御戦略を採用しています。

2026年現在、KuCoinはSOC 2 Type IIおよびISO 27001:2022の認証を維持しており、情報セキュリティ管理のゴールドスタンダードを示しています。

主要なウォレットアーキテクチャの最適化に伴い、KuCoinはアドレス管理ロジックを強化し、専門の技術チームがリアルタイムで監視する、より信頼性が高く耐障害性のある資産保護システムを提供しています。

KuCoinは、新しいアドレスに対して多要素認証(MFA)と出金遅延プロトコルを採用しており、フロントエンドのフィッシング攻撃でよく見られる「即時引き出し」の状況を防いでいます。

機関級セキュリティで収益を獲得

ユーザーがリスクの高いDeFiフロントエンドを訪れる主な動機の一つは、収益の追求です。

保有して稼ぐ:KuCoinの保有して稼ぐ機能では、資金をロックすることなく、ご利用の取引残高(スポット、証拠金、先物)に直接毎日の報酬を発生させることができます。

KuCoin Earn:より高いリターンを求める方のために、KuCoin Earnは、シンプルな収益獲得から固定期間のステーキングまで、取引所の内部リスク管理を備えたプロフェッショナルな製品を提供しています。これは、市場全体のDNS不安定期に実験的なDeFiインターフェースとやり取りするよりもはるかに安全な選択肢です。

結論

2026年のCoW Swapの事象は、DeFiの分散化部分がユーザーインターフェースで終わることが多いことを鮮明に示しています。攻撃者が複雑なコードの脆弱性を狙うのではなく、シンプルで効果的なDNSハイジャックに注目する中で、セキュリティの責任はユーザーに戻ってきます。ハードウェールウォレット、トランザクションシミュレーション、KuCoinのような機関レベルのセキュリティを組み合わせることで、次なるニュースの主人公になることなくDeFiの世界を安全に移動できます。

よくある質問

CoW Swapは現在安全に使用できますか?

はい。CoWチームはドメインを回復し、RegistryLockを実装して、より安全なインフラに移行しました。ただし、常に正しいURLであることを確認してください。

CoW Swapの攻撃はオンチェーン契約に影響を与えましたか?

いいえ、スマートコントラクトは一度も侵害されていません。侵害されたのはウェブサイトのインターフェイスのみです。攻撃期間中にトランザクションに署名していない場合、あなたの資金は安全です。

レジストリロックとは何ですか?

RegistryLockは、ドメイン登録業者が提供する追加のセキュリティ層で、ドメインのDNS設定に変更を加える前に、承認された担当者による手動のマルチファクタ認証が必要です。

サイトが乗っ取られたかどうかをどうやって判断できますか?

URLだけでは判別するのはほぼ不可能です。Rabby Walletなどのトランザクションシミュレーターを使用して、操作している契約が検証済みの公式契約であるか確認してください。

資金を新しいウォレットに移すべきですか?

攻撃ウィンドウ中に「承認」または「許可」に署名した場合、あなたのウォレットはリスクにさらされています。すぐにRevoke.cashを通じてすべての許可を取り消すか、新しい安全なハードウェアウォレットに資産を移動してください。

免責事項:このコンテンツは情報提供を目的としたものであり、投資アドバイスを構成するものではありません。仮想通貨への投資にはリスクが伴います。ご自身で調査してください(DYOR)。

免責事項: このページは、お客様の便宜のためにAI技術(GPT活用)を使用して翻訳されています。最も正確な情報については、元の英語版を参照してください。