北朝鮮の暗号資産ハッキング2026年:Drift ProtocolおよびKelpDAO攻撃で5億7700万ドルが盗まれる

2026/05/09 03:51:27

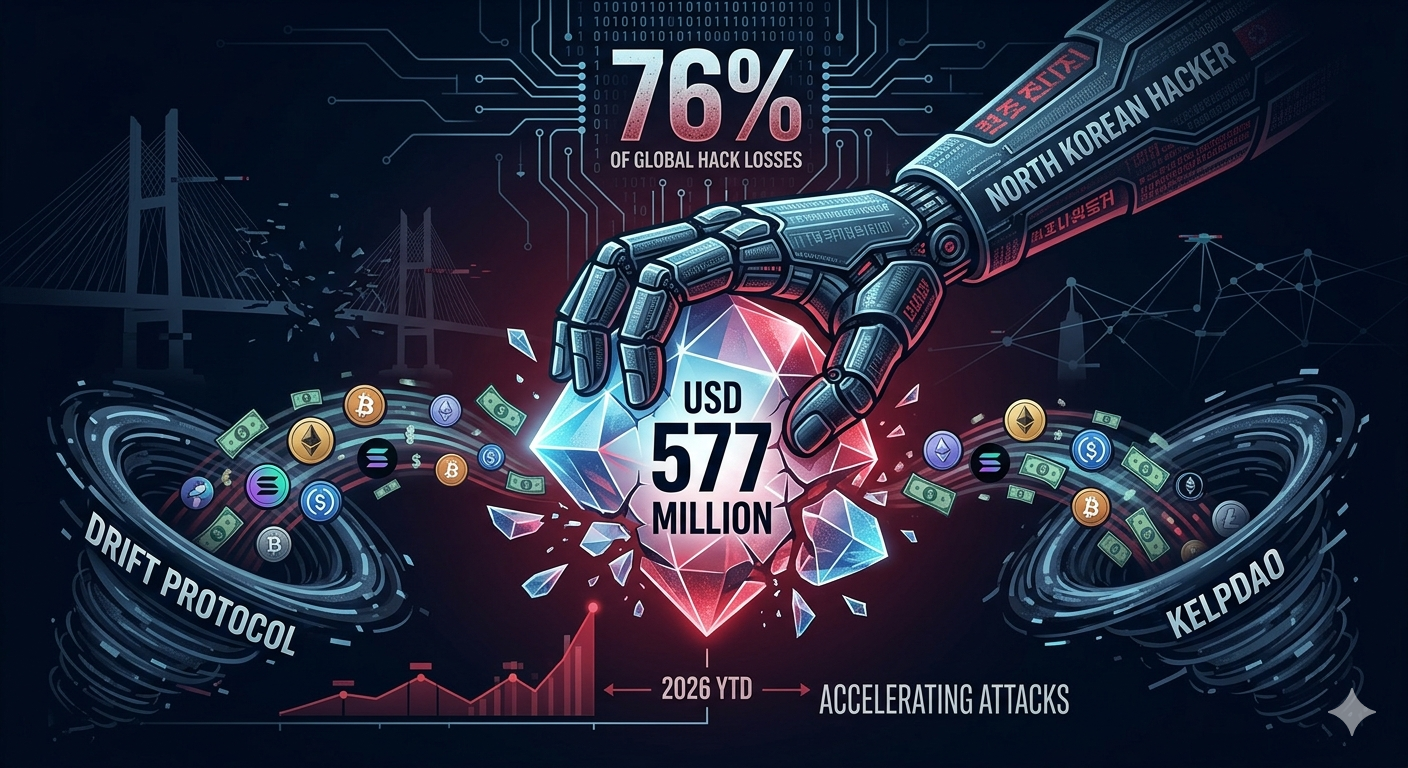

導入

北朝鮮のハッカーは、2026年の最初の4か月間でたった2件の攻撃で約5億7700万ドルを盗み取った。これは、当該期間における世界中の仮想通貨ハッキング損失の76%に相当する。4月1日のDrift Protocolの侵害と、4月18日のKelpDAO ブリッジの悪用は、北朝鮮のエリートハッキングチームが攻撃を増やしているのではなく、むしろ高価値ターゲットに対してより少ないがはるかに正確な操作を実行していることを示している。TRM Labsによると、これらの2件の事件は、2026年における累計ハッキング事件のわずか3%に過ぎないが、他のすべての侵害を合計したよりもはるかに大きな損失をもたらしている。

北朝鮮は、たった2回の攻撃でどうやって5億7700万ドルを盗んだのか?

北朝鮮のハッキンググループは、量ではなく精密な作戦によりこの驚異的な収益を達成した。TraderTraitor作戦に関連する一つのグループと、別個のサブグループと評価されるもう一つのグループが、18日以内にDriftおよびKelpDAO攻撃を実行した。TRM Labsのデータによると、合計5億7700万ドルの盗難により、2017年以降の北朝鮮のAttributedな暗号資産盗難総額は60億ドルを超えた。

価値の集中は前例がない。2025年、北朝鮮はすべての暗号資産ハッキング損失の64%を占め、その主因は過去最高の14億6千万ドルに及ぶBybitの侵害であった。4月までの2026年の76%という数字は、記録上最高の持続的なシェアである。2026年のパターンを特徴づけているのは発生頻度ではなく、攻撃の頻度は依然として低いが、調査の洗練度と選ばれた個々の標的の規模である。

|

年

|

北朝鮮の暗号資産ハッキング損失全体に占める割合

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026年年初(4月)

|

76%

|

上記の表は明確な加速を示しています。北朝鮮のシェアは2020-2021年の基準から約11倍に増加しました。TRMアナリストは、この傾向がインフラ対象(ブリッジバリデータ、マルチシグガバナンス契約、クロスチェーンプロトコル)への戦略的シフトを反映していると指摘しています。これらの分野では、単一の脆弱性が9桁の損失を生む可能性があります。

Driftプロトコルのハッキングを可能にした要因は?

4月1日に発生した2億8500万ドルのDrift Protocolハッキングは、Solanaネイティブな機能である耐久ノンスと、北朝鮮の代理者とDrift従業員の間で行われた前例のない対面会議を含む数か月にわたる社会工学的攻撃が組み合わさって実行された。この攻撃にはオンチェーンでの準備に3週間、全体で数か月の準備が必要だったが、実際の資金の引き出しは開始後約12分で完了した。

耐久性のあるノンスの悪用

耐久性のあるノンスは、Solanaのメカニズムで、トランザクションの有効期間を約90秒から無期限に延長することを目的としています。この機能は、トランザクションを事前に署名し、後でブロードキャストする必要があるオフラインハードウェア署名のシナリオ用に存在します。攻撃者は、Driftのセキュリティ評議会のマルチシグ署名者を誘い、署名当時は通常のトランザクションに見えたものを事前に承認させました。

3月23日から3月30日まで、攻撃者は耐久性のあるノンスアカウントを作成し、実行の下準備を行いました。3月27日、Driftはセキュリティーカウンシルを、タイムロックをゼロにした新しい2-of-5閾値設定に移行しました。この変更により、重要な安全対策が削除されました。4月1日に事前署名されたトランザクションがブロードキャストされたとき、完全な資金引き出しの条件はすでに整っていました。署名者は、それらのトランザクションがどのように使用されるかを知らずに、数週間前に承認していました。

ソーシャルエンジニアリングキャンペーン

Drift攻撃は、TRM Labsが説明するように、北朝鮮の工作員またはその代理とDriftチームメンバーの間で数か月にわたる標的型のソーシャルエンジニアリングが関与していたとされる。これが確認されれば、これは北朝鮮の暗号資産ハッキング手法における新たなエスカレーションを意味する。攻撃者は、CarbonVote Token(CVT)という架空の資産を生成し、流動性を供給して、ウォッシュトレーディングを通じてその価値を操作した。Driftのオラクルは、この偽造された担保を正当な資産と認識し、攻撃者がUSDCやJLPトークンなどの実際の資産を引き出すことを可能にした。

KelpDAOブリッジの不正利用はどのように行われたのか?

4月18日の$292百万ドル規模のKelpDAOの不正アクセスは、Ethereum上のrsETH LayerZeroブリッジの単一検証者設計の欠陥を悪用しました。攻撃者は内部の2つのRPCノードを侵害し、外部ノードに対して分散型サービス拒否攻撃を実行して、ブリッジの検証者が汚染された内部インフラにフェイルオーバーするように強制しました。これらの侵害されたノードは、実際には燃焼が発生していないにもかかわらず、rsETHがソースチェーン上で燃焼されたと偽って報告しました。

シングルベリファイアの脆弱性

LayerZeroのセキュリティモデルは、クロスチェーンメッセージの検証のために複数の独立した検証者(デセントラライズド・ベリファイア・ネットワークと呼ばれる)の設定をサポートしています。KelpDAOのrsETHのデプロイでは、1つの検証者、すなわちLayerZero Labs DVNのみを使用しました。メッセージの確認に2番目の検証者が不要だったため、単一の汚染されたデータソースだけで、大規模な不正なトランザクションを承認することが可能でした。攻撃者は、Ethereumブリッジ契約から約116,500 rsETH(約2億9200万ドル)を不正に引き出しました。

Arbitrumにおける7500万ドルの凍結

盗難後、TraderTraitorハッカーは、Ethereumメインネットよりもより高い中央集権性を持つL2であるArbitrum上に約30,766 ETHを残した。Arbitrumセキュリティ評議会は、約7500万ドルに相当するこれらの資金を凍結するための緊急権限を行使した。この凍結により、残りの凍結されていない部分の洗浄をめぐる急激な動きが発生した。TRM Labsは、ハッキング前の資金調達とその後の洗浄パターンのオンチェーン分析に基づき、KelpDAOの攻撃を北朝鮮に帰属させている。

注目すべきことに、この攻撃の初期資金の一部は、2023年にラザルスグループの資金洗浄で起訴された中国の暗号通貨ブローカー、呉慧慧が管理するBitcoinウォレットに由来していました。その他の資金は、最近のTraderTraitorによるBTCTurkのハッキングに直接由来していました。この資金の流れは、北朝鮮による直接的な関与を確認しています。

盗まれた資金はどのようにランドリーされているのですか?

DriftとKelpDAOは、異なる運用条件と脅威アクター群によって形成された二つの異なる資金洗浄戦略を示している。これらのアプローチは、北朝鮮のハッカーが、盗まれた資産が中央集権的インフラか分散型インフラのどちらに残っているかに応じて、現金化のプレイブックをどのように適応させているかを明らかにしている。

Driftの長期未使用のEthereum保有

Driftから盗まれたトークンはJupiterを通じてUSDCに変換され、Ethereumにブリッジされ、ETHに交換された——その後、新規ウォレットに分散され、完全に活動を停止した。盗まれたETHは盗難当日以降、動いていない。このグループはTraderTraitorとは別と評価されており、北朝鮮の文書化されたパターンに従い、収益を数ヶ月から数年間保有した後、構造化された複数段階の現金化を実行する。TRMは、Driftの収益の清算に数ヶ月から数年かかると予測しており、このサブグループは洗浄に対してより慎重で計画的なアプローチを取っていることを示唆している。

KelpDAOのTHORChainへのシフト

KelpDAOのマネーロンダリングプロセスは、よく知られたTraderTraitorの手順に従って進行した。Arbitrumの凍結後、約1億7500万ドルの凍結されていないETHが、KYC要件のないクロスチェーン流動性プロトコルであるTHORChainを主に通じてBitcoinに交換された。また、Bitcoinへの変換前に、EthereumのプライバシーツールであるUmbraも使用され、一部のウォレットの関連性が隠蔽された。現在進行中のマネーロンダリング段階は、北朝鮮の運営者自身ではなく、主に中国の仲介者によって処理されている。

THORChainは、北朝鮮の最大級の強盗事件において一貫して選ばれた橋渡しプラットフォームとなっている。2025年、盗まれたBybit資金の大部分が、2月24日から3月2日にかけてTHORChainを介してETHからBTCに変換され、プロトコルは介入なしに前例のない規模のクロスチェーン取引量を処理した。北朝鮮にとって、THORChainは資産がETHとして入ってBTCとして出る、信頼性が高く大容量の出口として機能しており、誰も振替を凍結または拒否することを望まない。

なぜ北朝鮮の暗号資産盗難の割合が加速しているのか?

北朝鮮の暗号資産ハッキング損失に占める割合は、2020年および2021年では10%未満だったのが、2026年4月までに76%に加速した。この傾向は攻撃頻度の増加ではなく、ターゲット選定における戦略的進化を反映している。北朝鮮のハッカーたちは、ますます洗練された調査手法を導入しており、ソーシャルエンジニアリングのワークフローを強化するためにAIツールを活用している可能性がある。

ボリュームよりも精度の高いターゲティング

北朝鮮の主要なハッキングチームは、継続的な大量攻撃ではなく、毎年少数の的を絞った操作を実行している。2026年の2件の攻撃が、すべてのハッキング損失の76%を占めた。このグループは、単一の脆弱性が大きな影響をもたらす環境に焦点を当てており、ブリッジバリデーターネットワーク、マルチシグガバナンス契約、および検証メカニズムが弱いクロスチェーンプロトコルを標的にしている。

AIの偵察における可能性

TRMアナリストたちは、北朝鮮のオペレーターが調査およびソーシャルエンジニアリングのワークフローにAIツールを取り入れ始めたと推測し始めている。Drift攻撃は、従来の単純な秘密鍵の侵害に重点を置くのではなく、複雑なブロックチェーンメカニズムに対する数週間の標的型操作を必要とした。偽のトークンを生成し、人工的にオラクルの正当性を構築するなど、ソーシャルエンジニアリングの精密さは、自動化された情報収集と合成アイデンティティの生成によって補強された可能性のある技術的準備のレベルを示唆している。

暗号資産取引所とユーザーはどのような点に注意すべきですか?

北朝鮮のアドレスからのTHORChainの流れ

THORChainプールからBTCの入金を受け取る取引所は、既知のKelpDAOおよびLazarusグループのアドレスクラスターに対してスクリーニングを行うべきです。THORChainは、2025年のBybit攻撃と2026年のKelpDAOハッキングから得られた資金の大部分を処理しました。特定のKelpDAOアドレスの帰属分析は現在進行中です。30日後の遡及的再スクリーニングにより、初期対応後にラベル付けされたアドレスを捕捉できます。

Solanaマルチシグおよびガバナンス契約の露出

Drift攻撃はアプリケーションロジックではなく、ガバナンスインフラを標的としました。Solanaセキュリティカウンシルのマルチシグと耐久ノンス認証を使用するプロトコルは、この攻撃を模倣される可能性のあるテンプレート攻撃とみなすべきです。Solana DeFi入金に曝露している取引所は、ブロックチェーン調査者が特定したJupiterおよびWormholeのルートを含む、Drift分散で使用されたブリッジ契約からの入金を警告すべきです。

マルチホップブリッジ入金スクリーニング

KelpDAOとBybitの両方は、攻撃面または資金洗浄ルートとしてブリッジまたはクロスチェーンインフラを関与させました。ブリッジから取引所への資金移動は、北朝鮮の不正資金を監視する優先チャネルです。最初のホップのアドレススクリーニングだけでは、中間ウォレットを経由して取引所に到達した資金は検出できません。汚染された入金を特定するには、トランザクション全体のマルチホップ分析が必要です。

リアルタイムアラートネットワーク

TRMのBeacon Network——30人以上のメンバーには主要な取引所とDeFiプロトコルが含まれる——は、北朝鮮関連の資金が参加機関に到達した時点で即座にクロスプラットフォームアラートを発信し、引き出し前に対応を可能にします。個別のスクリーニングでは既知のアドレスを検出しますが、リアルタイムネットワークは帰属と行動の間のギャップを埋め、数日単位のスクリーニング遅延を数分単位のアラートに変換します。

KuCoin上で仮想通貨資産を守る方法

2026年4月の2回の攻撃で盗まれた5億7700万ドルは、セキュリティに重点を置いた取引所を選ぶことがこれまで以上に重要であることを示しています。KuCoinは、マイクロ引き出しウォレット、ダイナミックな複数要素認証、業界標準の暗号化を含む多層セキュリティアーキテクチャを実装し、ユーザー資産を外部からの侵入および内部の脆弱性から保護しています。複数のチェーンに資産を保有するトレーダーにとって、KuCoinの包括的なトークンカバレッジとリアルタイムのリスク監視システムは、DriftやKelpDAOのような大規模な攻撃で汚染された資金とやり取りするリスクをさらに軽減します。

ユーザーは、引き出しホワイトリストアドレス、フィッシング対策コード、取引パスワードなど、利用可能なすべてのセキュリティ機能を有効にし、ブリッジプロトコルのリスクに対する認識を維持することで、さらに自身を保護できます。北朝鮮のハッキング手法は、最近では取引所のホットウォレットではなくクロスチェーンインフラを標的としています。そのため、どのプロトコルとやり取りしているか、そしてそのプロトコルがシングルバリファイアーブリッジ設計か弱いマルチシグ構成を使用しているかを理解することが不可欠です。KuCoinに登録することで、盗難資金の流れを積極的に監視し、不正資産を帳簿に載せないよう厳格なコンプライアンス基準を維持するプラットフォームを利用できます。

結論

2026年初頭の2件の攻撃で北朝鮮が得た5億7700万ドルの不正収益は、暗号資産窃盗の集中度における新たなピークを示している。Drift ProtocolとKelpDAOの侵害は、北朝鮮のハッカーが単純な秘密鍵の侵害から、ソーシャルエンジニアリング、ブリッジ検証者の操作、そして攻撃前の数ヶ月にわたる準備を含む高度なインフラ攻撃へと進化したことを示している。彼らが占める総ハッキング損失の割合は、2020年の7%から2026年には76%へと上昇しており、これは攻撃の数が増えたのではなく、より致命的な攻撃が増えたことによるものである。

二つの強盗事件間の洗浄の差異——Driftの休眠中のEthereumの預金とKelpDAOのアクティブなTHORChain変換——は、各グループのリスク許容度と現金化タイムラインに合わせた柔軟な運用手法を示している。より広範な暗号資産エコシステムにとって、教訓は明確である:ブリッジインフラ、マルチシグガバナンス、クロスチェーンプロトコルが現在の主要な攻撃面となっている。取引所とユーザーは、マルチホップスクリーニング、リアルタイムアラートネットワーク、および厳格なブリッジプロトコルのデューデリジェンスを実装しなければならない。北朝鮮の累計の暗号資産窃盗が60億ドルを超えた今、業界はこれらの侵害を個別の出来事として扱うことはできなくなった——これらは分散型インフラ自体に対する持続的で国家後援されたキャンペーンである。

よくある質問

デュラブルノンスとは何ですか?また、Driftハッキングでどのように使用されましたか?

耐久性のあるノンスは、Solanaの機能で、トランザクションの有効期間を約90秒から無期限に延長し、オフラインハードウェア署名用に設計されています。Driftの攻撃者は、このメカニズムを利用して、実際の資金引き出しの数週間前にセキュリティ評議会の署名者に事前承認を促しました。3月27日にDriftがマルチシグをタイムロックなしの2-of-5構成に移行した際、攻撃者は4月1日に事前署名されたトランザクションをブロードキャストし、約12分で2億8500万ドルを引き出しました。

アービトラムセキュリティカウンシルは、なぜKelpDAOから盗まれた資金7500万ドルを凍結したのですか?

TraderTraitor ハッカーは、KelpDAO ブリッジの攻撃後、Arbitrum 上に約 30,766 ETH を残しました。Arbitrum は Ethereum メインネットよりも高い中央集権性で動作するため、Arbitrum セキュリティ評議会は緊急権限を行使してこれらの資金を凍結しました。この措置により、ハッカーは 2 億 9200 万ドルの不正収益の一部を移動できませんでしたが、残りの凍結されていない資金は THORChain を通じて急速にランドリーされました。

THORChainは、北朝鮮のマネーロンダリングをどのように可能にしていますか?

THORChainは、 CustodianやKYCの要件なしに、ETHからBitcoinへのようなネイティブ資産の交換を可能にする分散型クロスチェーン流動性プロトコルです。他のほとんどのクロスチェーンプラットフォームとは異なり、THORChainは既知の不正行為者からの取引を凍結したり拒否したりすることを拒否してきました。北朝鮮のハッカーとその中国の仲介者は、盗まれたETH数億ドルをBitcoinに交換するためにTHORChainを繰り返し使用しており、これを一貫して選ぶ出口ルートとしています。

DriftとKelpDAOの攻撃は、同じ北朝鮮のグループに関連しているのでしょうか?

TRM Labsは、Drift攻撃をKelpDAOの攻撃に関与したTraderTraitorとは異なる北朝鮮のサブグループによるものと評価しています。Driftグループは、盗まれたETHを数ヶ月から数年間凍結したままにする、より忍耐強いマネーロンダリング手法を示しています。一方、KelpDAO攻撃は、中国の仲介者を通じた迅速なマネーロンダリングというTraderTraitorの既存の手口に従っています。両方とも北朝鮮国家支援の活動と見なされていますが、異なる運用ユニットを表しています。

個人ユーザーは、盗まれた北朝鮮の資金との取引を避けるために何ができるでしょうか?

ユーザーは、THORChainの出力からの入金を受け取る際、送信元チェーンを確認し、引き出しホワイトリストを含むすべての取引所セキュリティ機能を有効にし、ブリッジプロトコルを使用する前に調査する必要があります。特に、KelpDAOのLayerZeroデプロイメントのようなシングルバリデーター設計に依存しているかどうかを確認してください。TRMのBeacon Networkのようなリアルタイムアラートネットワークに参加している取引所は、引き出しが完了する前に北朝鮮関連アドレスをフラグリングすることで、さらに保護を強化します。

免責事項: このページは、お客様の便宜のためにAI技術(GPT活用)を使用して翻訳されています。最も正確な情報については、元の英語版を参照してください。