Tác giả gốc: Bōcài Bōcài (X: @bocaibocai_)

Tóm tắt chính

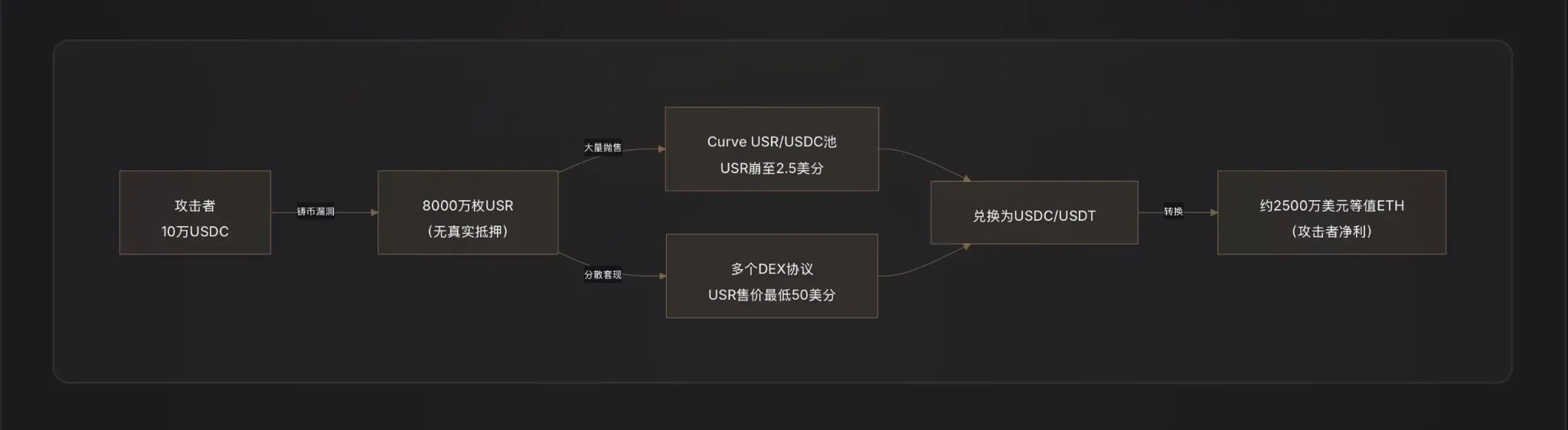

Phương pháp tấn công: Kẻ tấn công chỉ sử dụng khoảng 100.000 USD USDC, khai thác lỗ hổng quan trọng trong hàm đúc USR—có thể do oracle bị thao túng, khóa chữ ký ngoại tuyến bị rò rỉ, hoặc thiếu kiểm tra số tiền giữa yêu cầu đúc và thực thi—đã đúc bừa bãi 80 triệu USR (tương đương khoảng 80 triệu USD), sau đó nhanh chóng đổi thành tài sản thật.

Arbitrage path: The attacker gradually dumped the illegally minted USR into liquidity pools such as Curve Finance, causing the USR price to drop as low as $0.025; during the depegging chaos, approximately $25 million was cashed out, after which the arbitrage proceeds were converted into ETH to complete the laundering.

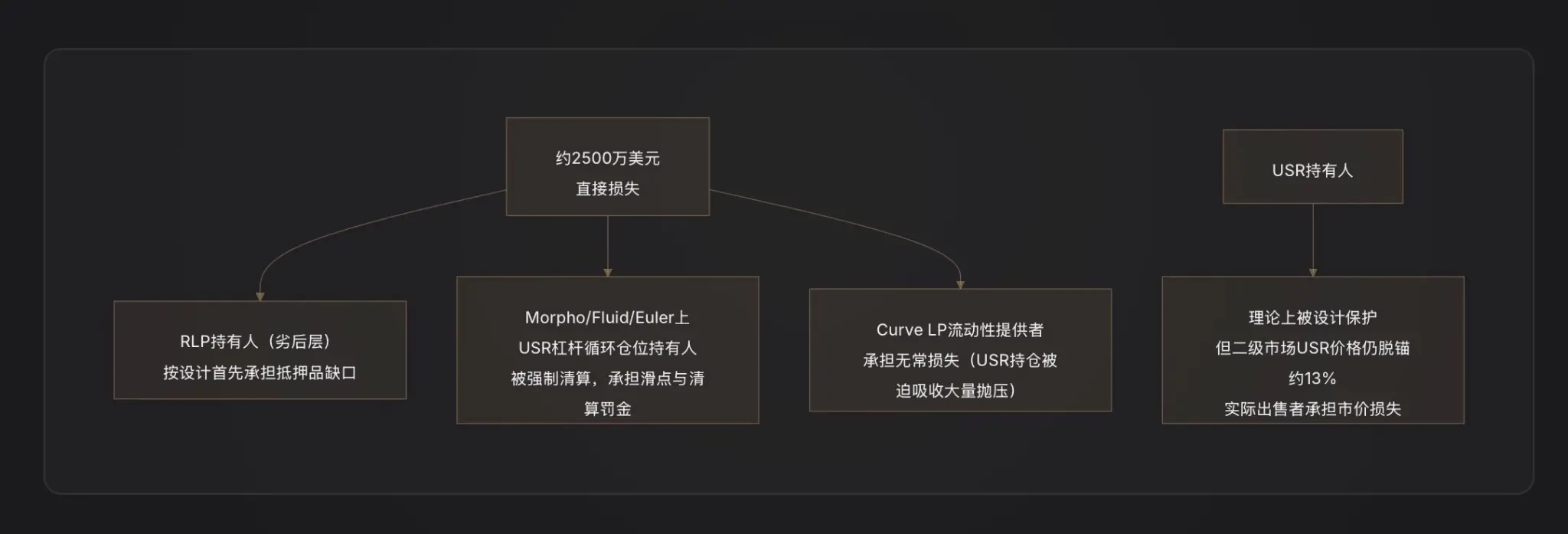

Phân bổ tổn thất: Theo logic thiết kế của kiến trúc rủi ro hai lớp Resolv, khoảng thiếu hụt tài sản thế chấp do cuộc tấn công gây ra ban đầu được những người sở hữu quỹ bảo hiểm RLP gánh chịu (giá RLP sẽ giảm theo giá trị ròng tài sản của giao thức), trong khi những người sở hữu USR được bảo vệ về mặt lý thuyết trước khi giao thức tạm dừng việc rút tiền; tuy nhiên, các vị thế đòn bẩy looping trên các giao thức vay mượn như Morpho do mất liên kết đã bị thanh lý bắt buộc, gây ra tổn thất thứ cấp.

Các giao thức liên quan: Các giao thức DeFi bị ảnh hưởng chính bao gồm: Curve Finance (hồ thanh khoản USR/USDC sụp đổ ngay lập tức), Morpho (các vị thế đòn bẩy sử dụng USR làm tài sản thế chấp bị thanh lý), Fluid và Euler (cũng có các vị thế vòng lặp USR/RLP).

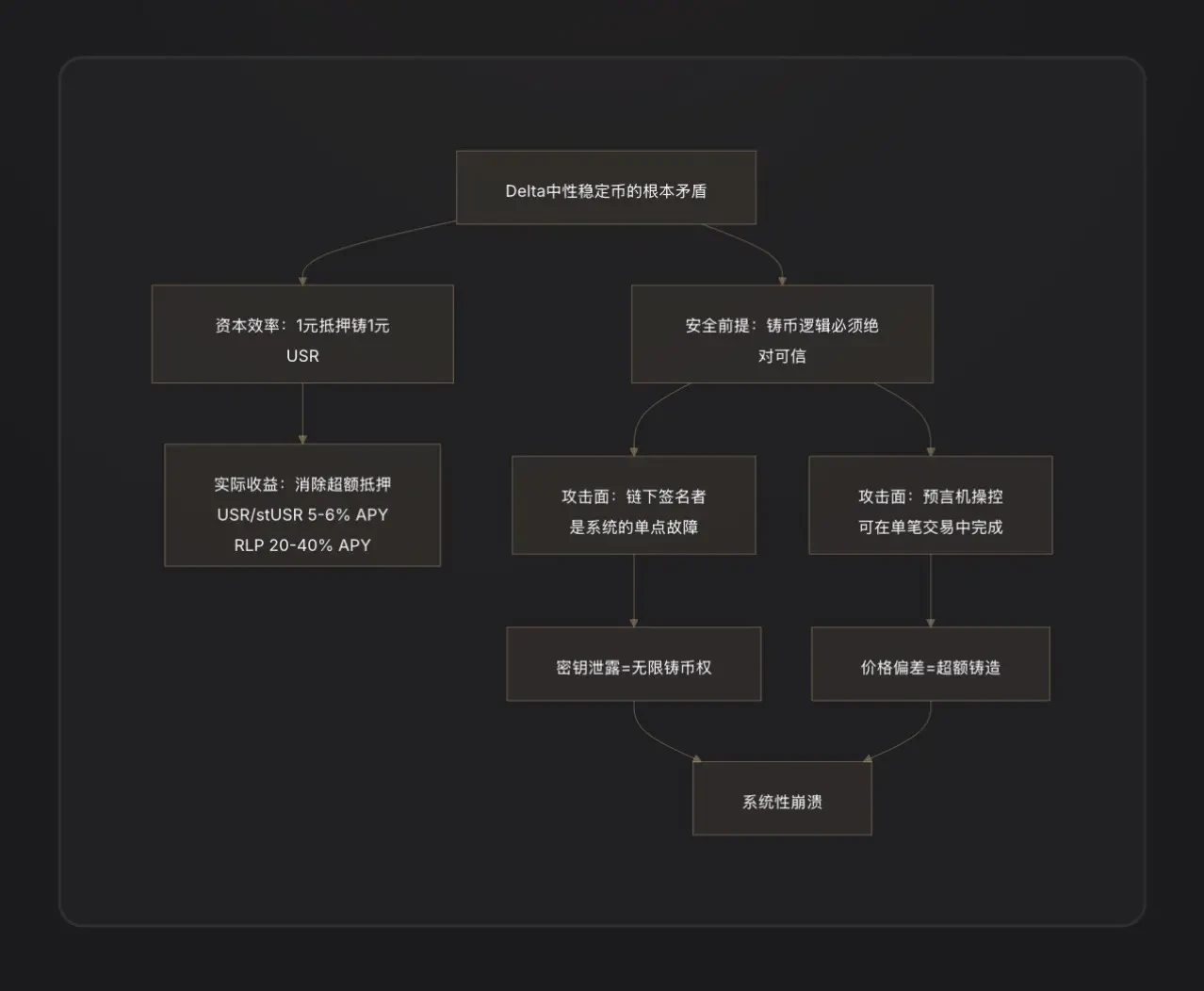

Cảnh báo ngành: Sự kiện này làm nổi bật điểm yếu cốt lõi của stablecoin trung lập Delta — điểm kết nối giữa logic đúc tiền và chữ ký ngoài chuỗi / oracle là bề mặt tấn công dễ bị tổn thương nhất của hệ thống; bất kỳ thiết kế hiệu quả vốn nào có "đúc 1 đô la bằng 1 đô la" đều phải dựa trên việc kiểm toán hợp đồng cực kỳ nghiêm ngặt.

Một, RESOLV và USR: Hiểu hệ thống này mới có thể hiểu được cuộc tấn công này

Trước khi thảo luận về cuộc tấn công, chúng ta phải hiểu rõ cách USR hoạt động—vì kẻ tấn công đã khai thác chính phần tinh vi và dễ bị tổn thương nhất trong thiết kế của nó.

Cơ chế cốt lõi của USR: Stablecoin trung hòa delta

USR không phải là loại stablecoin được hỗ trợ bởi tiền gửi ngân hàng như USDT, cũng không phải là loại stablecoin được bảo đảm quá mức như DAI. Nó là một stablecoin trung tính Delta—một kiến trúc đạt được rủi ro ròng trung tính thông qua việc "mua đồng thời ETH spot và bán khống hợp đồng hoán đổi vĩnh viễn ETH" [Ghi chú 1].

Logic is as follows:

Khi bạn nạp 1 USD ETH để đúc 1 USR, giao thức Resolv đồng thời mở vị thế bán khống ETH tương đương trên thị trường hợp đồng hoán đổi. Khi ETH tăng, bạn kiếm lời trên thị trường spot nhưng lỗ trên hợp đồng; khi ETH giảm, bạn kiếm lời trên hợp đồng nhưng lỗ trên thị trường spot — hai bên bù trừ lẫn nhau, tài sản ròng luôn duy trì khoảng 1 USD. Điều này giúp USR tách rời giá trị khỏi ETH, đồng thời duy trì mức neo 1:1 với USD [Ghi chú 2].

Ưu điểm của kiến trúc này là hiệu quả vốn cực cao: bạn chỉ cần 1 USD ETH để đúc 1 USR, không cần thế chấp vượt mức. Nguồn lợi nhuận đến từ phí tài trợ của vị thế phòng hộ (chi phí mà người mua chịu cho người bán) và lợi ích từ việc质押 ETH, giúp người sở hữu USR nhận được lợi suất hàng năm khoảng 5-6%, và lãi suất của phiên bản stUSR còn cao hơn nữa [Ghi chú 3].

Kiến trúc hai lớp: Cách ly rủi ro giữa USR và RLP

Resolv đã thiết kế cấu trúc token hai lớp để giải quyết vấn đề "ai sẽ gánh chịu rủi ro vận hành giao thức":

Lớp USR (ưu tiên cao): Chủ sở hữu được hưởng bảo vệ neo ổn định, tổn thất không do họ gánh chịu;

Lớp RLP (lớp thứ cấp): Chủ sở hữu RLP đóng vai trò là "quỹ bảo hiểm" của giao thức, gánh chịu rủi ro thị trường, rủi ro đối tác giao dịch (ví dụ: phí vốn liên tục âm) và rủi ro hợp đồng tiềm ẩn, đổi lại nhận lợi nhuận cao hơn (20-40% hàng năm) [Ghi chú 4].

Quy tắc rất rõ ràng: bất kỳ tổn thất nào, sẽ trừ trước RLP, sau đó mới đến USR. Khi tỷ lệ ký quỹ của USR giảm xuống dưới 110%, việc hoàn lại RLP sẽ bị đóng băng tự động, ưu tiên bảo vệ người sở hữu USR [Ghi chú 5].

Đây là tiền đề quan trọng để hiểu cách phân bổ tổn thất trong cuộc tấn công này.

Core attack: What exactly went wrong with the minting function?

Đây là khâu quan trọng nhất hiện nay và cũng là khâu có thông tin chưa đầy đủ nhất. Dữ liệu trên chuỗi đã xác nhận một điều: kẻ tấn công đã "mua" số USR trị giá 50 triệu đô la Mỹ bằng 100.000 đô la Mỹ USDC[1]. Tỷ lệ đúc 1:500 này cho thấy việc kiểm tra số lượng đúc trong hợp đồng đã hoàn toàn bị vô hiệu hóa.

Quỹ tiền điện tử D2 Finance đã đưa ra ba giả thuyết về các đường tấn công có thể xảy ra [Ghi chú 9]:

Giả thuyết A: Máy预言 bị thao túng (Oracle Manipulation). Giá đúc USR phụ thuộc vào máy预言. Nếu kẻ tấn công có thể tạm thời ép giá máy预言 trong một giao dịch (ví dụ: thông qua flash loan để bán tháo), khiến hợp đồng cho rằng tài sản người dùng gửi vào có giá trị cao hơn, thì có thể đúc ra lượng USR vượt mức cho phép [Ghi chú 6].

Giả thuyết B: Rò rỉ khóa chữ ký ngoài chuỗi (Off-Chain Signer Compromise). Quy trình đúc Resolv bao gồm một bước xác thực chữ ký ngoài chuỗi — yêu cầu đúc của người dùng cần được ký bởi dịch vụ backend của giao thức mới có thể được thực thi. Nếu khóa chữ ký này bị đánh cắp, kẻ tấn công có thể tạo giả các lệnh đúc hợp lệ với bất kỳ số lượng nào, vượt qua mọi hạn chế trên chuỗi [2].

Giả thuyết C: Thiếu kiểm tra số tiền giữa yêu cầu và thực thi (Validation Gap). Quy trình đúc được chia làm hai bước: "khởi tạo yêu cầu" và "thực thi đúc". Nếu hợp đồng không kiểm tra nghiêm ngặt xem số tiền thực thi cuối cùng có trùng với số tiền yêu cầu hay không, kẻ tấn công có thể thay đổi tham số sau khi gửi yêu cầu nhưng trước khi thực thi, nhằm đúc vượt mức.

Tính đến thời điểm biên soạn báo cáo, Resolv chính thức chưa công bố phân tích nguyên nhân gốc rễ (RCA) đầy đủ của lỗ hổng, do đó mức độ ưu tiên của ba giả thuyết trên vẫn chưa thể xác định cuối cùng.

Dựa trên hiệu quả của cuộc tấn công, giả thuyết B (khóa ký bị rò rỉ) hoặc giả thuyết C (thiếu logic xác minh) có khả năng cao hơn—vì thao túng oracle thường đòi hỏi vốn lớn và khó tạo ra sự chênh lệch giá cực đoan như vậy; trong khi đó, khi 80 triệu USR được đúc, số vốn thực tế mà kẻ tấn công bỏ ra cực kỳ hạn chế, phù hợp hơn với đặc điểm "bypass kiểm tra hợp đồng".

Cách kẻ tấn công rút tiền: Kịch bản rút vốn DeFi tiêu biểu

Sau khi kẻ tấn công chiếm được 80 triệu USDT, thách thức họ đối mặt là: làm thế nào để chuyển đổi các đồng tiền ổn định được tạo ra giả mạo thành giá trị thực?

D2 Finance gọi đây là "con đường rửa tiền DeFi mẫu mực": kẻ tấn công đã gửi USR theo từng đợt đến nhiều giao thức thanh khoản, ưu tiên bán tháo số lượng lớn tại池 USR/USDC trên Curve Finance (池 thanh khoản lớn nhất của USR, khối lượng giao dịch hàng ngày 3,6 triệu USD) [Ghi chú 10].

Vì thanh khoản của Curve là hữu hạn, khi 80 triệu USR đột ngột tràn vào, hồ đã bị phá vỡ hoàn toàn — giá USR giảm từ 1 USD xuống còn 2,5 xu trong vòng 17 phút. Kẻ tấn công không kỳ vọng bán hết tất cả ở mức 1 USD, mà từng bước đổi USR thành USDC/USDT trong khoảng giá 0,25 USD ~ 0,5 USD, cuối cùng chuyển số lợi nhuận thu được thành ETH để rửa tiền.

PeckShield ước tính số tiền cuối cùng được rút ra khoảng 25 triệu USD [ghi chú 11] — với xem xét đến tổn thất do trượt giá gây ra bởi lượng lớn USR được bán ở vùng giá cực thấp, con số này cho thấy tỷ lệ rút tiền thực tế của kẻ tấn công vào khoảng 30% (25 triệu/80 triệu). Phần còn lại 70% "giá trị" đã biến mất do trượt giá lớn do cạn kiệt thanh khoản.

Ba、Sau khi tách khỏi mức neo: UST, RLP và hệ thống thế chấp đã xảy ra điều gì

Tỷ lệ thế chấp của USR sụp đổ ngay lập tức

Trong điều kiện hoạt động bình thường, USR được hỗ trợ 1:1 bởi ETH+ và vị thế phòng ngừa. Tuy nhiên, sau khi 80 triệu USR không có tài sản đảm bảo được đúc vào hệ thống, tổng lượng USR lưu hành không còn đủ tài sản thực để hoàn trả 1:1 — tỷ lệ thế chấp giảm mạnh dưới 100%.

Điều này trực tiếp kích hoạt cơ chế bảo vệ của lớp RLP—giao thức về lý thuyết sẽ đóng băng việc hoàn trả RLP để ưu tiên bảo vệ người sở hữu USR. Nhưng đồng thời, do USR đã mất liên kết (giá giao dịch trên thị trường thứ cấp khoảng 0,87 USD), các chủ sở hữu USR cũng đối mặt với tổn thất khi bán ở giá thị trường.

Cascading liquidation của hợp đồng vay

Đây là một trong những tổn thất phụ bị đánh giá thấp nhất trong sự kiện này.

Sự tăng trưởng của Resolv chủ yếu dựa vào một chiến lược: người dùng gửi USR làm tài sản thế chấp vào các giao thức vay mượn như Morpho, Fluid, Euler, vay ra USDC, sau đó mua thêm USR, lặp lại quy trình này để tạo ra vị thế vòng lặp đòn bẩy (Looping), với một số người dùng đạt mức đòn bẩy lên tới 10 lần [3].

Khi giá USR giảm mạnh từ 1 USD xuống 0,87 USD và thấp hơn nữa, giá trị tài sản đảm bảo của các vị thế đòn bẩy này đã bay hơi ngay lập tức hơn 13%. Do các giao thức vay mượn tự động đóng vị thế khi tỷ lệ đảm bảo rơi xuống dưới mức thanh lý, một lượng lớn USR đã bị robot thanh lý, đẩy thêm USR vào thị trường thứ cấp và làm giảm thêm giá cả—tạo thành áp lực xoáy tử thần kinh điển [Ghi chú 7].

Trên Morpho có “MEV Capital Resolv USR Vault” chuyên dụng, TVL đã đạt quy mô đáng kể trước cuộc tấn công, những vị thế này là những người chịu tổn thất chính[4].

Sự sụt giảm mạnh mẽ TVL của giao thức

TVL của Resolv trước cuộc tấn công đã tăng lên mức hàng trăm triệu đô la Mỹ (đạt đỉnh hơn 650 triệu đô la Mỹ, chủ yếu do các vị thế đòn bẩy trên Morpho và Euler thúc đẩy). Sau khi giao thức bị tạm dừng, người dùng không thể rút lại USR, và con số TVL trở nên hỗn loạn do giá USR bị mất neo giá [5].

Bốn: Ai sẽ chịu tổn thất? Phân tích rủi ro của các bên liên quan

Người nắm giữ RLP là lớp tổn thất đầu tiên theo thiết kế. Khoảng trống tài sản thế chấp do cuộc tấn công gây ra (80 triệu USR không có tài sản thế chấp được đúc) sẽ trực tiếp thể hiện dưới dạng giảm giá trị ròng của RLP—giá RLP là chứng chỉ quyền sở hữu đối với phần quá thế chấp của giao thức, và khi giao thức có nợ chưa được bao phủ, RLP sẽ mất giá đầu tiên [6].

Người nắm vị thế đòn bẩy USR là nhóm chịu tổn thất nặng nề nhất. Họ không chỉ đối mặt với nguy cơ bị thanh lý (thanh lý thường đi kèm phí phạt 5-10%), mà còn bán vị thế của mình trong giai đoạn USR mất liên kết với giá锚定, dẫn đến tổn thất tích lũy là không thể tránh khỏi.

Các nhà cung cấp thanh khoản Curve LP chịu tổn thất vĩnh viễn — khi kẻ tấn công bán ra một lượng lớn USR, hồ sơ của LP bị động hấp thụ một lượng lớn USR (bán USDC và nắm giữ nhiều USR giá thấp hơn), tạo ra tổn thất chênh lệch giá [Ghi chú 8].

Người sở hữu USR thông thường: Theo thiết kế, nếu giao thức kích hoạt cơ chế tạm dừng bình thường, người sở hữu USR có thể hoàn trả 1:1 với tài sản thế chấp còn lại. Tuy nhiên, vấn đề nằm ở chỗ: sau khi cuộc tấn công xảy ra, giao thức đã tạm dừng tất cả chức năng, cửa sổ hoàn trả đã đóng, người bán thực tế chỉ có thể giao dịch với giá thị trường 0,87 USD, chịu tổn thất 13% do mất liên kết.

V. Phản ứng khẩn cấp: Các biện pháp xử lý của đội RESOLV

Phản ứng đầu tiên của đội ngũ Resolv là tạm dừng ngay lập tức tất cả các chức năng giao thức, bao gồm đúc, hoàn trả và chuyển khoản, để cắt đứt kênh hoạt động thêm của kẻ tấn công[1].

Tính đến thời điểm biên soạn báo cáo, Resolv đã xác nhận công khai sự cố tấn công, nhưng báo cáo phân tích sau sự cố (Post-Mortem) đầy đủ và phương án bồi thường chính thức vẫn chưa được công bố. Điều này phù hợp với chu kỳ xử lý điển hình của các sự cố bảo mật DeFi—đội ngũ thường cần 48-72 giờ để hoàn thành việc điều tra trên chuỗi và xác nhận lỗ hổng trước khi công bố phương án khắc phục chi tiết.

Đáng chú ý là trước đó, Resolv đã hợp tác với Immunefi để thiết lập chương trình thưởng lỗ hổng và triển khai hệ thống giám sát an toàn chủ động của Hypernative [7]. Hệ thống sau này về lý thuyết nên có thể phát hiện tín hiệu cảnh báo cho sự kiện đúc bất thường — điều này đặt ra một câu hỏi: liệu hệ thống cảnh báo có được kích hoạt kịp thời hay tốc độ tấn công đã vượt quá khung thời gian can thiệp của con người?

Từ tốc độ sụp đổ cực đoan của USR xuống còn 2,5 cent trong vòng 17 phút, có thể thấy hiệu quả thực hiện cuộc tấn công rất cao và cửa sổ phản ứng rất hạn chế.

Sáu: Cảnh báo về các giao thức tương tự: Rủi ro hệ thống của stablecoin trung lập delta

Sự kiện Resolv lần này không phải là trường hợp đơn lẻ, mà là một thất bại mang tính biểu tượng trong lĩnh vực DeFi về "đồng đô la tổng hợp".

Bài học cốt lõi thứ nhất: Người ký ngoại tuyến là mối nguy trung tâm hóa. Để đạt được việc đúc tiền hiệu quả, các stablecoin trung hòa delta thường引入 dịch vụ backend ngoại tuyến để xác thực đơn hàng. "Thành phần ngoại tuyến" này về bản chất là một nút quyền lực trung tâm—nếu khóa riêng của nó bị rò rỉ, kẻ tấn công sẽ sở hữu quyền đúc tiền của giao thức. Đây là việc đưa điểm yếu bảo mật của Web2 vào Web3[8].

Bài học cốt lõi thứ hai: "Hiệu quả vốn 1:1" là con dao hai lưỡi. Triết lý thiết kế của hệ thống thế chấp vượt mức (như MakerDAO) là, ngay cả khi hợp đồng có lỗ hổng nhỏ, phần thế chấp dư thừa cũng có thể hấp thụ một phần tổn thất. Hệ thống trung hòa delta loại bỏ hoàn toàn phần dự phòng — bất kỳ sự thất bại nào trong logic đúc tiền đều trực tiếp gây ra khoảng trống hệ thống tương ứng, không có sự dư thừa.

Bài học cốt lõi số ba: Kiểm toán không theo kịp sự tăng trưởng nhanh chóng của TVL. Resolv đã tăng TVL từ dưới 50 triệu USD lên hơn 650 triệu USD trong ba tháng, chủ yếu nhờ chiến lược vòng đòn bẩy trên Morpho. Sự mở rộng nhanh chóng về độ phức tạp của hệ thống và các điểm tích hợp đã tạo ra áp lực lớn lên quá trình kiểm toán. Những bài học tương tự đã xuất hiện nhiều lần trong lịch sử DeFi: Euler Finance (tháng 3 năm 2023, tổn thất 197 triệu USD), Inverse Finance (tháng 4 năm 2022, 15,6 triệu USD) đều là những bi kịch "thiết kế hợp lý nhưng có lỗ hổng chi tiết trong logic in ấn/vay mượn" [9].

Bảy, kết luận chính

Cuộc tấn công này làm nổi bật không chỉ một lỗ hổng hợp đồng, mà còn là một mâu thuẫn sâu sắc trong kiến trúc của phân khúc stablecoin trung tính Delta.

Câu chuyện bắt đầu với tham vọng thiết kế của USR: không phụ thuộc vào dự trữ tiền pháp định, không cần thế chấp vượt mức, chỉ dựa vào các công cụ phái sinh để đạt hiệu quả vốn 1:1. Thiết kế này logic hoàn hảo trong giai đoạn tăng giá — người dùng đúc 1 USR bằng 1 USD ETH, giao thức trả thưởng cho người dùng thông qua phí định kỳ, và TVL hàng trăm triệu đô la nhanh chóng tích tụ.

Nhưng "hiệu quả vốn 1:1" đồng nghĩa với việc hệ thống hoàn toàn không có bộ đệm thế chấp. Một khi có lỗ hổng trong logic đúc tiền—dù là do rò rỉ khóa chữ ký ngoại tuyến hay thiếu kiểm tra giữa yêu cầu và thực thi—kẻ tấn công có thể tạo ra số lượng ổn định coin tùy ý với chi phí gần như bằng không. Không giống như các hệ thống thế chấp vượt mức có một lớp đệm an toàn, đây là sự xuyên thủng trực tiếp vào hệ thống.

Việc tạo ra 80 triệu USR chỉ mất 100.000 đô la Mỹ, 17 phút và mức giá đáy 2,5 xu. Kẻ tấn công đã rút đi giá trị thực tế 25 triệu đô la Mỹ, để lại cho giao thức một lỗ đen đang chờ được sửa chữa—và một hóa đơn do những người nắm giữ RLP, người dùng vị thế đòn bẩy và Curve LP cùng soạn thảo, với chi phí thực tế đã trả.

Sự lan truyền thiệt hại từ các giao thức phụ như Curve, Morpho, Fluid, Euler là mặt khác của “tính siêu kết hợp” (Hypercomposability) trong thế giới DeFi: sự tích hợp giữa các giao thức trong thời bình khuếch đại lợi nhuận, nhưng trong thời khủng hoảng cũng khuếch đại rủi ro. Cuối cùng, bài học cảnh tỉnh ở đây là: trong DeFi, mỗi cửa sổ hiệu suất bạn mở ra đều là một bề mặt tấn công bạn phơi bày. Sự hiện diện của người ký ngoại tuyến làm cho giao thức linh hoạt hơn, nhưng đồng thời cũng tạo ra một điểm yếu trung tâm chết người.

Ghi chú

[注1] Delta trung tính (Delta Neutral): Thuật ngữ tài chính phái sinh. Delta đo lường mức độ nhạy cảm của giá tài sản đối với biến động giá của tài sản cơ sở. "Delta=0" có nghĩa là vị thế không lãi hoặc lỗ khi giá tài sản cơ sở tăng hoặc giảm—tức là đã được phòng ngừa đầy đủ. Đối với Resolv, việc nắm giữ 1 USD ETH (Delta=+1) đồng thời bán khống hợp đồng tương lai ETH với khối lượng tương đương (Delta=-1) sẽ tạo ra Delta ròng bằng 0, do đó được gọi là "Delta trung tính".

[注2] Giao sau vĩnh cửu (Perpetual Futures): Một loại hợp đồng giao sau không có ngày đáo hạn, là công cụ phái sinh phổ biến nhất trên thị trường tiền điện tử. Việc nắm giữ hợp đồng giao sau vĩnh cửu ngắn hạn có nghĩa là: kiếm lời khi giá ETH giảm và thua lỗ khi giá ETH tăng, từ đó phòng ngừa rủi ro giá của ETH spot.

[注3] Tỷ lệ cấp vốn (Funding Rate): Cơ chế cân bằng của thị trường hợp đồng hoán đổi. Khi vị thế mua nhiều hơn vị thế bán, các vị thế mua sẽ thanh toán "phí cấp vốn" định kỳ cho các vị thế bán và ngược lại. Resolv với tư cách là bên bán, thường xuyên nhận được phí cấp vốn trong thị trường tiền điện tử thiên về tăng giá, đây là nguồn thu chính của nó.

[Chú thích 4] Lớp thứ cấp (Junior Tranche): Trong cấu trúc phân tầng tài chính, các nhà đầu tư ở lớp thứ cấp sẽ chịu tổn thất đầu tiên khi xảy ra mất mát (tương đương "người chịu lỗ đầu tiên"), nhưng đồng thời cũng nhận được phần bù rủi ro cao hơn khi phân phối lợi nhuận. RLP tương đương lớp thứ cấp của giao thức Resolv, còn USR tương đương lớp ưu tiên.

[Chú thích 5] Mức cảnh báo tỷ lệ thế chấp 110%: Giá trị tài sản thế chấp toàn bộ của USR bằng 1,1 lần tổng lượng lưu thông của USR. Khi xuống dưới mức này, việc hoàn trả RLP sẽ bị tạm dừng để đảm bảo tài sản còn lại được ưu tiên sử dụng cho việc hoàn trả của người sở hữu USR.

[Chú thích 6] Flash Loan: Công cụ vay không có tài sản đảm bảo đặc trưng của DeFi, yêu cầu hoàn thành việc vay và trả nợ trong cùng một giao dịch (cùng một khối). Kẻ tấn công có thể sử dụng công cụ này để tạm thời tiếp cận một lượng lớn vốn nhằm thao túng giá, miễn là khoản vay được trả lại trước khi giao dịch kết thúc, với chi phí vốn gần như bằng không.

[Chú thích 7] Vòng xoáy tử thần (Death Spiral): Sự sụp đổ tự củng cố trong quá trình giảm đòn bẩy: Giá tài sản giảm → kích hoạt thanh lý → thêm nhiều tài sản được bán ra → giá giảm thêm → kích hoạt thêm nhiều thanh lý, lặp lại chu trình này.

[Chú thích 8] Tổn thất tạm thời (Impermanent Loss): Rủi ro đặc trưng mà người cung cấp thanh khoản (LP) trên các máy tạo thị trường tự động (AMM) phải đối mặt. Khi tỷ lệ giá giữa hai tài sản trong池 bị lệch so với trạng thái ban đầu, giá trị danh mục tài sản của LP sẽ thấp hơn so với giá trị nếu giữ trực tiếp hai tài sản đó; sự chênh lệch này được gọi là tổn thất tạm thời.

[注9] D2 Finance / CoinTelegraph phân tích, trích dẫn nhận xét của D2 Finance: "Hoặc oracle đã bị thao túng, người ký ngoài chuỗi đã bị xâm phạm, hoặc việc xác thực số tiền giữa yêu cầu và hoàn thành hoàn toàn bị thiếu." Cùng nguồn trên.

[Chú thích 10] CoinTelegraph báo cáo, khối lượng giao dịch 24 giờ của USR trong池 USR/USDC là 3,6 triệu USD, giá giảm xuống 0,025 USD lúc 2:38 UTC.

[注11] PeckShield ước tính dữ liệu, trích dẫn từ CoinTelegraph cùng nguồn trên: "PeckShield ước tính rằng kẻ tấn công đã có thể rút khoảng 25 triệu USD từ cuộc tấn công trong quá trình USR mất peg."