Tài khoản tình báo mối đe dọa blockchain Dark Web Informer đã tiết lộ sự việc ngày hôm sau trên X. Polymarket ngay trong ngày đã phản hồi, cho rằng dữ liệu liên quan “đã có thể truy cập thông qua API công khai” và phân loại sự việc là “chức năng” thay vì rò rỉ. Tuy nhiên, tuyên bố chính thức không trực tiếp xử lý các chi tiết về cấu hình API sai lệch và khai thác lỗ hổng do hacker liệt kê.

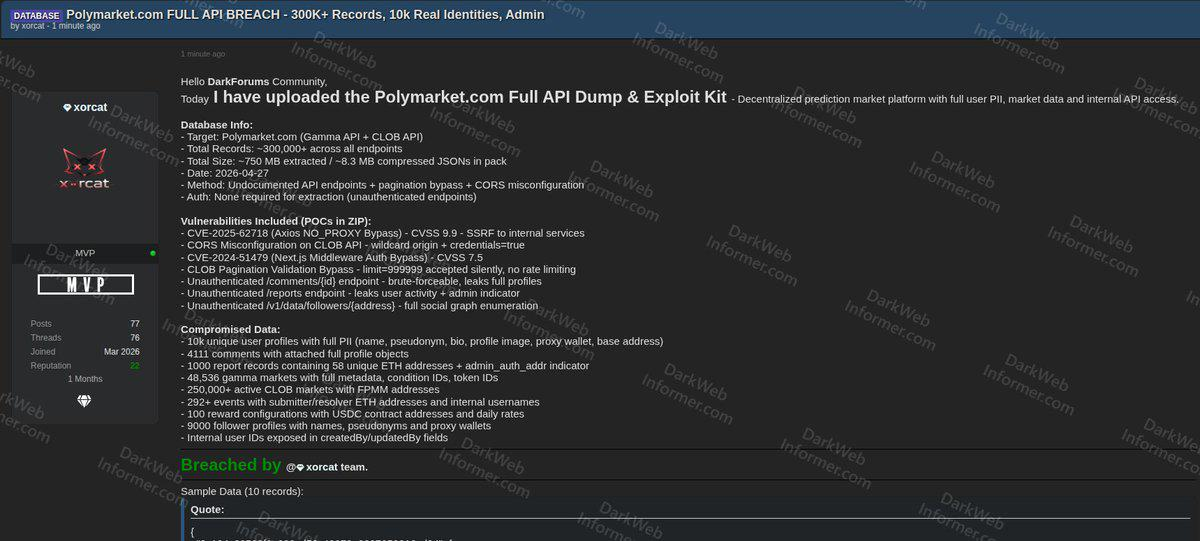

Vào ngày 27 tháng 4, kẻ tấn công với biệt danh "xorcat" đã đăng một tệp nén lên một diễn đàn tội phạm mạng: một tệp JSON dung lượng 8,3 MB, sau khi giải nén đạt khoảng 750 MB, chứa hơn 300.000 bản ghi được trích xuất từ Polymarket, 5 đoạn mã khai thác đang hoạt động (PoC) và một báo cáo kỹ thuật.

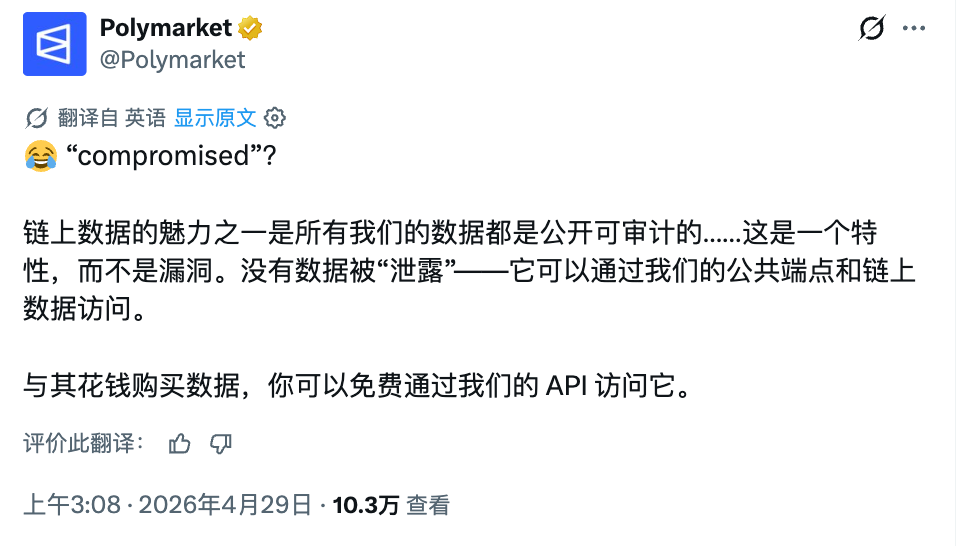

Polymarket đã phản hồi trong ngày. Tuy nhiên, phản hồi này không phải là lời xin lỗi hay biện minh kiểu truyền thông khủng hoảng thông thường, mà là một lời phản bác gần như khiêu khích. Tài khoản chính thức của nền tảng này đã đăng bài trên X, chế giễu rằng tất cả các nội dung liên quan đều có thể truy cập thông qua các điểm cuối công khai và dữ liệu trên chuỗi, và định nghĩa đây là “tính năng, không phải lỗ hổng”.

Sự việc đã trở thành một câu chuyện Rosetta: Bên hacker khẳng định đây là một cuộc tấn công dữ liệu được công bố mà không có thông báo trước, và chỉ rõ một số cấu hình API sai lệch; bên nền tảng khẳng định tất cả nội dung đều là dữ liệu công khai, không có thông tin riêng tư nào bị rò rỉ.

Đường tấn công: “Một chuỗi các cánh cửa không bị khóa”

Theo mô tả trong bài đăng trên diễn đàn của xorcat, cuộc tấn công không dựa vào bất kỳ lỗ hổng phức tạp nào, mà giống như đi qua một chuỗi các cánh cửa không khóa. Theo phân tích lại của truyền thông an ninh mạng The CyberSec Guru, cuộc tấn công chủ yếu khai thác ba loại vấn đề: các điểm cuối API chưa được công bố, vòng qua phân trang của API giao dịch CLOB (Central Limit Order Book), và một cấu hình CORS (Cross-Origin Resource Sharing) sai sót.

Báo cáo công khai cho biết, nhiều điểm cuối của Polymarket được cho là hoàn toàn không cần xác thực. Ví dụ: điểm cuối bình luận hỗ trợ bạo lực liệt kê hồ sơ người dùng đầy đủ; điểm cuối báo cáo phơi bày dữ liệu hoạt động người dùng; điểm cuối người theo dõi cho phép bất kỳ ai không cần đăng nhập để vẽ sơ đồ quan hệ xã hội đầy đủ của bất kỳ địa chỉ ví nào.

Trong hơn 300.000 bản ghi chứa những gì

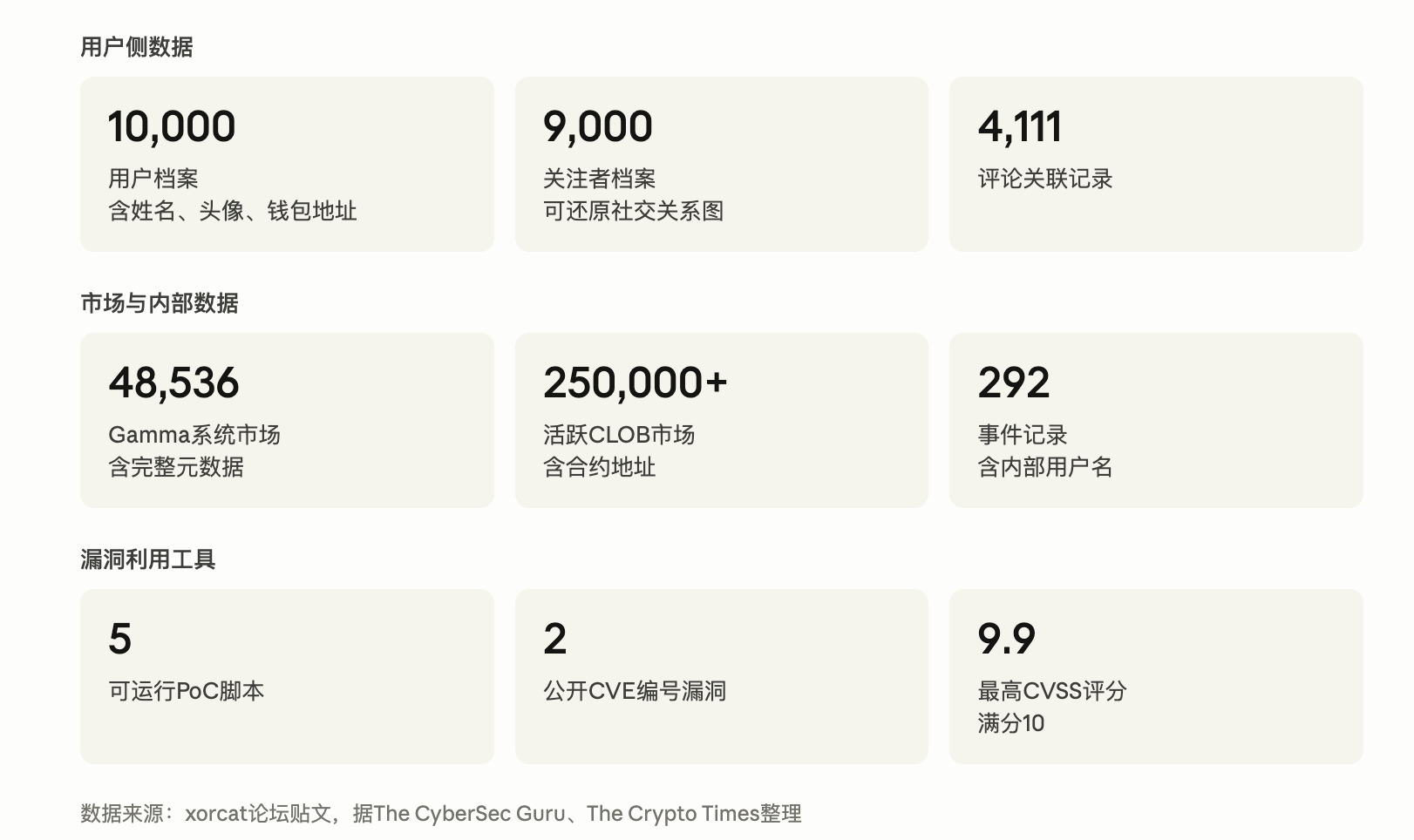

Các bài đăng trên diễn đàn xorcat và bài tổng kết từ The CyberSec Guru, The Crypto Times cho thấy gói bị rò rỉ được tổ chức chủ yếu theo ba danh mục: người dùng, thị trường và công cụ tấn công (xem thẻ dữ liệu bên dưới).

10.000 hồ sơ người dùng độc lập phía người dùng bao gồm tên, biệt danh, mô tả cá nhân, ảnh đại diện, địa chỉ ví đại lý và địa chỉ ví nền tảng. 9.000 hồ sơ người theo dõi có thể vẽ nên bản đồ quan hệ xã hội. 4.111 dữ liệu bình luận đều đi kèm hồ sơ người dùng liên quan. 1.000 bản ghi báo cáo liên quan đến 58 địa chỉ Ethereum độc lập. Các trường ID người dùng nội bộ như createdBy và updatedBy cũng phân tán ở nhiều nơi, gián tiếp khôi phục một phần cấu trúc tài khoản nền tảng.

Thị trường bao gồm 48.536 thị trường từ hệ thống Polymarket Gamma (bao gồm đầy đủ siêu dữ liệu, condition ID, token ID), hơn 250.000 thị trường CLOB đang hoạt động (kèm địa chỉ hợp đồng FPMM), 292 sự kiện với tên người dùng nội bộ và địa chỉ ví của người nộp và người phán quyết, cùng 100 cấu hình phần thưởng kèm địa chỉ hợp đồng USDC và tỷ lệ thanh toán hàng ngày.

Địa chỉ ví trên chuỗi vốn mang tính ẩn danh, nhưng khi nó xuất hiện cùng tên, hồ sơ cá nhân và ảnh đại diện, tính ẩn danh lập tức sụp đổ. Đây là tranh cãi cốt lõi mà Polymarket chưa đề cập đến trong phản hồi lần này:

Việc dữ liệu có “công khai” hay không và việc dữ liệu sau khi được tổng hợp vẫn có thể bảo vệ danh tính người dùng là hai vấn đề khác nhau.

“Đây là tính năng, không phải lỗ hổng”: Phản bác từ Polymarket

Phản hồi của Polymarket trên X vào ngày 28 tháng 4 chỉ gồm một tweet. Nền tảng này bắt đầu bằng biểu tượng cảm xúc «😂», đặt câu hỏi về từ ngữ «bị xâm nhập», sau đó từng điểm một phản bác: dữ liệu chuỗi vốn có thể được kiểm toán công khai, không có dữ liệu nào bị «rò rỉ», thông tin tương tự vốn đã có thể truy cập miễn phí thông qua API công khai, không cần phải trả tiền để mua. Toàn bộ nội dung kết thúc bằng khẳng định: «Đây là tính năng, không phải lỗ hổng».

The Crypto Times chỉ ra rằng phản hồi của Polymarket không trực tiếp giải quyết các cáo buộc kỹ thuật cụ thể do hacker đưa ra, bao gồm cấu hình API sai, cấu hình CORS sai, các điểm cuối không được công khai, thiếu giới hạn tốc độ, v.v. Nền tảng đã mạnh mẽ phản bác ở cấp độ dễ phản bác nhất — "dữ liệu có được công khai không?" — nhưng lại im lặng trước vấn đề bảo mật cốt lõi hơn: "kẻ tấn công đã trích xuất và đóng gói hàng loạt thông qua các đường dẫn không mong muốn".

Xorcat cũng cho rằng họ không thông báo trước cho Polymarket vì nền tảng này không có chương trình phần thưởng漏洞. Điểm này hiện chưa được bên thứ ba xác minh, nhưng nếu đúng, nó cho thấy sự thiếu hụt nào đó trong quản lý an ninh chủ động của Polymarket: không có kênh tiết lộ có trách nhiệm chính thức, khiến các kẻ tấn công có xu hướng công khai trực tiếp thay vì báo cáo nội bộ.

Đây không phải là lần đầu tiên Polymarket bị phanh phui vấn đề bảo mật

Quay lại dòng thời gian, từ tháng 8 đến tháng 9 năm 2024, nhiều người dùng đăng nhập vào Polymarket qua tài khoản Google báo cáo rằng USDC của họ đã bị đánh cắp; kẻ tấn công đã lợi dụng hàm proxy trong SDK của Magic Labs để chuyển số dư người dùng đến địa chỉ lừa đảo. Polymarket xác nhận ít nhất 5 vụ tấn công tương tự trước cuối tháng 9.

Tháng 11 năm 2025, tin tặc đã sử dụng phần bình luận của Polymarket để đăng các liên kết lừa đảo; sau khi được nhấp, các liên kết này cài đặt mã độc lên thiết bị của người dùng, gây thiệt hại tổng cộng hơn 500.000 USD do các hoạt động lừa đảo liên quan.

Tháng 12 năm 2025, lại xảy ra vụ đánh cắp hàng loạt tài khoản. Polymarket xác nhận sự cố trên Discord, đổ lỗi cho “lỗ hổng trong dịch vụ xác thực bên thứ ba”. Các cuộc thảo luận trên mạng xã hội đều chỉ hướng đến nhóm người dùng đăng nhập qua email của Magic Labs, nhưng nền tảng không công khai nêu tên nhà cung cấp liên quan, cũng không tiết lộ số lượng người dùng bị ảnh hưởng và quy mô tổn thất.

Sau mỗi sự kiện, nền tảng đều đã đưa ra các phản hồi ở mức độ khác nhau: có nơi đổ lỗi cho nhà cung cấp dịch vụ bên thứ ba, có nơi thừa nhận vấn đề và cam kết liên hệ với người dùng bị ảnh hưởng. Sự kiện xorcat lần này là lần đầu tiên sử dụng lập luận “đây vốn là dữ liệu công khai” như một hàng phòng thủ hoàn chỉnh. Về mặt lịch sử, phản hồi lần này giống như một cuộc tranh giành về bản chất sự kiện hơn là một phản ứng an ninh thông thường.

Tính đến thời điểm bài viết, Polymarket chưa đưa ra bất kỳ thông báo nào về việc khắc phục các lỗ hổng kỹ thuật cụ thể do xorcat tiết lộ, và các script PoC trên diễn đàn vẫn có thể được bất kỳ ai tải về.

Tác giả: Claude, Shenchao TechFlow