Zero Hour Tech đã bắt đầu điểm nhấn an toàn hàng tháng! Theo thống kê từ nhiều nền tảng giám sát an toàn blockchain, tình hình an toàn trong lĩnh vực tiền mã hóa tháng 2 năm 2026 nhìn chung ổn định nhưng vẫn tồn tại nhiều rủi ro nổi bật: tổng thiệt hại do sự cố an toàn trong tháng này khoảng 228 triệu USD, trong đó thiệt hại do các cuộc tấn công hacker và lỗ hổng hợp đồng khoảng 126 triệu USD, thiệt hại do lừa đảo đánh cắp thông tin và Rug Pull khoảng 102 triệu USD. Đã xảy ra 18 vụ tấn công hacker vào các giao thức, giảm 9,2% so với tháng trước; có 13 vụ lừa đảo đánh cắp thông tin và chiếm quyền ủy quyền, chiếm 41,9% tổng số sự cố trong tháng, trong đó nhiều vụ lừa đảo giả mạo AI gây thiệt hại lớn, trở thành nguyên nhân chính đẩy thiệt hại do lừa đảo tăng cao. Trọng tâm tấn công của các tổ chức hacker tiếp tục nghiêng về các cuộc tấn công xã hội học chi phí thấp, lợi nhuận cao, kết hợp với các kỹ thuật lừa đảo chính xác sử dụng trang web được tạo bởi AI ngày càng phổ biến, trở thành mục tiêu chính của các nhà đầu tư cá nhân và các dự án quy mô nhỏ.

Về các cuộc tấn công mạng

6 sự cố bảo mật điển hình

• Cuộc tấn công vào lỗ hổng xác thực hợp đồng cầu chéo CrossCurve

Số tiền tổn thất: khoảng 3 triệu USD

Chi tiết sự kiện: Từ ngày 1 tháng 2 đến ngày 2 tháng 2, giao thức chéo chuỗi phi tập trung CrossCurve đã bị tấn công bởi hacker, kẻ tấn công đã khai thác lỗ hổng bỏ qua xác thực cổng trong hàm expressExecute của hợp đồng ReceiverAxelar để giả mạo tin nhắn chéo chuỗi, giải phóng và đánh cắp token mà không được phép từ hợp đồng PortalV2 của giao thức, ảnh hưởng đến nhiều chuỗi, tổng thiệt hại khoảng 3 triệu USD. Sau sự cố, đội ngũ CrossCurve đã tạm dừng ngay lập tức dịch vụ chéo chuỗi, vá lỗ hổng và công bố 10 địa chỉ nhận token bị đánh cắp, đề xuất phương án thưởng 10% cho bất kỳ ai trả lại vốn trong vòng 72 giờ. Hiện tại, tình hình đã được kiểm soát, một phần token EYWA bị đánh cắp đã bị các sàn giao dịch phong tỏa và không thể lưu thông.

• Vibe Coding: Cuộc tấn công lỗ hổng mã hợp đồng thông minh (giao thức Moonwell)

Số tiền mất mát: khoảng 1,78 triệu USD

Chi tiết sự kiện: Vào ngày 18 tháng 2, giao thức DeFi Moonwell bị tấn công bởi hacker, nguyên nhân cốt lõi là mã hợp đồng thông minh do Claude Opus 4.6 tạo ra chứa lỗ hổng nghiêm trọng, khiến giá tài sản cbETH bị thiết lập sai là 1,12 USD (thực tế khoảng 2.200 USD). Hacker đã lợi dụng sự chênh lệch giá này để vay quá mức, gây tổn thất khoảng 1,78 triệu USD. Các nhà nghiên cứu bảo mật đã phơi bày sự kiện này là vụ tấn công chuỗi khối đầu tiên trong lịch sử do Vibe Coding gây ra. Sau sự cố, đội ngũ dự án đã gỡ bỏ các hợp đồng liên quan, khởi động quá trình vá lỗ hổng và tăng cường kiểm tra thủ công đối với mã do AI tạo ra.

Cuộc tấn công thao túng oracle của YieldBloxDAO

Số tiền mất mát: khoảng 10 triệu USD

Chi tiết sự kiện: Vào ngày 21 tháng 2, giao thức cho vay trên chuỗi Stellar, YieldBloxDAO, đã bị tấn công bởi hacker, người này đã thao túng giá của các token thanh khoản cơ sở, khai thác lỗi cung cấp giá từ oracle để thực hiện vay quá mức độc hại, gây thiệt hại khoảng 10 triệu USD tài sản. Sau sự cố, đội ngũ dự án đã tạm dừng dịch vụ giao thức và phối hợp với các tổ chức an ninh để truy tìm nguồn gốc tài sản và khắc phục lỗ hổng.

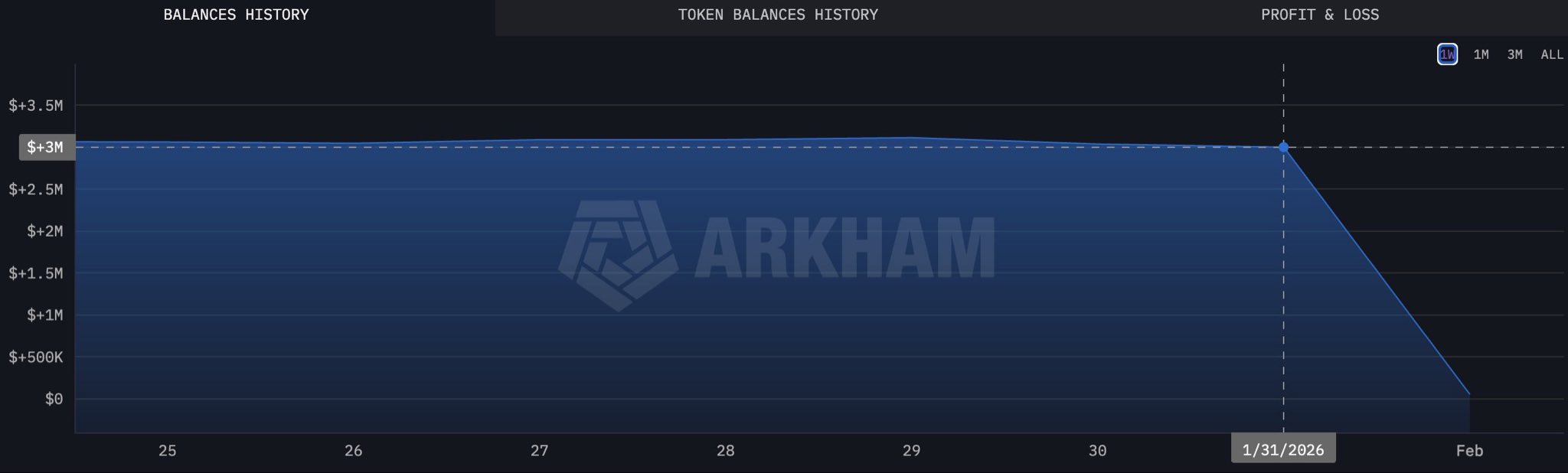

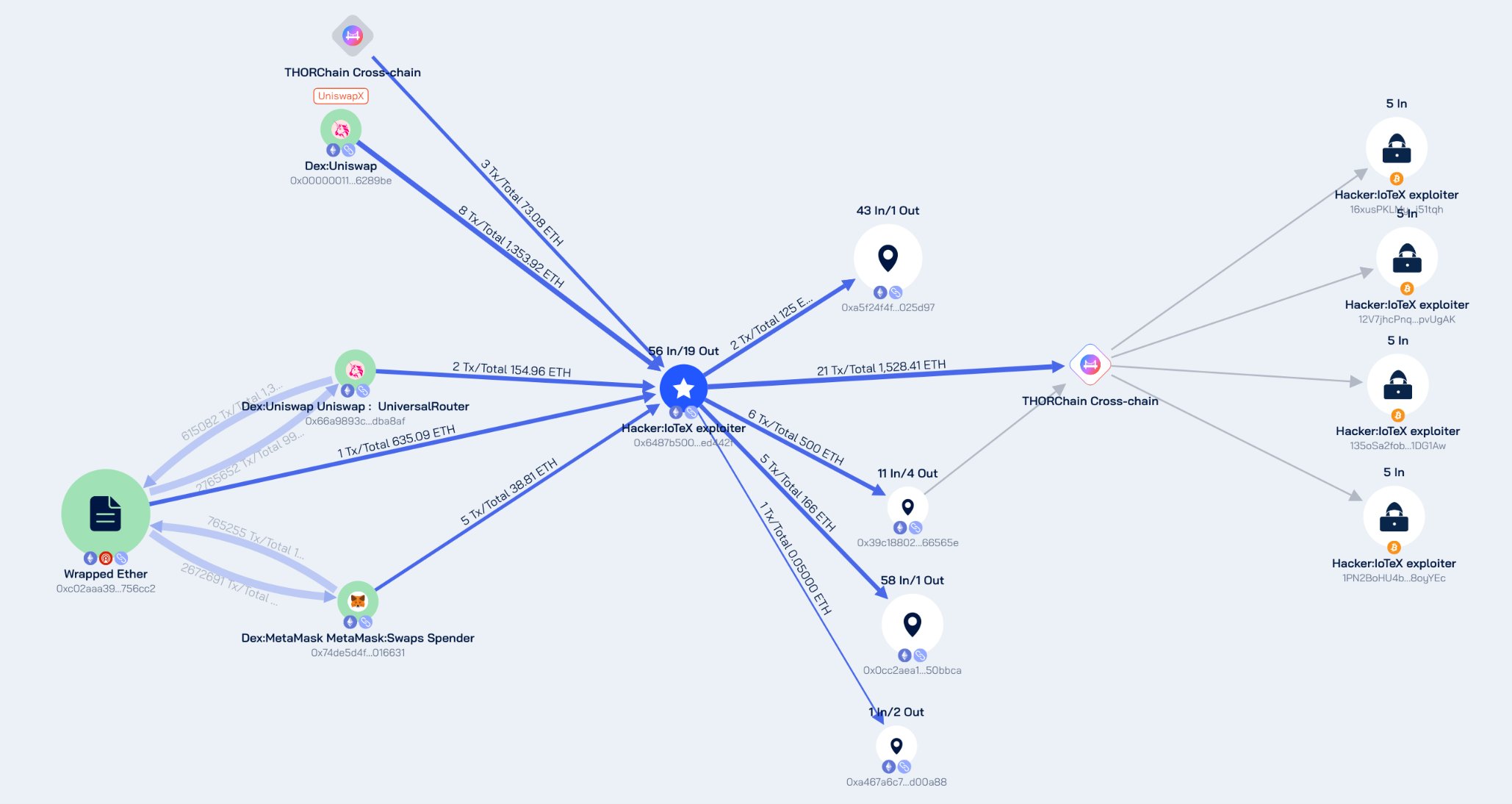

• Cuộc tấn công rò rỉ khóa riêng của kho token IoTeX

Số tiền mất mát: khoảng 4,4 triệu USD

Chi tiết sự kiện: Vào ngày 21 tháng 2, cầu liên chuỗi ioTube thuộc hệ sinh thái IoTeX đã bị tấn công bởi hacker, người này đã chiếm quyền kiểm soát khóa riêng của chủ sở hữu bên xác thực Ethereum, từ đó xâm nhập thành công vào các hợp đồng liên quan đến cầu liên chuỗi và đánh cắp các tài sản mã hóa trong pool. Chính thức IoTeX đã cập nhật nhiều lần, xác nhận tổn thất thực tế của vụ tấn công khoảng 4,4 triệu USD, trong đó 99,5% số tiền được tạo bất thường đã bị chặn hoặc đóng băng vĩnh viễn. Sau sự cố, đội ngũ dự án đã tạm dừng ngay lập tức chức năng cầu liên chuỗi và các giao dịch liên quan, khởi động nâng cấp phiên bản mainnet, chặn 29 địa chỉ độc hại, đồng thời hợp tác với FBI và các cơ quan thực thi pháp luật nhiều quốc gia để truy tìm tài sản toàn cầu, cam kết bồi thường 100% đầy đủ cho người dùng bị ảnh hưởng, hiện đã khôi phục hoàn toàn hoạt động.

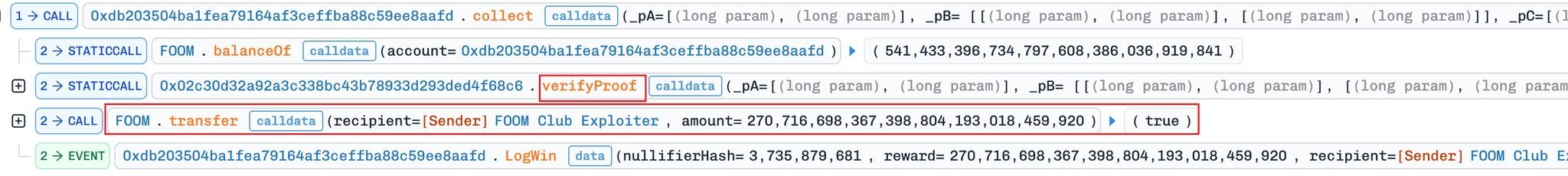

• Sự kiện giả mạo FOOMCASH

Số tiền mất mát: khoảng 2,26 triệu USD

Chi tiết sự kiện: Vào ngày 26 tháng 2, dự án FOOMCASH trên chuỗi Base và chuỗi Ethereum đã bị tấn công giả mạo (copycat attack), khi kẻ tấn công khai thác lỗi cấu hình khóa xác thực zkSNARK (tham số trình xác thực Groth16 được thiết lập không đúng), tương tự như sự kiện Veil Cash trước đó, để tạo chứng minh giả và đánh cắp một lượng lớn token. Tổn thất trên chuỗi Base khoảng 427.000 USD, trên chuỗi Ethereum khoảng 1,833 triệu USD (một phần tài sản có khả năng đã được nhóm white-hat cứu trợ), tổng tổn thất khoảng 2,26 triệu USD. Sau sự việc, đội ngũ dự án đã tạm dừng ngay các dịch vụ liên quan và tiến hành điều tra.

• Cuộc tấn công lỗ hổng gọi tùy ý từ giao thức Seneca DeFi

Số tiền tổn thất: khoảng 6,5 triệu USD

Chi tiết sự kiện: Vào ngày 28 tháng 2, giao thức DeFi Seneca đã bị tấn công bởi hacker do lỗ hổng gọi tùy ý, ước tính ban đầu thiệt hại vượt quá 1.900 ETH, tương đương khoảng 6,5 triệu USD. Sau khi xảy ra cuộc tấn công, địa chỉ được đánh dấu là hacker của SenecaUSD đã hoàn trả 1.537 ETH (khoảng 5,3 triệu USD) về địa chỉ của người triển khai Seneca, còn 300 ETH (khoảng 1,04 triệu USD) đã được chuyển đến địa chỉ mới. Hiện tại, đội ngũ dự án đang tiến hành khắc phục lỗ hổng và kiểm tra tài sản.

Rug Pull / Lừa đảo câu cá

8 sự cố bảo mật điển hình

(1) Vào ngày 10 tháng 2, các nạn nhân có địa chỉ bắt đầu bằng 0x6825 đã ký một giao dịch “increaseAllowance” độc hại trên BSC, dẫn đến tổn thất 118.785 USD BUSD. Hầu hết mọi người sẽ chú ý đến các yêu cầu ký quyền và phê duyệt, nhưng “increaseAllowance” thực chất cũng là cùng một bẫy, chỉ có tên ít phổ biến hơn.

(2) Ngày 17 tháng 2, tình trạng đầu độc địa chỉ/giao dịch nhầm người nhận tương tự quay trở lại. Trên Ethereum, 0xce31…b89b đã gửi khoảng 599.714 USD đến địa chỉ khớp tương tự sai.

Dự kiến: 0x77f6ca8E…a346

Lỗi: 0x77f6A6F6…A346

(3) Vào ngày 18 tháng 2, các nạn nhân có địa chỉ bắt đầu bằng 0x308a đã ký phê duyệt USDT độc hại (approve(address,uint256)), dẫn đến việc chuyển khoảng 337.069 USD USDT vào ví của kẻ lừa đảo.

(4) Ngày 18 tháng 2, một nạn nhân đã gửi 157.000 USD đến một địa chỉ tương tự sau khi sao chép lịch sử chuyển tiền bị nhiễm độc.

Dự kiến: 0xa7a9c35a…03F0 → Gửi đến: 0xa7A00BD2…03F0

(5) Vào ngày 25 tháng 2, các nạn nhân có địa chỉ bắt đầu bằng 0xb30 đã mất 388.051 USD sau khi xác nhận phê duyệt token lừa đảo trên Ethereum.

(6) Lừa đảo đánh cắp thông tin qua giả mạo ví phần cứng

Thời gian: 12 tháng 2

Tính chất sự việc: Hacker đã giả mạo trang xác thực chính thức của một ví phần cứng phổ biến, gửi qua email và tin nhắn SMS thông báo “cảnh báo rủi ro bảo mật ví”, lừa người dùng nhập từ phục hồi và khóa riêng để “xác minh bảo mật”, từ đó thành công lấy được từ phục hồi của nhiều người dùng và đánh cắp tài sản trong tài khoản, tổng thiệt hại khoảng 950.000 USD.

(7) Giả mạo địa chỉ DEX chiếm đoạt Rug Pull

Thời gian: 17 tháng 2

Tính chất sự việc: Hacker đã thay đổi địa chỉ chuyển tiền của người dùng và giả mạo giao diện giao dịch DEX để lừa người dùng chuyển tiền đến địa chỉ giả. Sau khi người dùng hoàn tất chuyển tiền, hacker lập tức tập trung số tiền vào nhiều địa chỉ ẩn danh, tổng thiệt hại khoảng 600.000 USD USDT, liên quan đến hơn 200 nạn nhân. Theo giám sát, tổn thất cao nhất của một nạn nhân trong đợt tấn công này lên tới khoảng 600.000 USD.

(8) Lừa đảo qua trang web giả mạo chính thức của Uniswap

Thời gian: 19 tháng 2 – 26 tháng 2

Tính chất sự việc: Hacker mua quảng cáo tìm kiếm của Google, xây dựng trang web lừa đảo có giao diện giống hệt Uniswap chính thức, sử dụng quảng cáo và tin nhắn riêng trên mạng xã hội để dẫn lưu lượng, lừa người dùng nhấp vào liên kết và cấp quyền, sau đó sử dụng công cụ xóa ví AngelFerno để đánh cắp hàng loạt tài sản tiền mã hóa trong tài khoản người dùng. Một số nạn nhân bị lừa vì tên miền giả không thể phân biệt với địa chỉ thật về mặt trực quan, với hơn 1.000 nạn nhân trong một tháng và tổng thiệt hại khoảng 1,8 triệu USD.

Summary

Tháng 2 năm 2026, các rủi ro bảo mật blockchain thể hiện đặc điểm là các cuộc tấn công hợp đồng vẫn phổ biến và các thủ đoạn lừa đảo tiếp tục được tinh vi hóa. Các cuộc tấn công của tin tặc chủ yếu tập trung vào thao túng oracle, bảo mật cầu liên chuỗi, lỗ hổng quyền hạn hợp đồng và lỗi mã nguồn, trong đó việc tái sử dụng lỗ hổng và mô phỏng tấn công bắt đầu gia tăng, đe dọa đáng kể đến các giao thức nhỏ và trung bình.

Các hình thức lừa đảo vẫn chủ yếu sử dụng các thủ đoạn như cấp quyền đánh cắp thông tin, trang web giả mạo và các mô hình huy động vốn chạy trốn, trong khi các trang web và quảng cáo giả mạo bằng AI đã tăng thêm tính ẩn danh của các vụ lừa đảo, khiến người dùng bình thường ngày càng khó nhận diện.

Đội ngũ an toàn của ZeroTime khuyến nghị: Người dùng cá nhân nên cẩn trọng khi cấp quyền, xác minh địa chỉ chính thức, tránh các liên kết không rõ nguồn gốc và các dự án rủi ro cao; các dự án nên tăng cường kiểm toán hợp đồng, quản lý khóa riêng và phân cách quyền hạn, đồng thời chú trọng đến an toàn trong các kịch bản oracle và cross-chain; trên phạm vi ngành cần tăng cường chia sẻ thông tin mối đe dọa, nâng cao năng lực phòng thủ toàn chuỗi, cùng nhau bảo vệ an toàn hệ sinh thái.