Bài viết: Eric, Foresight News

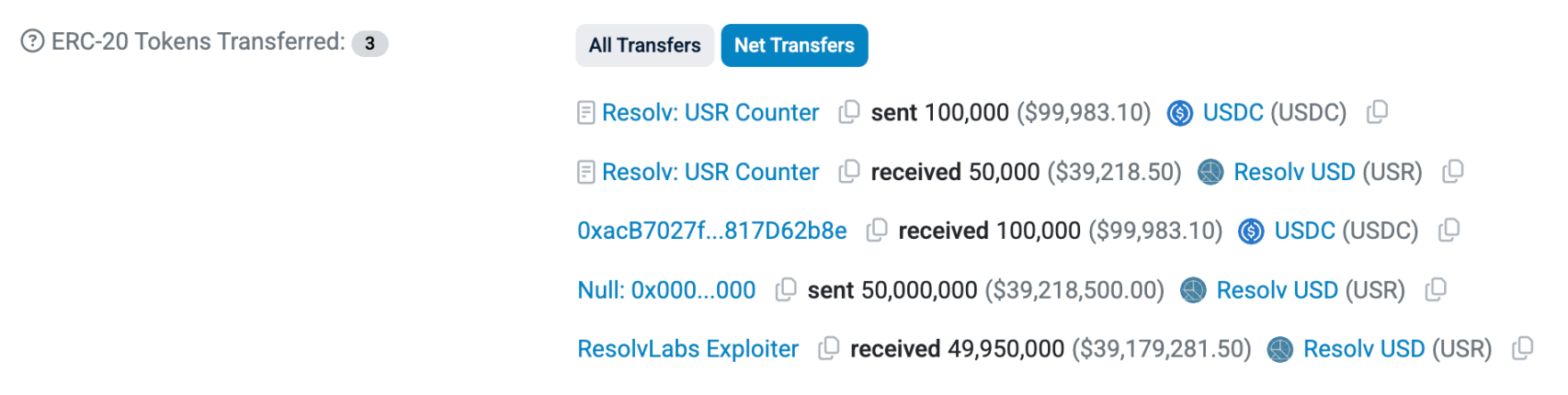

Khoảng 10:21 giờ Bắc Kinh hôm nay, Resolv Labs, đơn vị phát hành stablecoin USR bằng chiến lược delta trung tính, đã bị tấn công bởi hacker. Địa chỉ bắt đầu bằng 0x04A2 đã tạo ra 50 triệu USR từ giao thức Resolv Labs bằng cách sử dụng 100.000 USDC.

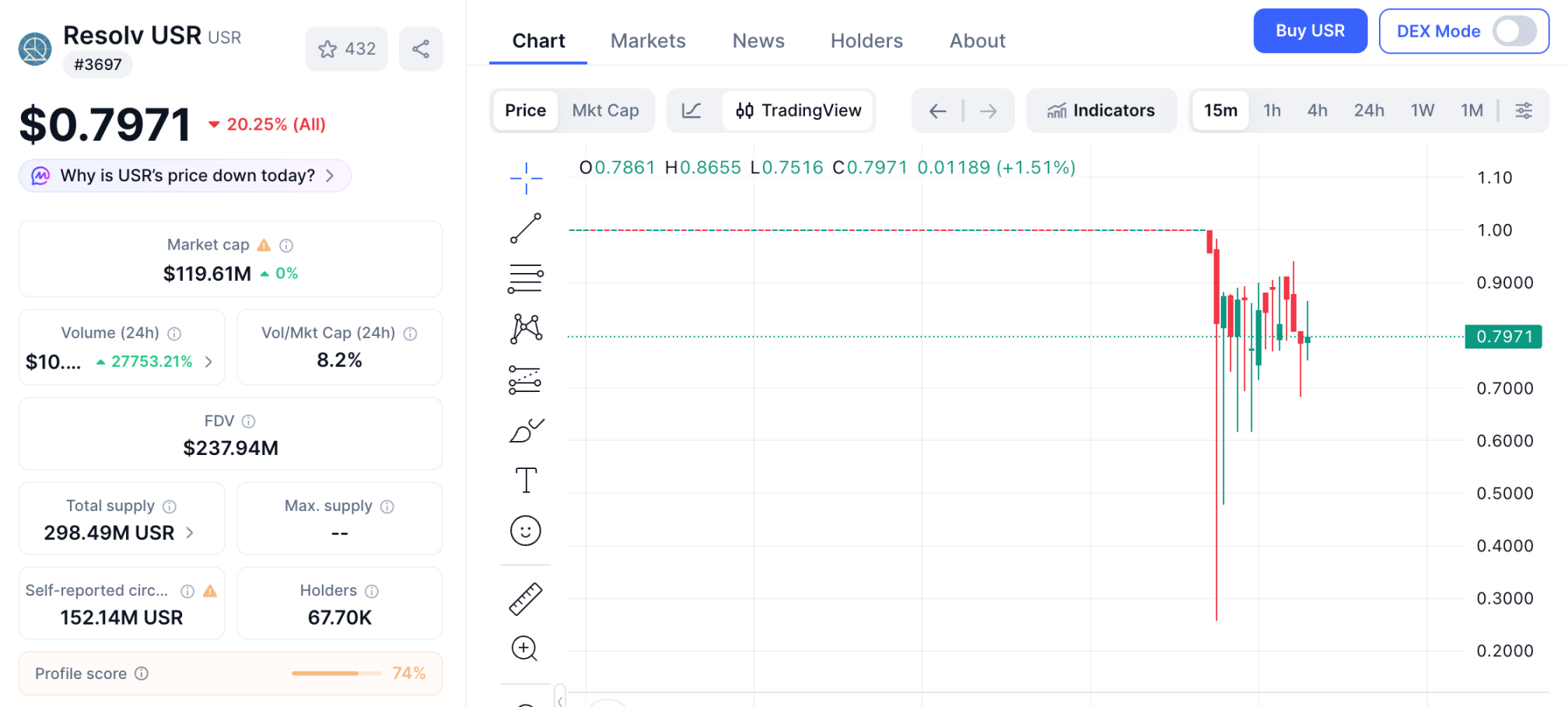

Sau khi sự việc được phơi bày, USR đã giảm xuống gần mức 0,25 USD, nhưng đến thời điểm viết bài đã phục hồi lên khoảng 0,8 USD. Giá của token RESOLV cũng giảm mạnh nhất gần 10% trong thời gian ngắn.

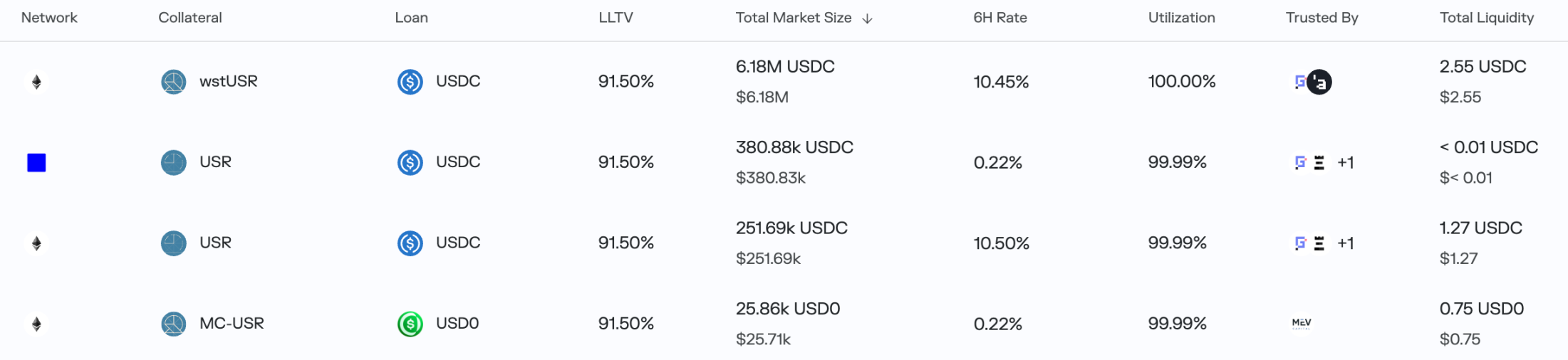

Sau đó, tin tặc lặp lại thủ đoạn tương tự, đúc 30 triệu USR bằng 100.000 USDC. Khi USR mất liên kết mạnh mẽ, các nhà arbitrage nhanh chóng hành động, nhiều thị trường vay mượn trên Morpho hỗ trợ tài sản thế chấp như USR, wstUSR đã gần như bị rút sạch, và Lista DAO trên BNB Chain cũng đã tạm dừng các yêu cầu vay mới.

Những giao thức vay mượn bị ảnh hưởng không chỉ dừng lại ở những giao thức này. Trong thiết kế của giao thức Resolv Labs, người dùng còn có thể đúc một loại token RLP có biến động giá lớn hơn và lợi nhuận cao hơn, nhưng phải chịu trách nhiệm bồi thường khi giao thức gặp tổn thất. Hiện tại, lượng lưu thông của token RLP gần 30 triệu, người nắm giữ lớn nhất Stream Finance đang giữ hơn 13 triệu RLP, với rủi ro ròng khoảng 17 triệu USD.

Đúng vậy, Stream Finance, trước đây đã từng bị vỡ nợ do xUSD, có thể lại bị đánh mạnh lần nữa.

Tính đến thời điểm viết bài, hacker đã chuyển đổi USR thành USDC và USDT, đồng thời tiếp tục mua vào Ethereum, hiện đã mua hơn 10.000 ETH. Bằng cách sử dụng 200.000 USDC, hacker đã rút ra hơn 20 triệu USD tài sản, tìm ra được “đồng coin tăng 100 lần” của riêng mình trong thời kỳ thị trường giảm giá.

Một lần nữa bị khai thác do "không cẩn thận"

Cuộc sụt giảm ngày 11 tháng 10 năm ngoái đã khiến nhiều stablecoin phát hành theo chiến lược delta trung tính bị mất tài sản đảm bảo do ADL (tự động giảm đòn bẩy). Một số dự án sử dụng altcoin làm tài sản thực hiện chiến lược đã chịu tổn thất nghiêm trọng và thậm chí bỏ chạy.

Resolv Labs, đơn vị bị tấn công lần này, cũng phát hành USR bằng cơ chế tương tự. Dự án này từng công bố hoàn thành vòng tài trợ hạt giống 10 triệu USD do Cyber.Fund và Maven11 dẫn đầu, với sự tham gia của Coinbase Ventures vào tháng 4 năm 2025, và ra mắt token RESOLV vào cuối tháng 5 đầu tháng 6.

Tuy nhiên, lý do Resolv Labs bị tấn công không phải do biến động giá cực đoan, mà do thiết kế cơ chế đúc USR "không đủ chặt chẽ".

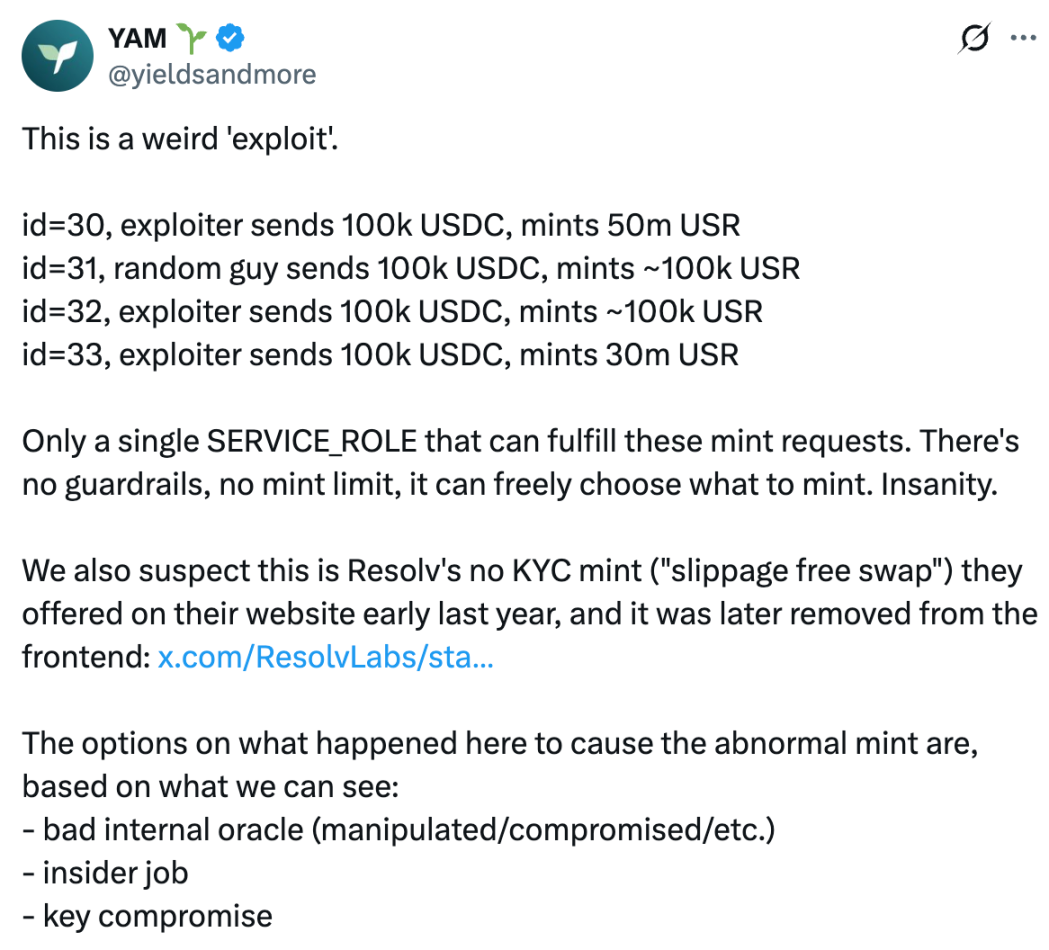

Hiện chưa có công ty an ninh hay cơ quan chính thức nào phân tích nguyên nhân của sự cố hack này. Cộng đồng DeFi YAM đã đưa ra kết luận sơ bộ thông qua phân tích: cuộc tấn công rất có thể do hacker kiểm soát vai trò SERVICE_ROLE được sử dụng bởi backend giao thức để cung cấp tham số cho hợp đồng đúc.

Theo phân tích của Grok, khi người dùng đúc USR, họ sẽ gửi yêu cầu trên chuỗi và gọi hàm requestMint của hợp đồng, với các tham số bao gồm:

_depositTokenAddress: Địa chỉ token được gửi vào;

_amount: Số lượng nạp vào;

_minMintAmount: Số lượng USR tối thiểu mong muốn nhận được (chống trượt).

Sau đó, người dùng gửi USDC hoặc USDT vào hợp đồng, backend dự án với SERVICE_ROLE sẽ giám sát yêu cầu, kiểm tra giá trị tài sản được gửi vào bằng oracle Pyth, sau đó gọi hàm completeMint hoặc completeSwap để xác định số lượng USR thực tế được đúc.

Vấn đề nằm ở chỗ, hợp đồng đúc hoàn toàn tin tưởng vào _mintAmount do SERVICE_ROLE cung cấp, cho rằng con số này đã được Pyth xác minh ngoài chuỗi, nên không thiết lập giới hạn trên và không có xác minh từ oracle trên chuỗi, mà trực tiếp thực hiện mint(_mintAmount).

Dựa trên điều này, YAM nghi ngờ hacker đã kiểm soát SERVICE_ROLE, vốn nên do phía dự án kiểm soát (có thể do nội bộ oracle mất kiểm soát, tham nhũng nội bộ hoặc khóa bị đánh cắp), và trong quá trình đúc tiền đã đặt trực tiếp _mintAmount thành 50 triệu, thực hiện cuộc tấn công đúc 50 triệu USR chỉ với 100.000 USDC.

Cuối cùng, Grok kết luận rằng Resolv khi thiết kế giao thức đã không xem xét khả năng địa chỉ (hoặc hợp đồng) dùng để nhận yêu cầu đúc tiền của người dùng bị hacker kiểm soát; khi yêu cầu đúc USR được gửi đến hợp đồng đúc USR cuối cùng, không thiết lập giới hạn tối đa số lượng đúc, cũng không yêu cầu hợp đồng đúc thực hiện xác minh thứ hai thông qua oracle trên chuỗi, mà thay vào đó tin tưởng hoàn toàn vào tất cả các tham số do SERVICE_ROLE cung cấp.

Các biện pháp phòng ngừa cũng không đầy đủ

Ngoài việc suy đoán nguyên nhân bị tấn công, YAM cũng chỉ ra rằng đội ngũ dự án chưa chuẩn bị đầy đủ để ứng phó với khủng hoảng.

YAM trên X cho biết, Resolv Labs đã ngừng hoạt động giao thức sau 3 giờ kể từ khi cuộc tấn công đầu tiên hoàn tất, trong đó khoảng 1 giờ bị trễ do cần thu thập 4 chữ ký để thực hiện giao dịch đa chữ ký. YAM cho rằng, việc tạm dừng khẩn cấp nên chỉ cần một chữ ký, và quyền hạn nên được phân phối rộng rãi nhất có thể cho các thành viên trong nhóm hoặc các nhân viên vận hành bên ngoài đáng tin cậy, nhằm tăng cường sự chú ý đến các bất thường trên chuỗi, nâng cao khả năng tạm dừng nhanh chóng và bao phủ tốt hơn các múi giờ khác nhau.

Mặc dù đề xuất chỉ cần một chữ ký để tạm dừng giao thức có vẻ cực đoan, nhưng việc yêu cầu nhiều chữ ký từ các múi giờ khác nhau để tạm dừng giao thức thực sự có thể gây chậm trễ trong các tình huống khẩn cấp. Việc引入可信的、持续监控链上行为的第三方,或者使用有紧急暂停协议权限的监控工具,都是这次事件带来的「后事之师」。

Các cuộc tấn công của tin tặc vào các giao thức DeFi đã không còn giới hạn ở lỗ hổng hợp đồng; sự kiện của Resolv Labs cảnh báo các dự án rằng: giả định về bảo mật giao thức nên là không tin tưởng bất kỳ khâu nào trong chuỗi, mọi khâu liên quan đến tham số đều phải được xác minh ít nhất hai lần, ngay cả backend do chính dự án vận hành cũng không ngoại lệ.