Theo báo cáo ngày 2 tháng 4, sự cố rò rỉ mã nguồn Claude Code do lỗi của Anthropic vẫn đang tiếp tục lan rộng. Hiện tại, các tin tặc đã tận dụng sự kiện này để phát tán phần mềm độc hại đánh cắp thông tin có tên Vidar thông qua các kho giả trên GitHub.

Bẫy nâng cấp: tuyên bố “mở khóa tính năng cấp doanh nghiệp”

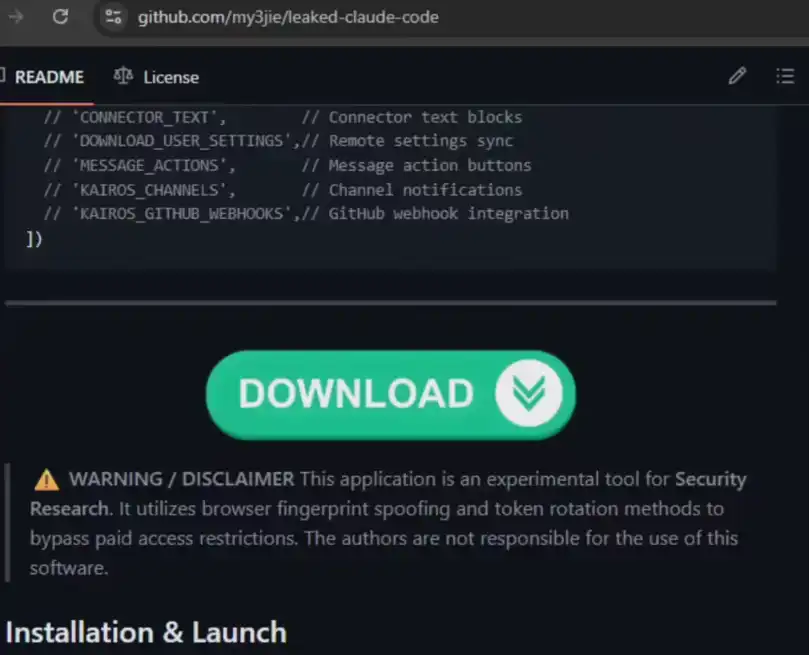

Báo cáo giám sát của công ty an ninh Zscaler cho thấy một người dùng có tên idbzoomh đã tạo nhiều kho giả mạo trên GitHub.

Phishing chính xác: Hacker tuyên bố trong mô tả kho rằng cung cấp mã nguồn bản lậu “mở khóa tính năng doanh nghiệp”, lừa những nhà phát triển nóng lòng trải nghiệm tải về.

Tối ưu hóa SEO: Để tăng hiệu quả tấn công, kẻ tấn công đã tối ưu hóa từ khóa cho công cụ tìm kiếm, khiến các kho chứa độc hại thường xuất hiện ở vị trí hàng đầu khi người dùng tìm kiếm các từ khóa như “rò rỉ Claude Code”.

Hình ảnh virus: Vidar xâm nhập, dữ liệu “chuyển nhà”

Khi người dùng tin tưởng và tải về cũng như chạy tệp thực thi, hệ thống sẽ nhanh chóng bị xâm phạm:

Đánh cắp thông tin: Vidar được nhúng vào là một phần mềm độc hại rất tinh vi trên dark web, chuyên thu thập thông tin đăng nhập trình duyệt, ví tiền điện tử và các loại thông tin cá nhân nhạy cảm khác.

Duy trì ẩn nấp: Virus còn đồng bộ triển khai công cụ proxy GhostSocks để thiết lập kênh bí mật cho việc điều khiển từ xa và truyền dữ liệu về sau này.

Cảnh báo rủi ro: Hãy cẩn thận với những “bữa ăn miễn phí” từ các kênh không chính thức

Các chuyên gia bảo mật chỉ ra rằng các gói nén độc hại của các kho giả này được cập nhật với tần suất rất cao, dễ dàng vượt qua các kiểm tra bảo mật cơ bản. Hiện đã phát hiện ít nhất hai kho có phương pháp tương tự, được cho là cùng một kẻ tấn công đang thử nghiệm các chiến lược lan truyền khác nhau.

Quan sát ngành: Chuỗi bẫy an toàn AI

Từ sự cố đóng gói mã nguồn của Anthropic đến việc tin tặc lợi dụng sự kiện này để thực hiện các cuộc tấn công lừa đảo, sự kiện này phản ánh tính phức tạp của các rủi ro bảo mật trong thời đại AI. Khi cộng đồng nhà phát triển trở thành mục tiêu tấn công, năng lực số cơ bản — không chạy các tệp nhị phân từ nguồn không xác định — vẫn là hàng rào phòng thủ cuối cùng.

Ban biên tập nhắc nhở các nhà phát triển: vui lòng chỉ lấy công cụ từ các kênh chính thức của Anthropic, đừng vì tò mò hay tìm kiếm “tính năng bẻ khóa” mà rơi vào bẫy do tin tặc thiết kế tinh vi.