Apa itu Serangan Dusting dan Apa Ciri-cirinya?

2026/04/05 00:16:33

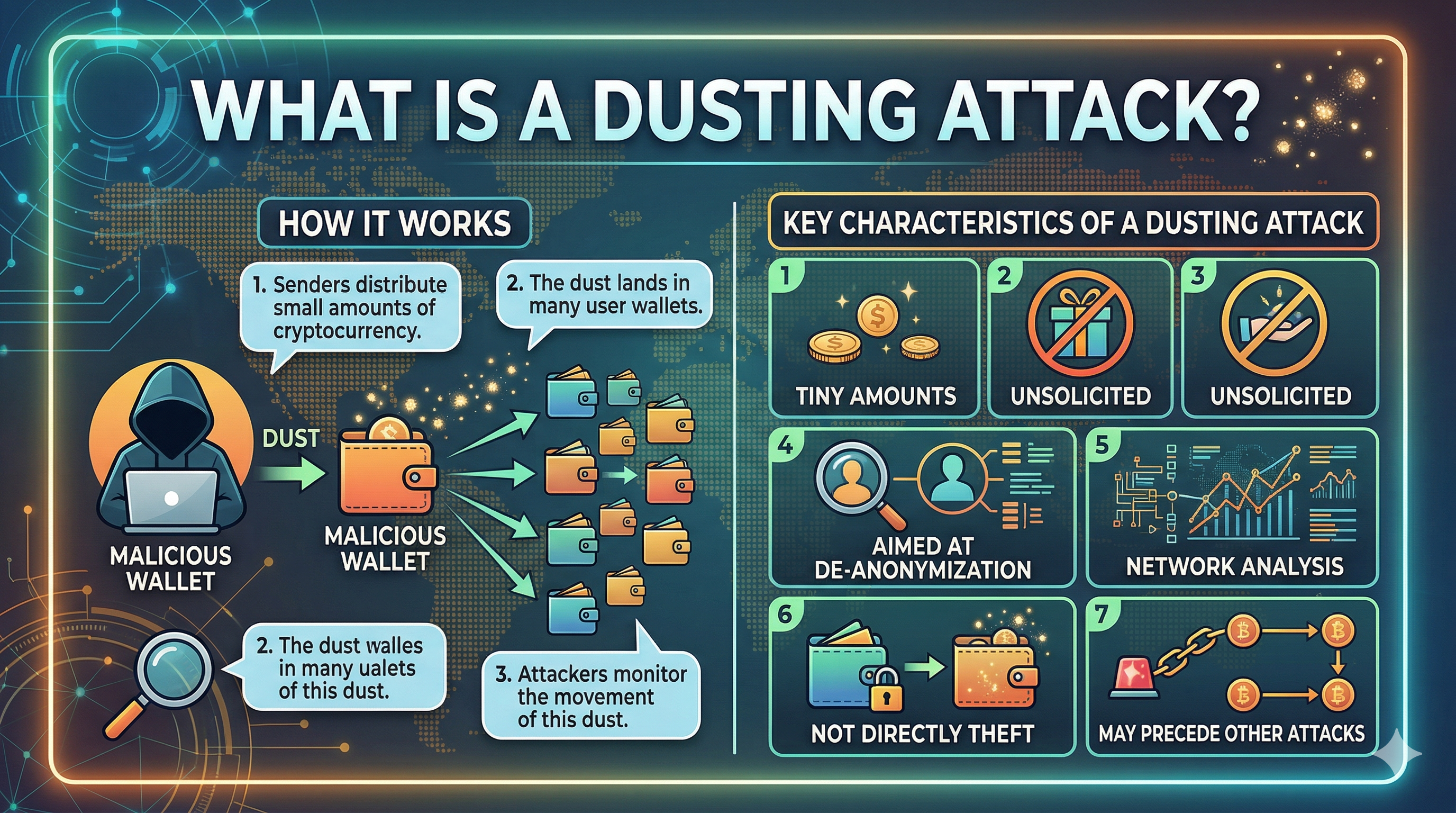

Serangan penghamburan bukanlah mekanisme pencurian langsung, tetapi teknik eksploitasi privasi yang canggih yang memanfaatkan kejelasan blok rantai untuk melacak, mengelompokkan, dan akhirnya menghapus anonimitas pengguna mata wang kripto, mengubah transaksi yang kelihatan tidak signifikan menjadi alat kecerdasan yang berkuasa untuk ancaman siber yang ditargetkan.

Ancaman Tenang yang Tersembunyi di Mata Tengah

Serangan dusting jarang mengumumkan dirinya. Ia tiba sebagai transaksi kecil, hampir tidak bermakna, kadang-kadang hanya bernilai beberapa sen mata wang kripto, diam-diam berada di dalam dompet tanpa menimbulkan kecurigaan. Namun, di bawah nilai yang tidak signifikan itu terdapat strategi yang dihitung dengan teliti untuk mengungkap sesuatu yang jauh lebih berharga: identiti. Dalam ekosistem mata wang kripto, di mana privasi sering diandaikan tetapi tidak dijamin, transaksi mikro ini telah menjadi kaedah pengawasan yang halus. Menurut pelbagai penjelasan mengenai serangan dusting, penyerang mendistribusikan jumlah kecil mata wang kripto kepada banyak alamat secara khusus untuk melacak dan menganalisis bagaimana dana-dana tersebut bergerak di sepanjang blok rantai.

Pendekatan ini berjaya kerana rangkaian blok rantai dirancang untuk telus. Setiap transaksi direkodkan secara awam, mencipta buku besar yang kekal dan dapat dilacak. Walaupun alamat dompet tidak secara langsung mengungkap identiti peribadi, corak muncul seiring masa. Serangan dusting memanfaatkan telus ini, menggunakan data bukannya kekuatan untuk mengenal pasti hubungan antara dompet. Berbeza dengan cubaan perompakan yang menargetkan kelemahan dalam perisian, serangan dusting berfokus pada corak tingkah laku. Mereka mengubah transaksi rutin menjadi jejak roti, secara beransur-ansur mengungkap struktur kepemilikan.

Apa yang menjadikan ancaman ini sangat menarik ialah ketidakterlihatannya. Banyak pengguna tidak pernah memperhatikan deposit ini, dan lebih sedikit lagi yang memahami tujuannya. Serangan ini tidak memerlukan tindakan, tidak memicu amaran, dan tidak cuba mencuri dana secara serta-merta. Sebaliknya, ia menunggu. Kesabaran inilah yang menjadikan serangan dusting begitu berkesan, dan begitu dianggap remeh.

Memahami “Debu” dalam Konteks Mata Wang Kripto

Untuk memahami serangan dusting, penting untuk terlebih dahulu memahami apa yang dimaksud dengan “debu”. Dalam mata wang kripto, debu merujuk kepada jumlah aset digital yang sangat kecil, seringkali begitu kecil sehingga praktikalnya tidak berguna untuk dibelanjakan. Sebagai contoh, pada rangkaian Bitcoin, debu boleh jadi hanya beberapa ratus satoshi, sebahagian kecil daripada satu sen nilai.

Jumlah-jumlah ini wujud secara semula jadi dalam sistem blok rantai. Seiring masa, transaksi berulang boleh meninggalkan pecahan kecil mata wang kripto, dikenali sebagai output transaksi yang belum dibelanjakan (UTXO). Pecahan-pecahan ini bertambah dan sering diabaikan oleh pengguna kerana nilainya kewangan yang kecil. Namun, apa yang kelihatan tidak signifikan dari segi kewangan boleh menjadi sangat berharga dari segi data.

Penyerang memanfaatkan ini dengan sengaja menghantar debu kepada ribuan dompet. Kerana rangkaian blok rantai membenarkan sesiapa sahaja menghantar dana ke mana-mana alamat awam, tiada halangan yang menghalang tindakan ini. Setelah debu masuk ke dalam dompet, ia menjadi sebahagian daripada sejarah transaksi dompet tersebut. Inilah di mana strategi sebenar bermula.

Debu bertindak sebagai penanda. Ia tidak dimaksudkan untuk dibelanjakan demi keuntungan, tetapi untuk berfungsi sebagai alat pelacakan. Apabila pengguna secara tidak sengaja memasukkan debu itu ke dalam transaksi masa depan, ia menghubungkan pelbagai alamat dompet. Seiring masa, hubungan-hubungan ini membentuk peta kepemilikan.

Dalam pengertian ini, debu kurang berkaitan dengan wang dan lebih kepada metadata. Ia mengubah blok rantai daripada buku besar kewangan kepada rangkaian kecerdasan, di mana setiap transaksi terkecil pun boleh mengungkap pola tentang tingkah laku, kebiasaan, dan identiti.

Bagaimana Serangan Dusting Sebenarnya Berlaku

Serangan penghamburan mengikuti proses terstruktur yang berlaku dalam peringkat-peringkat, sering kali tanpa mangsa sedar apa yang berlaku. Ia bermula dengan pengumpulan data. Penyerang memindai rangkaian blok rantai untuk mencari alamat dompet aktif, iaitu alamat yang sering menghantar atau menerima transaksi. Alamat dompet aktif lebih cenderung berinteraksi dengan debu kemudian, menjadikannya sasaran ideal.

Fasa seterusnya ialah pengagihan. Jumlah kecil mata wang kripto dihantar kepada ribuan, kadang-kadang jutaan, alamat. Transaksi-transaksi ini diotomatiskan, memerlukan kos yang minimum berbanding kecerdasan berpotensi yang diperoleh. Menurut CoinTracker’s 2026 breakdown, penyerang sering menggunakan skrip untuk mengagihkan debu secara efisien merentas set data besar dompet.

Selepas pengagihan, pemantauan bermula. Ini adalah fasa yang paling kritikal. Penyerang memantau pergerakan debu menggunakan alat analitik blok rantai. Jika debu tidak disentuh, ia memberikan sedikit nilai. Namun, jika ia dibelanjakan, ia menjadi kunci yang membuka hubungan antara alamat-alamat.

Tahap terakhir melibatkan pengelompokan dan pengenalan. Apabila debu digabungkan dengan dana lain dalam satu transaksi, ia menunjukkan bahawa dana-dana tersebut milik entiti yang sama. Jika transaksi tersebut berinteraksi dengan bursa terpusat yang memerlukan pengesahan identiti, penyerang mungkin boleh menghubungkan aktiviti dompet dengan identiti dunia nyata.

Proses ini tidak bergantung pada merosakkan sistem keselamatan. Ia bergantung pada kesabaran, analisis data, dan tingkah laku manusia. Itulah yang menjadikannya sangat berkesan dan sukar dikesan.

Objektif Utama: Pemulihan Identiti

Matlamat utama serangan dusting bukanlah pencurian, tetapi de-anonimisasi. Pengguna mata wang kripto sering menganggap identiti mereka dilindungi kerana alamat dompet tidak mengandungi maklumat peribadi. Walaupun secara teknikal benar, anonimiti ini rapuh.

Keterbukaan blok rantai membolehkan sesiapa sahaja melacak transaksi. Dengan menghubungkan beberapa alamat dompet bersama-sama, penyerang boleh membina profil tingkah laku kewangan pengguna. Ini termasuk frekuensi transaksi, kepemilikan aset, dan interaksi dengan platform tertentu. Seiring masa, data ini menjadi semakin terperinci.

Setelah cluster dompet dikenal, penyerang boleh menyimpulkan pola kepemilikan dan bahkan menganggar jumlah pegangan keseluruhan. Maklumat ini sangat berharga, terutamanya apabila menargetkan individu atau organisasi dengan kekayaan bersih tinggi.

Bahaya meningkat apabila wawasan ini bertemu dengan sumber data luar. Sebagai contoh, jika sebuah dompet berinteraksi dengan bursa yang diatur, proses pengesahan identiti mungkin mengungkapkan butiran peribadi. Sekali pautan ditubuhkan, anonimiti runtuh.

Inilah sebab mengapa serangan dusting sering digambarkan sebagai operasi pengumpulan maklumat. Ia bukan ancaman segera tetapi langkah persiapan. Dengan menukar aktiviti blok rantai yang anonim menjadi corak yang boleh dikenal pasti, penyerang mencipta peluang untuk serangan yang lebih langsung dan bertarget di masa depan.

Ciri-ciri Utama Serangan Dusting

Serangan dusting mempunyai beberapa ciri khas yang membezakannya daripada jenis ancaman kripto lain. Salah satu yang paling ketara ialah saiz transaksi yang sangat kecil. Jumlah-jumlah ini sengaja tidak signifikan, memastikan ia tidak memicu kebimbangan atau tindakan segera.

Ciri lain yang menentukan ialah skala. Serangan dusting jarang ditujukan kepada satu dompet sahaja. Sebaliknya, ia melibatkan pengagihan masal ke ribuan alamat. Pendekatan yang luas ini meningkatkan kemungkinan mengenal pasti sasaran bernilai.

Ketabahan juga merupakan ciri utama. Serangan dusting bukanlah peristiwa sekali sah. Penyerang mungkin menjalankan kempen berulang, terus-menerus mengumpul data dan memperhalus analisis mereka. Proses ini boleh merangkumi minggu atau bahkan berbulan-bulan.

Ciri tambahan ialah ketergantungan pada kejelasan blok rantai. Berbeza dengan serangan siber tradisional yang memanfaatkan kerentanan perisian, serangan dusting memanfaatkan sifat terbuka sistem blok rantai. Setiap transaksi adalah boleh dilihat, menjadikan ia mungkin untuk melacak dan menganalisis tingkah laku pengguna tanpa interaksi langsung.

Akhirnya, serangan-serangan ini bersifat pasif. Ia tidak memerlukan tindakan segera daripada mangsa. Keberkesanan serangan itu bergantung kepada sama ada pengguna akhirnya berinteraksi dengan debu.

Ciri-ciri ini menjadikan serangan dusting uniknya halus. Ia beroperasi dengan senyap, berskala secara efisien, dan bergantung pada sifat asas teknologi blok rantai.

Mengapa Serangan Dusting Lebih Penting pada 2026

Serangan dusting telah berkembang seiring dengan ekosistem mata wang kripto yang lebih luas. Seiring peningkatan penggunaan blok rantai, jumlah data transaksi yang tersedia secara awam juga meningkat. Ini menciptakan persekitaran yang lebih kaya untuk analisis dan pelacakan. Alat analitik blok rantai moden jauh lebih canggih berbanding beberapa tahun lalu. Mereka boleh mengenal pasti corak, mengumpulkan alamat, dan bahkan meramalkan tingkah laku berdasarkan sejarah transaksi. Ini menjadikan serangan dusting lebih berkesan daripada sebelum ini.

Laporan terkini menunjukkan bahawa serangan dusting semakin digunakan sebagai sebahagian daripada strategi serangan yang lebih besar. Serangan ini sering berfungsi sebagai langkah pertama dalam operasi yang lebih kompleks, termasuk kempen phishing dan penipuan yang ditargetkan.

Kenaikan kewangan terdesentralisasi (DeFi) dan penggunaan pelbagai dompet juga meningkatkan kerentanan. Pengguna sering menguruskan pelbagai dompet untuk tujuan yang berbeza, mencipta lebih banyak peluang bagi penyerang untuk memetakan hubungan antara mereka. Perubahan ini bermaksud serangan dusting bukan lagi insiden terpisah. Ia merupakan sebahagian daripada trend yang lebih luas menuju ancaman siber berasaskan data, di mana maklumat, bukan akses, adalah objektif utama.

Contoh dan Corak Dunia Nyata

Serangan dusting bukanlah teori, ia telah berlaku berulang kali di pelbagai rangkaian blok rantai. Bitcoin, Litecoin, dan pengguna ethereum semuanya melaporkan menerima transaksi mikro yang tidak dapat dijelaskan.

Satu corak yang ketara melibatkan melampirkan mesej atau pautan kepada transaksi debu. Dalam kes-kes tertentu, pengguna telah menerima jumlah kripto yang sangat kecil bersama dengan memo yang mengarahkan mereka ke laman web. Pautan-pautan ini sering membawa ke laman web phising yang direka untuk mencuri kredensial atau kunci peribadi.

Pola lain melibatkan penargetan dompet bernilai tinggi. Penyerang memfokuskan diri pada alamat dengan simpanan besar, kerana potensi keuntungan daripada de-anonimisasi yang berjaya lebih tinggi. Setelah dikenal pasti, pengguna-pengguna ini mungkin menjadi sasaran penipuan atau cubaan perompakan yang dipersonalkan.

Dompet institusi juga telah menjadi sasaran. Dalam kes-kes ini, objektif mungkin melampaui keuntungan kewangan untuk termasuk kecerdasan persaingan. Dengan memetakan aliran transaksi, penyerang boleh menyimpulkan hubungan perniagaan dan strategi operasi. Contoh-contoh dunia nyata ini menunjukkan bahawa serangan dusting adalah fleksibel. Ia berkembang berdasarkan sasaran, blok rantai, dan objektif penyerang.

Misconsepsi Biasa Mengenai Serangan Dusting

Salah satu salah faham yang paling biasa ialah serangan dusting secara langsung mencuri dana. Sebenarnya, serangan itu sendiri tidak membahayakan keselamatan dompet atau mengakses kunci peribadi. Dana tetap selamat selagi pengguna tidak menjadi mangsa serangan sekunder.

Satu salah faham lain ialah serangan dust jarang berlaku. Walaupun tidak selalu kelihatan, ia berlaku lebih kerap daripada yang kebanyakan pengguna sedari. Banyak dompet mengandungi debu tanpa pemiliknya menyedari.

Beberapa pengguna juga percaya bahawa mengabaikan debu sepenuhnya menghilangkan risiko. Walaupun mengabaikan debu mengurangkan eksposur, pengumpulan data asas mungkin masih berlaku jika corak boleh disimpulkan daripada transaksi lain.

Terdapat juga salah faham bahawa hanya pelabur besar yang menjadi sasaran. Walaupun dompet bernilai tinggi merupakan sasaran menarik, serangan dusting seringkali menjangkau lingkungan yang luas. Mana-mana dompet aktif boleh menjadi sebahagian daripada set data.

Memahami salah faham ini adalah penting. Ia mengubah perspektif daripada ketakutan kepada kesedaran, membantu pengguna mengenali sifat sebenar ancaman tersebut.

Pola Perilaku yang Dicari Penyerang

Serangan debu pada dasarnya berkaitan dengan perilaku. Penyerang kurang tertarik pada debu itu sendiri dan lebih tertarik pada bagaimana pengguna berinteraksi dengannya.

Satu corak utama ialah pengelompokan transaksi. Apabila pengguna menggabungkan beberapa input dalam satu transaksi, ia menunjukkan bahawa input-input tersebut milik entiti yang sama. Ini adalah kaedah utama untuk menghubungkan alamat.

Pola lain ialah kekerapan. Transaksi berkala memberikan lebih banyak titik data, menjadikan lebih mudah untuk mengenal pasti kebiasaan dan meramalkan tingkah laku masa depan.

Interaksi dengan bursa terpusat juga merupakan isyarat penting. Platfom ini sering memerlukan pengesahan identiti, mencipta jambatan antara aktiviti blok rantai anonim dan identiti dunia nyata.

Pola masa juga boleh mengungkapkan wawasan. Sebagai contoh, masa transaksi yang konsisten mungkin menunjukkan lokasi geografi atau tingkah laku rutin.

Isyarat tingkah laku ini, apabila digabungkan, mencipta profil yang terperinci. Ini adalah objektif utama serangan dusting, bukan sekadar mengenal pasti dompet, tetapi memahami orang di sebaliknya.

Bagaimana Serangan Dusting Membawa kepada Ancaman yang Lebih Besar

Serangan dusting jarang menjadi tujuan akhir. Ia merupakan permulaan strategi yang lebih besar. Setelah penyerang mengumpulkan cukup data, mereka boleh memulakan serangan yang lebih terarah dan berkesan.

Phishing adalah salah satu tindak lanjut yang paling biasa. Dengan menggunakan pengetahuan tentang simpanan pengguna atau transaksi terkini, penyerang boleh menghasilkan mesej yang sangat meyakinkan. Mesej-mesej ini mungkin merujuk kepada butiran tertentu, menjadikannya lebih berpotensi berjaya.

Pemerasan adalah hasil potensial lain. Jika penyerang mengenal pasti dompet bernilai tinggi, mereka mungkin cuba mengancam atau memaksa pemiliknya.

Dalam beberapa kes, serangan dusting digunakan untuk pengawasan bukan untuk eksploitasi terus-menerus. Organisasi mungkin menggunakannya untuk memantau pesaing atau melacak tingkah laku pasaran.

Perkembangan ini, dari pengumpulan data kepada tindakan yang ditargetkan, menunjukkan mengapa serangan dusting tidak boleh dianggap tidak berbahaya. Ia merupakan sebahagian daripada ekosistem ancaman siber yang lebih luas.

Bagaimana Mengenal Serangan Dusting

Mengenali serangan dusting memerlukan perhatian terhadap butiran. Tanda paling jelas ialah menerima transaksi yang sangat kecil dan tidak dijangka dari alamat yang tidak dikenali. Transaksi ini sering muncul tanpa penjelasan. Ia mungkin tidak menyertakan mesej atau mungkin mengandungi catatan yang kabur atau mencurigakan.

Indikator lain ialah pengulangan. Beberapa deposit kecil secara berkala mungkin menunjukkan satu kempen yang sedang berlangsung, bukan kejadian rawak.

Pengguna juga perlu memperhatikan token yang tidak dikenali. Dalam beberapa kes, debu mungkin muncul sebagai aset baharu atau aset asing yang ditambahkan ke dompet.

Memantau sejarah transaksi adalah penting. Semakan berkala boleh membantu mengenal pasti corak yang tidak biasa dan membezakan antara aktiviti biasa dan kemungkinan serangan. Kesedaran adalah garis pertahanan pertama. Mengenali tanda-tanda awal boleh mencegah eksposur lanjut.

Pemikiran Akhir: Permainan Data yang Disamarkan sebagai Transaksi

Serangan dusting memperlihatkan kebenaran asas tentang teknologi blok rantai: kejelasan adalah kekuatan dan kelemahan pada masa yang sama. Keterbukaan yang sama yang membolehkan kepercayaan juga membolehkan pengawasan.

Serangan-serangan ini bukan tentang keuntungan kewangan segera. Ia berkaitan dengan maklumat, mengumpulkannya, menganalisisnya, dan menggunakannya secara strategik. Di dunia di mana data adalah kuasa, walaupun transaksi paling kecil sekalipun boleh menjadi aset yang berharga.

Memahami serangan dusting bukan sekadar tentang keselamatan. Ia tentang perspektif. Ia memerlukan pandangan yang melampaui permukaan dan mengenali bagaimana tindakan yang kelihatan tidak signifikan boleh mempunyai kesan yang lebih luas.

Semasa mata wang kripto terus berkembang, kaedah yang digunakan untuk mengeksploitasinya juga akan bertambah. Serangan dusting hanyalah satu contoh bagaimana inovasi boleh digunakan dengan cara yang tidak dijangka.

Soalan Lazim

1. Apa itu serangan dusting dalam istilah mudah?

Serangan dusting berlaku apabila seseorang menghantar jumlah mata wang kripto yang sangat kecil kepada banyak dompet untuk melacak dan mengenal pasti pemiliknya.

2. Bolehkah serangan dusting mencuri kripto saya?

Tidak, ia tidak boleh mencuri dana secara langsung. Risiko datang daripada serangan susulan seperti phishing.

3. Mengapa penyerang menggunakan debu berbanding peretasan?

Kerana data blok rantai adalah awam, penyerang boleh mengumpul maklumat tanpa memecahkan sistem keselamatan.

4. Adakah saya perlu bimbang jika menerima debu?

Tidak segera, tetapi anda harus mengelakkan berinteraksi dengannya dan tetap waspada.

5. Adakah serangan dusting biasa pada 2026?

Ya, terutama dengan analitik blok rantai lanjutan yang membuat pelacakan lebih mudah.

Penafian

Kandungan ini hanya untuk tujuan maklumat dan tidak merupakan nasihat pelaburan. Pelaburan mata wang kripto membawa risiko. Sila lakukan penyelidikan anda sendiri (DYOR).

Penafian: Halaman ini telah diterjemahkan dengan menggunakan teknologi AI (dikuasakan oleh GPT) untuk keselesaan anda. Untuk mendapatkan maklumat yang paling tepat, rujuk kepada versi bahasa Inggeris asal.