एआई हमारे डिजिटल जीवन को तेजी से बदल रहा है।

और अधिक उपयोगकर्ता अपने स्थानीय कंप्यूटर से जुड़े AI सहायकों का उपयोग करना शुरू कर रहे हैं, जिससे AI फ़ाइलों को स्वचालित रूप से व्यवस्थित कर सकता है, ट्रेड्स का विश्लेषण कर सकता है, ईमेल्स को प्रोसेस कर सकता है, और यहां तक कि वॉलेट और ट्रेडिंग टूल्स से जुड़ सकता है। AI एक “चैट टूल” से विकसित होकर “डिजिटल एजेंट” बन रहा है, जिसे सिस्टम-लेवल के संचालन के अधिकार हैं।

हालाँकि, जबकि दक्षता में सुधार होता है, एक नया जोखिम चुपचाप उभर रहा है: जब AI आपके सिस्टम तक पहुँच प्राप्त करता है, तो यह हैकर्स के लिए आपके खातों में प्रवेश का एक बिंदु भी बन सकता है। क्रिप्टो उपयोगकर्ताओं के लिए, यह केवल गोपनीयता का जोखिम नहीं है—यह सीधे खाते का दुरुपयोग और धन की हानि का कारण बन सकता है।

I. जब AI को सिस्टम अनुमतियाँ मिलती हैं, तो आपके सभी रहस्यों का खुलासा हो सकता है

- कई स्थानीय रूप से डिप्लॉय किए गए AI सहायक मूल रूप से: स्थानीय फाइलों को पढ़ सकते हैं, सिस्टम कमांड्स निष्पादित कर सकते हैं, ब्राउज़र डेटा तक पहुंच सकते हैं, API कॉल कर सकते हैं, वेबसाइट्स पर स्वचालित रूप से लॉगिन कर सकते हैं, और वॉलेट या ट्रेडिंग टूल्स को संचालित कर सकते हैं।

- इसका अर्थ है कि वे निम्नलिखित तक पहुँच सकते हैं: मैनेमोनिक फ्रेज, निजी कुंजी फाइलें, ट्रेडिंग पासवर्ड, ईमेल सत्यापन कोड, API कुंजियाँ, ब्राउज़र में सहेजे गए खाते के विवरण, स्थानीय दस्तावेज़, स्क्रीनशॉट और अन्य संवेदनशील जानकारी। एक बार जब किसी AI टूल में दुष्ट कोड स्थापित हो जाता है, तो यह जानकारी चुपचाप चोरी हो सकती है।

- AI-आधारित हमलों की विशेषताएँ:

- हमले की प्रक्रिया अत्यधिक गुप्त है: कोई पॉप-अप, कोई चेतावनी, कोई असामान्य सूचनाएँ नहीं

- दुर्भावनापूर्ण प्रोग्राम पृष्ठभूमि में चलते हैं: चुपचाप डेटा एकत्र करते हैं, चुपचाप इसे हमलावरों को भेजते हैं, चुपचाप सही क्षण का इंतजार करते हैं

उपयोगकर्ता अक्सर कोई असामान्यता नहीं देख पाते, जबकि हमलावर पहले से ही खाते पर पूर्ण नियंत्रण प्राप्त कर चुके होते हैं।

II. दुर्भावनापूर्ण एआई प्लगइन्स वॉलेट और एक्सचेंज खाता डेटा चुरा सकते हैं

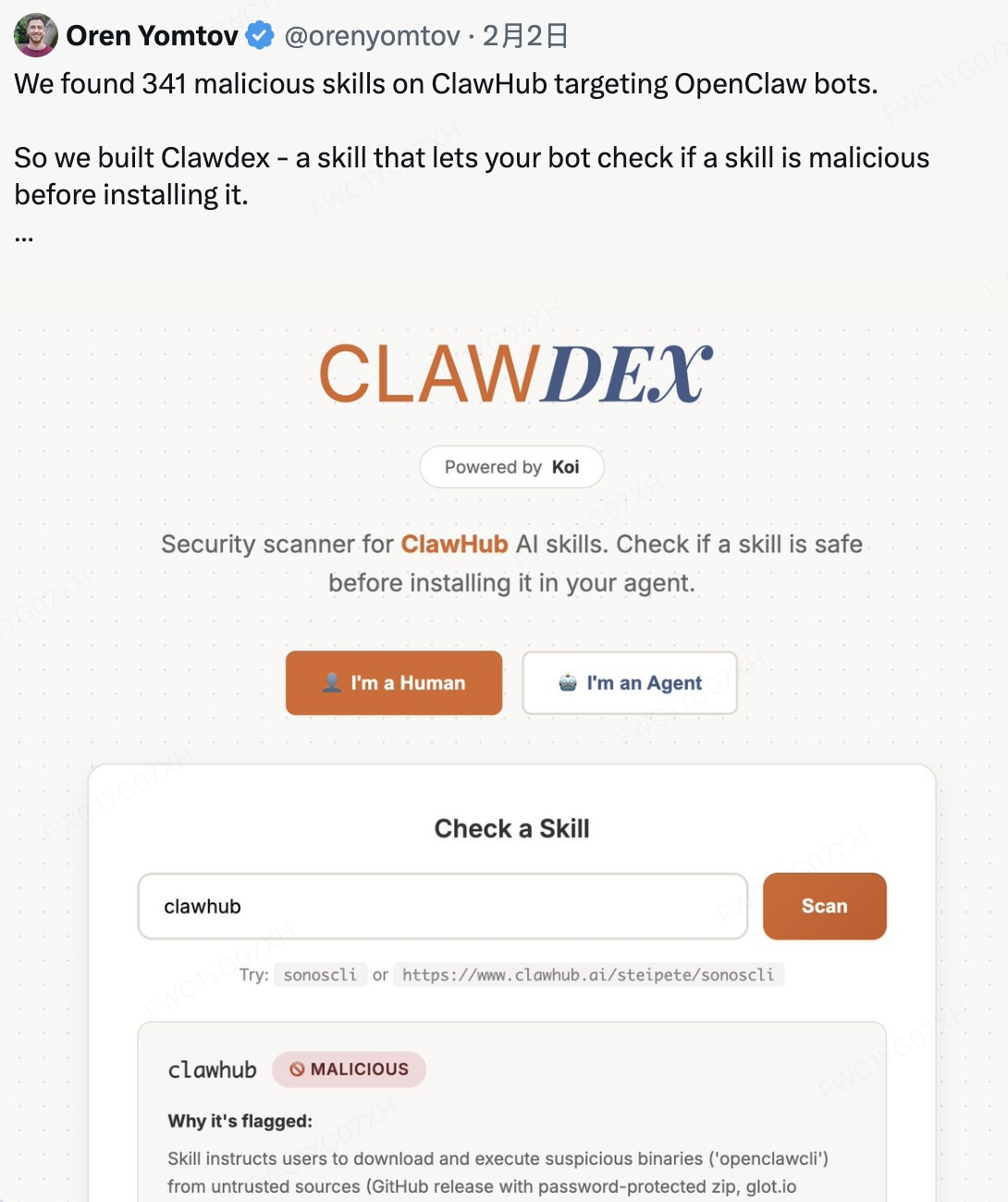

🔎 सुरक्षा शोधकर्ताओं ने हाल ही में एक एआई सहायक प्लगइन परितंत्र के भीतर पाया कि:

- बॉट द्वारा 341 दुष्ट नाखून वाले कौशल खोजे गए

300 से अधिक दुर्भावनापूर्ण AI प्लगइन्स की पहचान की गई।

- दुर्भावनापूर्ण प्रोग्राम चुरा सकते हैं: ब्राउज़र पासवर्ड, क्रिप्टो वॉलेट डेटा, SSH कुंजियाँ, API कुंजियाँ, स्थानीय फ़ाइलें और चैट रिकॉर्ड्स।

- कुछ दुर्भावनापूर्ण प्रोग्राम में यहां तक कि की लॉगिंग क्षमताएं, रिमोट कंट्रोल क्षमताएं और बैकडोर एक्सेस क्षमताएं भी होती हैं।

- हमलावर निम्नलिखित कर सकते हैं: सीधे वॉलेट फ़ाइलों को पढ़ सकते हैं, एक्सचेंज लॉगिन पात्रता प्राप्त कर सकते हैं, ईमेल सत्यापन कोड्स को कैप्चर कर सकते हैं, खाता पासवर्ड रीसेट कर सकते हैं, और अंततः संपत्ति ट्रांसफ़र कर सकते हैं।

‼️ पूरी प्रक्रिया के लिए सक्रिय उपयोगकर्ता अनुमति की आवश्यकता नहीं है।

III. क्यों एआई सहायकों को हमलावरों के लिए एक नया लक्ष्य बना है

कारण सरल है: एआई सहायकों के पास सामान्य सॉफ्टवेयर की तुलना में अधिक अनुमतियाँ और व्यापक डेटा एक्सेस होता है। पारंपरिक मैलवेयर केवल सीमित डेटा ही चुरा सकता है।

हालाँकि, AI एजेंट निम्नलिखित तक पहुँच सकते हैं: फाइल सिस्टम, ब्राउज़र, ईमेल, वॉलेट, चैट रिकॉर्ड और API अनुमतियाँ सहित।

वे आवश्यक हैं: सिस्टम एडमिनिस्ट्रेटर स्तर के एक्सेस के साथ स्वचालित निष्पादक। एक बार दुरुपयोग होने पर, यह आक्रमणकारियों को आपके पूरे कंप्यूटर पर नियंत्रण प्राप्त होने के समान है।

IV. क्रिप्टो उपयोगकर्ताओं द्वारा सामना किए जा रहे वास्तविक जोखिम

यदि आपके AI सहायक में दुर्भावनापूर्ण प्रोग्राम लगे हुए हैं, तो हमलावर प्राप्त कर सकते हैं:

- मैनेमोनिक फ्रेज लीकेज: मैनेमोनिक फ्रेज = वॉलेट का पूर्ण नियंत्रण आक्रमणकारी: वॉलेट को पुनर्स्थापित कर सकते हैं और सभी संपत्तियों को ट्रांसफ़र कर सकते हैं

- एक्सचेंज खाता अपहरण: हमलावर लॉगिन पासवर्ड, ईमेल सत्यापन कोड, API कुंजियाँ प्राप्त कर सकते हैं। फिर: खाते में लॉग इन करें ➝ सुरक्षा सेटिंग्स बदलें ➝ संपत्ति विड्रॉ और ट्रांसफ़र करें

- API कुंजी चोरी करने वाले आक्रमणकारी: ट्रेड कर सकते हैं, दुर्भावनापूर्ण आदेश बना सकते हैं, खाता धन को विकृत कर सकते हैं

- ईमेल खाता दुरुपयोग ईमेल खाते की सुरक्षा का केंद्र है। हमलावर एक्सचेंज पासवर्ड रीसेट कर सकते हैं ➝ कई खातों पर कब्जा कर सकते हैं

V. अपने खाता सुरक्षा को सुरक्षित रखने के 7 मुख्य उपाय

अपने खाते और संपत्ति की सुरक्षा को सुनिश्चित करने के लिए, कृपया इन सुरक्षा सिद्धांतों का कठोरता से पालन करें:

- कभी भी मैनेमोनिक फ्रेज़ या प्राइवेट की को AI टूल्स में स्टोर न करें

- ❌ बचें: AI चैट में मैनेमोनिक फ्रेज़ दर्ज करने से, अपने कंप्यूटर पर मैनेमोनिक फ्रेज़ को प्लेनटेक्स्ट में सहेजने से, स्थानीय फाइलों में मैनेमोनिक फ्रेज़ संग्रहीत करने से

- ✅सिफारिश: ऑफलाइन स्टोरेज विधियों और हार्डवेयर वॉलेट का उपयोग करें

- AI टूल्स को वॉलेट फाइल्स तक पहुँचने न दें

- ❌बचें: वॉलेट फाइलों को सार्वजनिक निर्देशिकाओं में रखने या AI को पढ़ने की अनुमति देने से।

- ट्रेडिंग के लिए अलग डिवाइस का उपयोग करें

- ✅ सुझाव: ट्रेडिंग डिवाइस पर प्रयोगात्मक AI टूल्स न इंस्टॉल करें। AI उपयोग डिवाइस और ट्रेडिंग डिवाइस को अलग रखें।

- अज्ञात AI प्लगइन या कौशल न इंस्टॉल करें

- 🧐 विशेष रूप से: अनौपचारिक स्रोतों से प्लगइन, अप्रमाणित GitHub प्रोजेक्ट्स, या शेल स्क्रिप्ट चलाने की आवश्यकता वाले टूल

- ⚠️ हमलावर अक्सर मैलवेयर घुसाने के लिए नकली प्लगइन, नकली टूल और नकली अपडेट प्रोग्राम का उपयोग करते हैं

- सभी KuCoin सुरक्षा सुविधाएँ सक्षम करें

- शामिल: लॉगिन पासवर्ड, ट्रेडिंग पासवर्ड, 2FA दो-कारक प्रमाणीकरण, और पासकी प्रमाणीकरण। ये उपाय जोखिमों को प्रभावी ढंग से कम कर सकते हैं

- AI टूल्स को API कुंजी से न अवगत कराएं

- ✅ यदि आवश्यक हो: अनुमतियाँ सीमित करें और निकासी अनुमतियाँ अक्षम करें

- अपने डिवाइस की सुरक्षा नियमित रूप से जांचें

- शामिल: स्थापित सॉफ्टवेयर, ब्राउज़र प्लगइन्स, और असामान्य लॉगिन गतिविधि

⚠️ कृपया याद रखें: सिस्टम-लेवल अनुमतियों वाला कोई भी सॉफ्टवेयर हमले का एक एंट्री पॉइंट बन सकता है।

विशेष रूप से क्रिप्टो दुनिया में: एक बार जब मैनेमोनिक फ्रेज या खाता प्रमाणीकरण दुरुपयोग हो जाते हैं, तो संपत्ति स्थायी रूप से खो सकती है।