डस्टिंग अटैक क्या है और इसकी विशेषताएँ क्या हैं?

2026/04/05 00:16:33

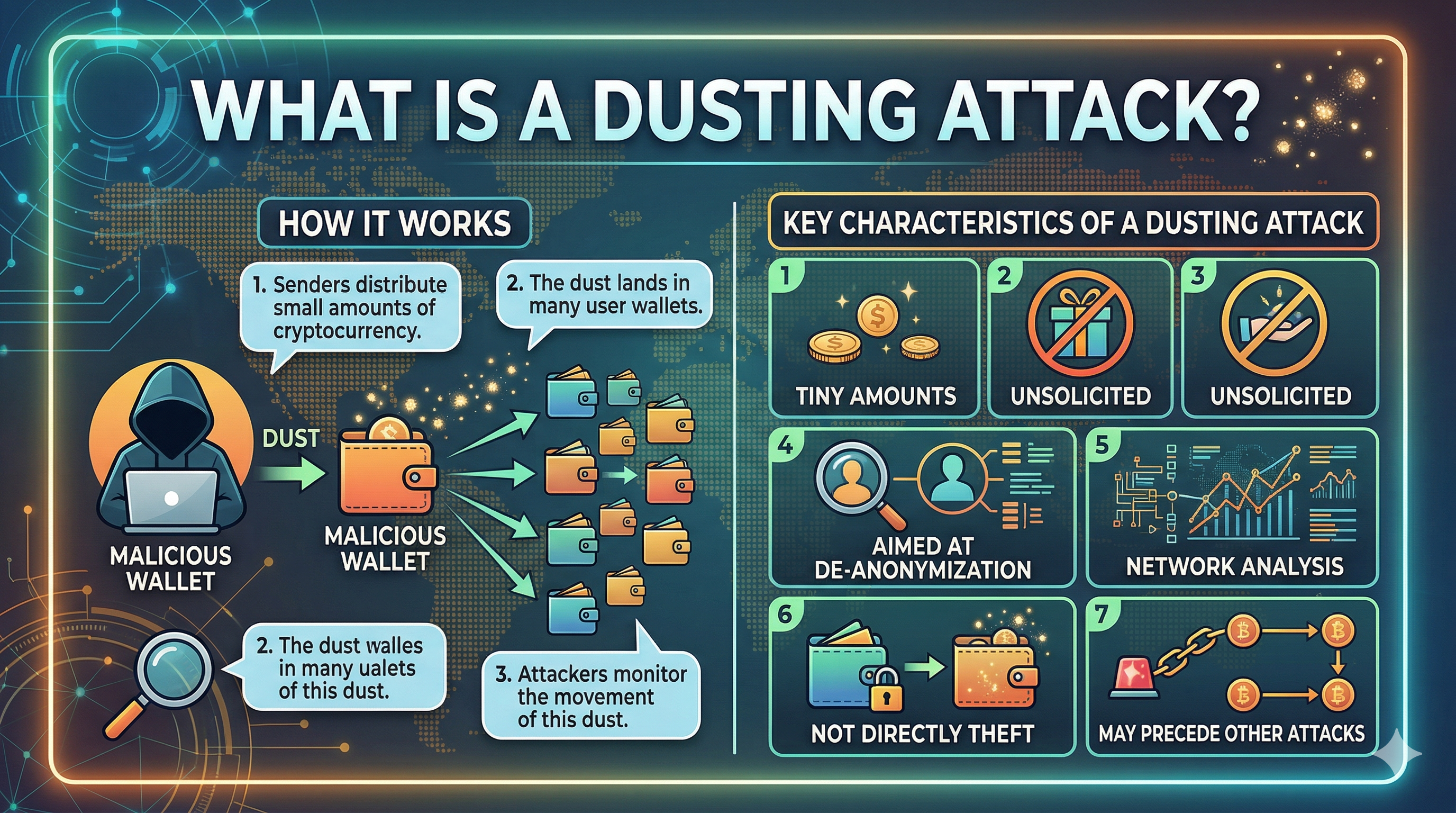

एक डस्टिंग अटैक एक सीधी चोरी का तरीका नहीं है, बल्कि एक जटिल गोपनीयता दुरुपयोग तकनीक है जो ब्लॉकचेन पारदर्शिता का उपयोग करके क्रिप्टोकरेंसी उपयोगकर्ताओं को ट्रेस, क्लस्टर और अंततः डी-एनोनिमाइज़ करती है, जिससे ऐसे प्रतीत होने वाले नगण्य लेनदेन लक्षित साइबर खतरों के लिए शक्तिशाली जानकारी के उपकरण बन जाते हैं।

एक शांत खतरा जो सामने के दिख रहा है

एक धूल आक्रमण अक्सर अपनी उपस्थिति की घोषणा नहीं करता। यह एक छोटे, लगभग अर्थहीन लेनदेन के रूप में आता है, कभी-कभी केवल कुछ सेंट्स के मूल्य की क्रिप्टोकरेंसी, जो एक वॉलेट में शांति से बैठती है और संदेह नहीं जगाती। हालाँकि, उस नगण्य मूल्य के नीचे एक गणनापूर्ण रणनीति छिपी होती है, जिसका उद्देश्य कुछ बहुत मूल्यवान चीज—पहचान—को प्रकट करना होता है। क्रिप्टोकरेंसी परितंत्र में, जहाँ गोपनीयता को अक्सर मान लिया जाता है, लेकिन गारंटी नहीं दी जाती, ये सूक्ष्म लेनदेन सर्वेक्षण की एक सूक्ष्म विधि बन गए हैं। धूल आक्रमणों के विभिन्न व्याख्याओं के अनुसार, हमलावर कई पतों पर छोटी रकम की क्रिप्टोकरेंसी वितरित करते हैं, जिससे इन धनराशियों के ब्लॉकचेन पर कैसे स्थानांतरित होने का पता लगाया और विश्लेषण किया जा सके।

यह दृष्टिकोण काम करता है क्योंकि ब्लॉकचेन नेटवर्क डिजाइन के अनुसार पारदर्शी होते हैं। प्रत्येक लेन-देन सार्वजनिक रूप से रिकॉर्ड किया जाता है, जिससे एक स्थायी और ट्रेस करने योग्य लेजर बनता है। हालाँकि, वॉलेट एड्रेस सीधे व्यक्तिगत पहचान का पता नहीं देते, लेकिन समय के साथ पैटर्न उभरते हैं। एक डसिंग हमला इस पारदर्शिता का दुरुपयोग करता है, जिसमें बल के बजाय डेटा का उपयोग करके वॉलेट के बीच संबंधों का पता लगाया जाता है। सॉफ्टवेयर में विभिन्न कमजोरियों को टारगेट करने वाले हैकिंग प्रयासों के विपरीत, डसिंग हमले व्यवहारगत पैटर्न पर केंद्रित होते हैं। वे नियमित लेन-देन को क्रमशः मालिकाना संरचनाओं का पता लगाने के लिए क्रमबद्ध संकेतों में बदल देते हैं।

इस खतरे को विशेष रूप से दिलचस्प बनाता है इसकी अदृश्यता। कई उपयोगकर्ता इन डिपॉज़िट को कभी नहीं देखते, और उनमें से और भी कम उनका उद्देश्य समझते हैं। हमला कोई कार्रवाई नहीं मांगता, कोई चेतावनी नहीं ट्रिगर करता, और तुरंत धन चुराने का प्रयास नहीं करता। इसके बजाय, यह प्रतीक्षा करता है। यह धैर्य ही धूल वाले हमलों को इतना प्रभावी और इतना कम मूल्यांकित बनाता है।

क्रिप्टोकरेंसी संदर्भ में “डस्ट” को समझना

एक डस्टिंग हमले को समझने के लिए, सबसे पहले यह समझना आवश्यक है कि “डस्ट” का असली मतलब क्या है। क्रिप्टोकरेंसी में, डस्ट का अर्थ अत्यंत छोटी डिजिटल संपत्तियों की रकम होती है, जो अक्सर इतनी छोटी होती हैं कि खर्च करने के लिए व्यावहारिक रूप से अनुपयोगी होती हैं। उदाहरण के लिए, बिटकॉइन नेटवर्क पर, डस्ट केवल कुछ सौ सैटोशी हो सकता है, जो मूल्य में एक सेंट का एक भिन्न होता है।

ये रकमें स्वाभाविक रूप से ब्लॉकचेन प्रणालियों के भीतर मौजूद होती हैं। समय के साथ, दोहराए गए लेन-देन छोटे-छोटे क्रिप्टोकरेंसी टुकड़े छोड़ देते हैं, जिन्हें अनुपयोगिता लेन-देन आउटपुट (UTXOs) कहा जाता है। ये टुकड़े जमा हो जाते हैं और अक्सर उपयोगकर्ताओं द्वारा नजरअंदाज कर दिए जाते हैं क्योंकि उनमें नगण्य वित्तीय मूल्य होता है। हालाँकि, जो वित्तीय रूप से महत्वहीन प्रतीत होता है, वह डेटा के संदर्भ में अत्यधिक मूल्यवान हो सकता है।

हमलावर इसका फायदा उठाते हैं और जानबूझकर हजारों वॉलेट में डस्ट भेजते हैं। चूंकि ब्लॉकचेन नेटवर्क किसी भी सार्वजनिक पते पर धन भेजने की अनुमति देते हैं, इस कार्रवाई को रोकने के लिए कोई बाधा नहीं है। एक बार जब डस्ट एक वॉलेट में प्रवेश कर जाता है, तो यह उस वॉलेट के लेन-देन के इतिहास का हिस्सा बन जाता है। यहीं सच्ची रणनीति शुरू होती है।

डस्ट एक मार्कर के रूप में कार्य करता है। इसे लाभ के लिए खर्च किए जाने के लिए नहीं, बल्कि ट्रैकिंग उपकरण के रूप में उपयोग किया जाना है। जब कोई उपयोगकर्ता भविष्य के लेनदेन में इस डस्ट को अनजाने में शामिल करता है, तो यह विभिन्न वॉलेट एड्रेस को जोड़ता है। समय के साथ, ये कनेक्शन मालिकाना मानचित्र बनाते हैं।

इस अर्थ में, डस्ट कम से कम पैसे के बारे में है और अधिक मेटाडेटा के बारे में है। यह ब्लॉकचेन को एक वित्तीय लेजर से एक बुद्धिमान नेटवर्क में बदल देता है, जहां सबसे छोटे लेन-देन से व्यवहार, आदतों और पहचान के पैटर्न पता चल सकते हैं।

एक डस्टिंग अटैक कैसे काम करता है

एक डस्टिंग हमला एक संरचित प्रक्रिया का पालन करता है जो चरणों में विकसित होता है, अक्सर बलिदान को यह अहसास नहीं होता कि क्या हो रहा है। यह डेटा संग्रह से शुरू होता है। हमलावर ब्लॉकचेन नेटवर्क्स को सक्रिय वॉलेट एड्रेस के लिए स्कैन करते हैं, जो अक्सर लेन-देन भेजते या प्राप्त करते हैं। सक्रिय वॉलेट बाद में डस्ट के साथ अधिक संभावना से बातचीत करेंगे, जिससे वे आदर्श लक्ष्य बन जाते हैं।

अगला चरण वितरण है। हजारों, कभी-कभी मिलियनों पतों पर क्रिप्टोकरेंसी की छोटी रकमें भेजी जाती हैं। ये लेन-देन स्वचालित होते हैं, और प्राप्त संभावित जानकारी की तुलना में इनकी लागत न्यूनतम होती है। CoinTracker’s 2026 के विश्लेषण के अनुसार, हमलावर अक्सर वॉलेट के बड़े डेटासेट में डस्ट को कुशलता से वितरित करने के लिए स्क्रिप्ट्स का उपयोग करते हैं।

वितरण के बाद, निगरानी शुरू होती है। यह सबसे महत्वपूर्ण चरण है। हमलावर ब्लॉकचेन विश्लेषण उपकरणों का उपयोग करके डस्ट की गतिविधि का पता लगाते हैं। यदि डस्ट को छूने नहीं दिया जाता है, तो इसका कम मूल्य होता है। हालाँकि, यदि इसे खर्च किया जाता है, तो यह पते के बीच संबंधों को अनलॉक करने वाली कुंजी बन जाता है।

अंतिम चरण में समूहीकरण और पहचान शामिल है। जब डस्ट को किसी लेनदेन में अन्य धन के साथ मिलाया जाता है, तो यह प्रकट होता है कि वे धन एक ही संस्था के हैं। यदि वह लेनदेन पहचान वेरिफ़िकेशन की आवश्यकता वाले केंद्रीकृत एक्सचेंज के साथ बातचीत करता है, तो हमलावर वॉलेट गतिविधि को वास्तविक दुनिया की पहचान से जोड़ सकता है।

यह प्रक्रिया सुरक्षा प्रणालियों को तोड़ने पर निर्भर नहीं करती। यह धैर्य, डेटा विश्लेषण और मानव व्यवहार पर निर्भर करती है। यही इसे विशेष रूप से प्रभावी और पता लगाने में कठिन बनाता है।

मुख्य उद्देश्य: अनाथीकरण

एक डस्टिंग हमले का अंतिम लक्ष्य चोरी नहीं, बल्कि डी-एनोनिमाइजेशन है। क्रिप्टोकरेंसी उपयोगकर्ता अक्सर यह मानते हैं कि उनकी पहचान सुरक्षित है क्योंकि वॉलेट एड्रेस में व्यक्तिगत जानकारी शामिल नहीं होती। तकनीकी रूप से सच होने के बावजूद, यह अनामिकता कमजोर है।

ब्लॉकचेन पारदर्शिता किसी भी व्यक्ति को लेन-देन का पता लगाने की अनुमति देती है। कई वॉलेट एड्रेस को एक साथ जोड़कर, हमलावर एक उपयोगकर्ता के वित्तीय व्यवहार का प्रोफाइल बना सकते हैं। इसमें लेन-देन की आवृत्ति, संपत्ति के धारण, और विशिष्ट प्लेटफॉर्म के साथ बातचीत शामिल है। समय के साथ, यह डेटा अधिक विस्तृत होता जाता है।

जब वॉलेट क्लस्टर्स की पहचान कर ली जाती है, तो हमलावर इनकी मालिकाना पैटर्न का अनुमान लगा सकते हैं और यहां तक कि कुल होल्डिंग्स का अनुमान लगा सकते हैं। यह जानकारी बहुत मूल्यवान होती है, खासकर उच्च-नेट-वर्थ वाले व्यक्तियों या संगठनों को लक्षित करते समय।

खतरा बढ़ जाता है जब ये अंतर्दृष्टियाँ बाहरी डेटा स्रोतों के साथ एकत्रित होती हैं। उदाहरण के लिए, यदि एक वॉलेट एक नियमित एक्सचेंज के साथ बातचीत करता है, तो पहचान वेरिफ़िकेशन प्रक्रियाएँ व्यक्तिगत विवरणों को प्रकट कर सकती हैं। एक लिंक स्थापित होने के बाद, अनामता टूट जाती है।

इसी कारण से डस्टिंग हमलों को अक्सर जानकारी एकत्रित करने वाले ऑपरेशन के रूप में वर्णित किया जाता है। ये तुरंत खतरे नहीं हैं, बल्कि तैयारी के कदम हैं। अज्ञात ब्लॉकचेन गतिविधि को पहचाने जा सकने वाले पैटर्न में बदलकर, हमलावर भविष्य में अधिक सीधे और लक्षित हमलों के लिए अवसर बनाते हैं।

डस्टिंग अटैक की प्रमुख विशेषताएँ

डस्टिंग हमलों में कुछ ऐसी विशेषताएँ होती हैं जो उन्हें अन्य प्रकार के क्रिप्टो खतरों से अलग करती हैं। सबसे उल्लेखनीय में से एक अत्यंत छोटा लेन-देन आकार है। ये रकमें जानबूझकर नगण्य होती हैं, ताकि वे कोई चिंता या त немी कार्रवाई न उत्पन्न करें।

एक और परिभाषात्मक विशेषता पैमाना है। धूल आक्रमण अक्सर एकल वॉलेट पर लक्षित नहीं होते। इसके बजाय, ये हजारों पतों पर द्रव्यमान वितरण को शामिल करते हैं। यह व्यापक दृष्टिकोण मूल्यवान लक्ष्यों की पहचान की संभावना बढ़ाता है।

लगातारता भी एक महत्वपूर्ण विशेषता है। डस्टिंग हमले एकल घटनाएँ नहीं होती हैं। हमलावर दोहराए गए अभियान कर सकते हैं, लगातार डेटा इकट्ठा करते हुए और अपना विश्लेषण सुधारते हुए। यह प्रक्रिया सप्ताहों या यहां तक कि महीनों तक चल सकती है।

एक अतिरिक्त विशेषता ब्लॉकचेन पारदर्शिता पर निर्भरता है। पारंपरिक साइबर हमलों के विपरीत जो सॉफ्टवेयर विभेदों का दुरुपयोग करते हैं, धूल हमले ब्लॉकचेन प्रणालियों की खुली प्रकृति का दुरुपयोग करते हैं। प्रत्येक लेनदेन दृश्यमान होता है, जिससे बिना सीधे बातचीत के उपयोगकर्ता व्यवहार को ट्रैक और विश्लेषण करना संभव हो जाता है।

अंततः, ये हमले प्रकृति में निष्क्रिय होते हैं। इनमें पीड़ित की तत्काल सहभागिता की आवश्यकता नहीं होती। हमले की प्रभावशीलता इस बात पर निर्भर करती है कि क्या उपयोगकर्ता अंततः डस्ट के साथ बातचीत करता है।

ये विशेषताएँ धूल आक्रमण को अद्वितीय रूप से सूक्ष्म बनाती हैं। वे चुपचाप कार्य करते हैं, कुशलतापूर्वक स्केल करते हैं, और ब्लॉकचेन प्रौद्योगिकी के मूलभूत गुणों पर निर्भर करते हैं।

2026 में धूल आक्रमणों का अधिक महत्व क्यों है

धूल आक्रमण व्यापक क्रिप्टोकरेंसी परितंत्र के साथ विकसित हुए हैं। जैसे-जैसे ब्लॉकचेन का अपनाया जाना बढ़ता है, उतने ही ज्यादा सार्वजनिक रूप से उपलब्ध लेन-देन के डेटा बढ़ते हैं। इससे विश्लेषण और ट्रैकिंग के लिए एक समृद्ध परिवेश बनता है। आधुनिक ब्लॉकचेन विश्लेषण उपकरण पिछले कुछ वर्षों की तुलना में कहीं अधिक उन्नत हैं। वे पैटर्न पहचान सकते हैं, पतों को समूहित कर सकते हैं और लेन-देन के इतिहास के आधार पर व्यवहार का भविष्यवाणी भी कर सकते हैं। इससे धूल आक्रमण पहले से कहीं अधिक प्रभावी हो गए हैं।

हाल की रिपोर्ट्स दर्शाती हैं कि डस्टिंग हमले बड़े हमले की रणनीति के हिस्से के रूप में बढ़ते हुए उपयोग किए जा रहे हैं। इन हमलों का अक्सर फिशिंग अभियानों और लक्षित धोखाधड़ी के जैसे अधिक जटिल संचालनों में पहला कदम के रूप में उपयोग किया जाता है।

डिसेंट्रलाइज्ड फाइनेंस (DeFi) और मल्टी-वॉलेट उपयोग के बढ़ने से भी असुरक्षा बढ़ गई है। उपयोगकर्ता अक्सर विभिन्न उद्देश्यों के लिए कई वॉलेट्स का प्रबंधन करते हैं, जिससे हमलावरों के लिए उनके बीच संबंधों को मैप करने के अधिक अवसर पैदा होते हैं। यह परिवर्तन इस बात का संकेत है कि डस्टिंग हमले अब अलग-अलग घटनाएं नहीं हैं। वे डेटा-आधारित साइबर खतरों की एक व्यापक प्रवृत्ति का हिस्सा हैं, जहाँ पहुँच के बजाय जानकारी प्राथमिक लक्ष्य है।

वास्तविक दुनिया के उदाहरण और पैटर्न

डस्टिंग हमले काल्पनिक नहीं हैं, वे विभिन्न ब्लॉकचेन नेटवर्कों पर बार-बार हुए हैं। बिटकॉइन, लाइटकॉइन और ईथेरियम उपयोगकर्ताओं ने सभी अज्ञात माइक्रो-लेनदेन प्राप्त किए होने की रिपोर्ट की है।

एक उल्लेखनीय पैटर्न में डस्ट लेनदेन से संदेश या लिंक जोड़े जाते हैं। कुछ मामलों में, उपयोगकर्ताओं को क्रिप्टोकरेंसी की छोटी रकम और एक स्मृति मिली है जो उन्हें एक वेबसाइट पर निर्देशित करती है। ये लिंक अक्सर पासवर्ड या प्राइवेट की स्टील करने के लिए डिज़ाइन किए गए फिशिंग पेजेस पर ले जाते हैं।

एक अन्य पैटर्न में उच्च मूल्य वाले वॉलेट्स को लक्षित किया जाता है। हमलावर बड़ी राशि रखने वाले पतों पर ध्यान केंद्रित करते हैं, क्योंकि सफल डी-एनोनिमाइजेशन से संभावित लाभ अधिक होता है। एक बार पहचाने जाने के बाद, इन उपयोगकर्ताओं को व्यक्तिगत धोखेबाजी या धमकी देने के लक्ष्य के रूप में लिया जा सकता है।

संस्थागत वॉलेट को भी लक्षित किया गया है। इन मामलों में, लक्ष्य केवल वित्तीय लाभ तक सीमित नहीं हो सकता, बल्कि प्रतिस्पर्धी बुद्धिमत्ता शामिल हो सकती है। लेन-देन प्रवाह के मानचित्रण से, हमलावर व्यावसायिक संबंधों और संचालन रणनीतियों का अनुमान लगा सकते हैं। ये वास्तविक दुनिया के उदाहरण दर्शाते हैं कि डस्टिंग हमले अनुकूलनयोग्य हैं। वे लक्ष्य, ब्लॉकचेन और हमलावर के उद्देश्यों के आधार पर विकसित होते हैं।

डस्टिंग अटैक्स के बारे में सामान्य भ्रांतियाँ

सबसे आम भ्रांतियों में से एक यह है कि डस्टिंग हमले सीधे धन चुरा लेते हैं। वास्तव में, हमला स्वयं वॉलेट की सुरक्षा को प्रभावित नहीं करता या प्राइवेट कीज़ तक पहुँच नहीं लेता। धन सुरक्षित रहता है, जब तक कि उपयोगकर्ता द्वितीयक हमले का शिकार न हो जाए।

एक और गलतफहमी यह है कि डस्टिंग हमले दुर्लभ होते हैं। हालाँकि वे हमेशा दिखाई नहीं देते, लेकिन वे अधिकांश उपयोगकर्ताओं के अनुमान से अधिक बार होते हैं। कई वॉलेट में डस्ट होता है बिना मालिक के ध्यान में आए।

कुछ उपयोगकर्ता यह भी मानते हैं कि डस्ट को नजरअंदाज करने से पूरी तरह से जोखिम समाप्त हो जाता है। हालाँकि, डस्ट को नजरअंदाज करने से जोखिम कम होता है, लेकिन यदि अन्य लेनदेन से पैटर्न का अनुमान लगाया जा सकता है, तो अंतर्निहित डेटा संग्रह अभी भी हो सकता है।

एक गलत धारणा यह भी है कि केवल बड़े निवेशकों को लक्षित किया जाता है। हालाँकि उच्च मूल्य वाले वॉलेट आकर्षक लक्ष्य होते हैं, लेकिन डस्टिंग हमले अक्सर एक व्यापक जाल फैलाते हैं। कोई भी सक्रिय वॉलेट एक डेटासेट का हिस्सा बन सकता है।

इन भ्रांतियों को समझना महत्वपूर्ण है। यह डर से जागरूकता की ओर दृष्टिकोण बदलता है, जिससे उपयोगकर्ता खतरे की वास्तविक प्रकृति को पहचानने में सक्षम होते हैं।

आक्रमणकारी जो व्यवहारगत पैटर्न ढूंढते हैं

डस्ट हमले मूल रूप से व्यवहार के बारे में हैं। हमलावर कम डस्ट में दिलचस्पी रखते हैं और अधिक उपयोगकर्ताओं द्वारा इसके साथ कैसे बातचीत की जाती है, इसमें।

एक मुख्य पैटर्न लेन-देन समूहन है। जब कोई उपयोगकर्ता एकल लेन-देन में कई इनपुट्स को मिलाता है, तो यह प्रकट होता है कि ये इनपुट्स एक ही संस्था के हैं। यह पतों को जोड़ने की प्राथमिक विधि है।

एक अन्य पैटर्न आवृत्ति है। नियमित लेन-देन से अधिक डेटा बिंदु प्राप्त होते हैं, जिससे आदतों की पहचान करना और भविष्य के व्यवहार का अनुमान लगाना आसान हो जाता है।

केंद्रीकृत एक्सचेंज के साथ बातचीत भी एक महत्वपूर्ण संकेत है। इन प्लेटफॉर्म्स को अक्सर पहचान वेरिफ़िकेशन की आवश्यकता होती है, जो अनाम ब्लॉकचेन गतिविधि और वास्तविक दुनिया की पहचान के बीच एक पुल बनाती है।

टाइमिंग पैटर्न्स से भी जानकारी मिल सकती है। उदाहरण के लिए, नियमित लेन-देन के समय से भौगोलिक स्थान या नियमित व्यवहार का पता चल सकता है।

इन व्यवहारगत संकेतों को मिलाकर एक विस्तृत प्रोफाइल बनाई जाती है। यह धूल आक्रमण का अंतिम उद्देश्य है, केवल एक वॉलेट की पहचान करने के बजाय, उसके पीछे के व्यक्ति को समझना।

धूल आक्रमण कैसे बड़े खतरों की ओर ले जाते हैं

धूल आक्रमण कम ही अंतिम लक्ष्य होते हैं। वे एक बड़ी रणनीति की शुरुआत होते हैं। जब हमलावर पर्याप्त डेटा एकत्र कर लेते हैं, तो वे अधिक लक्षित और प्रभावी हमले कर सकते हैं।

फिशिंग सबसे सामान्य अनुसरणों में से एक है। उपयोगकर्ता के होल्डिंग्स या हाल के लेन-देन के बारे में जानकारी के साथ, हमलावर अत्यधिक विश्वसनीय संदेश बना सकते हैं। इन संदेशों में विशिष्ट विवरणों का उल्लेख हो सकता है, जिससे उनकी सफलता की संभावना अधिक होती है।

बलात्कार एक अन्य संभावित परिणाम है। यदि हमलावर एक उच्च मूल्य वाले वॉलेट की पहचान करता है, तो वह मालिक को धमकी देने या जबरदस्ती करने का प्रयास कर सकता है।

कुछ मामलों में, धूल आक्रमणों का उपयोग सीधे दुरुपयोग के बजाय निगरानी के लिए किया जाता है। संगठन इनका उपयोग प्रतिद्वंद्वियों की निगरानी या बाजार व्यवहार को ट्रैक करने के लिए कर सकते हैं।

डेटा संग्रह से लेकर लक्षित कार्रवाई तक की यह प्रगति दर्शाती है कि धूल आक्रमणों को निरपराध के रूप में नज़रअंदाज़ नहीं किया जाना चाहिए। वे साइबर खतरों के एक व्यापक परितंत्र का हिस्सा हैं।

डस्टिंग अटैक की पहचान कैसे करें

डस्टिंग अटैक की पहचान करने के लिए विस्तार से ध्यान देने की आवश्यकता होती है। सबसे स्पष्ट संकेत एक अज्ञात पते से बहुत छोटी, अप्रत्याशित लेनदेन प्राप्त करना है। ये लेनदेन अक्सर किसी स्पष्टीकरण के बिना प्रकट होते हैं। इनमें संदेश शामिल नहीं हो सकता है या इनमें अस्पष्ट या संदिग्ध नोट्स हो सकते हैं।

एक अन्य संकेत दोहराव है। समय के साथ कई छोटे डिपॉज़िट करने से यह बताया जा सकता है कि यह एक निरंतर अभियान है, न कि एक यादृच्छिक घटना।

उपयोगकर्ताओं को अपरिचित टोकनों पर भी ध्यान देना चाहिए। कुछ मामलों में, डस्ट एक वॉलेट में जोड़े गए नए या अज्ञात संपत्तियों के रूप में प्रकट हो सकता है।

लेन-देन के इतिहास का निरीक्षण आवश्यक है। नियमित समीक्षा असामान्य पैटर्न की पहचान करने और सामान्य गतिविधि और संभावित हमलों के बीच अंतर करने में मदद कर सकती है। जागरूकता पहली रक्षा रेखा है। शीघ्र ही लक्षणों की पहचान करने से अतिरिक्त जोखिम से बचा जा सकता है।

अंतिम विचार: एक डेटा गेम जो एक लेन-देन के रूप में छिपा हुआ है

डस्टिंग हमले ब्लॉकचेन प्रौद्योगिकी के बारे में एक मूलभूत सत्य को उजागर करते हैं: पारदर्शिता एक शक्ति और एक कमजोरी दोनों है। वही खुलापन जो विश्वास को सक्षम बनाता है, वही निगरानी को भी सक्षम बनाता है।

ये हमले तत्काल वित्तीय लाभ के बारे में नहीं हैं। ये जानकारी के बारे में हैं, इसे इकट्ठा करने, इसका विश्लेषण करने और इसका रणनीतिक उपयोग करने के बारे में हैं। एक ऐसी दुनिया में जहाँ डेटा शक्ति है, सबसे छोटी लेनदेन भी एक मूल्यवान संपत्ति बन सकती है।

डसिंग हमलों को समझना केवल सुरक्षा के बारे में नहीं है। यह दृष्टिकोण के बारे में है। इसमें सतह के पार देखना और ऐसी ऐसी छोटी-छोटी क्रियाओं को पहचानना शामिल है जिनके व्यापक प्रभाव हो सकते हैं।

जैसे-जैसे क्रिप्टोकरेंसी बढ़ती जा रही है, उसे दुरुपयोग करने के तरीके भी बढ़ते जाएंगे। डसिंग हमले इसका एक उदाहरण हैं कि नवाचार का उपयोग अप्रत्याशित तरीकों से कैसे किया जा सकता है।

अक्सर पूछे जाने वाले प्रश्न

1. एक डस्टिंग हमला सरल शब्दों में क्या है?

एक डस्टिंग हमला तब होता है जब कोई कई वॉलेट्स में क्रिप्टोकरेंसी की छोटी-छोटी रकमें भेजता है ताकि उनके मालिकों को ट्रैक और पहचान सके।

2. क्या एक डस्टिंग हमला मेरी क्रिप्टो चुरा सकता है?

नहीं, यह सीधे धन चुरा नहीं सकता। जोखिम फ़िशिंग जैसे बाद के हमलों से आता है।

3. हमलावर डस्ट का उपयोग हैकिंग के बजाय क्यों करते हैं?

चूंकि ब्लॉकचेन डेटा जनता के लिए उपलब्ध है, इसलिए हमलावर सुरक्षा प्रणालियों को तोड़े बिना जानकारी एकत्र कर सकते हैं।

4. क्या मुझे डस्ट प्राप्त होने पर चिंता करनी चाहिए?

तुरंत नहीं, लेकिन आपको इसके साथ बातचीत करने से बचना चाहिए और सतर्क रहना चाहिए।

5. 2026 में डस्टिंग हमले सामान्य हैं?

हाँ, विशेष रूप से उन्नत ब्लॉकचेन विश्लेषण के साथ जिससे ट्रैकिंग आसान हो गई है।

अपवाद

यह सामग्री केवल सूचनात्मक उद्देश्यों के लिए है और निवेश सलाह नहीं है। क्रिप्टोकरेंसी निवेश में जोखिम होता है। कृपया अपना स्वयं का अनुसंधान (DYOR) करें।

डिस्क्लेमर: इस पेज का भाषांतर आपकी सुविधा के लिए AI तकनीक (GPT द्वारा संचालित) का इस्तेमाल करके किया गया है। सबसे सटीक जानकारी के लिए, मूल अंग्रेजी वर्जन देखें।