Qu'est-ce qu'une attaque de dusting et quelles sont ses caractéristiques ?

2026/04/05 00:16:33

Une attaque par poussière n’est pas un mécanisme de vol direct, mais une technique sophistiquée d’exploitation de la vie privée qui exploite la transparence de la blockchain pour tracer, regrouper et finalement dé-anonymiser les utilisateurs de cryptomonnaies, transformant des transactions apparemment insignifiantes en outils d’information puissants pour des cybermenaces ciblées.

Une menace silencieuse cachée en pleine vue

Une attaque par dusting se manifeste rarement. Elle arrive sous la forme d’une transaction minuscule, presque dénuée de sens, parfois d’une valeur de quelques centimes en cryptomonnaie, s’installant silencieusement dans un wallet sans susciter de soupçons. Pourtant, derrière cette valeur insignifiante se cache une stratégie calculée visant à révéler quelque chose de bien plus précieux : l’identité. Dans l’écosystème de cryptomonnaies, où la vie privée est souvent supposée mais non garantie, ces micro-transactions sont devenues une méthode subtile de surveillance. Selon diverses explications des attaques par dusting, les attaquants distribuent de petits montants de cryptomonnaie à de nombreuses adresses spécifiquement pour suivre et analyser le déplacement de ces fonds sur la blockchain.

Cette approche fonctionne parce que les réseaux blockchain sont conçus pour être transparents. Chaque transaction est enregistrée publiquement, créant un registre permanent et traçable. Bien que les adresses de wallet ne révèlent pas directement les identités personnelles, des schémas émergent avec le temps. Une attaque par dusting exploite cette transparence, utilisant des données plutôt que la force pour révéler les connexions entre les wallets. Contrairement aux tentatives de piratage qui ciblent les vulnérabilités logicielles, les attaques par dusting se concentrent sur les schémas comportementaux. Elles transforment les transactions courantes en indices, révélant progressivement les structures de propriété.

Ce qui rend cette menace particulièrement intéressante, c’est son invisibilité. De nombreux utilisateurs ne remarquent jamais ces dépôts, et encore moins comprennent leur objectif. L’attaque ne demande aucune action, ne déclenche aucune alerte et n’essaie pas de voler les fonds immédiatement. Elle attend simplement. Cette patience est ce qui rend les attaques par dusting si efficaces, et si sous-estimées.

Comprendre la « poussière » dans le contexte des cryptomonnaies

Pour comprendre une attaque par poussière, il est essentiel de d'abord comprendre ce que signifie réellement « poussière ». Dans les cryptomonnaies, la poussière désigne des montants extrêmement petits d'actifs numériques, souvent si minimes qu'ils sont pratiquement inutilisables pour des dépenses. Par exemple, sur le réseau Bitcoin, la poussière peut représenter seulement quelques centaines de satoshis, soit une fraction de centime de valeur.

Ces montants existent naturellement dans les systèmes blockchain. Au fil du temps, les transactions répétées peuvent laisser derrière elles de petits fragments de cryptomonnaie, appelés sorties de transaction non dépensées (UTXO). Ces fragments s'accumulent et sont souvent ignorés par les utilisateurs car ils ont une valeur financière négligeable. Toutefois, ce qui semble insignifiant sur le plan financier peut être très précieux du point de vue des données.

Les attaquants en profitent en envoyant délibérément de la poussière à des milliers de wallets. Étant donné que les réseaux blockchain permettent à quiconque d'envoyer des fonds à n'importe quelle adresse publique, aucune barrière ne empêche cette action. Une fois que la poussière entre dans un wallet, elle devient partie intégrante de l'historique de transactions de ce wallet. C'est là que commence véritablement la stratégie.

La poussière agit comme un marqueur. Elle n'est pas destinée à être dépensée à des fins lucratives, mais à servir d'outil de suivi. Lorsqu'un utilisateur inclut involontairement cette poussière dans une transaction future, elle relie différentes adresses wallet. Avec le temps, ces connexions forment une carte de propriété.

Dans ce sens, la poussière concerne moins l'argent que les métadonnées. Elle transforme la blockchain d'un registre financier en un réseau d'intelligence, où même la plus petite transaction peut révéler des schémas liés au comportement, aux habitudes et à l'identité.

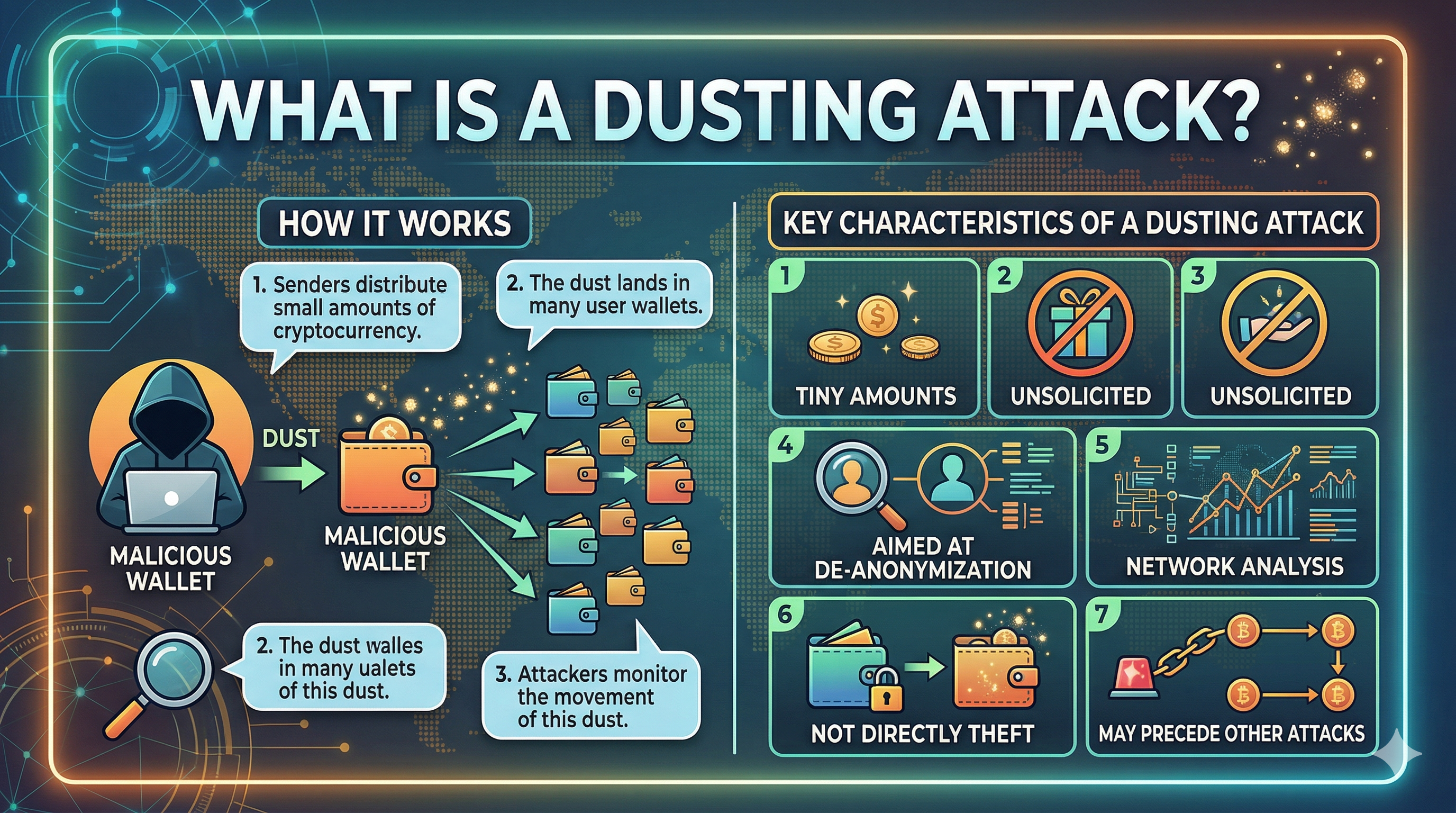

Comment fonctionne réellement une attaque par dusting

Une attaque par poussière suit un processus structuré qui se déroule en étapes, souvent sans que la victime ne réalise ce qui se passe. Elle commence par la collecte de données. Les attaquants analysent les réseaux blockchain à la recherche d'adresses de wallet actives, celles qui envoient ou reçoivent fréquemment des transactions. Les wallets actifs sont plus susceptibles d'interagir ultérieurement avec la poussière, ce qui en fait des cibles idéales.

La prochaine phase est la distribution. De petits montants de cryptomonnaie sont envoyés à des milliers, voire des millions, d'adresses. Ces transactions sont automatisées et nécessitent un coût minimal par rapport à l'intelligence potentielle obtenue. Selon la répartition de CoinTracker’s en 2026, les attaquants utilisent souvent des scripts pour distribuer efficacement la poussière sur de grands ensembles de wallets.

Après la distribution, la surveillance commence. Il s'agit de la phase la plus critique. Les attaquants suivent le mouvement de la poussière à l'aide d'outils d'analyse de blockchain. Si la poussière reste inutilisée, elle apporte peu de valeur. Toutefois, si elle est dépensée, elle devient une clé qui déverrouille les connexions entre les adresses.

La dernière étape consiste en le regroupement et l'identification. Lorsque la poussière est combinée avec d'autres fonds dans une transaction, cela révèle que ces fonds appartiennent à la même entité. Si cette transaction interagit avec une plateforme d'échange centralisée exigeant une vérification d'identité, l'attaquant peut relier l'activité du wallet à une identité du monde réel.

Ce processus ne repose pas sur la rupture de systèmes de sécurité. Il repose sur la patience, l'analyse de données et le comportement humain. C'est ce qui le rend particulièrement efficace et difficile à détecter.

L'objectif principal : Dé-anonymisation

L'objectif ultime d'une attaque par poussière n'est pas le vol, mais la désanonymisation. Les utilisateurs de cryptomonnaies supposent souvent que leur identité est protégée car les adresses de wallet ne contiennent pas d'informations personnelles. Bien que techniquement vrai, cette anonymité est fragile.

La transparence de la blockchain permet à quiconque de suivre les transactions. En reliant plusieurs adresses de wallet, les attaquants peuvent établir un profil du comportement financier d'un utilisateur. Cela inclut la fréquence des transactions, les actifs détenus et les interactions avec des plateformes spécifiques. Avec le temps, ces données deviennent de plus en plus détaillées.

Une fois les groupes de wallets identifiés, les attaquants peuvent déduire les schémas de propriété et même estimer les détentions totales. Ces informations sont extrêmement précieuses, notamment lorsqu'elles ciblent des particuliers ou des organisations à haut patrimoine.

Le danger s'intensifie lorsque ces informations croisent des sources de données externes. Par exemple, si un wallet interagit avec une plateforme d'échange réglementée, les processus de vérification d'identité peuvent révéler des informations personnelles. Une fois un lien établi, l'anonymat s'effondre.

C'est pourquoi les attaques par dusting sont souvent décrites comme des opérations de collecte d'informations. Elles ne constituent pas des menaces immédiates, mais des étapes préparatoires. En transformant des activités anonymes sur la blockchain en motifs identifiables, les attaquants créent des opportunités pour des attaques plus directes et ciblées à l'avenir.

Caractéristiques clés d'une attaque par dusting

Les attaques par dusting présentent plusieurs caractéristiques définissantes qui les distinguent des autres types de menaces cryptographiques. L'une des plus notables est la taille extrêmement faible des transactions. Ces montants sont intentionnellement insignifiants, afin de ne pas déclencher de préoccupation ni d'action immédiate.

Un autre trait caractéristique est l'échelle. Les attaques par poussière sont rarement ciblées sur un seul wallet. Elles impliquent plutôt une distribution massive à travers des milliers d'adresses. Cette approche large augmente la probabilité d'identifier des cibles précieuses.

La persistance est également une caractéristique clé. Les attaques par dusting ne sont pas des événements ponctuels. Les attaquants peuvent mener des campagnes répétées, rassemblant continuellement des données et affinant leur analyse. Le processus peut durer des semaines, voire des mois.

Une autre caractéristique est la dépendance à la transparence de la blockchain. Contrairement aux cyberattaques traditionnelles qui exploitent les vulnérabilités logicielles, les attaques par dusting exploitent la nature ouverte des systèmes blockchain. Chaque transaction est visible, ce qui permet de suivre et d'analyser le comportement des utilisateurs sans interaction directe.

Enfin, ces attaques sont de nature passive. Elles ne nécessitent pas d'engagement immédiat de la part de la victime. L'efficacité de l'attaque dépend de la réponse éventuelle de l'utilisateur à la poussière.

Ces caractéristiques rendent les attaques par dusting particulièrement subtiles. Elles opèrent en silence, s'échelonnent efficacement et s'appuient sur les propriétés fondamentales de la blockchain.

Pourquoi les attaques par poussière sont plus importantes en 2026

Les attaques par dusting ont évolué aux côtés de l'écosystème de cryptomonnaies plus large. À mesure que l'adoption de la blockchain augmente, le montant de données de transactions disponibles publiquement augmente également. Cela crée un environnement plus riche pour l'analyse et le suivi. Les outils modernes d'analyse de blockchain sont bien plus avancés qu'il y a quelques années. Ils peuvent identifier des schémas, regrouper des adresses et même prédire des comportements en se basant sur l'historique des transactions. Cela rend les attaques par dusting plus efficaces que jamais.

Les rapports récents montrent que les attaques par poussière sont de plus en plus utilisées dans le cadre de stratégies d'attaque plus larges. Ces attaques servent souvent de première étape dans des opérations plus complexes, notamment des campagnes d'hameçonnage et des arnaques ciblées.

La montée de la finance décentralisée (DeFi) et de l'utilisation de plusieurs wallets a également accru la vulnérabilité. Les utilisateurs gèrent souvent plusieurs wallets à des fins différentes, créant ainsi davantage d'opportunités pour les attaquants de cartographier les connexions entre eux. Ce changement signifie que les attaques par poussière ne sont plus des incidents isolés. Elles s'inscrivent dans une tendance plus large vers des cybermenaces orientées données, où l'information, et non l'accès, constitue l'objectif principal.

Exemples et modèles du monde réel

Les attaques par dusting ne sont pas théoriques, elles se sont produites à plusieurs reprises sur différents réseaux blockchain. Bitcoin, Litecoin et Ethereum ont tous connu des utilisateurs ayant reçu des micro-transactions inexpliquées.

Un motif notable consiste à associer des messages ou des liens à des transactions de poussière. Dans certains cas, les utilisateurs ont reçu de minuscules montants de cryptomonnaie accompagnés d'un mémo les dirigeant vers un site web. Ces liens mènent souvent à des pages de phishing conçues pour voler des identifiants ou des clés privées.

Un autre schéma consiste à cibler des wallets à haute valeur. Les attaquants se concentrent sur les adresses détenant de importantes sommes, car le gain potentiel issu d'une dé-anonymisation réussie est plus élevé. Une fois identifiés, ces utilisateurs peuvent devenir des cibles de arnaques ou tentatives d'extorsion personnalisées.

Les portefeuilles institutionnels ont également été ciblés. Dans ces cas, l’objectif peut aller au-delà du gain financier pour inclure une intelligence compétitive. En cartographiant les flux de transactions, les attaquants peuvent déduire les relations commerciales et les stratégies opérationnelles. Ces exemples concrets démontrent que les attaques par dusting sont adaptables. Elles évoluent en fonction de la cible, de la blockchain et des objectifs de l’attaquant.

Idées reçues courantes sur les attaques par dusting

L'une des idées reçues les plus courantes est que les attaques par dusting volent directement les fonds. En réalité, l'attaque elle-même ne compromet pas la sécurité du wallet ni l'accès aux clés privées. Les fonds restent sécurisés tant que l'utilisateur ne devient pas la cible d'une attaque secondaire.

Un autre malentendu est que les attaques par poussière sont rares. Bien qu'elles ne soient pas toujours visibles, elles se produisent plus fréquemment que la plupart des utilisateurs ne le pensent. De nombreux wallets contiennent de la poussière sans que le propriétaire ne s'en rende jamais compte.

Certains utilisateurs pensent également que ignorer la poussière élimine complètement le risque. Bien qu'ignorer la poussière réduise l'exposition, la collecte de données sous-jacente peut toujours se produire si des schémas peuvent être déduits d'autres transactions.

Il existe aussi une idée reçue selon laquelle seuls les grands investisseurs sont ciblés. Bien que les wallets de forte valeur soient des cibles attrayantes, les attaques par dusting visent souvent un large éventail de wallets. Tout wallet actif peut devenir partie d’un jeu de données.

Comprendre ces idées reçues est important. Cela change la perspective de la peur à la prise de conscience, aidant les utilisateurs à reconnaître la véritable nature de la menace.

Schémas comportementaux que les attaquants recherchent

Les attaques par poussière portent fondamentalement sur le comportement. Les attaquants s'intéressent moins à la poussière elle-même qu'à la manière dont les utilisateurs interagissent avec celle-ci.

Un motif clé est le regroupement de transactions. Lorsqu'un utilisateur combine plusieurs entrées dans une seule transaction, cela révèle que ces entrées appartiennent à la même entité. C'est une méthode principale pour relier les adresses.

Un autre motif est la fréquence. Les transactions régulières fournissent plus de points de données, ce qui facilite l'identification des habitudes et la prédiction du comportement futur.

L'interaction avec les plateformes d'échange centralisées est également un signal critique. Ces plateformes exigent souvent une vérification d'identité, créant un pont entre l'activité anonyme sur la blockchain et l'identité du monde réel.

Les schémas de temporisation peuvent également révéler des informations. Par exemple, des heures de transaction cohérentes peuvent indiquer un emplacement géographique ou un comportement routinier.

Ces signaux comportementaux, lorsqu'ils sont combinés, créent un profil détaillé. Tel est l'objectif ultime d'une attaque par poussière : non seulement identifier un wallet, mais aussi comprendre la personne qui se trouve derrière.

Comment les attaques par poussière mènent à des menaces plus importantes

Les attaques par poussière sont rarement la finalité. Elles constituent le début d'une stratégie plus vaste. Une fois que les attaquants ont rassemblé suffisamment de données, ils peuvent lancer des attaques plus ciblées et plus efficaces.

Le phishing est l'une des suites les plus courantes. Armés de connaissances sur les actifs d'un utilisateur ou ses transactions récentes, les attaquants peuvent créer des messages très convaincants. Ces messages peuvent faire référence à des détails spécifiques, augmentant ainsi leurs chances de réussite.

L'extorsion est un autre résultat potentiel. Si un attaquant identifie un wallet à haute valeur, il peut tenter de menacer ou de contraindre le propriétaire.

Dans certains cas, les attaques par poussière sont utilisées à des fins de surveillance plutôt que d'exploitation directe. Les organisations peuvent les employer pour surveiller leurs concurrents ou suivre le comportement du marché.

Cette progression, de la collecte de données à l'action ciblée, montre pourquoi les attaques par poussière ne doivent pas être considérées comme inoffensives. Elles font partie d'un écosystème plus vaste de menaces cybernétiques.

Comment reconnaître une attaque par dusting

Reconnaître une attaque de dusting exige une attention aux détails. Le signe le plus évident est la réception d'une très petite transaction inattendue provenant d'une adresse inconnue. Ces transactions apparaissent souvent sans explication. Elles peuvent ne pas inclure de message ou contenir des notes vagues ou suspectes.

Un autre indicateur est la répétition. De multiples petits dépôts dans le temps peuvent suggérer une campagne en cours plutôt qu'un événement aléatoire.

Les utilisateurs doivent également faire attention aux jetons inconnus. Dans certains cas, la poussière peut apparaître sous forme de nouveaux actifs ou d'actifs peu connus ajoutés à un wallet.

Surveiller l'historique des transactions est essentiel. Un examen régulier peut aider à identifier des modèles inhabituels et à distinguer entre une activité normale et des attaques potentielles. La prise de conscience est la première ligne de défense. Reconnaître les signes précocement peut empêcher une exposition supplémentaire.

Pensées finales : Un jeu de données déguisé en transaction

Les attaques par dusting révèlent une vérité fondamentale sur la technologie blockchain : la transparence est à la fois une force et une vulnérabilité. La même ouverture qui permet la confiance permet aussi la surveillance.

Ces attaques ne visent pas un gain financier immédiat. Elles portent sur l’information : la collecter, l’analyser et l’utiliser de manière stratégique. Dans un monde où les données sont un pouvoir, même la plus petite transaction peut devenir un actif précieux.

Comprendre les attaques par dusting ne concerne pas seulement la sécurité. C’est une question de perspective. Cela exige de voir au-delà de la surface et de reconnaître comment des actions apparemment insignifiantes peuvent avoir des implications plus larges.

Alors que les cryptomonnaies continuent de croître, les méthodes utilisées pour les exploiter le feront également. Les attaques par poussière ne sont qu'un exemple de la façon dont l'innovation peut être utilisée de manière inattendue.

FAQ

1. Qu'est-ce qu'une attaque de poussière en termes simples ?

Une attaque par dust consiste à envoyer de très petits montants de cryptomonnaie à de nombreux wallets afin de les suivre et d'identifier leurs propriétaires.

2. Une attaque de dusting peut-elle voler mes crypto-monnaies ?

Non, il ne peut pas voler directement les fonds. Le risque provient d’attaques ultérieures comme le phishing.

3. Pourquoi les attaquants utilisent-ils de la poussière au lieu de pirater ?

Étant donné que les données de la blockchain sont publiques, les attaquants peuvent recueillir des informations sans contourner les systèmes de sécurité.

4. Dois-je m'inquiéter si je reçois de la poussière ?

Pas immédiatement, mais vous devriez éviter d'interagir avec et rester vigilant.

5. Les attaques par dusting sont-elles courantes en 2026 ?

Oui, surtout avec les analyses avancées de blockchain qui facilitent le suivi.

Avertissement

Ce contenu est à titre informatif uniquement et ne constitue pas un conseil en investissement. Les investissements en cryptomonnaies comportent des risques. Veuillez effectuer vos propres recherches (DYOR).

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.