Les réseaux décentralisés comme le bitcoin peuvent-ils réduire les points uniques de défaillance dans les infrastructures nationales de cybersécurité ?

2026/04/28 08:48:02

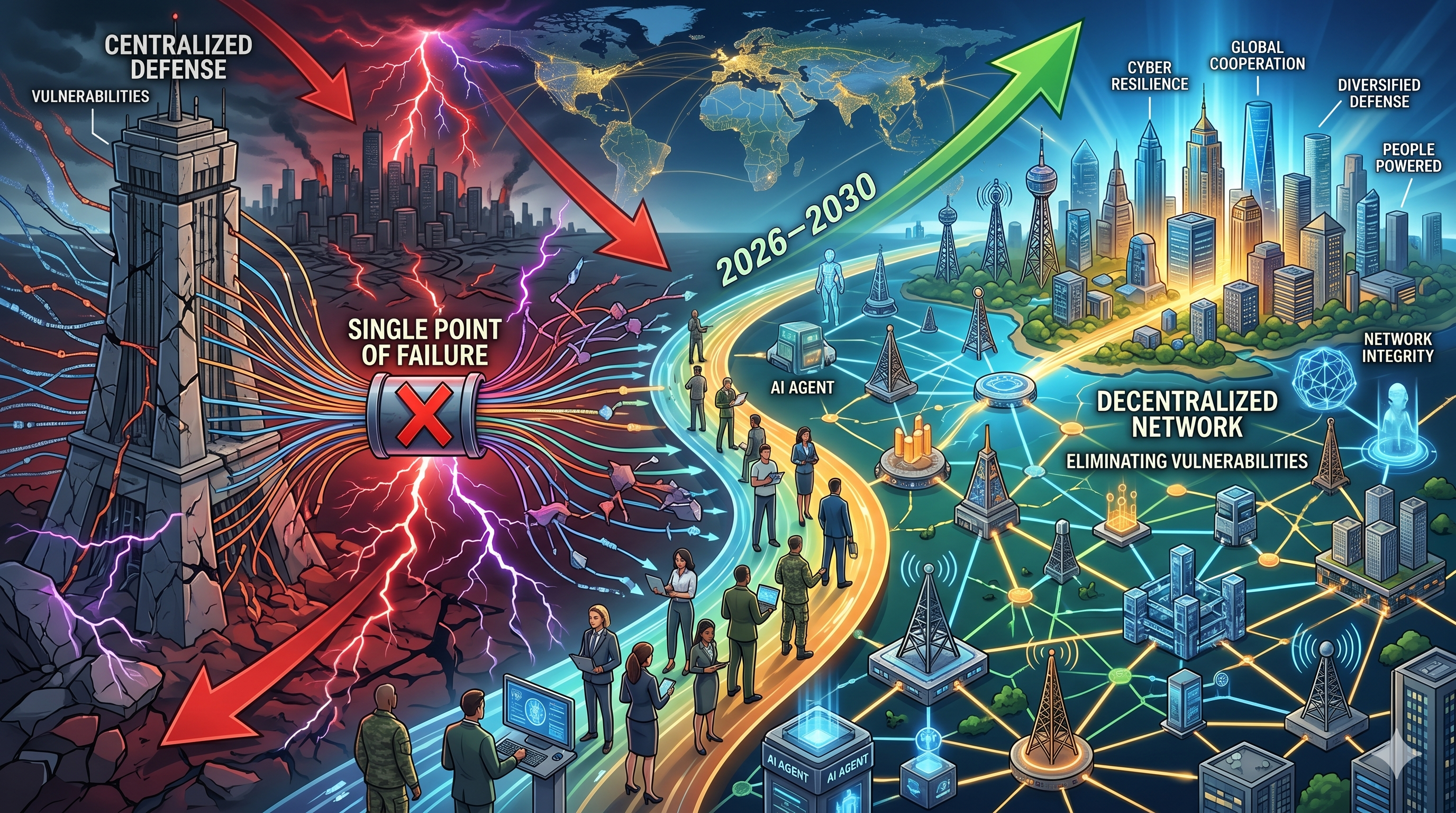

En 2025, une seule panne d'Amazon Web Services s'est propagée à travers des secteurs critiques — réseaux électriques, systèmes financiers, réseaux de transport — en une démonstration concrète de ce que les experts en cybersécurité appellent un « point unique de défaillance ». À la suite de cette panne d'AWS, plusieurs gouvernements ont alerté sur des intrusions ciblant les infrastructures critiques, allant de campagnes de cyber-espionnage à des attaques perturbatrices — les points uniques de défaillance étant désormais classés parmi les principales menaces pour la sécurité nationale à l'approche de 2026.

La réponse à la question de savoir si les réseaux décentralisés comme le bitcoin peuvent résoudre ce problème est : oui, de manière significative et démontrable — mais avec des réserves importantes. L'architecture distribuée du bitcoin, le mécanisme de consensus preuve-de-travail et sa conception sans confiance éliminent les points de blocage centraux qui rendent les systèmes traditionnels si vulnérables. Et en avril 2026, l'armée américaine a publiquement confirmé qu'elle est d'accord.

Points clés

-

L’infrastructure nationale de cybersécurité construite sur des systèmes centralisés crée des points de défaillance uniques dangereux — une attaque réussie peut se propager à l’ensemble des réseaux et secteurs.

-

L'architecture pair-à-pair du bitcoin, son immutabilité cryptographique et son mécanisme de consensus preuve-de-travail sont conçus structurellement pour éliminer ces points de blocage.

-

Du 21 au 23 avril 2026, l'amiral Samuel Paparo de l'INDOPACOM a confirmé que les forces armées américaines exploitent un nœud bitcoin en direct et effectuent des tests opérationnels de cybersécurité en utilisant le protocole bitcoin.

-

Des recherches de Cambridge couvrant la période 2014–2025 montrent que le seuil de défaillance aléatoire du bitcoin est extrêmement élevé — la grande majorité de l'infrastructure internet mondiale devrait tomber en panne avant que le réseau ne se déconnecte.

-

La vulnérabilité critique ne se trouve pas dans la couche de base du bitcoin, mais dans l'infrastructure centralisée qui l'entoure : les nœuds hébergés dans le cloud, les API de tiers et les ponts DeFi.

-

Les réseaux d'infrastructure physique décentralisée (DePIN) et les cadres de type BitSov émergent comme des schémas architecturaux pour appliquer le modèle de décentralisation de bitcoin à une infrastructure nationale plus vaste.

Le problème du point unique de défaillance dans la cybersécurité nationale

Les systèmes centralisés sont la cheville d'Achille de l'infrastructure moderne

Les points de défaillance uniques inciteront probablement de nombreux pays à accélérer la décentralisation de leurs fournisseurs de cloud et à s'appuyer sur un éventail plus diversifié de fournisseurs pour réduire les préoccupations liées à la dépendance à un seul fournisseur majeur. Les fournisseurs d'infrastructures critiques — notamment dans les secteurs de l'énergie, des transports et des finances — font face à de nombreux tentatives d'infiltration de la part d'acteurs étatiques cherchant à établir des points d'ancrage dans les systèmes informatiques en vue d'une exploitation lors d'un éventuel conflit cybernétique.

C'est le paradoxe fondamental de l'infrastructure numérique moderne. La même centralisation qui rend les systèmes efficaces — un fournisseur de cloud, un service d'authentification, une bibliothèque logicielle — les rend catastrophiquement vulnérables. Attaquez un nœud, désactivez tout ce qui en dépend.

Youssef El Maddarsi, cofondateur et directeur des affaires de Naoris Protocol, a expliqué clairement la logique : « Aujourd'hui, dans les systèmes, vous avez ce que nous appelons un point unique de défaillance. Cela signifie que si je suis un attaquant, je cible un seul appareil et je prends le contrôle de tout. »

L'ampleur du problème en 2026

Le rapport sur la cybersécurité du WEF 2026 montre que 61 % des organisations identifient la technologie cloud comme un facteur majeur de cybersécurité, et que les projets Web3 exécutent encore la plupart des applications « décentralisées » sur AWS, Google Cloud ou Azure. Une compromission à n'importe quel point de cette chaîne se propage partout.

L'ironie est saillante : une industrie fondée sur la philosophie de la décentralisation héberge son infrastructure sur des plateformes cloud hyper-centralisées. Lorsque ces plateformes échouent — ou sont attaquées avec succès — les conséquences sont systémiques.

Deux tiers des entreprises interrogées ont révisé leurs stratégies de cybersécurité en raison de la volatilité géopolitique, avec deux entreprises sur trois prenant spécifiquement en compte les cyberattaques sponsorisées par des États.

Pourquoi l'architecture du bitcoin résout directement ce problème

Distribué par conception : aucun nœud ne contrôle le registre

En répartissant les informations sur un réseau d'ordinateurs, la blockchain élimine les points uniques de défaillance, et il devient extrêmement difficile pour les pirates de modifier ou de détruire les informations. On peut dire qu'il n'existe aucun point de défaillance ni vulnérabilité au niveau de la couche de base de la technologie blockchain.

Le réseau bitcoin est composé de milliers de nœuds indépendants, chacun détenant une copie complète de la blockchain et validant les transactions de manière autonome. Il n'y a pas de PDG, pas de siège social, pas de base de données centrale. Désactiver un nœud — ou même des milliers de nœuds — n'altère pas le reste. Le réseau se rétablit et continue.

Cette architecture décentralisée élimine les points uniques de défaillance, rendant beaucoup plus difficile pour les attaquants de perturber ou de compromettre l'ensemble du réseau. La blockchain utilise des fonctions de hachage cryptographique pour sécuriser les transactions. Chaque bloc contient le hachage du bloc précédent, créant une liaison cryptographique qui garantit l'immuabilité et fournit un enregistrement permanent et auditables fortement résistant à la falsification.

Résilience éprouvée : 11 ans de tests de stress

La résilience du réseau Bitcoin n'est pas théorique. Elle a été mesurée de manière rigoureuse. Une étude longitudinale du Cambridge Centre for Alternative Finance utilisant 11 ans de données sur le réseau peer-to-peer (2014–2025) et 68 événements de pannes de câbles vérifiés a révélé que le seuil de défaillance critique de Bitcoin pour les pannes aléatoires exige que la grande majorité des câbles sous-marins entre pays soient hors service avant qu'une déconnexion significative des nœuds ne se produise. Les attaques ciblées sont d'un ordre de grandeur plus efficaces, mais même dans ce cas, le seuil reste substantiellement plus élevé que celui des systèmes centralisés traditionnels.

Cela signifie que le réseau bitcoin a été soumis à un test de résistance face à des désastres d'infrastructure réels — y compris des pannes de câbles, des interruptions de FAI et des attaques de routage coordonnées — de manière continue pendant plus d'une décennie, et n'a jamais été hors ligne.

Architecture Zero Trust et logique d'imposition des coûts

Le proof-of-work exige des ressources informatiques réelles pour valider les transactions. INDOPACOM considère cette propriété comme applicable à l'augmentation des coûts réels pour les adversaires dans les opérations cybernétiques. L'amiral Paparo l'a formulé directement : le proof-of-work « impose un coût supérieur à celui de la sécurisation algorithmique des réseaux. »

Il s'agit d'un changement fondamental par rapport à la pensée traditionnelle en cybersécurité. Les défenses traditionnelles sont algorithmiques — elles coûtent presque rien à contourner si l'attaquant trouve le bon exploit. La preuve de travail introduit un coût du monde physique dans la sécurité numérique. Attaquer un système sécurisé par PoW exige de l'énergie réelle, du matériel réel et de l'argent réel. L'économie de l'attaque change entièrement.

La validation par l'armée américaine : INDOPACOM exploite un nœud en direct

Le témoignage au Congrès qui a changé la conversation

L'amiral Samuel Paparo, commandant du Commandement américain de l'Indo-Pacifique, a révélé devant le Comité des forces armées de la Chambre des représentants le 23 avril 2026 que l'armée américaine exploite un nœud en direct sur le réseau bitcoin et effectue des tests opérationnels utilisant le protocole pour explorer ses applications potentielles dans la sécurisation des infrastructures militaires. Il s'agit de la première confirmation publique par un commandant de combat américain en exercice que l'armée participe directement au réseau peer-to-peer de bitcoin.

Le cadre militaire était explicite et technique, pas financier. Paparo a déclaré : « Notre intérêt pour le bitcoin réside en tant qu'outil de cryptographie, une blockchain, et une preuve de travail réutilisable comme outil supplémentaire pour sécuriser les réseaux et projeter la puissance. Je pense que ce protocole est là pour rester. Je pense que l'informatique qui le sous-tend a des implications directes sur la projection de puissance — pas financière, mais du point de vue de l'informatique. »

De la théorie académique à la doctrine opérationnelle

Conceptuellement, le témoignage de Paparo reprend une thèse développée par le major Jason Lowery dans son livre de 2023 « Softwar » — qui présente la preuve de travail comme une forme de projection de pouvoir militaire dans l'espace cybernétique, sans recours à la force physique. Lorsqu'un amiral quatre étoiles soutient ces arguments devant le Sénat, le débat quitte les cercles académiques pour entrer dans la doctrine opérationnelle.

Jason Lowery, membre de la U.S. Space Force, a déclaré que les blockchains preuve-de-travail pourraient être utilisées pour protéger « toutes les formes de données, messages ou signaux de commande », et non seulement l'argent. Le fait que l'armée américaine exécute un nœud Bitcoin en direct en avril 2026 est la manifestation opérationnelle de cette thèse.

La nuance cruciale : où la décentralisation échoue encore

Le problème du conteneur centralisé

La couche de base du bitcoin est résiliente. Mais l'infrastructure construite autour de lui ne l'est souvent pas. Pensez aux dépendances infrastructurelles du Web3 et des crypto-monnaies : les fournisseurs de cloud hébergeant des nœuds, les bibliothèques de wallet tierces, les Explorateurs de blockchain, les solutions de custody. Une compromission à n'importe quel point de cette chaîne se propage partout. En 2025, des vulnérabilités isolées dans des bibliothèques largement utilisées ont affecté des milliers de projets en aval.

Il s'agit du « problème de l'emballage centralisé » — un protocole décentralisé rendu vulnérable par les services centralisés superposés. Si votre nœud Bitcoin fonctionne sur AWS, et qu'AWS tombe en panne, votre nœud tombe avec lui. Le protocole survit, mais votre participation à celui-ci ne survit pas.

Contrats intelligents et vulnérabilités des ponts

Bien que le nombre d'incidents de sécurité ait diminué d'environ 50 % par rapport à 2024, les dommages causés par ces incidents ont considérablement augmenté — les pertes ont grimpé de 55 % pour dépasser 3,4 milliards de dollars. Seules les exploitations de ponts cross-chain ont entraîné plus de 1,5 milliard de dollars de vols d'ici mi-2025. L'espace blockchain présente une vulnérabilité évidente dans les audits de sécurité obsolètes et isolés.

L'exploitation récente d'avril 2026 de KelpDAO — au cours de laquelle les attaquants ont vidé 292 millions de dollars en exploitant une mauvaise configuration d'un pont à vérificateur unique — illustre exactement cette dynamique. La couche de base de bitcoin n'a jamais été touchée. La vulnérabilité se trouvait dans la couche d'infrastructure centralisée la reliant à d'autres systèmes.

Informatique quantique : La menace à venir

Environ 37 % des répondants pensent que l'informatique quantique aura un impact sur la cybersécurité cette année, mais le FMI projette qu'elle deviendra une menace réelle d'ici 2030. Pour les crypto-monnaies, ce calendrier est profondément préoccupant — la plupart des cryptographies blockchain sont vulnérables aux attaques quantiques, en particulier la cryptographie à clé publique qui sécurise les adresses wallet.

La migration vers la cryptographie post-quantique est un point fortement mis en avant par la stratégie de la Maison Blanche, couvrant tout, de l'infrastructure au réseau en passant par les identités. Le rôle à long terme du bitcoin dans l'infrastructure nationale de cybersécurité dépend en partie de la vitesse d'adoption de la cryptographie résistante aux quantiques.

Cadres émergents : Construire une infrastructure nationale sur l'architecture du bitcoin

DePIN : Décentraliser les infrastructures physiques grâce à une conception crypto-économique

L'émergence des réseaux d'infrastructure physique décentralisée (DePIN) signale un changement majeur motivé par la nécessité d'améliorer la souveraineté des données, de réduire la centralisation de la confiance et d'augmenter la résilience face aux points de défaillance uniques. Les DePIN fusionnent l'Internet des objets avec la technologie blockchain et la conception crypto-économique pour créer une approche plus distribuée et plus résiliente de l'infrastructure numérique.

Les réseaux DePIN appliquent l'insight fondamental de Bitcoin — que les incitations économiques peuvent coordonner une infrastructure distribuée et sans confiance — à des systèmes physiques tels que les réseaux sans fil, les grilles de capteurs et le stockage de données. Le modèle répartit à la fois le contrôle et le risque entre des milliers de participants indépendants, rendant toute attaque contre un seul nœud stratégiquement inutile.

BitSov : une architecture native bitcoin pour une infrastructure souveraine

BitSov, accepté lors de l'atelier BlockArch 2026 de l'IEEE, présente un cadre architectural pour une infrastructure d'internet souverain qui compose des technologies décentralisées existantes — bitcoin, le Lightning Network, le stockage décentralisé, les messages fédérés et la connectivité maillée — en une pile de protocoles unifiée en huit couches ancrée sur la couche de base de bitcoin. L'internet actuel concentre l'identité, les paiements, la communication et l'hébergement de contenu sous un petit nombre d'intermédiaires corporatifs, créant des points uniques de défaillance, permettant la censure et extrayant une rente économique des participants.

Le cadre BitSov représente la tentative la plus complète à ce jour d'utiliser les principes architecturaux du bitcoin comme modèle pour une infrastructure nationale résistante à la censure et tolérante aux pannes. Son acceptation lors d'un atelier IEEE de premier plan signale que cette idée évolue du concept à l'ingénierie.

Comment vous positionner à l'intersection du bitcoin et de l'infrastructure de cybersécurité

La validation du bitcoin par l'armée américaine en tant qu'outil de cybersécurité constitue l'un des signaux institutionnels les plus significatifs pour la proposition de valeur à long terme du bitcoin depuis des années. Elle repositionne fondamentalement le BTC d'une narration de « actif spéculatif » vers quelque chose de plus durable : une infrastructure essentielle. Si vous souhaitez trader le bitcoin et l'écosystème de jetons construits sur son modèle de sécurité — des jetons d'infrastructure DePIN aux dérivés de preuve de travail — KuCoin propose des marchés profonds et liquides avec des outils de qualité professionnelle.

Le bitcoin a dépassé 77 000 $ suite au témoignage de Paparo, avec une acquisition de 2,5 milliards de BTC par Strategy — le troisième plus grand achat hebdomadaire enregistré — réduisant l'offre alors que les ETF spot bitcoin aux États-Unis connaissaient déjà cinq jours consécutifs d'entrées. Pour les traders comme pour les détenteurs à long terme, cette convergence institutionnelle de validation militaire, d'accumulation de réserves souveraines et d'entrées d'ETF crée une structure de marché convaincante. Les marchés spot, les bots de Grid trading et le bureau de futures de KuCoin vous fournissent les outils pour tirer parti de ces vents favorables macroéconomiques — que vous accumuliez du bitcoin pendant la consolidation ou que vous couvriez votre exposition autour des développements géopolitiques.

Lectures complémentaires :

Conclusion

La réponse à la question de savoir si les réseaux décentralisés comme le bitcoin peuvent réduire les points uniques de défaillance dans les infrastructures nationales de cybersécurité est un oui catégorique — avec une réserve essentielle. La couche de base du bitcoin, testée sur 11 ans et 68 événements de pannes de câble dans le monde réel, démontre une résilience extraordinaire face aux pannes aléatoires et aux attaques ciblées. Son architecture sans confiance, son immutabilité cryptographique et sa logique d'imposition de coûts par preuve de travail adressent les vulnérabilités structurelles des systèmes centralisés d'une manière que aucune approche de cybersécurité conventionnelle ne peut reproduire.

Le nœud Bitcoin en direct de l'armée américaine — confirmé par l'amiral Paparo devant le Congrès en avril 2026 — valide cette thèse au plus haut niveau institutionnel. INDOPACOM n'investit pas dans le bitcoin pour réaliser des profits. Il teste si l'architecture du protocole Bitcoin peut renforcer les réseaux militaires contre des adversaires soutenus par l'État dans le théâtre le plus contesté de la planète.

Mais le travail n'est pas terminé. Les couches d'infrastructure centralisée, les vulnérabilités des ponts, les dépendances au cloud et la menace imminente de l'informatique quantique créent toutes des surfaces d'attaque réelles que la couche de base de Bitcoin ne peut pas résoudre seule. L'avenir de l'infrastructure nationale de cybersécurité décentralisée réside dans l'application des principes architecturaux de Bitcoin à chaque couche de la pile — des nœuds physiques aux systèmes d'identité en passant par les communications. Ce travail est en cours. Et la course pour la construire est géopolitique.

FAQ

Faire fonctionner un nœud Bitcoin est-il identique à investir dans le bitcoin ?

Non. L'exécution d'un nœud Bitcoin ne nécessite aucun investissement, aucun matériel minier spécialisé et ne génère aucune récompense financière. Cela signifie stocker une copie complète de la blockchain et valider les transactions de manière indépendante. L'armée américaine ne mine pas de bitcoin — elle utilise le nœud pour surveiller le réseau et effectuer des tests opérationnels sur la sécurisation et la protection des réseaux à l'aide du protocole Bitcoin.

Le gouvernement américain pourrait-il utiliser son nœud bitcoin pour censurer ou contrôler les transactions ?

Non. La blockchain est prise en charge par des dizaines de milliers de nœuds répartis dans le monde entier. Cette structure décentralisée signifie qu'aucun opérateur unique ne contrôle la validation des transactions. Un nœud géré par un gouvernement ne menacerait pas l'indépendance du réseau. Les règles de consensus du bitcoin sont appliquées collectivement — tout nœud qui tente de les violer est simplement rejeté par le reste du réseau.

Qu'est-ce que le DePIN et comment est-il lié au modèle de cybersécurité de bitcoin ?

DePIN (réseaux décentralisés d'infrastructure physique) combine l'Internet des objets avec la technologie blockchain et la conception crypto-économique pour créer une approche plus distribuée et résiliente de l'infrastructure numérique, motivée par le besoin d'améliorer la souveraineté des données, de réduire la centralisation de la confiance et d'augmenter la résilience face aux points uniques de défaillance. DePIN applique l'insight fondamental de Bitcoin — que la coordination distribuée et incitée peut remplacer le contrôle centralisé — à l'infrastructure physique, comme les réseaux sans fil et le stockage de données.

Quelle est la thèse du « Softwar » et pourquoi est-elle pertinente pour la cybersécurité nationale ?

La thèse de "Softwar" du major Jason Lowery présente la preuve de travail comme une forme de projection de puissance militaire dans l'espace cybernétique, sans recours à la force physique. L'argument est que, tout comme la dissuasion nucléaire impose des coûts physiques aux agresseurs potentiels, la preuve de travail impose des coûts computationnels et énergétiques réels aux attaquants cybernétiques — modifiant fondamentalement l'économie des opérations cybernétiques offensives. Le témoignage du contre-amiral Paparo devant le Congrès en avril 2026 résonne directement avec ce cadre.

Avertissement : Cet article a uniquement une finalité informative et ne constitue pas un conseil financier ou en matière d'investissement. Les investissements dans les cryptomonnaies comportent des risques importants. Effectuez toujours vos propres recherches avant de trader.

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.