Attaque de l'interface CoW Swap expliquée : détournement DNS, son fonctionnement et comment protéger votre wallet dans DeFi

2026/04/22 11:00:00

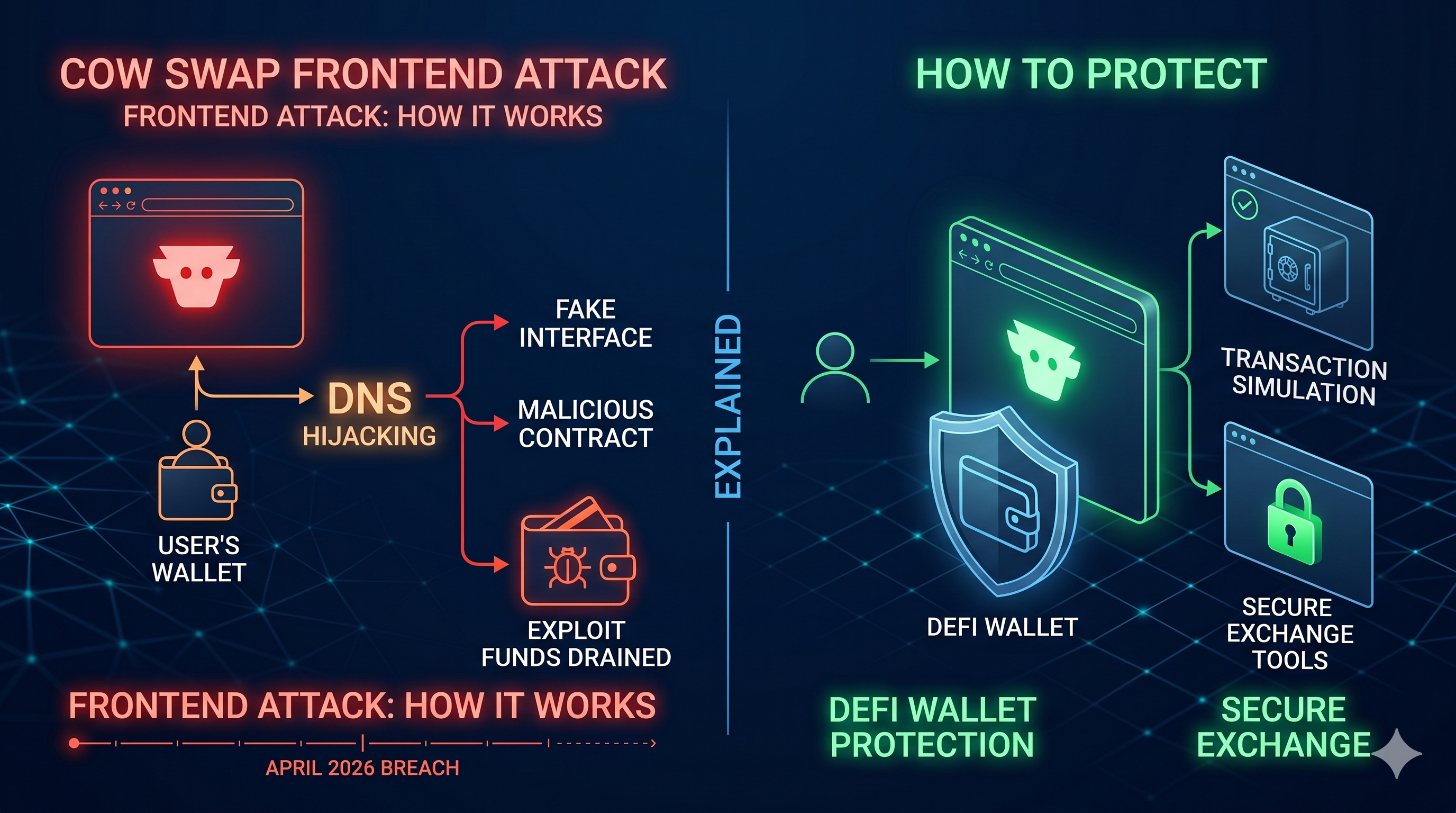

Dans le monde exigeant de la finance décentralisée, la sécurité est généralement discutée en termes d’audits de contrats intelligents et de vulnérabilités sur chaîne. Toutefois, l’attaque de CoW Swap d’avril 2026 a servi de rappel brutal que la partie la plus vulnérable d’une dapp n’est pas toujours le code, mais son interface. En piratant le système de noms de domaine (DNS), les attaquants ont réussi à détourner plus de 1,2 million de dollars auprès d’utilisateurs qui croyaient utiliser une plateforme fiable.

Cet article explique comment l'usurpation DNS de CoW Swap s'est produite, pourquoi les attaques frontend deviennent l'arme privilégiée des pirates en 2026, et les étapes spécifiques que vous devez suivre pour garantir la sécurité de votre wallet lorsque le site « officiel » ne peut plus être cru.

Points clés

-

Le 14 avril 2026, le domaine cow.fi a été piraté, redirigeant les utilisateurs vers un site de phishing malveillant qui a vidé les wallets connectés.

-

Contrairement à une exploitation de contrat intelligent, le détournement DNS manipule le chemin entre votre navigateur et le serveur, rendant un site falsifié identique au site réel.

-

Les attaquants de CoW Swap ont utilisé des documents falsifiés et des vulnérabilités de la chaîne d'approvisionnement dans le processus d'enregistrement de domaine .fi pour prendre le contrôle.

-

Les utilisateurs doivent s'appuyer sur des outils de simulation de transaction et des portefeuilles matériels qui affichent les données brutes réelles de la transaction, et non seulement ce qui est affiché sur le site web.

-

Si vous avez interagi avec CoW Swap pendant la fenêtre d'attaque, vous devez révoquer toutes les autorisations immédiatement à l'aide d'outils comme Revoke.cash.

Le détournement DNS de CoW Swap d'avril 2026 : Qu'est-ce qui s'est passé ?

Dans le paysage DeFi actuel, nous supposons souvent que tant que les contrats intelligents d’un protocole sont audités, nos fonds sont en sécurité. Toutefois, les événements du 14 avril 2026 ont prouvé que l’infrastructure web située entre l’utilisateur et la blockchain constitue une cible massive, souvent mal sécurisée. L’attaque contre CoW Swap n’était pas une défaillance du code décentralisé, mais une exploitation sophistiquée du système de noms de domaine (DNS) centralisé.

Un calendrier de la violation

L'incident a commencé vers 14:54 UTC le 14 avril, lorsque l'équipe CoW Swap a identifié pour la première fois des anomalies dans la résolution du domaine

cow.fi. En quelques minutes, il est devenu clair que l'interface officielle avait été piratée au niveau du registraire.-

14:54 UTC : La violation est détectée. Les attaquants ont réussi à rediriger le trafic de

swap.cow.fivers une adresse IP malveillante hébergeant une copie parfaitement identique de l'interface de trading. -

15:41 UTC : CoW DAO a publié un avertissement urgent sur les réseaux sociaux, demandant aux utilisateurs d'arrêter toutes les interactions avec le site et de révoquer toutes les autorisations récentes.

-

18:30 UTC : Pour assurer la continuité du service et protéger les utilisateurs, l'équipe a lancé une migration d'urgence vers un domaine de secours, cow.finance.

-

15 avril : Suite à une coordination intense avec le registre .fi et Gandi SAS, le domaine original

cow.fia été entièrement récupéré et sécurisé avec RegistryLock dans les environ 26 heures suivant le piratage initial.

L'impact et les pertes

Bien que l'attaque ait été relativement de courte durée, son impact a été significatif en raison du volume élevé de liquidité qui traverse habituellement le protocole CoW. Les données préliminaires d'analyse post-incident estiment les pertes totales des utilisateurs à environ 1,2 million de dollars.

Le vol le plus médiatisé a impliqué un seul trader qui a involontairement interagi avec l'interface malveillante, entraînant la perte de 219 ETH (valant plus de 750 000 $ à l'époque). Les attaquants ont utilisé un script de « wallet drainer » qui présentait aux utilisateurs ce qui semblait être une autorisation standard de jeton, mais qui était en réalité une autorisation large permettant à l'attaquant de vider les actifs.

Crucialement, CoW Swap a confirmé que les contrats sur chaîne, les API backend et les réseaux de solveurs sont restés entièrement sécurisés. L'infrastructure du protocole principal n'a jamais été compromise ; la vulnérabilité existait uniquement dans la chaîne d'approvisionnement de l'enregistrement de domaine, où les attaquants ont utilisé des documents d'identité falsifiés pour tromper le personnel de l'enregistreur et obtenir le contrôle DNS.

Anatomie d'un hijacking DNS : comment cela fonctionne

Dans un piratage, le code sous-jacent est exploité. Dans un détournement, l'infrastructure menant à ce code est déviée. Imaginez un voleur qui ne perce pas la serrure de votre maison, mais qui modifie les panneaux de rue pour que vous conduisiez accidentellement vers une version contrefaite de votre domicile.

L'attaque de la chaîne d'approvisionnement de l'enregistrement de domaine

La plupart des utilisateurs DeFi supposent que la sécurité des domaines est aussi décentralisée que la blockchain, mais elle reste l'une des vulnérabilités les plus centralisées dans Web3. Dans le cas de CoW Swap, les attaquants n'ont pas violé les serveurs internes du CoW DAO ; ils ont ciblé la chaîne d'approvisionnement, spécifiquement le registre finlandais et le registrar.

En utilisant des techniques sophistiquées d'ingénierie sociale et des documents d'identité falsifiés, les attaquants ont convaincu le personnel d'assistance du registrar qu'ils étaient les véritables propriétaires du domaine

cow.fi. Une fois qu'ils ont obtenu accès au compte administratif, ils n'ont pas supprimé le site. Au lieu de cela, ils ont modifié les enregistrements DNS A, redirigeant le domaine loin des serveurs sécurisés de CoW Swap vers un serveur malveillant hébergé sur Cloudflare sous leur contrôle.Le site de phishing « Shadow »

Une fois le DNS redirigé, toute personne tapant

swap.cow.fi se voyait servir une version « ombre » du site. Cette interface contrefaite était pixel parfait, utilisant souvent les feuilles de style et les ressources d’images originales du site pour ressembler exactement à la plateforme réelle.Le cœur de ce site fantôme était un script de vidange de wallet. Lorsqu'un utilisateur connectait son wallet, le script procédait à :

-

Analyser les actifs : Identifiez instantanément les jetons et NFT les plus précieux du wallet de l'utilisateur.

-

Générer des autorisations malveillantes : Au lieu d’un échange standard, le site afficherait une demande de signature pour une autorisation ERC-2612 ou une fonction

setApprovalForAlllarge. -

L'attrape : l'interface utilisateur masquait ces signatures sous la forme d'une « mise à jour de sécurité » ou d'une étape de « vérification du réseau ». Une fois que l'utilisateur avait signé, il remettait effectivement à l'attaquant un « chèque en blanc » pour déplacer ses actifs à sa guise.

Pourquoi votre navigateur ne peut pas faire la différence

L'aspect le plus terrifiant d'un hijacking DNS est qu'il contourne l'intuition utilisateur standard. Étant donné que la résolution DNS se produit au niveau de l'infrastructure, l'URL dans la barre d'adresse de votre navigateur reste exactement la même — elle indique toujours

https://swap.cow.fi.Pourquoi les attaques frontend sont-elles la nouvelle frontière du DeFi ?

Pendant des années, la principale menace était un « bug dans le code », une faille logique dans un contrat intelligent permettant aux pirates de vider le trésor d’un protocole. Toutefois, comme les outils de vérification formelle et d’audit assisté par l’IA ont rendu les exploitations sur chaîne plus difficiles à exécuter, les attaquants ont orienté leurs efforts vers le chemin de moindre résistance : l’interface utilisateur.

Contrats arrivés à échéance vs. infrastructure faible

L'industrie DeFi a dépensé des millions de dollars dans des audits de contrats intelligents, mais très peu dans la sécurité de l'infrastructure web. Alors que le coffre d'un protocole peut être mathématiquement sécurisé, le site web utilisé pour accéder à ce coffre repose souvent sur des technologies centralisées des années 1990, comme le DNS et les registraires de domaines.

Les pirates ont réalisé qu'il est beaucoup plus facile de tromper un employé d'un registraire par ingénierie sociale ou falsification d'identité que de trouver une vulnérabilité zero-day dans un contrat Solidité éprouvé. C'est pourquoi nous avons observé une augmentation massive des attaques frontend ciblant des protocoles majeurs comme OpenEden, Curvance et Maple Finance.

DNS comme un recul de confiance

Les attaques frontend sont particulièrement dangereuses car elles sont invisibles à l'œil nu. Dans une attaque d'hameçonnage standard, un utilisateur pourrait remarquer une URL mal orthographiée (par exemple,

coowswap.fi). Dans un événement de détournement DNS comme la violation de CoW Swap, l'URL est à 100 % correcte.Vitalik Buterin a déclaré célèbremment que 2026 serait l'année où les développeurs devront inverser le recul de la confiance dans le DNS. Le problème fondamental est que le navigateur web moderne n'a pas été conçu pour l'ère du « Code est loi ». Lorsqu'un serveur DNS est compromis, il brise toute la chaîne de confiance sans aucun avertissement à l'utilisateur. L'icône de « verrouillage » de votre navigateur est effectivement utilisée contre vous, en vous donnant un faux sentiment de sécurité tandis que vous êtes connecté à une IP malveillante.

La montée du scam-as-a-service

Une nouvelle génération de draineurs de wallet, comme le draineur AngelFerno, a rendu possible pour même les attaquants à faible compétence d'effectuer des hijacks frontend à fort impact.

Ces scripts de prélèvement sont des logiciels sophistiqués qui :

Identifiez les « baleines » : analysez instantanément un wallet connecté pour prioriser les actifs les plus précieux.

Créer des signatures trompeuses : Ils ne se contentent pas de demander un transfert ; ils génèrent des signatures ERC-2612 Permit complexes qui ressemblent à des interactions de protocole standard, mais accordent à l'attaquant un contrôle total.

Automatiser les profits : les fonds volés sont automatiquement répartis entre l’escroc et le développeur du drainer, créant une boucle d’incitation professionnalisée qui garantit que les attaques frontend restent une menace persistante pour la frontière DeFi.

Comment protéger votre wallet contre les attaques frontend ?

Utilisez les outils de simulation de transaction

La meilleure défense contre une prise de contrôle de l’interface frontend est un pare-feu pré-transaction. Des outils comme Pocket Universe, Wallet Guard et Fire sont des extensions de navigateur qui agissent comme une couche intermédiaire entre le dapp et votre wallet.

Lorsque vous cliquez sur « Échanger » ou « Approuver », ces outils simulent la transaction dans un environnement privé et vous montrent exactement ce qui arrivera à vos actifs avant de signer. Si un site piraté tente d'utiliser un « Permit » pour vider votre ETH tout en affichant un bouton « Confirmer l'échange » dans l'interface, le simulateur détectera cette incohérence et affichera un avertissement indiquant que « 219 ETH quitteront votre wallet en échange de 0 $ ».

Environnements de signature à effet de levier isolé

Les portefeuilles traditionnels comme MetaMask sont souvent « aveugles » face à l'intention malveillante d'une interface frontend piratée. Maintenant, de nombreux utilisateurs avancés ont migré vers Rabby Wallet ou Frame, conçus spécifiquement pour la sécurité DeFi.

Analyse automatique des risques : Rabby analyse nativement chaque transaction et signale si un contrat est nouveau, non vérifié ou récemment associé à des exploitations.

Origines autorisées : Ces wallets maintiennent une base de données d'adresses de contrats officiels vérifiées. Si vous êtes sur

cow.fi mais que le contrat demandant l'autorisation n'est pas le contrat officiel CoW Swap Settlement, le wallet affichera une alerte de sécurité de haut niveau.Clarté contextuelle : Au lieu d'afficher une chaîne hexadécimale brute, ces environnements traduisent le code en anglais simple : "Vous accordez à [Hacker Address] l'autorisation de dépenser vos USDC."

Portefeuilles matériels

Un wallet matériel comme le Ledger Flex ou le Trezor Safe 5 n'est aussi sécurisé que l'utilisateur qui le manipule. Pendant l'attaque de CoW Swap, de nombreuses victimes ont utilisé des wallets matériels mais ont quand même perdu des fonds car elles ont activé le « Blind Signing ».

Pour survivre à un hijacking DNS, vous devez considérer l'écran de votre wallet matériel comme la seule source de vérité.

Désactivez la signature aveugle chaque fois que possible pour forcer l'appareil à afficher les détails complets de la transaction.

Vérifiez le destinataire : vérifiez toujours l'adresse du contrat affichée sur votre Ledger ou Trezor par rapport à une source fiable (comme Etherscan ou la documentation officielle du projet).

Vérifiez le montant : Si vous effectuez un échange de 100 $, mais que l'appareil affiche une demande d'autorisation « Unlimited », rejetez immédiatement la transaction.

Hygiène des autorisations et révocation

Même si vous n'avez pas été attaqué, vous avez probablement des autorisations infinies en attente dans votre wallet provenant de transactions passées. Si l'un de ces protocoles subit une violation de son interface dans le futur, vos fonds sont en danger.

Établir une routine d’hygiène des autorisations est essentiel. Utilisez Revoke.cash ou le gestionnaire d’autorisations intégré à votre wallet une fois par semaine pour auditer vos autorisations. Recherchez :

Autorisations illimitées : modifiez-les en montants spécifiques.

Contrats obsolètes : Révoquez l'accès à tout dapp que vous n'avez pas utilisé au cours des 30 derniers jours.

Autorisations suspectes : Si vous voyez une autorisation pour un contrat que vous ne reconnaissez pas, révoquez-la immédiatement.

Trader en toute sécurité face aux risques de sécurité sur KuCoin

Bien que la DeFi offre de l'innovation, le manque de responsabilité centralisée lors d'un hijacking DNS peut laisser les utilisateurs isolés. Pour ceux qui souhaitent obtenir une exposition à l'écosystème DeFi sans les risques d'infrastructure liés aux interfaces non vérifiées, KuCoin propose un environnement sécurisé et surveillé construit sur des normes de sécurité institutionnelles.

Accéder aux tokens DeFi via des plateformes d'échange sécurisées

Lorsqu'un protocole comme CoW Swap subit une violation de son interface, le prix du token natif (COW) subit souvent une volatilité extrême. Trader sur le KuCoin Spot Market vous permet d'échanger et de détenir des tokens COW sans jamais interagir avec une interface dapp potentiellement compromise. En gardant vos actifs au sein de l'écosystème KuCoin, vous bénéficiez d'une surveillance du marché en temps réel et d'une liquidité élevée, ce qui vous permet d'entrer ou de sortir de positions même lorsque le site officiel du protocole est hors ligne ou compromis.

Infrastructure de sécurité de KuCoin

Contrairement aux registraires de domaines décentralisés qui ont échoué lors de l'attaque CoW Swap, KuCoin met en œuvre une stratégie de défense multicouche conçue pour une résilience institutionnelle.

Au 2026, KuCoin conserve les certifications SOC 2 Type II et ISO 27001:2022, qui représentent la norme or pour la gestion de la sécurité de l'information.

Suite à une optimisation majeure de l'architecture du wallet, KuCoin a amélioré sa logique de gestion des adresses, offrant un système de protection des actifs plus fiable et résilient, surveillé en temps réel par des équipes techniques dédiées.

KuCoin utilise l'authentification multifactorielle (MFA) et des protocoles de délai de retrait pour les nouvelles adresses, empêchant les scénarios de "retrait instantané" couramment observés lors d'attaques de phishing frontend.

Générer un rendement avec une sécurité institutionnelle

L'un des principaux moteurs poussant les utilisateurs à visiter des interfaces DeFi à risque est la recherche de rendement.

Conserver pour gagner : la fonction Conserver pour gagner de KuCoin vous permet de générer des récompenses quotidiennes directement sur vos soldes de trading disponibles (Spot, Marge et Futures) sans jamais bloquer vos fonds.

KuCoin Earn : Pour ceux qui recherchent des rendements plus élevés, KuCoin Earn propose une gamme de produits professionnels, du Simple Earn au staking à durée fixe, tous soutenus par les contrôles de risque internes de la plateforme d'échange. Cela offre une alternative bien plus sûre que d'interagir avec des interfaces DeFi expérimentales pendant les périodes d'instabilité DNS généralisée.

Conclusion

L'incident CoW Swap de 2026 est un rappel brutal que la partie décentralisée du DeFi se termine souvent à l'interface utilisateur. Alors que les attaquants déplacent leur focus des exploits de code complexes vers des hijacking DNS simples et efficaces, la responsabilité de la sécurité retombe sur l'utilisateur. En combinant des wallets matériels, la simulation de transactions et la sécurité institutionnelle de plateformes comme KuCoin, vous pouvez naviguer dans le paysage DeFi sans devenir la prochaine une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une une uneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeuneeunee un headline.

FAQ

CoW Swap est-il sûr à utiliser maintenant ?

Oui. L'équipe CoW a récupéré le domaine, activé RegistryLock et migré vers une infrastructure plus sécurisée. Toutefois, vérifiez toujours que vous êtes sur le bon URL.

L'attaque de CoW Swap a-t-elle affecté les contrats sur chaîne ?

Non. Les contrats intelligents n'ont jamais été compromis. Seule l'interface du site web a été piratée. Si vous n'avez pas signé de transaction pendant la fenêtre d'attaque, vos fonds restent en sécurité.

Qu'est-ce qu'un RegistryLock ?

RegistryLock est une couche de sécurité supplémentaire fournie par les registraires de domaines qui exige une vérification manuelle et multifacteur par du personnel autorisé avant toute modification des paramètres DNS d'un domaine.

Comment puis-je savoir si un site a été piraté ?

Il est presque impossible de le déterminer en se basant uniquement sur l’URL. Utilisez un simulateur de transaction (comme Rabby Wallet) pour vérifier si le contrat avec lequel vous interagissez est le contrat officiel vérifié.

Dois-je déplacer mes fonds vers un nouveau wallet ?

Si vous avez signé une « approbation » ou un « permis » pendant la fenêtre d’attaque, votre wallet pourrait être en danger. Vous devez révoquer immédiatement toutes les autorisations via Revoke.cash ou déplacer vos actifs vers un nouveau wallet matériel sécurisé.

Clause de non-responsabilité :Ce contenu est fourni à titre informatif uniquement et ne constitue pas un conseil en investissement. Les investissements dans les cryptomonnaies comportent des risques. Veuillez effectuer vos propres recherches (DYOR).

Avertissement : Pour votre confort, cette page a été traduite à l'aide de la technologie IA (GPT). Pour obtenir les informations à la source, consultez la version anglaise originale.