Ano ang Dusting Attack at Ano ang Kanyang Mga Katangian?

2026/04/05 00:16:33

Ang isang dusting attack ay hindi isang direkta ng pagkakasira ng mekanismo kundi isang masusing teknik ng pagpapahalaga sa privacy na gumagamit ng transparency ng blockchain upang tukuyin, i-cluster, at sa huli ay mapalitan ang pagkakakilanlan ng mga gumagamit ng cryptocurrency, na nagpapalit ng mga parang walang halagang transaksyon sa makapangyarihang mga kasangkapan para sa target na cyber threats.

Isang tahimik na banta na nakatago sa harap ng mga mata

Kadalasang hindi nagpapahayag ang isang dusting attack. Dumating ito bilang isang maliit na, halos walang kahulugan na transaksyon, minsan ay ilang sentimo lamang ng halaga ng cryptocurrency, tahimik na nasa wallet nang hindi nagdudulot ng pag-aalala. Gayunpaman, sa ilalim ng hindi mahalagang halagang iyon ay may isang kalkuladong estratehiya na idinisenyo upang maipakita ang isang mas mahalagang bagay: pagkakakilanlan. Sa cryptocurrency ecosystem, kung saan ang privacy ay madalas na ipinapalagay ngunit hindi garantisado, naging isang subtil na paraan ng pagmamasid ang mga micro-transaksyong ito. Ayon sa iba’t ibang paliwanag tungkol sa dusting attacks, ang mga attacker ay nagdadala ng maliit na halaga ng crypto sa maraming address upang masubaybayan at i-analyze kung paano galawin ang mga pondo na iyon sa blockchain.

Nagtatrabaho ang paraan na ito dahil ang mga network ng blockchain ay transparent sa disenyo. Ang bawat transaksyon ay publikong nakarehistro, gumagawa ng permanenteng at matraceable na ledger. Habang ang mga wallet address ay hindi direktang nagpapakita ng personal na pagkakakilanlan, lumalabas ang mga pattern sa paglipas ng panahon. Ang isang dusting attack ay nagpapahalaga sa transparency na ito, gumagamit ng data kaysa puwersa upang mahanap ang mga koneksyon sa pagitan ng mga wallet. Sa pagkakaiba sa mga pag-atake sa pag-hack na tumutok sa mga vulnerability sa software, ang dusting attacks ay tumutok sa mga pattern ng pag-uugali. Ginagawa nila ang mga karaniwang transaksyon bilang mga breadcrumb, unti-unting pinapakita ang mga istruktura ng pagmamay-ari.

Ang nagiging interesante sa banta na ito ay ang kanyang pagkakaroon ng pagkakatago. Maraming gumagamit ang hindi nakakakita ng mga pag-deposito na ito, at mas kaunti pa ang nagkakaintindi ng kanilang layunin. Ang pag-atake ay hindi nangangailangan ng aksyon, hindi nagpapalabas ng mga alarma, at hindi sumisikat na manakaw ng mga pondo agad. Sa halip, ito ay naghihintay. Ang pagiging matiyaga na ito ang nagiging dahilan kung bakit ang mga dusting attack ay sobrang epektibo, at sobrang hindi sapat na pinapahalagahan.

Pag-unawa sa “Dust” sa Konteksto ng Cryptocurrency

Upang maunawaan ang isang dusting attack, kailangang unawain muna kung ano ang tunay na kahulugan ng “dust”. Sa cryptocurrency, ang dust ay tumutukoy sa napakaliit na amount ng mga digital asset, madalas ay napakaliit na hindi praktikal para sa pagbili. Halimbawa, sa Bitcoin network, ang dust ay maaaring ilang sandaling satoshis lamang, isang maliit na bahagi ng isang sentimo sa halaga.

Ang mga amount na ito ay umiiral nang natural sa mga blockchain system. Sa paglipas ng panahon, ang paulit-ulit na transaksyon ay maaaring magiwan ng maliit na piraso ng cryptocurrency, kilala bilang unspent transaction outputs (UTXOs). Ang mga pirasong ito ay nagkakalat at madalas na iniwan ng mga user dahil sa kanilang maliit na financial value. Gayunpaman, ang mga bagay na tila hindi mahalaga sa pananaw ng financial ay maaaring napakalaking halaga mula sa pananaw ng data.

Ang mga attacker ay nagpapahalaga nito sa pamamagitan ng pagpapadala ng dust sa libu-libo ng wallet. Dahil pinapayagan ng mga blockchain network ang sinuman na magpadala ng pera sa anumang publikong address, walang hadlang na nagpapigil sa aksyong ito. Pagkatapos makarating ang dust sa isang wallet, ito ay naging bahagi ng kasaysayan ng transaksyon ng wallet. Dito ay nagsisimula ang tunay na estratehiya.

Ang dust ay naglalayong maging marker. Hindi ito inaasahang gamitin para sa kita kundi bilang kasangkapan sa pagsubaybay. Kapag isama ng isang user ang dust na iyon nang walang kaalaman sa isang hinaharap na transaksyon, nag-uugnay ito sa iba’t ibang wallet address. Sa paglipas ng panahon, ang mga ugnayang ito ay bumubuo ng mapa ng pagmamay-ari.

Sa ganitong kahulugan, ang dust ay higit na tungkol sa metadata kaysa sa pera. Ito ay nagpapalit sa blockchain mula sa isang financial ledger hanggang sa isang network ng inteligensya, kung saan kahit ang pinakamaliit na transaksyon ay maaaring magpalabas ng mga pattern tungkol sa pag-uugali, mga gawi, at pagkakakilanlan.

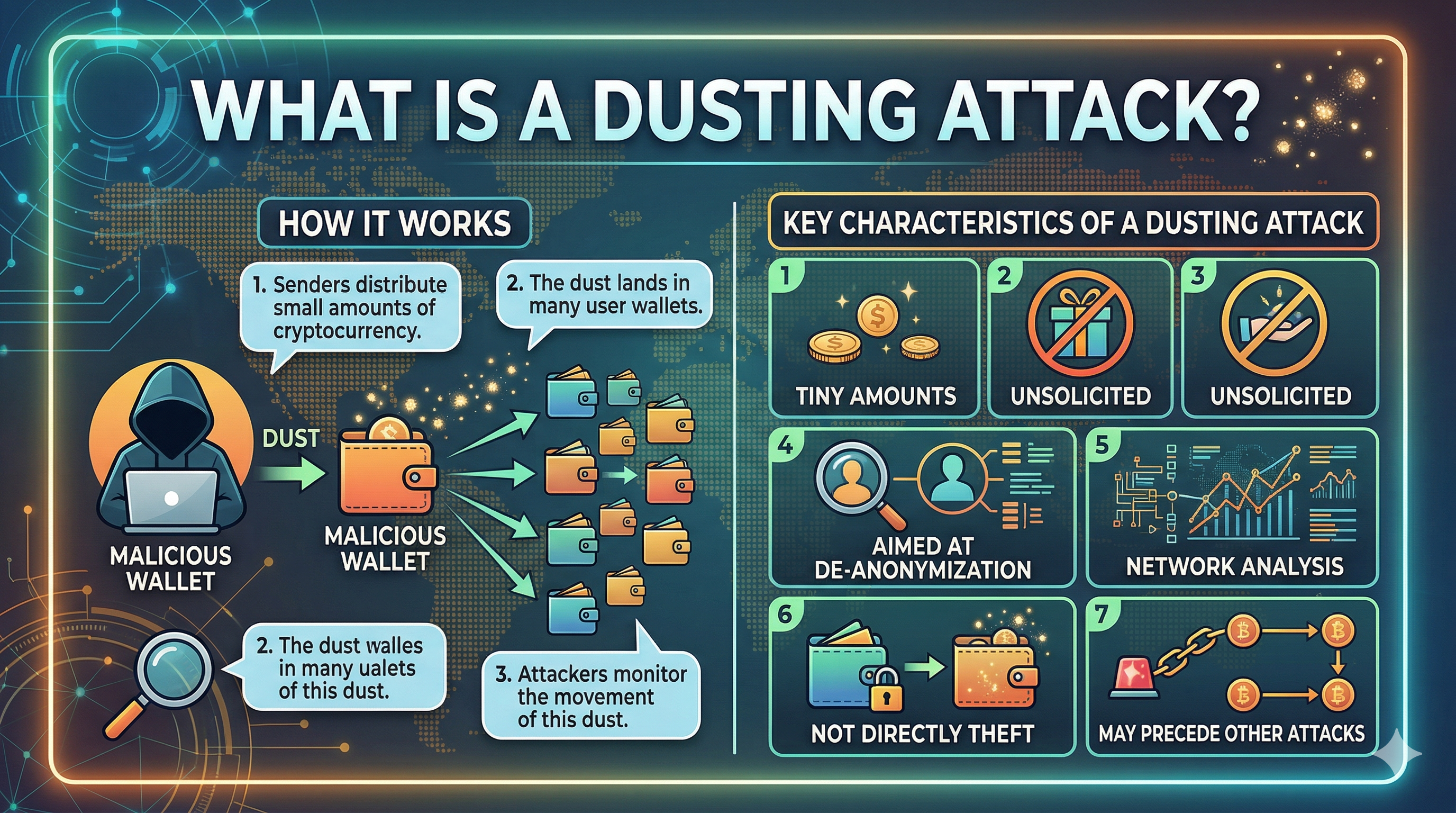

Paano gumagana ang isang Dusting Attack

Ang isang dusting attack ay sumusunod sa isang structured na proseso na nangyayari sa mga yugto, kadalasan nang walang kaalaman ng biktima kung ano ang nangyayari. Nagsisimula ito sa pagkolekta ng data. Ang mga attacker ay sinusuri ang mga blockchain network para sa mga aktibong wallet address, ang mga ito ay madalas na nagpapadala o natatanggap ng mga transaksyon. Mas malamang na mag-interactive ang mga aktibong wallet sa dust pagkatapos, kaya sila ang mga ideyal na layunin.

Ang susunod na yugto ay ang pagkakahatid. Mga maliit na amount ng cryptocurrency ang ipinapadala sa libo-libo, minsan sa milyon-milyon na address. Ang mga transaksyong ito ay awtomatiko, kailangan ng minimal na gastos kumpara sa potensyal na kaalaman na makakakuha. Ayon sa CoinTracker’s 2026 breakdown, madalas gamitin ng mga attacker ang mga script upang hatid ang dust nang epektibo sa malalaking dataset ng mga wallet.

Pagkatapos ng distribusyon, nagsisimula ang pagmamasid. Ito ang pinakamahalagang yugto. Ibinabala ng mga hacker ang galaw ng dust gamit ang mga tool sa blockchain analytics. Kung hindi naaangkop ang dust, maliit lamang ang halaga nito. Kung ginagamit naman ito, naging susi ito upang buksan ang mga koneksyon sa pagitan ng mga address.

Ang huling yugto ay ang pag-clustering at pag-identify. Kapag ang dust ay pinagsama sa iba pang pera sa isang transaksyon, ipinapakita nito na ang mga pondo ay nagmumula sa parehong entidad. Kung ang transaksyon na ito ay tumutugon sa isang centralized exchange na nangangailangan ng pag-verify ng identity, maaaring mag-link ang attacker ang wallet activity sa isang totoong pagkakakilanlan.

Hindi ito nakabatay sa pagbubrake ng mga sistema ng seguridad. Nakabatay ito sa pagtitiis, pagsusuri ng data, at pag-uugali ng tao. Ito ang nagiging dahilan kung bakit ito lalo na epektibo at mahirap masuri.

Ang Pangunahing Layunin: De-Anonymization

Hindi ang pagkakawala ang pangunahing layunin ng isang dusting attack, kundi ang pag-alis ng kahit anong pagkakakilanlan. Madalas na naniniwala ang mga gumagamit ng cryptocurrency na protektado ang kanilang pagkakakilanlan dahil ang mga wallet address ay hindi naglalaman ng personal na impormasyon. Bagaman teknikal na totoo, ang pagkakakilanlan na ito ay mahina.

Ang transparency ng blockchain ay nagpapahintulot sa sinuman na subaybayan ang mga transaksyon. Sa pamamagitan ng pag-link ng maraming wallet address, ang mga attacker ay maaaring bumuo ng isang profile ng pananalapi ng isang user. Kasama rito ang frequency ng transaksyon, mga asset na itinatago, at interaksyon sa mga partikular na platform. Sa paglipas ng panahon, ang data na ito ay nagsisiging detalyado.

Kapag natukoy ang mga wallet cluster, maaaring makabuo ang mga attacker ng mga pattern ng pagmamay-ari at kahit mag-estimate ng kabuuang halaga ng mga panatili. Ang impormasyong ito ay napakasanggol, lalo na kapag tinutukoy ang mga indibidwal o organisasyon na may mataas na net worth.

Lumalala ang panganib kapag nagkakasalubong ang mga insight na ito sa mga panlabas na pinagkukunan ng data. Halimbawa, kung nag-iinteract ang isang wallet sa isang regulated exchange, maaaring ma-expose ang mga personal na detalye sa proseso ng pag-verify ng identity. Kapag naitatag ang ugnayan, nawawala ang kahalintulad na pagkakaroon ng pagkakakilanlan.

Dahil dito, madalas na ilarawan ang dusting attacks bilang mga operasyon sa pagkolekta ng impormasyon. Hindi ito mga agad na banta kundi mga hakbang sa paghahanda. Sa pamamagitan ng pagpapalit ng anonymous na blockchain activity sa mga makikilala na pattern, gumagawa ang mga attacker ng mga pagkakataon para sa mas direkta at mas target na mga serangan sa hinaharap.

Mga Pangunahing Katangian ng Isang Dusting Attack

Ang mga dusting attack ay mayroong ilang pangunahing katangian na naghihiwalay sa kanila sa iba pang uri ng crypto na banta. Isa sa pinakamakikita ay ang napakaliit na laki ng transaksyon. Ang mga amount na ito ay pinag-iingat na hindi mahalaga, upang siguraduhing hindi ito magtrigger ng pag-aalala o agad na aksyon.

Ang isa pang katangiang nagpapakilala ay ang saklaw. Ang mga dusting attack ay kung saan ay hindi karaniwang nakatuon sa isang wallet lamang. Sa halip, kasali rito ang mass distribution sa libu-libong address. Pinapataas ng malawak na pagkakaroon na ito ang posibilidad ng pagkilala sa mga may-ari na may halaga.

Ang pagpapatuloy ay isang mahalagang katangian din. Ang dusting attacks ay hindi mga pangyayaring isang beses lamang. Maaaring gawin ng mga attacker ang paulit-ulit na kampanya, patuloy na nagkukolekta ng data at pinapabuti ang kanilang pagsusuri. Ang proseso ay maaaring magtrabaho sa ilang linggo o kahit ilang buwan.

Isang karagdagang katangian ay ang pagkakasalalay sa transparency ng blockchain. Sa pagkakaiba sa tradisyonal na cyberattack na nagpapakita ng mga vulnerability sa software, ang dusting attacks ay nagpapakita ng bukas na kalikasan ng mga blockchain system. Nakikita ang bawat transaksyon, kaya posible ang pagsubaybay at pagsusuri sa pag-uugali ng user nang walang direkta na interaksyon.

Sa huli, ang mga pag-atake na ito ay passive sa kalikasan. Hindi nangangailangan ng agad na pakikilahok mula sa biktima. Ang epekto ng pag-atake ay nakadepende kung tatagpo ba ang user sa dust.

Ang mga katangiang ito ay nagiging sanhi ng pagiging natatangi at subtil ng dusting attacks. Gumagana sila nang tahimik, nakakascale nang epektibo, at nakabatay sa mga pangunahing katangian ng blockchain technology.

Bakit Mas Mahalaga ang Dusting Attacks sa 2026

Ang mga dusting attack ay umunlad kasabay ng mas malawak na cryptocurrency ecosystem. Habang tumataas ang paggamit ng blockchain, tumataas din ang dami ng publikong available na transaction data. Ito ay gumagawa ng mas mayaman na kapaligiran para sa analisis at pagtataki. Mas masisigla na ang modernong blockchain analytics tools kaysa sa ilang taon na ang nakalipas. Kayang makita nito ang mga pattern, i-cluster ang mga address, at kahit manalba ang pag-uugali batay sa transaction history. Ito ay ginagawa ang mga dusting attack na mas epektibo kaysa kailanman.

Ipinaliwanag ng mga bagong ulat na ang mga dusting attack ay lalong madalas na ginagamit bilang bahagi ng mas malalaking estratehiya ng pag-atake. Madalas na ito ang unang hakbang sa mas kumplikadong operasyon, kabilang ang mga phishing campaign at targeted scams.

Ang pagtaas ng decentralized finance (DeFi) at ang paggamit ng maraming wallet ay nagdulot din ng mas malaking panganib. Madalas na pinapamahalaan ng mga user ang maraming wallet para sa iba’t ibang layunin, na gumagawa ng higit pang pagkakataon para sa mga hacker na ma-mapa ang mga koneksyon sa pagitan nila. Ang pagbabagong ito ay nangangahulugan na ang dusting attacks ay hindi na mga hiwalay na insidente. Ito ay bahagi ng mas malawak na trend patungo sa mga cyber threat na batay sa data, kung saan ang impormasyon, hindi ang pag-access, ang pangunahing layunin.

Mga Halimbawa at Pattern sa Tunay na Mundo

Hindi teoretikal ang dusting attacks, ito ay nangyari nang maraming beses sa iba’t ibang blockchain networks. Bitcoin, Litecoin, at Ethereum users ay lahat ay nagsalaysay ng pagtatanggap ng hindi nalalaman na micro-transactions.

Isang nakakatandaan na pattern ay ang pagkakapit ng mga mensahe o link sa dust transactions. Sa ilang kaso, natanggap ng mga user ang maliliit na amount ng cryptocurrency kasama ang memo na nag-uudyok sa kanila na bisitahin ang isang website. Madalas, ang mga link na ito ay nagtatapos sa phishing pages na disenyo upang makuha ang mga credentials o private keys.

Isang iba pang pattern ay ang pagtutok sa mga wallet na may mataas na halaga. Ang mga attacker ay nakafokus sa mga address na may malaking halaga, dahil mas mataas ang potensyal na kita mula sa matagumpay na de-anonymization. Pagkatapos makakilala, maaaring maging layunin ng mga user na ito para sa personalized na scam o mga pagtatangka na mag-extort.

Kinabiglang din dinadala ang mga institutional wallet. Sa mga kaso na ito, ang layunin ay maaaring lumampas sa pangkabuhayang kapakinabangan upang kasama ang kompetitibong intelihensya. Sa pamamagitan ng pagmamapa ng mga flow ng transaksyon, maaaring makaintindi ang mga attacker ng mga ugnayang pangnegosyo at mga operasyonal na estratehiya. Ipapakita ng mga halimbawang ito sa totoong mundo na ang dusting attacks ay madaling maadapt. Lumalago sila batay sa target, sa blockchain, at sa mga layunin ng attacker.

Karaniwang Maliit na Pagkakamali Tungkol sa Dusting Attacks

Isa sa mga pinakakaraniwang maling paniniwala ay ang pagkakataong direktang kukunin ng dusting attacks ang mga pera. Sa katotohanan, ang sariling pag-atake ay hindi nagpapababa ng seguridad ng wallet o nagpapakita ng mga private key. Nananatiling ligtas ang mga pera kung hindi maging biktima ng user sa isang pangalawang pag-atake.

Isang iba pang pagkakamali ay ang pag-iisip na ang dusting attacks ay makatotohanan. Bagaman hindi laging nakikita, mas madalas itong mangyayari kaysa sa inaasahan ng karamihan sa mga user. Maraming wallet ang may dust nang hindi napapansin ng may-ari.

May ilang gumagamit na naniniwala na ang pag-iwas sa dust ay nagtatanggal ng buong panganib. Habang ang pag-iwas sa dust ay nagbabawas sa eksposur, ang pangunahing pagkolekta ng data ay maaari pa ring mangyari kung ang mga pattern ay maaaring masukat mula sa iba pang transaksyon.

Mayroon ding maling paniniwala na ang mga malalaking investor lamang ang pinagtutuunan. Habang ang mga wallet na may mataas na halaga ay mga nakakaakit na layunin, madalas ang dusting attacks na maglalagay ng malawak na pagsasakop. Ang anumang aktibong wallet ay maaaring maging bahagi ng isang dataset.

Mahalaga na maintindihan ang mga maling paniniwala na ito. Ito ay nagbabago sa pananaw mula sa takot patungo sa pagkakaalam, na tumutulong sa mga gumagamit na makilala ang tunay na kalikasan ng banta.

Mga Pattern sa Pag-uugali na Hinahanap ng Mga Attacker

Ang mga dusting attack ay pangunahing tungkol sa pag-uugali. Mas interesado ang mga attacker sa pag-uugali ng mga user kaysa sa dust mismo.

Isang pangunahing pattern ay ang pagpapangkat ng transaksyon. Kapag pinagsama ng isang user ang maraming input sa isang solong transaksyon, ipinapakita nito na ang mga input na iyon ay nanggagaling sa parehong entidad. Ito ay pangunahing paraan para i-link ang mga address.

Ang isa pang pattern ay ang kadalasan. Ang mga regular na transaksyon ay nagbibigay ng higit pang mga puntos ng data, na nagiging mas madaling kilalanin ang mga gawi at hulaan ang hinaharap na pag-uugali.

Ang interaksyon sa centralized exchange ay isang kritikal na signal. Madalas na nangangailangan ang mga platapormang ito ng pag-verify ng identity, na gumagawa ng tulay sa pagitan ng anonymous na blockchain activity at real-world identity.

Maaari rin ng mga pattern ng oras na magpalabas ng mga pag-unawa. Halimbawa, ang mga patuloy na oras ng transaksyon ay maaaring mag-indicate ng lokasyon o pang-araw-araw na pag-uugali.

Ang mga signal na ito sa pag-uugali, kapag pinagsama, ay lumilikha ng detalyadong profile. Ito ang pangunahing layunin ng isang dusting attack, hindi lamang ang pagkilala sa isang wallet, kundi ang pag-unawa sa taong nasa likod nito.

Paano nagiging malalaking banta ang mga dusting attack

Ang mga dusting attack ay kung saan ay hindi karaniwang ang huling layunin. Ito ay ang simula ng isang mas malaking estratehiya. Pagkatapos makalap ng sapat na data, maaaring maglunsad ang mga mangmamaliw ng mas targeted at mas epektibong mga serbisyo.

Ang phishing ay isa sa mga pinakakaraniwang susunod na pag-atake. Gamit ang kaalaman tungkol sa mga panatili ng isang user o kamakailang transaksyon, ang mga mang-aapi ay makakagawa ng napakakapaniniwalaang mensahe. Maaaring magbanggit ang mga mensahe na ito sa mga partikular na detalye, na nagpapataas ng posibilidad ng tagumpay.

Ang pagmamalabis ay isa pang posibleng resulta. Kung makakakita ang isang attacker ng isang mataas na halaga ng wallet, maaari nilang subukang bantaan o pilitin ang may-ari.

Sa ilang kaso, ginagamit ang dusting attacks para sa pagmamasid kaysa sa direkta na pagpapahalaga. Maaaring gamitin ng mga organisasyon ito upang masubaybayan ang mga kalaban o tuklasin ang pag-uugali ng merkado.

Ipinapakita ng pag-unlad na ito, mula sa pagkolekta ng data hanggang sa target na aksyon, kung bakit hindi dapat ituring na walang panganib ang mga dusting attack. Ito ay bahagi ng mas malawak na ecosystem ng mga cyber threat.

Paano Makikilala ang Dusting Attack

Ang pagkilala sa isang dusting attack ay nangangailangan ng pagmamalasakit sa detalye. Ang pinakamalaking tanda ay ang pagtatanggap ng isang napakaliit, hindi inaasahang transaksyon mula sa isang hindi kilalang address. Madalas na lumalabas ang mga transaksyong ito nang walang paliwanag. Maaaring walang mensahe o maaaring maglaman ng mga ambigong o sospeksong tala.

Ang isa pang indikador ay ang pag-uulit. Ang maraming maliit na pag-deposit sa loob ng panahon ay maaaring mag-indicate ng isang patuloy na kampanya kaysa isang random na pangyayari.

Dapat din pansinin ng mga user ang mga hindi pamilyar na token. Sa ilang kaso, ang dust ay maaaring lumabas bilang mga bagong o hindi kilalang asset na idinagdag sa wallet.

Mahalaga ang pagmamasid sa kasaysayan ng transaksyon. Ang regular na pagsusuri ay makakatulong upang makakita ng hindi karaniwang pattern at makadistingguho sa normal na aktibidad at posibleng pag-atake. Ang pagkamalay ay ang unang linya ng depensa. Ang pagkilala sa mga palatandaan nang maaga ay makakapagpigil sa karagdagang pagkabulok.

Mga Wakas na Isip: Isang Laro ng Data na Nakakapalubog bilang Isang Transaksyon

Ang mga dusting attack ay nagpapakita ng isang pangunahing katotohanan tungkol sa blockchain technology: ang transparensya ay isang lakas at isang kahinaan. Ang parehong pagkakawasto na nagpapahintulot sa pagkakaroon ng tiwala ay nagpapahintulot din sa pagmamasid.

Hindi ang mga pag-atake na ito tungkol sa agad-agad na pananalapi. Tungkol ito sa impormasyon, ang pagkolekta nito, ang pagsusuri nito, at ang paggamit nito nang may estratehiya. Sa isang mundo kung saan ang data ay kapangyarihan, kahit ang pinakamaliit na transaksyon ay maaaring maging isang mahalagang ari-arian.

Ang pag-unawa sa dusting attacks ay hindi lamang tungkol sa seguridad. Ito ay tungkol sa pananaw. Kailangan ito ng pagtingin sa likod ng surface at pagkilala kung paano ang mga gawaing tila walang halaga ay maaaring magkaroon ng mas malawak na epekto.

Habang patuloy na lumalago ang cryptocurrency, patuloy din ang mga paraan na ginagamit upang manakwil dito. Ang dusting attacks ay isang halimbawa kung paano ginagamit ang pagbabago sa hindi inaasahang paraan.

Mga Karaniwang Tanong

Ano ang isang dusting attack sa simpleng termino?

Ang isang dusting attack ay nangyayari kapag isang tao ay nagpapadala ng maliit na amount ng cryptocurrency sa maraming wallet upang subaybayan at makilala ang kanilang mga may-ari.

2. Maaari bang makuha ng isang dusting attack ang iyong crypto?

Hindi, hindi ito direktang maaaring manakaw ng pera. Ang panganib ay mula sa susunod na mga pag-atake tulad ng phishing.

3. Bakit ginagamit ng mga attacker ang dust kaysa mag-hack?

Dahil ang blockchain data ay publiko, maaari ng mga attacker na kumalap ng impormasyon nang hindi lumabag sa mga sistema ng seguridad.

4. Dapat bang mag-alala kung natatanggap ko ang dust?

Hindi agad, pero dapat iwasan ang pag-interact dito at manatiling alerto.

5. Karaniwan ba ang dusting attacks sa 2026?

Oo, lalo na sa mga advanced na blockchain analytics na nagagawang mas madali ang pagsubaybay.

Pahiwatig

Ang nilalaman na ito ay para sa mga layuning impormasyonal lamang at hindi nagtataglay ng payo sa pag-invest. Ang pag-invest sa cryptocurrency ay may panganib. Mangyaring gawin ang inyong sariling pag-aaral (DYOR).

Disclaimer: AI technology (powered ng GPT) ang ginamit sa pag-translate ng page na ito para sa convenience mo. Para sa pinaka-accurate na impormasyon, mag-refer sa original na English version.