North Korea Crypto Hack 2026: $577 milyon ang nasakop sa mga pag-atake sa Drift Protocol at KelpDAO

2026/05/09 03:51:27

Panimula

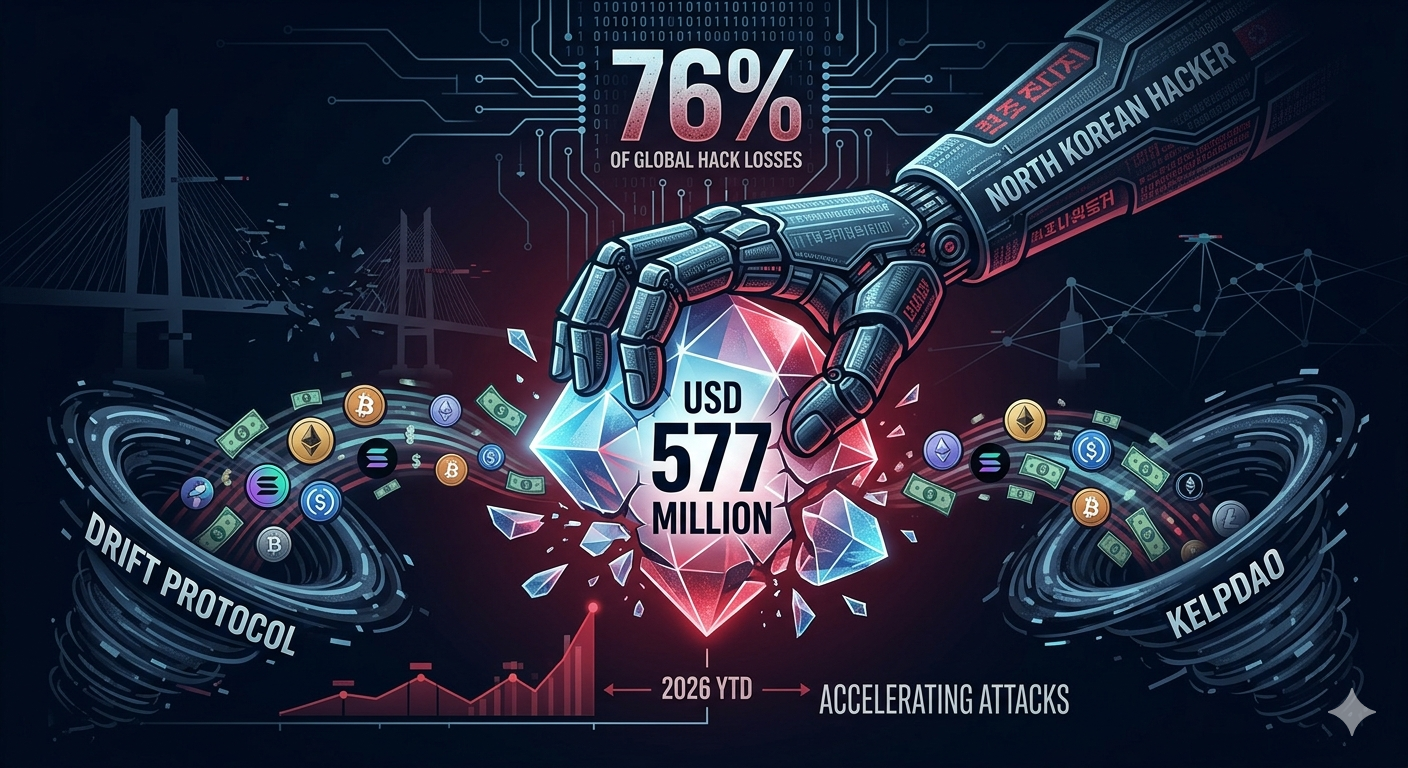

Nakawin ng mga hacker mula sa Hilagang Korea ang halos USD 577 milyon mula sa dalawang pag-atake lamang sa unang apat na buwan ng 2026 — isang bilang na kumakatawan sa 76% ng lahat ng pagkawala sa cryptocurrency dahil sa pag-hack sa buong mundo noong panahong iyon. Ang Drift Protocol breach noong Abril 1 at ang KelpDAO bridge exploit noong Abril 18 ay nagpapakita na ang mga elite hacking team ng Hilagang Korea ay hindi naglalabas ng higit pang mga pag-atake, kundi nagpapatakbo ng mas kaunting, mas tumpak na mga operasyon laban sa mga mataas na halagang target. Ayon sa TRM Labs, ang dalawang insidente na ito lamang ang kumakatawan sa 3% ng kabuuang insidente ng pag-hack mula Enero hanggang ngayon sa 2026, ngunit lalong lalo itong lalampas sa lahat ng iba pang paglabas na pinagsama-sama.

Paano nakuha ng North Korea ang $577 milyon sa loob ng dalawang pag-atake lamang?

Nakamit ng mga grupo ng hacker mula sa Hilagang Korea ang napakalaking kabuuang halaga na ito sa pamamagitan ng presisyon kaysa sa dami. Dalawang magkakaibang grupo ng banta mula sa Hilagang Korea — isa na may kinalaman sa operasyong TraderTraitor at isa pang itinuturing na hiwalay na subgroup — ay nagpatupad ng mga pag-atake sa Drift at KelpDAO sa loob ng walong araw ng isa't isa. Ang pinagsamang pagkakawala ng $577 milyon ay nagdudulot ng kabuuang $6 bilyon na crypto na nasasakop ng Hilagang Korea mula noong 2017, batay sa datos mula sa TRM Labs.

Hindi nakikita ang konentrasyon ng halaga. Noong 2025, ang Hilagang Korea ay nagsilbi bilang 64% ng lahat ng pagkawala sa crypto hack, na hinikayat lalo na ng rekord na paglabas ng $1.46 bilyon sa Bybit. Ang 76% noong 2026 hanggang Abril ay nagmarka bilang pinakamataas na patuloy na bahagi sa kasaysayan. Ang nagsisilbing pagkakaiba sa pattern noong 2026 ay hindi ang kadalasan — ang ritmo ng pag-atake ay nananatiling mababa — kundi ang kahusayan ng pagmamasid at ang laki ng mga indibidwal na layunin na pinili.

|

Taon

|

Bahagi ng Hilagang Korea sa Kabuuang Pagkawala mula sa Crypto Hack

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 YTD (Abril)

|

76%

|

Nagpapakita ang talahanayan sa itaas ng malinaw na pagpapabilis. Lumaki ang bahagi ng Hilagang Korea ng halos labing-isang beses mula sa batayang 2020-2021. Tinitiyak ng mga analista ng TRM na ipinapakita ng trend na ito ang isang estratehikong pagbabago patungo sa mga target na imprastruktura — mga bridge validator, mga multisig na governance contract, at mga cross-chain protocol — kung saan ang isang tanging kahinaan ay maaaring magdulot ng mga pagkawala na nasa nine-figure.

Ano ang nagbigay-daan sa pag-hack sa Drift Protocol?

Ang pag-atake sa Drift Protocol na may halagang $285 milyon noong Abril 1 ay nagpahayag ng isang Solana-native na tampok na tinatawag na durable nonce, kasama ang mga buwan ng social engineering na maaaring naglalaman ng walang katumbas na personal na pagpupulong sa pagitan ng mga proxy ng Hilagang Korea at mga empleyado ng Drift. Ang pag-atake ay nangangailangan ng tatlong linggo ng on-chain staging at mga buwan ng paghahanda, ngunit ang aktwal na pagbawas ng pera ay nangyari lamang sa halos 12 minuto matapos ito ma-activate.

Ang Durable Nonce Exploit

Ang isang durable nonce ay isang mekanismo ng Solana na disenyo upang palawigin ang kahalagahan ng transaksyon mula sa halos 90 segundo hanggang isang walang hanggang panahon. Ang tampok na ito ay umiiral para sa mga skenaryo ng offline hardware signing kung деin kailangan ang transaksyon na pre-sign at i-broadcast mamaya. Ang attacker ay nag-exploit nito sa pamamagitan ng pagpukaw sa mga tagapag-sign ng multisig na Security Council ni Drift upang mag-pre-authorize ng mga transaksyon na tila karaniwan sa panahon ng pag-sign.

Sa pagitan ng Marso 23 at Marso 30, nilikha ng attacker ang mga durable nonce account at inihanda ang pundasyon para sa pagpapatupad. Noong Marso 27, dinisenyo ni Drift ang kanyang Security Council sa bagong konfigurasyon ng 2-of-5 threshold na may zero timelock — isang pagbabago na inalis ang isang mahalagang proteksyon. Nang ipahatid ang mga pre-signed transaction noong Abril 1, nasa lugar na ang mga kondisyon para sa isang buong pagbawas. Ang mga nag-approve ay sumang-ayon sa mga transaction nang ilang linggo na ang nakalipas nang hindi alam ang konteksto kung saan sila ay gagamitin.

Ang Social Engineering Campaign

Ang pag-atake ng Drift ay nagsasangkot ng mga buwan ng targeted social engineering, ayon sa TRM Labs, na maaaring kasama ang mga pagpupulong sa personal sa pagitan ng mga operatibo ng Hilagang Korea o kanilang mga proxy at mga miyembro ng tim ng Drift. Kung patotohanan, ang mga interaksyong face-to-face na ito ay magkakaroon ng bagong pagtaas sa paraan ng pag-hack ng crypto ng Hilagang Korea. Ang mga attacker ay gumawa rin ng isang fiktibong asset na tinatawag na CarbonVote Token (CVT), isinama ang liquidity nito, at itinabas ang halaga nito sa pamamagitan ng wash trading. Tinanggap ng mga oracle ng Drift ang gawa-gawang collateral na ito bilang legal, na nagbigay-daan sa attacker na kunin ang totoong assets kabilang ang USDC at JLP tokens.

Paano gumana ang KelpDAO Bridge Exploit?

Ang paglabas ng $292 milyon sa KelpDAO noong Abril 18 ay nagamit ang isang kamalian sa disenyo ng single-verifier sa kanyang rsETH LayerZero bridge sa ethereum. Ang mga attacker ay nakompromiso ang dalawang internal RPC nodes, naglunsad ng distributed denial-of-service attack laban sa external nodes, at pinilit ang verifier ng bridge na mag-failover sa nasirang internal infrastructure. Ang mga nakompromisong nodes ay nag-report ng mali na ang rsETH ay na-burn sa source chain kahit na wala talagang nangyaring pag-burn.

Ang Single Verifier Vulnerability

Ang security model ng LayerZero ay sumusuporta sa pag-configure ng maraming independiyenteng verifier—kilala bilang Decentralized Verifier Networks—para sa pag-validate ng cross-chain message. Ang rsETH deployment ng KelpDAO ay gumamit lamang ng isang verifier: ang LayerZero Labs DVN. Walang pangalawang verifier na kailangan upang kumpirmahin ang message, sapat ang isang nagpapahintulot na source ng data upang pahintulutan ang isang fraudulent na transaksyon sa malaking iskala. Ang attacker ay tinanggal ang halos 116,500 rsETH na may halagang humigit-kumulang $292 milyon mula sa Ethereum bridge contract.

Ang $75 milyong pagpapahinga sa Arbitrum

Pagkatapos ng pagkakawala, iniwan ng mga hacker na TraderTraitor ang halos 30,766 ETH sa Arbitrum — isang L2 na may mas mataas na sentralisasyon kaysa sa ethereum mainnet. Ginamit ng Arbitrum Security Council ang kanilang emergency powers upang i-freeze ang mga pondo na may halagang humigit-kumulang $75 milyon. Ang pag-freeze na ito ay nag-trigger sa isang mabilis na paglilinis ng pera para sa natitirang bahagi na hindi i-freeze. Ipinagkakaloob ni TRM Labs ang pag-atake sa KelpDAO sa Hilagang Korea batay sa on-chain analysis ng parehong pre-funding para sa pag-atake at ang mga sumunod na pattern ng paglilinis ng pera.

Kilala na, ang ilang bahagi ng unang pondo para sa exploit ay nakatutok sa isang Bitcoin wallet na pinagmamay-ari ni Wu Huihui, isang Chinese crypto broker na inindict noong 2023 dahil sa paglilinis ng mga pagkakawala mula sa Lazarus Group. Ang iba pang pondo ay direktang pinagmulan mula sa BTCTurk hack, isa pang bagong pagkakawala ni TraderTraitor. Patotoo ng trail na ito ang direkta na pagkakakilanlan ng North Korea.

Paano ginagawa ang paglilinis ng mga nakuha na pera?

Ipapakita ng Drift at KelpDAO ang dalawang magkakaibang estratehiya ng paglilinis na hango sa iba’t ibang operasyonal na kondisyon at mga grupo ng mga hacker. Ipinapakita ng mga pagkakataong ito kung paano nag-aadapt ang mga hacker mula sa Hilagang Korea sa kanilang mga playbook para sa pagpapalabas ng pera batay sa kung nananatili pa ba ang kanilang nakuha ay may-ari sa sentralisadong o de sentralisadong imprastruktura.

Ang Nakatagong Ethereum ni Drift

Ang mga natanggap na token ng Drift ay na-convert sa USDC sa pamamagitan ng Jupiter, na-bridge sa Ethereum, at napalitan sa ETH — na pinamahagi sa mga bagong wallet bago ito maging ganap na walang gawain. Hindi pa naglipat ang natanggap na ETH mula sa araw ng pagkakasira. Ang grupo na responsable — na isinuri bilang magkaibang grupo sa TraderTraitor — ay sumusunod sa dokumentadong pattern ng Hilagang Korea ng pagpapanatili ng kita para sa mga buwan o taon bago isagawa ang isang structured, multi-phase cashout. Inaasahan ni TRM ang isang maraming buwan o taon na liquidation ng mga kita mula sa Drift, na nagpapakita na ang subgroup na ito ay sumusunod sa mas matiyaga at mapagbantay na paraan sa paglilinis.

Ang THORChain Pivot ng KelpDAO

Ang proseso ng paglilinis ng KelpDAO ay naganap ayon sa well-worn TraderTraitor playbook. Pagkatapos ng pag-freeze sa Arbitrum, hinanap ang halos $175 milyon sa unfrozen ETH patungo sa Bitcoin, karamihan sa pamamagitan ng THORChain — isang cross-chain liquidity protocol na walang KYC requirement. Gamit din ang Umbra, isang Ethereum privacy tool, upang palihis ang ilang wallet linkages bago ang pagkonberto sa Bitcoin. Ang patuloy na phase ng paglilinis ay kinokontrol nang halos buo ng mga Chinese intermediaries, hindi ng mga North Korean operators mismo.

Naging patuloy na tulay ng pagpili ang THORChain sa mga pinakamalaking pagkakasala ng North Korea. Sa 2025, ang karamihan sa mga pinagkakaitang pondo ng Bybit ay isinapalit mula sa ETH patungo sa BTC sa pamamagitan ng THORChain sa pagitan ng Pebrero 24 at Marso 2 — isang walang katulad na pagtaas sa cross-chain volume na iniproseso ng protocol nang walang pagtutok. Para sa North Korea, gumagana ang THORChain bilang isang maaasahang, mataas na kapasidad na exit ramp kung saan pumasok ang mga asset bilang ETH at lumabas bilang BTC nang walang operator na handang i-freeze o i-reject ang mga pag-transfer.

Bakit tumutulo ang bahagi ng North Korea sa pagkakawala ng cryptocurrency?

Ang bahagi ng North Korea sa kabuuang pagkawala dahil sa crypto hack ay tumaas mula sa ilalim ng 10% noong 2020 at 2021 patungo sa 76% noong 2026 hanggang Abril. Ang trend na ito ay nagpapakita ng isang estratehikong pag-unlad sa pagtarget, hindi pagtaas sa kahalagahan ng mga pag-atake. Ang mga hacker ng North Korea ay naglalagay ng mas kumplikadong mga paraan ng pagmamasid at maaaring gumagamit ng mga tool na AI upang mapabuti ang kanilang mga proseso sa social engineering.

Precision Targeting Over Volume

Ang mga pangunahing hacker ng Hilagang Korea ay nagpapatakbo ng isang maliit na bilang ng mga tumpak na inilalayon na operasyon bawat taon kaysa sa isang patuloy na malaking kampanya. Ang dalawang pag-atake noong 2026 ang nagsagawa ng 76% ng kabuuang halaga ng pag-hack. Ang grupo ay nagtatarget nang mas tumpak, nakatuon sa mga kapaligiran kung saan ang isang solong vulnerability ay nagdudulot ng mas malaking epekto — mga bridge validator networks, multisig governance contracts, at cross-chain protocols na may mahinang mekanismo ng pag-verify.

Ang Potensyal na Rolo ng AI sa Pagsisiyasat

Ang mga analista ng TRM ay nagsimulang mag-isip na ang mga operator mula sa Hilagang Korea ay naglalagay ng mga tool na may AI sa kanilang mga proseso ng pagmamasid at social engineering. Ang Drift attack ay nangailangan ng ilang linggo ng targeted na manipulasyon sa mga kumplikadong mekanismo ng blockchain kaysa sa tradisyonal na pagtutok sa simpleng pagkakasira ng private key. Ang presisyon ng social engineering — kabilang ang paglikha ng isang fiktibong token na may gawa-gawang oracle legitimacy — ay nagpapakita ng antas ng teknikal na paghahanda na maaaring mapalakas ng automated na pagkolekta ng impormasyon at paggawa ng sintetikong identidad.

Ano ang dapat ding panatilihan ng mga cryptocurrency exchange at mga user?

Mga paggalaw ng THORChain mula sa mga address ng Hilagang Korea

Ang mga exchange na tumatanggap ng BTC inflows mula sa THORChain pools ay dapat mag-screen laban sa mga kilalang address clusters ng KelpDAO at Lazarus Group. Ang THORChain ang nag-proseso ng karamihan sa kita mula sa Bybit breach noong 2025 at sa KelpDAO hack noong 2026. Ang pagkakakilanlan sa mga partikular na address ng KelpDAO ay patuloy na ginagawa — ang retroactive re-screening sa loob ng 30 araw ay makakakuha ng mga address na labelan pagkatapos ng unang tugon.

Solana Multisig at Governance Contract Exposure

Ang pag-atake sa Drift ay tumarget sa governance infrastructure, hindi sa application logic. Ang mga protocol na gumagamit ng Solana Security Council multisig na may durable nonce authorization ay dapat ituring ito bilang isang template attack na magiging kopya. Ang mga exchange na may Solana DeFi deposit exposure ay dapat i-flag ang mga inflow mula sa bridge contracts na ginamit sa Drift dispersal, kabilang ang mga partikular na Jupiter at Wormhole routes na natukoy ng mga blockchain investigator.

Pagpapaliwanag sa Pag-deposit ng Multi-Hop Bridge

Kasali ang KelpDAO at Bybit sa bridge o cross-chain infrastructure bilang lugar ng pag-atake o daan para sa paglilinis. Ang mga paglipat mula sa bridge patungo sa exchange ay isang prioridad na channel para sa pagmamasid sa mga kita mula sa Hilagang Korea. Ang pag-scan lamang sa unang-hop address ay hindi makakatanggap ng mga pondo na dumadaan sa mga intermediate wallet bago makarating sa exchange. Kailangan ng multi-hop analysis sa buong transaction chain upang matukoy ang mga nasasakop na deposito.

Mga Network ng Real-Time Alert

Ang Beacon Network ni TRM — na may higit sa 30 na miyembro na kasama ang mga pangunahing exchange at DeFi protocols — ay nagpapahintulot sa agad-agad na cross-platform na alert kapag ang mga pondo na may kinalaman sa Hilagang Korea ay dumating sa mga kalahok na institusyon, bago ma-clear ang pag-withdraw. Ang pag-scrub ng indibidwal ay nakakatanggap ng mga kilalang address, ngunit ang real-time networks ay nagtatapos sa pagkakalayo sa pagitan ng pagkakakilanlan at aksyon, na nagpapalit sa isang pagkakalantad na sinusukat sa araw sa isang alert na sinusukat sa minuto.

Paano Protektahan ang Mga Crypto Asset Mo sa KuCoin

Ang $577 milyong kinuha sa dalawang pag-atake lamang noong Abril 2026 ay nagpapakita kung bakit mas mahalaga kaysa kailanman ang pagpili ng isang exchange na nakatuon sa seguridad. Ginagamit ng KuCoin ang multi-layer security architecture na kasama ang micro-withdrawal wallets, dynamic multi-factor authentication, at industry-standard encryption upang protektahan ang mga asset ng mga user laban sa mga eksternal na paglabas at panloob na mga vulnerability. Para sa mga trader na may mga asset sa maraming chains, ang komprehensibong token coverage at real-time risk monitoring systems ng KuCoin ay nagbibigay ng karagdagang proteksyon laban sa pag-uugnay sa mga tainted funds mula sa malalaking paglabas tulad ng Drift at KelpDAO.

Maaaring dagdag pang proteksyon ng mga user sa pamamagitan ng pagpapagana ng lahat ng available na security features — kabilang ang withdrawal whitelist addresses, anti-phishing codes, at trading passwords — habang nananatiling maingat sa mga panganib ng bridge protocol. Lalo na lumalaganap ngayon ang North Korean hacking playbook sa pagtarget sa cross-chain infrastructure kaysa direktang sa exchange hot wallets, kaya mahalaga na maintindihan kong anong protocols ang iyong binabalewala at kung gumagamit ba sila ng single-verifier bridge designs o weak multisig configurations. Ang pag-rehistro sa KuCoin ay nagbibigay sa iyo ng access sa isang platform na aktibong nagmomonito para sa mga dinala na pera at nananatiling sunod sa mahigpit na compliance standards upang panatilihin ang mga tainted assets ay hindi nakalagay sa kanilang mga aklat.

Kongklusyon

Ang $577 milyong kita ng North Korea mula sa dalawang pag-atake lamang noong simula ng 2026 ay nagtatagpo ng bagong tuktok sa pagkonsentrasyon ng pagkakawala sa crypto. Ang paglabas sa Drift Protocol at KelpDAO ay nagpapakita na ang mga hacker ng North Korea ay naging mas kumplikado mula sa simpleng pagkakawala ng private key patungo sa mas kumplikadong pag-atake sa infrastraktura na kasama ang social engineering, manipulasyon ng bridge verifier, at buong buwan ng paghahanda bago ang pag-atake. Ang kanilang bahagi sa kabuuang pagkakawala dahil sa hack ay tumataas mula sa 7% noong 2020 patungo sa 76% noong 2026, na hinikayat hindi ng mas maraming pag-atake kundi ng mas makapangyarihang pag-atake.

Ang pagkakaiba sa paglilinis ng pera sa pagitan ng dalawang pag-atake — ang nakatago na Ethereum na yaman ni Drift kumpara sa aktibong pagkonbersyon ni KelpDAO sa THORChain — ay nagpapakita ng mga adaptable na operasyonal na playbook na disenyo para sa bawat grupo batay sa kanilang antas ng panganib at panahon ng pagkuha ng pera. Para sa mas malawak na crypto ecosystem, malinaw ang aral: ang bridge infrastructure, multisig governance, at cross-chain protocols ay ngayon ang pangunahing lugar ng pag-atake. Dapat mag-implementa ang mga exchange at mga user ng multi-hop screening, real-time alert networks, at mahigpit na due diligence sa bridge protocols. Habang lalong lumalaki ang kabuuang crypto theft ni North Korea patungo sa $6 bilyon, hindi na maaaring tingnan ng industriya ang mga paglabag na ito bilang mga hiwalay na insidente — sila ay isang patuloy, estado-na-suportadong kampanya laban sa sariling decentralized infrastructure.

Madalit na Tanong

Ano ang durable nonce at paano ito ginamit sa Drift hack?

Ang durable nonce ay isang tampok ng Solana na nagpapalawak sa kahalagahan ng transaksyon mula sa halos 90 segundo hanggang isang walang hanggan na panahon, na disenyo para sa offline hardware signing. Ang attacker sa Drift ay nag-udyok sa mga tagapagsiguro ng Security Council na mag-pre-authorize ng mga transaksyon gamit ang mekanismong ito nang ilang linggo bago ang tunay na pagbawas. Kapag migrado ng Drift ang kanyang multisig sa 2-of-5 configuration na may zero timelock noong Marso 27, ipinahatid ng attacker ang mga pre-signed na transaksyon noong Abril 1 at binawasan ang $285 milyon sa loob ng halos 12 minuto.

Bakit hinold ng Arbitrum Security Council ang $75 milyon ng mga perang pinagkakakitaan ng KelpDAO?

Ipinag-iwan ng mga hacker na TraderTraitor ang halos 30,766 ETH sa Arbitrum pagkatapos ng pag-atake sa bridge ng KelpDAO. Dahil gumagana ang Arbitrum na may mas mataas na sentralisasyon kaysa sa ethereum mainnet, ginamit ng Arbitrum Security Council ang kanilang kapangyarihang pang-emergensya upang i-freeze ang mga pondo na ito. Pinigilan ng aksyong ito ang mga hacker na ilipat ang bahagi ng $292 milyong kinita, bagaman ang natitirang hindi i-freeze na pondo ay agad na inililipat sa pamamagitan ng THORChain.

Paano pinapagana ng THORChain ang paglilinis ng pera ng Hilagang Korea?

Ang THORChain ay isang decentralized na cross-chain liquidity protocol na nagpapahintulot sa native asset swaps — tulad ng ETH patungo sa BTC — nang walang custodian o kailangan ng KYC. Sa pagkakaiba sa karamihan sa mga cross-chain platform, tumanggi ang THORChain na i-freeze o i-reject ang mga transaksyon mula sa mga kilalang ilegal na actor. Ang mga hacker mula sa Hilagang Korea at kanilang mga Chinese na tagapagbigay ay paulit-ulit na ginamit ang THORChain upang i-convert ang mga hundreds of millions na stolen ETH patungo sa Bitcoin, gawing ito ang kanilang consistent na exit ramp ng pagpili.

Nakakaugnay ba ang mga pag-atake sa Drift at KelpDAO sa iisang grupo mula sa Hilagang Korea?

Hindi. Tinataya ng TRM Labs na ang pag-atake sa Drift ay gawa ng isang subgroup ng Hilagang Korea na iba sa TraderTraitor, ang grupo na responsable sa KelpDAO. Ipinapakita ng grupo sa Drift ang isang mas masipag na paraan ng paglilinis, kung saan itinatago ang nakuha na ETH nang higit sa ilang buwan o taon. Ang pag-atake sa KelpDAO ay sumusunod sa nakasaad na playbook ng TraderTraitor na may mabilis na paglilinis sa pamamagitan ng mga intermediary sa Tsina. Parehong isinasaad na gawa ng mga operasyon na sinusuportahan ng estado ng Hilagang Korea, ngunit kumakatawan sila sa iba’t ibang operasyonal na yunit.

Ano ang maaaring gawin ng mga indibidwal na gumagamit upang maiwasan ang pagtugon sa mga pinahiram na pera mula sa Hilagang Korea?

Dapat iwasan ng mga user ang pagtatanggap ng mga deposito mula sa THORChain outputs kung hindi sila makakapag-verify ng source chain, hindi pinagana ang lahat ng security features ng exchange kabilang ang withdrawal whitelist, at hindi sinuri ang bridge protocols bago gamitin sila — lalo na ang pag-check kung sila ay nakasalalay sa single-verifier designs tulad ng LayerZero deployment ng KelpDAO. Ang mga exchange na nakikilahok sa real-time alert networks tulad ng TRM's Beacon Network ay nagbibigay ng karagdagang antas ng proteksyon sa pamamagitan ng pag-flag sa mga address na may kinalaman sa North Korea bago ma-clear ang mga withdrawal.

Disclaimer: AI technology (powered ng GPT) ang ginamit sa pag-translate ng page na ito para sa convenience mo. Para sa pinaka-accurate na impormasyon, mag-refer sa original na English version.