CoW Swap Frontend Attack Explained: DNS Hijacking, Paano Ito Gumagana, at Paano Protektahan ang Iyong Wallet sa DeFi

2026/04/22 11:00:00

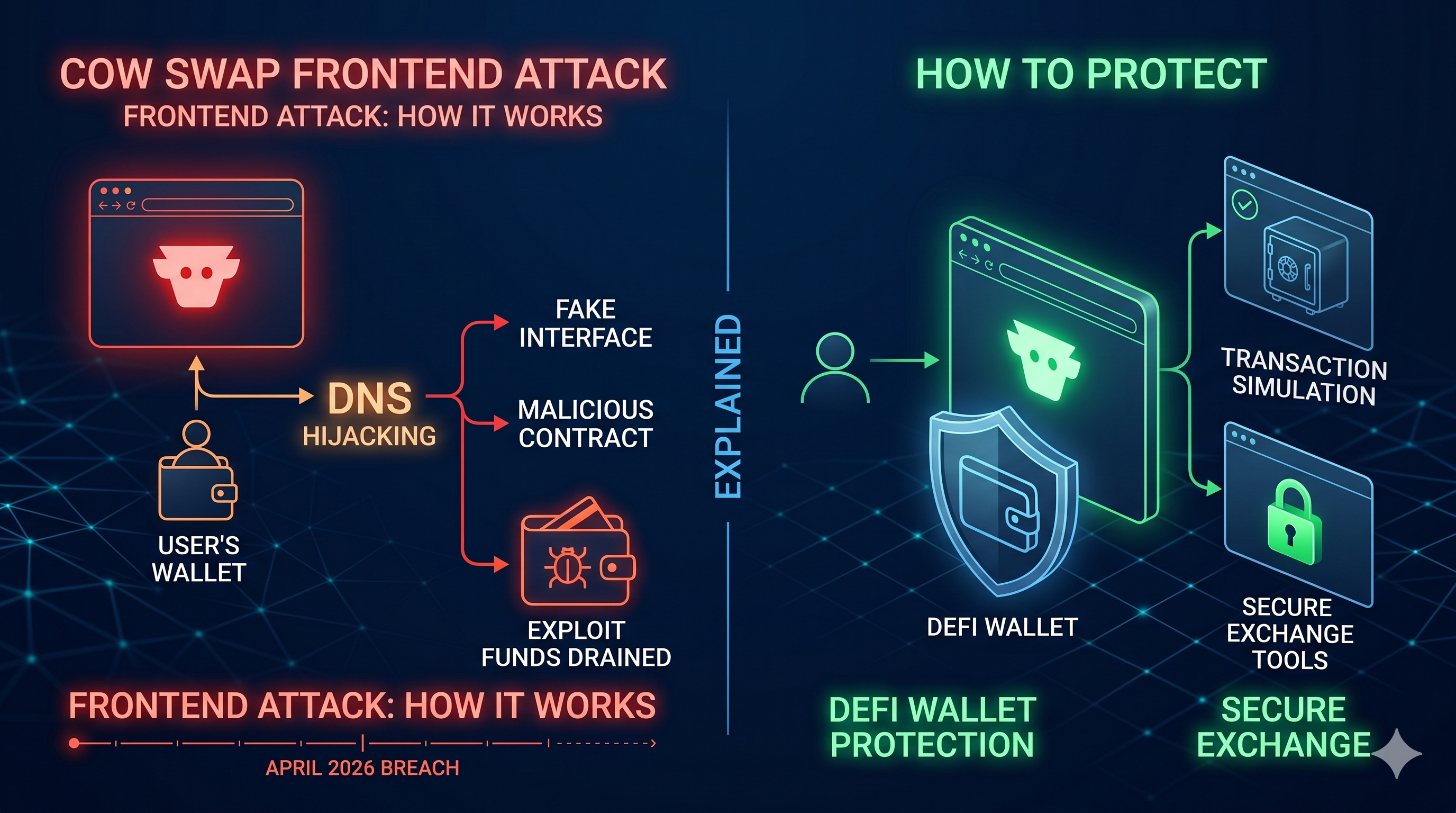

Sa makapal na mundo ng decentralized finance, ang seguridad ay karaniwang binabanggit sa mga termino ng smart contract audits at on-chain vulnerabilities. Gayunpaman, ang pag-atake sa CoW Swap noong Abril 2026 ay nagsilbing malalim na paalala na ang pinakamahina bahagi ng isang dapp ay hindi laging ang code, kundi ang interface. Sa pamamagitan ng pag-hijack sa domain name system (DNS), nakamit ng mga attacker na i-siphon ang higit sa $1.2 milyon mula sa mga user na naniniwala na sila ay gumagamit ng isang tiwalaan na platform.

Nagpapaliwanag ang artikulong ito kung paano naganap ang CoW Swap DNS hijack, bakit ang frontend attacks ang naging pinakapaboritong sandata ng mga hacker noong 2026, at ang mga tiyak na hakbang na dapat gawin mo upang siguraduhing ligtas ang iyong wallet kahit na ang “opisyal” na website ay hindi na maaasahan.

Mga Pangunahing Tala

-

Noong Abril 14, 2026, ang cow.fi domain ay na-hijack, na nagreroute sa mga user sa isang mapanganib na phishing site na nagbawas ng mga konektadong wallet.

-

Sa pagkakaiba sa isang smart contract exploit, ang DNS hijacking ay nagmamano-manop ng daan sa pagitan ng iyong browser at ang server, gumagawa ng isang pekeng site na tila magkakapareho sa totoo.

-

Ginamit ng mga attacker sa CoW Swap ang mga pinagbagoang dokumento at mga vulnarabilidad sa supply chain sa proseso ng pag-rehistro ng .fi domain upang makakuha ng kontrol.

-

Dapat magtiwala ang mga gumagamit sa mga kasangkapan sa pag-simulasyon ng transaksyon at mga hardware wallet na nagpapakita ng tunay na raw transaction data, hindi lamang kung ano ang ipinapakita ng website.

-

Kung nag-interact ka sa CoW Swap sa panahon ng pag-atake, kailangan mong i-revoke lahat ng pahintulot gamit ang mga kasangkapan tulad ng Revoke.cash agad.

Ang April 2026 CoW Swap DNS Hijack: Ano ang Nangyari?

Sa kasalukuyang DeFi landscape, madalas nating ipinapalagay na habang ang mga smart contract ng isang protocol ay na-audit, ligtas ang aming pera. Gayunpaman, ang mga pangyayari noong Abril 14, 2026, ay patunay na ang web infrastructure na nasa pagitan ng user at blockchain ay isang malaking, madalas hindi sapat na isiniguradong layunin. Ang pag-atake sa CoW Swap ay hindi isang pagkabigo ng decentralized code, kundi isang kumplikadong pagpapahalaga sa centralized Domain Name System (DNS).

Isang Timeline ng Paglabas

Nagsimula ang insidente sa halos 14:54 UTC noong Abril 14, nang unang makita ng koponan ng CoW Swap ang mga anomaliya sa pagresolba ng

cow.fi domain. Sa loob ng ilang minuto, malinaw na naging tama na ang opisyal na frontend ay kinuha sa antas ng registrar.-

14:54 UTC: Natuklasan ang paglabas. Nakamit ng mga attacker ang pagdirekta sa trapiko mula sa

swap.cow.fipatungo sa isang masasamang IP address na nag-aalok ng isang pixel-perfect na kopya ng interface sa pagtrabaho. -

15:41 UTC: Ibinigay ng CoW DAO ang isang urgente na pambayang babala sa social media, na nag-uutos sa mga gumagamit na itigil ang lahat ng interaksyon sa site at mabawi ang anumang bagong pahintulot.

-

18:30 UTC: Upang mapanatili ang pagpapatuloy ng serbisyo at protektahan ang mga gumagamit, sinimulan ng koponan ang emergency migration patungo sa fallback domain, cow.finance.

-

Abril 15: Pagkatapos ng intensibong koordinasyon sa .fi registry at Gandi SAS, ang orihinal na

cow.fidomain ay ganap na narecover at siniguro sa pamamagitan ng RegistryLock sa loob ng halos 26 oras mula sa unang paghuli.

Ang Epekto at mga Pagkawala

Habang ang pag-atake ay relatibong maikli, ang epekto nito ay malaki dahil sa mataas na volumen ng likwididad na karaniwang lumalakbay sa CoW Protocol. Ang mga nakababatay na data ng post-mortem ay nagtatantiya na ang kabuuang pagkawala ng mga user ay humigit-kumulang $1.2 milyon.

Ang pinakamataas na pagkakakilanlan sa pagkakawala ay nangyari sa isang trader na hindi alam na nakipag-ugnayan siya sa masamang frontend, na nagresulta sa pagkawala ng 219 ETH (halaga ng higit sa $750,000 noong panahong iyon). Ang mga mangmamaliit ay gumamit ng isang "wallet drainer" script na nagpapakita sa mga user ng isang pangkaraniwang token approval, ngunit ito ay isang malawak na pahintulot na nagpapahintulot sa mangmamaliit na kunin ang lahat ng ari-arian.

Mahalaga, kinumpirma ng CoW Swap na ang mga on-chain contract, backend APIs, at solver networks ay nanatiling ganap na ligtas. Ang pangunahing infrastruktura ng protokolo ay hindi nagawaan ng paglabas; ang vulnurabilidad ay umiiral lamang sa supply chain ng pagpaparehistro ng domain, kung saan gumamit ang mga attacker ng forged na dokumento ng pagkakakilanlan upang manlinlang sa mga tauhan ng registrar upang ibigay ang kontrol sa DNS.

Anatomiya ng Isang DNS Hijacking: Paano Ito Gumagana

Sa isang hack, ang pondo na code ay pinagpapalit. Sa isang hijack, ang imprastruktura na nagdadala sa code ay dinivert. Isipin ito tulad ng isang magnanakaw na hindi pinipili ang kisame ng bahay mo kundi nagbabago ng mga palatandaan sa kalsada upang ikaw ay makadala nang walang alam sa isang kopya ng bahay mo.

Ang Domain Registration Supply Chain Attack

Ang karamihan sa mga gumagamit ng DeFi ay naniniwala na ang seguridad ng domain ay ganoong decentralizado tulad ng blockchain, ngunit ito ay nananatiling isa sa mga pinakamalalaking sentralisadong vulnerabilities sa Web3. Sa kaso ng CoW Swap, hindi nag-breach ang mga attacker sa loobng server ng CoW DAO; tinarget nila ang supply chain, partikular na ang Finnish registry at ang registrar.

Gamit ang mga kumplikadong social engineering at forged identity documents, naniniwala ang mga attacker sa mga tagapag-support ng registrar na sila ay ang mga legal na may-ari ng

cow.fi domain. Pagkatapos makakuha ng access sa administrative account, hindi nila tinanggal ang site. Sa halip, binago nila ang DNS A Records, pinuntahan ang domain mula sa secure na server ng CoW Swap patungo sa isang mapanganib na Cloudflare-hosted server na nasa kanilang kontrol.Ang Phishing na "Shadow" Site

Pagkatapos ma-divert ang DNS, ang sinuman na pumipila sa

swap.cow.fi ay binigyan ng "shadow" bersyon ng site. Ang counterfeit na UI ay pixel-perfect, madalas ay gumagamit ng sariling CSS at image assets ng orihinal na site upang maging magkakapareho sa totoong platform.Ang core ng shadow site na ito ay isang Wallet Drainer script. Kapag nag-connect ang isang user ng kanilang wallet, ang script ay:

-

I-scan para sa mga Aset: Tukuyin agad ang mga pinakamahalagang token at NFT sa wallet ng user.

-

Lumikha ng Mga Mapangahas na Pahintulot: Sa halip na isang standard na pagpalit, lalabas ang site ng isang hiling sa pag-sign para sa isang ERC-2612 Permit o isang malawak na

setApprovalForAllfunction. -

Ang Pagkakalat: Ang UI ay magiging mukha ng mga lagda bilang isang "Security Update" o isang hakbang na "Network Verification". Pagkatapos mag-sign ang user, sila ay direktang ibinibigay sa attacker ang isang "blank check" upang galawin ang kanilang mga asset nang ayon sa kanilang kagustuhan.

Bakit hindi kayang makita ng iyong browser ang pagkakaiba

Ang pinakamakakatakot na aspeto ng isang DNS hijack ay na ito ay naglilipas sa karaniwang intuisyon ng gumagamit. Dahil ang DNS resolution ay nangyayari sa antas ng infrastruktura, ang URL sa address bar ng iyong browser ay nananatiling eksaktong pareho—nananatili pa ring

https://swap.cow.fi.Bakit ang frontend attacks ang bagong frontier ng DeFi?

Sa mga taon, ang pangunahing banta ay ang “bug sa code”, isang logic flaw sa isang smart contract na nagpapahintulot sa mga hacker na ma-drain ang treasury ng isang protocol. Gayunpaman, habang ang formal verification at mga AI-powered na auditing tools ay ginagawang mas mahirap ipatupad ang mga on-chain exploit, ang mga attacker ay nagdirekta ng kanilang pagsisikap patungo sa daan ng pinakamaliit na pagkakaroon ng resistance: ang user interface.

Mga Naka-iskedyul na Kontrata vs. Mahinang Infrastraktura

Ang industriya ng DeFi ay nag-spent ng milyon-milyon sa pag-audit ng smart contract, ngunit kaunti lang sa seguridad ng web infrastructure. Habang ang vault ng isang protocol ay maaaring matematikal na ligtas, ang website na ginagamit upang ma-access ang vault ay kadalasang nakabatay sa teknolohiya na sentralisado mula sa 1990s tulad ng DNS at domain registrars.

Nakita ng mga hacker na mas madali pang manlinlang sa isang empleyado ng registrar gamit ang social engineering o pagpapalit ng identity kaysa hanapin ang isang zero-day vulnerability sa isang napatunayang Solidity contract. Dito nagmumula ang malaking pagtaas ng mga frontend attack na tumutok sa mga pangunahing protokolo tulad ng OpenEden, Curvance, at Maple Finance.

DNS bilang Pagbaba ng Pagkakatiwala

Ang frontend attacks ay natatanging mapanganib dahil hindi nakikita ng mata. Sa isang karaniwang phishing attack, maaaring makita ng user ang maling pagkakasulat ng URL (hal.,

coowswap.fi). Sa isang DNS hijacking event tulad ng paglabag sa CoW Swap, ang URL ay 100% tama.Kinilala ni Vitalik Buterin ang taong 2026 bilang taon kung kailangan ng mga developer na balikan ang "DNS trust backsliding." Ang pangunahing problema ay hindi itinayo ang modernong web browser para sa panahon ng "Code is Law." Kapag nasira ang DNS server, nasuspinde ang buong chain ng tiwala nang walang babala sa user. Ang "Lock" icon sa iyong browser ay epektibong ginamit laban sa iyo, nagbibigay ng maling pakiramdam ng kaligtasan habang ikaw ay konektado sa isang mapanganib na IP.

Ang Pag-angat ng Scam-as-a-Service

Isang bagong henerasyon ng wallet drainers, tulad ng AngelFerno drainer, ay nagbigay-daan para sa kahit anong may mababasang kasanayan na mga attacker na magdagdag ng mataas na epekto sa frontend hijacks.

Ang mga drainer script na ito ay mga kumplikadong piraso ng software na:

Tukuyin ang mga "Whales": I-scan agad ang konektadong wallet upang prioritizahin ang mga pinakamahalagang ari-arian.

Gumawa ng masasamang lagda: Hindi lang sila humihingi ng pag-transfer; sila ay gumagawa ng mga komplikadong ERC-2612 Permit signature na tila standard na protocol interaction ngunit nagbibigay ng buong kontrol sa attacker.

Awtomatikuhin ang Kita: Ang mga pinagkakakitaang pondo ay awtomatikong hinahati sa pagitan ng scammer at ang developer ng drainer, gumagawa ng isang propesyonalisadong incentive loop na nagpapatuloy sa pagpapanatili ng frontend attacks bilang isang patuloy na banta sa DeFi frontier.

Paano Protektahan ang Iyong Wallet Laban sa Mga Pag-atake sa Frontend?

Gumamit ng mga Tool para sa Pagpapalabas ng Transaksyon

Ang pinakaepektibong depensa laban sa hijacked frontend ay ang pre-transaction firewall. Ang mga tool tulad ng Pocket Universe, Wallet Guard, at Fire ay browser extensions na naglalayong maging intermediate layer sa pagitan ng dapp at iyong wallet.

Kapag pinauupahan mo ang "Swap" o "Approve," ang mga kasangkapan na ito ay sinusimula ang transaksyon sa isang pribadong kapaligiran at ipinapakita sa iyo kung ano ang mangyayari sa iyong mga ari-arian bago mo i-sign. Kung subukan ng isang nakuha na site na gamitin ang isang "Permit" upang mawalan ng iyong ETH habang ipinapakita ang pindutan na "Confirm Swap" sa UI, ang simulator ay magiging alerto sa pagkakaiba, at ipapakita ang babala na "219 ETH ay maglalabas mula sa iyong wallet para sa $0 bilang kapalit."

Mga Nakapares na Kaligiran ng Pagsasagawa ng Leverage

Ang mga tradisyonal na wallet tulad ng MetaMask ay madalas na "blind" sa masamang intensyon ng hijacked na frontend. Ngayon, marami nang mga power user ang lumipat sa Rabby Wallet o Frame, na itinayo partikular para sa DeFi security.

Awtomatikong Pagsusuri sa Panganib: Sinasagawa ng Rabby nang natural ang pagpapaliwanag ng bawat transaksyon, at inaalaala kung ang kontrata ay bago, hindi pinatotohanan, o kaya ay kahit na kaukulang kaugnay sa mga paglabag.

Mga pinapayagan na pinagmulan: Ang mga wallet na ito ay nagmamaintenans ng isang database ng mga napatunayang opisyal na mga address ng contract. Kung nasa

cow.fi ka ngunit ang contract na humihingi ng pahintulot ay hindi ang opisyal na CoW Swap Settlement contract, ang wallet ay magpapakita ng mataas na antas ng alerta sa seguridad.Kontekstwal na Klaridad: Sa halip na ipakita ang isang raw na hex string, ang mga kapaligirang ito ay isasalin ang code sa simpleng Ingles: "Ibinibigay mo ang pahintulot sa [Hacker Address] na gastusin ang iyong USDC."

Mga Hardware Wallet

Ang isang hardware wallet tulad ng Ledger Flex o Trezor Safe 5 ay may antas ng seguridad na katumbas ng user na gumagamit nito. Sa panahon ng CoW Swap attack, maraming biktima ang gumamit ng hardware wallets ngunit nanatili silang nawala ng pera dahil pinagana nila ang "Blind Signing."

Upang makaligtas sa isang DNS hijack, kailangan mong ituring ang screen ng iyong hardware wallet bilang ang only source of truth.

Huwag paganahin ang Blind Signing kung posible upang pilitin ang device na ipakita ang buong detalye ng transaksyon.

I-verify ang tagapagkuha: Laging i-check ang contract address na ipinapakita sa iyong Ledger o Trezor kumpara sa isang tiwalaang pinagkukunan (tulad ng Etherscan o opisyal na dokumentasyon ng proyekto).

Suriin ang Amount: Kung nagpapalit ka ng $100 ngunit ang device ay nagpapakita ng "Unlimited" na allowance request, tumanggi agad sa transaksyon.

Pagpapanatili ng Pahintulot at Pagpapalit

Kahit hindi ka pa nabanta, malamang may walang hanggang pagpapahintulot na naka-imbak sa iyong wallet mula sa mga nakaraang transaksyon. Kung anumang mga protokolo sa mga ito ay masira ang kanilang frontend sa hinaharap, ang iyong pera ay nasa panganib.

Mahalaga ang pagtatatag ng isang routine ng Permission Hygiene. Gamitin ang Revoke.cash o ang built-in na approval manager ng iyong wallet isang beses sa loob ng isang linggo upang i-audit ang iyong mga pahintulot. Tignan ang:

Walang hanggang pahintulot: I-configure ang mga ito sa mga tiyak na amount.

Mga lumang kontrata: I-revoke ang access sa anumang dapp na hindi mo ginamit sa nakalipas na 30 araw.

Mga kakaibang pahintulot: Kung nakikita mo ang pagpapahintulot sa isang kontrata na hindi mo kilala, i-revoke agad ito.

Magsagawa ng ligtas na pag-trade sa gitna ng mga panganib sa kaligtasan sa KuCoin

Habang nag-aalok ang DeFi ng pagbabago, ang kakulangan ng sentralisadong pagkakasunod-sunod sa panahon ng DNS hijack ay maaaring mag-iwan ng mga gumagamit sa kahirapan. Para sa mga naghahanap ng pagkakataon na makilala sa DeFi ecosystem nang walang mga panganib ng imprastraktura mula sa hindi veripikadong frontends, binibigyan ka ng KuCoin ng ligtas at sinusubaybayan na kapaligiran na batay sa seguridad na pang-institusyon.

Pagsasakop ng DeFi Tokens sa Mga Ligtas na Exchange

Kapag nasira ang frontend ng isang protokolo tulad ng CoW Swap, madalas ay nakakaranas ang presyo ng native token (COW) ng extreme na volatility. Ang pag-trade sa KuCoin Spot Market ay nagpapahintulot sa iyo na palitan at panatilihin ang mga token na COW nang hindi nag-iinteract sa isang posibleng nahuhuli na dapp interface. Sa pagpapanatili ng iyong mga asset sa loob ng KuCoin ecosystem, ikaw ay nakikinabang sa real-time na pagmamasid sa merkado at malalim na likwididad, nagpapakatotoo na makakapag-enter o makakalabas ka ng position kahit ang opisyal na website ng protokolo ay offline o nasira.

Ang Security Infrastructure ng KuCoin

Sa pagkakaiba sa mga decentralizadong registrar ng domain na nabigo sa pananakop ng CoW Swap, ginagamit ng KuCoin ang isang maraming-lapyang estratehiya sa depensa na disenyo para sa institutional resilience.

Hanggang 2026, pinapanatili ng KuCoin ang mga sertipikasyon na SOC 2 Type II at ISO 27001:2022, na kumakatawan sa gold standard para sa pagpapamahala ng seguridad ng impormasyon.

Susunod sa malaking pagpapabuti sa arkitektura ng wallet, pinabuti ng KuCoin ang kanyang lohika sa pagpapamahala ng address, nagbibigay ng mas mapagkakatiwalaan at matibay na sistema ng pagprotekta sa mga asset na sinusubaybayan sa real-time ng mga espesyalisadong teknikal na koponan.

Ginagamit ng KuCoin ang multi-factor authentication (MFA) at mga protokolo ng paghihintay sa pag-withdraw para sa mga bagong address, upang pigilan ang mga skenaryo ng "instant drain" na karaniwang nakikita sa frontend phishing attacks.

Paggawa ng Yield na may Pansamantalang Seguridad

Isa sa mga pangunahing dahilan kung bakit dumadalo ang mga user sa mga panganib na DeFi frontends ay ang paghahanap ng yield.

Hold to Earn: Ang tampok na Hold to Earn ng KuCoin ay nagpapahintulot sa iyo na makakuha ng araw-araw na reward diretso sa iyong available na trading balances (Spot, Margin, at Futures) nang hindi nakakabawas sa iyong mga pondo.

KuCoin Earn: Para sa mga naghahanap ng mas mataas na kita, KuCoin Earn ay nag-aalok ng isang serye ng mga produkto na may propesyonal na antas, mula sa Simple Earn hanggang sa fixed-term staking, lahat ay suportado ng mga panloob na pagsusuri sa panganib ng exchange. Ito ay nagbibigay ng mas ligtas na alternatiba kaysa sa pag-interact sa mga eksperimental na DeFi interface habang may market-wide DNS instability.

Kongklusyon

Ang insidente ng CoW Swap noong 2026 ay isang malinaw na paalala na ang decentralized na bahagi ng DeFi ay madalas tumatapos sa user interface. Habang ang mga attacker ay nagpapalit ng kanilang pansin mula sa mga komplikadong pagpapakitang code patungo sa simpleng, epektibong DNS hijacking, ang pananagutan para sa seguridad ay bumabalik sa user. Sa pamamagitan ng pagkombina ng hardware wallet, transaction simulation, at institutional security ng mga platform tulad ng KuCoin, maaari mong i-navigate ang DeFi landscape nang hindi maging susunod na headline.

Madalit na Tanong

Ligtas na bang gamitin ang CoW Swap ngayon?

Oo. Ang koponan ng CoW ay nakarecover ng domain, isinagawa ang RegistryLock, at nag-migrate sa mas ligtas na imprastruktura. Gayunpaman, palaging i-verify kung nasa tamang URL ka.

Napeffecto ba ng pag-atake sa CoW Swap ang mga on-chain contract?

Hindi na kompromitado ang mga smart contract. Tanging ang interface ng website ang nahihipo. Kung hindi ka nag-sign ng transaksyon sa panahon ng pag-atake, nananatiling ligtas ang iyong pera.

Ano ang RegistryLock?

Ang RegistryLock ay isang karagdagang layer ng seguridad na ibinibigay ng mga domain registrar na nangangailangan ng manual, multi-factor na pag-verify mula sa mga awtorisadong personnel bago maaaring gawin ang anumang pagbabago sa DNS settings ng isang domain.

Paano malalaman kung nasakop ang isang site?

Kahit tingnan mo ang URL lamang, halos imposible itong masabing totoo. Gumamit ng transaction simulator (tulad ng Rabby Wallet) upang makita kung ang contract na iyong tinatapos ay ang verified, opisyal na contract.

Dapat ko bang ilipat ang aking pera sa isang bagong wallet?

Kung nag-sign ka ng "approval" o "permit" sa panahon ng attack window, maaaring nasa panganib ang iyong wallet. Dapat mong i-revoke lahat ng pahintulot agad sa pamamagitan ng Revoke.cash o ilipat ang iyong mga ari-arian sa isang bagong, ligtas na hardware wallet.

Paalala:Ang nilalaman na ito ay para sa mga layuning impormatibo lamang at hindi nagtataglay ng payo sa pag-invest. Ang pag-invest sa cryptocurrency ay may panganib. Mangyaring gawin ang inyong sariling pag-aaral (DYOR).

Disclaimer: AI technology (powered ng GPT) ang ginamit sa pag-translate ng page na ito para sa convenience mo. Para sa pinaka-accurate na impormasyon, mag-refer sa original na English version.