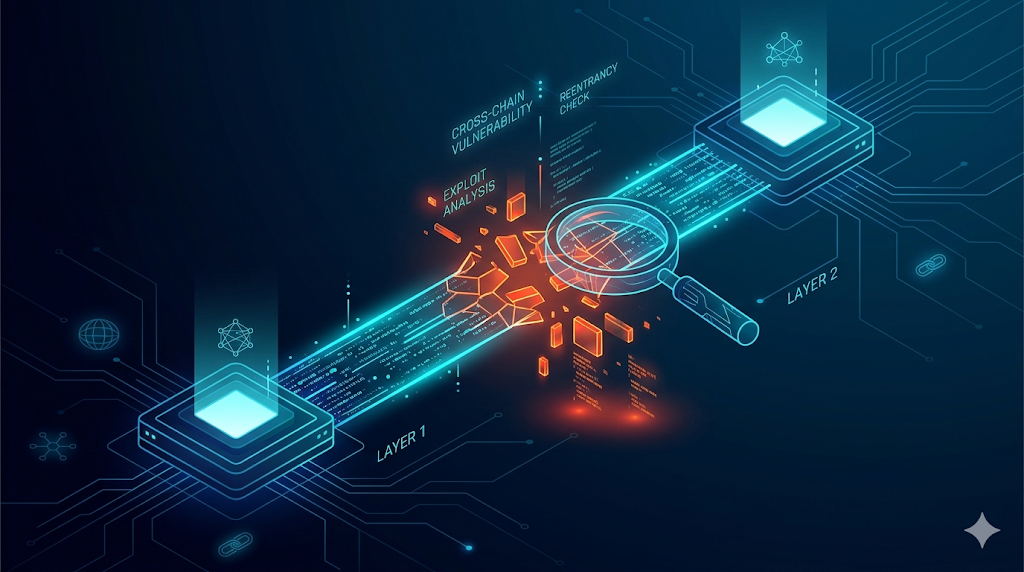

Vụ khai thác KelpDAO và bảo mật L2: Kiểm tra lỗ hổng tin nhắn liên chuỗi và tái nhập

2026/04/28 10:48:02

Vào ngày 18 tháng 4 năm 2026, hệ sinh thái DeFi đã bị rung chuyển khi một lỗ hổng trong cấu hình cầu liên chuỗi của KelpDAO cho phép một kẻ tấn công tạo ra 116.500 token rsETH không được đảm bảo. Sự cố này, lớn nhất trong năm 2026 cho đến nay, xảy ra do một cấu hình sai lệch nghiêm trọng trong cài đặt Mạng Xác minh Dữ liệu (DVN) của LayerZero kết hợp với sự thiếu vắng cơ chế xác thực tin nhắn liên chuỗi mạnh mẽ. Theo các bản tin kỹ thuật gần đây, nguyên nhân gốc rễ là cấu hình "1/1 DVN" — về cơ bản là một điểm lỗi duy nhất cho phép một tin giả mạo bỏ qua lớp bảo mật của giao thức.

Để hiểu rõ cơ chế của vụ xâm phạm này và cách ngăn ngừa các sự cố tương lai, chúng ta cần xác định các thành phần bảo mật cốt lõi liên quan:

Xác thực tin nhắn liên chuỗi: Đây là quá trình mà blockchain đích xác minh rằng tin nhắn được cho là đã được gửi từ chuỗi nguồn là xác thực và đã được xác nhận bởi một tập hợp các người xác thực phi tập trung.

Mạng xác thực dữ liệu (DVN): Một khung phi tập trung trong giao thức LayerZero cho phép các dự án chọn một bộ các người xác thực tùy chỉnh để xác minh các giao dịch chéo chuỗi trước khi chúng được thực thi.

Bảo mật tái staking dạng lỏng: Đây là các biện pháp phòng thủ cụ thể cần thiết để đảm bảo rằng các token như rsETH luôn được đảm bảo 1:1 bởi các tài sản đã staked cơ sở trên nhiều mạng lưới liên kết với nhau.

Những điểm chính

-

Cuộc khai thác KelpDAO đã được kích hoạt bởi cấu hình 1/1 DVN trên LayerZero, cho phép kẻ tấn công tạo ra các giao dịch rsETH không được đảm bảo.

-

Các kiến trúc L2 an toàn yêu cầu xác thực đa lớp giữa các chuỗi và ngưỡng người xác thực phi tập trung để loại bỏ các điểm lỗi đơn lẻ trong việc truyền tin.

-

Ngoài logic tiêu chuẩn, các nhà phát triển phải kiểm tra tính tái nhập chỉ đọc trong các oracle giá bằng cách sử dụng khóa toàn cục và thực thi biểu tượng.

-

Các công cụ xác minh hình thức lai như VeriChain cung cấp độ chính xác phát hiện 98,3%, chứng minh toán học về tính an toàn của giao thức trước các cuộc khai thác tinh vi, hướng đến lợi nhuận.

-

Các nỗ lực phục hồi hợp tác như "DeFi United" và giao dịch an toàn trên KuCoin cho thấy khả năng tự điều chỉnh ngày càng trưởng thành của hệ sinh thái.

Cấu trúc kỹ thuật của vụ khai thác KelpDAO tháng 4 năm 2026

Cuộc khai thác KelpDAO chủ yếu là sự thất bại trong việc xác thực cấp cơ sở hạ tầng, chứ không phải lỗi logic hợp đồng thông minh tiêu chuẩn. Vào ngày 18 tháng 4 năm 2026, một kẻ tấn công đã khai thác điểm yếu trong cấu hình của KelpDAO khi triển khai LayerZero OApp (Omnichain Application) bằng cách nhắm vào ngưỡng DVN. Dựa trên các bản phân tích kỹ thuật sau sự cố, giao thức đang hoạt động với cài đặt "1/1 DVN", nghĩa là chỉ cần chữ ký của một nút xác thực duy nhất để cấp phép sự kiện tạo rsETH liên chuỗi. Bằng cách xâm nhập hoặc giả mạo chữ ký duy nhất này, kẻ tấn công đã thành công trong việc gọi hàm

lzReceive trên mạng chính ethereum, kích hoạt việc tạo ra gần 300 triệu USD rsETH mà không có bất kỳ khoản nạp nào từ L2 nguồn.Tốc độ và quy mô của cuộc tấn công làm nổi bật một rủi ro hệ thống ngày càng gia tăng trong bối cảnh re-staking. Trong vòng 46 phút kể từ khi đúc ban đầu, kẻ tấn công đã chuyển đổi khoảng 250 triệu USD giá trị rsETH không được đảm bảo thành ETH thanh khoản bằng cách sử dụng các token này làm tài sản thế chấp trên các nền tảng cho vay như Aave. Việc “ngộ độc tài sản thế chấp” này đã tạo ra tình huống nợ xấu khổng lồ, buộc Aave và các giao thức khác phải đóng băng thị trường rsETH của họ. Theo dữ liệu từ báo cáo Mercati, infrastrutture, sistemi di pagamento, sự cố này đã góp phần tạo nên đỉnh điểm hàng tháng với hơn 295 sự cố tài chính liên quan đến mạng máy tính được ghi nhận trong nửa đầu năm 2026.

Để giảm thiểu những rủi ro này, các nhà phát triển phải từ bỏ sự phụ thuộc vào chữ ký đơn. Các thực hành tốt nhất hiện nay vào cuối năm 2026 yêu cầu cấu hình multi-DVN, nơi các tin nhắn chỉ hợp lệ nếu được xác nhận bởi một tập hợp đa dạng các người xác thực độc lập, chẳng hạn như Google Cloud, Polyhedra và các nút mạng LayerZero chính thức. Như đã ghi nhận trong các nghiên cứu gần đây, việc sử dụng thiết lập 1/1 DVN thực chất biến một cầu phi tập trung thành một mục tiêu giá trị cao, dễ bị nhắm đến bởi các nhóm có sự bảo trợ của nhà nước tinh vi.

Kiểm tra tính toàn vẹn của tin nhắn chéo chuỗi trong L2

Các lỗ hổng tin nhắn liên chuỗi trong môi trường Layer-2 (L2) khác biệt với các lỗi L1 truyền thống vì chúng dựa vào đồng bộ hóa trạng thái bất đồng bộ giữa các môi trường đồng thuận riêng biệt. Một nhà phát triển kiểm toán cầu L2 phải xác minh rằng hợp đồng đích (OApp) thực thi các kiểm tra nguồn gốc nghiêm ngặt trên mọi tải trọng đầu vào. Theo phương pháp luận của khung V2E, việc kiểm toán thành công yêu cầu tạo ra các bằng chứng khai thác nhằm mục đích sinh lời để kiểm tra xem một tin nhắn có thể được phát lại, giả mạo hoặc thay đổi để kích hoạt các thay đổi trạng thái không được ủy quyền hay không.

Việc kiểm toán tin nhắn liên chuỗi hiệu quả tập trung vào bốn trụ cột chính:

-

Xác minh ngưỡng: Đảm bảo giao thức yêu cầu nhiều chữ ký từ các nút xác thực độc lập (ví dụ: cài đặt 3 trong 5 DVN) để ngăn một nút mạng bị xâm phạm chiếm quyền kiểm soát cầu nối.

-

Nonce và bảo vệ chống phát lại: Mỗi tin nhắn phải chứa một nonce duy nhất, tăng dần, liên kết với địa chỉ người gửi và ID chuỗi để đảm bảo rằng một tin nhắn hợp lệ không thể bị “phát lại” nhiều lần để tạo ra tài sản dư thừa.

-

Kiểm tra tính toàn vẹn của tải trọng: Triển khai các kiểm tra băm mật mã trong hợp đồng thông minh để xác minh rằng dữ liệu nhận được trên chuỗi đích chính xác trùng với dữ liệu được gửi từ chuỗi nguồn.

-

Xác thực State Root: Xác minh định kỳ rằng "state root" của L2 nguồn đã được cam kết và hoàn tất trên mạng chính L1 trước khi xử lý các giao dịch liên chuỗi có giá trị lớn.

Các tiêu chuẩn gần đây cho thấy các công cụ xác minh hình thức lai như VeriChain hiện có thể phát hiện các lỗi cấu hình này với độ chính xác 98,3% bằng cách mô phỏng hàng ngàn đường dẫn tin nhắn liên chuỗi. Trong trường hợp của KelpDAO, một cuộc kiểm toán xác minh hình thức có khả năng đã cảnh báo cấu hình 1/1 DVN là vi phạm "mức độ nghiêm trọng cao" đối với các giả định tin cậy mà giao thức yêu cầu.

Ngăn chặn tái nhập ở chế độ chỉ đọc trong các oracle giá

Mặc dù sự cố KelpDAO là một cuộc khai thác ở lớp thông điệp, nhiều cuộc tấn công L2 đồng thời vào năm 2026 sử dụng tái nhập chỉ đọc để thao túng chính các oracle giá mà các token restaking lỏng lẻo (LRTs) dựa vào. Tái nhập chỉ đọc xảy ra khi một kẻ tấn công thao túng trạng thái của một hồ thanh khoản (như hồ Balancer hoặc Curve) và sau đó, trong cùng một giao dịch, gọi một hợp đồng khác để đọc giá hồ ở giữa quá trình thực thi trước khi trạng thái được giải quyết hoàn toàn. Dựa trên tài liệu kỹ thuật từ đầu năm 2026, những lỗ hổng này đặc biệt nguy hiểm trong môi trường L2 nơi chi phí gas thấp cho phép thực hiện các lô giao dịch cực kỳ phức tạp.

Để kiểm tra tính tái nhập chỉ đọc, các nhà phát triển phải phân tích luồng thực thi của tất cả các hàm view được sử dụng làm nguồn dữ liệu cho các hợp đồng khác. Các biện pháp phòng ngừa tái nhập tiêu chuẩn (như modifier

nonReentrant của OpenZeppelin) không bảo vệ chống lại các cuộc tấn công chỉ đọc vì chúng chỉ chặn các lời gọi thay đổi trạng thái, không chặn các lời gọi view. Các khung kiểm tra hiện đại hiện nay đề xuất triển khai khóa tái nhập toàn cầu nhằm ngăn mọi lời gọi, kể cả lời gọi chỉ đọc, truy cập vào hợp đồng khi một thao tác thay đổi trạng thái đang diễn ra.Nghiên cứu được công bố tại Hội nghị NDSS cho thấy việc sử dụng các mô hình Căn chỉnh Mục đích-Giao dịch có thể giúp phát hiện những lỗ hổng này. Các mô hình này xác minh xem mục đích của giao dịch (ví dụ: nhận được giá thị trường công bằng) có phù hợp với kết quả thực tế của giao dịch hay không. Nếu một giao dịch cố gắng đọc giá trong thời điểm biến động trạng thái cao, “Arbiter” có thể đánh dấu nó là có khả năng độc hại hoặc khai thác.

Xác minh hình thức nâng cao cho các giao thức tái staking thanh khoản

Xác minh chính thức không còn là lựa chọn đối với các giao thức quản lý hàng tỷ USD TVL, vì nó cung cấp bằng chứng toán học rằng mã hợp đồng tuân thủ logic dự định dưới mọi điều kiện có thể xảy ra. Năm 2026, các công cụ như VeriChain đã tích hợp Phân tích từ vựng và Đồ thị luồng điều khiển (CFGs) để thực hiện tìm kiếm toàn diện các lỗ hổng như tràn số học, phát hành không được ủy quyền và vòng lặp logic. Đối với một giao thức như KelpDAO, xác minh chính thức sẽ bao gồm việc viết các bất biến nêu rõ: "Tổng cung rsETH phải luôn nhỏ hơn hoặc bằng tổng tài sản đảm bảo đã được xác minh trên tất cả các chuỗi được hỗ trợ."

Quy trình áp dụng xác minh chính thức cho các L2 LRT bao gồm:

-

Xác định các thuộc tính an toàn: Viết các câu lệnh logic mô tả các quy tắc vàng của giao thức.

-

Kiểm tra mô hình: Sử dụng phần mềm để khám phá mọi đường dẫn thực thi có thể của hợp đồng thông minh nhằm tìm ra một đường dẫn vi phạm các thuộc tính an toàn.

-

Thực thi biểu tượng: Chạy mã với các biến biểu tượng thay vì các con số cụ thể để tìm các trường hợp biên nơi các biến có thể bị tràn hoặc tạo ra các giá trị không mong muốn.

Theo các phát triển gần đây trong các công cụ Agentic Proof-of-Concept (PoCo), các kiểm toán viên hiện có thể sử dụng các tác nhân AI để tự động tạo ra các exploit hoạt động từ những vi phạm logic này, cung cấp cho các nhà phát triển bằng chứng rõ ràng về cách một lỗ hổng có thể bị lợi dụng. Tiếp cận red-teaming này là thiết yếu để xác định lợi nhuận của một cuộc tấn công, vốn là động lực chính đối với những kẻ khai thác tinh vi.

Vai trò của các mạng người xác thực phi tập trung (DVNs) trong bảo mật L2

Lỗi cấu hình 1/1 DVN cho phép khai thác KelpDAO làm nổi bật tầm quan trọng thiết yếu của sự đa dạng validator trong hệ sinh thái LayerZero. LayerZero V2 đã giới thiệu kiến trúc DVN đặc biệt để cho phép các ứng dụng tự chọn mô hình bảo mật của riêng mình. Tuy nhiên, sự linh hoạt này cũng đặt gánh nặng về cấu hình bảo mật lên các nhà phát triển giao thức. Dựa trên các tiêu chuẩn ngành hiện tại, một cấu hình DVN an toàn nên bao gồm sự kết hợp giữa các validator L2 bản địa, các nhà cung cấp đám mây cấp doanh nghiệp và các công ty bảo mật blockchain chuyên biệt.

Bằng cách yêu cầu nhiều người xác minh độc lập ký xác nhận cho một tin nhắn liên chuỗi, một giao thức đã loại bỏ hiệu quả rủi ro “điểm lỗi duy nhất”. Nếu một DVN bị xâm phạm, những DVN còn lại sẽ từ chối ký tin nhắn độc hại, và giao dịch sẽ thất bại. Tính đến tháng 4 năm 2026, các giao thức LRT an toàn nhất đã triển khai “Chữ ký ngưỡng” (TSS), trong đó một tin nhắn cần đạt được sự đồng thuận của đa số (ví dụ: 67%) từ một nhóm gồm hơn 10 DVN trước khi có thể được thực thi trên chuỗi đích.

Hơn nữa, việc tích hợp các bằng chứng Zero-Knowledge (ZK) vào lớp nhắn tin đang mở ra một chân trời mới về bảo mật. Các khung công tác như TeleZK-L2 cho phép xác minh dữ liệu chéo chuỗi bằng zk-SNARKs, mang lại đảm bảo mật mã rằng dữ liệu là chính xác mà không cần tin tưởng vào bên trung gian hay một nút mạng xác thực duy nhất. Mặc dù các bằng chứng này đòi hỏi nhiều tài nguyên tính toán, nhưng tốc độ xác minh tăng 13,4 lần vào năm 2026 đã khiến chúng trở nên khả thi cho các giao thức DeFi có giá trị cao.

Phản ứng trước các vụ khai thác lỗ hổng: Nỗ lực khôi phục "DeFi United"

Sau sự cố KelpDAO, cộng đồng DeFi đã chuyển sang mô hình phục hồi hợp tác hơn. Vào ngày 24 tháng 4 năm 2026, quỹ cứu trợ "DeFi United" đã được ra mắt với sự hỗ trợ từ Aave, Arbitrum và một số nhà cung cấp thanh khoản lớn nhằm khôi phục sự đảm bảo cho rsETH. Nỗ lực này bao gồm việc sử dụng một phần doanh thu giao thức và các quỹ đã được thu hồi (như $71 triệu bị phong tỏa bởi Hội đồng Bảo mật Arbitrum) để dần tái đảm bảo các token chưa được đảm bảo.

Phản hồi hợp tác này nhấn mạnh một ngành công nghiệp đang trưởng thành, nhận thức rõ rủi ro hệ thống do sự cố xuyên chuỗi gây ra. Khi một giao thức bị lỗi, nợ xấu có thể lan truyền khắp toàn bộ hệ sinh thái, ảnh hưởng đến lãi suất cho vay và mức neo của stablecoin. Theo các báo cáo từ Ngân hàng Dự trữ Liên bang Kansas City, sự liên kết giữa stablecoin và các giao thức DeFi có nghĩa là một vụ khai thác cầu duy nhất có thể kích hoạt làn sóng chạy đến tài sản an toàn, tác động đến thị trường stablecoin rộng lớn trị giá 300 tỷ USD (Noll, 2026). Mô hình “DeFi United” nhằm ngăn chặn những vòng xoáy tử thần bằng cách chia sẻ tổn thất và phối hợp đóng băng trên các mạng lưới bị ảnh hưởng nhiều nhất.

| Chỉ số bảo mật | Gợi ý | Tác động của lỗ hổng KelpDAO |

| Cấu hình DVN | Đồng thuận tối thiểu 3 trên 5 | Khai thác đã kích hoạt ngưỡng 1/1 |

| Phương pháp xác minh | Hybrid (DVN + ZK-Proof) | Sự phụ thuộc vào tin nhắn từ một nút mạng |

| Bảo vệ chống tái nhập | Khóa trạng thái toàn cầu | Các rủi ro tái nhập chỉ đọc vẫn tồn tại |

| Tần suất kiểm toán | Hàng quý + Thời gian thực Thứ Hai | Sự lệch cấu hình đã dẫn đến việc khai thác |

Cách giao dịch các tài sản DeFi liên quan trên KuCoin

Mặc dù rsETH hiện đang trong quá trình phục hồi và chưa sẵn sàng cho giao dịch giao ngay, KuCoin vẫn là điểm đến hàng đầu để giao dịch các tài sản cốt lõi thúc đẩy hệ sinh thái DeFi và bảo mật L2. Các nhà giao dịch muốn tận dụng sự bền vững của hệ sinh thái có thể giao dịch AAVE, LayerZero (ZRO) và ETH với thanh khoản hàng đầu ngành. Bằng cách sử dụng các công cụ giao dịch nâng cao của KuCoin, bạn có thể thiết lập vị thế trong các token của các giao thức đang dẫn đầu nỗ lực phục hồi "DeFi United" và tái xây dựng hạ tầng liên chuỗi của tương lai. Cam kết về bảo mật của KuCoin đảm bảo rằng tất cả các tài sản được niêm yết đều trải qua đánh giá rủi ro nghiêm ngặt, giúp bạn có thể giao dịch với sự tự tin ngay cả khi ngành đang trải qua những chuyển đổi bảo mật phức tạp. Dù bạn đang phòng ngừa biến động L2 hay đầu tư vào tiềm năng dài hạn của cho vay phi tập trung, KuCoin cung cấp các công cụ thiết yếu và quyền truy cập thị trường để quản lý danh mục đầu tư của bạn một cách hiệu quả vào năm 2026.

Kết luận

Cuộc khai thác KelpDAO vào tháng 4 năm 2026 là một cột mốc quan trọng đối với bảo mật Layer-2, chứng minh rằng các tài sản "lỏng" chỉ an toàn đến mức các hệ thống nhắn tin liên chuỗi mang chúng. Bằng cách khai thác cấu hình 1/1 DVN trên LayerZero, các kẻ tấn công đã làm nổi bật nhu cầu cấp thiết về sự phân tán người xác thực và xác minh đa lớp trong các kiến trúc liên chuỗi. Đối với các nhà phát triển, bài học là tuyệt đối: kiểm toán mã hợp đồng thông minh là chưa đủ; cần phải kiểm toán kỹ lưỡng cả cơ sở hạ tầng và các giả định về niềm tin điều phối việc di chuyển tài sản giữa các chuỗi. Đối với nhà đầu tư, việc lựa chọn các nền tảng vững chắc như KuCoin đảm bảo quyền truy cập vào các tài sản dẫn đầu trong hành trình hướng tới một nền kinh tế được token hóa và an toàn.

Câu hỏi thường gặp

Đó là lỗ hổng "1/1 DVN" trong vụ khai thác KelpDAO là gì?

Lỗ hổng 1/1 DVN đề cập đến một cấu hình trong giao thức LayerZero, nơi chỉ cần một nút mạng xác thực phi tập trung (DVN) duy nhất để xác minh các tin nhắn liên chuỗi. Điều này tạo ra một điểm lỗi duy nhất, cho phép kẻ tấn công tạo giả tin nhắn và phát hành rsETH mà không có tài sản đảm bảo thực sự sau khi xâm nhập hoặc giả mạo nút mạng đó.

Làm thế nào các nhà phát triển có thể phát hiện tái nhập chỉ đọc trong quá trình kiểm toán?

Các nhà phát triển có thể phát hiện tái nhập chỉ đọc bằng cách sử dụng các công cụ xác minh hình thức như VeriChain và thực thi biểu tượng để xác định các đường dẫn mà hàm "view" truy cập vào các biến trạng thái trong khi hàm "viết" vẫn ở trạng thái chưa được giải quyết. Việc triển khai các khóa tái nhập toàn cầu áp dụng cho cả các hàm thay đổi trạng thái và hàm chỉ đọc là chiến lược giảm thiểu hiệu quả nhất.

Quỹ hỗ trợ "DeFi United" là gì?

Quỹ hỗ trợ "DeFi United" là nỗ lực hợp tác được ra mắt vào cuối tháng 4 năm 2026 bởi các giao thức lớn bao gồm Aave và Arbitrum. Mục tiêu của nó là khôi phục sự đảm bảo cho rsETH bằng cách gom doanh thu từ các giao thức và sử dụng các quỹ bị đánh cắp đã được khôi phục để xóa nợ xấu do vụ khai thác cầu KelpDAO gây ra.

Tại sao Aave và các giao thức khác đóng băng các thị trường rsETH?

Aave và các giao thức khác đã đóng băng thị trường rsETH để ngăn chặn nợ xấu lan rộng. Vì rsETH được đúc ra không có tài sản đảm bảo, những người dùng sử dụng nó làm tài sản thế chấp đã vay ETH thật và stablecoin dựa trên các token vô giá trị. Việc đóng băng thị trường đã ngăn chặn việc vay thêm và bảo vệ thanh khoản của các nhà gửi tiền trong các giao thức.

Các bằng chứng ZK có thể ngăn chặn các khai thác tin nhắn liên chuỗi không?

Vâng, các ZK-proofs (bằng chứng không tri thức) có thể tăng cường đáng kể bảo mật bằng cách cung cấp đảm bảo toán học rằng một tin nhắn liên chuỗi là hợp lệ dựa trên trạng thái của chuỗi nguồn. Mặc dù chúng không ngăn được tất cả các lỗi logic, nhưng chúng loại bỏ nhu cầu phải tin tưởng vào một bộ các người xác thực tập trung hoặc hạn chế (như một DVN 1/1), vì chính bằng chứng đó đóng vai trò là xác minh.

Thông báo miễn trừ trách nhiệm: Nội dung này chỉ mang tính chất thông tin và không cấu thành lời khuyên đầu tư. Đầu tư vào tiền điện tử tiềm ẩn rủi ro. Vui lòng tự nghiên cứu (DYOR).

Tuyên bố từ chối trách nhiệm: Trang này được dịch bằng công nghệ AI (do GPT cung cấp) để thuận tiện cho bạn. Để biết thông tin chính xác nhất, hãy tham khảo bản gốc tiếng Anh.