Sybil Attack là gì? Hướng dẫn toàn diện về phát hiện, phòng ngừa và các giải pháp thực tế

Trong thế giới của các mạng phi tập trung, sự tin tưởng dựa trên ý tưởng rằng mỗi người tham gia đều chính xác là người họ tuyên bố. Nhưng điều gì xảy ra khi một người giả vờ là hàng chục hoặc thậm chí hàng ngàn người khác cùng một lúc? Đó chính là cốt lõi của một cuộc tấn công Sybil, một mối đe dọa tinh vi và dai dẳng đã thách thức mọi thứ, từ các mạng tập trung vào quyền riêng tư như Tor đến các dự án blockchain lớn và các đợt airdrop.

Hướng dẫn này giải thích khái niệm một cách đơn giản. Bạn sẽ thấy rõ cách các cuộc tấn công này diễn ra, những thiệt hại chúng có thể gây ra, các ví dụ thực tế trong những năm gần đây và, quan trọng nhất, cách các đội ngũ phát hiện, ngăn chặn chúng trước khi chúng bắt đầu và dọn dẹp hậu quả nếu một cuộc tấn công lọt qua. Dù bạn đang vận hành một nút mạng, tham gia bỏ phiếu quản trị hay chỉ đơn giản nắm giữ tiền điện tử, việc hiểu các cuộc tấn công Sybil giúp bảo vệ tính toàn vẹn của các hệ thống mà tất cả chúng ta đều phụ thuộc.

Sybil Attack là gì?

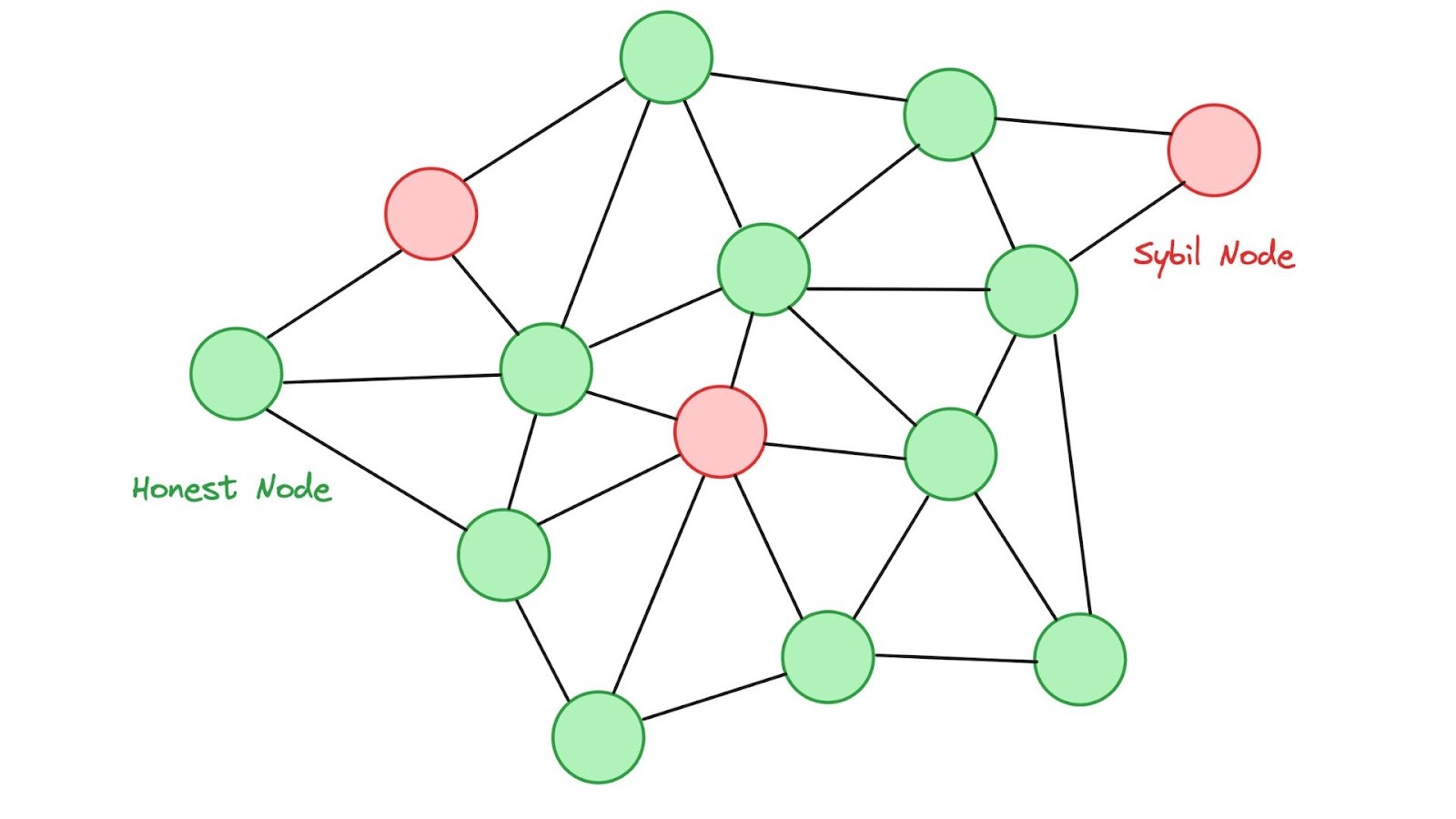

Một cuộc tấn công Sybil xảy ra khi một cá nhân hoặc một nhóm nhỏ tạo ra nhiều danh tính giả—thường được gọi là các nút mạng hoặc tài khoản Sybil để giành ảnh hưởng quá mức trong một mạng ngang hàng. Tên gọi này xuất phát từ cuốn sách năm 1973 có tên Sybil, kể về câu chuyện của một người phụ nữ có nhiều tính cách. Trong giới công nghệ, thuật ngữ này được chấp nhận sau khi các nhà nghiên cứu Brian Zill và John R. Douceur nhấn mạnh vấn đề này trong các hệ thống ngang hàng sớm vào đầu những năm 2000. Bài báo của Douceur chỉ ra một điểm yếu cơ bản: nếu không có một cơ quan trung tâm hoặc rào cản tốn kém, mạng lưới không thể dễ dàng phân biệt liệu nhiều người tham gia “riêng biệt” có thực sự là một tác nhân thông minh đang đeo nhiều mặt nạ hay không.

Trong các thuật ngữ blockchain, kẻ tấn công khởi động hàng trăm hoặc hàng nghìn ví giả, nút mạng hoặc tài khoản xác thực. Những tài khoản giả này ban đầu hành xử bình thường; có thể chúng chuyển tiếp giao dịch một cách trung thực hoặc kiếm được một số điểm danh tiếng nhỏ, khiến mạng lưới coi chúng là các thành viên cộng đồng hợp lệ. Một khi kẻ tấn công đã có đủ danh tính giả trong vị trí, chúng sẽ đảo ngược tình thế. Chúng có thể bỏ phiếu áp đảo các bên tham gia trung thực trong một đề xuất quản trị, kiểm duyệt một số giao dịch nhất định, hoặc thậm chí cố gắng thực hiện cuộc tấn công 51% để ghi lại lại lịch sử gần đây trên chuỗi.

Hãy tưởng tượng như một thị trấn nhỏ, nơi một cư dân xuất hiện tại cuộc họp cộng đồng với một trăm giấy tờ tùy thân giả và bỏ phiếu cho mọi vấn đề. Hệ thống trông có vẻ dân chủ trên giấy, nhưng kết quả thì hoàn toàn không công bằng.

Cách các cuộc tấn công Sybil hoạt động thực tế

Các cuộc tấn công Sybil có một vài dạng khác nhau, nhưng tất cả đều dựa trên một thủ thuật đơn giản: tràn ngập mạng lưới bằng các danh tính giả tạo có chi phí gần như bằng không để tạo ra. Trong hầu hết các trường hợp, kẻ tấn công không cần kỹ năng hack nâng cao, chỉ cần khả năng tạo và quản lý nhiều tài khoản trông giống như người dùng hoặc nút mạng bình thường.

Cuộc tấn công trực tiếp so với gián tiếp

Các cuộc tấn công trực tiếp xảy ra khi các nút mạng giả mạo giao tiếp trực tiếp với các nút mạng trung thực. Các bên tham gia chân chính không có cách nào rõ ràng để xác định liệu người mới đến có phải là giả mạo hay không, do đó họ chấp nhận dữ liệu, phiếu bầu hoặc khối của người mới đến một cách mặc định. Những cuộc tấn công này có thể lan truyền ảnh hưởng nhanh chóng vì không có lớp đệm nào giữa kẻ tấn công và phần còn lại của mạng lưới.

Các cuộc tấn công gián tiếp tinh vi hơn.

Thay vì kết nối trực tiếp, kẻ tấn công truyền ảnh hưởng thông qua các nút mạng trung gian, đôi khi là các nút chuyển tiếp bị xâm phạm, đôi khi là những nút hoàn toàn vô tội. Các nút mạng trung thực không bao giờ tương tác với nguồn độc hại ban đầu, khiến cuộc tấn công trở nên khó truy vết và phát hiện hơn nhiều. Thông tin xấu được truyền qua những proxy này, từ từ đầu độc các quyết định hoặc sự đồng thuận mà không gây ra cảnh báo ngay lập tức.

Sổ tay hành động điển hình của kẻ tấn công

Trong thực tế, hầu hết các cuộc tấn công Sybil đều tuân theo quy trình ba bước rõ ràng, gần như trở nên quen thuộc khi bạn nhận ra mô hình này.

Đầu tiên là tạo danh tính. Kẻ tấn công tạo ra hàng chục, hàng trăm hoặc thậm chí hàng triệu địa chỉ ví bằng các công cụ tự động, giúp quá trình này trở nên rẻ và nhanh chóng. Trên nhiều blockchain, việc tạo một địa chỉ mới gần như không yêu cầu tài nguyên nào, chính là lý do tại sao cuộc tấn công hoạt động rất hiệu quả ban đầu.

Tiếp theo là xây dựng danh tiếng. Các danh tính giả không hành động độc hại ngay lập tức. Thay vào đó, chúng hành xử như những người tham gia bình thường, gửi các giao dịch nhỏ, stakes số tiền nhỏ các token, hoặc đơn giản là truyền dữ liệu qua mạng. Giai đoạn này có thể kéo dài vài ngày hoặc vài tuần, cho phép các nút mạng Sybil tích lũy điểm tín nhiệm, xây dựng lịch sử trên chuỗi và hòa nhập với người dùng hợp lệ.

Cuối cùng là cuộc chiếm quyền lực. Khi các danh tính giả đạt đến khối lượng tới hạn, kẻ tấn công sẽ bật công tắc. Chúng sử dụng đa số do tự tạo ra để ảnh hưởng đến các cơ chế đồng thuận, chi phối các cuộc bỏ phiếu quản trị, kiểm duyệt giao dịch hoặc thao túng luồng dữ liệu. Trên các chuỗi proof-of-work, kẻ tấn công có thể cố gắng kiểm soát đủ sức tính toán chỉ bằng cách chạy một số lượng lớn các nút mạng có công suất thấp. Trên các mạng proof-of-stake, chúng phân tán các khoản stake tối thiểu qua nhiều tài khoản riêng biệt để tránh kích hoạt các biện pháp bảo vệ kinh tế. Trong việc khai thác airdrop, mục tiêu đơn giản và trực tiếp hơn: nhận phần thưởng nhiều lần bằng cách giả vờ là nhiều người dùng khác nhau cùng một lúc.

Tiếp cận từng lớp này giải thích tại sao các cuộc tấn công Sybil vẫn hiệu quả ngay cả trên các mạng lưới dường như an toàn. Các giai đoạn đầu trông hoàn toàn bình thường, do đó các công cụ phát hiện thường bỏ lỡ chúng cho đến khi thiệt hại đã xảy ra. Hiểu rõ các bước này giúp các nhóm thiết kế các biện pháp phòng thủ tốt hơn và mang đến cho người dùng thông thường cái nhìn rõ ràng hơn về những điều cần chú ý khi tham gia vào các giao thức hoặc chương trình khuyến mãi mới.

Thiệt hại thực sự: Tác động đến các mạng blockchain

Hậu quả vượt xa sự bất tiện. Một cuộc tấn công Sybil thành công có thể làm suy yếu ba trụ cột mà hầu hết các blockchain hứa hẹn: bảo mật, phi tập trung và quyền riêng tư.

Các cuộc tấn công 51% và chi tiêu gấp đôi

Một trong những kết quả đáng sợ nhất là cuộc tấn công 51% cổ điển kết hợp với chi tiêu gấp đôi. Nếu các nút mạng độc hại kiểm soát được hơn một nửa tài nguyên của mạng lưới, dù thông qua sức mạnh tính toán trong các hệ thống proof-of-work hay các token đã stake trong proof-of-stake, kẻ tấn công sẽ có khả năng sắp xếp lại hoặc thậm chí hoàn tác các giao dịch gần đây.

Điều này phá vỡ lời hứa cốt lõi về tính kết thúc của blockchain. Ethereum Classic đã trải qua điều này một cách đau đớn vào năm 2020, khi một kẻ tấn công tận dụng sức mạnh băm đa số để thực hiện các giao dịch chi tiêu đôi tinh vi, cuối cùng đánh cắp hơn 5 triệu USD ETC. Sự cố này nhắc nhở mọi người về mức độ dễ bị tổn thương của các blockchain nhỏ hơn hoặc ít an toàn hơn khi đạt được sự kiểm soát theo phong cách Sybil.

Kiểm duyệt và phân mảnh mạng

Ngoài việc ăn cắp trực tiếp, các cuộc tấn công Sybil cho phép kiểm duyệt mạnh mẽ và phân mảnh mạng lưới. Những kẻ tấn công có thể đơn giản từ chối chuyển tiếp các khối hoặc giao dịch từ người dùng trung thực, hiệu quả làm im lặng một phần cộng đồng. Trong các dạng nâng cao hơn, chúng cô lập các nút mạng cụ thể và cung cấp thông tin sai lệch cho chúng, một biến thể của cuộc tấn công “eclipse”.

Nút mạng mục tiêu tin rằng nó vẫn đang kết nối với mạng lưới rộng lớn hơn, nhưng thực tế nó đang hoạt động bên trong một bong bóng bị thao túng. Loại cô lập này có thể làm chậm xác nhận, làm méo mó dữ liệu thị trường hoặc ngăn người dùng nhìn thấy trạng thái thực sự của chuỗi, âm thầm làm suy yếu niềm tin mà không gây ra cảnh báo ngay lập tức.

Vi phạm quyền riêng tư

Các mạng tập trung vào quyền riêng tư cảm nhận nỗi đau một cách đặc biệt rõ rệt. Trong các hệ thống như Tor hoặc các đồng tiền hướng đến quyền riêng tư như Monero, một kẻ tấn công kiểm soát nhiều nút mạng đầu vào và đầu ra có thể bắt đầu liên kết địa chỉ IP với các giao dịch cụ thể. Điều này trực tiếp tấn công vào sự ẩn danh mà người dùng kỳ vọng. Monero đã phải đối mặt với chính cuộc tấn công 10 ngày này vào tháng 11 năm 2020. Mục tiêu rất rõ ràng: phơi bày danh tính người dùng bằng cách quan sát các mẫu lưu lượng qua các nút mạng độc hại.

Mặc dù giao thức Dandelion++ của mạng lưới đã giúp hạn chế thiệt hại, nhưng nỗ lực này đã làm nổi bật cách các chiến thuật Sybil có thể biến một điểm mạnh — định tuyến phi tập trung — thành một điểm yếu nghiêm trọng khi đủ nhiều người tham gia giả tham gia vào mạng.

Thao túng quản trị

Các Tổ chức Tự trị Phi tập trung (DAO) đặc biệt dễ bị tổn thương vì thường dựa vào hệ thống bỏ phiếu theo trọng số token hoặc một người một phiếu. Khi một kẻ tấn công làm tràn ngập hệ sinh thái bằng các ví Sybil, chúng có thể tác động đến các đề xuất theo hướng có lợi cho mình.

Các bản nâng cấp có hại có thể được thông qua, quỹ kho bạc có thể bị chuyển hướng, hoặc các tiếng nói hợp lệ của cộng đồng có thể bị áp đảo. Kết quả không chỉ là một quyết định sai lầm hôm nay mà còn là sự suy giảm lâu dài niềm tin vào chính quá trình quản trị. Người dùng bắt đầu tự hỏi liệu phiếu bầu của họ hay của bất kỳ ai khác có thực sự có ý nghĩa hay không.

Airdrop và lạm dụng khuyến mãi

Các dự án cố gắng thưởng cho người dùng chân chính phải đối mặt với việc phân phối token bị chiếm đoạt. Năm 2025, công ty phân tích blockchain Bubblemaps đã phát hiện khoảng 100 ví liên kết trong airdrop của MYX Finance đã chiếm đoạt khoảng 9,8 triệu token, trị giá khoảng 170 triệu USD vào thời điểm đó, được cho là từ một thực thể duy nhất.

Airdrop năm 2024 của LayerZero đã mang lại một trường hợp nổi bật khác. Đội ngũ, hợp tác cùng Nansen và Chaos Labs, đã xác định hơn 800.000 địa chỉ là Sybils, chiếm khoảng 13% số ví đủ điều kiện. Họ thậm chí còn triển khai chương trình tự khai báo và hệ thống phần thưởng để khuyến khích sự trung thực, biến cuộc đấu tranh này thành một trò chơi đuổi bắt liên tục.

Những sự cố này cho thấy các cuộc tấn công Sybil không chỉ đánh cắp tiền mà còn làm suy yếu niềm tin vào toàn bộ hệ sinh thái.

Các ví dụ thực tế đã thay đổi cuộc chơi

Lịch sử mang đến những bài học rõ ràng. Cuộc tấn công mạng Tor năm 2014 chứng kiến một tác nhân vận hành 115 nút chuyển tiếp từ một địa chỉ IP duy nhất, mang lại cho họ ảnh hưởng bất thường đối với việc định tuyến lưu lượng và việc loại bỏ ẩn danh người dùng. Một cuộc tấn công tương tự nhưng nhắm mục tiêu hơn đã tái diễn vào năm 2020, tập trung vào người dùng bitcoin sử dụng mạng Tor để định tuyến.

Trên blockchain, cuộc tấn công 51% của Verge vào năm 2021 đã xóa sạch khoảng 200 ngày lịch sử giao dịch, nhưng đội ngũ đã phục hồi trong vòng vài ngày. Những khó khăn lặp lại của Ethereum Classic vào năm 2020 đã làm nổi bật cách các chuỗi nhỏ hơn với tỷ lệ hash thấp vẫn là mục tiêu hấp dẫn.

Airdrop farming đã trở thành chiến trường hiện đại rõ ràng nhất. Các dự án hiện nay thường xuyên công bố các báo cáo Sybil, hợp tác với các công ty phân tích và thử nghiệm các chương trình thưởng. Trường hợp MYX Finance năm 2025 đã gây chú ý vì quy mô gần 170 triệu đô la được cho là đã được chuyển qua một nhóm nhỏ, cho thấy ли là tự động hóa tinh vi, hoặc như một số người suy đoán, là một vụ việc nội bộ.

Đội ngũ đã phản hồi, nhấn mạnh rằng phần lớn phần thưởng đã được trao cho các nhà giao dịch và nhà cung cấp thanh khoản hợp lệ, đồng thời thừa nhận cần có các bộ lọc mạnh mẽ hơn trong các chương trình khuyến khích tương lai.

Những câu chuyện này chứng minh một điều: không có mạng nào là miễn dịch, nhưng những đội ngũ tốt nhất coi khả năng chống Sybil là một quá trình liên tục thay vì một giải pháp một lần duy nhất.

Phát hiện các cuộc tấn công Sybil trước khi chúng gây hại

Phát hiện là một nửa cuộc chiến. Các đội tìm kiếm các mẫu hành vi mà người dùng thật sự không bao giờ thể hiện:

-

Liên kết IP và địa chỉ: Nhiều nút mạng hoặc ví chia sẻ cùng một dải IP hoặc được tài trợ từ cùng một ví sàn giao dịch trong thời gian ngắn liên tiếp.

-

Phân tích hành vi: Các cụm tài khoản chỉ tương tác với nhau, thực hiện các giao dịch giá trị thấp giống nhau hoặc kích hoạt đúng vào cùng một thời điểm.

-

Đồ thị niềm tin xã hội: Các thuật toán như SybilRank, SybilGuard hoặc các mạng thần kinh đồ thị mới hơn ánh xạ cách các nút mạng kết nối với nhau. Các cộng đồng trung thực thường tạo thành những mạng lưới dày đặc, liên kết chặt chẽ; các cụm Sybil lại trông giống như những hòn đảo cô lập với ít liên kết thật sự.

-

Học máy và phân tích forensics trên chuỗi: Các công cụ từ các công ty như Nansen hoặc Bubblemaps quét đồ thị giao dịch để tìm các cụm đáng ngờ. Trong phân tích airdrop của Linea, Nansen đã đánh dấu gần 40% địa chỉ là Sybil sau khi điều chỉnh ngưỡng để bảo vệ những người dùng hợp lệ có nhiều ví nhỏ.

Nghiên cứu nâng cao thậm chí còn khám phá học liên kết phân tán, nơi các nút mạng cùng huấn luyện các mô hình phát hiện mà không chia sẻ dữ liệu thô để phát hiện bất thường theo thời gian thực trong khi bảo toàn quyền riêng tư.

Các chiến lược phòng ngừa thực sự hiệu quả

Các biện pháp phòng thủ mạnh nhất khiến việc tạo danh tính giả trở nên tốn kém hoặc không thể thực hiện được.

Cơ chế đồng thuận là hàng phòng thủ đầu tiên

Cơ chế đồng thuận tạo thành lớp bảo vệ nền tảng cho hầu hết các blockchain. Bằng chứng công việc (Proof-of-Work), như được sử dụng bởi bitcoin, yêu cầu sức mạnh tính toán thực tế để tạo và duy trì các nút mạng. Một kẻ tấn công không thể đơn giản tạo ra hàng ngàn danh tính ít tốn công sức vì mỗi danh tính đều cần phần cứng và điện năng thực sự. Thực tế kinh tế này đã giúp các cuộc tấn công Sybil quy mô lớn trở nên hiếm gặp trên các mạng PoW trưởng thành.

Proof-of-Stake, được sử dụng nổi bật trên ethereum, đã nâng cao tiêu chuẩn hơn nữa bằng cách yêu cầu người tham gia khóa các token có giá trị. Tại một thời điểm, việc trở thành validator đòi hỏi 32 ETH mỗi nút mạng, một số tiền khiến việc vận hành hàng chục danh tính riêng biệt trở nên tốn kém về mặt tài chính đối với hầu hết các kẻ tấn công. Nguy cơ mất vốn đã stake do hành vi gian lận thêm một rào cản mạnh mẽ khác.

Chứng thực cổ phần được ủy quyền giới thiệu thêm một lớp nữa. Thay vì cho phép vô số nút mạng, cộng đồng bầu ra một nhóm nhỏ các đại diện đáng tin cậy để xử lý xác thực. Những đại diện này có động lực mạnh mẽ để hành xử trung thực vì vị thế và phần thưởng của họ phụ thuộc vào sự hỗ trợ của cộng đồng, khiến việc các nút mạng Sybil giành được ảnh hưởng đáng kể trở nên khó khăn hơn nhiều.

Chứng minh tính cá nhân và xác minh danh tính

Một số dự án không chỉ dừng lại ở chi phí kinh tế mà còn giải quyết trực tiếp vấn đề danh tính thông qua Proof-of-Personhood. Ví dụ, Worldcoin sử dụng quét mống mắt sinh trắc học để xác minh rằng mỗi tài khoản thuộc về một con người duy nhất. Cách tiếp cận này nhằm đảm bảo một hệ thống “một người, một phiếu bầu” thực sự.

Các yêu cầu KYC hoặc xác minh điện thoại đơn giản tạo ra sự bất tiện đáng kể cho người dùng, nhưng chúng làm tăng đáng kể chi phí tạo tài khoản giả. Mặc dù các phương pháp này gây ra tranh luận về quyền riêng tư, chúng vẫn cực kỳ hiệu quả trong việc hạn chế số lượng lớn danh tính Sybil mà kẻ tấn công có thể tạo ra.

Hệ thống danh tiếng và các cơ chế kiểm soát phân cấp

Hệ thống danh tiếng và phân cấp đưa thời gian và hành vi làm các lớp bảo vệ bổ sung. Các nút mạng mới sẽ được đối xử với sự nghi ngờ cho đến khi chứng minh được giá trị. Các thành viên lâu năm dần dần giành được quyền bỏ phiếu cao hơn, ưu tiên trong quản trị hoặc ảnh hưởng lớn hơn trên toàn mạng lưới.

Cấu trúc này ngăn chặn các danh tính giả hoàn toàn mới gây thiệt hại ngay lập tức.

Các đồ thị niềm tin xã hội và hệ thống giới thiệu đi xa hơn nữa. Các thành viên đã được xác lập phải thực sự “giới thiệu” những người mới thông qua các kết nối trên chuỗi có thể nhìn thấy. Các thuật toán phân tích cách các nút mạng liên quan đến nhau, giúp dễ dàng phát hiện và hạn chế các cụm tài khoản đáng ngờ bị cô lập.

Công cụ tùy chỉnh và các phương pháp đa lớp

Các nhà phát triển cũng triển khai các công cụ tùy chỉnh chuyên biệt được thiết kế riêng cho các mạng cụ thể. Các bảng băm phân tán như Kademlia, được sử dụng bởi Dự án Internet Vô hình (I2P), khiến việc tràn ngập mạng bằng các nút mạng giả được phối hợp trở nên khó khăn về mặt kỹ thuật. Việc điểm danh tiếng dựa trên hợp đồng thông minh có thể tự động giảm stake hoặc giảm ảnh hưởng khi phát hiện hành vi xấu.

Trong thực tế, các dự án bền vững nhất không phụ thuộc vào bất kỳ phương pháp nào duy nhất. Chúng kết hợp nhiều lớp chi phí kinh tế từ các cơ chế đồng thuận, kiểm tra danh tính thông qua Proof-of-Personhood hoặc KYC, xây dựng danh tiếng theo thời gian và các rào cản kỹ thuật tùy chỉnh. Nguyên tắc hướng dẫn vẫn nhất quán: sự tham gia trung thực nên vẫn rẻ và dễ dàng, trong khi những nỗ lực quy mô độc hại sẽ trở nên đắt đỏ một cách cản trở về tiền bạc, thời gian hoặc độ phức tạp kỹ thuật.

Triết lý đa lớp này giải thích tại sao các mạng trưởng thành ngày càng trở nên kháng cự mạnh mẽ hơn trước các cuộc tấn công Sybil qua nhiều năm. Mỗi mối đe dọa mới đều thúc đẩy những cải tiến, biến việc phòng ngừa thành một thực hành liên tục phát triển thay vì một danh sách kiểm tra tĩnh.

Làm thế nào để khắc phục một cuộc tấn công Sybil sau khi đã xảy ra

Ngay cả những biện pháp phòng thủ tốt nhất cũng có thể được thử thách. Khi một cuộc tấn công lọt qua, tốc độ và sự minh bạch là điều quan trọng.

-

Lọc và loại bỏ ngay lập tức: Các đội phân tích dữ liệu trên chuỗi để đưa các cụm liên quan vào danh sách đen. Trong các airdrop, điều này có nghĩa là loại bỏ các ví Sybil trước khi phân phối token. Danh sách công khai và chương trình phần thưởng liên tục của LayerZero đã cho thấy cách sự tham gia của cộng đồng có thể đẩy nhanh quá trình làm sạch.

-

Các biện pháp đình chỉ quản lý khẩn cấp: Nếu một cuộc bỏ phiếu có dấu hiệu bị thao túng, các dự án có thể tạm dừng các đề xuất, xem xét bằng chứng và đảo ngược quyết định. Một số giao thức tạm thời chuyển quyền kiểm soát trở lại cho một multisig đáng tin cậy hoặc nhóm lõi trong khi bụi lắng xuống.

-

Nâng cao tiêu chuẩn kinh tế: Sau một sự cố, các đội có thể tăng yêu cầu staking hoặc thêm các quy tắc đảm bảo mới để làm cho các cuộc tấn công trong tương lai tốn kém hơn.

-

Đặt lại danh tiếng và xác nhận: Các nút mạng mới hoặc đáng ngờ sẽ mất quyền bỏ phiếu cho đến khi chứng minh được giá trị theo thời gian. Các nút mạng đã được xác lập có thể xác nhận gián tiếp cho những người khác thông qua điểm tin cậy dựa trên đồ thị.

-

Các bản vá giao thức: Các nút mạng có thể từ chối kết nối từ các IP trùng lặp, yêu cầu tính đa dạng về mặt địa lý hoặc áp dụng giới hạn kết nối đầu vào. Các cuộc kiểm tra sau cuộc tấn công thường tiết lộ các giải pháp đơn giản, chẳng hạn như lựa chọn nút ngẫu nhiên tốt hơn.

Quá trình này cảm giác như một trò chơi đuổi bắt, nhưng mỗi vòng lặp đều giúp mạng lưới trở nên thông minh hơn. Việc phục hồi thực sự cũng bao gồm việc truyền thông rõ ràng, công bố kết quả, giải thích các quyết định và đôi khi bồi thường cho người dùng bị ảnh hưởng, nhằm tái lập niềm tin.

Thách thức và các yếu tố cần cân nhắc cho hành trình phía trước

Không có giải pháp nào là hoàn hảo. Các kiểm tra danh tính mạnh có thể xung đột với tinh thần bảo mật của tiền điện tử. Bằng chứng sinh trắc học về tính xác thực của con người đặt ra các câu hỏi về khả năng tiếp cận và quyền riêng tư dữ liệu. Việc lọc quá mức có thể loại bỏ những người dùng hợp lệ chỉ đơn giản là sử dụng nhiều ví.

Các chuỗi nhỏ hơn hoặc mới hơn vẫn dễ bị tổn thương hơn vì thiếu tỷ lệ hash hoặc độ sâu kinh tế như bitcoin hoặc ethereum. Văn hóa airdrop tự thân tạo ra động lực để khai thác, biến mọi đợt ra mắt token thành một mục tiêu tiềm năng.

Các mối đe dọa mới nổi bao gồm tự động hóa được hỗ trợ bởi AI có khả năng mô phỏng hành vi con người một cách thuyết phục hơn. Về mặt tích cực, năm 2025 và 2026 đã chứng kiến sự tiến bộ nhanh chóng trong việc phát hiện học máy, các hệ thống danh tiếng phi tập trung và các phương pháp lai kết hợp chi phí kinh tế với đồ thị xã hội.

Các nhà đầu tư và người dùng có thể tự bảo vệ mình bằng cách hỗ trợ các dự án công bố lộ trình phòng chống Sybil rõ ràng, sử dụng cơ chế đồng thuận đã được kiểm nghiệm và thuê các đơn vị kiểm toán bên thứ ba. Việc giữ tài sản trong ví phần cứng và tránh các liên kết đáng ngờ vẫn là những biện pháp cơ bản nhưng thiết yếu.

Kết luận

Các cuộc tấn công Sybil nhắc nhở chúng ta rằng tính phi tập trung không tự động xảy ra; nó đòi hỏi sự cảnh giác liên tục. Từ những ngày đầu của Tor đến những cuộc chiến airdrop tinh vi năm 2024–2025, những cuộc tấn công này đã phơi bày những điểm yếu nhưng cũng thúc đẩy sự đổi mới. Những dự án coi khả năng chống Sybil như một hệ thống sống động kết hợp sự tham gia tốn kém, phát hiện thông minh, công cụ cộng đồng và kế hoạch phục hồi nhanh chóng sẽ có cơ hội tốt nhất để duy trì tính bền vững.

Khi blockchain ngày càng thâm nhập sâu hơn vào tài chính hàng ngày, quản trị và thậm chí các ứng dụng thực tế như IoT công nghiệp, khả năng phân biệt những người tham gia chân chính với những kẻ giả mạo tinh vi sẽ xác định những mạng lưới nào sẽ phát triển. Tin tốt là? Các công cụ đã có sẵn, những bài học đều công khai và cộng đồng không ngừng học hỏi. Giữ thông tin cập nhật là bước đầu tiên để duy trì sự trung thực cho mạng lưới.

Nếu bạn thấy hướng dẫn này hữu ích, hãy tìm hiểu thêm về bảo mật blockchain hoặc chia sẻ kinh nghiệm của bạn về bộ lọc Sybil trong phần bình luận. Để được bảo vệ thực tế, hãy cân nhắc sử dụng ví phần cứng và theo dõi các dự án ưu tiên minh bạch trong cơ chế khuyến khích và quản trị. Hãy luôn tò mò, an toàn và tiếp tục xây dựng trên những nền tảng vững chắc.

Câu hỏi thường gặp

1. Tất cả các blockchain đều dễ bị tấn công Sybil không?

Mỗi mạng lưới ngang hàng đều đối mặt với rủi ro về mặt lý thuyết, nhưng các chuỗi trưởng thành sử dụng proof-of-work hoặc proof-of-stake khiến các cuộc tấn công quy mô lớn trở nên cực kỳ tốn kém. Các mạng nhỏ hơn hoặc có độ bảo mật thấp vẫn dễ bị tổn thương hơn.

2. Bạn phát hiện cuộc tấn công Sybil như thế nào?

Tìm các cụm ví hoặc nút mạng chia sẻ nguồn tài trợ, thể hiện hành vi giống nhau hoặc thiếu kết nối tin tưởng xã hội thực sự trong các đồ thị tin tưởng xã hội. Các công ty phân tích và thuật toán đồ thị thực hiện phần lớn công việc.

3. Sự khác biệt giữa các cuộc tấn công Sybil trực tiếp và gián tiếp là gì?

Các cuộc tấn công trực tiếp bao gồm các nút mạng giả mạo nói chuyện trực tiếp với các nút trung thực. Các cuộc tấn công gián tiếp truyền ảnh hưởng thông qua các nút trung gian, khiến kẻ tấn công ban đầu khó truy vết hơn.

4. Stake có thể ngăn hoàn toàn các cuộc tấn công Sybil không?

Nó làm tăng chi phí đáng kể vì mỗi danh tính cần có stake thực sự bị rủi ro, nhưng những kẻ tấn công tinh vi vẫn có thể phân tán các stake nhỏ qua nhiều tài khoản trừ khi thêm các lớp bảo vệ bổ sung như kiểm tra danh tính hoặc xác minh nhân thân.

5. Điều gì đã xảy ra trong vụ airdrop LayerZero liên quan đến Sybil?

Đội ngũ đã xác định hơn 800.000 địa chỉ đáng ngờ thông qua các đối tác phân tích và báo cáo từ cộng đồng, sau đó điều chỉnh phân phối để thưởng cho những người dùng chân chính.

6. Các dự án phục hồi sau một cuộc tấn công thành công như thế nào?

Họ liệt kê các nút mạng độc hại vào danh sách đen, tạm dừng quản trị, hoàn tác các quyết định sai nếu có thể và vá giao thức. Giao tiếp rõ ràng giúp khôi phục niềm tin của cộng đồng.

7. KYC có phải là cách duy nhất để ngăn các cuộc tấn công Sybil?

Không. Mặc dù hiệu quả, nó hy sinh quyền riêng tư. Nhiều dự án ưa chuộng các tiếp cận lai cân bằng giữa bảo mật và phi tập trung thông qua chi phí kinh tế, hệ thống danh tiếng và phân tích đồ thị.

8. Người dùng nên chú ý những gì để tránh trở thành một phần của kế hoạch Sybil?

Hãy cẩn thận với các “hướng dẫn trồng trọt” hứa hẹn phần thưởng dễ dàng thông qua hàng chục ví. Việc tham gia hợp lệ thường có dạng hoạt động bình thường, đa dạng thay vì lặp lại theo kịch bản.

Thông báo rủi ro: Nội dung này chỉ mang tính chất thông tin và không cấu thành lời khuyên tài chính, đầu tư hay pháp lý. Các khoản đầu tư tiền điện tử tiềm ẩn rủi ro và biến động lớn. Luôn tự thực hiện nghiên cứu của riêng bạn và tham vấn chuyên gia có chuyên môn trước khi đưa ra bất kỳ quyết định tài chính nào. Hiệu suất trong quá khứ không đảm bảo kết quả hoặc lợi nhuận trong tương lai.

Tuyên bố từ chối trách nhiệm: Trang này được dịch bằng công nghệ AI (do GPT cung cấp) để thuận tiện cho bạn. Để biết thông tin chính xác nhất, hãy tham khảo bản gốc tiếng Anh.