Cuộc tấn công tiền điện tử Bắc Triều Tiên năm 2026: $577 triệu bị đánh cắp trong các cuộc tấn công vào Drift Protocol và KelpDAO

2026/05/09 03:51:27

Giới thiệu

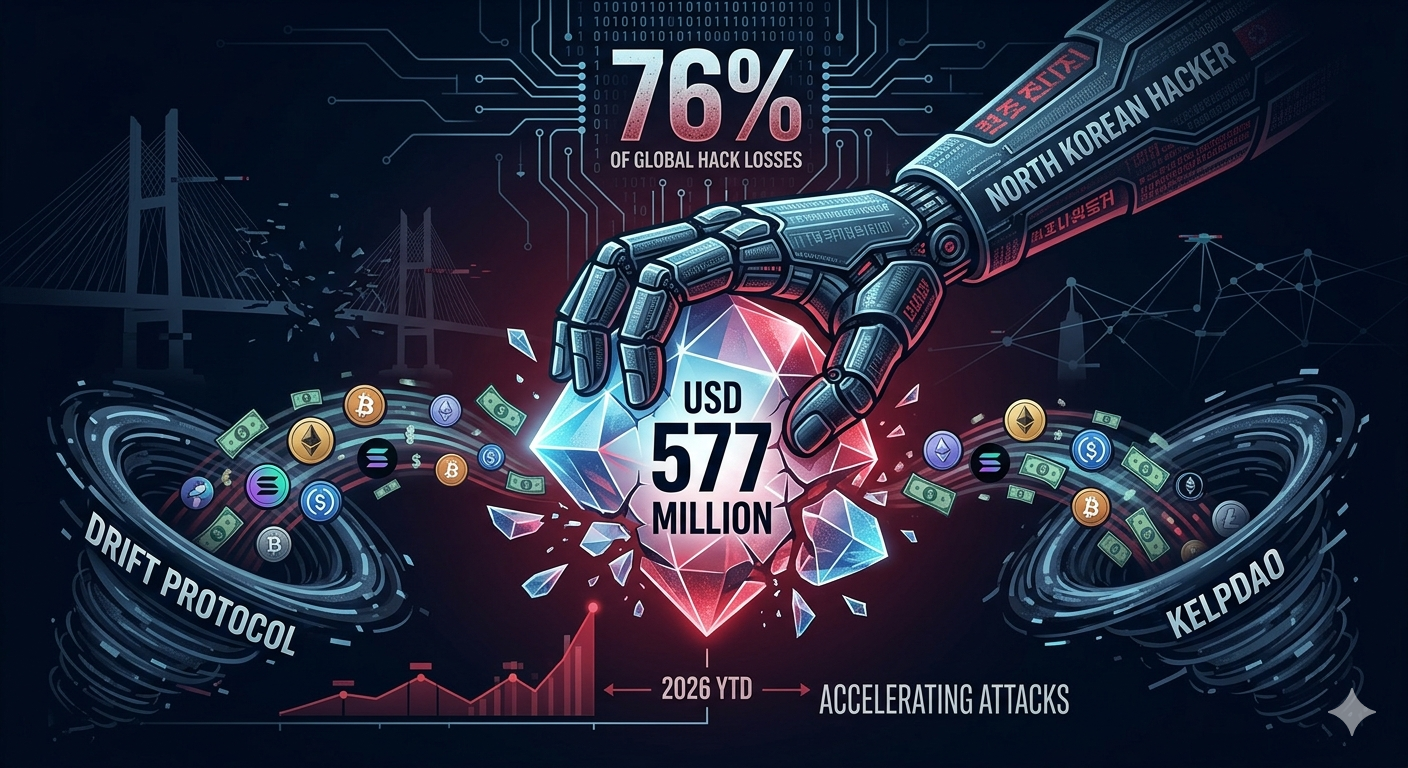

Các tin tặc Bắc Triều Tiên đã đánh cắp khoảng 577 triệu USD từ chỉ hai cuộc tấn công trong bốn tháng đầu năm 2026 — con số này chiếm 76% tổng thiệt hại do hack tiền điện tử trên toàn thế giới trong giai đoạn đó. Cuộc xâm phạm Drift Protocol vào ngày 1 tháng Tư và vụ khai thác cầu KelpDAO vào ngày 18 tháng Tư cho thấy các đội tin tặc tinh nhuệ của Bắc Triều Tiên không thực hiện nhiều cuộc tấn công hơn, mà thay vào đó đang thực hiện ít cuộc hơn nhưng chính xác hơn nhắm vào các mục tiêu có giá trị cao. Theo TRM Labs, chỉ hai sự cố này đã chiếm 3% tổng số vụ hack trong năm 2026 tính đến nay, nhưng chúng vượt xa tất cả các vụ xâm phạm khác cộng lại.

Bắc Triều Tiên đã đánh cắp 577 triệu USD chỉ trong hai cuộc tấn công như thế nào?

Các nhóm tin tặc của Bắc Triều Tiên đã đạt được khoản thu hoạch khổng lồ này thông qua độ chính xác tinh vi hơn là số lượng. Hai nhóm tác nhân đe dọa khác nhau của Bắc Triều Tiên — một nhóm liên quan đến hoạt động TraderTraitor và một nhóm khác được đánh giá là một nhóm con riêng biệt — đã thực hiện các cuộc tấn công Drift và KelpDAO cách nhau chỉ mười tám ngày. Tổng số tiền bị đánh cắp là 577 triệu USD, đưa tổng số tiền điện tử bị đánh cắp có thể gán cho Bắc Triều Tiên lên hơn 6 tỷ USD kể từ năm 2017, dựa trên dữ liệu từ TRM Labs.

Sự tập trung giá trị là chưa từng có. Năm 2025, Bắc Triều Tiên chiếm 64% tổng tổn thất do hack tiền điện tử, chủ yếu do vụ xâm phạm Bybit kỷ lục 1,46 tỷ USD. Con số 76% trong năm 2026 tính đến tháng Tư đánh dấu tỷ lệ duy trì cao nhất từ trước đến nay. Điều phân biệt mô hình năm 2026 không phải là tần suất — nhịp độ tấn công vẫn thấp — mà là mức độ tinh vi của việc điều tra thám thính và quy mô các mục tiêu cá nhân được chọn.

|

Năm

|

Tỷ lệ thiệt hại do hack tiền điện tử của Bắc Triều Tiên

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 tính đến tháng 4

|

76%

|

Bảng trên cho thấy sự gia tốc rõ rệt. Tỷ lệ của Bắc Triều Tiên đã tăng gần mười một lần so với mức cơ sở năm 2020-2021. Các chuyên gia của TRM nhận xét rằng xu hướng này phản ánh sự thay đổi chiến lược hướng tới các mục tiêu hạ tầng — các trình xác thực cầu, hợp đồng quản trị đa chữ ký và các giao thức liên chuỗi — nơi một lỗ hổng duy nhất có thể gây ra tổn thất ở mức chín chữ số.

Điều gì đã khiến vụ hack Drift Protocol trở nên khả thi?

Cuộc tấn công vào Drift Protocol với số tiền 285 triệu USD vào ngày 1 tháng 4 đã khai thác một tính năng bản địa của Solana gọi là durable nonce, kết hợp với hàng tháng hoạt động xã hội học có thể bao gồm các cuộc gặp trực tiếp chưa từng có giữa các đại lý Bắc Triều Tiên và nhân viên Drift. Cuộc tấn công đòi hỏi ba tuần chuẩn bị trên chuỗi và hàng tháng lên kế hoạch, nhưng việc rút tiền thực tế chỉ mất khoảng 12 phút sau khi được kích hoạt.

Khai thác Nonce Bền Vững

Một nonce bền vững là cơ chế của Solana được thiết kế để kéo dài thời hạn hợp lệ của giao dịch từ khoảng 90 giây đến một khoảng thời gian không xác định. Tính năng này tồn tại để phục vụ các tình huống ký phần cứng ngoại tuyến, nơi giao dịch phải được ký trước và phát sóng sau này. Kẻ tấn công đã khai thác điều này bằng cách lừa những người ký multisig của Hội đồng Bảo mật Drift ký trước các giao dịch mà vào thời điểm ký trông có vẻ bình thường.

Giữa ngày 23 tháng 3 và ngày 30 tháng 3, kẻ tấn công đã tạo các tài khoản nonce bền vững và chuẩn bị nền tảng cho việc thực thi. Vào ngày 27 tháng 3, Drift đã chuyển Hội đồng Bảo mật của mình sang cấu hình ngưỡng 2 trên 5 mới với thời gian chờ bằng không — một thay đổi đã loại bỏ một biện pháp bảo vệ quan trọng. Khi các giao dịch đã ký trước được phát sóng vào ngày 1 tháng 4, các điều kiện để rút sạch hoàn toàn đã được thiết lập. Các bên ký đã phê duyệt các giao dịch cách đây nhiều tuần mà không biết đến bối cảnh mà chúng sẽ được sử dụng.

Chiến dịch xã hội kỹ thuật

Cuộc tấn công Drift liên quan đến những tháng dài hoạt động xã hội nhắm mục tiêu, theo mô tả của TRM Labs, có thể bao gồm các cuộc gặp trực tiếp giữa các điệp viên Bắc Triều Tiên hoặc đại diện của họ và các thành viên nhóm Drift. Nếu được xác nhận, những tương tác trực tiếp này sẽ đại diện cho một cấp độ mới trong phương pháp tấn công tiền mã hóa của Bắc Triều Tiên. Các kẻ tấn công cũng tạo ra một tài sản giả mạo có tên CarbonVote Token (CVT), cung cấp thanh khoản cho nó và thổi phồng giá trị thông qua giao dịch rửa. Các oracle của Drift đã coi tài sản đảm bảo giả mạo này là hợp lệ, cho phép kẻ tấn công rút ra các tài sản thực tế bao gồm các token USDC và JLP.

Cuộc khai thác cầu KelpDAO hoạt động như thế nào?

Cuộc xâm phạm KelpDAO trị giá 292 triệu USD vào ngày 18 tháng Tư đã khai thác lỗ hổng thiết kế một người xác minh trong cầu nối rsETH LayerZero trên ethereum. Những kẻ tấn công đã xâm nhập hai nút mạng RPC nội bộ, tiến hành cuộc tấn công từ chối dịch vụ phân tán chống lại các nút mạng bên ngoài, và buộc người xác minh của cầu nối chuyển sang cơ sở hạ tầng nội bộ đã bị nhiễm độc. Những nút mạng bị xâm nhập đã báo sai rằng rsETH đã bị đốt trên chuỗi nguồn khi thực tế không có bất kỳ sự đốt nào xảy ra.

Lỗ hổng Single Verifier

Mô hình bảo mật của LayerZero cho phép cấu hình nhiều trình xác minh độc lập — được gọi là Mạng lưới Trình xác minh Phi tập trung — để xác thực tin nhắn liên chuỗi. Việc triển khai rsETH của KelpDAO chỉ sử dụng một trình xác minh: DVN của LayerZero Labs. Với không cần trình xác minh thứ hai để xác nhận tin nhắn, chỉ một nguồn dữ liệu bị nhiễm độc là đủ để phê duyệt giao dịch gian lận quy mô lớn. Kẻ tấn công đã rút khoảng 116.500 rsETH, tương đương khoảng 292 triệu USD từ hợp đồng cầu ethereum.

Việc phong tỏa 75 triệu USD trên Arbitrum

Sau vụ trộm, các hacker TraderTraitor đã để lại khoảng 30.766 ETH trên Arbitrum — một L2 có mức độ tập trung cao hơn mạng chính Ethereum. Hội đồng Bảo mật Arbitrum đã sử dụng quyền hạn khẩn cấp để phong tỏa số tiền này, tương đương khoảng 75 triệu USD. Việc phong tỏa này đã kích hoạt một cuộc chạy đua rửa tiền nhanh chóng đối với phần còn lại chưa bị phong tỏa. TRM Labs đã xác định vụ khai thác KelpDAO là do Bắc Triều Tiên thực hiện dựa trên phân tích trên chuỗi đối với cả hoạt động nạp tiền trước vụ tấn công và các mô hình rửa tiền sau đó.

Đáng chú ý, một phần vốn ban đầu cho vụ khai thác có thể truy vết về một ví bitcoin do Wu Huihui, một nhà môi giới tiền điện tử Trung Quốc bị truy tố năm 2023 vì rửa tiền từ các vụ đánh cắp của nhóm Lazarus, kiểm soát. Các khoản tiền khác được xác định trực tiếp từ vụ hack BTCTurk, một vụ đánh cắp gần đây khác của TraderTraitor. Chuỗi tài trợ này xác nhận sự liên quan trực tiếp từ Bắc Triều Tiên.

Các khoản tiền bị đánh cắp đang được rửa tiền như thế nào?

Drift và KelpDAO minh họa hai chiến lược rửa tiền khác nhau được định hình bởi các điều kiện vận hành và nhóm tác nhân đe dọa khác nhau. Các phương pháp này cho thấy cách các hacker Bắc Triều Tiên điều chỉnh quy trình rút tiền của họ dựa trên việc tài sản bị đánh cắp vẫn nằm trên cơ sở hạ tầng tập trung hay phi tập trung.

Kho ethereum bị bỏ quên của Drift

Các token bị đánh cắp từ Drift đã được chuyển đổi thành USDC thông qua Jupiter, chuyển cầu sang ethereum và hoán đổi thành ETH — phân phối vào các ví mới trước khi hoàn toàn ngừng hoạt động. Số ETH bị đánh cắp chưa từng di chuyển kể từ ngày xảy ra vụ trộm. Nhóm chịu trách nhiệm — được đánh giá là khác với TraderTraitor — tuân theo mô hình đã được ghi nhận của Bắc Triều Tiên, giữ lại số tiền thu được trong nhiều tháng hoặc nhiều năm trước khi thực hiện một đợt rút tiền có cấu trúc, đa giai đoạn. TRM dự kiến việc thanh lý số tiền từ Drift sẽ kéo dài nhiều tháng hoặc nhiều năm, cho thấy nhóm con này áp dụng cách tiếp cận thận trọng và có tính toán hơn trong việc rửa tiền.

Sự chuyển hướng của KelpDAO sang THORChain

Quá trình rửa tiền của KelpDAO diễn ra theo đúng kịch bản đã được sử dụng nhiều lần của TraderTraitor. Sau khi bị đóng băng trên Arbitrum, khoảng 175 triệu USD ETH chưa bị đóng băng đã được hoán đổi sang bitcoin, chủ yếu thông qua THORChain — một giao thức thanh khoản liên chuỗi không yêu cầu KYC. Umbra, một công cụ bảo mật trên ethereum, cũng được sử dụng để che giấu một số mối liên kết ví trước khi chuyển đổi sang bitcoin. Giai đoạn rửa tiền đang diễn ra gần như hoàn toàn do các trung gian Trung Quốc xử lý, chứ không phải bởi chính những kẻ vận hành từ Bắc Triều Tiên.

THORChain đã trở thành cầu nối được lựa chọn nhất quán trong các vụ trộm lớn nhất của Bắc Triều Tiên. Năm 2025, phần lớn lớn các quỹ bị đánh cắp từ Bybit đã được chuyển đổi từ ETH sang BTC thông qua THORChain giữa ngày 24 tháng Hai và ngày 2 tháng Ba — một sự gia tăng chưa từng có về khối lượng xuyên chuỗi mà giao thức này đã xử lý mà không cần can thiệp. Đối với Bắc Triều Tiên, THORChain hoạt động như một lối thoát đáng tin cậy, có dung lượng cao, nơi tài sản nhập vào dưới dạng ETH và xuất ra dưới dạng BTC mà không có bên vận hành nào sẵn sàng đóng băng hoặc từ chối các khoản chuyển.

Tại sao tỷ lệ tội phạm tiền điện tử của Bắc Triều Tiên đang tăng nhanh?

Tỷ lệ thiệt hại do các vụ hack tiền điện tử của Bắc Triều Tiên đã tăng từ dưới 10% vào năm 2020 và 2021 lên 76% vào năm 2026 đến tháng Tư. Xu hướng này phản ánh sự phát triển chiến lược trong việc nhắm mục tiêu, chứ không phải sự gia tăng tần suất tấn công. Các tin tặc Bắc Triều Tiên đang tích hợp các phương pháp điều tra ngày càng tinh vi và có thể đang tận dụng các công cụ AI để nâng cao quy trình kỹ thuật xã hội của họ.

Nhắm mục tiêu chính xác hơn là khối lượng

Các đội hacker hàng đầu của Bắc Triều Tiên thực hiện một số ít hoạt động nhắm mục tiêu chính xác mỗi năm, thay vì một chiến dịch quy mô lớn liên tục. Hai cuộc tấn công vào năm 2026 chiếm 76% tổng giá trị bị đánh cắp. Nhóm này đang nhắm mục tiêu chính xác hơn, tập trung vào các môi trường nơi một lỗ hổng duy nhất tạo ra kết quả vượt trội — các mạng validator cầu nối, các hợp đồng quản trị multisig và các giao thức liên chuỗi có cơ chế xác minh yếu.

Vai trò tiềm năng của AI trong trinh sát

Các chuyên gia phân tích của TRM đã bắt đầu suy đoán rằng các tác nhân Bắc Triều Tiên đang tích hợp các công cụ AI vào quy trình điều tra và kỹ thuật xã hội của họ. Cuộc tấn công Drift yêu cầu hàng tuần thao tác nhắm mục tiêu vào các cơ chế blockchain phức tạp, thay vì tập trung truyền thống vào việc xâm phạm khóa riêng đơn giản. Độ chính xác của kỹ thuật xã hội — bao gồm việc tạo ra một token giả mạo với tính hợp lệ của oracle được tạo ra nhân tạo — cho thấy mức độ chuẩn bị kỹ thuật cao, có thể được tăng cường bởi việc thu thập thông tin tự động và tạo danh tính giả.

Điều gì mà các sàn giao dịch tiền điện tử và người dùng nên theo dõi?

Dòng chảy THORChain từ các địa chỉ Bắc Triều Tiên

Các sàn giao dịch nhận BTC流入 từ các hồ THORChain nên kiểm tra chống lại các cụm địa chỉ đã biết của KelpDAO và Lazarus Group. THORChain đã xử lý phần lớn số tiền thu được từ cả vụ xâm phạm Bybit năm 2025 và vụ hack KelpDAO năm 2026. Việc xác định nguồn gốc của các địa chỉ KelpDAO cụ thể đang được tiếp tục — việc kiểm tra lại retroactive sau 30 ngày sẽ ghi nhận các địa chỉ được gắn nhãn sau phản ứng ban đầu.

Phơi nhiễm hợp đồng đa chữ ký và quản trị Solana

Cuộc tấn công Drift nhằm vào cơ sở hạ tầng quản trị, không phải logic ứng dụng. Các giao thức sử dụng multisig của Hội đồng Bảo mật Solana với xác thực durable nonce nên coi đây là một cuộc tấn công mẫu sẽ được tái tạo. Các sàn giao dịch có rủi ro nạp tiền từ DeFi trên Solana nên cảnh báo các luồng vào từ các hợp đồng cầu được sử dụng trong việc phân tán Drift, bao gồm các tuyến đường Jupiter và Wormhole cụ thể được các nhà điều tra blockchain xác định.

Kiểm tra nạp qua cầu đa bước

Cả KelpDAO và Bybit đều liên quan đến cơ sở hạ tầng cầu hoặc liên chuỗi như bề mặt tấn công hoặc đường dẫn rửa tiền. Dòng tiền từ cầu đến sàn giao dịch là kênh giám sát ưu tiên đối với số tiền của Bắc Triều Tiên. Việc kiểm tra địa chỉ bước đầu tiên một mình sẽ không phát hiện được các khoản tiền đã đi qua các ví trung gian trước khi đến sàn giao dịch. Cần phân tích đa bước trên toàn bộ chuỗi giao dịch để xác định các khoản nạp bị nhiễm độc.

Mạng cảnh báo thời gian thực

Mạng Beacon của TRM — với hơn 30 thành viên bao gồm cả các sàn giao dịch lớn và các giao thức DeFi — cho phép gửi cảnh báo tức thì trên nhiều nền tảng khi các quỹ liên quan đến Bắc Triều Tiên đạt đến các tổ chức tham gia, trước khi các khoản rút tiền được xử lý. Việc kiểm tra cá nhân phát hiện các địa chỉ đã biết, nhưng các mạng thời gian thực lấp đầy khoảng cách giữa việc xác định nguồn gốc và hành động, biến khoảng trễ kiểm tra kéo dài vài ngày thành cảnh báo chỉ trong vài phút.

Cách bảo vệ tài sản tiền điện tử của bạn trên KuCoin

Số tiền 577 triệu đô la Mỹ bị đánh cắp trong chỉ hai cuộc tấn công vào tháng 4 năm 2026 cho thấy lý do vì sao việc lựa chọn một sàn giao dịch chú trọng bảo mật lại quan trọng hơn bao giờ hết. KuCoin triển khai kiến trúc bảo mật đa lớp bao gồm ví rút tiền vi mô, xác thực đa yếu tố động và mã hóa theo tiêu chuẩn ngành để bảo vệ tài sản người dùng trước cả các cuộc xâm nhập bên ngoài lẫn lỗ hổng nội bộ. Đối với các nhà giao dịch nắm giữ tài sản trên nhiều chuỗi, hệ thống giám sát rủi ro thời gian thực và phạm vi token toàn diện của KuCoin cung cấp thêm lớp bảo vệ chống lại việc tương tác với các quỹ bị nhiễm độc từ các vụ xâm phạm lớn như Drift và KelpDAO.

Người dùng có thể tự bảo vệ mình tốt hơn bằng cách kích hoạt tất cả các tính năng bảo mật có sẵn — bao gồm địa chỉ danh sách trắng rút tiền, mã chống lừa đảo và mật khẩu giao dịch — đồng thời duy trì nhận thức về các rủi ro liên quan đến giao thức cầu. Sách lược tấn công của Bắc Triều Tiên ngày càng nhắm vào cơ sở hạ tầng liên chuỗi thay vì trực tiếp vào ví nóng của sàn giao dịch, do đó việc hiểu rõ các giao thức bạn tương tác và liệu chúng có sử dụng thiết kế cầu đơn-verifier hay cấu hình multisig yếu là điều thiết yếu. Đăng ký trên KuCoin giúp bạn truy cập vào một nền tảng chủ động giám sát các luồng tiền bị đánh cắp và tuân thủ nghiêm ngặt các tiêu chuẩn để loại bỏ các tài sản bị nhiễm độc khỏi hệ thống.

Kết luận

Số tiền 577 triệu USD mà Bắc Triều Tiên thu được từ chỉ hai cuộc tấn công vào đầu năm 2026 đại diện cho mức đỉnh mới về sự tập trung trong các vụ trộm tiền điện tử. Các vụ xâm phạm Drift Protocol và KelpDAO cho thấy các tin tặc Bắc Triều Tiên đã tiến hóa từ việc đơn giản chiếm quyền kiểm soát khóa riêng sang các cuộc tấn công cơ sở hạ tầng tinh vi, bao gồm kỹ thuật xã hội, thao túng trình xác thực cầu và giai đoạn chuẩn bị kéo dài hàng tháng trước khi tấn công. Tỷ lệ của họ trong tổng tổn thất do hack đã tăng từ 7% năm 2020 lên 76% năm 2026, không phải do số lượng cuộc tấn công tăng lên mà do tính chất nghiêm trọng hơn của chúng.

Sự khác biệt trong quá trình rửa tiền giữa hai vụ trộm — kho ethereum bị đình trệ của Drift so với việc chuyển đổi THORChain đang hoạt động của KelpDAO — tiết lộ các kịch bản hoạt động linh hoạt được điều chỉnh theo mức độ chấp nhận rủi ro và thời gian rút tiền của từng nhóm. Đối với toàn bộ hệ sinh thái tiền mã hóa, bài học rõ ràng là: cơ sở hạ tầng cầu nối, quản trị multisig và các giao thức liên chuỗi hiện là bề mặt tấn công chính. Các sàn giao dịch và người dùng phải triển khai kiểm tra đa bước, mạng cảnh báo thời gian thực và thực hiện kỹ lưỡng đánh giá giao thức cầu nối. Khi tổng số tiền mã hóa bị đánh cắp bởi Bắc Triều Tiên vượt quá 6 tỷ USD, ngành công nghiệp không thể tiếp tục coi những vụ xâm nhập này là các sự kiện riêng lẻ — chúng là một chiến dịch được nhà nước tài trợ kéo dài nhắm vào chính cơ sở hạ tầng phi tập trung.

Câu hỏi thường gặp

Nonce bền là gì và nó đã được sử dụng như thế nào trong vụ hack Drift?

Một nonce bền vững là tính năng của Solana mở rộng thời hạn hợp lệ của giao dịch từ khoảng 90 giây đến một khoảng thời gian không xác định, được thiết kế cho việc ký giao dịch bằng phần cứng ngoại tuyến. Kẻ tấn công Drift đã khiến các thành viên Hội đồng Bảo mật đồng ý trước các giao dịch bằng cơ chế này vài tuần trước khi xảy ra vụ rút tiền thực tế. Khi Drift chuyển multisig của mình sang cấu hình 2 trên 5 với thời gian chờ bằng không vào ngày 27 tháng Ba, kẻ tấn công đã phát sóng các giao dịch đã được ký trước vào ngày 1 tháng Tư và rút đi 285 triệu đô la trong khoảng 12 phút.

Tại sao Hội đồng Bảo mật Arbitrum đã đóng băng 75 triệu USD số tiền bị đánh cắp từ KelpDAO?

Các tin tặc TraderTraitor đã để lại khoảng 30.766 ETH trên Arbitrum sau vụ khai thác lỗ hổng cầu KelpDAO. Vì Arbitrum hoạt động với mức độ tập trung cao hơn mạng chính ethereum, Hội đồng Bảo mật Arbitrum đã sử dụng quyền hạn khẩn cấp để phong tỏa số tiền này. Hành động này đã ngăn chặn các tin tặc di chuyển một phần số tiền 292 triệu USD mà chúng đánh cắp, mặc dù số tiền còn lại chưa bị phong tỏa đã nhanh chóng được rửa tiền thông qua THORChain.

THORChain không hỗ trợ rửa tiền từ Bắc Triều Tiên.

THORChain là một giao thức thanh khoản liên chuỗi phi tập trung cho phép hoán đổi tài sản bản địa — chẳng hạn như ETH sang BTC — mà không cần bên giữ tài sản hay yêu cầu KYC. Khác với hầu hết các nền tảng liên chuỗi khác, THORChain đã từ chối đóng băng hoặc từ chối các giao dịch từ những tác nhân bất hợp pháp được xác định. Các tin tặc Bắc Triều Tiên và những người hỗ trợ Trung Quốc của họ đã nhiều lần sử dụng THORChain để chuyển đổi hàng trăm triệu USD ETH bị đánh cắp sang Bitcoin, biến nó thành lối thoát được lựa chọn nhất quán của họ.

Các cuộc tấn công vào Drift và KelpDAO có liên quan đến cùng một nhóm Bắc Triều Tiên không?

Không. TRM Labs đánh giá cuộc tấn công Drift là do một nhóm phụ của Bắc Triều Tiên thực hiện, khác với nhóm TraderTraitor, nhóm chịu trách nhiệm cho KelpDAO. Nhóm Drift thể hiện phong cách rửa tiền kiên nhẫn hơn, giữ ETH bị đánh cắp ở trạng thái bất động trong nhiều tháng hoặc nhiều năm. Cuộc tấn công KelpDAO tuân theo kịch bản đã được thiết lập của TraderTraitor với việc rửa tiền nhanh chóng thông qua các trung gian Trung Quốc. Cả hai đều được cho là do các hoạt động được chính phủ Bắc Triều Tiên hậu thuẫn, nhưng đại diện cho các đơn vị vận hành khác nhau.

Người dùng cá nhân có thể làm gì để tránh tương tác với các quỹ bị đánh cắp từ Bắc Triều Tiên?

Người dùng nên tránh nhận các khoản nạp từ đầu ra của THORChain trừ khi họ có thể xác minh chuỗi nguồn, kích hoạt tất cả các tính năng bảo mật sàn giao dịch bao gồm danh sách trắng rút tiền, và nghiên cứu các giao thức cầu trước khi sử dụng chúng — đặc biệt kiểm tra xem chúng có dựa vào thiết kế một người xác minh như việc triển khai LayerZero của KelpDAO hay không. Các sàn giao dịch tham gia vào các mạng cảnh báo thời gian thực như Beacon Network của TRM cung cấp một lớp bảo vệ bổ sung bằng cách đánh dấu các địa chỉ liên quan đến Bắc Triều Tiên trước khi các giao dịch rút tiền được xử lý.

Tuyên bố từ chối trách nhiệm: Trang này được dịch bằng công nghệ AI (do GPT cung cấp) để thuận tiện cho bạn. Để biết thông tin chính xác nhất, hãy tham khảo bản gốc tiếng Anh.