ڈسٹنگ حملہ کیا ہے اور اس کی خصوصیات کیا ہیں؟

2026/04/05 00:16:33

ایک دسٹنگ حملہ ایک براہ راست چوری کا طریقہ نہیں ہے بلکہ ایک پیچیدہ خصوصیات کی استادی کی ٹیکنیک ہے جو بلاک چین کی شفافیت کا استعمال کرتے ہوئے کرپٹو کرنسی صارفین کا تعاقب، گروہ بندی اور آخرکار ان کی شناخت کو ختم کرتی ہے، جس سے ظاہری طور پر ناچیز لین دین کو ہدف شدہ سائبر خطرات کے لیے طاقتور معلومات کے اوزار میں تبدیل کر دیا جاتا ہے۔

ایک خاموش خطرہ جو صرف نظر کے سامنے چھپا ہوا ہے

ایک دسٹنگ حملہ عام طور پر اپنی موجودگی کا اعلان نہیں کرتا۔ یہ ایک چھوٹی سی، تقریباً بے معنی لین دین کے طور پر آتا ہے، کبھی کبھی صرف کچھ سینٹس کی کرپٹو کرنسی کے ساتھ، جو والٹ میں خاموشی سے بیٹھ جاتی ہے اور شک کا سبب نہیں بناتی۔ تاہم، اس ناچیز قیمت کے نیچے ایک ایسا منصوبہ چھپا ہوا ہے جو کہ بہت زیادہ قیمتی چیز — شناخت — کو ظاہر کرنے کے لیے ڈیزائن کیا گیا ہے۔ کرپٹو کرنسی کے ایکو سسٹم میں، جہاں خفیہ رکھنا اکثر فرض کیا جاتا ہے لیکن ضمانت نہیں دی جاتی، یہ مائکرو لین دین نگرانی کا ایک خفیہ طریقہ بن گئے ہیں۔ مختلف دسٹنگ حملوں کے تشریحات کے مطابق، حملہ آور اپنے مقاصد کے لیے بہت سارے پتے پر چھوٹی مقدار میں کرپٹو تقسیم کرتے ہیں تاکہ ان فنڈز کے بلاک چین پر کس طرح حرکت کرنے کا جائزہ لے سکیں۔

یہ طریقہ کام کرتا ہے کیونکہ بلاک چین نیٹ ورکس ڈیزائن کے لحاظ سے شفاف ہوتے ہیں۔ ہر لین دین عوامی طور پر ریکارڈ کیا جاتا ہے، جس سے ایک مستقل اور قابلِ تعقّب لیجر بن جاتا ہے۔ جبکہ والٹ ایڈریسز براہ راست ذاتی شناختیں ظاہر نہیں کرتے، لیکن وقت کے ساتھ نمونے ظاہر ہوتے ہیں۔ ایک داسٹنگ حملہ اس شفافیت کا فائدہ اٹھاتا ہے، جس میں زور کے بجائے ڈیٹا کا استعمال کرکے والٹس کے درمیان تعلقات کا پتہ لگایا جاتا ہے۔ ہیکنگ کے اقدامات جو سافٹ ویئر میں موجود خامیوں کو ٹارگٹ کرتے ہیں، اس کے برعکس، داسٹنگ حملے روایتی سلوک کے نمونوں پر توجہ مرکوز کرتے ہیں۔ وہ روزمرہ کے لین دین کو بکریوں میں تبدیل کر دیتے ہیں، جو تدریجاً ملکیت کی ساخت کو ظاہر کرتے ہیں۔

اس خطرے کو خاص طور پر د цلیس کرتا ہے اس کی عدم دیکھائی۔ بہت سے صارفین ان ڈپازٹس کو کبھی نہیں دیکھتے، اور اور کم سمجھتے ہیں کہ ان کا مقصد کیا ہے۔ یہ حملہ کوئی کارروائی نہیں مانگتا، کوئی ایلرم نہیں چلاتا، اور فوری طور پر فنڈز چوری نہیں کرنے کی کوشش نہیں کرتا۔ اس کے بجائے، یہ انتظار کرتا ہے۔ یہ صبر ہی ڈسٹنگ حملوں کو اتنے مؤثر اور اتنے نظرانداز کرنے والے بناتا ہے۔

کرپٹو کرنسی کے تناظر میں "ڈسٹ" کو سمجھنا

ڈسٹنگ حملے کو سمجھنے کے لیے، سب سے پہلے یہ سمجھنا ضروری ہے کہ "ڈسٹ" کا اصل مطلب کیا ہے۔ کرپٹو کرنسی میں، ڈسٹ کا مطلب بہت چھوٹی مقدار میں ڈیجیٹل اثاثے ہوتا ہے، جو اکثر اتنی چھوٹی ہوتی ہے کہ خریداری کے لیے عملی طور پر بے فائدہ ہوتی ہے۔ مثال کے طور پر، بٹ کوائن نیٹ ورک پر، ڈسٹ صرف کچھ سو ساتوشی ہو سکتی ہے، جو ایک سینٹ کا ایک نچلا حصہ ہوتا ہے۔

یہ مقداریں بلاک چین سسٹمز میں قدرتی طور پر موجود ہوتی ہیں۔ وقت کے ساتھ، دہرائے گئے لین دین سے کرپٹو کرنسی کے چھوٹے چھوٹے ٹکڑے، جنہیں غیر خرچ شدہ لین دین کے نتائج (UTXOs) کہا جاتا ہے، باقی رہ جاتے ہیں۔ یہ ٹکڑے جمع ہوتے رہتے ہیں اور عام طور پر صارفین انہیں نظرانداز کر دیتے ہیں کیونکہ ان کی مالی قیمت ناچیز ہوتی ہے۔ تاہم، جو مالی طور پر اہمیت نہیں رکھتا، وہ ڈیٹا کے نقطہ نظر سے بہت قیمتی ہو سکتا ہے۔

حملہ آور اس فائدہ کو اٹھاتے ہیں کہ وہ ڈسٹ کو ہزاروں والٹس میں جان بوجھ کر بھیج دیتے ہیں۔ کیونکہ بلاک چین نیٹ ورکس کسی بھی عوامی پتے پر فنڈز بھیجنے کی اجازت دیتے ہیں، اس عمل کو روکنے کے لیے کوئی رکاوٹ نہیں ہے۔ جب ڈسٹ والٹ میں داخل ہو جاتا ہے، تو وہ والٹ کی ٹرانزیکشن کی تاریخ کا حصہ بن جاتا ہے۔ یہی وہ جگہ ہے جہاں اصل حکمت عملی شروع ہوتی ہے۔

ڈسٹ ایک نشان کے طور پر کام کرتا ہے۔ اسے منافع کے لیے خرچ کرنے کے لیے نہیں بلکہ ٹریکنگ کے ایک آلے کے طور پر استعمال کیا جاتا ہے۔ جب کوئی صارف اپنے مستقبل کے معاملے میں اس ڈسٹ کو غیر جان بوجھ کر شامل کرتا ہے، تو یہ مختلف والٹ ایڈریسز کو جوڑ دیتا ہے۔ وقت کے ساتھ، یہ روابط ملکیت کا ایک نقشہ بناتے ہیں۔

اس معنی میں، ڈسٹ کم سے کم پیسے کے بارے میں ہے اور زیادہ تر میٹا ڈیٹا کے بارے میں ہے۔ یہ بلاک چین کو ایک مالی ریکارڈ سے ایک ا intelligence نیٹ ورک میں تبدیل کر دیتی ہے، جہاں سب سے چھوٹی لین دین بھی رویہ، عادات اور شناخت کے بارے میں نمونے ظاہر کر سکتی ہے۔

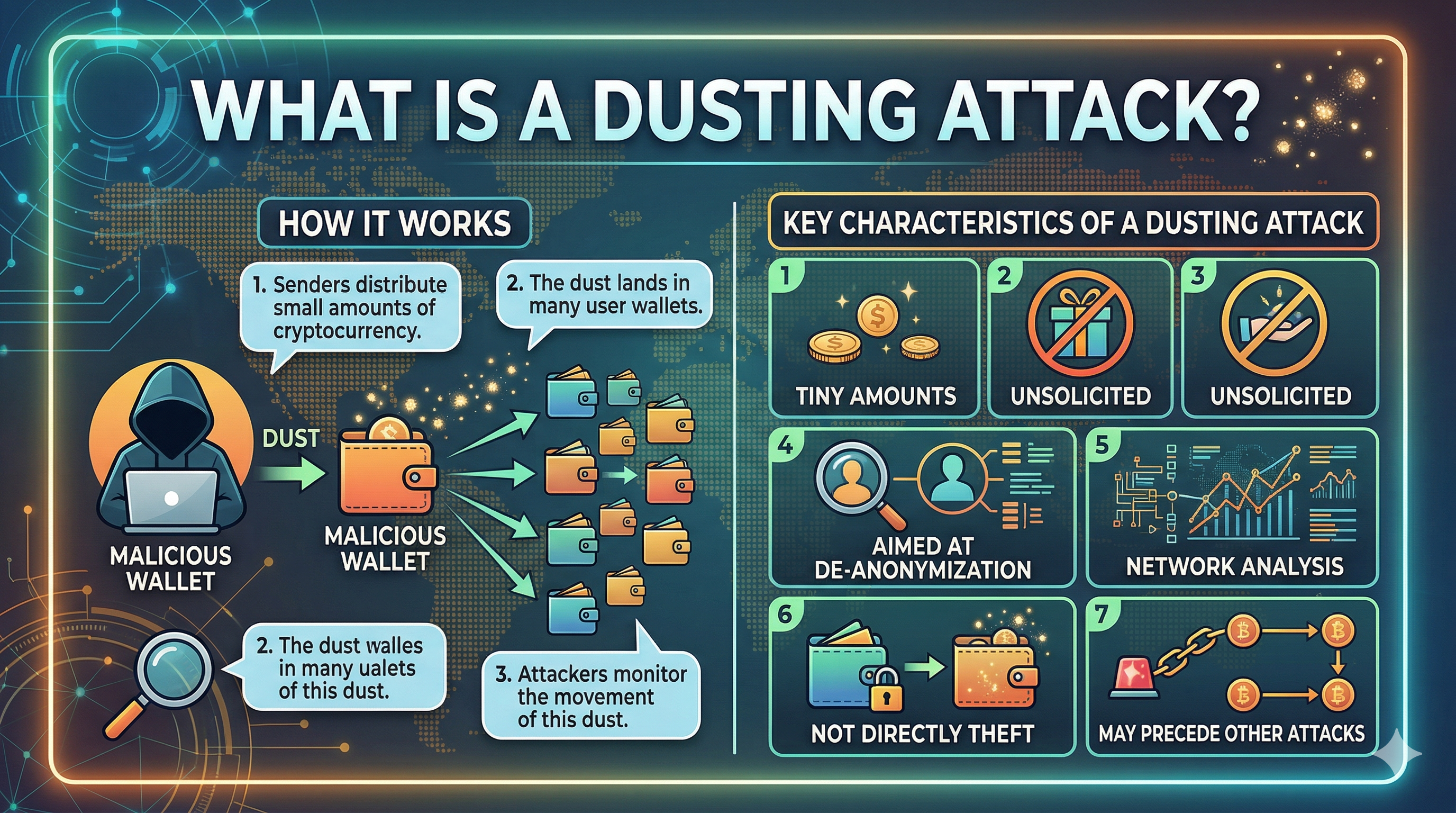

ایک داسٹنگ حملہ کیسے کام کرتا ہے

ایک ڈسٹنگ حملہ ایک منظم عمل پر مشتمل ہوتا ہے جو مراحل میں پیش رفت کرتا ہے، اکثر قربانی کو احساس نہیں ہوتا کہ کیا ہو رہا ہے۔ یہ ڈیٹا جمع کرنے سے شروع ہوتا ہے۔ حملہ آور بلاک چین نیٹ ورکس پر فعال والٹ ایڈریسز کو سکین کرتے ہیں، جو اکثر لین دین کرتے ہیں۔ فعال والٹ ایڈریسز بعد میں ڈسٹ کے ساتھ زیادہ احتمال سے تعامل کریں گے، جس سے وہ مثالی نشانہ بن جاتے ہیں۔

اگلے مرحلے میں تقسیم ہوتی ہے۔ کرپٹو کرنسی کی چھوٹی مقداریں ہزاروں، کبھی کبھی ملینوں پتے بھیجی جاتی ہیں۔ یہ لین دین خودکار ہوتے ہیں اور حاصل ہونے والے ممکنہ معلومات کے مقابلے میں ان کی لاگت کم ہوتی ہے۔ CoinTracker’s کے 2026 کے تجزیے کے مطابق، حملہ آور اکثر بڑے پیمانے پر والٹس کے ڈیٹا سیٹس میں ڈسٹ کو موثر طریقے سے تقسیم کرنے کے لیے اسکرپٹس استعمال کرتے ہیں۔

تقسیم کے بعد، نگرانی شروع ہوتی ہے۔ یہ سب سے اہم مرحلہ ہے۔ حملہ آور بلاک چین تجزیاتی ٹولز کا استعمال کرتے ہوئے ڈسٹ کی حرکت کا تعاقب کرتے ہیں۔ اگر ڈسٹ بے نقاب رہتا ہے، تو اس کی کوئی قیمت نہیں ہوتی۔ لیکن اگر اسے خرچ کر دیا جاتا ہے، تو یہ پتےوں کے درمیان تعلقات کھولنے والی چابی بن جاتا ہے۔

آخری مرحلہ میں گروہ بندی اور شناخت شامل ہے۔ جب ڈسٹ کو کسی لین دین میں دیگر فنڈز کے ساتھ ملا دیا جاتا ہے، تو یہ ظاہر ہوتا ہے کہ وہ فنڈز ایک ہی کائنات کے ہیں۔ اگر وہ لین دین ایک سینٹرلائزڈ ایکسچینج کے ساتھ تعامل کرتا ہے جسے شناخت کی تصدیق درکار ہوتی ہے، تو حملہ آور والٹ کی سرگرمیوں کو حقیقی دنیا کی شناخت سے جوڑ سکتا ہے۔

یہ عمل محفوظ نظام توڑنے پر منحصر نہیں ہے۔ یہ صبر، ڈیٹا کا تجزیہ اور انسانی رویے پر منحصر ہے۔ یہی اسے خاص طور پر مؤثر اور پکڑنا مشکل بناتا ہے۔

مرکزی مقصد: غیر مخفی کرنا

ڈسٹنگ حملے کا نہایت مقصد چوری نہیں، بلکہ ڈی-اینونیمائزیشن ہے۔ کرپٹو کرنسی صارفین اکثر یہ فرض کرتے ہیں کہ ان کی شناختوں کا تحفظ ہے کیونکہ والٹ ایڈریسز میں ذاتی معلومات شامل نہیں ہوتیں۔ جبکہ تکنیکی طور پر سچ ہے، لیکن یہ اناں کامیابی نازک ہے۔

بلاک چین کی شفافیت کسی بھی کو ٹرانزیکشنز کا تعاقب کرنے کی اجازت دیتی ہے۔ متعدد والٹ ایڈریسز کو جوڑ کر، حملہ آور صارف کے مالیاتی رویے کا پروفائل تیار کر سکتے ہیں۔ اس میں ٹرانزیکشن کی فریکوئنسی، اثاثوں کے مالکانہ حق، اور خاص پلیٹ فارمز کے ساتھ تعامل شamil ہے۔ وقت کے ساتھ، یہ ڈیٹا مزید تفصیلی ہوتا جاتا ہے۔

جب والٹ کلسٹرز کی شناخت کر لی جاتی ہے، تو حملہ آور اس کی ملکیت کے نمونوں کا اندازہ لگا سکتے ہیں اور حتیٰ کہ کل مالیات کا تخمنا لگا سکتے ہیں۔ یہ معلومات بہت قیمتی ہوتی ہیں، خاص طور پر اعلیٰ خالص دولت والے فرد یا تنظیموں کے خلاف ہدف بنانے کے وقت۔

جب یہ جانکاریوں کا تقابل خارجی ڈیٹا ذرائع کے ساتھ ہوتا ہے تو خطرہ بڑھ جاتا ہے۔ مثال کے طور پر، اگر کوئی والٹ ایک منظم ایکسچینج کے ساتھ تعامل کرتا ہے، تو شناخت کی تصدیق کے عمل سے ذاتی تفصیلات سامنے آ سکتی ہیں۔ ایک لنک قائم ہوتے ہی نامعلومی ختم ہو جاتی ہے۔

اسی لیے داسٹنگ حملوں کو اکثر معلومات جمع کرنے والی آپریشنز کہا جاتا ہے۔ یہ فوری خطرات نہیں بلکہ تیاری کے مراحل ہیں۔ غیر نامزد بلاک چین سرگرمیوں کو شناخت کردہ نمونوں میں تبدیل کرکے حملہ آور مستقبل میں زیادہ براہ راست اور ہدف مند حملوں کے مواقع پیدا کرتے ہیں۔

ڈسٹنگ حملے کی اہم خصوصیات

ڈسٹنگ حملے کئی اہم خصوصیات کو شیئر کرتے ہیں جو انہیں دیگر قسم کے کرپٹو خطرات سے الگ کرتے ہیں۔ سب سے نمایاں میں سے ایک بہت چھوٹا ٹرانزیکشن سائز ہے۔ یہ مقداریں جان بوجھ کر ناچیز رکھی جاتی ہیں تاکہ وہ فکر یا فوری اقدام کا باعث ن بنیں۔

ایک اور تعین کنندہ خصوصیت سکیل ہے۔ ڈسٹنگ حملے عام طور پر صرف ایک والٹ پر مبنی نہیں ہوتے۔ اس کے بجائے، یہ ہزاروں پتےوں پر جمعی تقسیم کو شامل کرتے ہیں۔ یہ وسیع نقطہ نظر قیمتی ہدفوں کی شناخت کی امکانات بڑھاتا ہے۔

لگاتار رہنا بھی ایک اہم خصوصیت ہے۔ ڈاسنگ حملے ایک مرتبہ کے واقعات نہیں ہوتے۔ حملہ آور اکثر دہرائے جانے والے مہم چلا سکتے ہیں، لگاتار ڈیٹا جمع کرتے ہوئے اور اپنے تجزیے کو بہتر بناتے رہتے ہیں۔ یہ عمل ہفتوں یا حتیٰ کہ ماہوں تک جاری رہ سکتا ہے۔

ایک مزید خصوصیت بلاک چین کی شفافیت پر انحصار ہے۔ روایتی سائبر حملوں کے برعکس جو سافٹ ویئر کی کمزوریوں کا فائدہ اٹھاتے ہیں، داسٹنگ حملے بلاک چین سسٹم کی کھلی طبیعت کا فائدہ اٹھاتے ہیں۔ ہر لین دین نظر آتا ہے، جس سے براہ راست تعامل کے بغیر صارفین کے رویے کا تعاقب اور تجزیہ ممکن ہو جاتا ہے۔

آخر میں، یہ حملے پر سکون کی نوعیت کے ہوتے ہیں۔ ان میں قربانی کی طرف سے فوری مداخلت کی ضرورت نہیں ہوتی۔ حملے کی اثرات کا تعین اس بات پر منحصر ہے کہ کیا صارف بالآخر ڈسٹ کے ساتھ تعامل کرتا ہے۔

یہ خصوصیات ڈاسنگ حملوں کو منفرد طور پر ظریف بناتی ہیں۔ وہ خاموشی سے کام کرتی ہیں، موثر طریقے سے سکیل ہوتی ہیں، اور بلاک چین ٹیکنالوجی کے بنیادی خصوصیات پر انحصار کرتی ہیں۔

2026 میں ڈسٹنگ حملوں کا کیوں زیادہ اہمیت ہے

ڈاسٹنگ حملوں نے کرپٹو کرنسی کے وسیع ایکو سسٹم کے ساتھ ترقی کی ہے۔ جیسے جیسے بلاک چین کی قبولیت بڑھ رہی ہے، اسی طرح عوامی طور پر دستیاب ٹرانزیکشن ڈیٹا کی مقدار بھی بڑھ رہی ہے۔ اس سے تجزیہ اور ٹریکنگ کے لیے زیادہ اثرانگیز ماحول پیدا ہوتا ہے۔ جدید بلاک چین تجزیاتی ٹولز پچھلے کچھ سالوں کے مقابلے میں بہت زیادہ ترقی یافتہ ہو چکے ہیں۔ وہ نمونوں کی شناخت، پتے کے گروہ بنانے اور ٹرانزیکشن کے تاریخی اعداد و شمار کے بنیاد پر رویہ کا اندازہ لگانے میں قادر ہیں۔ اس سے ڈاسٹنگ حملے پہلے سے زیادہ موثر ہو چکے ہیں۔

حالیہ رپورٹس ظاہر کرتی ہیں کہ ڈسٹنگ حملوں کو بڑے حملوں کے حصے کے طور پر زیادہ سے زیادہ استعمال کیا جا رہا ہے۔ یہ حملے اکثر فشنگ کیمپینز اور ہدف کیے گئے دھوکے جیسے پیچیدہ آپریشنز کا پہلا مرحلہ ہوتے ہیں۔

ڈیسینٹرلائزڈ فائننس (DeFi) اور متعدد والٹ کے استعمال کے بڑھتے ہوئے رجحان نے کمزوری بھی بڑھا دی ہے۔ صارفین اکثر مختلف مقاصد کے لیے متعدد والٹس کا انتظام کرتے ہیں، جس سے حملہ آوروں کو ان کے درمیان تعلقات کا پتہ لگانے کے مزید مواقع ملتے ہیں۔ اس تبدیلی کا مطلب یہ ہے کہ ڈسٹنگ حملے اب الگ الگ واقعات نہیں رہ گئے۔ یہ معلومات، نہ کہ تکنیکی رسائی، کو بنیادی مقصد بنانے والے ڈیٹا ڈرائیون سائبر خطرات کی ایک وسیع رجحان کا حصہ بن گئے ہیں۔

عملی مثالیں اور نمونے

ڈاسٹنگ حملے نظریہ نہیں ہیں، وہ مختلف بلاک چین نیٹ ورکس پر بار بار پیش آچکے ہیں۔ Bitcoin، لائٹ کوائن اور ethereum کے صارفین نے غیر واضح مائیکرو ٹرانزیکشنز حاصل کرنے کی اطلاع دی ہے۔

ایک قابل ذکر نمونہ میں ڈسٹ لین دین کے ساتھ پیغامات یا لنکس جوڑنا شamil ہے۔ کچھ صورتوں میں، صارفین کو کرپٹو کرنسی کی چھوٹی مقدار اور ایک میمو کے ساتھ بھیجا گیا جس میں انہیں کسی ویب سائٹ پر جانے کی ہدایت کی گئی۔ یہ لنکس اکثر ایسے فشنگ صفحات کی طرف لے جاتے ہیں جو درج کرنے یا پرائیویٹ کلیدوں کو چوری کرنے کے لیے ڈیزائن کیے گئے ہوتے ہیں۔

ایک اور نمونہ میں اعلیٰ قیمت والے والٹس کو ہدف بنایا جاتا ہے۔ حملہ آور ایسے پتےوں پر توجہ دیتے ہیں جن میں بڑی مقدار میں رقم ہوتی ہے، کیونکہ کامیاب انانیمائزیشن سے حاصل ہونے والی فائدہ کی مقدار زیادہ ہوتی ہے۔ ایک بار شناخت ہونے کے بعد، ان صارفین کو شخصی سکیم یا دھمکیوں کا نشانہ بنایا جا سکتا ہے۔

انسٹیٹیوشنل والٹس کو بھی ٹارگٹ کیا گیا ہے۔ ان معاملات میں، مقصد صرف مالی فائدہ حاصل کرنے تک محدود نہیں ہوتا بلکہ مقابلہ کی معلومات شامل ہوتی ہیں۔ ٹرانزیکشن کے راستوں کو نقشہ بنانے سے حملہ آور ادارہ جاتی تعلقات اور آپریشنل حکمت عملیوں کا اندازہ لگا سکتے ہیں۔ یہ واقعی دنیا کے مثالیں یہ ثابت کرتی ہیں کہ دسٹنگ حملے لچکدار ہوتے ہیں۔ وہ ٹارگٹ، بلاک چین، اور حملہ آور کے مقاصد کے مطابق ترقی کرتے ہیں۔

ڈاسٹنگ حملوں کے بارے میں عام غلط فہمیاں

سب سے عام غلط فہمیوں میں سے ایک یہ ہے کہ ڈسٹنگ حملے براہ راست فنڈز چوری کرتے ہیں۔ حقیقت میں، حملہ خود والٹ کی سیکورٹی کو متاثر نہیں کرتا یا پرائیویٹ کلیدز تک رسائی حاصل نہیں کرتا۔ فنڈز محفوظ رہتے ہیں جب تک کہ صارف دوسرے حملے کا شکار نہ ہو جائے۔

ایک اور غلط فہمی یہ ہے کہ ڈسٹنگ حملے نایاب ہیں۔ جبکہ یہ ہمیشہ نظر نہیں آتے، لیکن وہ اکثر واقع ہوتے ہیں جتنا صارفین سمجھتے ہیں۔ بہت سے والٹس میں ڈسٹ ہوتی ہے جس کا مالک کبھی نہیں پاتا۔

کچھ صارفین یہ بھی سمجھتے ہیں کہ ڈسٹ کو نظرانداز کرنا مکمل طور پر خطرہ ختم کر دیتا ہے۔ جبکہ ڈسٹ کو نظرانداز کرنا خطرے کو کم کرتا ہے، لیکن اگر دیگر لین دین سے نمونے استنباط کیے جا سکتے ہیں تو بنیادی ڈیٹا کلیکشن جاری رہ سکتا ہے۔

ایک غلط فہمی یہ بھی ہے کہ صرف بڑے سرمایہ کاروں کو ہی ٹارگٹ کیا جاتا ہے۔ جبکہ اعلیٰ قیمت والے والٹس کو ٹارگٹ کیا جاتا ہے، لیکن دسٹنگ حملے عام طور پر وسیع دائرہ کار رکھتے ہیں۔ کوئی بھی سرگرم والٹ ایک ڈیٹاسیٹ کا حصہ بن سکتا ہے۔

ان غلط فہمیوں کو سمجھنا اہم ہے۔ یہ خوف سے آگاہی کی طرف نظریہ بدل دیتا ہے، جس سے صارفین خطرے کی اصل نوعیت کو پہچاننے میں مدد ملتی ہے۔

حملہ آور جو پیٹرنز دیکھتے ہیں

ڈسٹ حملے بنیادی طور پر رویے کے بارے میں ہیں۔ حملہ آور کم توجہ دیتے ہیں ڈسٹ پر اور زیادہ توجہ دیتے ہیں صارفین کے اس کے ساتھ تعامل پر۔

ایک اہم نمونہ ٹرانزیکشن گروپنگ ہے۔ جب کوئی صارف ایک ہی ٹرانزیکشن میں متعدد ان پٹس کو ملا دیتا ہے، تو یہ ظاہر ہوتا ہے کہ ان ان پٹس کا تعلق ایک ہی موجودہ سے ہے۔ یہ پتے جوڑنے کا ایک بنیادی طریقہ ہے۔

ایک اور نمونہ تعدد ہے۔ معمول کے لین دین سے زیادہ ڈیٹا پوائنٹس ملتے ہیں، جس سے عادات کی شناخت اور مستقبل کے رویے کا پیش گوئی آسان ہو جاتی ہے۔

مرکزی ایکسچینجز کے ساتھ تعامل بھی ایک اہم سگنل ہے۔ یہ پلیٹ فارمز عام طور پر شناخت کی تصدیق کی ضرورت رکھتے ہیں، جو ناشناختہ بلاک چین سرگرمیوں اور حقیقی دنیا کی شناخت کے درمیان ایک پل بناتے ہیں۔

ٹائمنگ پیٹرنز سے مزید جائزے بھی مل سکتے ہیں۔ مثال کے طور پر، مسلسل لین دین کے وقت شاید جغرافیائی مقام یا روزمرہ کے رویے کو ظاہر کرتے ہیں۔

جب ان رویے کے سگنلز کو ملا جاتا ہے تو وہ تفصیلی پروفائل بناتے ہیں۔ یہ ایک داسٹنگ حملے کا اصل مقصد ہے، صرف ایک والٹ کی شناخت کرنے کے بجائے، اس کے پیچھے کے شخص کو سمجھنا۔

داسٹنگ حملوں سے بڑے خطرات کیسے نکلتے ہیں

ڈسٹنگ حملے عام طور پر آخری مقصد نہیں ہوتے۔ یہ بڑی حکمت عملی کا آغاز ہوتے ہیں۔ ایک بار جب حملہ آور کافی ڈیٹا جمع کر لیتے ہیں، تو وہ زیادہ ہدف مند اور موثر حملے شروع کر سکتے ہیں۔

فشرنگ سب سے عام بعد کا اقدام ہے۔ صارف کے مالیاتی اثاثوں یا حالیہ لین دین کے بارے میں علم رکھتے ہوئے، حملہ آور انتہائی قابلِ اعتماد پیغامات تیار کر سکتے ہیں۔ ان پیغامات میں خاص تفصیلات کا حوالہ دیا جا سکتا ہے، جس سے ان کی کامیابی کا امکان زیادہ ہو جاتا ہے۔

دھمکی دینا ایک اور ممکنہ نتیجہ ہے۔ اگر حملہ آور ایک اعلیٰ قیمت والے والٹ کی شناخت کر لے، تو وہ مالک کو دھمکی دینے یا زبردستی کرنے کی کوشش کر سکتا ہے۔

کچھ صورتوں میں، دست کشی حملوں کا استعمال ب без تفصیل استعمال کے بجائے نگرانی کے لیے کیا جاتا ہے۔ تنظیمیں ان کا استعمال مقابلہ کرنے والوں کی نگرانی یا مارکیٹ کے رویے کا جائزہ لینے کے لیے کر سکتی ہیں۔

ڈیٹا جمع کرنے سے لے کر ہدف کے مطابق اقدامات تک کی یہ ترقی یہ ظاہر کرتی ہے کہ دست کے حملوں کو بے خطر نہیں سمجھنا چاہئے۔ یہ سائبر خطرات کے ایک وسیع ایکو سسٹم کا حصہ ہیں۔

ڈسٹنگ حملے کو کیسے پہچانیں

ڈسٹنگ حملے کو پہچاننا تفصیل کی توجہ مانگتا ہے۔ سب سے واضح علامت ایک ناشناخت شدہ پتے سے بہت چھوٹا، غیر متوقع ٹرانزیکشن حاصل کرنا ہے۔ یہ ٹرانزیکشنز عام طور پر کسی وضاحت کے بغیر ظاہر ہوتے ہیں۔ ان میں پیغام نہیں ہو سکتا یا پھر عام یا مشکوک نوٹس شامل ہو سکتے ہیں۔

ایک اور اشارہ تکرار ہے۔ وقت کے ساتھ متعدد چھوٹے ڈپازٹس ایک تصادفی واقعہ کے بجائے جاری مہم کی نشاندہی کر سکتے ہیں۔

صارفین غیرمعروف ٹوکنز کی طرف بھی توجہ دیں۔ کچھ صورتوں میں، ڈسٹ والٹ میں شامل نئے یا اجنبی اثاثوں کے طور پر ظاہر ہو سکتی ہے۔

لین دین کی تاریخ کی نگرانی ضروری ہے۔ منظم جائزہ غیر معمولی نمونوں کی شناخت اور عام سرگرمیوں اور ممکنہ حملوں کے درمیان فرق کرنے میں مدد کر سکتا ہے۔ آگاہی پہلا دفاعی لائن ہے۔ علامات کو جلد پہچاننا مزید نقصان کو روک سکتا ہے۔

آخری خیالات: ایک ڈیٹا کا کھیل جو ایک لین دین کے طور پر چھپا ہوا ہے

ڈسٹنگ حملے بلاک چین ٹیکنالوجی کے بارے میں ایک بنیادی سچائی کو ظاہر کرتے ہیں: شفافیت ایک طاقت اور ایک کمزوری دونوں ہے۔ وہی کھلائی جو اعتماد کو ممکن بناتی ہے، وہی نگرانی کو بھی ممکن بناتی ہے۔

یہ حملے فوری مالی فائدے کے بارے میں نہیں ہیں۔ یہ معلومات کے بارے میں ہیں، ان کو جمع کرنا، ان کا تجزیہ کرنا اور ان کا استراتیجک طور پر استعمال کرنا۔ ایک ایسی دنیا میں جہاں ڈیٹا طاقت ہے، سب سے چھوٹا بھی لین دین ایک قیمتی اثاثہ بن سکتا ہے۔

ڈسٹنگ حملوں کو سمجھنا صرف تحفظ کے بارے میں نہیں ہے۔ یہ منظر کے بارے میں ہے۔ اس میں سطح کے آگے دیکھنا اور اس بات کو پہچاننا شامل ہے کہ ظاہری طور پر ناچیز اقدامات کے وسیع اثرات کیسے ہو سکتے ہیں۔

جیسے جیسے کرپٹو کرنسی کا ترقی جاری رہے گی، اسے استعمال کرنے کے طریقے بھی بڑھتے جائیں گے۔ داسٹنگ حملے اس بات کا ایک مثال ہیں کہ نوآوری کو کس طرح غیر متوقع طریقوں سے استعمال کیا جا سکتا ہے۔

اکثر پوچھے جانے والے سوالات

1. ایک دست کا حملہ سادہ الفاظ میں کیا ہے؟

ایک دسٹنگ حملہ وہ ہے جب کوئی کئی والٹس میں کرپٹو کرنسی کی چھوٹی چھوٹی مقداریں بھیجتا ہے تاکہ ان کے مالکان کا تعین اور پتہ لگایا جا سکے۔

2. کیا ایک ڈسٹنگ حملہ میری کرپٹو کو چوری کر سکتا ہے؟

نہیں، یہ فنڈز کو براہ راست چوری نہیں کر سکتا۔ خطرہ فشنگ جیسے بعد کے حملوں سے آتا ہے۔

3. حملہ آور ڈسٹ کیوں استعمال کرتے ہیں، ہیکنگ کیوں نہیں؟

چونکہ بلاک چین کا ڈیٹا عوامی ہے، اس لیے حملہ آور احاطہ کے نظام توڑے بغیر معلومات جمع کر سکتے ہیں۔

4. کیا مجھے ڈسٹ ملنے پر فکر کرنی چاہیے؟

فوراً نہیں، لیکن آپ کو اس کے ساتھ تعامل سے گریز کرنا چاہیے اور احتیاط برقرار رکھنا چاہیے۔

5. کیا 2026 میں ڈسٹنگ حملے عام ہیں؟

ہاں، خاص طور پر جب کہ جدید بلاک چین تجزیات کی وجہ سے ٹریکنگ آسان ہو گئی ہے۔

ڈسکلیمر

یہ مواد صرف معلوماتی مقاصد کے لیے ہے اور یہ سرمایہ کاری کی تجویز نہیں ہے۔ کرپٹو کرنسی کے سرمایہ کاری میں خطرہ ہے۔ براہ راست تحقیق کریں (DYOR)۔

ڈس کلیمر: یہ صفحہ آپ کی سہولت کے لیے AI ٹیکنالوجی (GPT کے ذریعے) کا استعمال کرتے ہوئے ترجمہ کیا گیا ہے۔ سب سے درست معلومات کے لیے، اصل انگلش ورژن سے رجوع کریں۔