Dustleme Saldırısı Nedir ve Özellikleri Nelerdir?

2026/04/05 00:16:33

Bir tozlama saldırısı, doğrudan bir hırsızlık mekanizması değil, blok zinciri şeffaflığını kullanarak kripto para kullanıcılarını izlemek, kümeler haline getirmek ve nihayetinde anonimliğini ortadan kaldırmayı amaçlayan gelişmiş bir gizlilik istismar tekniğidir; görünüşte önemsiz işlemler, hedefli siber tehditler için güçlü bir istihbarat aracına dönüşür.

Dikkat Çekmeyen Bir Sessiz Tehdit

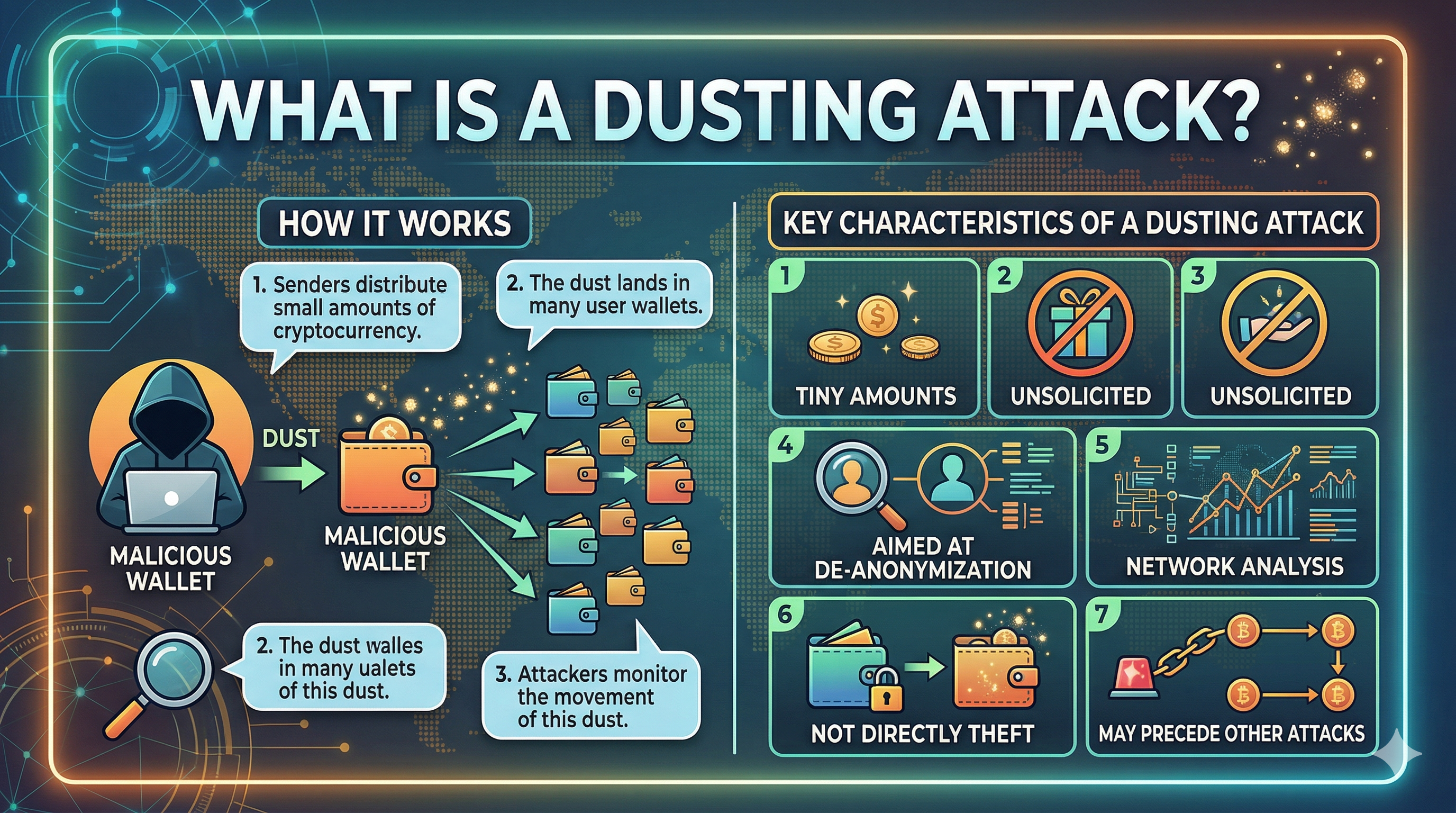

Bir tozlama saldırısı nadiren kendini duyurur. Birkaç sentlik kripto para değerinde, şüpheye yol açmayan şekilde bir cüzdana sakin bir şekilde yerleşen, neredeyse anlamsız bir işlem olarak gelir. Ancak bu önemsiz değerin altında, çok daha değerli olan kimliği ortaya çıkarmayı amaçlayan hesaplı bir strateji yatar. Gizliliğin sıklıkla varsayıldığı ancak garanti altına alınmadığı kripto para ekosisteminde, bu mikro işlemler bir gözetim yöntemi haline gelmiştir. Tozlama saldırılarının çeşitli açıklamalarına göre, saldırganlar, bu fonların blok zinciri üzerinde nasıl hareket ettiğini izlemek ve analiz etmek amacıyla birçok adrese küçük miktarlarda kripto para dağıtır.

Bu yaklaşım, blok zinciri ağlarının tasarımı itibarıyla şeffaf olmaları nedeniyle işe yarar. Her işlem kamuoyuna kaydedilir ve kalıcı, izlenebilir bir defter oluşturur. Cüzdan adresleri doğrudan kişisel kimlikleri ortaya çıkarmasa da, zamanla desenler ortaya çıkar. Bir toz saldırgısı, bu şeffaflığı kullanarak kuvvet yerine veriyle cüzdanlar arasındaki bağlantıları ortaya çıkarır. Yazılımdaki zafiyetleri hedefleyen hacker saldırılarından farklı olarak, toz saldırıları davranışsal desenlere odaklanır. Düzenli işlemlerini izler haline getirerek, yavaş yavaş sahiplik yapılarını ortaya çıkarırlar.

Bu tehdidin özellikle ilginç olan yanı görünürlüğüdür. Birçok kullanıcı bu yatırmaları fark etmez, daha az sayıda kullanıcı ise amacını anlar. Saldırı herhangi bir eylem talep etmez, alarm tetiklemez ve hemen fonları çalmaya çalışmaz. Bunun yerine bekler. Bu sabır, tozlama saldırılarının bu kadar etkili ve bu kadar az tahmin edilmesinin nedenidir.

Kripto Para Bağlamında “Dust” Kavramını Anlamak

Bir dust saldırısını anlamak için önce “dust” kelimesinin tam olarak ne anlama geldiğini anlamak gerekir. Kripto para dünyasında, dust, genellikle harcamak için pratik olarak kullanılsız kadar küçük olan dijital varlıkların çok küçük miktarlarını ifade eder. Örneğin, Bitcoin ağında dust, değeri bir sentin kesri kadar olan birkaç yüz satoshi olabilir.

Bu miktarlar, blok zinciri sistemleri içinde doğaldır. Zamanla, tekrarlanan işlemler küçük kripto para parçacıkları, yani harcanmamış işlem çıktıları (UTXO) bırakabilir. Bu parçacıklar birikir ve kullanıcılar tarafından genellikle ihmal edilir, çünkü finansal değeri önemsizdir. Ancak finansal olarak önemsiz görünen bu parçacıklar, veri açısından yüksek değerli olabilir.

Saldırganlar, bu durumdan yararlanarak binlerce cüzdana kasıtlı olarak dust gönderir. Blok zinciri ağları, herhangi birinin herhangi bir genel adrese para göndermesine izin verdiğinden, bu eylemi engelleyen bir engel yoktur. Dust bir cüzdana girdiğinde, o cüzdanın işlem geçmişi parçası haline gelir. İşte gerçek strateji burada başlar.

Dust, bir işaretçi olarak işlev görür. Kar elde etmek için harcanması amaçlanmaz; izleme aracı olarak kullanılır. Bir kullanıcı, bu dust'u gelecekteki bir işlemde bilinçsizce dahil ederse, farklı cüzdan adreslerini birbirine bağlar. Zamanla bu bağlantılar, sahiplik haritasını oluşturur.

Bu anlamda, dust daha çok para değil, meta veri ile ilgilidir. Blok zincirini bir finansal defterden, en küçük işlem bile davranışlar, alışkanlıklar ve kimlik hakkında kalıplar ortaya çıkarabilecek bir akıl ağına dönüştürür.

Bir Tozlama Saldırısının Gerçekten Nasıl Çalıştığı

Bir dust saldırısı, genellikle kurbanın ne olduğunu fark etmeden aşamalı olarak gerçekleşen yapılandırılmış bir süreçtir. İlk aşama veri toplamadır. Saldırganlar, sık sık işlem gönderen veya alan aktif cüzdan adreslerini blok zinciri ağlarında tarar. Aktif cüzdanlar, daha sonra dust ile etkileşime geçme olasılıkları daha yüksek olduğundan, ideal hedeflerdir.

Sonraki aşama dağıtımdır. Küçük miktarlarda kripto para, binlerce, hatta bazen milyonlarca adrese gönderilir. Bu işlemler otomatikleştirilmiştir ve elde edilebilecek potansiyel bilgiye göre maliyeti minimumdur. CoinTracker’s 2026 analizine göre, saldırganlar genellikle dust’ı büyük cüzdan veri kümeleri üzerinde verimli bir şekilde dağıtmak için betikler kullanır.

Dağıtım sonrası izleme başlar. Bu en kritik aşamadır. Saldırganlar, dust hareketlerini blok zinciri analiz araçları kullanarak takip eder. Dust dokunulmaz kalırsa, az değer sağlar. Ancak harcanırsa, adresler arasındaki bağlantıları açan bir anahtar haline gelir.

Son aşama, kümeleme ve tanımlamayı içerir. Dust, bir işlemde diğer fonlarla birleştirildiğinde, bu fonların aynı varlığa ait olduğunu ortaya çıkarır. Eğer bu işlem, kimlik doğrulama gerektiren bir merkezi borsa ile etkileşim halindeyse, saldırgan cüzdan aktivitesini gerçek dünya kimliğine bağlayabilir.

Bu süreç, güvenlik sistemlerini kırma üzerine değil, sabır, veri analizi ve insan davranışına dayanır. Bu, onu özellikle etkili ve tespit edilmesi zor hale getirir.

Temel Amaç: Kimliklerin Ortaya Çıkarılması

Bir tozlama saldırısının nihai amacı hırsızlık değil, kimliklerin ortaya çıkarılmasıdır. Kripto para kullanıcıları genellikle cüzdan adreslerinin kişisel bilgileri içermediği için kimliklerinin korunduğunu varsayar. Teknik olarak doğru olsa da, bu anonimlik kırılgandır.

Blok zinciri şeffaflığı, herkesin işlemlerini izlemesini sağlar. Birden fazla cüzdan adresini birbirine bağlayarak saldırganlar, bir kullanıcının finansal davranış profili oluşturabilir. Bu, işlem sıklığını, varlık tutarlarını ve belirli platformlarla etkileşimi içerir. Zamanla bu veriler giderek daha detaylı hale gelir.

Cüzdan kümeleri belirlendikten sonra saldırganlar, sahiplik desenlerini çıkarabilir ve hatta toplam varlıkları tahmin edebilir. Bu bilgi, özellikle yüksek net değerli bireyleri veya kurumları hedef alanlarda çok değerlidir.

Bu görüşler, dış veri kaynaklarıyla kesiştiğinde tehlike artar. Örneğin, bir cüzdan, düzenlenmiş bir borsa ile etkileşimde bulunursa, kimlik doğrulama süreçleri kişisel detayları ortaya çıkarabilir. Bir bağlantı kurulduğunda, anonimlik çöker.

Bu nedenle tozlama saldırıları genellikle istihbarat toplama operasyonları olarak tanımlanır. Bunlar doğrudan tehditler değil, hazırlık adımlarıdır. Anonim blok zinciri faaliyetlerini tanımlanabilir kalıplara dönüştürerek saldırganlar, gelecekte daha doğrudan ve hedefli saldırılar için fırsatlar yaratır.

Bir Tozlama Saldırısının Ana Özellikleri

Tozlama saldırıları, diğer kripto tehditlerinden ayırt edici birkaç tanımlayıcı özelliği paylaşır. En dikkat çekici olanları çok küçük işlem miktarlarıdır. Bu miktarlar, endişe uyandırmadan veya hemen eylem alınmasını engellemek amacıyla kasıtlı olarak önemsiz tutulur.

Diğer bir tanımlayıcı özellik ölçeklidir. Tozlama saldırıları nadiren tek bir cüzdana yöneliktir. Bunun yerine, binlerce adrese kütleli dağıtım içerir. Bu geniş yaklaşım, değerli hedefleri tanımlama olasılığını artırır.

Sabırlı olmak da önemli bir özelliktir. Tozlama saldırıları tek seferlik olaylar değildir. Saldırganlar, veri toplamaya ve analizlerini iyileştirmeye devam ederek tekrarlı kampanyalar yürütebilir. Süreç haftalar hatta aylar sürebilir.

Bir diğer özellik, blok zinciri şeffaflığına duyulan bağımlılıktır. Geleneksel siber saldırılar yazılım zafiyetlerinden yararlanırken, tozlama saldırıları blok zinciri sistemlerinin açık yapısından faydalanır. Her işlem görünür olduğundan, doğrudan etkileşim olmadan kullanıcı davranışları izlenebilir ve analiz edilebilir.

Son olarak, bu saldırılar pasif doğaya sahiptir. Mağdurdan hemen etkileşim gerektirmez. Saldırının etkinliği, kullanıcının dust ile nihayetinde etkileşime geçip geçmediğine bağlıdır.

Bu özellikler, tozlama saldırılarını benzersiz şekilde ince hale getirir. Sessizce çalışırlar, verimli bir şekilde ölçeklenebilirler ve blok zinciri teknolojisinin temel özelliklerine dayanırlar.

Neden 2026'da Toz Saldırıları Daha Önemli

Tozlama saldırıları, daha geniş kripto para ekosistemiyle birlikte gelişti. Blok zinciri kabulü arttıkça, kamuoyuna açık işlem verisi miktarı da artıyor. Bu, analiz ve izleme için daha zengin bir ortam oluşturuyor. Modern blok zinciri analiz araçları, birkaç yıl önceye göre çok daha gelişmiş durumda. Örüntüleri tanımlayabilir, adresleri kümelendirebilir ve hatta işlem geçmişine dayalı olarak davranışları tahmin edebilir. Bu da tozlama saldırılarını daha etkili hale getiriyor.

Son raporlar, tozlama saldırılarının giderek daha büyük saldırı stratejilerinin bir parçası olarak kullanıldığını göstermektedir. Bu saldırılar genellikleフィ싱 kampanyaları ve hedefli dolandırıcılıklar gibi daha karmaşık işlemlerin ilk adımı olarak hizmet eder.

Merkeziyetsiz finans (DeFi) ve çoklu cüzdan kullanımının artması, güvenlik açıklarını da artırmıştır. Kullanıcılar genellikle farklı amaçlar için birden fazla cüzdan yönetir ve bu da saldırganların bu cüzdanlar arasındaki bağlantıları haritalandırması için daha fazla fırsat yaratır. Bu değişim, tozlama saldırılarının artık izole olaylar olmadığını göstermektedir. Bilgi, erişimden daha önemli hale gelmiş olan, veriye dayalı siber tehditlerin daha geniş bir eğiliminin bir parçası haline gelmişlerdir.

Gerçek Dünya Örnekleri ve Kalıplar

Tozlama saldırıları teorik değil, farklı blok zinciri ağlarında tekrar tekrar gerçekleşti. Bitcoin, Litecoin ve Ethereum kullanıcıları, açıklanamayan mikro işlemler aldığını bildirdi.

Dikkat çekici bir desen, dust işlemlerine mesaj veya bağlantı eklemektir. Bazı durumlarda, kullanıcılar bir web sitesine yönlendiren bir notla birlikte küçük miktarlarda kripto para almıştır. Bu bağlantılar genellikle kimlik bilgilerini veya özel anahtarları çalmayı amaçlayan phishing sayfalarına yönlendirir.

Diğer bir desen, yüksek değerli cüzdanları hedeflemektir. Saldırganlar, başarıyla anonimliklerinin kaldırılması durumunda daha yüksek kazanç elde edilebilecek büyük tutarlara sahip adreslere odaklanır. Bu kullanıcılar tanımlandıktan sonra, kişiselleştirilmiş dolandırıcılık veya zorlama girişimlerinin hedefi olabilirler.

Kurumsal cüzdanlar da hedef alınmıştır. Bu durumlarda amaç, finansal kazançtan öte, rekabetçi istihbarat içerebilir. İşlem akışlarını haritalayarak saldırganlar, iş ilişkilerini ve operasyonel stratejileri çıkarabilir. Bu gerçek dünya örnekleri, tozlama saldırılarının esnek olduğunu göstermektedir. Saldırganın hedefine, blok zincirine ve amaçlarına göre gelişirler.

Tozlama Saldırıları Hakkında Yaygın Yanlış Anlaşılmalar

En yaygın yanlış anlaşılmalarından biri, toz saldırılarının doğrudan fonları çaldığıdır. Aslında, saldırı kendisi cüzdan güvenliğini tehdit etmez veya özel anahtarlara erişim sağlar. Kullanıcı ikincil bir saldırı kurbanı olmadıkça fonlar güvenlidir.

Başka bir yanlış anlama, toz saldırmaların nadir olduğudur. Her zaman görünür olmasa da, bu saldırılar çoğu kullanıcının farkında olmadığı kadar sıklıkla gerçekleşir. Birçok cüzdan, sahibinin hiç fark etmeden toz içerir.

Bazı kullanıcılar, dust'u tamamen görmezden gelmenin riski tamamen ortadan kaldırdığını düşünür. Dust'u görmezden gelmek maruziyeti azaltsa da, diğer işlemlerden desenler çıkarılabiliyorsa temel veri toplama hâlâ devam edebilir.

Ayrıca yalnızca büyük yatırımcıların hedef alındığına dair bir yanlış anlama da vardır. Yüksek değerli cüzdanlar çekici hedeflerdir, ancak toz saldırıları genellikle geniş bir ağ kullanır. Her aktif cüzdan bir veri setinin parçası haline gelebilir.

Bu yanlış anlaşılmaları anlamak önemlidir. Bu, korkudan farkındalığa geçiş sağlar ve kullanıcıların tehdidin gerçek doğasını tanımlamasına yardımcı olur.

Saldırganların Aradığı Davranışsal Kalıplar

Dust saldırıları temelde davranışla ilgilidir. Saldırganlar, dust'in kendisinden ziyade kullanıcıların bununla nasıl etkileşime girdiğine daha çok ilgi gösterir.

Ana kalıplardan biri, işlem gruplamadır. Bir kullanıcı birden fazla girişi tek bir işlemde birleştirdiğinde, bu girdilerin aynı varlığa ait olduğu ortaya çıkar. Bu, adresleri ilişkilendirmenin temel yöntemlerinden biridir.

Bir diğer desen sıklıktır. Düzenli işlemler daha fazla veri noktası sağlar ve alışkanlıkları tanımlamayı ile gelecekteki davranışı tahmin etmeyi kolaylaştırır.

Merkezi borsalarla etkileşim de kritik bir sinyaldir. Bu platformlar genellikle kimlik doğrulama gerektirir ve anonim blok zinciri faaliyetleri ile gerçek dünya kimliği arasında bir köprü oluşturur.

Zamanlama desenleri aynı zamanda içgörüler ortaya çıkarabilir. Örneğin, tutarlı işlem zamanları coğrafi konum veya rutin davranışları gösterebilir.

Bu davranış sinyalleri bir araya geldiğinde detaylı bir profil oluşturur. Bu, bir cüzdanı tanımlamaktan ziyade arkasındaki kişiyi anlamaktır; bir tozlama saldırısının nihai hedefidir.

Tozlama Saldırıları Nasıl Daha Büyük Tehditlere Yol Açar

Tozlama saldırıları nadiren nihai hedeftir. Bunlar, daha büyük bir stratejinin başlangıcıdır. Saldırganlar yeterli veriyi topladıktan sonra daha hedefli ve etkili saldırılar gerçekleştirebilir.

Fishing, en yaygın takip saldırılarından biridir. Kullanıcının varlıklarına veya son işlemlerine dair bilgiye sahip olan saldırganlar, çok ikna edici mesajlar oluşturabilir. Bu mesajlar, başarılı olma olasılığını artıran özel detaylara atıfta bulunabilir.

Zorbalık, başka bir olası sonuçtur. Bir saldırgan yüksek değerli bir cüzdan tespit ederse, sahibini tehdit etmeye veya zorlamaya çalışabilir.

Bazı durumlarda tozlama saldırıları doğrudan istismar yerine gözetim amacıyla kullanılır. Kurumlar, rakipleri izlemek veya piyasa davranışını takip etmek için bunları kullanabilir.

Veri toplamadan hedefli eyleme kadar olan bu ilerleme, tozlama saldırılarının zararsız olarak göz ardı edilmemesi gerektiğini göstermektedir. Bunlar, siber tehditlerin daha geniş bir ekosisteminin bir parçasıdır.

Bir Tozlama Saldırısını Nasıl Tanırsınız

Bir toz saldırılarını tanımlamak, detaylara dikkat etmeyi gerektirir. En açık belirti, bilinmeyen bir adresten çok küçük, beklenmedik bir işlem almaktır. Bu işlemler genellikle açıklama olmadan görünür. Mesaj içermeyebilir veya belirsiz ya da şüpheli notlar içerebilir.

Diğer bir göstergesi tekrardır. Zamanla yapılan birden fazla küçük yatırma, rastgele bir olay yerine devam eden bir kampanyayı gösteriyor olabilir.

Kullanıcılar ayrıca tanımadıkları tokenlara dikkat etmelidir. Bazı durumlarda, dust, cüzdana eklenen yeni veya bilinmeyen varlıklar olarak görünebilir.

İşlem geçmişini izlemek önemlidir. Düzenli inceleme, anormal kalıpları belirlemeye ve normal faaliyetlerle potansiyel saldırıları ayırt etmeye yardımcı olabilir. Farkındalık, ilk savunma hattıdır. İşaretleri erken tanımak, daha fazla maruziyeti önleyebilir.

Son Düşünceler: İşlem Gibi Gösterilen Bir Veri Oyunu

Dust saldırıları, blok zinciri teknolojisi hakkında temel bir gerçek ortaya koyar: şeffaflık hem bir güç hem de bir zayıflıktır. Güveni mümkün kılan aynı açıklık, gözetimi de mümkün kılar.

Bu saldırılar doğrudan finansal kazançla ilgili değil. Bilgi toplamak, analiz etmek ve bunu stratejik olarak kullanmakla ilgili. Verinin güç olduğu bir dünyada, en küçük işlem bile değerli bir varlık haline gelebilir.

Dust saldırılarını anlamak sadece güvenlikle ilgili değil, bakış açısıyla da ilgilidir. Yüzeyin ötesine geçerek, görünüşte önemsiz görünen eylemlerin daha geniş etkilere sahip olabileceğini fark etmek gerektirir.

Kripto para arttıkça, bunu kullanmak için kullanılan yöntemler de artacaktır. Tozlama saldırıları, yeniliklerin beklenmedik şekilde nasıl kullanılabileceğinin sadece bir örneğidir.

SSS

1. Basit bir dille bir tozlama saldırısı nedir?

Bir tozlama saldırısı, birinin sahiplerini takip etmek ve tanımlamak için birçok cüzdana küçük miktarlarda kripto para göndermesidir.

2. Bir tozlama saldırısı kripto varlıklarımı çalabilir mi?

Hayır, doğrudan fonları çalma yeteneğine sahip değildir. Risk, phishing gibi takip eden saldırılarından kaynaklanır.

3. Saldırganlar neden hile yapmak yerine dust kullanır?

Blok zinciri verileri kamuoyu olduğundan, saldırganlar güvenlik sistemlerini kırmeden bilgi toplayabilir.

4. Dust alırsam endişelenmeli miyim?

Hemen değil, ancak bununla etkileşime girmemelisiniz ve dikkatli olmalısınız.

5. Döşeme saldırıları 2026'da yaygın mı?

Evet, özellikle ileri blok zinciri analitikleri sayesinde izleme kolaylaştı.

Sorumluluk Reddi

Bu içerik yalnızca bilgilendirme amaçlıdır ve yatırım tavsiyesi oluşturmaz. Kripto para yatırımları risk taşır. Lütfen kendi araştırmanızı yapın (DYOR).

Sorumluluk Reddi: Bu sayfa, kolaylığınız için AI teknolojisi (GPT destekli) kullanılarak çevrilmiştir. En doğru bilgi için orijinal İngilizce versiyona bakınız.