Şifreleme Çatallanmaları: Kriptografi Tarihinin En Ünlü Bölünme Olayları

2026/04/12 17:30:17

Şifreleme tarihi genellikle algoritmalar, standartlar ve matematikteki devrimler aracılığıyla anlatılır. Ancak en önemli dönüm noktalarından bazıları, çok daha pratik bir şeyden kaynaklanır: yazılım çatallanmaları. Şifrelemede bir çatallanma, nadiren yalnızca bir programcı anlaşmazlığı veya rutin bir mühendislik dalıdır. Genellikle güven altına alındığında gerçekleşir—bir güvenlik krizi, yönetim başarısızlığı, lisans çatışması veya büyük bir projenin ani sonu sonrasında. Bu durumda topluluk, ileride gerçek sistemleri korumaya değer olan kod tabanını seçmek zorundadır.

Bu makalenin sonunda, şifreleme tarihinin en ünlü çatallanma olaylarını, her bölünmenin nedenini ve bu geçişlerin temsilci projelerini net bir şekilde anlayacaksınız. Ana hikayeler, OpenSSL çatallanma ailesini, TrueCrypt'in çöküşünü ve VeraCrypt'in yükselişini, NaCl'den libsodium'a geçişi ve OpenSSH'yi doğuran SSH soyunu içerir. Bu süreçte, OpenPGP ekosistemindeki GnuPG gibi standartlara dayalı bir devralma ile gerçek bir kod çatallanması arasındaki farkı da ayırt etmenize yardımcı olur.

Kancalama

İnternet, web sitelerini, sunucuları ve şifrelenmiş dosyaları koruyan yazılımın mevcut biçiminde güvenilir olamadığında ne yapar?

Kriptografi'de cevap sıklıkla bir çatallanma ve bu çatallanmaların bazıları modern dünyanın güvenlik katmanını değiştirdi.

Genel Bakış

Bu makale, şifreleme tarihinin en ünlü çatallanma olaylarını kapsar:

-

OpenSSL ve bundan ayrılan projeler, özellikle LibreSSL, BoringSSL ve daha sonra AWS-LC

-

TrueCrypt'in kapatılması ve VeraCrypt'in ortaya çıkışı

-

NaCl'in daha uygulanabilir libsodium'a dönüşümü

-

SSH'nin OSSH'e ve ardından OpenSSH'e geçişi

-

GnuPG, PGP'nin doğrudan bir kod çatallanması olmasa da neden bu konuşmaya dahil edilmesi gerektiği

Tez

Şifreleme çatallanmalarının tarihi, kriptografinin teori kadar yönetimsel ve uygulama seçimleriyle de geliştiğini gösterir. En iyi bilinen çatallanma olayları, zor bir soruya cevap verdikleri için有名 hale geldi: orijinal yol artık yeterli güveni ilham vermediğinde, hangi proje yerini almalı?

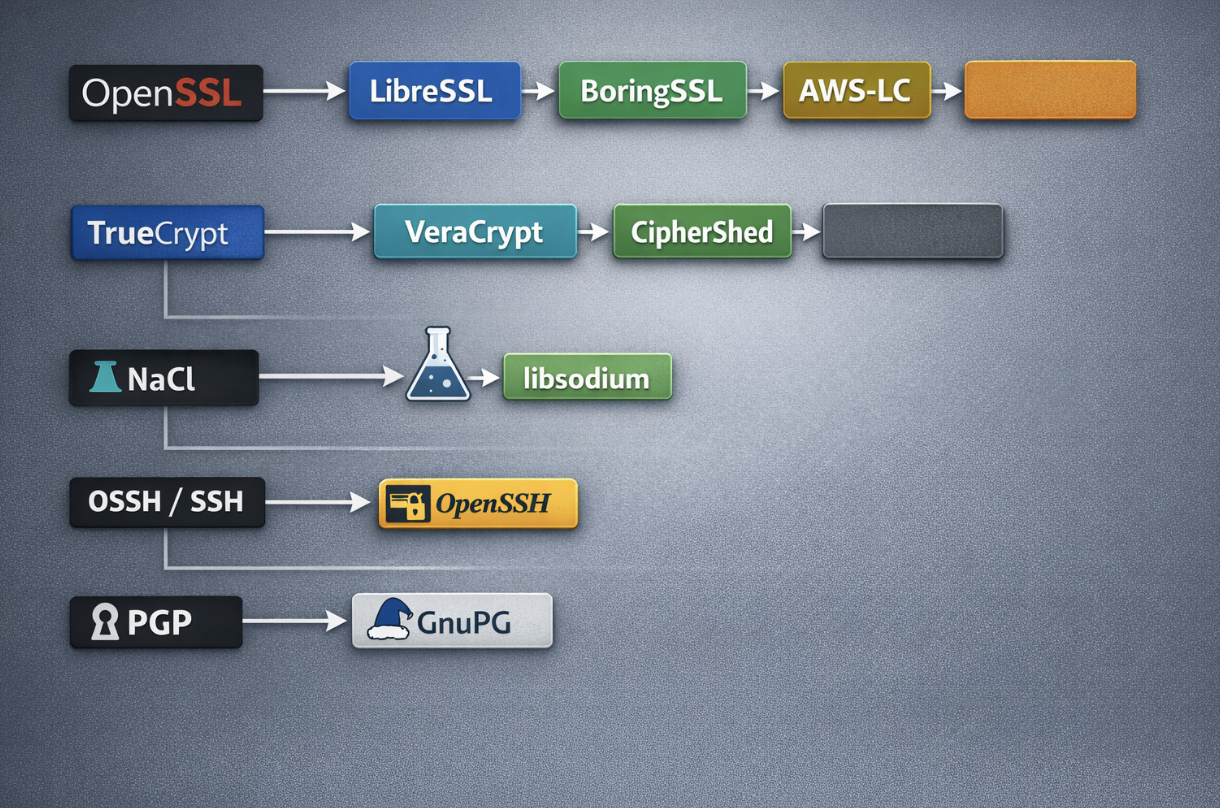

Ana şifreleme çatallanma hatlarını gösteren zaman çizelgesi diyagramı: OpenSSL'den LibreSSL, BoringSSL ve AWS-LC'ye; TrueCrypt'ten VeraCrypt ve CipherShed'e; NaCl'den libsodium'a; OSSH/SSH'den OpenSSH'e; ve PGP'den GnuPG'ye.

Çatallanmaların şifreleme tarihindeki rolü

Çoğu yazılım kategorisinde bir çatallanma, basitçe bir yön değişikliğidir. Şifrelemede genellikle çok daha ciddi bir şey anlamına gelir. Bir çatallanma, güvenlik hatası, bakım sorunları, yönetim sorunları veya yazılımın bu kadar hassas bir rol için artık yeterince güvenilir olmadığına dair artan hissi nedeniyle, orijinal projeye olan güvenin zayıflamaya başlamasıyla ortaya çıkar.

Bu önemlidir çünkü şifreleme yazılımı dijital güvenin merkezindedir. Ağ bağlantılarını güvence altına alır, depolanan dosyaları korur, anahtarları yönetir, sertifikaları doğrular ve bütünlüğü kontrol eder. Başka bir deyişle, kriptografi kendisi matematiksel olarak sağlam olsa bile, uygulama hâlâ güvenilir olmalıdır. Zayıf kod, kötü bakım veya denetlenmesi çok zor bir proje, gerçek güvenlik riskleri yaratabilir. Bu alanda bir çatallanma olduğunda, genellikle geliştirici tercihinden ziyade hangi projenin gerçek sistemleri korumaya devam etmesi gerektiği konusunda karar vermekle ilgilidir.

En önemli şifreleme çatallanmaları genellikle birkaç tekrarlayan nedenle gerçekleşir:

-

Ciddi bir zafiyet, orijinal kod tabanındaki daha derin sorunları ortaya çıkarıyor

-

Proje, güvenli bir şekilde sürdürülemez hale gelir veya çok eski hale gelir

-

Bir şirket, kendi altyapısı için özel bir birime ihtiyaç duyar.

-

Saygın bir tasarım, daha pratik ve taşınabilir bir uygulama gerektirir.

Bu kalıplar, bazı çatallanmaların küçük yan projeler yerine kriptografi tarihinde belirleyici anlar haline gelmesinin nedenini açıklar.

Güvenlik krizleri ve güvenin yeniden kazanılması

En ünlü çatallanma olaylarının bazıları, kamuoyu güven şokundan sonra başlar. Bu durumda, çatallanma güveni yeniden kurmanın bir yolu haline gelir. Yeni bir ekip, kodu basitleştirebilir, riskli eski parçaları kaldırabilir, daha katı inceleme uygulamaları uygulayabilir ve daha net bir güvenlik felsefesi sunabilir.

Şu nedenle şifrelemedeki çatallanmalar büyük ilgi çekiyor. Sık sık güven modelinin bozulmasına verilen tepkilerdir. Topluluk artık hangi sürümün daha pratik olduğunu sormuyor. Hangi sürümün daha güvenilir olduğunu soruyor.

Bakım, yönetim ve kod kalitesi

Çatallanmalar da önemlidir çünkü güvenli yazılımlar güçlü yönetimden bağımlıdır. Bir proje yıllar boyu popüler kalabilirken, gizlice incelenmesi daha zor, modernleştirilmesi daha zor ve yüzey altında daha kırılgan hale gelebilir. Şifrelemede bu özellikle tehlikelidir çünkü güvenlik yazılımları zamanla anlaşılabilir ve denetlenebilir kalmalıdır.

Bir çatallanma, şunları oluşturarak pratik bir sıfırlama sağlayabilir:

-

Daha net bir yönetim

-

Daha katı geliştirme standartları

-

Daha iyi uzun vadeli bakım kolaylığı

-

Denetimi daha kolay bir kod tabanı

Bu anlamda, bir çatallanma her zaman parçalanma değildir. Bazen disiplini ve güveni yeniden kurmanın tek gerçekçi yoludur.

Doğrudan çatallanmalar ve devam projeleri

Fork terimiyle ilgili de kesin olmak önemlidir. Şifreleme tarihinin her büyük bölünmesi, harfi anlamda bir kod çatallanması değildir. Bazı projeler doğrudan daha eski bir kaynak ağacından dallanırken, diğerleri aynı rolü veya standardı sürdüren devam projeleri olarak daha iyi tanımlanabilir.

Farkı anlamak için basit bir yol:

-

Doğrudan çatallanmalar orijinal kod tabanından devam eder

-

Başarı projeleri, doğrudan kod kopyaları olmaksızın aynı işlevi devralır.

-

Standartlara dayalı uzantılar, aynı kod yerine aynı açık standart etrafında oluşturulur.

Bu ayrım, tarihi doğru tutar. OpenSSL'den LibreSSL'e doğrudan çatallanma olmuştur. NaCl'den libsodium'a da doğrudan çatallanma olmuştur. PGP'den GnuPG'e olan geçiş aynı geniş tarihsel tartışmanın bir parçasıdır, ancak bu, katı bir kod tabanı bölünmesi yerine bir standartlara dayalı successor olarak daha iyi anlaşılabilir.

Bu, şifreleme tarihinde çatallanmaların neden bu kadar önemli olduğunu açıklar. Bunlar sadece teknik dallanmalar değildir. Güvenlik topluluğunun güveni yeniden değerlendirdiği ve hangi projelerin ilerletilmeye değer kadar güçlü olduğunu karar verdiği anlardır.

OpenSSL ve internet şifrelemesini şekillendiren çatallanma ailesi

Pratik şifrelemede OpenSSL'e odaklanan çatallanma olayından daha ünlü bir çatallanma olayı yoktur. Yıllarca OpenSSL, internet üzerinde en çok kullanılan kriptografik kütüphanelerden biriydi. Sunucular, istemciler, işletim sistemleri ve gömülü platformlarda TLS'nin altında yer alıyordu. Bu da onu temel altyapı haline getirdi. Ancak önemli olmasının getirdiği maliyet, karmaşıklığın maliyetiydi. Böyle bir projeye duyulan güven zayıfladığında, sonuçlar tipik bir uygulama yığınındakinden çok daha büyüktür.

LibreSSL: temizleme ve güçlendirme çatallanması

LibreSSL, OpenSSL krizinin yıllarından sonra daha güvenli bir kripto kütüphanesinin nasıl görünmesi gerektiği sorusunun en görünür cevaplarından biri olarak ortaya çıktı. Proje, 2014'te OpenSSL'den forklanmış bir TLS ve kripto yığını sürümü olduğunu tanımlıyor ve hedefleri arasında kod tabanını modernleştirmek, güvenliği artırmak ve en iyi uygulamalara uygun geliştirme süreçlerini uygulamak yer alıyor. Bu ifade, LibreSSL'in tarihsel olarak neden önemli hale geldiğini açıklıyor. Sadece bir yeniden markalama değil, büyük bir kripto kütüphanesini daha anlaşılır, daha kolay denetlenebilir ve eski kodlarla daha az yüklenmiş hale getirmek için yapılan bilinçli bir çaba idi.

LibreSSL'in temel değeri sembolik olduğu kadar tekniktir. Kriptografik güvenin sürdürülebilirliğe bağlı olduğunu temsil eder. Matematiksel olarak güvenli bir sistem, uygulaması karmaşık, tutarsız veya incelemesi çok zor ise yeterli değildir. LibreSSL, bu endişeyi net bir misyon ve güçlü bir güvenlik kültürüyle desteklenen bir çatallanmaya dönüştürerek ünlü hale geldi.

BoringSSL: Google ekosistemi için özel çatallanma

Google'nin aynı genel soruna verdiği cevap farklıydı. BoringSSL, Google'nin ihtiyaçlarını karşılamak için tasarlanmış bir OpenSSL çatallanması olarak tanımlanır ve OpenSSL gibi genel kullanım için tasarlanmadığı açıkça belirtilir. Bu ayrım, tarihteki yerinin temelidir. LibreSSL, geniş bir güvenlik hedef kitlesine yönelik basitleştirme ve iyileştirme yolunu temsil ediyordu. BoringSSL ise başka bir yolunu temsil ediyordu: uyumluluk ödemesi merkezi olarak yönetilebilen sıkı kontrollü bir dahili ekosistem için optimize edilmiş bir çatallanma inşa etmek.

Bu nedenle BoringSSL, evrensel bir alt kütüphane olarak sunulmasa da önemlidir. Şifreleme çatallanmalarının, kamu güvenini onarmak kadar dağıtım gerçeklikleri tarafından da yönlendirilebileceğini gösterir. Büyük platformlar, genel amaçlı bir üst proje tarafından güvenle yapılamayacak agresif API veya ABI kararları alma özgürlüğüne bazen ihtiyaç duyar. BoringSSL, her üçüncü taraf tüketicinin ihtiyaçlarından ziyade büyük bir üretim ortamının önceliklerini yansıttığı için en önemli şifreleme çatallanmalarından biri haline geldi.

AWS-LC: Aynı ailedeki daha sonraki bir dal

AWS-LC, bu soyu daha da uzatır. AWS, AWS-LC'yi, kriptografi ekibi tarafından bakımlı ve Google BoringSSL projesi ile OpenSSL projesinden gelen kodlara dayalı genel amaçlı bir kriptografik kütüphane olarak tanımlar. Bu, AWS-LC'nin daha sonra ortaya çıkmasına rağmen aynı tarihsel çatallanma ailesi içinde yer aldığını gösterir. Bir kriptografik temelin, temizleme ve denetim odaklı biri, Google'ın ihtiyaçlarına uyarlanmış biri ve AWS ile müşteri ortamları için uyarlanmış biri olmak üzere farklı işletim varsayımlarına sahip birkaç türevin ortaya çıkmasına nasıl yol açabileceğini gösterir.

Birlikte değerlendirildiğinde, OpenSSL, LibreSSL, BoringSSL ve AWS-LC, modern şifreleme tarihinin en önemli çatallanma kümesini oluşturur. Bu projeler, ortak bir kökene sahip olmalarının yanı sıra, her biri aynı soruya farklı bir cevap vermesi nedeniyle temsil edicidir: kritik kriptografik altyapı nasıl korunmalı ve geliştirilmelidir?

TrueCrypt ve güvenilir bir başarıcı arayışı

OpenSSL hikayesi en büyük altyapı çatallanma olayıysa, TrueCrypt hikayesi en ünlü son kullanıcı şifreleme bölünmesidir. TrueCrypt, çoklu platformlarda konteynerler, bölümler ve tam diskler için pratik şifreleme sunduğu için dünyada en iyi bilinen disk şifreleme araçlarından biri haline geldi. Daha sonra proje etkili bir şekilde sona erdi. Resmi site, TrueCrypt kullanmanın güvenli olmadığını, güvenlik sorunları içerebileceğini ve geliştirmenin Mayıs 2014'te sona erdiğini bildiriyor. Bu ani kesinti, projeyi güvenilir bir araçtan tarihsel bir kopuşa dönüştürdü.

VeraCrypt: hakim başarıcı

O çatallanmadan ortaya çıkan en önemli temsilci proje VeraCrypt oldu. VeraCrypt, Windows, macOS ve Linux için ücretsiz açık kaynaklı disk şifreleme yazılımı olarak kendini sunar. Daha önemlisi, çoğu kullanıcı için TrueCrypt mirasının pratik devamı haline geldi. İnsanlar ünlü TrueCrypt çatallanma olayını tartıştığında, genellikle kastettikleri isim VeraCrypt'tir. VeraCrypt, orijinal projenin kullanıcı kitlesinin aciliyetini miras aldı: insanlar hala şifreli konteynerlere, tam disk korumasına ve ilerleyen bir yol ihtiyaç duyuyordu.

VeraCrypt’in önemi, yenilik kadar süreklilikten kaynaklanır. Şifrelemede süreklilik önemsiz değildir. Kullanıcılar, hassas dosyaları ve sistemleri koruyan araçları kolayca bırakamaz. Başarılı bir takipçi, geçişi desteklemek için yeterli kadar tanıdık kalırken, projenin canlı olduğunu ve bakıldığını da garanti altına almalıdır. VeraCrypt, diğer adaylardan daha iyi bu geçişi yönettiğinden tarihsel önem kazanmıştır.

CipherShed ve daha geniş çatallanma anı

CipherShed, pratikte VeraCrypt kadar öne çıkmasa da, tarihsel kayıtlarda TrueCrypt'in önemli bir çatallanması olarak yer alır. Önemi temsili bir şekilde ortadadır: büyük bir şifreleme projesi çöktüğünde, toplulukların genellikle birden fazla kurtarma yolu araştırdığını hatırlatır. Ancak zamanla, genellikle bir takipçi, tanınan standart taşıyıcı haline gelir. Bu durumda, bu kişi VeraCrypt'ti.

TrueCrypt olayı, idare edilme çöküşü nedeniyle meydana gelen bir çatallanmanın en açık örneklerinden biridir. Temiz, düzenli bir geçiş olmadı. Orijinal projeye olan güven neredeyse bir gece içinde buharlaştı. Çatallanma olayı, soyut bir mühendislik egzersizi olarak değil, operasyonel bir ihtiyaç olarak kullanıcıların hemen güvenilir bir alternatif gerektirmesi nedeniyle önemlidir.

NaCl'den libsodium'a: kullanım kolaylığını artıran çatallanma

Her ünlü şifreleme çatallanması, skandal veya krizden doğmaz. Bazıları, kullanım kolaylığı gibi sessiz ama eşit derecede önemli sorunu çözerken ünlü olur. NaCl, Ağlama ve Şifreleme kütüphanesi, kripto API'lerine yönelik kesin ve modern yaklaşımıyla büyük etki yaratmıştır. Daha güvenli varsayılanlar ve daha temiz soyutlamalar teşvik etmiştir. Ancak genel geliştiriciler için çevresel olarak paketlenmesi, dağıtılması veya entegre edilmesi her zaman en kolay şey değildir.

libsodium'ın kendi belgeleri, neden temsilci successoru haline geldiğini açıklar. Kendisini, NaCl'in taşınabilir, çapraz derlenebilir, kurulabilir ve paketlenebilir bir çatallanması olarak tanımlar; kullanım kolaylığını artırmak için uyumlu ancak genişletilmiş bir API'ye sahiptir. Bu açıklama pazarlama hilesi değildir. libsodium'un tarihsel olarak önemli hale gelmesinin tam nedenini belirtir. Güçlü kriptografiyi üretim yazılımlarında doğru kullanmayı kolaylaştırdı.

Bu tür bir çatallanma önemlidir çünkü kötü ergonomi güvenlik sorununa dönüşebilir. Kriptografik kütüphaneler entegre edilmesi zor veya yanlış kullanımına kolay ise, ekipler hatalar yapar. libsodium’un önemi, güçlü kriptografik tasarım ile pratik yazılım mühendisliği arasındaki boşluğu doldurmadır. NaCl’in modern felsefesini korurken, uygulama geliştiricilere ve dil ekosistemlerine daha erişilebilir hale getirmiştir.

Geliştiricilere yönelik kriptografi projeleri arasında, NaCl'den libsodium'a geçiş, şimdiye kadar en etkili çatallanma olaylarından biridir. TrueCrypt'in sona ermesi kadar kamuoyu dikkatini çekmeyebilir, ancak güvenli uygulamaların nasıl inşa edildiği üzerindeki uzun vadeli etkisi açısından, bu olay listede en üst sıralarda yer alır.

SSH, OSSH ve OpenSSH

OpenSSH, genel amaçlı bir kripto kütüphanesi yerine güvenli iletişim suite'i olduğu için bazen ayrı ayrı tartışılmaktadır. Ancak tarihsel olarak, ünlü şifreleme çatallanmaları listesinde yer almakta kesinlikle yer almaktadır. OpenSSH projesi tarihi, OpenBSD ekibinin OSSH sürümünden çatallanarak, OpenBSD'nin kendisini şekillendiren aynı türde güvenlik denetimi sürecini kullanarak hızlı geliştirme yoluna gittiğini belirtmektedir. Bu da OpenSSH'yi sadece ilişkisiz bir uygulama değil, açık bir çatallanma olayı haline getirmektedir.

Sonraki olan, bu soyun neden bu kadar önemli olduğunu açıklar. OpenSSH, yan bir dal olarak kalmadı. Unix benzeri sistemlerde en yaygın SSH uygulaması haline geldi ve dünyadaki en güvenilir güvenli uzaktan erişim araçlarından biri oldu. Pratikte, bu, çatallanan çizginin internet altyapısının büyük bir kısmının varsayılan çizgisi haline geldiğini anlamına gelir. Bu, bir çatallamanın o kadar kararlı bir şekilde kazandığını gösteren en açık örneklerden biridir ki birçok kullanıcı bunu artık bir çatallama olarak düşünmez.

Buradaki temsilci projeler orijinal SSH hattı, OSSH ve OpenSSH'tir. Çatallanmanın önemi, güvenli shell erişimini geniş ölçüde güvenilen açık bir uygulama tarafından desteklenen standart bir operasyonel yetenek haline getirmesidir. Bu, şifreli iletişim tarihinde önemli bir bölümdür.

PGP ve GnuPG: tarihsel olarak merkezi, ancak doğrudan bir kod çatallanması değil

PGP ve GnuPG, ünlü şifreleme çatallanmaları listelerinde sıklıkla yer alır, ancak ilişkisi dikkatli bir şekilde tanımlanmalıdır. GnuPG, OpenPGP standardının tam ve ücretsiz bir uygulaması olduğunu belirtir. Bu, GnuPG'nin PGP ile aynı geniş ekosistemde yer aldığını ve aynı şifreleme ve imzalama ihtiyaçlarına yönelik özgür yazılım çözümü olduğunu anlamına gelir. Ancak GnuPG, doğrudan kaynak kodu çatallanması olarak değil, standartlara dayalı bir successor olarak daha iyi anlaşılmalıdır.

Bu ayrım korunmaya değer, çünkü terimler doğru şekilde kullanıldığında tarih daha net olur. Soru, şifreleme tarihinin daha geniş “çatallanma benzeri” dönüm noktalarıysa, PGP ve GnuPG bu konuşmaya dahil edilmelidir. Soru, harfi harfine kod tabanı çatallanmalarıysa, OpenSSL'den LibreSSL'e veya NaCl'den libsodium'a gibi kategorilerde yer alamazlar. Yine de, GnuPG, OpenPGP modelini açık ve yaygın olarak kabul edilen bir biçimde ileri taşıdığı için şifreleme tarihinin en önemli temsilci projelerinden biridir.

Kripto para dünyasında çatallanma

İlk bakışta, şifreleme çatallanmaları, kripto ile doğrudan ilişkili bir konumdan ziyade güvenlik yazılımlarının tarihinden gelen dar bir konu gibi görünebilir. Ancak bu ilişki göründüğü kadar uzak değildir. Kripto endüstrisi, her düzeyde güvene dayanır ve bu güven yalnızca blok zinciri tasarımıyla kurulmaz. Aynı zamanda cüzdanlar, anahtar yönetimi, kimlik doğrulama sistemleri, API'ler, dahili iletişimler ve dijital varlıkları koruyan daha geniş altyapının güvenliğine de dayanır.

-

Kripto para, sadece blok zinciri protokollerine değil, güvenilir güvenlik yazılımlarına da dayanır.

-

Çatallanmalar, güvenlik sorunları, kötü bakım veya yönetim problemleri nedeniyle güvenin zayıflaması sonucu gerçekleşir.

-

OpenSSL çatallanmaları, orijinal projenin yeterli görünmediğinde kriptografik altyapının nasıl bölünebileceğini gösterir.

-

TrueCrypt'ten VeraCrypt'e geçiş, bir şifreleme aracının güvenini kaybettiğinde güvenilir bir devamının gerekli olduğunu göstermektedir.

-

NaCl, libsodium'a dönüşümü, daha kolay kullanılabilecek kriptografinin gerçek dünya güvenliğini artırabileceğini göstermektedir.

-

Ana çıkarım: kripto güvenliği, kod kalitesine, denetlenebilirliğe, bakıma ve uzun vadeli yönetimine bağlıdır.

Sonuç

Şifreleme tarihinin en ünlü çatallanma olayları, geliştiricilerin kod stili üzerinde tartışmasından dolayı değil, topluluğun kritik güvenlik yazılımı üzerindeki güvenini yeniden inşa etmek zorunda kaldığı anları işaret ettiğinden dolayı ünlüdür. OpenSSL ailesi, LibreSSL, BoringSSL ve AWS-LC’yi üretti. TrueCrypt’in sonu, VeraCrypt’i önde gelen devam projesi olarak yükseltti. NaCl’in fikirleri, libsodium aracılığıyla daha geniş üretim kullanımına ulaştı. SSH hattı, OpenSSH’i doğurdu ve bu, internetin büyük bir kısmında standart güvenli kabuk uygulaması haline geldi. GnuPG, PGP’nin doğrudan bir çatallanması değildir, ancak şifreleme tarihinin daha geniş çerçevesinde en önemli devam projelerinden biri olarak kalmıştır.

OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, CipherShed, NaCl, libsodium, SSH, OSSH, OpenSSH, PGP ve GnuPG. Birlikte, kriptografinin tarihinin teori kadar yönetim ve uygulama ile de ilgili olduğunu gösteriyor.

Eyleme Geçin

Daha fazla kripto eğitimi ve pratik blok zinciri bilgisi mi arıyorsunuz? En son makaleleri KuCoin Learn'de göz atın ve daha fazlası için tam KuCoin platformunu keşfedin.

SSS

Şifreleme çatallanması nedir?

Bir şifreleme çatallanması, mevcut bir kriptografik yazılım projesinden ayrılarak kendi geliştirme yönüne sahip bağımsız bir kod tabanına dönüşümdür.

En ünlü şifreleme çatallanması nedir?

OpenSSL çatallanma ailesi, temel internet güvenlik altyapısını etkilediği ve LibreSSL ile BoringSSL gibi önemli türevler ürettiği için genellikle pratik etki açısından en önemlidir.

VeraCrypt, TrueCrypt'in bir çatallanması mı?

VeraCrypt, TrueCrypt mirasının en iyi bilinen devamıdır ve TrueCrypt'in 2014'te geliştirilmesi sona erdikten sonra baskın olarak sürdürülen devam haline gelmiştir.

libsodium, NaCl'in bir çatallanması mı?

Evet. libsodium, kendisini NaCl'in uyumlu ancak genişletilmiş bir API'sine sahip bir çatallanması olarak açıkça tanımlar.

OpenSSH gerçekten bir çatallanma mıydı?

Evet. OpenSSH'in resmi proje geçmişi, OpenBSD ekibinin OSSH sürümünden forkladığını belirtmektedir.

GnuPG, PGP'nin bir çatallanması mı?

Kesin kod tabanı anlamında değil. GnuPG, OpenPGP standardının ücretsiz bir uygulaması olarak daha iyi tanımlanabilir.

Çatallanmalar kriptografi neden önemlidir?

Çünkü genellikle kullanıcıların güvenli iletişim, anahtar yönetimi, şifrelenmiş depolama ve uygulama güvenliği için hangi uygulamalara güveneceğini belirler.

Hangi temsilci projeleri hatırlamalıyım?

Ana anahtar adları OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, NaCl, libsodium, SSH, OSSH, OpenSSH ve GnuPG'dir, standartlara dayalı bir başarı durumu olarak.

İlan: Bu sayfada yer alan bilgiler üçüncü taraf kaynaklardan gelebilir ve KuCoin’in görüşlerini veya görüşlerini yansıtmayabilir. Bu içerik yalnızca genel bilgilendirme amaçlıdır ve finansal, yatırım veya profesyonel danışmanlık olarak değerlendirilmemelidir. KuCoin, bilgilerin doğruluğunu, tamamlanmışlığını veya güvenilirliğini garanti etmez ve bunun kullanımından kaynaklanan herhangi bir hata, eksiklik veya sonuçtan sorumlu değildir. Dijital varlıklara yatırım yapmak doğası gereği risklidir. Herhangi bir yatırım kararı vermeden önce risk toleransınızı ve finansal durumunuzu dikkatlice değerlendirin. Daha fazla bilgi için lütfen Kullanım Koşulları ve İşlem Risk Açıklaması’na başvurun.

Sorumluluk Reddi: Bu sayfa, kolaylığınız için AI teknolojisi (GPT destekli) kullanılarak çevrilmiştir. En doğru bilgi için orijinal İngilizce versiyona bakınız.