CoW Swap Ön Uç Saldırısı Açıklanıyor: DNS Soygunu, Nasıl Çalışır ve DeFi'de Cüzdanınızı Nasıl Korursunuz

2026/04/22 11:00:00

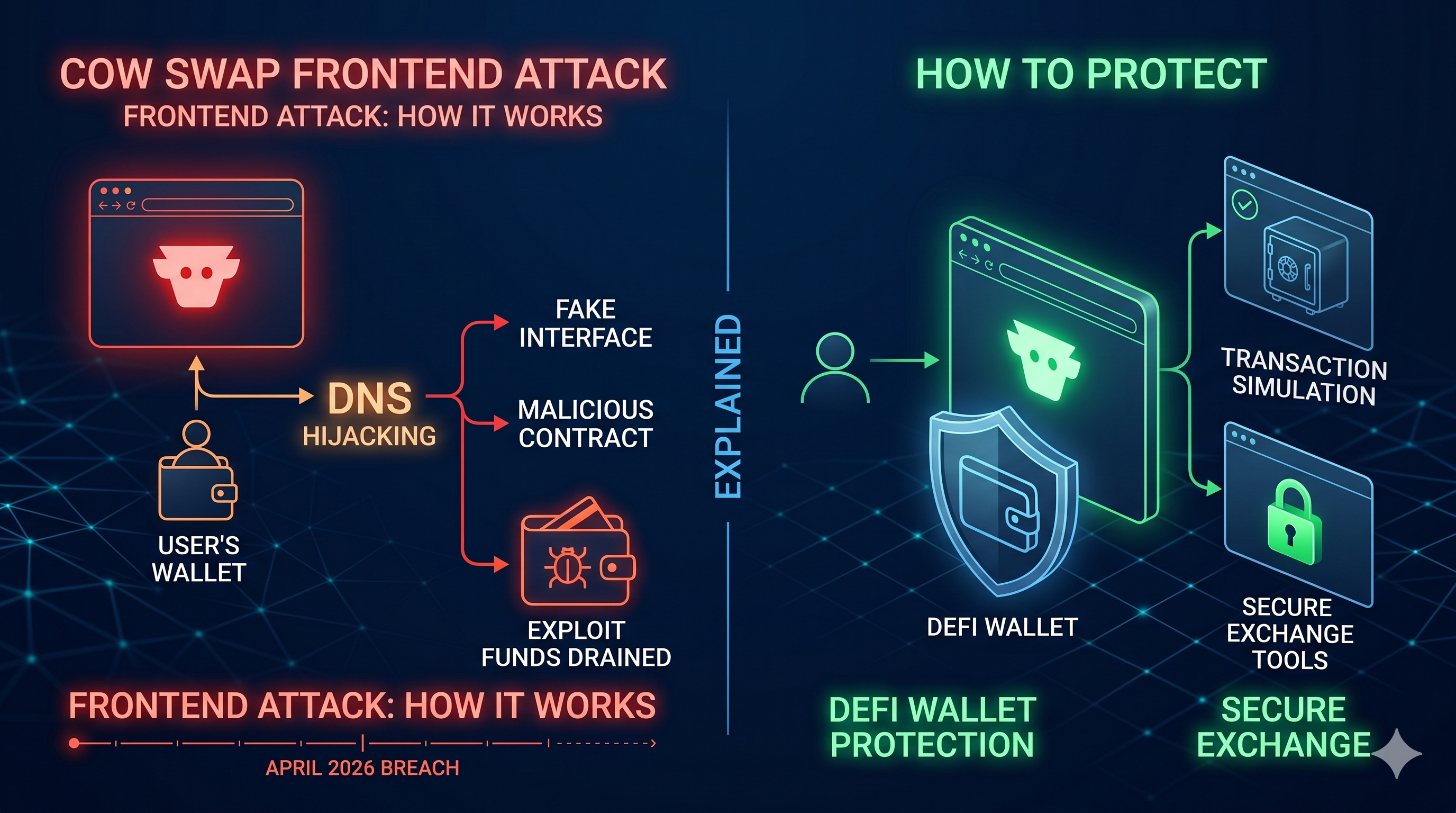

Dezentralize finansın yüksek riskli dünyasında, güvenlik genellikle akıllı sözleşme denetimleri ve zincir içi zafiyetler açısından tartışılmaktadır. Ancak Nisan 2026 CoW Swap saldırısı, bir dapp'in en kırılgan kısmının her zaman kod değil, arayüz olduğunu sert bir şekilde hatırlattı. Saldırganlar, alan adı sistemi (DNS)’i ele geçirerek, güvenilir bir platform kullandıklarını düşünen kullanıcılardan 1,2 milyon doların üzerinde tutarı çaldı.

Bu makale, CoW Swap DNS hırsızlığının nasıl gerçekleştiğini, 2026'da ön uç saldırılarının neden hacklerin tercih edilen silahı haline geldiğini ve "resmi" web sitesine artık güvenilemediğinde cüzdanınızın güvenliğini sağlamak için atmanız gereken özel adımları açıklar.

Ana Çıkarımlar

-

14 Nisan 2026 tarihinde cow.fi domaini ele geçirildi ve kullanıcılar, bağlı cüzdanları boşaltan zararlı bir phishing sitesine yönlendirildi.

-

Akıllı sözleşme istismarından farklı olarak, DNS soygunu, tarayıcınız ile sunucu arasındaki yolu manipüle ederek sahte bir siteyi gerçek ile tamamen aynı gösterir.

-

CoW Swap saldırganları, .fi alan adı kaydı sürecinde sahte belgeler ve tedarik zinciri zafiyetlerini kullanarak kontrol elde etti.

-

Kullanıcılar, sadece web sitesinin gösterdiği veriler değil, gerçek ham işlem verilerini gösteren işlem simülasyon araçlarına ve donanımsal cüzdanlara güvenmelidir.

-

Saldırı süresi içinde CoW Swap ile etkileşimde bulunduysanız, hemen Revoke.cash gibi araçlar kullanarak tüm izinleri iptal etmelisiniz.

Nisan 2026 CoW Swap DNS Saldırısı: Ne Oldu?

Mevcut DeFi ortamında, bir protokolün akıllı sözleşmelerinin denetlendiği sürece fonlarımızın güvenli olduğunu varsaymak sıklıkla yaygındır. Ancak 14 Nisan 2026 olayları, kullanıcı ile blok zinciri arasında yer alan web altyapısının büyük, sıklıkla yetersiz korunan bir hedef olduğunu kanıtladı. CoW Swap'e yapılan saldırı, merkeziyetsiz kodun bir başarısızlığı değil, merkezi Etki Alanı İsim Sistemi (DNS) üzerindeki karmaşık bir istismardı.

Sızıntının Zaman Çizelgesi

Olay, 14 Nisan'da yaklaşık 14:54 UTC'de CoW Swap ekibi,

cow.fi alan adının çözümünde anormallikleri tespit ettiğinde başladı. Dakikalar içinde, resmi ön yüzün kaydedici seviyesinde ele geçirildiği anlaşıldı.-

14:54 UTC: Sızıntı tespit edildi. Saldırganlar,

swap.cow.fi'den trafiği, işlem arayüzünün tam bir klonunu barındıran zararlı bir IP adresine yönlendirdi. -

15:41 UTC: CoW DAO, sosyal medyada acil bir kamu uyarısı yayınladı ve kullanıcıları sitenin tüm etkileşimlerini durdurmaya ve son verilen izinleri iptal etmeye çağırdı.

-

18:30 UTC: Hizmet sürekliliğini sağlamak ve kullanıcıları korumak için ekip, bir yedek alan adı olan cow.finance'e acil bir geçiş başlattı.

-

15 Nisan: .fi kaydı ve Gandi SAS ile yoğun koordinasyon sonucu, ilk ele geçirilmeden yaklaşık 26 saat içinde orijinal

cow.fidomaini tamamen geri kazanıldı ve RegistryLock ile güvence altına alındı.

Etki ve Kayıplar

Saldırı nispeten kısa sürmesine rağmen, CoW Protokolü'nden genellikle geçen yüksek likidite hacmi nedeniyle etkisi önemli oldu. İlk sonrası veriler, toplam kullanıcı kayıplarının yaklaşık 1,2 milyon dolar olduğunu tahmin ediyor.

En dikkat çekici hırsızlık olayı, zararlı ön uçla bilinçsizce etkileşime giren tek bir trader tarafından gerçekleşti ve bu da 219 ETH (o dönemde 750.000 doların üzerinde değerinde) kaybına neden oldu. Saldırganlar, kullanıcıların standart token onayı gibi görünen ancak aslında saldırganın varlıkları boşaltmasına izin veren geniş bir izin olan bir "cüzdan boşaltıcı" betiği kullandı.

Önemli bir şekilde, CoW Swap, zincir içi sözleşmelerin, arka uç API'lerinin ve çözücü ağların tamamen güvenli kaldığını doğruladı. Temel protokol altyapısı asla ihlal edilmedi; zafiyet, saldırganların sahte kimlik belgelerini kullanarak kaydedici personelini DNS kontrolünü teslim etmeye ikna ettiği alan kaydı tedarik zincirinde mevcuttu.

Bir DNS Saldırısının Yapısı: Nasıl Çalışır

Bir hilede, temel kod kullanılır. Bir ele geçirme durumunda ise, bu koda giden altyapı yönlendirilir. Bunun, evinizin kilitini açmayan ama cadde işaretlerini değiştirerek sizin kendi evinizin sahte bir versiyonuna yanlışlıkla sürüşe zorlayan bir hırsız olduğunu düşünün.

Alan Adı Kayıt Zinciri Saldırısı

Çoğu DeFi kullanıcısı, alan adı güvenliğinin blok zinciri kadar merkeziyetsiz olduğunu varsayar, ancak bu, Web3’ün en merkeziyetçi açıklarından biridir. CoW Swap durumunda, saldırganlar CoW DAO’nun dahili sunucularına değil, tedarik zincirini, özellikle Finnish registry ve kaydediciyi hedef aldı.

Gelişmiş sosyal mühendislik ve sahte kimlik belgeleri kullanarak, saldırganlar kaydedici destek personelini

cow.fi alan adının legítim sahipleri olduğuna ikna etti. Yönetimsel hesaba eriştikten sonra siteyi silmediler. Bunun yerine, DNS A Kayıtlarını değiştirdiler ve alan adını CoW Swap'ın güvenli sunucularından değil, kendi kontrolündeki kötü amaçlı bir Cloudflare sunucusuna yönlendirdiler.Fishing "Gölge" Sitesi

DNS yönlendirildikten sonra,

swap.cow.fi yazan herkes, sitenin bir "gölge" sürümünü aldı. Bu sahte kullanıcı arayüzü, gerçek platformla tamamen aynı görünmek için orijinal sitenin kendi CSS ve görsel varlıklarını sıklıkla kullandı.Bu gölge sitenin çekirdeği bir Cüzdan Çalıcı betiğiydi. Kullanıcı cüzdanını bağladığında, betik şunu yapardı:

-

Varlıkları Tarayın: Kullanıcının cüzdanındaki en değerli tokenleri ve NFT'leri anında tanımlayın.

-

Zararlı İzinler Oluşturun: Standart bir takas yerine, site bir ERC-2612 İzin veya geniş

setApprovalForAllişlevi için imza isteği gösterecektir. -

Tuzak: Kullanıcı arayüzü, bu imzaları bir "Güvenlik Güncellemesi" veya "Ağ Doğrulama" adımı olarak gizlerdi. Kullanıcı imza attığında, saldırganın varlıklarını serbestçe hareket ettirmesi için "boş çeki" vermiş olurdu.

Neden Tarayıcınız Farkı Ayırt Edemiyor

Bir DNS ele geçirme işleminin en korkutucu yanı, standart kullanıcı intuisyonunu atlamasıdır. DNS çözümlemesi altyapı seviyesinde gerçekleştiği için tarayıcınızın adres çubuğundaki URL tamamen aynı kalır—hâlâ

https://swap.cow.fi olarak görünür.Neden Frontend Saldırıları Yeni DeFi Sınırı?

Yıllar boyunca ana tehdit, bir saldırganın bir protokolün hazinesini boşaltmasına izin veren bir akıllı sözleşmedeki “kod hatası”ydı. Ancak formel doğrulama ve AI destekli denetim araçları, zincir üstü istismarları gerçekleştirmeyi zorlaştırdıkça, saldırganlar en az dirençli yola, kullanıcı arayüzüne yöneldi.

Olgunlaşmış Sözleşmeler vs. Zayıf Altyapı

DeFi endüstrisi, akıllı sözleşme denetimlerine milyonlarca harcama yaptı, ancak web altyapısı güvenliğine çok az yatırım yaptı. Bir protokolün kasanı matematiksel olarak güvenli olabilir, ancak bu kasanın erişiminde kullanılan web sitesi genellikle DNS ve alan adı kaydedicileri gibi 1990'lar dönemine ait merkezi teknolojilere dayanır.

Hackerlar, savaşta test edilmiş bir Solidity sözleşmesinde sıfır gün açıkları bulmaktan çok, sosyal mühendislik veya kimlik sahteciliği yoluyla bir kayıt görevlisini kandırmak çok daha kolay olduğunu fark ettiler. Bu nedenle OpenEden, Curvance ve Maple Finance gibi büyük protokollere yönelik ön uç saldırılarında büyük bir artış gözlemledik.

DNS, Güven Gerilemesi Olarak

Frontend saldırıları, gözle görülememesi nedeniyle benzersiz derecede tehlikelidir. Standart bir phishing saldırısında bir kullanıcı, yanlış yazılmış bir URL (örn.

coowswap.fi) fark edebilir. CoW Swap ihlali gibi bir DNS hırsızlığı olayında ise URL %100 doğrudur.Vitalik Buterin, 2026 yılının geliştiricilerin "DNS güveni gerilemesini" tersine çevirmek zorunda olduğu yıl olarak tanımladığını açıkça belirtti. Temel sorun, modern web tarayıcısının "Kod Yasadır" dönemine uygun şekilde tasarlanmamış olmasıdır. Bir DNS sunucusu tehlikeye girdiğinde, kullanıcıya herhangi bir uyarı vermeden tüm güven zinciri bozulur. Tarayıcınızın "Kilit" simgesi, zararlı bir IP'ye bağlandığınızda size yanlış bir güvenlik hissi vermek üzere size karşı silahlanmıştır.

Hizmet Olarak Dolandırıcılığın Yükselişi

AngelFerno gibi yeni nesil cüzdan çalıcılar, düşük becerili saldırganların yüksek etkili ön uç ele geçirmelerini mümkün kılıyor.

Bu drainer scriptleri şunları yapar:

"Balinaları" tanımlayın: Bağlı cüzdanı anında tarayarak en değerli varlıkları önceliklendirin.

Yalancı İmzalar Tasarlayın: Sadece bir transfer istemiyorlar; saldırganın tam kontrolünü sağlayacak, standart protokol etkileşimlerine benzeyen karmaşık ERC-2612 Permit imzaları oluşturuyorlar.

Kârı Otomatikleştirin: Çalınan fonlar, sahtekâr ve drainer geliştiricisi arasında otomatik olarak bölünür; bu, ön uç saldırılarının DeFi sınırında sürekli bir tehdit olarak kalmasını sağlayan profesyonelleşmiş bir teşvik döngüsü oluşturur.

Cüzdanınızı Ön Uç Saldırılarından Nasıl Korursunuz?

İşlem Simülasyon Araçlarını Kullanın

Hijacked bir frontend'e karşı en etkili savunma, bir işlem öncesi güvenlik duvarıdır. Pocket Universe, Wallet Guard ve Fire gibi araçlar, dapp ile cüzdanınız arasında bir ara katman olarak işlev görür.

"Değiştir" veya "Onayla" düğmesine tıkladığınızda, bu araçlar işlemi özel bir ortamda simüle eder ve varlıklarınızın ne olacağını önce size tam olarak gösterir. Eğer bir kötü amaçlı site, kullanıcı arayüzünde "Değiştir Onayla" düğmesi gösterirken bir "İzin" kullanarak ETH'nizi boşaltmaya çalışırsa, simülatör bu uyumsuzluğu tespit ederek "219 ETH, karşılığında $0 ile cüzdanınızdan ayrılacak" uyarısını gösterecektir.

Kaldıraç İzole Edilmiş İmza Ortamları

MetaMask gibi geleneksel cüzdanlar, ele geçirilmiş bir ön uç tarafından oluşturulan kötü niyetli amaçları sıklıkla algılayamaz. Şimdi birçok ileri kullanıcı, DeFi güvenliği için özel olarak geliştirilmiş Rabby Wallet veya Frame'e geçiş yapmıştır.

Otomatik Risk Taraması: Rabby, her işlemi yerel olarak ayrıştırır ve bir sözleşme yeni, doğrulanmamış veya son zamanlarda saldırılarla ilişkiliyse bunu işaretler.

Onaylı Kaynaklar: Bu cüzdanlar, doğrulanmış resmi sözleşme adreslerinin bir veritabanını tutar.

cow.fi üzerindeyseniz ancak onay isteyen sözleşme, resmi CoW Swap Settlement sözleşmesi değilse, cüzdan yüksek düzeyde bir güvenlik uyarısı verecektir.Kontekstüel Netlik: Ham bir hex dizisi göstermek yerine, bu ortamlar kodu basit İngilizceye çevirir: "[Hacker Adresi]'nin USDC'nizi harcamaya izin verdiğini belirtiyorsunuz."

Donanım Cüzdanları

Ledger Flex veya Trezor Safe 5 gibi bir donanım cüzdan, onu kullanan kullanıcının kadar güvenlidir. CoW Swap saldırısı sırasında birçok mağdur, donanım cüzdanlarını kullandı ancak "Sızıntı İmzalama"yı etkinleştirdiği için fonlarını kaybetti.

Bir DNS soygunundan kurtulmak için donanım cüzdanınızın ekranını tek gerçek kaynağı olarak görmelisiniz.

Cihazın tam işlem ayrıntılarını göstermesini sağlamak için mümkün olduğunca Gözü kapatılmış imzalamayı devre dışı bırakın.

Alıcıyı Doğrulayın: Ledger veya Trezor’da gösterilen sözleşme adresini, güvenilir bir kaynaktan (örneğin Etherscan veya projenin resmi belgelerinden) her zaman kontrol edin.

Miktarı Kontrol Edin: 100 dolarlık bir takas yapıyorsanız ancak cihaz "Sınırsız" izni istiyorsa, işlemi hemen reddedin.

İzin Hijyeni ve İptali

Saldırıya uğramasanız bile, geçmiş işlemlerinizden dolayı cüzdanınızda sonsuz onaylar bulunuyor olabilir. Bu protokollerden herhangi birinin ön yüzü gelecekte ihlal edilirse, fonlarınız risk altına girebilir.

İzin hijyeni alışkanlığı oluşturmak kritik öneme sahiptir. Haftada bir kez Revoke.cash’ı veya cüzdanınızın yerleşik onay yöneticisini kullanarak izinlerinizi denetleyin. Şunları arayın:

Sınırsız İzinler: Bunları belirli miktarlara değiştirin.

Eski Sözleşmeler: Son 30 gün içinde kullanmadığınız her dapp için erişimi iptal edin.

Şüpheli İzinler: Tanımadığınız bir sözleşme için onay görürseniz, hemen iptal edin.

KuCoin'de Güvenlik Riskleri Arasında Güvenli İşlem Yapın

DeFi yenilikler sunsa da, bir DNS ele geçirme sırasında merkezi bir hesap verebilirlik eksikliği kullanıcıları çıkmaza sokabilir. DeFi ekosistemine doğrulanmamış ön uçların altyapı riskleri olmadan maruz kalma arayanlar için, KuCoin kurumsal seviyede güvenlik üzerine inşa edilmiş güvenli ve izlenen bir ortam sunar.

Güvenli Borsalar Aracılığıyla DeFi Tokenlarına Erişim

CoW Swap gibi bir protokol bir ön uç ihlali yaşadığında, yerel tokenin (COW) fiyatı genellikle aşırı volatilite yaşar. KuCoin Spot Piyasası üzerinde işlem yaparak, potansiyel olarak ele geçirilmiş bir dapp arayüzüyle etkileşime girmeden COW tokenlerini takas edebilir ve tutabilirsiniz. Varlıklarınızı KuCoin ekosistemi içinde tutarak, gerçek zamanlı piyasa izleme ve derin likidite avantajlarından faydalanırsınız; bu da protokolün resmi web sitesi çevrimdışı veya tehlikeye girdiğinde bile pozisyonlarınıza girebilmenizi veya çıkabilmenizi sağlar.

KuCoin’un Güvenlik Altyapısı

CoW Swap saldırısı sırasında başarısız olan merkeziyetsiz alan kaydedicilerinin aksine, KuCoin kurumsal direnç için tasarlanmış çok katmanlı bir savunma stratejisi kullanmaktadır.

2026 itibarıyla KuCoin, SOC 2 Type II ve ISO 27001:2022 sertifikalarına sahiptir; bu sertifikalar, bilgi güvenliği yönetimi için altın standarttır.

Büyük cüzdan mimarisi optimizasyonu sonrası, KuCoin adres yönetimi mantığını geliştirdi ve özel teknik ekipler tarafından gerçek zamanlı olarak izlenen daha güvenilir ve dayanıklı bir varlık koruma sistemi sağlıyor.

KuCoin, yeni adresler için çok faktörlü kimlik doğrulama (MFA) ve çekim gecikme protokollerini kullanarak ön uç phising saldırılarında sıkça görülen "anlık boşaltma" senaryolarını önler.

Kurumsal Güvenlik ile Getiri Kazanın

Kullanıcıların riskli DeFi ön yüzlerini ziyaret etmelerinin temel nedenlerinden biri, getiri arayışıdır.

Tut ve Kazan: KuCoin’un Tut ve Kazan özelliği, fonlarınızın kilidini açmadan günlük ödüller kazanmanıza olanak tanır (Spot, Marjin ve Vadeli).

KuCoin Earn: Daha yüksek getiri arayanlar için, KuCoin Earn, Basit Kazanç'tan sabit vade staking'e kadar tüm profesyonel düzeyde ürünler sunar ve bu ürünler, borsanın dahili risk kontrol sistemleriyle desteklenir. Bu, piyasa genelinde DNS istikrarsızlığı dönemlerinde deneysel DeFi arayüzleriyle etkileşime girmek yerine çok daha güvenli bir alternatif sunar.

Sonuç

2026 CoW Swap olayı, DeFi'nin merkeziyetsiz kısmı genellikle kullanıcı arayüzünde sona eriyor anlamına gelir. Saldırganlar, karmaşık kod zafiyetlerinden ziyade basit ve etkili DNS ele geçirme yöntemlerine odaklanırken, güvenlik sorumluluğu tekrar kullanıcıya düşer. Donanımsal cüzdanları, işlem simülasyonunu ve KuCoin gibi platformların kurumsal güvenlik özelliklerini birleştirerek, bir sonraki haber başlığı olmadan DeFi ortamını güvenli bir şekilde gezebilirsiniz.

SSS

CoW Swap şimdi güvenli mi?

Evet. CoW ekibi alan adını geri aldı, RegistryLock'u uyguladı ve daha güvenli bir altyapıya geçiş yaptı. Ancak her zaman doğru URL'de olduğunuzdan emin olun.

CoW Swap saldırısı zincir içi sözleşmeleri etkiledi mi?

Hayır, akıllı sözleşmeler asla zarar görmedi. Sadece web sitesi arayüzü ele geçirildi. Saldırı süresi içinde bir işlem imzalamadıysanız, fonlarınız güvenli kalır.

RegistryLock nedir?

RegistryLock, bir etki alanının DNS ayarlarına herhangi bir değişiklik yapılabilmesi için yetkili personelden el ile çok faktörlü doğrulama gerektiren, etki alan kayıt şirketleri tarafından sağlanan ek bir güvenlik katmanıdır.

Bir sitenin ele geçirildiğini nasıl anlarım?

URL'ye bakarak söylemek neredeyse imkânsızdır. Etkileşimde bulunduğunuz sözleşmenin doğrulanmış, resmi sözleşme olup olmadığını görmek için bir işlem simülatörü (Rabby Cüzdan gibi) kullanın.

Paramları yeni bir cüzdana taşımalı mıyım?

Saldırı penceresi sırasında bir "onay" veya "izin" imzaladıysanız, cüzdanınız risk altındadır. Tüm izinleri hemen Revoke.cash üzerinden iptal etmelisiniz veya varlıklarınızı yeni, güvenli bir donanım cüzdana taşımalısınız.

İnceleme:Bu içerik yalnızca bilgilendirme amaçlıdır ve yatırım tavsiyesi oluşturmaz. Kripto para yatırımları risk taşır. Lütfen kendi araştırmanızı yapın (DYOR).

Sorumluluk Reddi: Bu sayfa, kolaylığınız için AI teknolojisi (GPT destekli) kullanılarak çevrilmiştir. En doğru bilgi için orijinal İngilizce versiyona bakınız.