Что такое атака пылью и каковы ее характеристики?

2026/04/05 00:16:33

Атака с использованием пыли не является прямым механизмом кражи, а представляет собой сложную технику эксплуатации конфиденциальности, использующую прозрачность блокчейна для отслеживания, кластеризации и в конечном итоге деанонимизации пользователей криптовалют, превращая кажущиеся незначительными транзакции в мощные инструменты сбора информации для целевых киберугроз.

Тихая угроза, спрятанная на виду

Атака с использованием пыли редко о себе заявляет. Она приходит в виде крошечной, почти бессмысленной транзакции, иногда всего на несколько центов криптовалюты, тихо оставаясь в кошельке, не вызывая подозрений. Однако за этим ничтожным значением скрывается выверенная стратегия, направленная на раскрытие чего-то гораздо более ценного: идентичности. В экосистеме криптовалют, где конфиденциальность часто предполагается, но не гарантируется, такие микротранзакции стали тонким методом наблюдения. Согласно различным объяснениям атак с использованием пыли, злоумышленники распределяют небольшие суммы криптовалюты на множество адресов специально для отслеживания и анализа того, как эти средства перемещаются по блокчейну.

Этот подход работает, потому что блокчейн-сети по своей природе прозрачны. Каждая транзакция публично регистрируется, создавая постоянный и отслеживаемый реестр. Хотя адреса кошельков напрямую не раскрывают личные данные, со временем возникают закономерности. Атака с использованием пыли использует эту прозрачность, применяя данные, а не силу, чтобы выявить связи между кошельками. В отличие от попыток взлома, нацеленных на уязвимости в программном обеспечении, атаки с использованием пыли сосредоточены на поведенческих паттернах. Они превращают обычные транзакции в крошки, постепенно раскрывая структуру владения.

Что делает эту угрозу особенно интересной, так это её невидимость. Многие пользователи никогда не замечают эти депозиты, и ещё меньше понимают их цель. Атака не требует действий, не вызывает тревог и не пытается немедленно украсть средства. Вместо этого она ждёт. Именно эта выдержка делает атаки с использованием мелочи настолько эффективными и недооцениваемыми.

Понимание термина «Пыль» в контексте криптовалют

Чтобы понять атаку путем отправки пыли, важно сначала разобраться, что именно означает термин «пыль». В криптовалюте пыль — это чрезвычайно малые суммы цифровых активов, часто настолько крошечные, что они практически бесполезны для трат. Например, в сети Bitcoin пыль может составлять всего несколько сотен сатоши — долю цента по стоимости.

Эти суммы естественным образом существуют в блокчейн-системах. Со временем повторяющиеся транзакции могут оставлять небольшие фрагменты криптовалюты, известные как неизрасходованные выходы транзакций (UTXO). Эти фрагменты накапливаются и часто игнорируются пользователями, поскольку имеют пренебрежимо малую финансовую ценность. Однако то, что кажется незначительным с финансовой точки зрения, может быть крайне ценным с точки зрения данных.

Злоумышленники используют это, намеренно отправляя пыль тысячам кошельков. Поскольку блокчейн-сети позволяют любому отправлять средства на любой публичный адрес, никаких барьеров, препятствующих этому действию, не существует. Как только пыль попадает в кошелек, она становится частью истории транзакций этого кошелька. Именно здесь начинается настоящая стратегия.

Пыль служит маркером. Она не предназначена для использования с целью получения прибыли, а предназначена для отслеживания. Когда пользователь случайно включает эту пыль в будущую транзакцию, она связывает различные адреса кошельков. Со временем эти связи формируют карту владения.

В этом смысле пыль — это меньше о деньгах и больше о метаданных. Она превращает блокчейн из финансового реестра в сеть сбора разведданных, где даже самая маленькая транзакция может раскрыть закономерности поведения, привычек и идентичности.

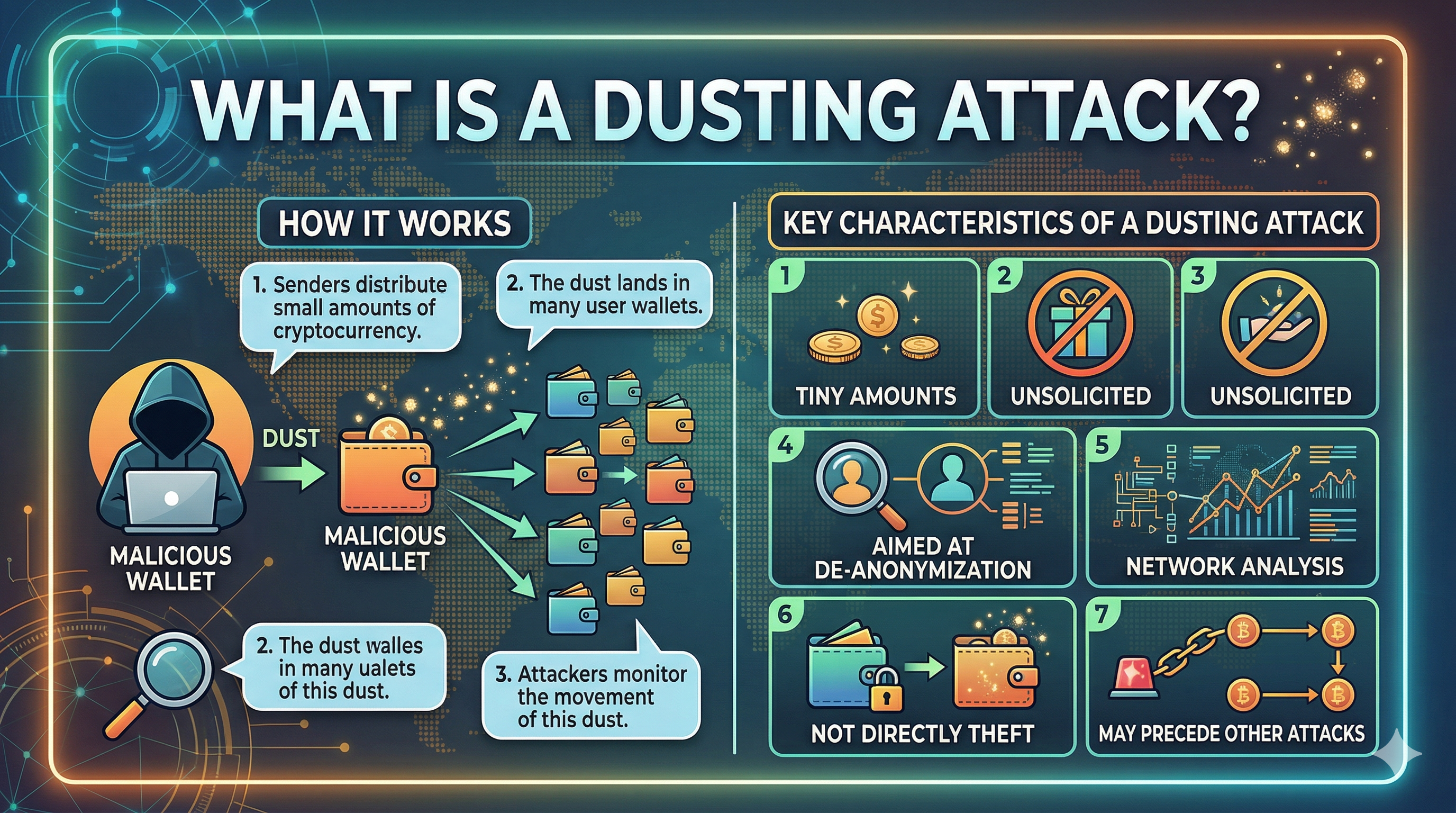

Как на самом деле работает атака с использованием пыли

Атака путем разбрасывания пыли следует структурированному процессу, который развивается поэтапно, часто без того, чтобы жертва осознавала, что происходит. Она начинается с сбора данных. Злоумышленники сканируют блокчейн-сети на предмет активных адресов кошельков — тех, которые часто отправляют или получают транзакции. Активные кошельки с большей вероятностью взаимодействуют с пылью позже, что делает их идеальными целями.

Следующий этап — распределение. Малые суммы криптовалюты отправляются на тысячи, а иногда и миллионы адресов. Эти транзакции автоматизированы и требуют минимальных затрат по сравнению с потенциальной полученной информацией. Согласно разбивке CoinTracker’s за 2026 год, злоумышленники часто используют скрипты для эффективного распределения пыли по большим наборам кошельков.

После распределения начинается мониторинг. Это самый критический этап. Злоумышленники отслеживают движение пыли с помощью инструментов анализа блокчейна. Если пыль остается неиспользованной, она имеет мало ценности. Однако, если она тратится, она становится ключом, открывающим связи между адресами.

Заключительный этап включает кластеризацию и идентификацию. Когда пыль объединяется с другими средствами в транзакции, это выявляет, что эти средства принадлежат одному и тому же субъекту. Если эта транзакция взаимодействует с централизованной биржей, требующей верификации личности, злоумышленник может связать активность кошелька с реальной личностью.

Этот процесс не зависит от взлома систем безопасности. Он основан на терпении, анализе данных и поведении людей. Именно это делает его особенно эффективным и трудным для обнаружения.

Основная цель: Деанимизация

Главная цель атаки с использованием мелочи — не кража, а деанонимизация. Пользователи криптовалют часто полагают, что их личность защищена, поскольку адреса кошельков не содержат личной информации. Хотя это технически верно, такая анонимность хрупка.

Прозрачность блокчейна позволяет любому отслеживать транзакции. Соединяя несколько адресов кошелька, злоумышленники могут составить профиль финансового поведения пользователя. Это включает частоту транзакций, объем активов и взаимодействие с конкретными платформами. Со временем эти данные становятся все более детализированными.

После идентификации кластеров кошельков злоумышленники могут определить паттерны владения и даже оценить общую сумму активов. Эта информация крайне ценна, особенно при целенаправленных атаках на состоятельных физических лиц или организации.

Опасность возрастает, когда эти данные пересекаются с внешними источниками. Например, если кошелек взаимодействует с регулируемой биржей, процессы верификации личности могут раскрыть личные данные. Как только установлена связь, анонимность исчезает.

Вот почему атаки с использованием мелочи часто описывают как операции по сбору разведданных. Они не являются немедленными угрозами, а представляют собой подготовительные шаги. Превращая анонимную активность в блокчейне в идентифицируемые паттерны, злоумышленники создают возможности для более прямых и целенаправленных атак в будущем.

Ключевые характеристики атаки с использованием пыли

Атаки с использованием пыли имеют несколько характерных признаков, отличающих их от других видов криптографических угроз. Одним из самых заметных является чрезвычайно малый размер транзакции. Эти суммы намеренно незначительны, чтобы не вызывать опасений или немедленных действий.

Еще одна определяющая черта — масштаб. Атаки с использованием мелочи редко нацелены на один кошелек. Вместо этого они предполагают массовое распределение на тысячи адресов. Такой широкий подход повышает вероятность выявления ценных целей.

Упорство также является ключевой характеристикой. Атаки с использованием мелочи — это не одноразовые события. Злоумышленники могут проводить повторяющиеся кампании, непрерывно собирая данные и совершенствуя свой анализ. Процесс может длиться недели или даже месяцы.

Еще одной характеристикой является зависимость от прозрачности блокчейна. В отличие от традиционных кибератак, эксплуатирующих уязвимости программного обеспечения, атаки с использованием пыли используют открытую природу систем блокчейна. Каждая транзакция видна, что позволяет отслеживать и анализировать поведение пользователей без прямого взаимодействия.

В конце концов, эти атаки носят пассивный характер. Они не требуют немедленного взаимодействия со стороны жертвы. Эффективность атаки зависит от того, взаимодействует ли пользователь в конечном итоге с пылью.

Эти характеристики делают атаки с использованием мелочи особенно тонкими. Они действуют незаметно, эффективно масштабируются и опираются на фундаментальные свойства блокчейна.

Почему атаки с использованием мелочи становятся важнее в 2026 году

Атаки с использованием мелких сумм эволюционировали вместе с более широкой экосистемой криптовалют. По мере роста внедрения блокчейна увеличивается и объем публично доступных данных о транзакциях. Это создает более богатую среду для анализа и отслеживания. Современные инструменты аналитики блокчейна значительно более продвинуты, чем несколько лет назад. Они могут выявлять закономерности, кластеризовать адреса и даже предсказывать поведение на основе истории транзакций. Это делает атаки с использованием мелких сумм более эффективными, чем когда-либо.

Недавние отчеты показывают, что атаки с использованием мелочи все чаще применяются как часть более масштабных стратегий атак. Эти атаки часто служат первым шагом в более сложных операциях, включая фишинговые кампании и целенаправленные мошенничества.

Рост децентрализованных финансов (DeFi) и использования нескольких кошельков также увеличил уязвимость. Пользователи часто управляют несколькими кошельками для разных целей, что создает больше возможностей для злоумышленников сопоставлять связи между ними. Этот сдвиг означает, что атаки с использованием мелких сумм больше не являются изолированными инцидентами. Они являются частью более широкой тенденции к ориентированным на данные киберугрозам, где целью является не доступ, а информация.

Реальные примеры и паттерны

Атаки с использованием мелких платежей не являются теоретическими — они неоднократно происходили на различных блокчейн-сетях. Bitcoin, Litecoin и Ethereum пользователи сообщали о получении непонятных микроплатежей.

Одной из заметных схем является прикрепление сообщений или ссылок к транзакциям с пылью. В некоторых случаях пользователи получают крошечные суммы криптовалюты вместе с заметкой, направляющей их на веб-сайт. Эти ссылки часто ведут на фишинговые страницы, созданные для кражи учетных данных или частных ключей.

Еще один шаблон включает целенаправленное воздействие на кошельки с высокой стоимостью. Злоумышленники фокусируются на адресах с крупными остатками, поскольку потенциальная выгода от успешной деанонимизации выше. После идентификации такие пользователи могут стать мишенями для персонализированных мошенничеств или попыток вымогательства.

Также были атакованы институциональные кошельки. В этих случаях цель может выходить за рамки финансовой выгоды и включать сбор конкурентной разведки. Сопоставляя потоки транзакций, злоумышленники могут определить деловые отношения и операционные стратегии. Эти реальные примеры демонстрируют, что атаки методом пыли адаптивны: они развиваются в зависимости от цели, блокчейна и целей злоумышленника.

Распространенные заблуждения о атаках с использованием пыли

Одним из самых распространенных заблуждений является то, что атаки с использованием мелочи напрямую крадут средства. На самом деле сама атака не компрометирует безопасность кошелька или доступ к закрытым ключам. Средства остаются в безопасности, если пользователь не становится жертвой вторичной атаки.

Еще одно заблуждение заключается в том, что атаки с использованием пыли редки. Хотя они не всегда заметны, происходят они чаще, чем большинство пользователей считают. Многие кошельки содержат пыль, несмотря на то что владельцы этого никогда не замечают.

Некоторые пользователи также считают, что игнорирование пыли полностью устраняет риск. Хотя игнорирование пыли снижает экспозицию, сбор данных может всё ещё происходить, если закономерности можно вывести из других транзакций.

Существует также заблуждение, что целями являются только крупные инвесторы. Хотя кошельки с высокой стоимостью являются привлекательными целями, атаки с использованием мелких сумм часто охватывают широкий круг. Любой активный кошелек может стать частью набора данных.

Понимание этих заблуждений важно. Оно меняет подход от страха к осознанности, помогая пользователям понять истинную природу угрозы.

Поведенческие паттерны, на которые охотятся злоумышленники

Атаки с использованием пыли в первую очередь связаны с поведением. Злоумышленники меньше заинтересованы в самой пыли и больше — в том, как пользователи с ней взаимодействуют.

Одним из ключевых паттернов является группировка транзакций. Когда пользователь объединяет несколько входов в одной транзакции, это указывает на то, что эти входы принадлежат одному и тому же субъекту. Это основной метод связывания адресов.

Еще один паттерн — частота. Регулярные транзакции предоставляют больше точек данных, что облегчает выявление привычек и прогнозирование будущего поведения.

Взаимодействие с централизованными биржами также является важным сигналом. Эти платформы часто требуют верификацию личности, создавая мост между анонимной деятельностью в блокчейне и реальной идентичностью.

Паттерны времени также могут раскрывать полезные сведения. Например, постоянные временные интервалы транзакций могут указывать на географическое расположение или рутинное поведение.

Эти поведенческие сигналы, в совокупности, создают детальный профиль. Это и есть главная цель атаки с использованием пыли — не просто идентифицировать кошелек, но понять человека, стоящего за ним.

Как атаки с использованием мелких сумм приводят к более серьезным угрозам

Атаки с использованием мелких сумм редко являются конечной целью. Они являются началом более масштабной стратегии. После того как злоумышленники соберут достаточное количество данных, они могут провести более целенаправленные и эффективные атаки.

Фишинг — один из самых распространенных методов. Вооружившись информацией о holdings или недавних транзакциях пользователя, злоумышленники могут создавать крайне убедительные сообщения. Эти сообщения могут содержать конкретные детали, что повышает вероятность успеха.

Вымогательство — еще один возможный исход. Если злоумышленник идентифицирует кошелек с высокой стоимостью, он может попытаться угрожать или принуждать владельца.

В некоторых случаях атаки с использованием мелочи применяются для наблюдения, а не для прямой эксплуатации. Организации могут использовать их для мониторинга конкурентов или отслеживания рыночного поведения.

Этот процесс — от сбора данных до целенаправленных действий — показывает, почему атаки с использованием мелочи нельзя игнорировать как безвредные. Они являются частью более широкой экосистемы киберугроз.

Как распознать атаку с использованием пыли

Обнаружение атаки с использованием пыли требует внимания к деталям. Самый очевидный признак — получение очень небольшой, неожиданной транзакции от неизвестного адреса. Эти транзакции часто появляются без объяснений. Они могут не содержать сообщения или содержать расплывчатые или подозрительные заметки.

Еще один признак — повторение. Множество небольших депозитов со временем могут указывать на продолжающуюся кампанию, а не на случайное происшествие.

Пользователям также следует обращать внимание на незнакомые токены. В некоторых случаях пыль может появляться в виде новых или неизвестных активов, добавленных в кошелек.

Мониторинг истории транзакций крайне важен. Регулярный обзор помогает выявлять необычные паттерны и различать нормальную активность и потенциальные атаки. Осведомленность — это первая линия защиты. Раннее распознавание признаков может предотвратить дальнейшее воздействие.

Заключительные мысли: Игра с данными, маскирующаяся под транзакцию

Атаки методом пыли раскрывают фундаментальную истину о технологии блокчейн: прозрачность является одновременно сильной стороной и уязвимостью. Та же открытость, которая обеспечивает доверие, позволяет также осуществлять наблюдение.

Эти атаки не связаны с немедленной финансовой выгодой. Они направлены на получение информации, ее сбор, анализ и стратегическое использование. В мире, где данные — это сила, даже самая небольшая транзакция может стать ценным активом.

Понимание атак с использованием пыли — это не только вопрос безопасности. Это вопрос взгляда. Требуется видеть за пределами поверхности и осознавать, как кажущиеся незначительные действия могут иметь более широкие последствия.

По мере роста криптовалюты будут развиваться и методы их эксплуатации. Атаки с использованием мелочи — это лишь один пример того, как инновации могут применяться неожиданным образом.

ЧаВо

1. Что такое атака путем размеления простыми словами?

Атака путем мелких переводов — это когда кто-то отправляет крошечные суммы криптовалюты множеству кошельков, чтобы отслеживать и определять их владельцев.

2. Может ли атака с использованием мелочи украсть мою криптовалюту?

Нет, он не может напрямую украсть средства. Риск связан с последующими атаками, такими как фишинг.

3. Почему злоумышленники используют пыль, а не взлом?

Поскольку данные блокчейна являются общедоступными, злоумышленники могут собирать информацию, не нарушая системы безопасности.

4. Стоит ли беспокоиться, если я получаю пыль?

Не сразу, но вам следует избегать взаимодействия с ним и оставаться бдительными.

5. Распространены ли атаки с дустом в 2026 году?

Да, особенно с развитыми аналитическими инструментами блокчейна, которые упрощают отслеживание.

Отказ от ответственности

Этот материал предназначен исключительно для информационных целей и не является инвестиционной рекомендацией. Инвестиции в криптовалюты сопряжены с рисками. Проведите собственное исследование (DYOR).

Отказ от ответственности: Эта страница была переведена для вашего удобства с использованием технологии искусственного интеллекта (на базе GPT). Для получения наиболее точной информации обратитесь к оригинальной английской версии.