O que é um ataque de dusting e quais são suas características?

2026/04/05 00:16:33

Um ataque de dusting não é um mecanismo de roubo direto, mas uma técnica sofisticada de exploração de privacidade que utiliza a transparência da blockchain para rastrear, agrupar e, finalmente, desanonymizar usuários de criptomoedas, transformando transações aparentemente insignificantes em ferramentas poderosas de inteligência para ameaças cibernéticas direcionadas.

Uma ameaça silenciosa escondida à vista de todos

Um ataque de dusting raramente se anuncia. Ele chega como uma transação minúscula, quase sem significado, às vezes apenas alguns centavos em criptomoeda, silenciosamente sentada em uma carteira sem levantar suspeitas. Contudo, por trás desse valor insignificante existe uma estratégia calculada projetada para expor algo muito mais valioso: identidade. No ecossistema de criptomoedas, onde a privacidade é frequentemente assumida mas não garantida, essas microtransações tornaram-se um método sutil de vigilância. De acordo com várias explicações de ataques de dusting, os atacantes distribuem pequenas quantias de criptomoeda para muitos endereços especificamente para rastrear e analisar como esses fundos se movem pela blockchain.

Essa abordagem funciona porque as redes blockchain são transparentes por design. Cada transação é registrada publicamente, criando um livro-razão permanente e rastreável. Embora os endereços da carteira não revelem diretamente identidades pessoais, padrões emergem ao longo do tempo. Um ataque de dusting explora essa transparência, usando dados em vez de força para revelar conexões entre carteiras. Ao contrário de tentativas de hacking que visam vulnerabilidades em software, os ataques de dusting focam em padrões comportamentais. Eles transformam transações rotineiras em migalhas, revelando gradualmente estruturas de propriedade.

O que torna essa ameaça particularmente interessante é sua invisibilidade. Muitos usuários nunca percebem esses depósitos, e ainda menos entendem seu propósito. O ataque não exige ação, não aciona alarmes e não tenta roubar fundos imediatamente. Em vez disso, ele espera. Essa paciência é o que torna os ataques de dusting tão eficazes e tão subestimados.

Entendendo a “Poeira” no contexto de criptomoedas

Para entender um ataque de dusting, é essencial primeiro compreender o que realmente significa “poeira”. Em criptomoedas, poeira refere-se a quantias extremamente pequenas de ativos digitais, muitas vezes tão minúsculas que são praticamente inúteis para gastos. Por exemplo, na rede Bitcoin, a poeira pode ser apenas alguns centenas de satoshis, uma fração de um centavo em valor.

Essas quantias existem naturalmente dentro dos sistemas de blockchain. Ao longo do tempo, transações repetidas podem deixar pequenos fragmentos de criptomoeda, conhecidos como saídas de transação não gastas (UTXOs). Esses fragmentos se acumulam e são frequentemente ignorados pelos usuários porque possuem valor financeiro negligenciável. No entanto, o que parece insignificante financeiramente pode ser altamente valioso do ponto de vista de dados.

Atacantes se aproveitam disso enviando deliberadamente poeira a milhares de carteiras. Como as redes blockchain permitem que qualquer pessoa envie fundos para qualquer endereço público, não há barreira que impeça essa ação. Uma vez que a poeira entra na carteira, ela se torna parte do histórico de transações dessa carteira. É aí que começa a verdadeira estratégia.

A poeira atua como um marcador. Ela não foi criada para ser gasta com fins lucrativos, mas sim para servir como ferramenta de rastreamento. Quando um usuário inclui acidentalmente essa poeira em uma transação futura, ela conecta diferentes endereços de carteira. Ao longo do tempo, essas conexões formam um mapa de propriedade.

Nesse sentido, a poeira trata-se menos de dinheiro e mais de metadados. Ela transforma a blockchain de um livro-razão financeiro em uma rede de inteligência, onde até a menor transação pode revelar padrões sobre comportamento, hábitos e identidade.

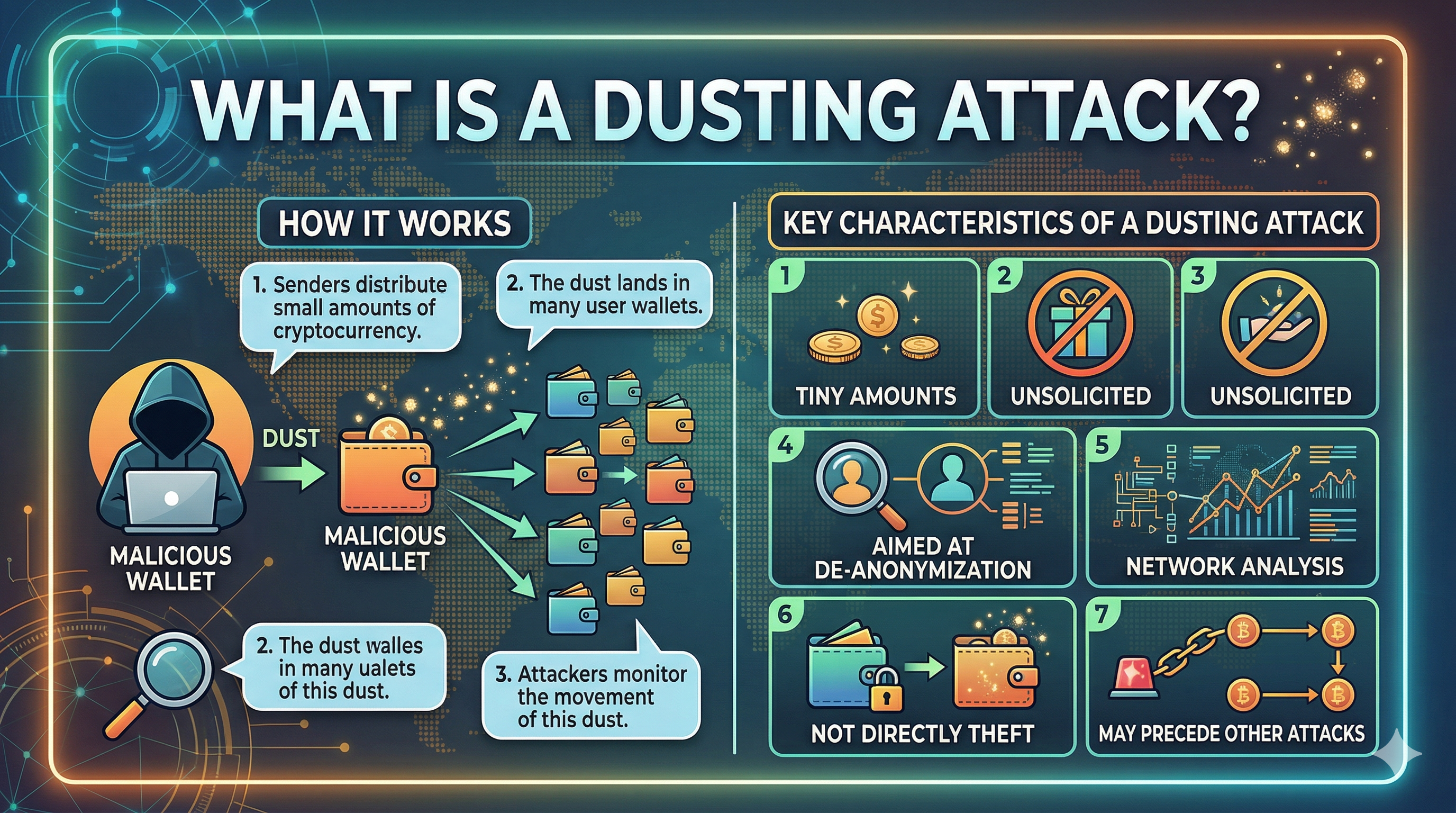

Como um ataque de dusting realmente funciona

Um ataque de poeira segue um processo estruturado que se desenrola em etapas, muitas vezes sem a vítima perceber o que está acontecendo. Ele começa com a coleta de dados. Os atacantes varrem redes de blockchain em busca de endereços de carteira ativos, aqueles que enviam ou recebem transações com frequência. Endereços de carteira ativos têm maior probabilidade de interagir com a poeira posteriormente, tornando-os alvos ideais.

A próxima fase é a distribuição. Pequenas quantias de criptomoeda são enviadas para milhares, às vezes milhões, de endereços. Essas transações são automatizadas, exigindo custo mínimo em relação à inteligência potencial obtida. De acordo com a análise de 2026 do CoinTracker’s, os atacantes frequentemente usam scripts para distribuir poeira eficientemente em grandes conjuntos de dados de carteiras.

Após a distribuição, o monitoramento começa. Esta é a fase mais crítica. Os atacantes rastreiam o movimento da poeira usando ferramentas de análise de blockchain. Se a poeira permanecer inalterada, ela fornece pouco valor. Se for gasta, no entanto, torna-se uma chave que desbloqueia conexões entre endereços.

A fase final envolve agrupamento e identificação. Quando a poeira é combinada com outros fundos em uma transação, revela que esses fundos pertencem à mesma entidade. Se essa transação interage com um exchange centralizado que exige verificação de identidade, o atacante pode vincular a atividade da carteira a uma identidade do mundo real.

Este processo não depende de quebrar sistemas de segurança. Ele depende de paciência, análise de dados e comportamento humano. É isso que o torna particularmente eficaz e difícil de detectar.

O Objetivo Principal: Desanonymização

O objetivo final de um ataque de dusting não é roubo, mas sim a desanonymização. Usuários de criptomoedas frequentemente assumem que suas identidades estão protegidas porque os endereços da carteira não incluem informações pessoais. Embora tecnicamente verdadeiro, essa anonimidade é frágil.

A transparência da blockchain permite que qualquer pessoa rastreie transações. Ao vincular vários endereços de carteira, atacantes podem criar um perfil do comportamento financeiro de um usuário. Isso inclui a frequência das transações, os ativos detidos e a interação com plataformas específicas. Com o tempo, esses dados tornam-se cada vez mais detalhados.

Uma vez que os clusters de carteiras são identificados, os atacantes podem inferir padrões de propriedade e até estimar o total de ativos. Essas informações são altamente valiosas, especialmente ao alvo de indivíduos ou organizações de alto patrimônio líquido.

O perigo aumenta quando essas informações se cruzam com fontes de dados externas. Por exemplo, se uma carteira interage com uma exchange regulamentada, os processos de verificação de identidade podem expor detalhes pessoais. Uma vez estabelecida uma ligação, o anonimato desaparece.

É por isso que os ataques de dusting são frequentemente descritos como operações de coleta de inteligência. Eles não são ameaças imediatas, mas passos preparatórios. Ao transformar atividades anônimas na blockchain em padrões identificáveis, os atacantes criam oportunidades para ataques mais diretos e direcionados no futuro.

Principais Características de um Ataque de Dusting

Ataques de dusting compartilham várias características definidoras que os distinguem de outros tipos de ameaças cripto. Uma das mais notáveis é o tamanho extremamente pequeno da transação. Essas quantias são intencionalmente insignificantes, garantindo que não desencadeiem preocupação ou ação imediata.

Outra característica definidora é a escala. Ataques de dusting raramente são direcionados a uma única carteira. Em vez disso, envolvem distribuição em massa por milhares de endereços. Essa abordagem ampla aumenta a probabilidade de identificar alvos valiosos.

A persistência também é uma característica-chave. Ataques de dusting não são eventos únicos. Os atacantes podem realizar campanhas repetidas, coletando continuamente dados e aprimorando sua análise. O processo pode durar semanas ou até meses.

Uma característica adicional é a dependência da transparência da blockchain. Ao contrário dos ataques cibernéticos tradicionais que exploram vulnerabilidades de software, os ataques de dusting exploram a natureza aberta dos sistemas blockchain. Cada transação é visível, tornando possível rastrear e analisar o comportamento do usuário sem interação direta.

Finalmente, esses ataques são de natureza passiva. Eles não exigem envolvimento imediato da vítima. A eficácia do ataque depende se o usuário eventualmente interage com a poeira.

Essas características tornam os ataques de dusting unicamente sutis. Eles operam silenciosamente, escalonam eficientemente e dependem das propriedades fundamentais da blockchain.

Por que os ataques de dust são mais importantes em 2026

Ataques de dusting evoluíram junto com o ecossistema de criptomoedas como um todo. À medida que a adoção da blockchain aumenta, também aumenta a quantia de dados de transações disponíveis publicamente. Isso cria um ambiente mais rico para análise e rastreamento. As ferramentas modernas de análise de blockchain são muito mais avançadas do que eram alguns anos atrás. Elas conseguem identificar padrões, agrupar endereços e até prever comportamentos com base no histórico de transações. Isso torna os ataques de dusting mais eficazes do que nunca.

Relatórios recentes mostram que ataques de dusting estão sendo cada vez mais utilizados como parte de estratégias de ataque maiores. Esses ataques muitas vezes servem como o primeiro passo em operações mais complexas, incluindo campanhas de phishing e golpes direcionados.

O aumento da finança descentralizada (DeFi) e do uso de múltiplas carteiras também aumentou a vulnerabilidade. Os usuários frequentemente gerenciam várias carteiras para diferentes propósitos, criando mais oportunidades para atacantes mapearem conexões entre elas. Essa mudança significa que ataques de dusting não são mais incidentes isolados. Eles fazem parte de uma tendência mais ampla em direção a ameaças cibernéticas baseadas em dados, onde a informação, e não o acesso, é o objetivo principal.

Exemplos e padrões do mundo real

Ataques de dusting não são teóricos; já ocorreram repetidamente em diferentes redes blockchain. Bitcoin, Litecoin e Ethereum já tiveram usuários que relataram recebimento de microtransações inexplicáveis.

Um padrão notável envolve anexar mensagens ou links a transações de poeira. Em alguns casos, os usuários receberam quantias mínimas de criptomoeda junto com uma mensagem direcionando-os a um site. Esses links frequentemente levam a páginas de phishing projetadas para roubar credenciais ou chaves privadas.

Outro padrão envolve atacar carteiras de alto valor. Os atacantes se concentram em endereços com grandes saldos, pois o potencial de retorno de uma desanonimização bem-sucedida é maior. Uma vez identificadas, essas usuárias podem se tornar alvos de golpes ou tentativas de extorsão personalizados.

Carteiras institucionais também foram alvejadas. Nesses casos, o objetivo pode ir além do ganho financeiro, incluindo inteligência competitiva. Ao mapear fluxos de transações, os atacantes podem inferir relações comerciais e estratégias operacionais. Esses exemplos do mundo real demonstram que os ataques de dusting são adaptáveis. Eles se desenvolvem com base no alvo, na blockchain e nos objetivos do atacante.

Equívocos Comuns Sobre Ataques de Dusting

Uma das ideias erradas mais comuns é que ataques de dusting roubam diretamente fundos. Na realidade, o ataque em si não compromete a segurança da carteira nem acessa chaves privadas. Os fundos permanecem seguros, a menos que o usuário se torne vítima de um ataque secundário.

Outro mal-entendido é que ataques de poeira são raros. Embora nem sempre visíveis, ocorrem com mais frequência do que a maioria dos usuários percebe. Muitas carteiras contêm poeira sem que o proprietário nunca note.

Alguns usuários também acreditam que ignorar a poeira elimina completamente o risco. Embora ignorar a poeira reduza a exposição, a coleta de dados subjacente ainda pode ocorrer se padrões puderem ser inferidos de outras transações.

Também existe uma falsa ideia de que apenas grandes investidores são alvos. Embora carteiras de alto valor sejam alvos atraentes, ataques de dusting frequentemente atingem um amplo espectro. Qualquer carteira ativa pode se tornar parte de um conjunto de dados.

Entender esses equívocos é importante. Ele altera a perspectiva do medo para a conscientização, ajudando os usuários a reconhecer a verdadeira natureza da ameaça.

Padrões de Comportamento que Atacantes Procuram

Ataques de poeira são fundamentalmente sobre comportamento. Os atacantes estão menos interessados na poeira em si e mais interessados em como os usuários interagem com ela.

Um padrão chave é o agrupamento de transações. Quando um usuário combina múltiplos inputs em uma única transação, revela que esses inputs pertencem à mesma entidade. Este é um método primário para vincular endereços.

Outro padrão é a frequência. Transações regulares fornecem mais pontos de dados, facilitando a identificação de hábitos e a previsão de comportamentos futuros.

A interação com exchanges centralizadas também é um sinal crítico. Essas plataformas frequentemente exigem verificação de identidade, criando uma ponte entre a atividade anônima na blockchain e a identidade no mundo real.

Padrões de tempo também podem revelar insights. Por exemplo, tempos de transação consistentes podem indicar localização geográfica ou comportamento rotineiro.

Esses sinais comportamentais, quando combinados, criam um perfil detalhado. Este é o objetivo final de um ataque de dust, não apenas identificar uma carteira, mas entender a pessoa por trás dela.

Como ataques de dusting levam a ameaças maiores

Ataques de dusting raramente são o objetivo final. Eles são o início de uma estratégia maior. Uma vez que os atacantes reúnem dados suficientes, podem lançar ataques mais direcionados e eficazes.

Phishing é um dos seguimentos mais comuns. Armados com conhecimento sobre os ativos ou transações recentes de um usuário, os atacantes podem criar mensagens altamente convincentes. Essas mensagens podem mencionar detalhes específicos, aumentando a probabilidade de sucesso.

Extorsão é outro resultado potencial. Se um atacante identificar uma carteira de alto valor, ele pode tentar ameaçar ou coagir o proprietário.

Em alguns casos, ataques de dust são usados para vigilância em vez de exploração direta. Organizações podem usá-los para monitorar concorrentes ou rastrear o comportamento do mercado.

Essa progressão, da coleta de dados à ação direcionada, mostra por que os ataques de dusting não devem ser descartados como inofensivos. Eles fazem parte de um ecossistema mais amplo de ameaças cibernéticas.

Como reconhecer um ataque de dusting

Reconhecer um ataque de dusting exige atenção aos detalhes. O sinal mais óbvio é receber uma transação muito pequena e inesperada de um endereço desconhecido. Essas transações frequentemente aparecem sem explicação. Elas podem não incluir uma mensagem ou podem conter notas vagas ou suspeitas.

Outro indicador é a repetição. Múltiplos depósitos pequenos ao longo do tempo podem sugerir uma campanha contínua em vez de um evento aleatório.

Os usuários também devem prestar atenção a tokens desconhecidos. Em alguns casos, a poeira pode aparecer como ativos novos ou obscuros adicionados à carteira.

Monitorar o histórico de transações é essencial. A revisão regular pode ajudar a identificar padrões incomuns e distinguir entre atividade normal e possíveis ataques. A conscientização é a primeira linha de defesa. Reconhecer os sinais precocemente pode evitar exposições adicionais.

Pensamentos finais: Um jogo de dados disfarçado como uma transação

Ataques de dusting revelam uma verdade fundamental sobre a tecnologia blockchain: a transparência é tanto uma força quanto uma vulnerabilidade. A mesma abertura que permite confiança também permite vigilância.

Esses ataques não se tratam de ganho financeiro imediato. Tratam-se de informação, coletá-la, analisá-la e usá-la estrategicamente. Em um mundo onde os dados são poder, até a menor transação pode se tornar um ativo valioso.

Entender ataques de dusting não é apenas sobre segurança. É sobre perspectiva. Exige enxergar além da superfície e reconhecer como ações aparentemente insignificantes podem ter implicações mais amplas.

À medida que a criptomoeda continua a crescer, também aumentarão os métodos utilizados para explorá-la. Ataques de dusting são apenas um exemplo de como a inovação pode ser usada de maneiras inesperadas.

Perguntas frequentes

1. O que é um ataque de dusting em termos simples?

Um ataque de dusting ocorre quando alguém envia pequenas quantias de criptomoeda para muitas carteiras para rastrear e identificar seus proprietários.

2. Um ataque de dusting pode roubar meu cripto?

Não, ele não pode roubar fundos diretamente. O risco vem de ataques subsequentes, como phishing.

3. Por que os atacantes usam poeira em vez de hackear?

Como os dados da blockchain são públicos, os atacantes podem reunir informações sem violar os sistemas de segurança.

4. Devo me preocupar se receber poeira?

Não imediatamente, mas você deve evitar interagir com ele e permanecer atento.

5. Ataques de dusting são comuns em 2026?

Sim, especialmente com análises avançadas de blockchain tornando o rastreamento mais fácil.

Disclaimer

Este conteúdo é apenas para fins informativos e não constitui aconselhamento financeiro. Investimentos em criptomoedas envolvem riscos. Faça sua própria pesquisa (DYOR).

Aviso legal: Esta página foi traduzida usando tecnologia de IA (alimentada por GPT) para sua conveniência. Para informações mais precisas, consulte a versão original em inglês.