Penulis: Claude, Deep潮 TechFlow

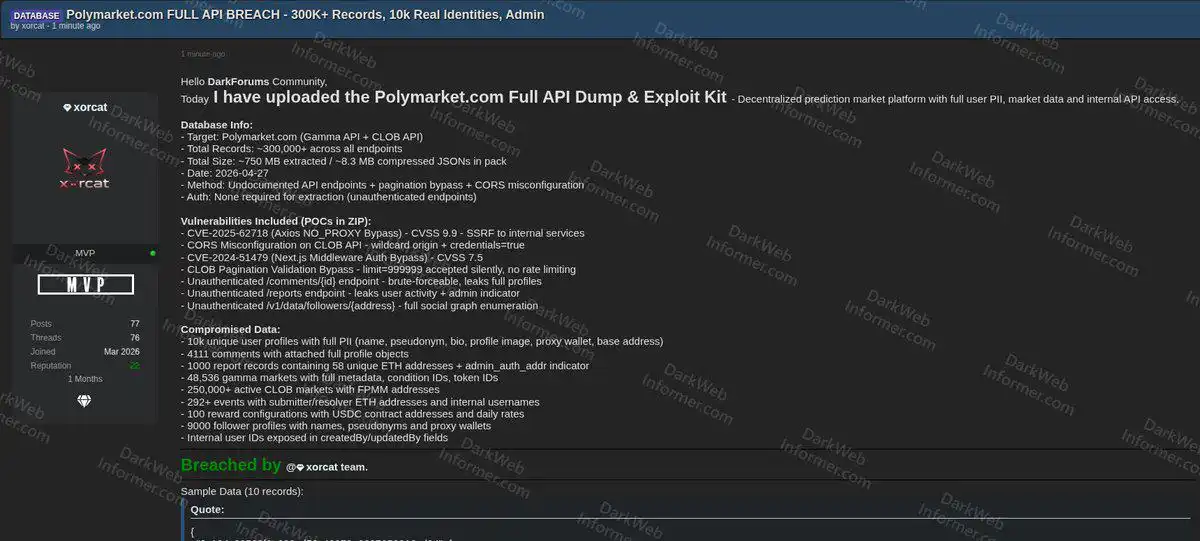

Pengenalan Deep潮: Seorang hacker dengan nama samaran 'xorcat' memuat naik fail mampat ke forum kejahatan siber pada 27 April, yang mengandungi lebih 300,000 rekod yang diekstrak daripada Polymarket, lima skrip eksploitasi yang boleh dijalankan, dan dua kelemahan paras CVE, dengan data asal sebanyak 750MB.

Akaun intelian ancaman blockchain, Dark Web Informer, mengungkapkan perkara ini pada hari berikutnya di X. Polymarket memberi respons pada hari yang sama, menyatakan bahawa data yang terlibat "sudah boleh diakses melalui API awam" dan menggolongkan insiden ini sebagai "fungsi" bukan kebocoran. Namun, penyataan rasmi tidak menangani secara langsung konfigurasi API yang salah dan butiran eksploitasi lubang keamanan yang disenaraikan oleh perompak.

Pada 27 April, seorang penyerang yang menggunakan nama samaran "xorcat" memuat naik satu fail mampat ke forum kejahatan siber: fail JSON sebesar 8.3MB yang, apabila dibuka, mencapai sekitar 750MB, mengandungi lebih daripada 300,000 rekod yang diekstrak daripada Polymarket, lima skrip eksploitasi yang aktif (PoC), serta satu laporan teknikal.

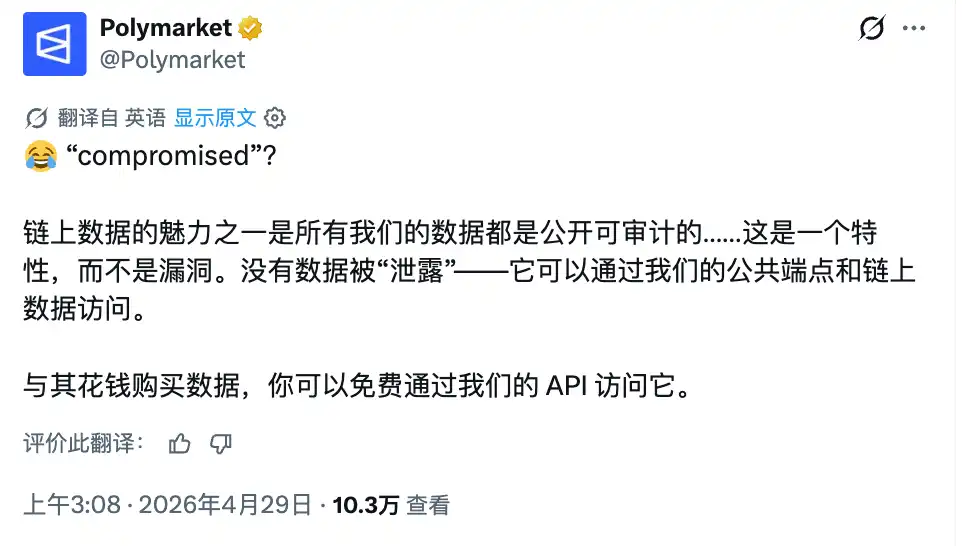

Polymarket memberi respons pada hari itu. Namun, respons bukan permintaan maaf atau pemeriksaan seperti biasa dalam公关 krisis, tetapi satu pernyataan pembantahan yang hampir menantang. Akaun rasmi platform itu memposting di X, menggurau bahawa semua kandungan berkaitan boleh diakses melalui endpoint awam dan data rantai, serta menggolongkannya sebagai "fungsi, bukan kelemahan".

Peristiwa ini berubah menjadi rohomon: pihak perompak bersikeras bahawa ini adalah serangan data yang dikeluarkan tanpa pemberitahuan, dan secara khusus menunjuk kepada beberapa konfigurasi API yang salah; pihak platform bersikeras bahawa semua kandungan adalah data awam, dan tiada maklumat peribadi telah bocor.

Laluan serangan: “Sekumpulan pintu yang tidak dikunci”

Menurut perihalan oleh xorcat dalam postingan forum, serangan tersebut tidak bergantung pada sebarang kelemahan kompleks tunggal, tetapi lebih seperti melalui satu siri pintu yang tidak dikunci. Menurut tinjauan semula oleh media keselamatan siber The CyberSec Guru, serangan tersebut terutamanya memanfaatkan tiga jenis masalah: endpoint API yang tidak diumumkan, pengelakan halaman dalam API perdagangan CLOB (Central Limit Order Book), dan satu konfigurasi CORS (Cross-Origin Resource Sharing) yang salah.

Laporan awam menunjukkan bahawa beberapa endpoint Polymarket dikatakan tidak memerlukan pengesahan identiti sama sekali. Sebagai contoh, endpoint ulasan menyokong serangan tekaan kasar untuk mengambil keseluruhan profil pengguna; endpoint laporan memaparkan data aktiviti pengguna; endpoint peminat membenarkan sesiapa sahaja untuk menggambarkan gambaran sosial penuh alamat dompet apa sahaja tanpa perlu log masuk.

Apa yang sebenarnya terkandung dalam lebih daripada 300,000 rekod?

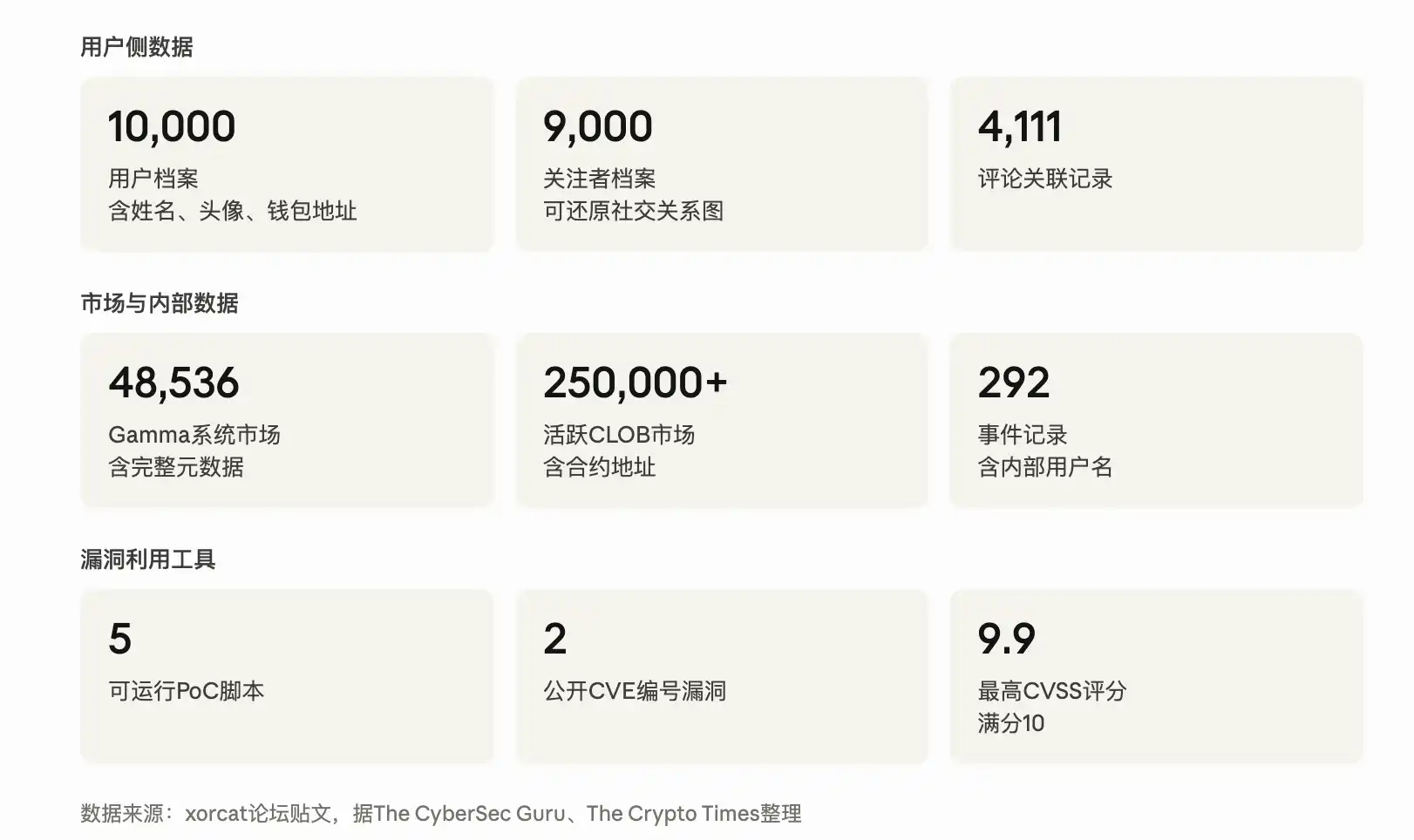

Post forum xorcat serta rekap dari The CyberSec Guru dan The Crypto Times menunjukkan bahawa pakej bocor diorganisasi secara besar-besaran mengikut kategori pengguna, pasaran, dan alat serangan (lihat kad data di bawah).

10,000 profil pengguna mandiri di sisi pengguna mengandungi nama, nama panggilan, pernyataan peribadi, gambar profil, alamat dompet agen, dan alamat dompet asas. 9,000 profil pengikut mampu menggambarkan grafik hubungan sosial. 4,111 data komen semuanya dilengkapi dengan profil pengguna yang berkaitan. 1,000 rekod laporan melibatkan 58 alamat Ethereum yang berbeza. Medan ID pengguna dalaman seperti createdBy dan updatedBy juga tersebar di pelbagai tempat, secara tidak langsung memulihkan sebahagian struktur akaun platform.

Pasaran mencakup 48,536 pasaran dari sistem Polymarket Gamma (dengan metadata lengkap, ID syarat, ID token), lebih daripada 250,000 pasaran CLOB aktif (dengan alamat kontrak FPMM), 292 peristiwa dengan nama pengguna dan alamat wallet dalaman penghantar dan penentu, serta 100 konfigurasi hadiah dengan alamat kontrak USDC dan kadar pembayaran harian.

Alamat dompet secara asli anonim di rantai, tetapi apabila ia muncul bersama nama, profil peribadi, dan gambar profil, anonimiti segera runtuh. Ini adalah kontroversi utama yang tidak disentuh oleh respons Polymarket kali ini:

Whether data is "public" and whether user identities can still be protected after data aggregation are two different issues.

“It’s a feature, not a bug”: Penyangkalan Polymarket

Tanggapan Polymarket pada 28 April di X hanya terdiri daripada satu tweet. Platform tersebut bermula dengan emoji 「😂」, mempertanyakan istilah 「dibobol」, kemudian membantah satu per satu: data blockchain memang boleh diaudit secara terbuka, tiada data yang 「bocor」, maklumat yang sama sebenarnya sudah boleh diperoleh secara percuma melalui API terbuka, tanpa perlu membayar. Keseluruhan pernyataan diakhiri dengan menyatakan: «Ini adalah fungsi, bukan kelemahan».

The Crypto Times melaporkan bahawa respons Polymarket tidak secara langsung menangani tuntutan teknikal spesifik yang diajukan oleh peretas, termasuk konfigurasi API yang salah, konfigurasi CORS yang salah, endpoint yang tidak diumumkan, dan penghampiran kadar yang hilang. Platform tersebut menyerang secara kuat pada tahap paling mudah untuk dibantah—“data sama ada awam”—tetapi tetap diam mengenai isu keselamatan yang lebih penting: “penyerang mengekstrak dan mengemas semula data secara berjumlah melalui laluan yang tidak dijangka”.

Xorcat juga menyatakan bahawa Polymarket tidak diberitahu sebelumnya, dengan alasan platform tersebut tidak mempunyai program ganjaran kerentanan. Perkara ini belum disahkan oleh pihak ketiga, tetapi jika benar, ia menunjukkan kekurangan tertentu dalam tata kelola keselamatan proaktif Polymarket: tiada saluran pelaporan bertanggungjawab yang rasmi, menjadikan penyerang cenderung mengumumkan secara terbuka daripada melaporkan secara dalaman.

Ini bukan kali pertama Polymarket menghadapi masalah keselamatan

Kembali kepada garis masa, Ogos hingga September 2024, beberapa pengguna yang log masuk ke Polymarket melalui akaun Google melaporkan bahawa USDC mereka dicuri, di mana penyerang memanfaatkan panggilan fungsi proxy dalam Magic Labs SDK untuk memindahkan saldo pengguna ke alamat phising. Polymarket Customer Service mengesahkan sekurang-kurangnya lima serangan serupa sebelum akhir September.

Pada November 2025, perompak memanfaatkan ruang komen Polymarket untuk mempublikasikan pautan penipuan; apabila diklik, pautan tersebut memasang skrip jahat ke peranti pengguna, dengan jumlah kerugian akibat aktiviti penipuan ini melebihi USD500,000.

Pada Disember 2025, berlaku pencurian akaun secara besar-besaran sekali lagi. Polymarket mengesahkan insiden tersebut di Discord, menyalahkan “lubang keamanan dalam perkhidmatan pengesahan pihak ketiga”. Perbincangan di media sosial secara umum menunjuk kepada pengguna yang log masuk melalui e-mel Magic Labs, tetapi platform tidak secara terbuka menyebut nama perkhidmatan yang terlibat, mahupun mengungkapkan jumlah pengguna yang terjejas atau skala kerugian.

Setiap peristiwa sebelum ini, platform telah memberikan respons yang berbeza-beza: ada yang menyalahkan penyedia perkhidmatan pihak ketiga, ada yang mengakui masalah dan berjanji untuk menghubungi pengguna yang terkesan. Peristiwa xorcat kali ini adalah yang pertama kali menggunakan "ini adalah data awam" sebagai pertahanan penuh. Dari segi sejarah, respons kali ini lebih seperti usaha untuk memperebutkan sifat peristiwa tersebut, berbanding tindakan respons insiden keselamatan biasa.

Pada masa penulisan, Polymarket belum memberikan penjelasan pembaikan terhadap lubang keselamatan teknikal yang diungkap oleh xorcat, dan skrip PoC di forum masih boleh dimuat turun oleh sesiapa sahaja.