Pandangan Utama Keselamatan Bulanan ZeroTime telah bermula! Berdasarkan statistik daripada pelbagai platform pemantauan keselamatan blockchain, situasi keselamatan dalam bidang kripto pada Februari 2026 secara keseluruhan stabil tetapi dengan risiko yang ketara: jumlah kerugian akibat insiden keselamatan pada bulan tersebut ialah sekitar US$228 juta, di mana kerugian berkaitan serangan hacker dan kelemahan kontrak berjumlah sekitar US$126 juta, manakala kerugian berkaitan penipuan phising dan Rug Pull berjumlah sekitar US$102 juta. Terdapat 18 serangan hacker terhadap protokol, dengan kerugian menurun 9.2% berbanding bulan sebelumnya; terdapat 13 kes penipuan phising dan perampasan kuasa, yang mewakili 41.9% daripada jumlah kes bulan ini, di mana beberapa kes phising palsu AI menyebabkan kerugian besar, menjadi punca utama peningkatan kerugian penipuan. Fokus serangan organisasi hacker terus beralih kepada serangan rekayasa sosial berkos rendah dan pulangan tinggi, dengan teknik phising tepat yang menggabungkan laman web yang dihasilkan AI menjadi semakin biasa, menjadikan pelabur peribadi dan projek berskala kecil sebagai sasaran utama.

Segi serangan hacker

6 kes keselamatan biasa

• Serangan lubang keamanan kontrak jambatan silang CrossCurve

Jumlah kerugian: sekitar USD 3 juta

Butiran insiden: Pada 1 Februari - 2 Februari, protokol lintas rantai terdesentralisasi CrossCurve mengalami serangan peretas, di mana penyerang memanfaatkan lubang keamanan pada fungsi expressExecute合约 ReceiverAxelar untuk mengelakkan pengesahan gerbang, memalsukan mesej lintas rantai, dan membuka serta mencuri token tanpa kebenaran daripada合约 PortalV2 protokol, melibatkan beberapa rantai, dengan kerugian keseluruhan sebanyak kira-kira $3 juta. Selepas insiden berlaku, pasukan CrossCurve segera menghentikan perkhidmatan lintas rantai, membaiki lubang keamanan, dan mengumumkan 10 alamat penerima token yang dicuri, menawarkan skim hadiah 10% kepada mana-mana yang mengembalikan dana dalam tempoh 72 jam. Kini situasi telah berjaya dikawal, dan sebahagian token EYWA yang dicuri tidak boleh diperdagangkan kerana diambil tindakan oleh bursa.

• Serangan AI pada lubang keamanan kod kontrak pintar Vibe Coding (protokol Moonwell)

Jumlah kerugian: sekitar US$1.78 juta

Butiran insiden: Pada 18 Februari, protokol DeFi Moonwell diserang oleh perompak, dengan sebab utama ialah kod kontrak pintar yang dihasilkan oleh Claude Opus 4.6 mengandungi lubang keamanan mematikan, yang menyebabkan harga aset cbETH ditetapkan secara salah pada $1.12 (sebenarnya sekitar $2200). Perompak memanfaatkan penyimpangan harga ini untuk meminjam berlebihan, menyebabkan kerugian sebanyak kira-kira $1.78 juta. Penyelidik keselamatan mengungkap insiden ini sebagai kes keselamatan atas rantai pertama yang disebabkan oleh Vibe Coding. Selepas insiden berlaku, pihak projek menarik balik kontrak berkaitan, memulakan pembaikan lubang keamanan, dan memperkuat proses audit manusia terhadap kod yang dihasilkan oleh AI.

Serangan manipulasi penjana ramalan YieldBloxDAO

Jumlah kerugian: sekitar USD 10 juta

Butiran insiden: Pada 21 Februari, protokol pinjaman di rantai Stellar, YieldBloxDAO, diserang oleh perompak yang memanfaatkan harga token likuiditi dasar yang dimanipulasi untuk mengeksploitasi feed harga orakel yang tidak normal, mengakibatkan pinjaman berlebihan jahat dan kehilangan aset sekitar $10 juta. Selepas insiden berlaku, pihak projek menghentikan perkhidmatan protokol dan bekerjasama dengan agensi keselamatan untuk melacak aset dan membaiki kelemahan.

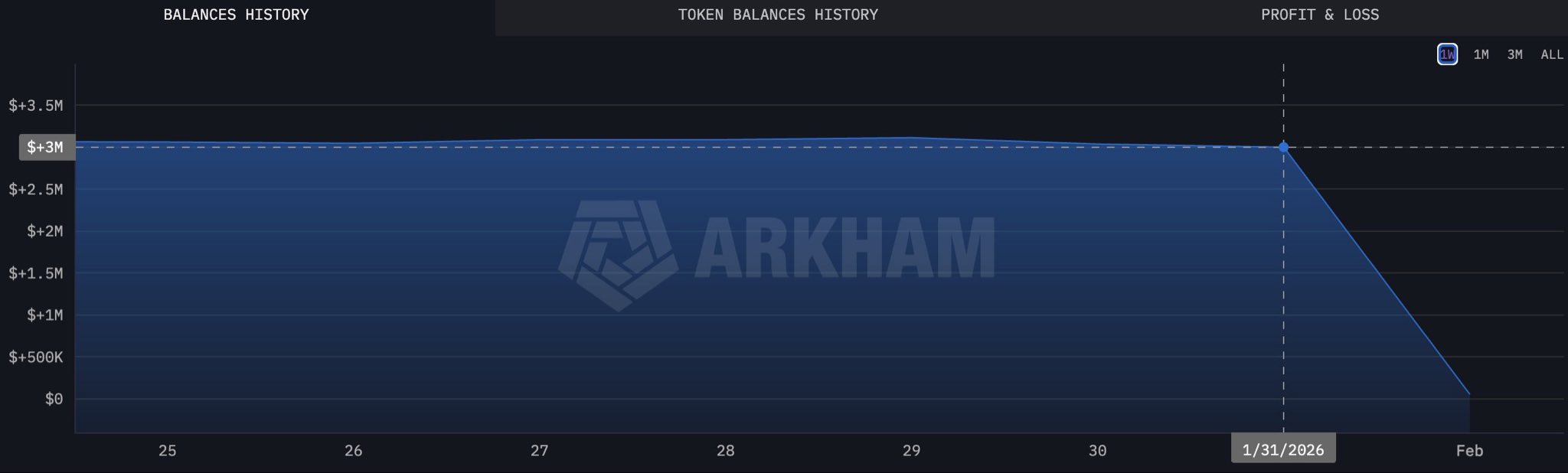

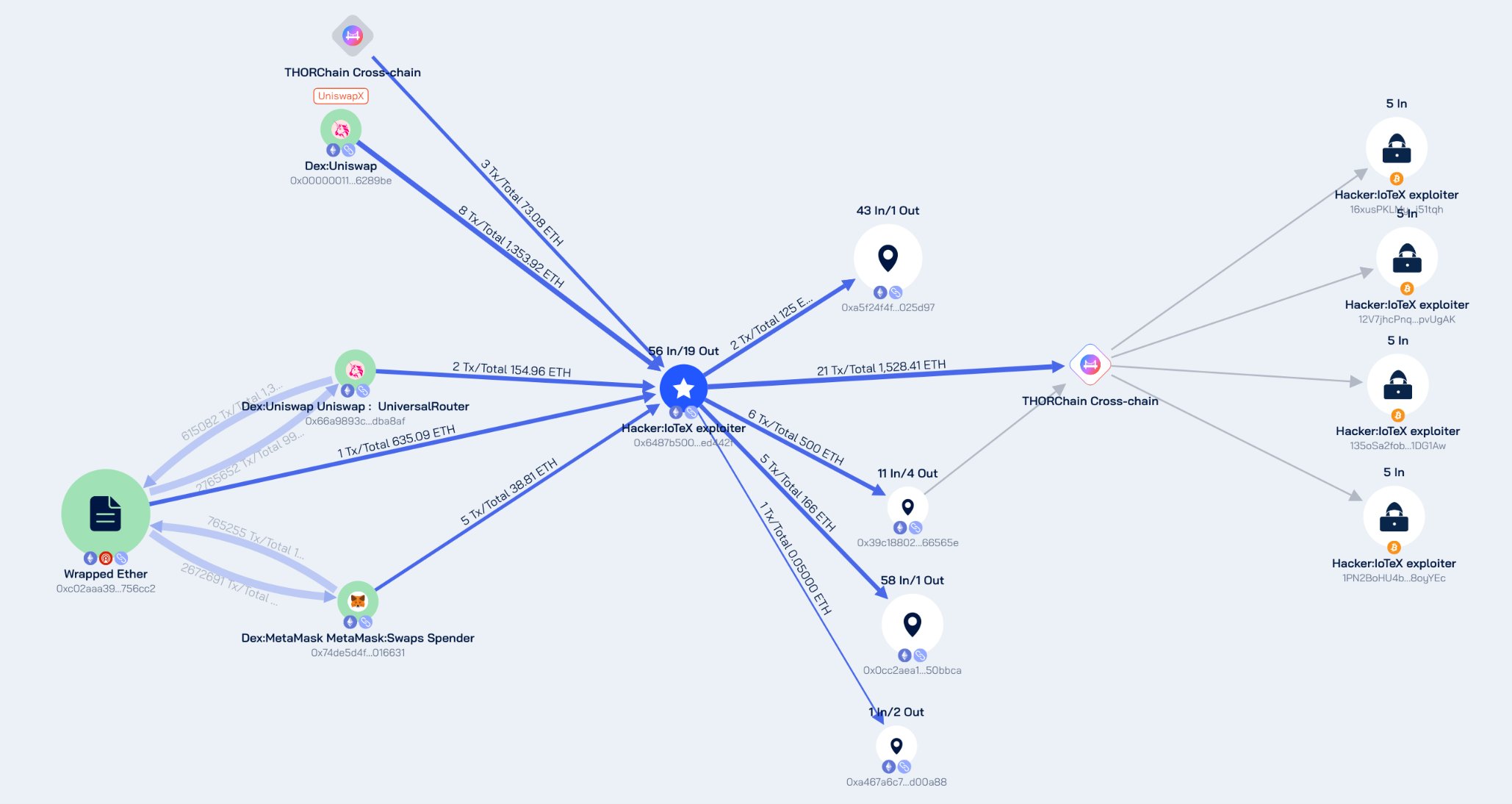

• Serangan kebocoran kunci peribadi kotak simpanan token IoTeX

Jumlah kerugian: sekitar US$4.4 juta

Butiran peristiwa: Pada 21 Februari, jambatan lintas rantai ioTube dari ekosistem IoTeX diserang oleh perompak, yang berjaya menyerang kontrak jambatan lintas rantai dengan mendapatkan kunci peribadi pemilik validator sisi Ethereum, mencuri pelbagai aset kripto dalam kolam. Pihak rasmi IoTeX telah mengemaskini beberapa kali, mengesahkan kerugian sebenar daripada serangan ini kira-kira $4.4 juta, di mana 99.5% pencetakan tidak sah telah dihalang atau dibekukan secara kekal. Selepas peristiwa berlaku, pihak projek segera menghentikan jambatan lintas rantai dan fungsi transaksi berkaitan, memulakan pengemaskinian versi mainnet, memblok 29 alamat jahat, serta bekerjasama dengan FBI dan agensi penegak undang-undang pelbagai negara untuk melacak aset secara global, menjanjikan ganti rugi 100% penuh kepada pengguna yang terkesan, dan kini telah pulih sepenuhnya.

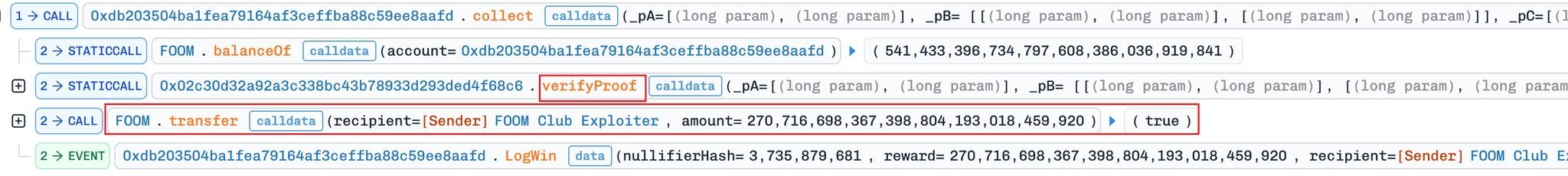

• Peristiwa serangan tiruan FOOMCASH

Jumlah kerugian: sekitar USD 2.26 juta

Butiran peristiwa: Pada 26 Februari, projek FOOMCASH di rantai Base dan Ethereum mengalami serangan peniruan (copycat attack), di mana penyerang memanfaatkan kesalahan konfigurasi kunci pengesahan zkSNARK (pengaturan parameter pengesah Groth16 yang tidak betul) yang serupa dengan peristiwa Veil Cash sebelumnya, berjaya memalsukan bukti dan mencuri sejumlah besar token. Kerugian di rantai Base kira-kira US$427,000, manakala kerugian di rantai Ethereum kira-kira US$1,833,000 (sebahagian dana didakwa telah diselamatkan oleh white hat), dengan jumlah kerugian keseluruhan sekitar US$2.26 juta. Selepas peristiwa ini, pihak projek segera menghentikan perkhidmatan berkaitan dan menjalankan penyiasatan.

Serangan kerentanan panggilan sewenang-wenang protokol Seneca DeFi

Jumlah kerugian: sekitar US$6.5 juta

Butiran peristiwa: Pada 28 Februari, protokol DeFi Seneca diserang oleh peretas akibat lubang keamanan panggilan sewenang-wenang, dengan kerugian awal melebihi 1900 ETH, bernilai sekitar USD 6.5 juta. Selepas serangan, alamat peretas yang ditandai sebagai SenecaUSD telah mengembalikan 1537 ETH (sekitar USD 5.3 juta) ke alamat penerapan Seneca, manakala 300 ETH yang tinggal (sekitar USD 1.04 juta) dipindahkan ke alamat baharu. Pihak projek kini sedang menjalankan pembaikan lubang keamanan dan pemeriksaan aset.

Rug Pull / Penipuan Phishing

8 kes keselamatan typikal

(1) Pada 10 Februari, mangsa dengan alamat bermula 0x6825 menandatangani transaksi jahat "increaseAllowance" di BSC, menyebabkan kerugian BUSD bernilai US$118,785. Kebanyakan orang akan memperhatikan tanda tangan kuasa dan permintaan persetujuan, tetapi "increaseAllowance" sebenarnya adalah perangkap yang sama, hanya dengan nama yang kurang biasa.

(2) Pada 17 Februari, racun alamat/pengecualian penerima serupa kembali berlaku. Di Ethereum, 0xce31…b89b menghantar sebanyak USD 599,714 ke alamat serupa yang salah.

Jangkaan: 0x77f6ca8E…a346

Ralat: 0x77f6A6F6…A346

(3) Pada 18 Februari, alamat bermula dengan 0x308a menjadi mangsa yang menandatangani persetujuan USDT jahat (approve(address,uint256)), menyebabkan penghantaran USDT sebanyak kira-kira 337,069 dolar ke dompet penipu.

(4) Pada 18 Februari, seorang mangsa menghantar USD 157,000 ke alamat yang serupa selepas menyalin rekod pemindahan yang tercemar.

Dijangka: 0xa7a9c35a…03F0 → Dikirim ke: 0xa7A00BD2…03F0

(5) Pada 25 Februari, mangsa dengan alamat bermula 0xb30 mengalami kerugian sebanyak US$388,051 setelah menandatangani pengesahan token phising di Ethereum.

(6) Penipuan phising pengesahan palsu dompet keras

Masa: 12 Februari

Sifat peristiwa: Perompak mencipta laman web pengesahan rasmi untuk dompet keras terkemuka, dan menghantar "amaran risiko keselamatan dompet" melalui e-mel dan mesej teks untuk memikat pengguna memasukkan frasa cadangan dan kunci peribadi bagi "pengesahan keselamatan", berjaya mendapatkan frasa cadangan daripada beberapa pengguna dan mencuri aset akaun mereka, dengan kerugian kumulatif sebanyak kira-kira US$950,000.

(7) Pencurian alamat DEX palsu Rug Pull

Masa: 17 Februari

Sifat insiden: Perompak mengubah alamat penghantaran pengguna dan membuat antaramuka transaksi DEX palsu untuk menipu pengguna supaya menghantar dana ke alamat palsu. Selepas pengguna menyelesaikan penghantaran, dana segera dikumpulkan ke pelbagai alamat anonim, dengan jumlah kerugian kira-kira 600,000 dolar AS USDT, melibatkan lebih daripada 200 mangsa. Menurut pemantauan, kerugian tertinggi seorang mangsa dalam serangan ini ialah sebanyak 600,000 dolar AS.

(8) Penipuan laman web phising palsu yang meniru Uniswap rasmi

Masa: 19 Februari – 26 Februari

Sifat insiden: Perompak membeli iklan carian Google, membina laman web phising yang sangat serupa dengan antaramuka rasmi Uniswap, mengalihkan pengguna melalui iklan media sosial dan mesej peribadi, menggalakkan pengguna mengklik pautan dan memberikan kuasa, serta menggunakan alat pembersihan dompet AngelFerno untuk mencuri aset kripto pengguna secara beramai-ramai. Sebahagian mangsa tertipu kerana domain palsu sukar dibezakan daripada alamat asli secara visual, dengan lebih daripada 1,000 mangsa sebulan dan kerugian kumulatif sebanyak kira-kira USD1.8 juta.

Ringkasan

Pada Februari 2026, risiko keselamatan blockchain menunjukkan ciri-ciri serangan kontrak yang masih kerap berlaku dan kaedah penipuan yang terus diperhalus. Serangan hacker terutamanya berfokus pada manipulasi orakel, keselamatan jambatan silang rantai, kelemahan keizinan kontrak, dan kecacatan kod, dengan peningkatan penggunaan semula lubang kelemahan dan serangan tiruan, yang membawa ancaman signifikan kepada protokol berskala kecil dan sederhana.

Pihak penipu masih menggunakan kaedah utama seperti kuasa phising, laman web palsu, dan pelarian skema wang, sementara laman web dan iklan palsu AI meningkatkan kesulitan pengesanan penipuan, menjadikan pengguna biasa semakin sukar mengenalinya.

Pasukan keselamatan Zero Time Technology menyarankan: Pengguna peribadi hendaklah berhati-hati dalam memberikan kuasa, mengesahkan alamat rasmi, dan mengelakkan pautan tidak dikenali serta projek berisiko tinggi; pihak projek perlu memperkuat audit kontrak, pengurusan kunci peribadi, dan pemisahan keizinan, serta memberi penekanan terhadap keselamatan dalam skenario oracle dan lintas rantai; pada peringkat industri, perlu diperkuat perkongsian maklumat ancaman dan meningkatkan kemampuan pertahanan sepanjang rantai, secara bersama-sama memelihara keselamatan ekosistem.