Menurut laporan pada 2 April, insiden kebocoran kod sumber Claude Code akibat kesilapan manusia oleh Anthropic masih berterusan. Kini, penjenayah siber telah memanfaatkan isu ini untuk menyebarkan perisian jahat Vidar yang mencuri maklumat melalui repositori palsu di GitHub.

Bait upgrade: Mengklaim "membuka fungsi peringkat perusahaan"

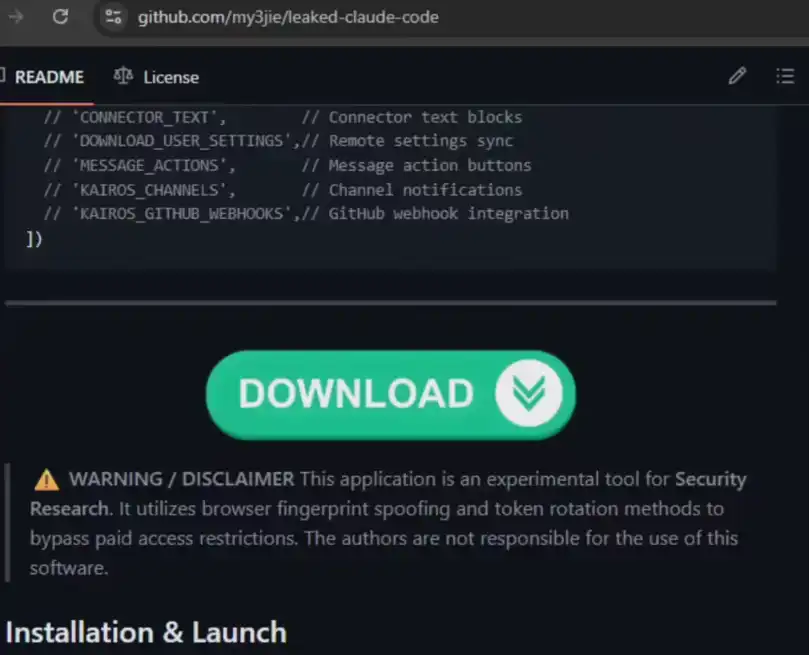

Laporan pemantauan syarikat keselamatan Zscaler menunjukkan bahawa pengguna bernama idbzoomh telah menubuhkan beberapa repositori palsu di GitHub.

Phishing tepat: Perompak itu mengklaim dalam keterangan repositori bahawa mereka menawarkan kod sumber versi bocor yang "membuka fungsi perniagaan", mengajak pembangun yang ingin mencuba lebih awal untuk memuat turun.

Optimisasi SEO: Untuk memperluas kesan serangan, penyerang mengoptimasikan kata kunci untuk enjin carian, menyebabkan repositori jahat sering muncul di kedudukan teratas apabila pengguna mencari kata kunci seperti “bocoran Claude Code”.

Gambaran virus: Vidar menyusup, data “dipindahkan”

Apabila pengguna percaya dan memuat turun serta menjalankan fail boleh eksekusi tersebut, sistem akan segera jatuh:

Pencurian maklumat: Vidar yang disisipkan adalah perisian jahat yang sangat matang di dark web, khusus untuk mengumpul kata laluan akaun browser, dompet kripto, dan pelbagai maklumat peribadi sensitif.

Pengintaian jangka panjang: Virus juga akan menyebarkan alat proxy GhostSocks untuk membina saluran rahsia bagi kawalan jarak jauh dan penghantaran data seterusnya.

Pengingat risiko: Waspadai "makanan percuma" dari saluran bukan rasmi

Penyelidik keselamatan menunjukkan bahawa fail mampat jahat dalam gudang palsu ini dikemas kini dengan sangat kerap, memudahkan pengelakan daripada pengesanan keselamatan asas. Sekurang-kurangnya dua gudang dengan teknik yang serupa telah ditemui, dan dijangka bahawa penyerang yang sama sedang menguji pelbagai strategi penyebaran.

Pemerhatian industri: "Rangkaian perangkap" keselamatan AI

Dari kesilapan pengumpulan kod Anthropic hingga penyalahgunaan semula oleh perompak untuk serangan phising, insiden ini menunjukkan kompleksiti risiko keselamatan di era AI. Apabila komuniti pembangun menjadi sasaran serangan, literasi digital asas—tidak menjalankan fail binari dari sumber tidak dikenali—masih menjadi tembok api terakhir.

Pengurus menasihati semua pembangun: Sila ambil alat hanya melalui saluran rasmi Anthropic, jangan terjebak dalam perangkap yang dirancang dengan teliti oleh perompak kerana rasa ingin tahu atau usaha untuk mendapatkan "fungsi retas".