“Alat vibe coding sedang membocorkan sejumlah besar data peribadi dan perusahaan.” Baru-baru ini, penyelidik dari syarikat permulaan keselamatan siber Israel, RedAccess, menemui semasa mengkaji tren “AI bayangan” bahawa alat AI yang digunakan oleh pembangun untuk mempercepatkan pembangunan perisian menyebabkan rekod perubatan, data kewangan, dan dokumen dalaman Fortune 500 bocor ke rangkaian terbuka.

CEO RedAccess, Dor Zvi, mengatakan bahawa penyelidik menemui sekitar 380,000 aplikasi dan aset lain yang boleh diakses secara awam, yang semuanya dicipta oleh pembangun menggunakan alat seperti Lovable, Base44, Netlify, dan Replit, di mana sekitar 5,000 daripadanya mengandungi maklumat perniagaan sensitif, tetapi hampir 2,000 aplikasi kelihatan mendedahkan data peribadi selepas pemeriksaan lanjut. Axios telah mengesahkan secara bebas beberapa aplikasi yang terdedah, dan WIRED juga mengesahkan penemuan ini secara berasingan.

40% aplikasi pengkodean AI terdedah kepada data sensitif,

Bahkan ada kebenaran pentadbir

Seiring AI semakin mengambil alih tugas pengaturcara moden, bidang keselamatan siber telah memperingatkan bahawa alat pengkodean automatik pasti akan memperkenalkan sejumlah besar lubang keamanan yang boleh dimanfaatkan dalam perisian. Namun, apabila alat vibe coding ini membolehkan sesiapa sahaja mencipta dan menghoskan aplikasi di laman web dengan sekali klik, masalahnya bukan sahaja lubang keamanan, tetapi hampir tiada perlindungan keselamatan sama sekali, termasuk data perniagaan dan peribadi yang sangat sensitif.

Menurut maklumat, pasukan RedAccess menganalisis ribuan aplikasi web vibe coding yang dibangunkan menggunakan alat pembangunan perisian AI seperti Lovable, Replit, Base44, dan Netlify, dan mendapati lebih daripada 5000 aplikasi hampir tidak mempunyai mekanisme keselamatan atau pengesahan identiti. Banyak aplikasi web seperti ini boleh diakses secara langsung, termasuk data aplikasi, sekiranya seseorang mendapat URL-nya. Ada juga yang mempunyai halangan, tetapi sangat mudah, seperti hanya perlu mendaftar dengan alamat e-mel apa sahaja untuk mengaksesnya.

Dari 5,000 aplikasi pengkodean AI yang boleh diakses oleh sesiapa sahaja dengan memasukkan URL ke dalam pelayar, Zvi mendapati hampir 2,000 aplikasi yang kelihatan memaparkan data peribadi apabila diperiksa lebih lanjut. Zvi menyatakan bahawa kira-kira 40% aplikasi tersebut memaparkan data sensitif, termasuk maklumat perubatan, data kewangan, persembahan perniagaan, dokumen strategik, serta rekod terperinci perbualan pengguna dengan chatbot.

Skrin shot aplikasi web yang dibahagikan olehnya (sebahagian daripadanya telah disahkan masih aktif dan terdedah) menunjukkan maklumat pengagihan kerja sebuah hospital (termasuk maklumat peribadi doktor), data pembelian iklan terperinci sebuah syarikat, persembahan strategi pasaran sebuah syarikat lain, rekod perbualan penuh bot sembang sebuah runcit (mengandungi nama penuh dan maklumat hubungan pelanggan), rekod penghantaran sebuah syarikat pengangkutan, serta pelbagai data jualan dan kewangan daripada pelbagai syarikat. Zvi juga menyatakan bahawa dalam kes-kes tertentu, aplikasi yang terdedah ini bahkan mungkin membolehkannya mendapatkan kebenaran pentadbir sistem, atau bahkan memadam pentadbir lain.

Zvi menyatakan bahawa RedAccess sangat mudah dalam mencari aplikasi web yang mempunyai kelemahan. Lovable, Replit, Base44, dan Netlify semuanya membenarkan pengguna menghoskan aplikasi web di domain milik syarikat AI tersebut, bukan di domain milik pengguna sendiri. Oleh itu, penyelidik hanya perlu melakukan carian mudah di Google dan Bing dengan menggunakan domain syarikat-syarikat ini bersama kata kunci lain untuk mengenal pasti ribuan aplikasi yang dibangunkan menggunakan alat-alat ini untuk vibe coding.

Dalam kes Lovable, Zvi juga menemui banyak laman web phising yang meniru syarikat besar, yang kelihatan dicipta dan dihoskan di domain Lovable menggunakan alat pengkodean AI, termasuk merek-merek seperti Bank of America, Costco, FedEx, Trader Joe’s, dan McDonald's. Zvi juga menunjukkan bahawa 5,000 aplikasi yang terdedah yang ditemui oleh Red Access hanya dihoskan di domain alat pengkodean AI itu sendiri, dan sebenarnya mungkin terdapat ribuan aplikasi lagi yang dihoskan di domain yang dibeli oleh pengguna.

Penyelidik keselamatan Joel Margolis menunjukkan bahawa tidak mudah untuk mengesahkan sama ada aplikasi web pengkodean AI yang tidak dilindungi benar-benar mendedahkan data sebenar. Beliau dan rakan sekerja sebelum ini menemui sebuah mainan chat AI yang mendedahkan 50,000 rekod perbualan dengan kanak-kanak di laman web yang hampir tidak mempunyai perlindungan keselamatan. Beliau menyatakan bahawa data dalam aplikasi vibe coding mungkin hanya penempat tempat, atau aplikasi itu sendiri hanyalah bukti konsep (POC). Brodie dari Wix juga berpendapat bahawa dua contoh yang diberikan kepada Base44 kelihatan seperti laman ujian atau mengandungi data yang dihasilkan oleh AI.

Namun demikian, Margolis berpendapat bahawa masalah kebocoran data yang disebabkan oleh aplikasi web yang dibina oleh AI memang sangat nyata. Beliau menyatakan bahawa beliau sering menghadapi kebocoran sejenis yang digambarkan oleh Zvi. “Seseorang dalam pasaran ingin membuat laman web, tetapi mereka bukan jurutera, dan mungkin hampir tidak mempunyai latar belakang atau pengetahuan keselamatan,” katanya. Beliau menunjukkan bahawa alat pengkodean AI akan melakukan apa yang anda minta, tetapi jika anda tidak meminta ia melakukannya dengan cara yang selamat, ia tidak akan melakukannya secara proaktif.

Orang boleh mencipta secara bebas

Tetapi tetapan lalai mengalami masalah

Dua minggu sebelum penerbitan kajian RedAccess, berlaku satu insiden: Cursor yang menjalankan model Claude Opus 4.6 menghapus seluruh pangkalan data pengeluaran dan semua sandaran peringkat volume PocketOS dalam masa 9 saat melalui satu panggilan API kepada penyedia infrastruktur Railway.

Zvi secara terus terang menyatakan, "Orang dapat membuat sesuatu apa pun, lalu langsung menggunakannya di lingkungan produksi, mewakili perusahaan, bahkan tanpa memerlukan izin apa pun—perilaku ini hampir tidak memiliki batas. Saya tidak percaya seluruh dunia dapat menerima pendidikan keamanan." Ia juga menambahkan bahwa ibunya juga menggunakan Lovable untuk vibe coding, "tetapi saya tidak percaya dia akan mempertimbangkan kontrol akses berbasis peran."

Penyelidik RedAccess mendapati bahawa tetapan privasi pelbagai platform vibe coding secara lalai menjadikan aplikasi tersebut awam, kecuali pengguna secara manual menukarnya kepada privasi. Banyak aplikasi semacam ini juga akan dirakamkan oleh enjin carian seperti Google, dan sesiapa sahaja yang berselancar di internet berpotensi mengaksesnya tanpa sengaja.

Zvi berpendapat bahawa alat pembangunan aplikasi web AI kini sedang mencipta gelombang baru kebocoran data, yang akarnya sama-sama merupakan gabungan kesalahan pengguna dan perlindungan keselamatan yang tidak mencukupi. Namun, masalah yang lebih mendasar daripada kelemahan keselamatan tertentu ialah alat-alat ini membolehkan kelompok baru dalam organisasi mencipta aplikasi, yang seringkali tidak menyedari keselamatan dan melintasi proses pembangunan perisian serta mekanisme semakan keselamatan sebelum pelancaran yang sedia ada.

“Di dalam syarikat, sesiapa sahaja boleh menjana aplikasi kapan saja, tanpa perlu melalui sebarang proses pembangunan atau pemeriksaan keselamatan. Orang-orang boleh langsung menggunakannya dalam persekitaran pengeluaran tanpa meminta persetujuan siapa pun. Dan itulah yang sebenarnya mereka lakukan,” kata Zvi. “Hasil akhirnya ialah, syarikat sebenarnya sedang bocorkan data peribadi melalui aplikasi vibe coding ini—salah satu insiden terbesar sepanjang sejarah, di mana orang-orang memaparkan maklumat syarikat atau sensitif lain kepada sesiapa sahaja di seluruh dunia.”

Pada Oktober tahun lalu, Escape.tech memindai 5,600 aplikasi vibe coding yang tersedia secara terbuka, dan mendapati lebih dari 2,000 di antaranya mengandungi lubang keamanan serius, lebih dari 400 kes paparan maklumat sensitif (termasuk kunci API dan token akses), serta 175 kes kebocoran data peribadi (termasuk rekod perubatan dan maklumat akaun bank). Semua lubang keamanan yang ditemui oleh Escape berada dalam sistem pengeluaran sebenar dan boleh dikesan dalam beberapa jam. Pada Mac tahun ini, syarikat tersebut menyelesaikan pembiayaan Siri A sebanyak $18 juta yang dipimpin oleh Balderton, dengan salah satu logik pelaburan utamanya ialah jurang keselamatan yang diakibatkan oleh kod yang dihasilkan oleh AI.

Gartner dalam laporan "Proyeksi 2026" menyatakan bahawa pada tahun 2028, pendekatan prompt-to-app yang diambil oleh "citizen developers" akan meningkatkan jumlah kecacatan perisian sebanyak 2500%. Gartner percaya bahawa salah satu ciri baru utama kecacatan ini ialah kod yang dihasilkan oleh AI adalah betul dari segi tatabahasa, tetapi kurang memahami arsitektur sistem keseluruhan dan peraturan perniagaan yang kompleks. Kos untuk memperbaiki "kesalahan konteks mendalam" ini akan mengikis bajet yang sepatutnya digunakan untuk inovasi.

Tanggapan dan sanggahan dari setiap platform

Sekarang, tiga syarikat pengaturcaraan AI membantah pernyataan penyelidik RedAccess, dengan mengatakan bahawa maklumat yang dibahagikan tidak mencukupi dan tidak memberi masa yang mencukupi untuk memberi respons. Namun, Zvi menyatakan bahawa bagi puluhan aplikasi web yang terdedah, mereka telah menghubungi pemilik yang disyaki secara aktif. Semua pengurus syarikat menyatakan bahawa mereka mengambil laporan ini dengan serius, sambil menekankan bahawa akses terbuka kepada aplikasi ini tidak semestinya bermaksud terdapat kebocoran data atau kelemahan keselamatan. Namun, syarikat-syarikat ini juga tidak menafikan bahawa aplikasi web yang ditemui oleh RedAccess memang berada dalam keadaan terdedah secara awam.

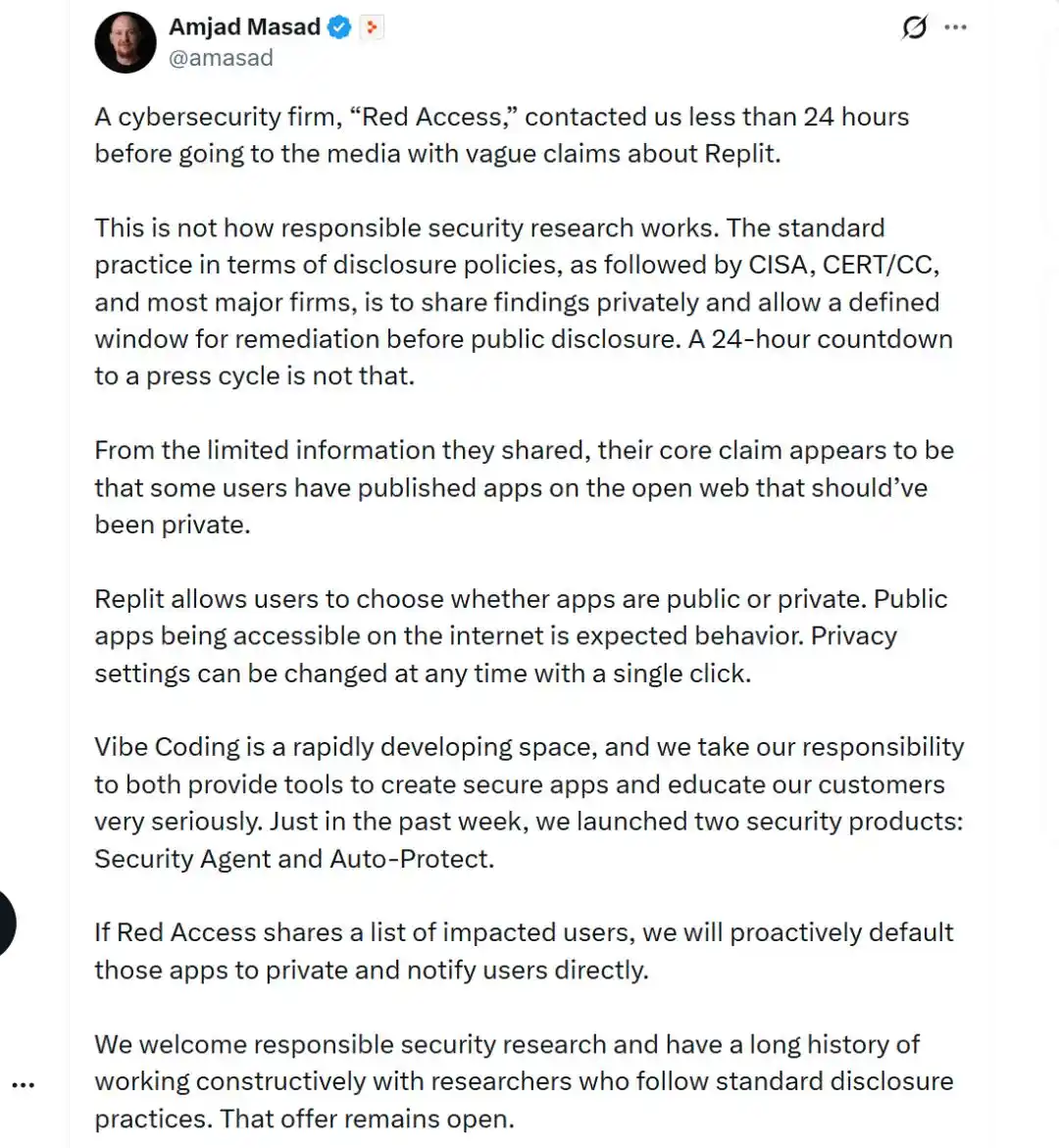

CEO Replit, Amjad Masad, menyatakan bahawa RedAccess hanya memberikan mereka 24 jam untuk merespon sebelum pengungkapan. Dalam responsnya di X, beliau menulis, "Berdasarkan maklumat terhad yang mereka kongsikan, tuduhan utama RedAccess kelihatannya ialah: beberapa pengguna mempublikasikan aplikasi yang seharusnya peribadi ke internet terbuka, dan Replit membenarkan pengguna memilih sama ada aplikasi mereka adalah awam atau peribadi. Aplikasi awam boleh diakses di internet, yang merupakan tingkah laku yang dijangka. Tetapan privasi juga boleh diubah pada bila-bila masa dengan satu klik. Jika RedAccess berkongsi senarai pengguna yang terkesan, kami akan secara aktif menjadikan aplikasi-aplikasi ini secara lalai sebagai peribadi dan memberitahu pengguna secara langsung."

Seorang jurucakap Lovable menanggapi dalam pernyataan itu, “Lovable sangat menghargai laporan mengenai kebocoran data dan laman web phising, dan kami sedang secara aktif mengumpulkan maklumat yang diperlukan untuk menjalankan penyiasatan. Perkara ini masih sedang ditangani. Kami juga perlu menekankan bahawa Lovable menyediakan alat untuk pembangun membina aplikasi dengan selamat, tetapi tanggungjawab akhir mengenai bagaimana aplikasi tersebut dikonfigurasi terletak pada pencipta itu sendiri.”

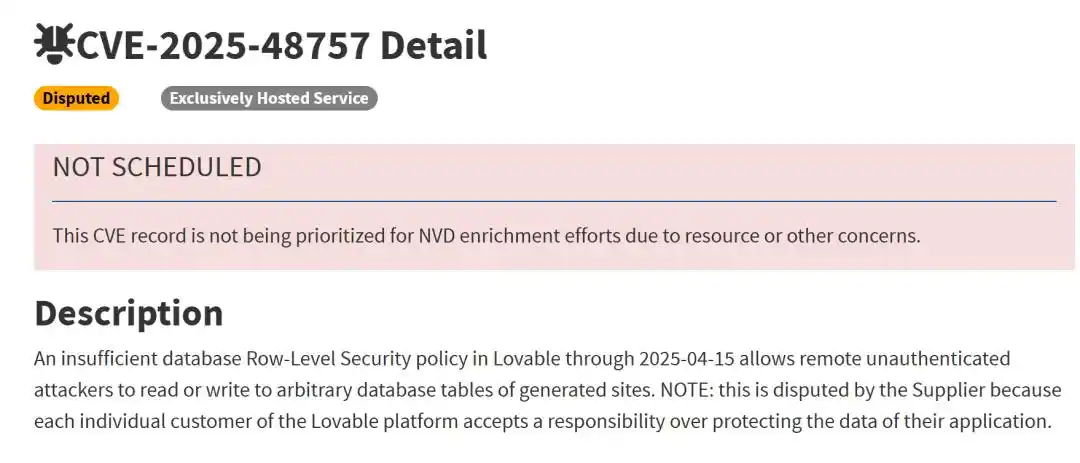

Dalam CVE-2025-48757 yang telah diumumkan sebelumnya, direkodkan adanya kelemahan atau ketiadaan dasar Keselamatan Peringkat Baris (Row-Level Security) dalam projek Supabase yang dihasilkan oleh Lovable. Beberapa pertanyaan sama sekali melangkau pemeriksaan kawalan akses, menyebabkan data lebih daripada 170 aplikasi pengeluaran terdedah. AI bertanggungjawab menghasilkan lapisan pangkalan data, tetapi gagal menghasilkan dasar keselamatan yang sepatutnya membatasi akses data. Lovable mempersoalkan klasifikasi CVE ini, menyatakan bahawa melindungi data aplikasi adalah tanggungjawab pelanggan sendiri.

Blake Brodie, ketua hubungan awam induk Base44, Wix, menyatakan dalam pernyataan: “Base44 memberikan alat kuat kepada pengguna untuk mengkonfigurasi keselamatan aplikasi mereka, termasuk pengaturan kawalan akses dan kelihatan.” Beliau menambah, “Menutup kawalan ini adalah tindakan yang disengajakan dan mudah, yang boleh dilakukan oleh mana-mana pengguna. Jika aplikasi boleh diakses secara awam, ia mencerminkan pilihan konfigurasi pengguna, bukan kelemahan platform.”

Brodie juga menunjukkan, "Mencipta aplikasi yang kelihatan mengandungi data pengguna sebenar adalah sangat mudah. Tanpa sebarang kes yang telah disahkan yang diberikan kepada kami, kami tidak dapat menilai kebenaran dakwaan ini." Sebagai tanggapan, RedAccess membantah bahawa mereka memang telah memberikan contoh-contoh berkaitan kepada Base44. RedAccess juga berkongsi beberapa rekod komunikasi anonim yang menunjukkan pengguna Base44 mengucapkan terima kasih kepada penyelidik kerana memperingatkan mereka tentang masalah kebocoran aplikasi mereka, selepas itu aplikasi-aplikasi tersebut diperkuatkan atau ditarik keluar.

Diketahui bahawa Wiz Research pada Julai tahun lalu secara berasingan menemui kelemahan pengelakan autentikasi peringkat platform di Base44. Antaramuka API yang terdedah membenarkan sesiapa sahaja untuk mencipta "akaun disahkan" dalam aplikasi peribadi hanya dengan menggunakan app_id yang boleh dilihat awam. Kelemahan ini seumpama: berdiri di hadapan bangunan yang dikunci, dan dengan hanya meneriakkan nombor bilik, pintu akan terbuka secara automatik. Wix membaiki kelemahan ini dalam masa 24 jam selepas laporan daripada Wiz, tetapi insiden ini mengungkapkan satu masalah: di platform-platform ini, jutaan aplikasi dicipta oleh pengguna, dan pengguna sering menganggap bahawa platform telah menangani masalah keselamatan untuk mereka, tetapi mekanisme autentikasi sebenarnya sangat lemah.

Pautan rujukan:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

Artikel ini berasal daripada akaun微信公众号 "AI Frontier" (ID: ai-front), penulis: Hua Wei