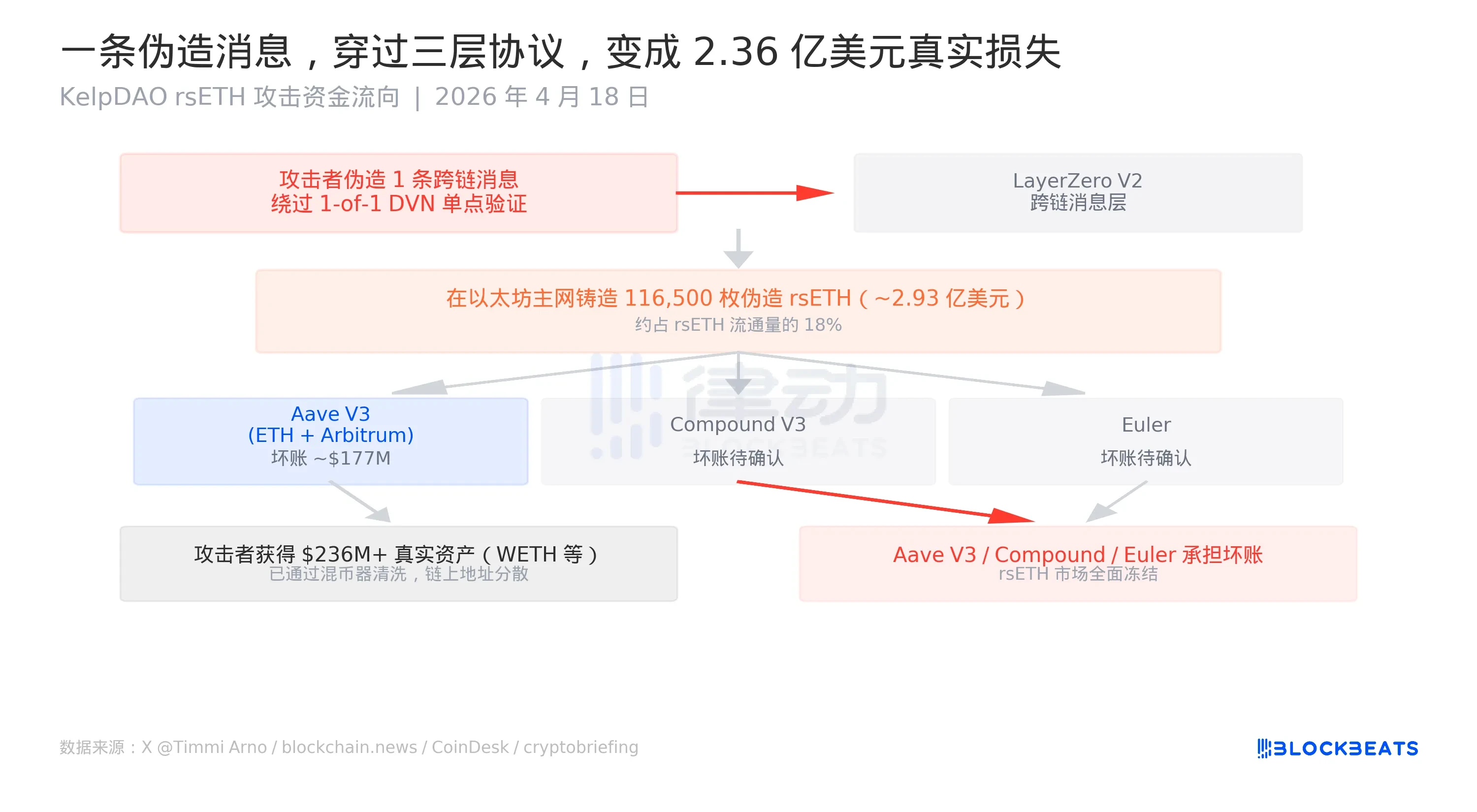

Pada 18 April 2026, protokol re-staking likuiditi Kelp DAO diserang, dengan penyerang menarik 116.500 rsETH daripada jambatan antara rantai dalam beberapa jam, bernilai kira-kira US$293 juta pada harga semasa. Proses keseluruhan sangat efisien sehingga tidak biasa, mulai daripada pemalsuan mesej antara rantai hingga menukar dana hasil jenayah menjadi aset sebenar melalui tiga protokol pinjaman—Aave V3, Compound V3, dan Euler—dengan penyerang menarik diri pada hari yang sama dengan 236 juta WETH. Aave, SparkLend, dan Fluid segera membekukan pasaran rsETH sepenuhnya.

Ini adalah serangan DeFi terbesar sejak tahun 2026.

Namun, ada satu perkara yang membezakan serangan ini daripada kebanyakan kes perompakan. Kod kontrak pintar Kelp DAO tidak mempunyai sebarang kelemahan. Penyelidik keselamatan yang terlibat dalam penyiasatan, @0xQuit, menulis di X, "Berdasarkan maklumat yang saya ada sekarang, ini adalah gabungan dua masalah: konfigurasi DVN 1-of-1, dan nod DVN itu sendiri telah ditembusi." Pihak LayerZero dalam penyataan rasmi mereka juga tidak menyebut kod kontrak, tetapi menggolongkan masalah ini sebagai "kelemahan rsETH" bukan "kelemahan LayerZero".

293 juta dolar AS, tidak berada dalam sebaris kod pun. Ia tersembunyi dalam parameter konfigurasi yang salah dimasukkan semasa penghantaran.

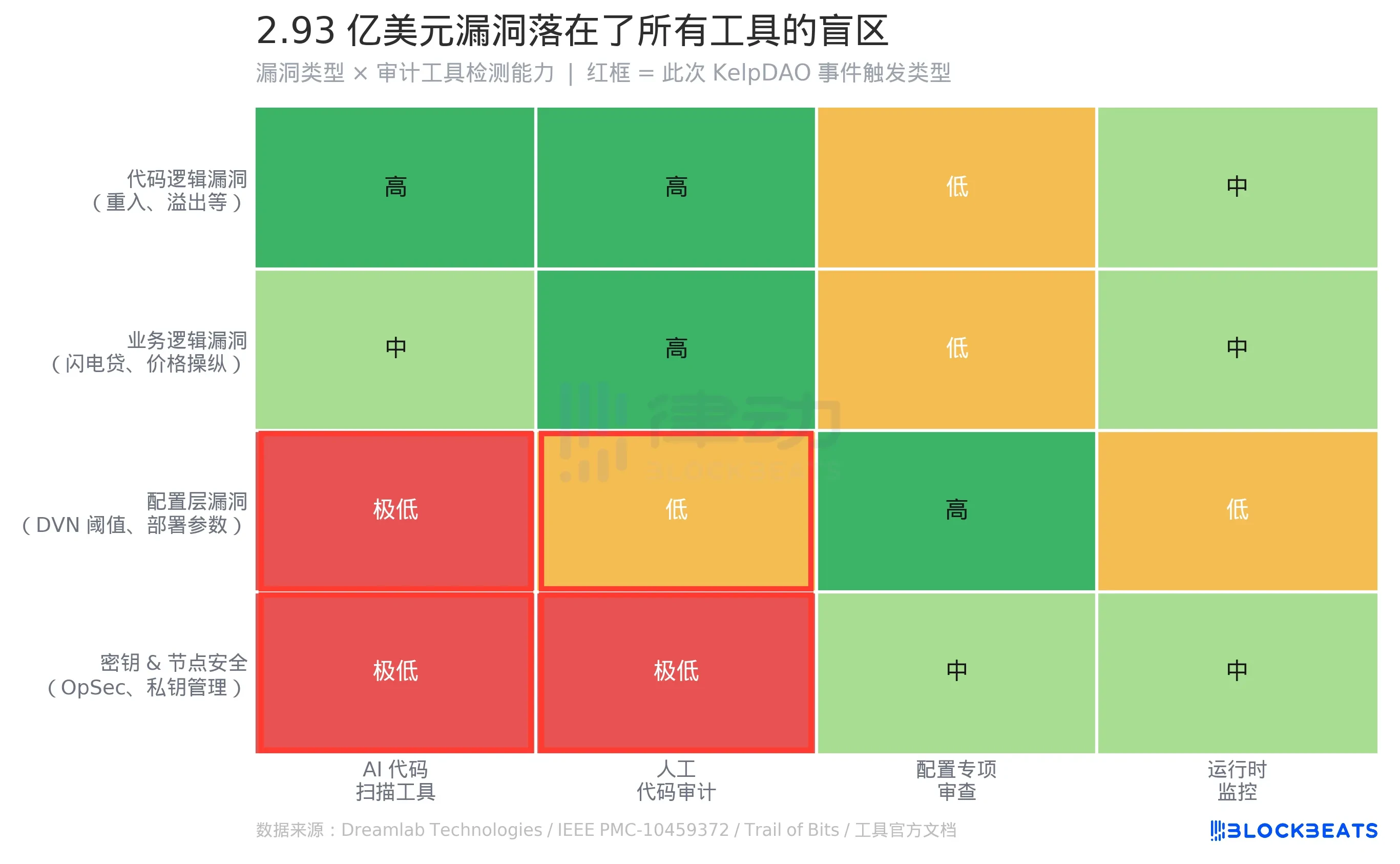

Logik umum audit keselamatan DeFi ialah: cari kontrak, baca kod, cari lubang. Logik ini berfungsi dengan cukup lancar apabila menghadapi lubang logik kod; alat seperti Slither dan Mythril mempunyai kemampuan yang matang dalam mengesan pola yang diketahui seperti serangan pengulangan dan meluapnya integer. Audit kod yang dibantu LLM yang digalakkan secara agresif dalam dua tahun terakhir juga mempunyai kemampuan tertentu terhadap lubang logik perniagaan (seperti laluan arbitrage pinjaman kilat).

Tetapi ada dua baris merah dalam matriks ini.

Lubang konfigurasi termasuk dalam ruang buta struktur semasa audit alat. Masalah yang berlaku pada Kelp DAO bukan berada dalam fail .sol, tetapi dalam parameter yang ditulis semasa penghantaran protokol—nilai ambang DVN. Parameter ini menentukan berapa banyak nod pengesahan yang perlu mengesahkan mesej lintas rantai sebelum ia dianggap sah. Ia tidak masuk ke dalam kod, tidak termasuk dalam lingkungan pengimbasan Slither, dan tidak termasuk dalam laluan eksekusi simbolik Mythril. Menurut kajian perbandingan oleh Dreamlab Technologies, Slither dan Mythril masing-masing mengesan 5/10 dan 6/10 lubang dalam kontrak yang diuji, tetapi pencapaian ini dibina atas anggapan bahawa "lubang berada dalam kod". Menurut kajian IEEE, walaupun pada peringkat kod, alat semasa hanya mampu mengesan 8%-20% daripada lubang yang boleh dimanfaatkan.

Dari sudut pandang model audit semasa, tiada alat yang boleh 「mengesan sama ada ambang DVN adalah munasabah». Untuk mengesan risiko konfigurasi sebegini, yang diperlukan bukanlah analisis kod, tetapi senarai semak konfigurasi khusus: 「Jumlah DVN protokol lintas rantai yang digunakan ≥ N?」, 「Adakah terdapat keperluan ambang minimum?」. Soalan-soalan ini tidak diliputi oleh alat standard, bahkan tidak ada piawaian industri yang secara luas diiktiraf.

Di kawasan merah yang sama ialah kunci dan keselamatan nod. @0xQuit menyebut bahawa nod DVN「dibobol», yang termasuk dalam lingkungan keselamatan operasi (OpSec), melampaui batas pengesanan alat analisis statik. Tidak ada agensi audit terkemuka mana pun atau alat pengimbas AI yang mampu meramalkan sama ada kunci peribadi operator nod akan bocor.

Serangan ini memicu dua kawasan merah dalam matriks secara serentak.

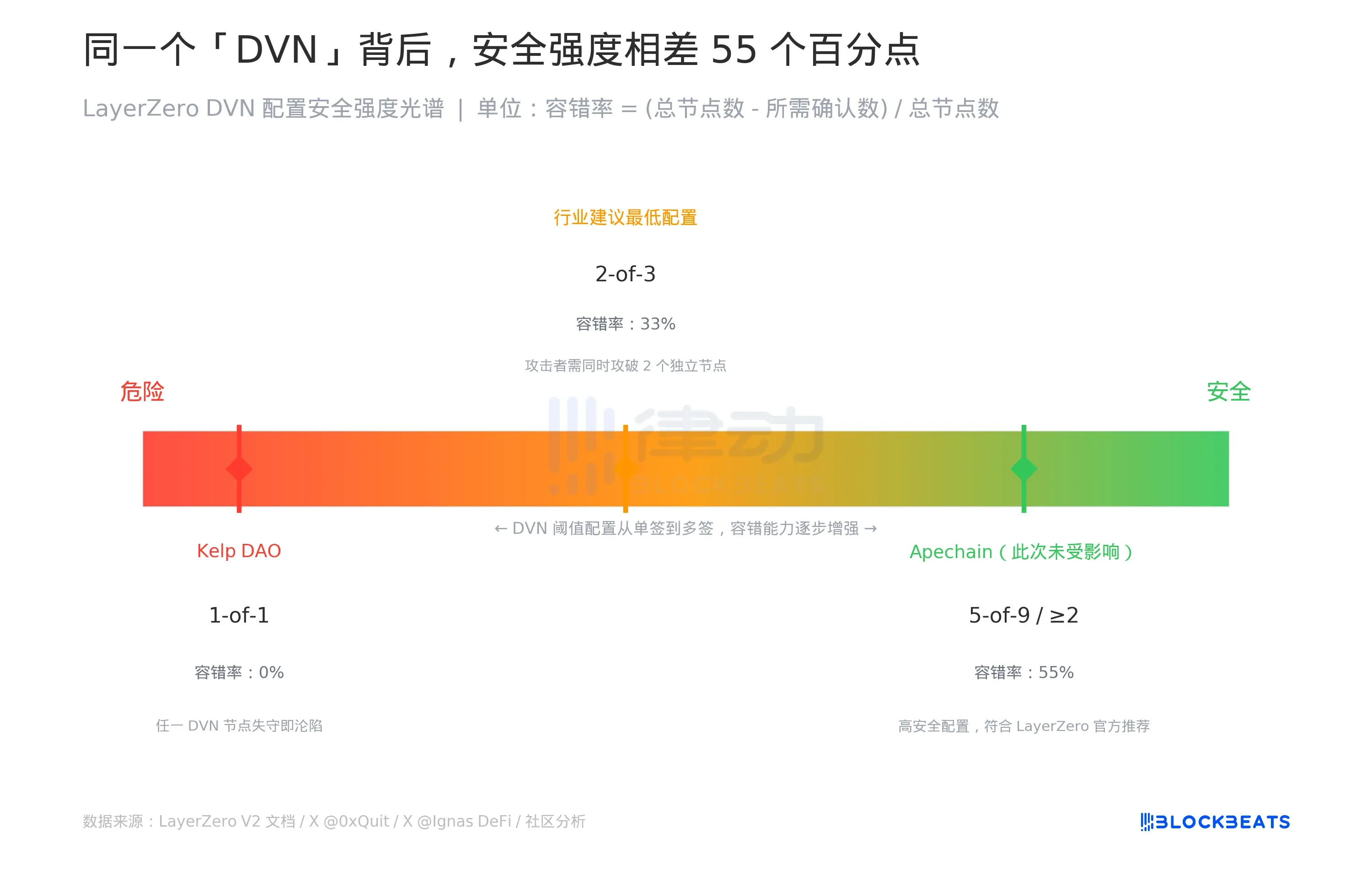

DVN ialah mekanisme pengesahan pesan lintas rantai untuk LayerZero V2, kepanjangan penuhnya ialah Decentralized Verifier Network (Rangkaian Pengesah Terpusat). Falsafah rekaannya ialah memberikan kuasa pengambilan keputusan keselamatan kepada lapisan aplikasi: setiap protokol yang menyambung ke LayerZero boleh memilih sendiri berapa banyak nod DVN yang perlu mengesahkan secara serentak sebelum membenarkan satu pesan lintas rantai.

Keseluruhan "kebebasan" ini menghasilkan satu spektrum.

Kelp DAO memilih konfigurasi paling kiri pada spektrum 1-of-1, yang hanya memerlukan pengesahan dari satu node DVN. Ini bermakna tahap ralat toleran adalah sifar; penyerang hanya perlu menembusi satu node tersebut untuk memalsukan sebarang pesan lintas rantai. Sebagai perbandingan, Apechain, yang juga terhubung ke LayerZero, tetapkan dua atau lebih node DVN yang diperlukan, dan tidak terjejas dalam insiden ini. Pernyataan rasmi LayerZero menyatakan bahawa "semua aplikasi lain masih selamat", yang bermaksud tersembunyi: keselamatan atau ketidakselamatan bergantung pada konfigurasi yang anda pilih.

Cadangan industri biasa adalah sekurang-kurangnya 2-dari-3, di mana penyerang perlu menembusi dua nod DVN yang berasingan untuk memalsukan mesej, meningkatkan ketahanan terhadap ralat kepada 33%. Konfigurasi keselamatan tinggi seperti 5-dari-9 boleh meningkatkan ketahanan terhadap ralat sehingga 55%.

Masalahnya ialah, pemerhati dan pengguna luar tidak dapat melihat konfigurasi ini. Secara sama, istilah “disokong oleh LayerZero” boleh bermaksud 0% tolerance kesalahan atau 55% tolerance kesalahan. Kedua-duanya disebut DVN dalam dokumen.

Dovey Wan, pelabur kripto berpengalaman yang pernah melalui peristiwa Anyswap, secara langsung menulis di X: "DVN LayerZero sebenarnya adalah validator 1/1... Semua jambatan lintas rantai harus menjalani tinjauan keselamatan menyeluruh segera."

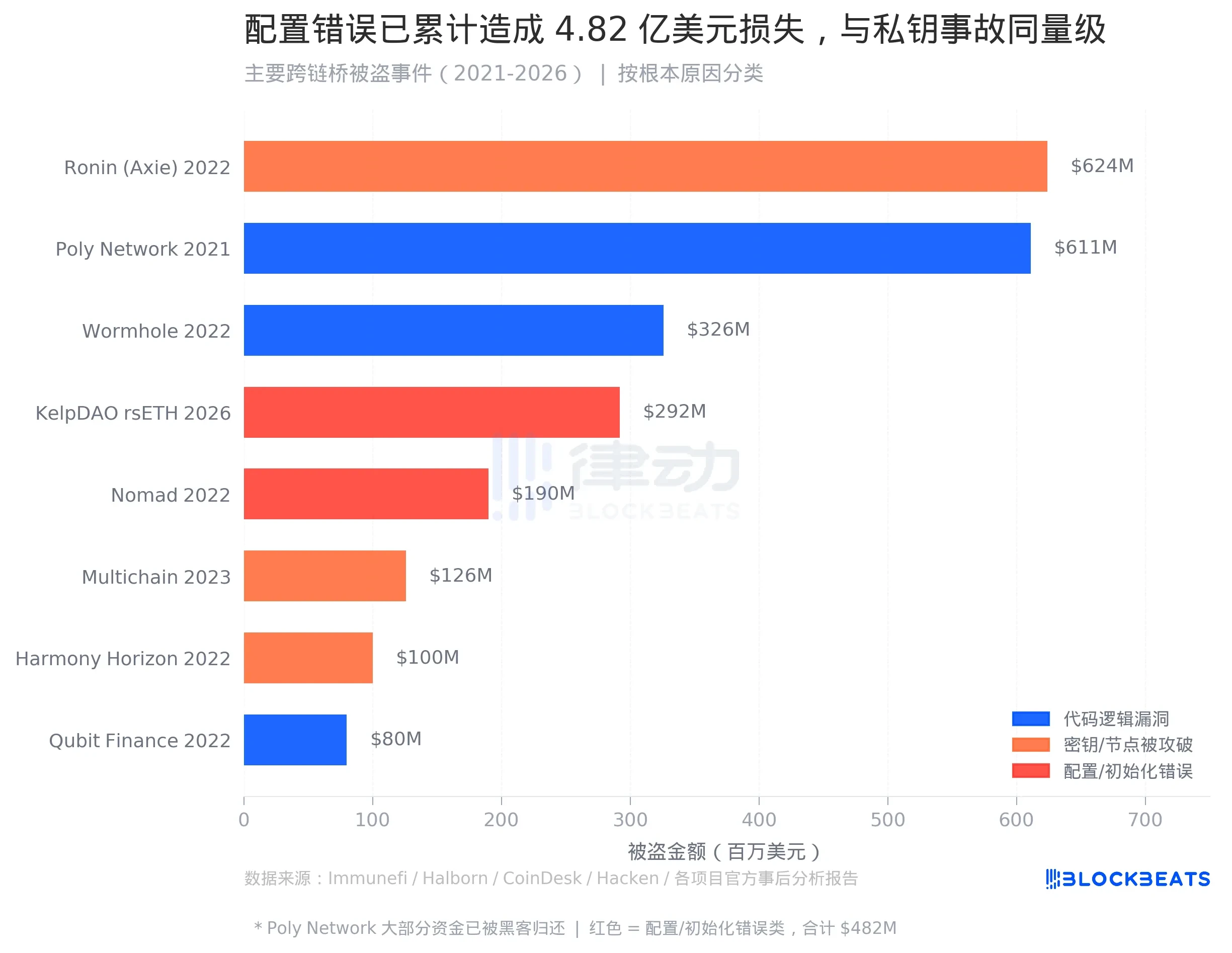

Pada Ogos 2022, sebuah lubang keamanan ditemui dalam jambatan lintas rantai Nomad. Seseorang menyalin transaksi serangan pertama, membuat sedikit modifikasi, dan mendapati ia juga berjaya—sehingga ratusan alamat berikutan meniru proses ini, dan dalam beberapa jam, sebanyak US$190 juta telah disedut habis.

Laporan pasca-kejadian Nomad menulis bahawa sumber lubang keamanan ialah "semasa penghijrahan rutin, trusted root diinisialisasi sebagai 0x00". Ini adalah kesalahan konfigurasi yang berlaku pada peringkat pelaksanaan. Logik pengesahan bukti Merkle tidak bermasalah, kod itu sendiri tidak bermasalah, masalahnya ialah nilai awal salah diisi.

Dengan ini bersama Nomad, kerentanan kelas konfigurasi/inisialisasi telah menyebabkan kerugian sekitar US$482 juta. Sepanjang sejarah pencurian jembatan lintas rantai, kelas ini kini setara dengan kelas kebocoran kunci (Ronin US$624 juta, Harmony US$100 juta, Multichain US$126 juta, jumlah keseluruhan sekitar US$850 juta).

Namun, reka bentuk produk dalam industri audit kod tidak pernah ditujukan untuk kategori ini.

Yang paling banyak dibincangkan dalam industri ini masih merupakan kelemahan logik kod. Wormhole kehilangan 326 juta dolar AS akibat pengelakan pengesahan tanda tangan, dan Qubit Finance kehilangan 80 juta dolar AS akibat insiden deposit palsu. Kes-kes ini mempunyai laporan analisis kelemahan yang lengkap, analogi nombor CVE, dan PoC yang boleh diulang, sesuai untuk latihan dan pengoptimuman alat audit. Masalah pada peringkat konfigurasi tidak ditulis dalam kod, sukar untuk memasuki kitaran pengeluaran ini.

Satu butir penting yang perlu diperhatikan ialah cara pemicuan dua peristiwa konfigurasi ini sangat berbeza. Nomad secara tidak sengaja memasukkan nilai awal yang salah semasa peningkatan rutin, yang merupakan kesilapan. Manakala pilihan 1-of-1 Kelp DAO adalah pilihan konfigurasi yang aktif—protokol LayerZero tidak melarang pilihan ini, dan Kelp DAO juga tidak melanggar sebarang peraturan protokol. Satu pilihan konfigurasi yang「kompaan」dan satu nilai awal yang「salah」akhirnya membawa kepada kesan yang sama.

Logik serangan ini sangat mudah: satu pesan lintas rantai palsu memberitahu rangkaian utama Ethereum, "Seseorang di rantai lain telah mengunci aset yang bernilai sama," yang memicu penciptaan rsETH di rangkaian utama. rsETH yang dihasilkan tidak mempunyai jaminan sebenar, tetapi rekodnya di rantai adalah "legitim," dan boleh diterima oleh protokol pinjaman sebagai jaminan.

Penyerang kemudian menyebarkan 116,500 rsETH ke Aave V3 (Ethereum dan Arbitrum), Compound V3, dan Euler, meminjamkan aset sebenarnya sejumlah lebih dari US$236 juta. Menurut pelaporan pelbagai pihak, nilai hutang tak tertagih yang dihadapi Aave V3 secara berasingan kira-kira US$177 juta. Simpanan WETH dalam modul keselamatan Aave, Umbrella, yang boleh digunakan untuk menyerap hutang tak tertagih adalah sekitar US$50 juta, dengan cakupan kurang daripada tiga persepuluh, dan bahagian yang tinggal akan ditanggung oleh pemberi jaminan aWETH.

Perkara ini akhirnya berakhir kepada mereka yang hanya ingin mendapat sedikit faedah WETH.

LayerZero secara rasmi masih bekerjasama dengan organisasi respons keselamatan SEAL Org untuk menyiasat, dan akan mengeluarkan laporan analisis pasca-kejadian bersama Kelp DAO setelah memperoleh semua maklumat. Kelp DAO menyatakan sedang menjalankan "tindakan pembaikan aktif".

Lubang 293 juta dolar AS tidak berada dalam kod. Empat perkataan “telah disemak” tidak menutupi lokasi parameter tersebut.