Pencurian Kripto Korea Utara 2026: $577 Juta Dicuri dalam Serangan Drift Protocol dan KelpDAO

2026/05/09 03:51:27

Pengenalan

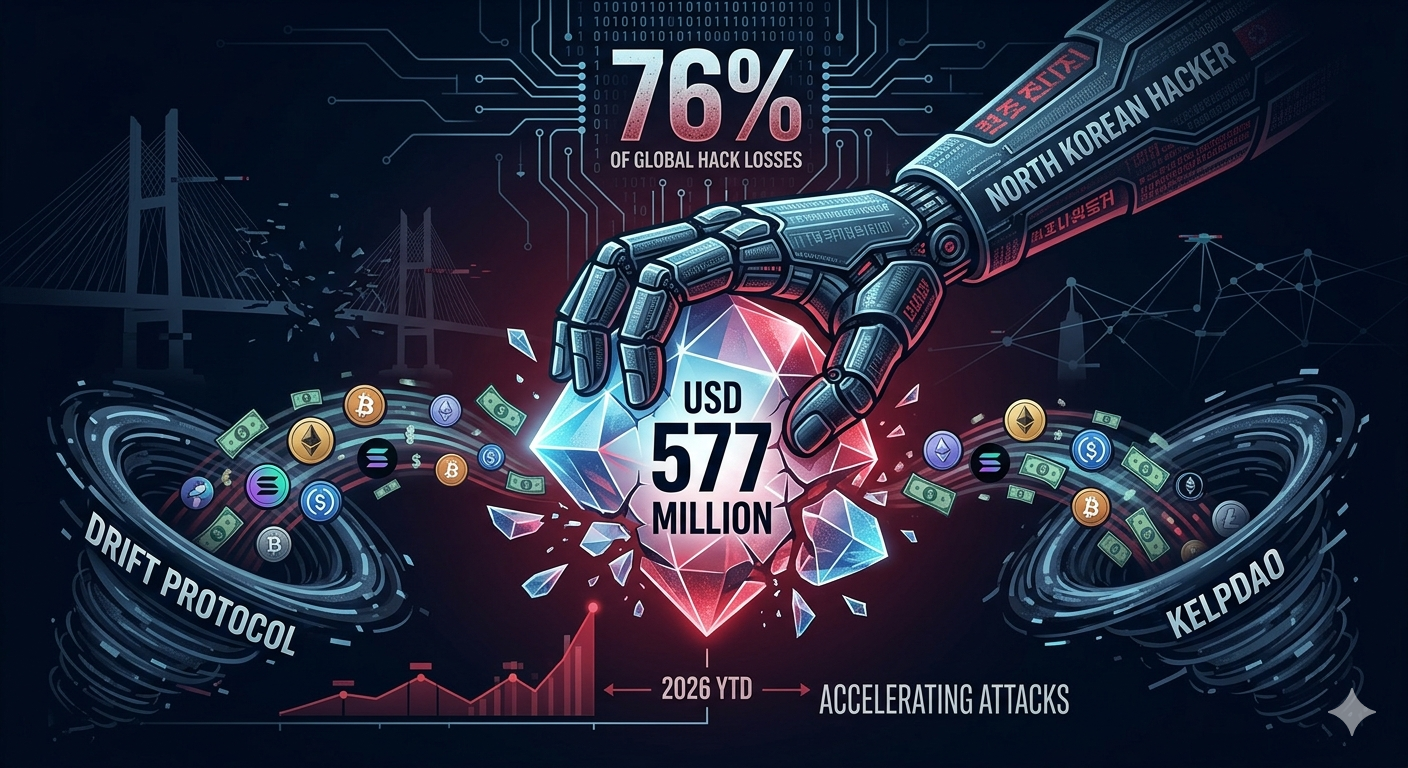

Hacker Korea Utara mencuri kira-kira USD 577 juta daripada hanya dua serangan dalam empat bulan pertama tahun 2026 — angka yang mewakili 76% daripada semua kerugian hack mata wang kripto di seluruh dunia semasa tempoh tersebut. Serangan terhadap Drift Protocol pada 1 April dan eksploit jambatan KelpDAO pada 18 April menunjukkan bahawa pasukan hacker elit Korea Utara tidak melancarkan lebih banyak serangan, tetapi sebaliknya menjalankan lebih sedikit operasi yang jauh lebih tepat terhadap sasaran bernilai tinggi. Menurut TRM Labs, dua insiden ini sahaja mewakili hanya 3% daripada jumlah kes hack pada tahun 2026 sehingga kini, namun ia melebihi semua kebocoran lain digabungkan.

Bagaimana Korea Utara Mencuri $577 Juta Hanya Dalam Dua Serangan?

Kumpulan perompak Korea Utara mencapai keuntungan menakjubkan ini melalui ketepatan sengaja, bukan melalui jumlah besar. Dua kumpulan pelaku ancaman Korea Utara yang berbeza — satu dikaitkan dengan operasi TraderTraitor dan yang lain dinilai sebagai subkumpulan yang berasingan — melaksanakan serangan Drift dan KelpDAO dalam tempoh lapan belas hari antara satu sama lain. Pencurian gabungan sebanyak $577 juta membawa jumlah pencurian kripto yang dikenakan kepada Korea Utara melebihi $6 bilion sejak 2017, berdasarkan data dari TRM Labs.

Konsentrasi nilai adalah tanpa precedent. Pada 2025, Korea Utara menyumbang 64% daripada semua kerugian hack kripto, didorong terutamanya oleh pelanggaran Bybit sebanyak $1.46 bilion yang memecahkan rekod. Angka 2026 sebanyak 76% sehingga April menandakan peratusan berterusan tertinggi yang pernah dicatat. Apa yang membezakan corak 2026 bukanlah frekuensi — kadar serangan tetap rendah — tetapi kecanggihan pengesanan dan saiz sasaran individu yang dipilih.

|

Tahun

|

Peratusan Korea Utara terhadap jumlah kerugian hack kripto

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 YTD (April)

|

76%

|

Jadual di atas menggambarkan percepatan yang jelas. Perkongsian Korea Utara telah meningkat hampir sebelas kali ganda berdasarkan asas 2020-2021. Analis TRM mencatat bahawa tren ini mencerminkan perubahan strategik ke arah sasaran infrastruktur — penesuaian jambatan, kontrak tatacara multisig, dan protokol lintas rantai — di mana satu kelemahan tunggal boleh menghasilkan kerugian berbilion.

Apa yang Membuat Serangan terhadap Protokol Drift Mungkin Berlaku?

Pencurian Protokol Drift sebanyak $285 juta pada 1 April memanfaatkan ciri asli Solana yang dipanggil durable nonce, digabungkan dengan perekrutan sosial selama berbulan-bulan yang mungkin termasuk pertemuan langsung tanpa preceden antara proxy Korea Utara dan pekerja Drift. Serangan ini memerlukan tiga minggu persiapan di atas rantai dan berbulan-bulan perancangan, namun penarikan dana sebenarnya hanya mengambil kira-kira 12 minit setelah dimulakan.

Eksploit Nonce Tahan Lama

Nonce tahan lama ialah mekanisme Solana yang direka untuk memanjangkan kesahihan transaksi daripada kira-kira 90 saat kepada tempoh yang tidak terhad. Ciri ini wujud untuk skenario penandatanganan peranti keras luar talian di mana transaksi perlu ditandatangani terlebih dahulu dan disiarkan kemudian. Penyerang memanfaatkan ini dengan menggalakkan penandatangan multisig Majlis Keselamatan Drift untuk memberi kuasa terlebih dahulu kepada transaksi yang kelihatan biasa pada masa penandatanganan.

Antara 23 Mac dan 30 Mac, penyerang mencipta akaun nonce yang tahan lama dan bersiap untuk pelaksanaan. Pada 27 Mac, Drift berpindah ke konfigurasi ambang 2-dari-5 untuk Majlis Keselamatan dengan timelock sifar — perubahan yang menghilangkan perlindungan penting. Apabila transaksi yang ditandatangani sebelumnya disiarkan pada 1 April, syarat-syarat untuk penarikan penuh sudah ada. Penandatangan telah menyetujui transaksi berminggu-minggu sebelumnya tanpa mengetahui konteks di mana ia akan digunakan.

Kempen Kejuruteraan Sosial

Serangan Drift melibatkan apa yang TRM Labs gambarkan sebagai berbulan-bulan pengganasan sosial yang ditargetkan, yang berpotensi termasuk pertemuan secara langsung antara operatif Korea Utara atau proxy mereka dengan ahli pasukan Drift. Jika disahkan, interaksi muka ke muka ini akan mewakili peningkatan baharu dalam metodologi perompakan kripto Korea Utara. Penyerang juga menghasilkan aset fiktif bernama CarbonVote Token (CVT), menyemai likuiditasnya, dan menaikkan nilainya melalui perdagangan basuh. Oracle Drift menganggap jaminan yang dipalsukan ini sebagai sah, membolehkan penyerang menarik aset sebenar termasuk token USDC dan JLP.

Bagaimana eksploit jambatan KelpDAO berfungsi?

Pencurian KelpDAO sebanyak $292 juta pada 18 April memanfaatkan kelemahan reka bentuk penilai tunggal dalam jambatan LayerZero rsETH di ethereum. Penyerang mengompromikan dua nod RPC dalaman, melancarkan serangan penolakan perkhidmatan teragih terhadap nod luaran, dan memaksa penilai jambatan untuk berpindah ke infrastruktur dalaman yang diracuni. Nod-nod yang telah dikompromikan itu melaporkan secara salah bahawa rsETH telah dibakar pada rantai sumber apabila tiada pembakaran berlaku.

Kerentanan Pemeriksa Tunggal

Model keselamatan LayerZero menyokong pengkonfigurasian pelbagai penilai bebas — dikenali sebagai Rangkaian Penilai Terdesentralisasi — untuk pengesahan mesej lintas rantai. Penghantaran rsETH KelpDAO hanya menggunakan satu penilai: DVN LayerZero Labs. Dengan tiada penilai kedua yang diperlukan untuk mengesahkan mesej, satu sumber data yang diracuni sahaja sudah mencukupi untuk mengesahkan transaksi penipuan pada skala besar. Penyerang menarik kira-kira 116.500 rsETH bernilai kira-kira $292 juta daripada kontrak jambatan ethereum.

Pembekuan $75 Juta pada Arbitrum

Selepas pencurian, perompak TraderTraitor meninggalkan kira-kira 30,766 ETH di Arbitrum — sebuah L2 dengan tahap pemusatan yang lebih tinggi berbanding rangkaian utama ethereum. Majlis Keselamatan Arbitrum menggunakan kuasa kecemasan untuk membekukan dana-dana ini, yang bernilai kira-kira $75 juta. Pembekuan ini memicu usaha pencucian wang yang pantas terhadap bahagian yang masih tidak dibekukan. TRM Labs telah mengaitkan serangan terhadap KelpDAO dengan Korea Utara berdasarkan analisis atas rantai bagi pendanaan sebelum serangan dan corak pencucian wang seterusnya.

Secara ketara, sebahagian daripada pendanaan awal bagi serangan itu boleh dilacak kepada dompet Bitcoin yang dikendalikan oleh Wu Huihui, seorang broker kripto Cina yang didakwa pada 2023 atas pencucian wang hasil pencurian Lazarus Group. Dana lain dipindahkan secara langsung daripada serangan BTCTurk, pencurian TraderTraitor yang lain baru-baru ini. Jejak pendanaan ini mengesahkan atribusi langsung dari Korea Utara.

Bagaimana dana yang dicuri dicucikan?

Drift dan KelpDAO menunjukkan dua strategi pencucian wang yang berbeza, dibentuk oleh keadaan operasi dan kumpulan pelaku ancaman yang berbeza. Pendekatan ini mengungkap bagaimana perompak Korea Utara menyesuaikan buku panduan pencairan aset mereka berdasarkan sama ada aset curian mereka kekal di infrastruktur terpusat atau terdesentralisasi.

Simpanan Ethereum yang Tidak Aktif Drift

Token yang dicuri daripada Drift telah ditukar kepada USDC melalui Jupiter, dijembatani ke ethereum, dan ditukar kepada ETH — diedarkan ke dompet baru sebelum menjadi sepenuhnya tidak aktif. ETH yang dicuri tidak bergerak sejak hari pencurian. Kumpulan yang bertanggungjawab — dinilai sebagai berbeza daripada TraderTraitor — mengikuti corak Korea Utara yang telah didokumentasikan untuk menahan hasil selama berbulan-bulan atau bertahun-tahun sebelum melaksanakan pencairan terstruktur berfase banyak. TRM menganggarkan pencairan hasil Drift akan mengambil masa berbulan-bulan atau bertahun-tahun, menunjukkan subkumpulan ini mengambil pendekatan yang lebih terukur dan berhati-hati dalam pencucian wang.

Pivoting THORChain KelpDAO

Proses pencucian wang KelpDAO berlaku mengikut panduan TraderTraitor yang sudah biasa. Selepas pembekuan Arbitrum, sebanyak $175 juta ETH yang tidak dibekukan telah ditukar kepada bitcoin, kebanyakannya melalui THORChain — protokol likuiditi silang rantai tanpa keperluan KYC. Umbra, alat privasi Ethereum, juga digunakan untuk menyamarkan beberapa hubungan dompet sebelum penukaran kepada bitcoin. Fasa pencucian wang yang sedang berlangsung hampir sepenuhnya dikendalikan oleh perantara Cina, bukan operator Korea Utara itu sendiri.

THORChain telah menjadi jambatan pilihan yang konsisten dalam perompakan terbesar Korea Utara. Pada 2025, majoriti dana Bybit yang dicuri ditukar dari ETH kepada BTC melalui THORChain antara 24 Februari dan 2 Mac — lonjakan tanpa precedent dalam volum lintas-berkas yang diproses protokol tanpa campur tangan. Bagi Korea Utara, THORChain berfungsi sebagai jalan keluar yang boleh dipercayai dan berkapasiti tinggi, di mana aset masuk sebagai ETH dan keluar sebagai BTC tanpa operator yang bersedia membekukan atau menolak pindahan.

Mengapakah Peratusan Pencurian Kripto Korea Utara Meningkat?

Peratusan Korea Utara terhadap kerugian keseluruhan akibat perompakan kripto telah meningkat dari di bawah 10% pada 2020 dan 2021 kepada 76% pada 2026 hingga April. Trajektori ini mencerminkan perkembangan strategik dalam sasaran, bukan peningkatan frekuensi serangan. Perompak Korea Utara sedang menggabungkan kaedah pengintipan yang semakin canggih dan mungkin memanfaatkan alat AI untuk meningkatkan alur kejuruteraan sosial mereka.

Penargetan Presisi Berbanding Isi Padu

Pasukan peringkat tinggi Korea Utara menjalankan sejumlah kecil operasi yang ditargetkan dengan tepat setiap tahun, bukan kempen berterusan dengan jumlah tinggi. Dua serangan pada 2026 menyumbang 76% daripada semua nilai perompakan. Kumpulan ini menargetkan dengan lebih tepat, memfokuskan diri pada persekitaran di mana satu kelemahan sahaja menghasilkan kesan yang sangat besar — rangkaian penilai jambatan, kontrak tatacara multisig, dan protokol lintas rantai dengan mekanisme pengesahan yang lemah.

Peranan Berpotensi AI dalam Pengesanan

Penganalisis TRM telah mula menduga bahawa operator Korea Utara sedang menggabungkan alat AI ke dalam alur kerja pengesanan dan rekabentuk sosial mereka. Serangan Drift memerlukan berminggu-minggu manipulasi terarah terhadap mekanisme blok rantai yang kompleks, bukan penekanan tradisional terhadap kompromi kunci peribadi yang mudah. Ketepatan rekabentuk sosial — termasuk penciptaan token fiktif dengan legitimasi orakel yang dibuat-buat — menunjukkan tahap persiapan teknikal yang mungkin diperkuat oleh pengumpulan maklumat automatik dan penciptaan identiti sintetik.

Apa yang Perlu Diperhatikan oleh Bursa Kripto dan Pengguna?

Aliran THORChain daripada Alamat Korea Utara

Bursa yang menerima aliran BTC daripada kolam THORChain seharusnya mengesan cluster alamat KelpDAO dan Lazarus Group yang diketahui. THORChain memproses sebahagian besar hasil daripada serangan Bybit pada 2025 dan serangan KelpDAO pada 2026. Pengesahan untuk alamat KelpDAO tertentu masih berterusan — pengesanan semula secara surut dalam 30 hari akan menangkap alamat yang dilabelkan selepas tindakan awal.

Pendedaman Kontrak Multisig dan Tata Pemerintahan Solana

Serangan Drift menargetkan infrastruktur tata pentadbiran, bukan logik aplikasi. Protokol yang menggunakan multisig Majlis Keselamatan Solana dengan autorisasi durable nonce harus memandang ini sebagai serangan templat yang akan disalin. Bursa yang mempunyai eksposur deposit DeFi Solana harus menandai aliran masuk daripada kontrak jambatan yang digunakan dalam penyebaran Drift, termasuk laluan Jupiter dan Wormhole tertentu yang dikenal pasti oleh penyelidik blok rantai.

Pemeriksaan Deposit Jambatan Multi-Hop

KelpDAO dan Bybit kedua-duanya melibatkan infrastruktur jambatan atau lintas-chains sebagai permukaan serangan atau laluan pencucian dana. Aliran daripada jambatan ke bursa adalah salur pemantauan utama bagi dana dari Korea Utara. Penyaringan alamat peringkat pertama sahaja tidak akan menangkap dana yang telah melalui dompet perantara sebelum sampai ke bursa. Analisis pelbagai-lompatan sepanjang keseluruhan rantai transaksi diperlukan untuk mengenal pasti deposit yang tercemar.

Rangkaian Alert Masa Nyata

Rangkaian Beacon TRM — yang ahlinya lebih daripada 30 termasuk bursa utama dan protokol DeFi — membolehkan amaran segera antaraplatfom apabila dana yang dikaitkan dengan Korea Utara sampai ke institusi yang menyertai, sebelum penarikan diproses. Penyaringan individu menangkap alamat yang diketahui, tetapi rangkaian masa nyata menutup jurang antara pengenalpastian dan tindakan, menukar kelewatan penyaringan yang diukur dalam hari menjadi amaran yang diukur dalam minit.

Bagaimana untuk Melindungi Aset Kripto Anda di KuCoin

Pencurian $577 juta dalam hanya dua serangan pada April 2026 menegaskan mengapa memilih bursa yang berfokus pada keselamatan lebih penting daripada sebelumnya. KuCoin menerapkan arsitektur keselamatan berlapis-lapis termasuk dompet penarikan mikro, autentikasi berfaktor banyak dinamik, dan enkripsi berstandard industri untuk melindungi aset pengguna daripada serangan luar dan kerentalan dalaman. Bagi pedagang yang memegang aset di pelbagai rantai, cakupan token komprehensif KuCoin dan sistem pemantauan risiko masa nyata memberikan perlindungan tambahan terhadap interaksi dengan dana tercemar daripada serangan besar seperti Drift dan KelpDAO.

Pengguna boleh melindungi diri mereka lebih lanjut dengan mengaktifkan semua ciri keselamatan yang tersedia — termasuk alamat senarai putih penarikan, kod anti-pancingan data, dan kata laluan dagangan — sambil mengekalkan kesedaran terhadap risiko protokol jambatan. Buku kerja perompak Korea Utara semakin menargetkan infrastruktur lintas-rantaian berbanding dompet panas bursa secara langsung, menjadikan penting untuk memahami protokol mana yang anda interaksi dan sama ada ia menggunakan reka bentuk jambatan penilaian tunggal atau konfigurasi multisig yang lemah. Mendaftar di KuCoin memberi anda akses kepada platform yang secara aktif memantau aliran dana curi dan mengekalkan piawaian kepatuhan ketat untuk mengecualikan aset tercemar daripada rekodnya.

Kesimpulan

Hasil sebanyak $577 juta dari Korea Utara daripada hanya dua serangan pada awal 2026 mewakili puncak baharu dalam kepekatan pencurian kripto. Pelanggaran terhadap Drift Protocol dan KelpDAO menunjukkan bahawa perompak Korea Utara telah berkembang daripada kompromi kunci peribadi yang mudah kepada serangan infrastruktur yang canggih yang melibatkan rekabentuk sosial, manipulasi penilai jambatan, dan perancangan berbulan-bulan sebelum serangan. Peratusan mereka daripada jumlah kerugian serangan telah meningkat daripada 7% pada 2020 kepada 76% pada 2026, didorong bukan oleh lebih banyak serangan tetapi oleh serangan yang lebih mematikan.

Perbezaan pencucian wang antara dua serangan — simpanan Ethereum yang tidak aktif Drift berbanding konversi THORChain yang aktif KelpDAO — menunjukkan buku panduan operasi yang fleksibel yang disesuaikan dengan toleransi risiko dan jadual pencairan setiap kumpulan. Untuk ekosistem kripto yang lebih luas, pelajarannya jelas: infrastruktur jambatan, tata kelola multisig, dan protokol lintas rantai kini merupakan permukaan serangan utama. Bursa dan pengguna mesti melaksanakan pemeriksaan multi-hop, rangkaian amaran masa nyata, dan tindakan berhati-hati yang ketat terhadap protokol jambatan. Seiring jumlah pencurian kripto Korea Utara melebihi $6 bilion, industri tidak lagi boleh memperlakukan pelanggaran ini sebagai insiden terpisah — ia adalah kempen berterusan yang disokong negara terhadap infrastruktur terdesentralisasi itu sendiri.

Soalan Lazim

Apa itu durable nonce dan bagaimana ia digunakan dalam serangan Drift?

Nonce tahan lama ialah ciri Solana yang memperluaskan kesahihan transaksi daripada kira-kira 90 saat kepada tempoh yang tidak terhad, direka untuk penandatanganan peranti keras luar talian. Penyerang Drift menggoda penandatangan Majlis Keselamatan untuk memberi kuasa sebelumnya kepada transaksi menggunakan mekanisme ini berminggu-minggu sebelum penarikan sebenar. Apabila Drift berpindah ke konfigurasi multisig 2-dari-5 tanpa timelock pada 27 Mac, penyerang menyiar transaksi yang telah ditandatangani sebelumnya pada 1 April dan menarik $285 juta dalam masa kira-kira 12 minit.

Mengapakah Majlis Keselamatan Arbitrum membekukan dana curian KelpDAO sebanyak $75 juta?

Perompak TraderTraitor meninggalkan kira-kira 30.766 ETH di Arbitrum selepas serangan terhadap jambatan KelpDAO. Kerana Arbitrum beroperasi dengan sentralisasi yang lebih tinggi berbanding rangkaian utama ethereum, Majlis Keselamatan Arbitrum menggunakan kuasa kecemasan untuk membekukan dana-dana ini. Tindakan ini mencegah perompak daripada menggerakkan sebahagian daripada rampasan sebanyak $292 juta, walaupun dana yang tidak dibekukan masih dijadikan bersih dengan pantas melalui THORChain.

Bagaimanakah THORChain membolehkan pencucian wang Korea Utara?

THORChain adalah protokol likuiditi silang-sistem terdesentralisasi yang membolehkan pertukaran aset asli — seperti ETH ke BTC — tanpa penjaga atau keperluan KYC. Berbeza dengan kebanyakan platform silang-sistem, THORChain telah menolak untuk membekukan atau menolak transaksi daripada pelaku jahat yang dikenali. Perompak Korea Utara dan pembantu Cina mereka telah berulang kali menggunakan THORChain untuk menukar ratusan juta ETH yang dicuri kepada Bitcoin, menjadikannya jalan keluar pilihan mereka yang konsisten.

Adakah serangan Drift dan KelpDAO dikaitkan dengan kumpulan Korea Utara yang sama?

Tidak. TRM Labs menilai serangan Drift sebagai karya subgrup Korea Utara yang berbeza daripada TraderTraitor, kumpulan yang bertanggungjawab atas KelpDAO. Kumpulan Drift menunjukkan gaya pencucian wang yang lebih sabar, dengan menahan ETH curian dalam keadaan tidak aktif selama berbulan-bulan atau bertahun-tahun. Serangan KelpDAO mengikuti panduan TraderTraitor yang telah ditetapkan dengan pencucian wang pantas melalui perantara China. Kedua-duanya dianggap sebagai operasi yang disokong negara Korea Utara tetapi mewakili unit operasi yang berbeza.

Apa yang boleh dilakukan oleh pengguna individu untuk mengelakkan berinteraksi dengan dana curian Korea Utara?

Pengguna seharusnya mengelakkan menerima deposit daripada output THORChain kecuali mereka dapat mengesahkan rantai sumber, mengaktifkan semua ciri keselamatan bursa termasuk senarai putih penarikan, dan menyelidik protokol jambatan sebelum menggunakannya — khususnya memeriksa sama ada ia bergantung pada reka bentuk penilaian tunggal seperti pelaksanaan LayerZero KelpDAO. Bursa yang menyertai rangkaian amaran masa nyata seperti Beacon Network TRM memberikan lapisan perlindungan tambahan dengan menandakan alamat yang dikaitkan dengan Korea Utara sebelum penarikan diluluskan.

Penafian: Halaman ini telah diterjemahkan dengan menggunakan teknologi AI (dikuasakan oleh GPT) untuk keselesaan anda. Untuk mendapatkan maklumat yang paling tepat, rujuk kepada versi bahasa Inggeris asal.