Apa Itu Serangan Sybil? Panduan Lengkap Mengenai Pengesanan, Pencegahan, dan Penyelesaian Dunia Nyata

Di dunia rangkaian terdesentralisasi, kepercayaan bergantung pada idea bahawa setiap peserta adalah tepat siapa yang mereka klaim. Tetapi apa yang berlaku apabila seseorang berpura-pura menjadi puluhan atau bahkan ribuan orang yang berbeza pada masa yang sama? Itulah inti serangan Sybil, ancaman yang cerdik dan berterusan yang telah mencabar segalanya, dari rangkaian yang menekankan privasi seperti Tor hingga projek blok rantai utama dan penghantaran airdrop.

Panduan ini membincangkan konsep tersebut dengan cara yang mudah. Anda akan melihat secara tepat bagaimana serangan ini berlaku, kerosakan yang boleh disebabkan, contoh nyata dari tahun-tahun terkini, dan yang paling penting, bagaimana pasukan mengesan mereka, menghentikannya sebelum ia bermula, dan membersihkan kekacauan jika ia berlaku. Sama ada anda menjalankan nod, menyertai undian tata tertib, atau hanya memegang kripto, memahami serangan Sybil membantu melindungi integriti sistem yang semua orang bergantung padanya.

Apa Itu Serangan Sybil?

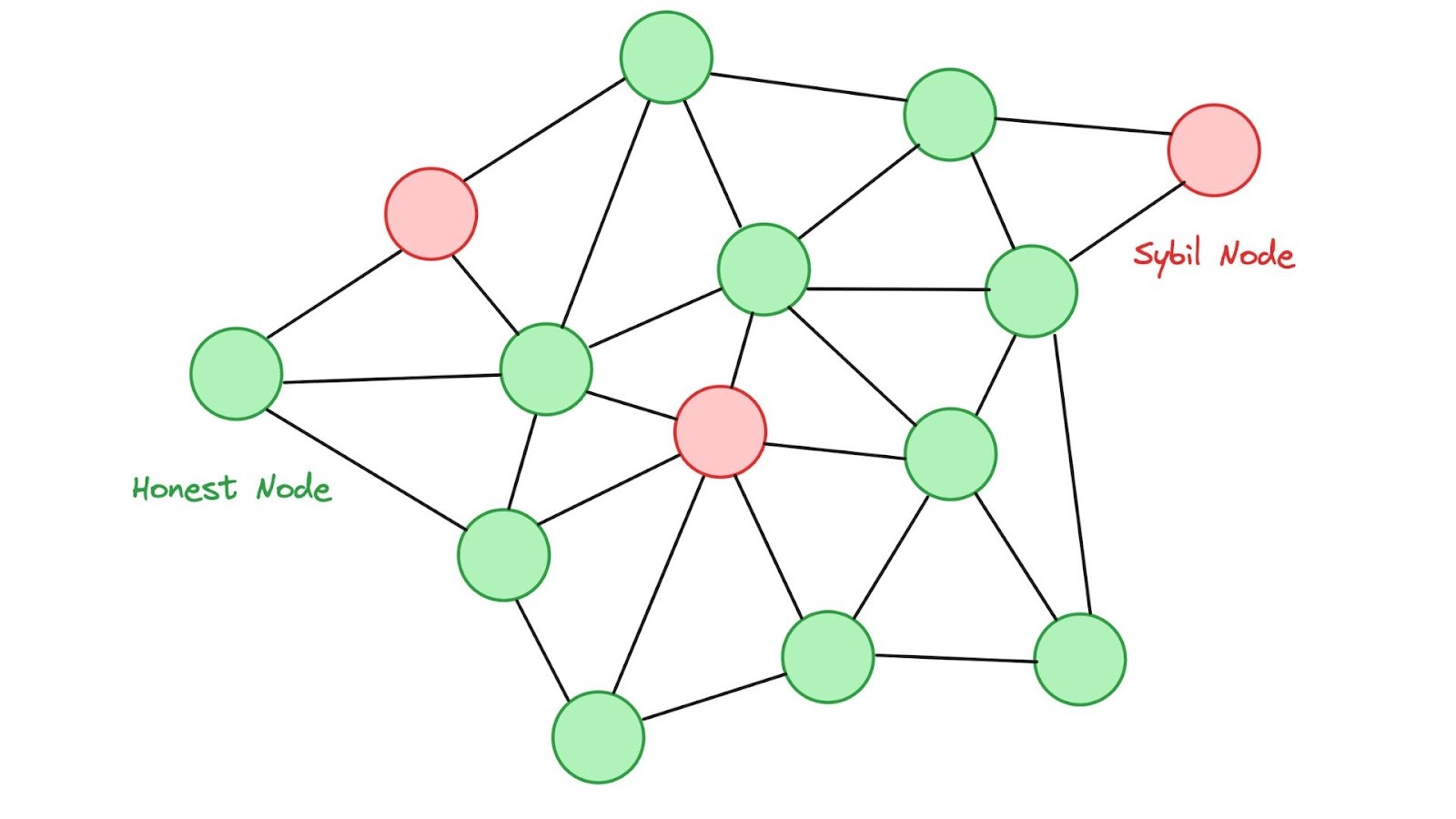

Serangan Sybil berlaku apabila seorang individu atau kumpulan kecil mencipta banyak identiti palsu—sering dipanggil nod Sybil atau akaun—untuk mendapat pengaruh yang berlebihan dalam rangkaian peer-to-peer. Nama ini berasal dari buku tahun 1973 berjudul Sybil, yang menceritakan kisah seorang wanita dengan banyak personaliti. Dalam kalangan teknologi, istilah ini menjadi popular selepas penyelidik Brian Zill dan John R. Douceur menonjolkan masalah ini dalam sistem peer-to-peer awal pada awal 2000-an. Kertas kerja Douceur menunjukkan kelemahan asas: tanpa sebarang bentuk otoriti pusat atau halangan yang mahal, rangkaian tidak dapat dengan mudah menentukan sama ada banyak peserta “terpisah” tersebut sebenarnya adalah satu pelaku bijak yang memakai topeng yang berbeza.

Dalam istilah blok rantai, penyerang memulakan ratusan atau ribuan dompet palsu, nod, atau akaun penilai. Palsu-palsu ini berkelakuan biasa pada mulanya; mungkin mereka meneruskan transaksi dengan jujur atau memperoleh titik reputasi kecil, jadi rangkaian menganggap mereka sebagai ahli komuniti yang sah. Sekali penyerang mempunyai cukup identiti palsu, mereka menukar strategi. Mereka mungkin mengalahkan peserta jujur dalam cadangan tata tertib, menyekat transaksi tertentu, atau bahkan cuba serangan 51% untuk menulis semula sejarah terkini di rantai.

Anggap ia seperti sebuah bandar kecil di mana seorang penduduk muncul ke mesyuarat komuniti dengan seratus ID palsu dan mengundi setiap isu. Sistem kelihatan demokratik di atas kertas, tetapi kesudahannya jauh dari adil.

Bagaimana Serangan Sybil Sebenarnya Berfungsi

Serangan Sybil datang dalam beberapa bentuk berbeza, tetapi semuanya bergantung pada satu trik mudah: membanjiri rangkaian dengan identiti palsu yang hampir tidak memerlukan kos untuk dicipta. Penyerang tidak memerlukan kemahiran peringkat lanjut dalam kebanyakan kes, hanya keupayaan untuk menghasilkan dan menguruskan beberapa akaun yang kelihatan seperti pengguna atau nod biasa.

Serangan Langsung Berbanding Tidak Langsung

Serangan terus berlaku apabila nod palsu berkomunikasi secara terus dengan nod yang jujur. Peserta sebenar tidak mempunyai cara yang mudah untuk mengetahui sama ada peserta baharu itu palsu, jadi mereka menerima data, undi, atau blok peserta baharu tersebut secara mentah-mentah. Serangan ini boleh menyebar pengaruh dengan cepat kerana tiada bantuan antara penyerang dan seluruh rangkaian.

Serangan tidak langsung lebih licik.

Alih-alih menyambung secara langsung, penyerang menghala pengaruh melalui nod perantara, kadang-kadang relay yang telah disusupi, kadang-kadang nod yang sepenuhnya tidak bersalah. Nod jujur tidak pernah berinteraksi dengan sumber jahat asal, menjadikan serangan itu jauh lebih sukar untuk dilacak dan dikesan. Maklumat jahat itu bergerak melalui proxy ini, perlahan-lahan meracuni keputusan atau konsensus tanpa menimbulkan tanda bahaya segera.

Buku Panduan Typikal Penyerang

Dalam amalan, kebanyakan serangan Sybil mengikuti proses tiga langkah yang jelas yang terasa hampir rutin sekali anda melihat pola tersebut.

Pertama ialah penciptaan identiti. Penyerang menghasilkan puluhan, ratusan, atau bahkan jutaan alamat dompet menggunakan alat automatik yang menjadikan proses ini murah dan pantas. Pada banyak blok rantai, penciptaan alamat baru memerlukan sumber yang hampir tiada, yang tepatnya menjadi sebab serangan ini berjaya dengan baik pada awalnya.

Seterusnya ialah pembinaan reputasi. Identiti palsu tidak bertindak secara jahat segera. Sebaliknya, mereka berkelakuan seperti peserta biasa yang menghantar transaksi kecil, memasang jumlah token yang kecil, atau hanya menghantar data melalui rangkaian. Fasa ini boleh berlangsung selama beberapa hari atau minggu, membolehkan nod Sybil mendapat mata kepercayaan, membina sejarah atas rantai, dan menyatu dengan pengguna sah.

Akhirnya datanglah usaha mengambil kuasa. Apabila identiti palsu mencapai jisim kritikal, penyerang memutar suis. Mereka menggunakan majoriti yang diciptakan ini untuk mempengaruhi mekanisme konsensus, mempengaruhi undian tata tertib, menyekat transaksi, atau memanipulasi aliran data. Pada rantai bukti-kerja, penyerang mungkin cuba mengawal cukup kuasa hash hanya dengan menjalankan sejumlah besar nod berkuasa rendah. Pada rangkaian bukti-bertaruh, mereka menyebarkan taruhan minimum merentas banyak akaun berasingan untuk mengelakkan pengaktifan langkah-langkah keselamatan ekonomi. Dalam pertanian penghantaran airdrop, matlamatnya lebih ringkas dan lebih langsung: mengklaim ganjaran berulang kali dengan berpura-pura menjadi banyak pengguna berbeza pada masa yang sama.

Pendekatan bertingkat ini menjelaskan mengapa serangan Sybil masih berkesan walaupun pada rangkaian yang kelihatan selamat. Tahap awal kelihatan sepenuhnya normal, jadi alat pengesan sering kali melewatinya sehingga kerosakan sudah berlaku. Memahami langkah-langkah ini membantu pasukan merekabentuk pertahanan yang lebih baik dan memberikan gambaran yang lebih jelas kepada pengguna biasa tentang apa yang perlu diperhatikan apabila menyertai protokol atau program insentif baru.

Kerosakan Sebenar: Kesan terhadap Rantai Blok

Konsekuensinya jauh melampaui ketidakselesaan. Serangan Sybil yang berjaya boleh merosakkan tiga pilar yang paling banyak dijanjikan oleh blok rantai: keselamatan, perpencaran, dan privasi.

Serangan 51% dan Penggunaan Ganda

Salah satu kesan yang paling ditakuti ialah serangan 51% klasik yang digabungkan dengan penggunaan ganda. Jika nod jahat berjaya mengawal lebih daripada separuh sumber rangkaian, sama ada melalui kuasa pengkomputeran dalam sistem bukti-kerja atau token yang dibertuh dalam bukti-bertaruh, penyerang memperoleh keupayaan untuk menyusun semula atau bahkan membatalkan transaksi terkini.

Ini melanggar janji asas keselesaian blok rantai. Ethereum Classic mengalami ini dengan pedih pada 2020, apabila penyerang memanfaatkan kuasa hash majoriti untuk melaksanakan pembelian ganda yang canggih, pada akhirnya mencuri lebih daripada $5 juta dalam ETC. Insiden ini mengingatkan semua orang betapa rentannya rantai yang lebih kecil atau kurang selamat apabila kawalan gaya Sybil dicapai.

Sensur dan Pemisahan Rangkaian

Selain pencurian terang-terangan, serangan Sybil membolehkan sensor yang kuat dan pemisahan rangkaian. Penyerang boleh menolak untuk meneruskan blok atau transaksi daripada pengguna jujur, secara berkesan membungkam sebahagian komuniti. Dalam bentuk yang lebih canggih, mereka mengasingkan nod tertentu dan memberikan maklumat palsu kepada mereka, satu varian serangan eclipse.

Nod yang ditargetkan percaya ia masih terhubung ke rangkaian yang lebih luas, tetapi sebenarnya ia beroperasi di dalam gelembung yang dimanipulasi. Isolasi sebegini boleh menunda pengesahan, memutarbelitkan data pasaran, atau mencegah pengguna melihat keadaan sebenar rantai, dengan tenang merosakkan keyakinan tanpa memicu amaran segera.

Pelanggaran Privasi

Rangkaian yang menekankan privasi merasakan kesakitan dengan lebih tajam. Dalam sistem seperti Tor atau koin yang berfokus pada privasi seperti Monero, penyerang yang mengawal banyak nod masuk dan keluar boleh memulakan pengaitan alamat IP dengan transaksi tertentu. Ini secara langsung menyerang anonimiti yang diharapkan oleh pengguna. Monero menghadapi serangan 10 hari tepat seperti ini pada November 2020. Matlamatnya jelas: menghilangkan anonimiti pengguna dengan memantau corak trafik melalui nod jahat.

Walaupun protokol Dandelion++ rangkaian membantu menghadkan kerosakan, cubaan itu sendiri menonjolkan bagaimana taktik Sybil boleh menukar kekuatan, penghalaan terdesentralisasi, menjadi kelemahan serius apabila cukup peserta palsu menyertai campuran.

Pengendalian Tata Kelola

Organisasi Otonom Terdesentralisasi (DAO) sangat rentan kerana sering bergantung kepada sistem pengundian berdasarkan berat token atau satu-orang-satu-suara. Apabila penyerang membanjiri ekosistem dengan dompet Sybil, mereka boleh mempengaruhi cadangan demi kepentingan mereka.

Peningkatan yang berbahaya mungkin berlaku, dana perbendaharaan boleh dialihkan, atau suara komuniti yang sah boleh diredam. Hasilnya bukan sahaja keputusan yang buruk hari ini tetapi penghakis jangka panjang terhadap keyakinan terhadap proses tadbir urus itu sendiri. Pengguna mula bertanya-tanya sama ada undian mereka atau undian orang lain benar-benar bermakna.

Penghantaran Airdrop dan Penyalahgunaan Insentif

Projek-projek yang cuba memberi ganjaran kepada pengguna sebenar melihat pengagihan token mereka dirampas. Pada 2025, firma analitik blok rantai Bubblemaps menandai kira-kira 100 dompet yang saling berkaitan dalam penghantaran airdrop MYX Finance yang mengklaim sebanyak 9.8 juta token bernilai sekitar $170 juta pada masa itu, didakwa berasal daripada satu entiti sahaja.

Penghantaran airdrop LayerZero pada 2024 memberikan kes lain yang terkenal. Pasukan itu, bekerjasama dengan Nansen dan Chaos Labs, mengenal pasti lebih daripada 800,000 alamat sebagai Sybils, kira-kira 13% daripada dompet yang layak. Mereka bahkan menjalankan program pelaporan sendiri dan sistem bounty untuk mendorong kejujuran, menjadikan pertarungan ini sebagai permainan kucing dan tikus yang berterusan.

Kejadian-kejadian ini menunjukkan bagaimana serangan Sybil tidak hanya mencuri dana; mereka merosakkan keyakinan terhadap keseluruhan ekosistem.

Contoh Dunia Nyata yang Mengubah Permainan

Sejarah menawarkan pelajaran yang jelas. Serangan rangkaian Tor pada 2014 melihat satu operator menjalankan 115 relay dari alamat IP tunggal, memberikan pengaruh yang tidak biasa terhadap penghalaan trafik dan de-anonimisasi pengguna. Serangan serupa tetapi lebih terarah menyerang Tor sekali lagi pada 2020, memfokuskan pada pengguna bitcoin yang menghala melalui rangkaian tersebut.

Di blok rantai, serangan 51% Verge pada 2021 menghapus sekitar 200 hari sejarah transaksi, tetapi pasukan itu pulih dalam beberapa hari. Masalah berulang Ethereum Classic pada 2020 menonjolkan bagaimana rantai yang lebih kecil dengan kadar hash lebih rendah tetap menjadi sasaran yang menarik.

Penggalian airdrop telah menjadi medan pertempuran moden yang paling ketara. Projek-projek kini secara rutin menerbitkan laporan Sybil, bekerjasama dengan syarikat analitik, dan menguji program bounty. Kes MYX Finance pada 2025 menarik perhatian kerana skala hampir $170 juta yang didakwa dialirkan melalui satu kumpulan kecil menunjukkan sama ada automasi yang canggih atau, seperti beberapa spekulasi, satu kerja dalaman.

Pasukan menolak, menekankan bahawa kebanyakan hadiah diberikan kepada pedagang dan penyedia likuiditi yang sah, sambil mengakui keperluan untuk memperkuatkan penapis dalam program insentif akan datang.

Cerita-cerita ini membuktikan satu perkara: tiada rangkaian yang kebal, tetapi pasukan terbaik memperlakukan ketahanan Sybil sebagai proses berterusan, bukan sebagai penyelesaian sekali sahaja.

Mengesan Serangan Sybil Sebelum Menyebabkan Kerosakan

Pengesanan adalah separuh daripada pertarungan. Pasukan mencari pola yang tidak akan ditunjukkan oleh pengguna sebenar:

-

Korelasi IP dan alamat: Banyak nod atau dompet yang berkongsi julat IP yang sama atau dibiayai daripada dompet bursa yang sama secara berturut-turut.

-

Analisis tingkah laku: Kelompok akaun yang hanya berinteraksi antara satu sama lain, melakukan transaksi nilai rendah yang identik, atau diaktifkan pada masa yang tepat yang sama.

-

Graf kepercayaan sosial: Algoritma seperti SybilRank, SybilGuard, atau rangkaian saraf grafik terkini memetakan bagaimana nod terhubung. Komuniti jujur cenderung membentuk jaringan yang padat dan saling terhubung; kelompok Sybil kelihatan seperti pulau-pulau terpisah dengan sedikit tautan sebenar.

-

Pembelajaran mesin dan forensik atas rantai: Alat dari firma seperti Nansen atau Bubblemaps memindai graf transaksi untuk mengenal pasti kelompok mencurigakan. Dalam analisis penghantaran airdrop Linea, Nansen menandai hampir 40% alamat sebagai Sybil selepas menyesuaikan ambang untuk melindungi pengguna sah yang menggunakan banyak dompet kecil.

Penyelidikan lanjutan bahkan mengkaji pembelajaran federated terdesentralisasi, di mana nod melatih model pengesanan bersama tanpa berkongsi data mentah untuk mengesan anomali secara masa nyata sambil mempertahankan privasi.

Strategi Pencegahan yang Berkesan

Pertahanan paling kuat menjadikan penciptaan identiti palsu mahal atau mustahil.

Mekanisme Konsensus sebagai Garis Pertahanan Pertama

Mekanisme konsensus membentuk perlindungan asas bagi kebanyakan blok rantai. Bukti-Kerja, seperti yang digunakan oleh bitcoin, memerlukan kuasa pengkomputeran sebenar untuk mencipta dan mengekalkan nod. Penyerang tidak boleh sekadar memulakan ribuan identiti yang memerlukan usaha rendah kerana setiap satu memerlukan peralatan dan elektrik sebenar. Realiti ekonomi ini telah menjadikan serangan Sybil berskala besar jarang berlaku pada rangkaian PoW yang matang.

Proof-of-Stake, yang kelihatan dengan jelas dalam ethereum, menaikkan tahap lebih tinggi lagi dengan memerlukan peserta untuk mengunci token bernilai. Pada satu ketika, menjadi validator memerlukan 32 ETH setiap nod, jumlah yang menjadikan pengendalian puluhan identiti berasingan secara kewangan sangat menyusahkan bagi kebanyakan penyerang. Risiko kehilangan modal yang dibertuhkan akibat perilaku tidak jujur menambahkan penghalang yang kuat lagi.

Proof-of-Stake yang diwakilkan memperkenalkan lapisan tambahan. Alih-alih membenarkan nod tanpa had, komuniti memilih sekumpulan kecil wakil tepercaya untuk menangani pengesahan. Wakil-wakil ini mempunyai insentif yang kuat untuk bertindak secara jujur kerana kedudukan dan ganjaran mereka bergantung pada sokongan komuniti, menjadikannya jauh lebih sukar bagi nod Sybil untuk mendapat pengaruh yang bermakna.

Bukti-Kepribadian dan Pengesahan Identiti

Beberapa projek melangkah lebih jauh daripada kos ekonomi dan menangani masalah identiti secara langsung melalui Proof-of-Personhood. Worldcoin, contohnya, menggunakan imbasan iris biometrik untuk mengesahkan bahawa setiap akaun milik satu manusia unik. Pendekatan ini bertujuan untuk memaksakan sistem “satu orang, satu undi” yang sebenar.

Keperluan KYC atau pengesahan telefon ringkas menambahkan geseran yang ketara kepada pengguna, tetapi mereka secara signifikan meningkatkan kos penggalian akaun palsu. Walaupun kaedah-kaedah ini memicu perbincangan mengenai privasi, mereka tetap sangat berkesan dalam menghadkan jumlah identiti Sybil yang boleh dicipta oleh penyerang.

Sistem Reputasi dan Kawalan Hierarki

Sistem reputasi dan hierarki memperkenalkan masa dan tingkah laku sebagai pertahanan tambahan. Nod baru diperlakukan dengan perasaan curiga sehingga mereka membuktikan diri. Peserta yang telah lama berada dalam sistem secara beransur-ansur memperoleh kuasa undian yang lebih tinggi, keutamaan dalam tata pentadbiran, atau pengaruh yang lebih besar di seluruh rangkaian.

Struktur ini mencegah identitas palsu yang benar-benar baru menyebabkan kerosakan segera.

Graf kepercayaan sosial dan sistem sokongan membawa ini lebih jauh. Ahli yang telah mapan perlu secara efektif “menyokong” ahli baharu melalui sambungan pada rantai yang kelihatan. Algoritma menganalisis bagaimana nod-nod berkaitan antara satu sama lain, menjadikan lebih mudah untuk mengesan dan menghadkan kelompok-kelompok terpencil akaun-akaun mencurigakan.

Alat Khusus dan Pendekatan Berlapis-lapis

Pembangun juga menghantar alat khusus yang disesuaikan dengan rangkaian tertentu. Jadual hash teragih seperti Kademlia, yang digunakan oleh Projek Internet Tidak Kelihatan (I2P), menjadikannya sukar secara teknikal untuk membanjiri rangkaian dengan nod palsu yang terkoordinasi. Penilaian reputasi berdasarkan kontrak pintar boleh secara automatik mengurangkan taruhan atau mengurangkan pengaruh apabila tingkah laku buruk dikesan.

Dalam amalan, projek-projek yang paling tahan lasak tidak bergantung kepada satu kaedah sahaja. Mereka menggabungkan beberapa lapisan kos ekonomi daripada mekanisme konsensus, semakan identiti melalui Proof-of-Personhood atau KYC, pembinaan reputasi seiring masa, dan halangan teknikal khusus. Prinsip panduan tetap konsisten: penyertaan jujur harus tetap murah dan mudah, manakala percubaan untuk berskala jahat menjadi sangat mahal dari segi wang, masa, atau kompleksiti teknikal.

Falsafah berlapis-lapis ini menjelaskan mengapa rangkaian matang menjadi semakin tahan terhadap serangan Sybil seiring masa. Setiap ancaman baharu mendorong penambahbaikan, mengubah pencegahan menjadi amalan yang berkembang, bukan senarai semak statik.

Bagaimana untuk menyelesaikan serangan Sybil setelah ia sudah berlaku

Walaupun pertahanan terbaik sekalipun boleh diuji. Apabila serangan melalui, kelajuan dan ketelusan adalah penting.

-

Penapisan dan pengecualian segera: Pasukan menganalisis data on-chain untuk senarai hitamkan kelompok yang berkaitan. Dalam penghantaran airdrop, ini bermaksud mengeluarkan dompet Sybil sebelum mengagihkan token. Senarai awam LayerZero dan program bounty yang sedang berlangsung menunjukkan bagaimana penyertaan komuniti boleh mempercepatkan pembersihan.

-

Penangguhan tata kelola kecemasan: Jika undian kelihatan dimanipulasi, projek boleh menangguhkan cadangan, mengkaji bukti, dan membatalkan keputusan. Beberapa protokol sementara mengembalikan kawalan kepada multisig atau pasukan utama yang dipercayai semasa debu mereda.

-

Menaikkan tahap ekonomi: Selepas satu insiden, pasukan mungkin menaikkan keperluan staking atau menambah peraturan jaminan baru untuk membuat serangan masa depan lebih mahal.

-

Pemulihan reputasi dan sokongan: Nod baru atau mencurigakan kehilangan hak undi sehingga membuktikan diri seiring masa. Nod yang telah mapan boleh menyokong orang lain secara tidak langsung melalui skor kepercayaan berdasarkan graf.

-

Pembaikan protokol: Nod boleh menolak sambungan dari IP berganda, memaksakan kepelbagaian geografi, atau melaksanakan had sambungan masuk. Audit selepas serangan sering mengungkapkan pembaikan mudah, seperti pemilihan nod rawak yang lebih baik.

Proses ini terasa seperti permainan kucing dan tikus, tetapi setiap pusingan membuat rangkaian menjadi lebih pintar. Pemulihan sebenar juga melibatkan komunikasi yang jelas, menerbitkan dapatan, menjelaskan keputusan, dan kadang-kadang memberikan kompensasi kepada pengguna yang terkesan, untuk membangun semula kepercayaan.

Cabaran dan Pertimbangan untuk Jalan Ke Depan

Tiada penyelesaian yang sempurna. Semakan identiti yang ketat boleh bertembung dengan ethos privasi kripto. Bukti biometrik kepemilikan peribadi menimbulkan soal aksesibiliti dan privasi data. Penapisan yang terlalu agresif mungkin mengeluarkan pengguna sah yang hanya menjalankan beberapa dompet.

Rantaian yang lebih kecil atau lebih baharu tetap lebih rentan kerana kekurangan kadar hash atau kedalaman ekonomi seperti bitcoin atau ethereum. Budaya penghantaran airdrop sendiri mencipta insentif untuk pertanian, menjadikan setiap pelancaran token sebagai sasaran berpotensi.

Ancaman yang muncul termasuk automasi berkuasakan AI yang meniru tingkah laku manusia dengan lebih meyakinkan. Di sisi positif, 2025 dan 2026 telah melihat kemajuan pesat dalam pengesanan pembelajaran mesin, sistem reputasi terdesentralisasi, dan pendekatan hibrida yang menggabungkan kos ekonomi dengan graf sosial.

Pelabur dan pengguna boleh melindungi diri mereka dengan menyokong projek yang menerbitkan peta jalan pertahanan Sybil yang jelas, menggunakan konsensus yang telah diuji, dan bekerjasama dengan auditor pihak ketiga. Menyimpan aset dalam dompet keras dan mengelakkan pautan mencurigakan masih merupakan amalan asas tetapi penting.

Kesimpulan

Serangan Sybil mengingatkan kita bahawa desentralisasi bukanlah sesuatu yang automatik; ia memerlukan pengawasan yang berterusan. Dari hari-hari awal Tor hingga pertempuran penghantaran airdrop yang canggih pada 2024–2025, serangan-serangan ini telah mengekspos kelemahan tetapi juga mendorong inovasi. Projek-projek yang memperlakukan ketahanan terhadap Sybil sebagai sistem yang hidup, menggabungkan penyertaan yang mahal, pengesanan pintar, alat komuniti, dan pelan pemulihan pantas, mempunyai peluang terbaik untuk kekal teguh.

Semasa blok rantai bergerak lebih dalam ke dalam kewangan harian, tadbir urus, dan bahkan aplikasi dunia nyata seperti IoT perindustrian, kemampuan untuk memisahkan peserta sebenar daripada penipu yang bijak akan menentukan rangkaian mana yang akan berkembang. Berita baiknya? Alat-alat tersebut sudah ada, pelajaran-pelajaran tersebut adalah awam, dan komuniti terus belajar. Menjaga kefahaman adalah langkah pertama untuk mengekalkan kejujuran rangkaian.

Jika anda menemukan panduan ini bermanfaat, jelajahi lebih lanjut mengenai keselamatan blok rantai atau kongsi pengalaman anda sendiri mengenai penapisan Sybil di ruangan komen. Untuk perlindungan secara praktikal, pertimbangkan dompet peranti keras dan ikuti projek-projek yang mengutamakan transparansi mengenai insentif dan tata kelola. Tetap penasaran, tetap selamat, dan terus bangun di atas asas yang kukuh.

Soalan Lazim

1. Adakah semua blok rantai rentan terhadap serangan Sybil?

Setiap rangkaian peer-to-peer menghadapi risiko secara teori, tetapi rantai yang matang yang menggunakan bukti-kerja atau bukti-bertaruh membuat serangan berskala besar menjadi sangat mahal. Rangkaian yang lebih kecil atau dengan keselamatan rendah tetap lebih terdedah.

2. Bagaimana anda mengesan serangan Sybil?

Cari kelompok dompet atau nod yang berkongsi sumber pendanaan, menunjukkan tingkah laku yang identik, atau tidak mempunyai sambungan kepercayaan sosial yang sebenar dalam graf kepercayaan sosial. Syarikat analitik dan algoritma graf melakukan tugas berat.

3. Apakah perbezaan antara serangan Sybil langsung dan tidak langsung?

Serangan terus melibatkan nod palsu yang berkomunikasi langsung dengan nod jujur. Serangan tidak terus mengalirkan pengaruh melalui nod perantara, membuat penyerang asal lebih sukar dilacak.

4. Adakah bukti-bertaruh boleh mencegah serangan Sybil sepenuhnya?

Ia meningkatkan kos secara ketara kerana setiap identiti memerlukan taruhan sebenar yang terlibat, tetapi penyerang yang bijak masih boleh menyebarkan taruhan kecil merentas banyak akaun kecuali lapisan tambahan seperti semakan reputasi atau kepribadian ditambahkan.

5. Apa yang berlaku dalam kes Sybil penghantaran airdrop LayerZero?

Pasukan mengenal pasti lebih daripada 800,000 alamat mencurigakan menggunakan rakan analitik dan laporan komuniti, kemudian menyesuaikan agihan untuk memberi ganjaran kepada pengguna sebenar.

6. Bagaimana projek-projek pulih selepas serangan yang berjaya?

Mereka senarai hitam nod jahat, jeda tata kelola, batalkan keputusan buruk jika memungkinkan, dan tambal protokol. Komunikasi yang jelas membantu memulihkan kepercayaan komuniti.

7. Adakah KYC satu-satunya cara untuk menghentikan serangan Sybil?

Tidak. Walaupun berkesan, ia mengorbankan privasi. Banyak projek lebih suka pendekatan hibrid yang menyeimbangkan keselamatan dan desentralisasi melalui kos ekonomi, sistem reputasi, dan analisis graf.

8. Apa yang perlu pengguna perhatikan untuk mengelakkan diri daripada menjadi sebahagian daripada skim Sybil?

Berhati-hatilah terhadap “panduan pertanian” yang menjanjikan ganjaran mudah melalui puluhan dompet. Penyertaan yang sah biasanya kelihatan seperti aktiviti biasa dan pelbagai, bukan pengulangan yang diskrip.

Penafian Risiko: Kandungan ini hanya untuk tujuan maklumat dan tidak merupakan nasihat kewangan, pelaburan, atau undang-undang. Pelaburan mata wang kripto membawa risiko dan kemeruapan yang tinggi. Sentiasa menjalankan penyelidikan sendiri dan berunding dengan profesional yang berkelayakan sebelum membuat sebarang keputusan kewangan. Prestasi lampau tidak menjamin keputusan atau pulangan masa depan.

Penafian: Halaman ini telah diterjemahkan dengan menggunakan teknologi AI (dikuasakan oleh GPT) untuk keselesaan anda. Untuk mendapatkan maklumat yang paling tepat, rujuk kepada versi bahasa Inggeris asal.