Serangan CoW Swap Frontend Dijelaskan: Pencurian DNS, Cara Kerjanya, dan Cara Melindungi Dompet Anda di DeFi

2026/04/22 11:00:00

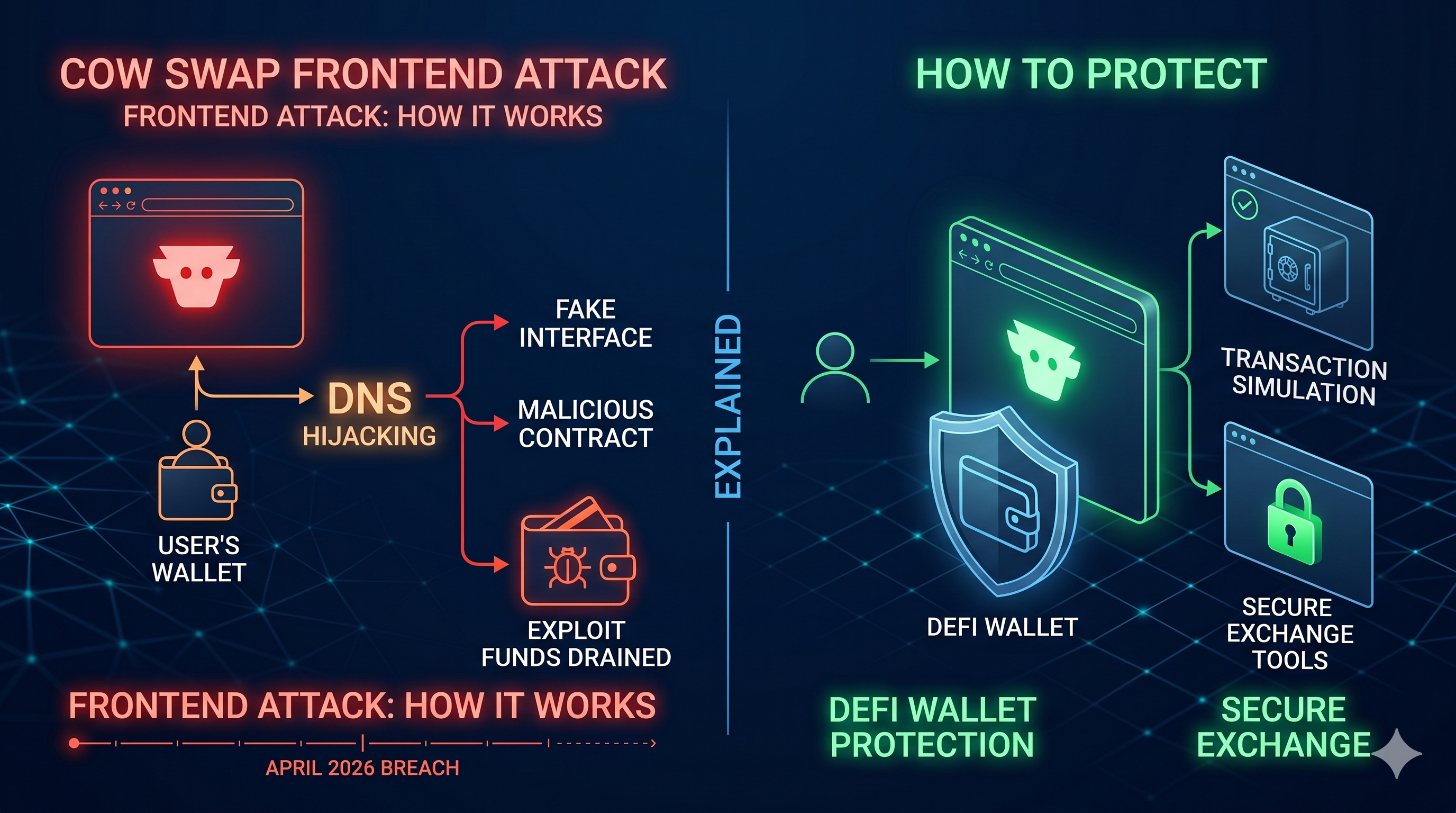

Dalam dunia kewangan terdesentralisasi yang penuh risiko, keselamatan biasanya dibincangkan dari segi audit kontrak pintar dan kerentanan di atas rantai. Namun, serangan CoW Swap pada April 2026 menjadi pengingat kejam bahawa bahagian paling rentan sebuah dapp bukan selalunya kodnya, tetapi antaramukanya. Dengan merompak sistem nama domain (DNS), penyerang berjaya mengambil lebih $1.2 juta daripada pengguna yang menyangka mereka sedang menggunakan platform yang dipercayai.

Artikel ini menjelaskan bagaimana serangan perampasan DNS CoW Swap berlaku, mengapa serangan antara muka menjadi senjata pilihan utama perompak pada 2026, dan langkah-langkah spesifik yang perlu anda ambil untuk memastikan dompet anda tetap selamat apabila laman web "rasmi" tidak lagi boleh dipercayai.

Poin Utama

-

Pada 14 April 2026, domain cow.fi telah dirampas, mengalihkan pengguna ke laman penipuan jahat yang mengosongkan dompet yang disambungkan.

-

Berbeza dengan eksploit kontrak pintar, perampasan DNS mengendalikan laluan antara pelayan dan peranti anda, menjadikan laman palsu kelihatan serupa dengan laman sebenar.

-

Penyerang CoW Swap menggunakan dokumen palsu dan kerentanan rantai bekalan dalam proses pendaftaran domain .fi untuk mendapatkan kawalan.

-

Pengguna harus bergantung pada alat simulasi transaksi dan dompet peranti keras yang menunjukkan data transaksi mentah sebenarnya, bukan hanya apa yang dipaparkan laman web.

-

Jika anda berinteraksi dengan CoW Swap semasa jendela serangan, anda mesti mencabut semua kebenaran menggunakan alat seperti Revoke.cash segera.

Pencurian DNS CoW Swap April 2026: Apa yang Berlaku?

Dalam landskap DeFi semasa, kita sering mengandaikan bahawa selama kontrak pintar protokol telah diaudit, dana kita selamat. Namun, peristiwa pada 14 April 2026 membuktikan bahawa infrastruktur web yang berada di antara pengguna dan blok rantai adalah sasaran besar yang sering kurang dilindungi. Serangan terhadap CoW Swap bukanlah kegagalan kod terdesentralisasi, tetapi pemanfaatan canggih terhadap Sistem Nama Domain (DNS) terpusat.

Masa Panjang Langgaran

Insiden bermula pada sekitar 14:54 UTC pada 14 April, apabila pasukan CoW Swap pertama kali mengenal pasti anomali dalam penyelesaian domain

cow.fi. Dalam beberapa minit, jelas bahawa antaramuka rasmi telah dirampas pada peringkat pendaftar.-

14:54 UTC: Langkauan dikesan. Penyerang berjaya mengalihkan trafik dari

swap.cow.fike alamat IP jahat yang menghosting salinan antaramuka dagangan yang tepat hingga piksel. -

15:41 UTC: CoW DAO mengeluarkan amaran awam mendesak di media sosial, mengarahkan pengguna untuk menghentikan semua interaksi dengan laman tersebut dan mencabut sebarang kebenaran terkini.

-

18:30 UTC: Untuk mengekalkan kesinambungan perkhidmatan dan melindungi pengguna, pasukan memulakan penghijrahan kecemasan ke domain sandaran, cow.finance.

-

15 April: Selepas koordinasi rapat dengan registry .fi dan Gandi SAS, domain asal

cow.fitelah dipulihkan sepenuhnya dan dijamin dengan RegistryLock dalam tempoh kira-kira 26 jam selepas perompakan awal.

Kesan dan Kerugian

Walaupun serangan itu relatif singkat, kesannya signifikan kerana volum likuiditi yang tinggi biasanya bergerak melalui Protokol CoW. Data awal pasca-kejadian menganggarkan kerugian pengguna keseluruhan pada kira-kira $1.2 juta.

Pencurian yang paling terkenal melibatkan seorang pedagang tunggal yang tidak sengaja berinteraksi dengan antaramuka jahat, menyebabkan kehilangan 219 ETH (bernilai lebih dari $750,000 pada masa itu). Penyerang menggunakan skrip "wallet drainer" yang memaparkan pengguna dengan apa yang kelihatan seperti persetujuan token biasa, tetapi sebenarnya adalah permit luas yang membenarkan penyerang mengambil aset.

Secara penting, CoW Swap mengesahkan bahawa kontrak atas rantai, API latar belakang, dan rangkaian penyelesaian tetap sepenuhnya selamat. Infrastruktur protokol utama tidak pernah dilanggar; kerentanan tersebut wujud semata-mata dalam rantai bekalan pendaftaran domain, di mana penyerang menggunakan dokumen identiti palsu untuk menipu staf pendaftar agar menyerahkan kawalan DNS.

Anatomi Serangan Pencurian DNS: Bagaimana Ia Berfungsi

Dalam serbuan, kod asas dieksploitasi. Dalam peralihan, infrastruktur menjurus kepada kod tersebut dialihkan. Bayangkan seperti pencuri yang tidak membuka kunci rumah anda, tetapi menukar tanda jalan supaya anda secara tidak sengaja memandu ke versi palsu rumah anda.

Serangan Rantaian Pemasok Pendaftaran Domain

Kebanyakan pengguna DeFi menganggap keselamatan domain seberapa terdesentralisasi seperti blok rantai, tetapi ia tetap menjadi salah satu kelemahan paling terpusat dalam Web3. Dalam kes CoW Swap, penyerang tidak menembusi pelayan dalaman CoW DAO; mereka menargetkan rantaian bekalan, khususnya registri Finland dan pendaftar.

Menggunakan rekabentuk sosial yang canggih dan dokumen identiti palsu, penyerang meyakinkan staf sokongan pendaftar bahawa mereka adalah pemilik sah domain

cow.fi. Setelah mendapat akses ke akaun pentadbir, mereka tidak menghapus laman web. Sebaliknya, mereka mengubah Rekod A DNS, mengarahkan domain tersebut keluar dari pelayan selamat CoW Swap dan menuju ke pelayan jahat yang dihoskan oleh Cloudflare di bawah kawalan mereka.Laman "Bayang" Penipuan

Setelah DNS dialihkan, sesiapa sahaja yang menaip

swap.cow.fi akan diarahkan ke versi "bayangan" laman web tersebut. Antaramuka palsu ini tepat secara piksel, sering menggunakan CSS dan sumber imej laman asal untuk kelihatan serupa dengan platform sebenar.Inti laman bayang-bayang ini ialah skrip Pencuri Dompet. Apabila pengguna menyambungkan dompet mereka, skrip tersebut akan:

-

Pindai Aset: Kenal pasti token dan NFT paling bernilai dalam dompet pengguna secara serta-merta.

-

Hasilkan Permit Jahat: Alih-alih pertukaran biasa, laman web akan memunculkan permintaan tanda tangan untuk Permit ERC-2612 atau fungsi

setApprovalForAllyang luas. -

Daya tarikan: UI akan menyamarkan tanda tangan ini sebagai "Kemas kini Keselamatan" atau langkah "Pengesahan Rangkaian". Setelah pengguna menandatangani, mereka secara efektif memberikan "cek kosong" kepada penyerang untuk memindahkan aset mereka mengikut kehendak mereka.

Mengapa Penyemak Anda Tidak Boleh Menentukan Perbezaan

Aspek paling menakutkan bagi pencurian DNS ialah ia melintasi intuisi pengguna biasa. Kerana penyelesaian DNS berlaku pada peringkat infrastruktur, URL di bar alamat pelayar anda kekal sama—ia masih menunjukkan

https://swap.cow.fi.Mengapa Serangan Frontend Merupakan Perbatasan DeFi Yang Baru?

Selama bertahun-tahun, ancaman utama adalah "bug dalam kod", satu kecacatan logik dalam kontrak pintar yang membolehkan perompak mengosongkan perbendaharaan protokol. Namun, seiring pengesahan formal dan alat audit berkuasa AI menjadikan eksploit atas talian lebih sukar dilaksanakan, penyerang telah mengalihkan usaha mereka ke laluan dengan perlawanan paling rendah: antaramuka pengguna.

Kontrak yang telah jatuh tempo vs Infrastruktur yang lemah

Industri DeFi telah menghabiskan jutaan dolar untuk audit kontrak pintar, tetapi sangat sedikit untuk keselamatan infrastruktur web. Walaupun kotak protokol mungkin selamat secara matematik, laman web yang digunakan untuk mengakses kotak itu sering kali bergantung pada teknologi terpusat era 1990-an seperti DNS dan pendaftar domain.

Pencuri siber telah menyedari bahawa jauh lebih mudah untuk menipu pekerja pendaftar melalui rekabentuk sosial atau pemalsuan identiti berbanding mencari kelemahan zero-day dalam kontrak Solidity yang telah diuji ketat. Inilah sebabnya kami melihat peningkatan besar dalam serangan frontend yang menyerang protokol utama seperti OpenEden, Curvance, dan Maple Finance.

DNS sebagai Kemunduran Kepercayaan

Serangan frontend adalah unik berbahaya kerana tidak kelihatan oleh mata telanjang. Dalam serangan phishing biasa, pengguna mungkin memperhatikan URL yang salah eja (contohnya,

coowswap.fi). Dalam peristiwa perompakan DNS seperti kebocoran CoW Swap, URL adalah 100% betul.Vitalik Buterin terkenal menyatakan tahun 2026 sebagai tahun di mana pembangun mesti membalikkan "penurunan kepercayaan DNS". Masalah utama ialah pengembara web moden tidak dibina untuk era "Kod ialah Undang-Undang". Apabila pelayan DNS diserang, ia memutuskan seluruh rantai kepercayaan tanpa sebarang amaran kepada pengguna. Ikon "Kunci" pada pengembara anda secara efektif dijadikan senjata terhadap anda, memberikan rasa keselamatan yang salah semasa anda bersambung ke IP jahat.

Kenaikan Penipuan-sebagai-Perkhidmatan

Generasi baru penarik dompet, seperti penarik AngelFerno, telah memungkinkan penyerang berkeahlian rendah untuk melaksanakan serangan peralihan antarmuka berdampak tinggi.

Skrip pencuri ini adalah perisian canggih yang:

Kenal pasti "Paus": Pindai secara serta-merta dompet yang disambungkan untuk memprioritaskan aset yang paling bernilai.

Cipta Tandatangan Menipu: Mereka tidak sekadar meminta pindah; mereka menghasilkan tanda tangan Permit ERC-2612 yang kompleks yang kelihatan seperti interaksi protokol biasa tetapi memberikan kawalan penuh kepada penyerang.

Automatikan Keuntungan: Dana yang dicuri dibahagikan secara automatik antara penipu dan pembangun drainer, mencipta gelung insentif yang diprofesionalkan yang memastikan serangan frontend tetap menjadi ancaman berterusan terhadap sempadan DeFi.

Bagaimana untuk Melindungi Dompet Anda daripada Serangan Frontend?

Guna Alat Simulasi Transaksi

Pertahanan paling berkesan terhadap frontend yang dirampas ialah firewall sebelum transaksi. Alat seperti Pocket Universe, Wallet Guard, dan Fire ialah sambungan pelayar yang bertindak sebagai lapisan perantara antara dapp dan dompet anda.

Apabila anda klik "Swap" atau "Approve," alat-alat ini mensimulasikan transaksi dalam persekitaran peribadi dan menunjukkan dengan tepat apa yang akan berlaku kepada aset anda sebelum anda menandatangani. Jika laman web yang disusupi cuba menggunakan "Permit" untuk mengosongkan ETH anda sambil memaparkan butang "Confirm Swap" pada antaramuka, simulator akan menandakan ketidakkonsistenan ini, dengan memaparkan amaran bahawa "219 ETH akan keluar dari dompet anda sebagai balasan $0."

Persekitaran Penandatanganan Leveraj Terpisah

Dompet tradisional seperti MetaMask sering kali "tidak melihat" niat jahat dari frontend yang dirampas. Kini, banyak pengguna canggih telah berpindah ke Rabby Wallet atau Frame, yang dibangun khusus untuk keselamatan DeFi.

Pemindaian Risiko Automatik: Rabby secara asli menguraikan setiap transaksi, menandai jika kontrak adalah baharu, tidak disahkan, atau baru dikaitkan dengan eksploit.

Asal yang disenaraikan putih: Dompet ini mempertahankan pangkalan data alamat kontrak rasmi yang telah disahkan. Jika anda berada di

cow.fi tetapi kontrak yang meminta kebenaran bukan kontrak Penyelesaian CoW Swap rasmi, dompet akan memunculkan amaran keselamatan tahap tinggi.Kebeningan Kontekstual: Alih-alih menunjukkan rentetan heksa secara mentah, persekitaran ini menterjemahkan kod tersebut ke dalam bahasa Inggeris yang mudah: "Anda memberikan kebenaran kepada [Alamat Perompak] untuk mengeluarkan USDC anda."

Dompet Perkakas

Dompet keras seperti Ledger Flex atau Trezor Safe 5 hanya sesecara mana pengguna yang menggunakannya. Semasa serangan CoW Swap, ramai mangsa menggunakan dompet keras tetapi masih kehilangan dana kerana mereka mengaktifkan "Penandatanganan Buta."

Untuk bertahan daripada serangan peralihan DNS, anda harus memandang skrin dompet peranti keras sebagai sumber kebenaran se-satunya.

Lumpuhkan Penandatanganan Buta sekiranya berlaku untuk memaksa peranti menunjukkan butiran transaksi penuh.

Sahkan Penerima: Sentiasa semak alamat kontrak yang ditunjukkan pada Ledger atau Trezor anda berbanding sumber tepercaya (seperti Etherscan atau dokumen rasmi projek).

Semak Jumlah: Jika anda melakukan pertukaran $100 tetapi peranti menunjukkan permintaan izin "Tidak Terhad", tolak transaksi tersebut segera.

Kesihatan Kebenaran dan Pencabulan

Walaupun anda tidak diserang, anda kemungkinan besar mempunyai persetujuan tanpa had yang berada di dompet anda daripada perdagangan sebelumnya. Jika mana-mana protokol tersebut mengalami kebocoran antara muka di masa depan, dana anda berisiko.

Mewujudkan rutin kebersihan kebenaran adalah penting. Gunakan Revoke.cash atau pengurus persetujuan bawaan dompet anda sekali seminggu untuk mengaudit kebenaran anda. Cari:

Kuasa Tanpa Had: Tukar ini kepada jumlah tertentu.

Kontrak usang: Cabut akses untuk mana-mana dapp yang tidak anda gunakan dalam 30 hari terakhir.

Permit mencurigakan: Jika anda melihat persetujuan untuk kontrak yang tidak anda kenali, batalkan segera.

Dagang dengan Selamat di Tengah Risiko Keselamatan di KuCoin

Walaupun DeFi menawarkan inovasi, kurangnya tanggungjawab terpusat semasa serangan DNS boleh meninggalkan pengguna terperangkap. Bagi mereka yang ingin mendapat paparan terhadap ekosistem DeFi tanpa risiko infrastruktur daripada antaramuka yang tidak disahkan, KuCoin menyediakan persekitaran yang selamat dan dipantau, dibina berdasarkan keselamatan peringkat institusi.

Mengakses Token DeFi melalui Bursa Selamat

Apabila protokol seperti CoW Swap mengalami kebocoran antaramuka, harga token asli (COW) sering mengalami kemeruapan yang ekstrem. Perdagangan di KuCoin Spot Market membolehkan anda menukar dan memegang token COW tanpa pernah berinteraksi dengan antaramuka dapp yang berpotensi direbut. Dengan menyimpan aset anda dalam ekosistem KuCoin, anda mendapat manfaat dari pemantauan pasaran secara masa nyata dan likuiditi yang mendalam, memastikan anda boleh memasuki atau keluar dari kedudukan walaupun laman web rasmi protokol sedang tidak aktif atau terjejas.

Infrastruktur Keselamatan KuCoin

Berbeza dengan pendaftar domain terdesentralisasi yang gagal semasa serangan CoW Swap, KuCoin menggunakan strategi pertahanan berlapis-lapis yang direka untuk ketahanan institusi.

Pada 2026, KuCoin mengekalkan sijil SOC 2 Type II dan ISO 27001:2022, yang mewakili piawai emas untuk pengurusan keselamatan maklumat.

Selepas pengoptimuman arsitektur dompet utama, KuCoin telah meningkatkan logik pengurusan alamatnya, memberikan sistem perlindungan aset yang lebih boleh dipercayai dan tahan lasak, yang dipantau secara masa nyata oleh pasukan teknikal khas.

KuCoin menggunakan autentikasi berfaktor banyak (MFA) dan protokol penundaan penarikan untuk alamat baru, mencegah skenario "penarikan segera" yang biasa dilihat dalam serangan phishing frontend.

Menghasilkan Imbal Hasil dengan Keselamatan Institusi

Salah satu pendorong utama pengguna mengunjungi antaramuka DeFi yang berisiko ialah pencarian hasil.

Pegang untuk Untung: Ciri Pegang untuk Untung KuCoin membolehkan anda menghasilkan hadiah harian secara langsung pada baki perdagangan anda yang tersedia (Spot, Margin, dan Niaga Hadapan) tanpa pernah mengunci dana anda.

KuCoin Untung: Bagi mereka yang mencari hasil yang lebih tinggi, KuCoin Untung menawarkan satu set produk peringkat profesional, daripada Untung Mudah hingga staking tempoh tetap, semua disokong oleh kawalan risiko dalaman bursa. Ini memberikan alternatif yang jauh lebih selamat berbanding berinteraksi dengan antaramuka DeFi eksperimen semasa tempoh ketidakstabilan DNS secara meluas.

Kesimpulan

Insiden CoW Swap pada 2026 adalah pengingat yang jelas bahawa bahagian terdesentralisasi DeFi sering berakhir pada antaramuka pengguna. Semasa penyerang berpindah fokus daripada eksploit kod yang kompleks kepada pengambilalihan DNS yang ringkas dan berkesan, tanggungjawab keselamatan kembali kepada pengguna. Dengan menggabungkan dompet peranti keras, simulasi transaksi, dan keselamatan institusi platform seperti KuCoin, anda boleh menerusi landskap DeFi tanpa menjadi headline seterusnya.

Soalan Lazim

Adakah CoW Swap selamat digunakan sekarang?

Ya. Pasukan CoW telah memulihkan domain tersebut, mengimplementasikan RegistryLock, dan berpindah ke infrastruktur yang lebih selamat. Namun, sentiasa semak bahawa anda berada di URL yang betul.

Adakah serangan CoW Swap mempengaruhi kontrak atas rantai?

Tidak. Kontrak pintar tidak pernah diserang. Hantar antaramuka laman web sahaja yang dirampas. Jika anda tidak menandatangani sebarang transaksi semasa jendela serangan, dana anda masih selamat.

Apa itu RegistryLock?

RegistryLock ialah lapisan keselamatan tambahan yang disediakan oleh pendaftar domain yang memerlukan pengesahan manual dan pelbagai faktor daripada peserta yang diberi kuasa sebelum sebarang perubahan boleh dibuat kepada tetapan DNS domain.

Bagaimana saya tahu jika laman web telah dirampas?

Sukar untuk menentukan hanya dengan melihat URL. Gunakan simulator transaksi (seperti Rabby Wallet) untuk melihat sama ada kontrak yang anda interaksi ialah kontrak rasmi yang telah disahkan.

Patutkah saya memindahkan dana saya ke dompet baru?

Jika anda menandatangani "kelulusan" atau "kebenaran" semasa jendela serangan, dompet anda mungkin berisiko. Anda harus mencabut semua kebenaran segera melalui Revoke.cash atau pindahkan aset anda ke dompet peranti keras yang baharu dan selamat.

Penafian:Kandungan ini hanya untuk tujuan maklumat dan tidak merupakan nasihat pelaburan. Pelaburan mata wang kripto membawa risiko. Sila lakukan penyelidikan anda sendiri (DYOR).

Penafian: Halaman ini telah diterjemahkan dengan menggunakan teknologi AI (dikuasakan oleh GPT) untuk keselesaan anda. Untuk mendapatkan maklumat yang paling tepat, rujuk kepada versi bahasa Inggeris asal.