Dunia terdesentralisasi Web3 terus-menerus berada di bawah serangan, namun sifat serangan tersebut terus berkembang. Tidak lagi terbatas pada eksploitasi kelemahan smart contract, pelaku jahat kini menargetkan mata rantai paling lemah dalam rantai ini:yaitu pengembang individu. Sebuah insiden mengkhawatirkan baru-baru ini, di mana seorang anggota komunitas terjebak dalam skema wawancara Web3 yang canggih, mengungkap taktik baru yang licik. Muslihatnya sederhana namun efektif: kandidat diminta untuk mengkloning repositori GitHub yang tampaknya tidak berbahaya, tetapi sebenarnya berisi kode yang dirancang untuk mencuri data sensitif, yang mengungkapkan kerentanan mendalam dalam proses perekrutan maupun kepercayaan pada sumber terbuka.

Anatomi Paket Berbahaya

Serangan ini dikonfirmasi pada9 Agustus 2025, ketika seorang anggota komunitas, yang berpartisipasi dalam apa yang mereka kira sebagai wawancara kerja Web3 standar, diarahkan untuk mengkloning repositori GitHub“EvaCodes-Community/UltraX.”Tersembunyi dalam proyek ini adalah muatan beracun: paket NPM berbahaya bernama

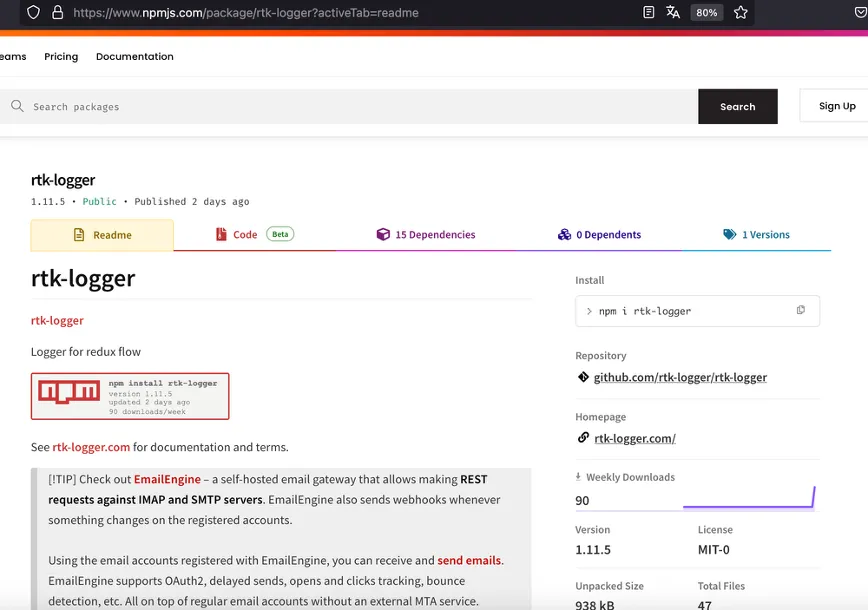

rtk-logger@1.11.5.

rtk-logger@1.11.5 | Kredit: SlowMist

Analisis oleh Tim Keamanan SlowMist dengan cepat mengungkap kemampuan paket yang berbahaya ini. Ini bukan sekadar pengumpulan data kecil; ini adalah operasi pencurian identitas dan aset berskala penuh. Kode berbahaya tersebut dirancang untuk mengumpulkan data penting dan sangat sensitif, termasukdata ekstensi browserdan, yang paling penting,file dompet kripto. Semua informasi yang dicuri langsung diunggah ke server penyerang. Untuk memperparah bahaya, paket ini ditemukan memiliki fungsi yang mampumengunduh muatan berbahaya tambahan dan menjalankan perintahsecara jarak jauh, memberikan penyerang pintu belakang untuk tindakan di masa depan yang lebih merusak. Ini adalah kasus yang jelas di mana tujuan langsungnya adalah menguras aset digital korban dan mengkompromikan identitas Web3 mereka.

Paradoks Sumber Terbuka: Krisis Kepercayaan

Insiden ini menjadi pengingat brutal akanparadoks dari sumber terbukaDalam ekosistem Web3, industri ini dibangun berdasarkan prinsip transparansi, kolaborasi, dan ketergantungan pada komponen open-source yang dibagikan. Namun, kepercayaan yang melekat ini telah menjadi titik eksploitasi yang kritis. Serangan ini pada dasarnya adalah bentukserangan rantai pasokan, namun diarahkan secara kreatif bukan pada entitas korporat, melainkan pada pengembang individu yang aktif mencari pekerjaan.

Para penyerang memanfaatkan lingkungan tekanan tinggi dalam wawancara kerja, di mana kandidat diharapkan untuk mengikuti instruksi dengan cepat dan menunjukkan kemampuan teknis. Dalam konteks ini, pengembang cenderung kurang mempertanyakan keamanan repositori yang diberikan atau memeriksa dependensinya, menjadikan mereka target yang sempurna dan bernilai tinggi. Metode pengiriman ini menyoroti kegagalan sistemik dalam mengamankanruang kerja pengembang, yang, ironisnya, sering kali memegang kunci aset digital yang besar. Jika lingkungan pengembang terganggu, integritas seluruh proyek dan keamanan dana pengguna langsung terancam.

Seruan untuk Kewaspadaan: Memperkuat Pertahanan Pengembang

Pengungkapan penipuan wawancara ini harus menjadiperingatan keamanan utamabagi semua peserta Web3. Peringatan dari tim keamanan sangat sederhana namun penting: pengembang harus sangat waspada terhadapproyek GitHub yang tidak dikenaldan harusmenghindari menjalankan dan debugging kode di lingkungan sensitif..

Untuk melawan ancaman yang terus berkembang ini, industri perlu mengadopsi praktik pertahanan yang ketat:

-

Mengisolasi Lingkungan Pengembangan:Pengembang harus memperlakukan semua kode eksternal, terutama kode yang diterima selama proses perekrutan, sebagai berpotensi berbahaya.Jangan pernah menjalankan atau debugging kode yang tidak dikenaldi mesin yang menyimpan dompet kripto, kunci pribadi, atau frase pemulihan Anda. Gunakanlingkungan sandboxedatau mesin virtual terisolasi yang didedikasikan untuk pengujian atau debugging eksternal.

-

Audit Dependensi:Dunia Web3 sangat bergantung pada pengelola paket seperti NPM. Pengembang harus mengembangkan kebiasaanmengaudit dependensidari setiap proyek yang mereka kloning. Cari tanda bahaya: paket dengan jumlah unduhan rendah, versi baru dengan fungsi yang tiba-tiba dan mencurigakan, atau permintaan izin berisiko tinggi.

-

Validasi Sumber:Sebelum melakukan cloning, verifikasi dengan cepat legitimasi organisasi atau pengguna GitHub. Periksa riwayat komit mereka, keterlibatan komunitas, dan catatan kontribusi. Jika profil terlihat mencurigakan karena terlalu baru atau tidak aktif di luar repositori serangan, lakukan dengan sangat hati-hati.

Keamanan adalah Tanggung Jawab Bersama

Perubahan fokus penyerang dari kontrak pintar on-chain ke endpoint pengembang off-chain menandakan era baru tantangan keamanan Web3. Scam wawancara Web3 lebih dari sekadar cerita peringatan tentang aplikasi pekerjaan yang gagal; ini menyoroti kebutuhan akan perubahan budaya mendasar menuju zero-trust dalam komunitas pengembang. Keamanan bukanlah fitur yang ditambahkan di akhir, juga bukan hanya domain auditor keamanan. Dalam ekosistem digital yang saling terhubung dan sangat berharga ini, tanggung jawab untuk perlindungan berada di tangan setiap peserta — dari tim perekrutan perusahaan yang mengatur tes hingga pengembang individu yang menekan tombol "clone". Kegagalan melakukannya membuka pintu lebar-lebar untuk eksploitasi berikutnya yang lebih canggih.

Referensi:

SlowMist - Laporan Ancaman: Mengungkap Scam Wawancara Web3 , 12 Agustus 2025