Apa Itu Serangan Dusting dan Apa Karakteristiknya?

2026/04/05 00:16:33

Serangan dusting bukanlah mekanisme pencurian langsung, tetapi teknik eksploitasi privasi yang canggih yang memanfaatkan transparansi blockchain untuk melacak, mengelompokkan, dan pada akhirnya menghapus anonimitas pengguna mata uang kripto, mengubah transaksi yang tampaknya tidak signifikan menjadi alat intelijen kuat untuk ancaman siber yang ditargetkan.

Ancaman Tenang yang Tersembunyi di Mata Terali

Serangan dusting jarang mengumumkan dirinya. Ia datang sebagai transaksi kecil, hampir tak bermakna, terkadang hanya senilai beberapa sen mata uang kripto, diam-diam berada di dompet tanpa menimbulkan kecurigaan. Namun di balik nilai yang tak signifikan itu tersembunyi strategi yang terhitung untuk mengungkap sesuatu yang jauh lebih berharga: identitas. Di dalam ekosistem mata uang kripto, di mana privasi sering dianggap ada tetapi tidak dijamin, transaksi mikro ini telah menjadi metode pengawasan yang halus. Menurut berbagai penjelasan tentang serangan dusting, penyerang mendistribusikan sejumlah kecil mata uang kripto ke banyak alamat secara khusus untuk melacak dan menganalisis bagaimana dana-dana tersebut bergerak di sepanjang blockchain.

Pendekatan ini berfungsi karena jaringan blockchain dirancang untuk transparan. Setiap transaksi dicatat secara publik, menciptakan buku besar yang permanen dan dapat dilacak. Meskipun alamat dompet tidak secara langsung mengungkap identitas pribadi, pola-pola muncul seiring waktu. Serangan dusting memanfaatkan transparansi ini, menggunakan data daripada kekuatan untuk mengungkap koneksi antar dompet. Berbeda dengan upaya peretasan yang menargetkan kerentanan dalam perangkat lunak, serangan dusting berfokus pada pola perilaku. Mereka mengubah transaksi rutin menjadi jejak, secara bertahap mengungkap struktur kepemilikan.

Yang membuat ancaman ini sangat menarik adalah ketidakkelihatanannya. Banyak pengguna tidak pernah memperhatikan setoran ini, dan bahkan lebih sedikit lagi yang memahami tujuannya. Serangan ini tidak meminta tindakan apa pun, tidak memicu alarm, dan tidak mencoba mencuri dana segera. Sebaliknya, ia menunggu. Kesabaran inilah yang membuat serangan dusting sangat efektif, dan sangat diremehkan.

Memahami “Dust” dalam Konteks Mata Uang Kripto

Untuk memahami serangan dusting, penting untuk terlebih dahulu memahami apa sebenarnya arti “dust”. Dalam mata uang kripto, dust merujuk pada jumlah aset digital yang sangat kecil, seringkali sekecil sehingga praktis tidak berguna untuk dibelanjakan. Sebagai contoh, di jaringan Bitcoin, dust bisa hanya beberapa ratus satoshi, sebagian kecil dari satu sen nilainya.

Jumlah-jumlah ini ada secara alami dalam sistem blockchain. Seiring waktu, transaksi berulang dapat meninggalkan fragmen kecil mata uang kripto, yang dikenal sebagai unspent transaction outputs (UTXOs). Fragmen-fragmen ini terakumulasi dan sering diabaikan oleh pengguna karena nilainya finansialnya sangat kecil. Namun, apa yang tampak tidak signifikan secara finansial dapat sangat berharga dari perspektif data.

Penyerang memanfaatkan hal ini dengan sengaja mengirim dust ke ribuan dompet. Karena jaringan blockchain memungkinkan siapa pun untuk mengirim dana ke alamat publik apa pun, tidak ada hambatan yang mencegah tindakan ini. Setelah dust masuk ke dompet, ia menjadi bagian dari riwayat transaksi dompet tersebut. Di sinilah strategi sebenarnya dimulai.

Dust bertindak sebagai penanda. Dust tidak dimaksudkan untuk dihabiskan demi keuntungan, tetapi berfungsi sebagai alat pelacakan. Ketika pengguna secara tidak sengaja memasukkan dust tersebut ke dalam transaksi masa depan, hal itu menghubungkan berbagai alamat dompet. Seiring waktu, koneksi-koneksi ini membentuk peta kepemilikan.

Dalam pengertian ini, dust kurang tentang uang dan lebih tentang metadata. Ia mengubah blockchain dari buku besar keuangan menjadi jaringan intelijen, di mana bahkan transaksi terkecil sekalipun dapat mengungkap pola tentang perilaku, kebiasaan, dan identitas.

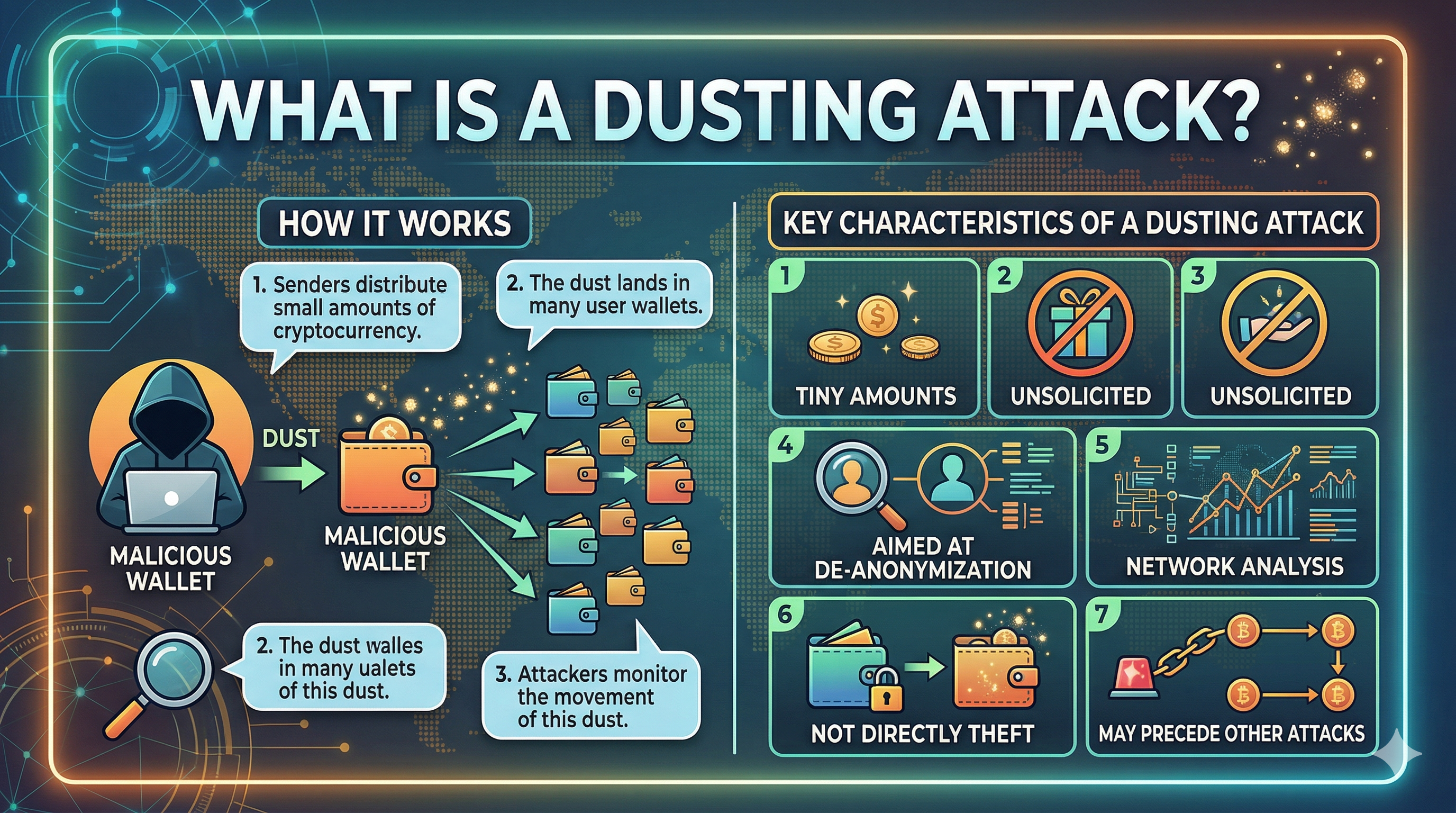

Bagaimana Serangan Dusting Sebenarnya Bekerja

Serangan dust mengikuti proses terstruktur yang berlangsung secara bertahap, sering kali tanpa korban menyadari apa yang sedang terjadi. Itu dimulai dengan pengumpulan data. Penyerang memindai jaringan blockchain untuk mencari alamat dompet aktif, yaitu yang sering mengirim atau menerima transaksi. Alamat dompet aktif lebih cenderung berinteraksi dengan dust nantinya, menjadikannya target ideal.

Fase berikutnya adalah distribusi. Jumlah kecil mata uang kripto dikirim ke ribuan, terkadang jutaan, alamat. Transaksi-transaksi ini diotomatisasi, memerlukan biaya minimal dibandingkan dengan kecerdasan potensial yang diperoleh. Menurut analisis CoinTracker’s tahun 2026, penyerang sering menggunakan skrip untuk mendistribusikan dust secara efisien di sejumlah besar dompet.

Setelah distribusi, pemantauan dimulai. Ini adalah fase paling kritis. Penyerang melacak pergerakan dust menggunakan alat analitik blockchain. Jika dust tetap tidak tersentuh, nilainya sedikit. Namun, jika dust digunakan, ia menjadi kunci yang membuka koneksi antar alamat.

Tahap terakhir melibatkan pengelompokan dan identifikasi. Ketika dust digabungkan dengan dana lain dalam transaksi, hal ini mengungkap bahwa dana-dana tersebut milik entitas yang sama. Jika transaksi tersebut berinteraksi dengan centralized exchange yang memerlukan verifikasi identitas, penyerang dapat menghubungkan aktivitas dompet dengan identitas dunia nyata.

Proses ini tidak bergantung pada peretasan sistem keamanan. Ini bergantung pada kesabaran, analisis data, dan perilaku manusia. Itulah yang membuatnya sangat efektif dan sulit dideteksi.

Tujuan Utama: De-Anonimisasi

Tujuan utama serangan dusting bukanlah pencurian, melainkan de-anonimisasi. Pengguna mata uang kripto sering menganggap identitas mereka terlindungi karena alamat dompet tidak mencantumkan informasi pribadi. Meskipun secara teknis benar, anonimitas ini rapuh.

Transparansi blockchain memungkinkan siapa pun untuk melacak transaksi. Dengan menghubungkan beberapa alamat dompet bersama-sama, penyerang dapat membuat profil perilaku keuangan pengguna. Ini mencakup frekuensi transaksi, kepemilikan aset, dan interaksi dengan platform tertentu. Seiring waktu, data ini menjadi semakin rinci.

Setelah kluster dompet diidentifikasi, penyerang dapat menyimpulkan pola kepemilikan dan bahkan memperkirakan total aset. Informasi ini sangat berharga, terutama saat menargetkan individu atau organisasi dengan kekayaan bersih tinggi.

Bahaya meningkat ketika wawasan-wawasan ini berpotongan dengan sumber data eksternal. Misalnya, jika sebuah dompet berinteraksi dengan bursa yang diatur, proses verifikasi identitas dapat mengungkapkan detail pribadi. Setelah hubungan terbentuk, anonimitas runtuh.

Inilah mengapa serangan dusting sering digambarkan sebagai operasi pengumpulan intelijen. Mereka bukan ancaman langsung, tetapi langkah-langkah persiapan. Dengan mengubah aktivitas blockchain anonim menjadi pola yang dapat diidentifikasi, penyerang menciptakan peluang untuk serangan yang lebih langsung dan terfokus di masa depan.

Karakteristik Utama dari Serangan Dusting

Serangan dusting memiliki beberapa karakteristik khas yang membedakannya dari jenis ancaman kripto lainnya. Salah satu yang paling mencolok adalah ukuran transaksi yang sangat kecil. Jumlah ini sengaja tidak signifikan, memastikan mereka tidak memicu kekhawatiran atau tindakan segera.

Ciri khas lainnya adalah skala. Serangan dusting jarang ditujukan ke satu dompet saja. Sebaliknya, serangan ini melibatkan distribusi massal ke ribuan alamat. Pendekatan luas ini meningkatkan kemungkinan mengidentifikasi target yang bernilai.

Ketekunan juga merupakan karakteristik utama. Serangan dusting bukanlah peristiwa sekali jalan. Penyerang dapat melakukan kampanye berulang-ulang, terus-menerus mengumpulkan data dan menyempurnakan analisis mereka. Proses ini dapat berlangsung selama berminggu-minggu atau bahkan berbulan-bulan.

Karakteristik selanjutnya adalah ketergantungan pada transparansi blockchain. Berbeda dengan serangan siber tradisional yang memanfaatkan kerentanan perangkat lunak, serangan dusting memanfaatkan sifat terbuka dari sistem blockchain. Setiap transaksi terlihat, sehingga memungkinkan untuk melacak dan menganalisis perilaku pengguna tanpa interaksi langsung.

Akhirnya, serangan-serangan ini bersifat pasif. Mereka tidak memerlukan interaksi segera dari korban. Efektivitas serangan tergantung pada apakah pengguna akhirnya berinteraksi dengan dust.

Karakteristik-karakteristik ini membuat serangan dusting secara unik halus. Mereka beroperasi secara diam-diam, berskala secara efisien, dan mengandalkan sifat-sifat dasar dari teknologi blockchain.

Mengapa Serangan Dusting Lebih Penting di Tahun 2026

Serangan dusting telah berkembang seiring dengan ekosistem mata uang kripto yang lebih luas. Seiring meningkatnya adopsi blockchain, jumlah data transaksi yang tersedia secara publik juga meningkat. Ini menciptakan lingkungan yang lebih kaya untuk analisis dan pelacakan. Alat analisis blockchain modern jauh lebih canggih dibandingkan beberapa tahun lalu. Mereka dapat mengidentifikasi pola, mengelompokkan alamat, dan bahkan memprediksi perilaku berdasarkan riwayat transaksi. Ini membuat serangan dusting menjadi lebih efektif dari sebelumnya.

Laporan terbaru menunjukkan bahwa serangan dusting semakin sering digunakan sebagai bagian dari strategi serangan yang lebih besar. Serangan ini sering kali menjadi langkah pertama dalam operasi yang lebih kompleks, termasuk kampanye phishing dan penipuan yang ditargetkan.

Meningkatnya keuangan terdesentralisasi (DeFi) dan penggunaan multi-dompet juga meningkatkan kerentanan. Pengguna sering mengelola beberapa dompet untuk tujuan berbeda, menciptakan lebih banyak peluang bagi penyerang untuk memetakan koneksi di antara mereka. Perubahan ini berarti serangan dusting tidak lagi merupakan insiden terpisah. Mereka adalah bagian dari tren yang lebih luas menuju ancaman siber berbasis data, di mana informasi, bukan akses, adalah tujuan utama.

Contoh dan Pola Dunia Nyata

Serangan dusting bukanlah teoretis, mereka telah terjadi berulang kali di berbagai jaringan blockchain. Bitcoin, Litecoin, dan pengguna Ethereum semua melaporkan menerima mikro-transaksi yang tidak dapat dijelaskan.

Satu pola yang patut diperhatikan melibatkan lampiran pesan atau tautan ke transaksi dust. Dalam beberapa kasus, pengguna menerima jumlah kecil mata uang kripto bersama memo yang mengarahkan mereka ke situs web. Tautan ini sering kali mengarah ke halaman phishing yang dirancang untuk mencuri kredensial atau kunci pribadi.

Pola lain melibatkan penargetan dompet bernilai tinggi. Penyerang fokus pada alamat dengan saldo besar, karena potensi keuntungan dari de-anonimisasi yang berhasil lebih tinggi. Setelah diidentifikasi, pengguna ini dapat menjadi sasaran penipuan atau upaya pemerasan yang dipersonalisasi.

Dompet institusional juga menjadi sasaran. Dalam kasus-kasus ini, tujuannya mungkin melampaui keuntungan finansial untuk mencakup intelijen kompetitif. Dengan memetakan aliran transaksi, penyerang dapat menyimpulkan hubungan bisnis dan strategi operasional. Contoh-contoh nyata ini menunjukkan bahwa serangan dusting bersifat adaptif. Mereka berkembang berdasarkan target, blockchain, dan tujuan penyerang.

Misconsepsi Umum Tentang Serangan Dusting

Salah satu kesalahpahaman paling umum adalah bahwa serangan dusting secara langsung mencuri dana. Sebenarnya, serangan itu sendiri tidak membahayakan keamanan dompet atau mengakses kunci pribadi. Dana tetap aman kecuali pengguna menjadi korban serangan sekunder.

Kesalahpahaman lain adalah bahwa serangan dust jarang terjadi. Meskipun tidak selalu terlihat, serangan ini terjadi lebih sering dari yang disadari sebagian besar pengguna. Banyak dompet berisi dust tanpa pemiliknya menyadarinya.

Beberapa pengguna juga percaya bahwa mengabaikan dust sepenuhnya menghilangkan risiko. Meskipun mengabaikan dust mengurangi eksposur, pengumpulan data dasar mungkin masih terjadi jika pola dapat disimpulkan dari transaksi lainnya.

Ada juga kesalahpahaman bahwa hanya investor besar yang menjadi sasaran. Meskipun dompet bernilai tinggi adalah target yang menarik, serangan dusting seringkali menjangkau luas. Dompet aktif mana pun bisa menjadi bagian dari dataset.

Memahami kesalahpahaman ini penting. Ini mengubah perspektif dari rasa takut menjadi kesadaran, membantu pengguna mengenali sifat sebenarnya dari ancaman tersebut.

Pola Perilaku yang Dicari Penyerang

Serangan dust pada dasarnya berkaitan dengan perilaku. Penyerang kurang tertarik pada dust itu sendiri dan lebih tertarik pada bagaimana pengguna berinteraksi dengannya.

Satu pola utama adalah pengelompokan transaksi. Ketika pengguna menggabungkan beberapa input dalam satu transaksi, hal ini mengungkapkan bahwa input-input tersebut milik entitas yang sama. Ini adalah metode utama untuk menghubungkan alamat.

Pola lainnya adalah frekuensi. Transaksi reguler menyediakan lebih banyak titik data, sehingga lebih mudah mengidentifikasi kebiasaan dan memprediksi perilaku masa depan.

Interaksi dengan bursa terpusat juga merupakan sinyal penting. Platform-platform ini sering kali memerlukan verifikasi identitas, menciptakan jembatan antara aktivitas blockchain anonim dan identitas dunia nyata.

Pola waktu juga dapat mengungkap wawasan. Misalnya, waktu transaksi yang konsisten dapat menunjukkan lokasi geografis atau perilaku rutin.

Sinyal-sinyal perilaku ini, ketika digabungkan, menciptakan profil yang rinci. Ini adalah tujuan utama dari serangan dusting, bukan hanya mengidentifikasi dompet, tetapi memahami orang di baliknya.

Bagaimana Serangan Dusting Memicu Ancaman yang Lebih Besar

Serangan dusting jarang menjadi tujuan akhir. Mereka adalah awal dari strategi yang lebih besar. Setelah penyerang mengumpulkan cukup data, mereka dapat meluncurkan serangan yang lebih terarah dan efektif.

Phishing adalah salah satu tindak lanjut paling umum. Dengan memanfaatkan pengetahuan tentang aset atau transaksi terbaru pengguna, penyerang dapat membuat pesan yang sangat meyakinkan. Pesan-pesan ini mungkin menyebut detail spesifik, sehingga lebih berpeluang berhasil.

Pemerasan adalah hasil potensial lainnya. Jika penyerang mengidentifikasi dompet bernilai tinggi, mereka mungkin mencoba mengancam atau memaksa pemiliknya.

Dalam beberapa kasus, serangan dusting digunakan untuk pengawasan, bukan untuk eksploitasi langsung. Organisasi mungkin menggunakannya untuk memantau pesaing atau melacak perilaku pasar.

Progres ini, dari pengumpulan data hingga tindakan yang ditargetkan, menunjukkan mengapa serangan dusting tidak boleh diabaikan sebagai tidak berbahaya. Mereka adalah bagian dari ekosistem ancaman siber yang lebih luas.

Cara Mengenali Serangan Dusting

Mengenali serangan dusting memerlukan perhatian terhadap detail. Tanda paling jelas adalah menerima transaksi sangat kecil dan tak terduga dari alamat yang tidak dikenal. Transaksi-transaksi ini sering muncul tanpa penjelasan. Mereka mungkin tidak menyertakan pesan atau dapat berisi catatan yang samar atau mencurigakan.

Indikator lain adalah pengulangan. Beberapa setoran kecil dalam jangka waktu tertentu dapat menunjukkan kampanye yang berkelanjutan daripada kejadian acak.

Pengguna juga harus memperhatikan token yang tidak dikenal. Dalam beberapa kasus, dust dapat muncul sebagai aset baru atau asing yang ditambahkan ke dompet.

Memantau riwayat transaksi sangat penting. Tinjauan rutin dapat membantu mengidentifikasi pola yang tidak biasa dan membedakan antara aktivitas normal dan potensi serangan. Kesadaran adalah lini pertahanan pertama. Mengenali tanda-tandanya sejak dini dapat mencegah paparan lebih lanjut.

Pemikiran Akhir: Sebuah Permainan Data yang Disamarkan sebagai Transaksi

Serangan dusting mengungkap kebenaran mendasar tentang teknologi blockchain: transparansi adalah kekuatan sekaligus kerentanan. Keterbukaan yang sama yang memungkinkan kepercayaan juga memungkinkan pengawasan.

Serangan-serangan ini bukan tentang keuntungan finansial segera. Mereka tentang informasi, mengumpulkannya, menganalisisnya, dan menggunakannya secara strategis. Di dunia di mana data adalah kekuatan, bahkan transaksi terkecil sekalipun dapat menjadi aset berharga.

Memahami serangan dusting bukan hanya tentang keamanan. Ini tentang perspektif. Ini memerlukan pandangan yang melampaui permukaan dan mengenali bagaimana tindakan yang tampaknya sepele dapat memiliki implikasi yang lebih luas.

Seiring dengan terus tumbuhnya mata uang kripto, metode-metode yang digunakan untuk mengeksploitasinya juga akan bertambah. Serangan dusting hanyalah salah satu contoh bagaimana inovasi dapat digunakan dengan cara yang tak terduga.

FAQ

1. Apa itu serangan dusting dalam istilah sederhana?

Serangan dusting terjadi ketika seseorang mengirim sejumlah kecil mata uang kripto ke banyak dompet untuk melacak dan mengidentifikasi pemiliknya.

2. Apakah serangan dusting bisa mencuri crypto saya?

Tidak, itu tidak dapat mencuri dana secara langsung. Risikonya berasal dari serangan lanjutan seperti phishing.

3. Mengapa penyerang menggunakan dust alih-alih peretasan?

Karena data blockchain bersifat publik, penyerang dapat mengumpulkan informasi tanpa merusak sistem keamanan.

4. Haruskah saya khawatir jika menerima dust?

Tidak segera, tetapi Anda harus menghindari berinteraksi dengannya dan tetap waspada.

5. Apakah serangan dusting umum terjadi pada 2026?

Ya, terutama dengan analitik blockchain lanjutan yang membuat pelacakan menjadi lebih mudah.

Disclaimer

Konten ini hanya untuk tujuan informasi dan bukan merupakan saran investasi. Investasi mata uang kripto membawa risiko. Silakan lakukan riset sendiri (DYOR).

Penafian: Halaman ini diterjemahkan menggunakan teknologi AI (didukung oleh GPT) untuk kenyamanan Anda. Untuk informasi yang paling akurat, lihat versi bahasa Inggris aslinya.