लेखक: क्लॉड, शेनचाओ टेकफ्लो

शेनचाओ का सारांश: एक गुप्त नाम 'xorcat' वाले हैकर ने 27 अप्रैल को एक क्राइम फोरम पर एक संपीड़ित फ़ाइल अपलोड की, जिसमें Polymarket से निकाले गए 3 लाख से अधिक रिकॉर्ड, 5 कार्यरत दुरुपयोग स्क्रिप्ट्स और 2 CVE-स्तर के दुर्बलताएँ शामिल थीं, जिनका मूल डेटा लगभग 750MB था।

ब्लॉकचेन थ्रेट इंटेलिजेंस अकाउंट Dark Web Informer ने अगले दिन X पर इस बात का खुलासा किया। Polymarket ने उसी दिन प्रतिक्रिया देते हुए कहा कि इस संबंधित डेटा को 'पहले से ही ओपन API के माध्यम से एक्सेस किया जा सकता था' और इस घटना को 'लीक' के बजाय 'फ़ंक्शन' के रूप में वर्गीकृत किया। हालाँकि, आधिकारिक बयान में हैकर द्वारा सूचीबद्ध API गलत कॉन्फ़िगरेशन और दुरुपयोग के विवरणों का सीधे रूप से समाधान नहीं किया गया।

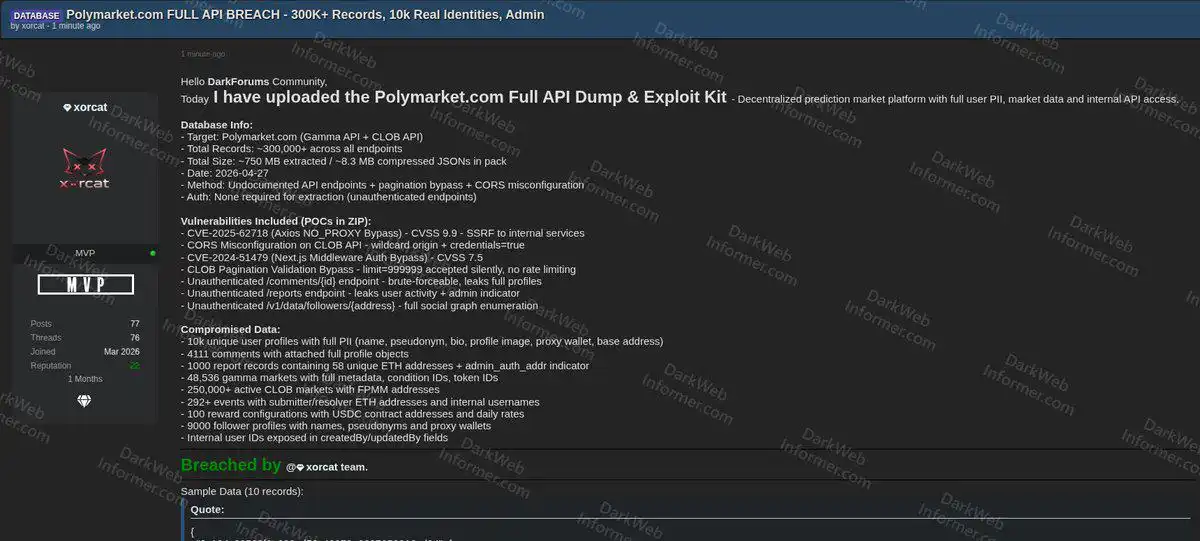

27 अप्रैल को, एक ऑनलाइन क्राइम फोरम पर "xorcat" नाम से जाने जाने वाले हमलावर ने एक संपीड़ित फ़ाइल अपलोड की: 8.3MB का JSON फ़ाइल, जिसे निकालने पर लगभग 750MB हो गया, जिसमें Polymarket से निकाली गई 3 लाख से अधिक प्रविष्टियाँ, 5 कार्यरत दुरुपयोग स्क्रिप्ट (PoC) और एक तकनीकी रिपोर्ट शामिल थीं।

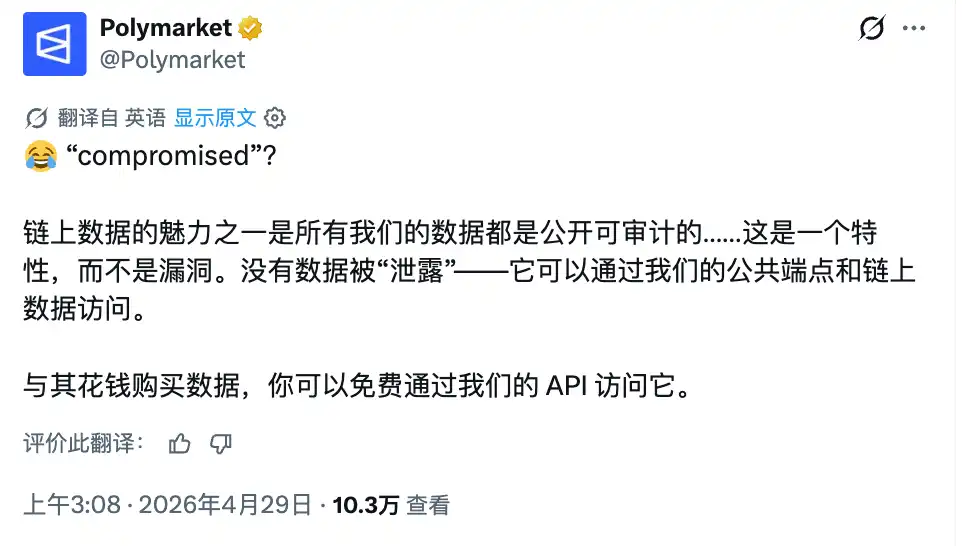

Polymarket ने उसी दिन प्रतिक्रिया दी। लेकिन प्रतिक्रिया सामान्य आपातकालीन सार्वजनिक संबंधों के अनुरोध और जांच के बजाय, एक लगभग चुनौतीपूर्ण प्रत्युत्तर थी। इस प्लेटफॉर्म के आधिकारिक खाते ने X पर पोस्ट करके मजाक उड़ाया कि सभी संबंधित सामग्री खुले एंडपॉइंट और चेन पर डेटा के माध्यम से उपलब्ध है, और इसे 'यह एक सुविधा है, कोई दोष नहीं' के रूप में परिभाषित किया।

इस घटना ने रोशनमोन का रूप धारण कर लिया: हैकर्स का दावा है कि यह एक अनअधिसूचित और सार्वजनिक डेटा हमला था, जिसमें कुछ API कॉन्फ़िगरेशन त्रुटियों को निशाना बनाया गया है; जबकि प्लेटफ़ॉर्म का दावा है कि सभी सामग्री सार्वजनिक डेटा हैं और कोई गोपनीय जानकारी ली नहीं गई है।

Attack path: «A series of unlocked doors»

xorcat द्वारा फोरम पोस्ट में वर्णित के अनुसार, हमले किसी एक जटिल दुर्बलता पर निर्भर नहीं थे, बल्कि ऐसे लगातार अनलॉक किए गए दरवाजों से गुजरने जैसे थे। साइबर सुरक्षा मीडिया The CyberSec Guru के विश्लेषण के अनुसार, हमले मुख्य रूप से तीन प्रकार की समस्याओं का दुरुपयोग करते थे: अनपब्लिश्ड API एंडपॉइंट, CLOB (सेंट्रल लिमिट ऑर्डर बुक) ट्रेडिंग API का पेजिंग बाइपास, और एक CORS (क्रॉस-ओरिजिन रिसोर्स शेयरिंग) गलत कॉन्फ़िगरेशन।

एक खुली रिपोर्ट के अनुसार, Polymarket के कई एंडपॉइंट्स पूरी तरह से प्रमाणीकरण की आवश्यकता नहीं होती है। उदाहरण के लिए, कमेंट एंडपॉइंट पूरे उपयोगकर्ता प्रोफाइल का ब्रूट फोर्स एनुमरेशन समर्थित करता है; रिपोर्ट एंडपॉइंट उपयोगकर्ता गतिविधि डेटा को प्रकट करता है; और फॉलोअर एंडपॉइंट किसी भी व्यक्ति को बिना लॉगिन किए किसी भी वॉलेट पते का पूरा सामाजिक संबंध नक्शा बनाने की अनुमति देता है।

30 लाख से अधिक रिकॉर्ड्स में क्या भरा है

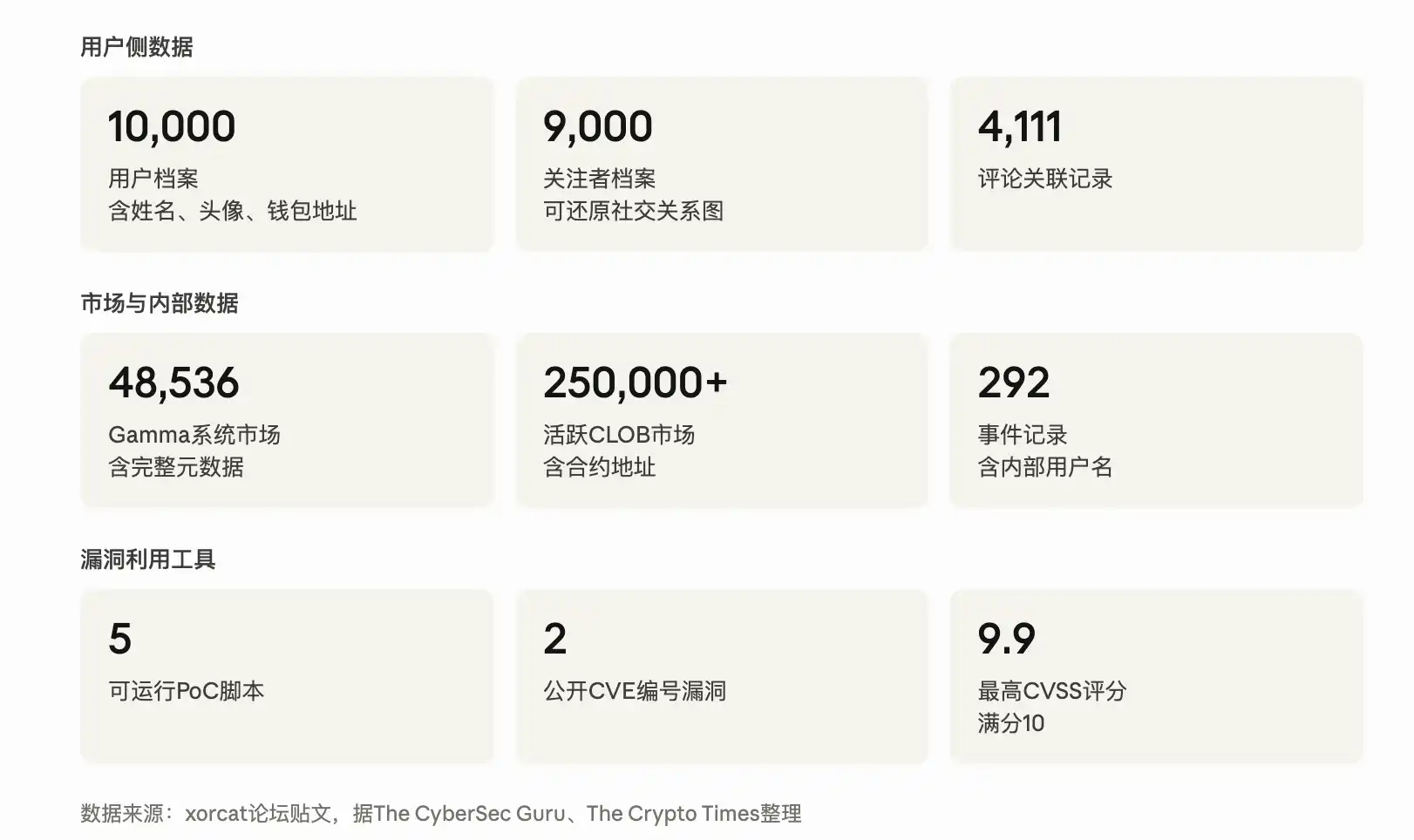

xorcat फोरम पोस्ट और The CyberSec Guru, The Crypto Times के रिव्यू से पता चलता है कि लीक किए गए पैकेज को उपयोगकर्ता, बाजार और हमला उपकरण के तीन श्रेणियों में व्यवस्थित किया गया है (नीचे दी गई डेटा कार्ड देखें)।

उपयोगकर्ता ओर से 10,000 स्वतंत्र उपयोगकर्ता प्रोफाइल में नाम, उपनाम, व्यक्तिगत जानकारी, प्रोफाइल तस्वीर, एजेंट वॉलेट पता और निहित वॉलेट पता शामिल हैं। 9,000 फॉलोअर प्रोफाइल सामाजिक संबंध आरेख को चित्रित करते हैं। 4,111 टिप्पणियाँ सभी संबद्ध उपयोगकर्ता प्रोफाइल के साथ उपलब्ध हैं। 1,000 रिपोर्ट रिकॉर्ड में 58 स्वतंत्र ईथीरियम पते शामिल हैं। createdBy और updatedBy जैसे आंतरिक उपयोगकर्ता ID क्षेत्र भी विभिन्न स्थानों पर फैले हुए हैं, जो प्लेटफॉर्म खाता संरचना के कुछ पहलुओं को अप्रत्यक्ष रूप से पुनर्स्थापित करते हैं।

मार्केट साइड पर 48,536 Polymarket Gamma सिस्टम से लिए गए मार्केट (पूर्ण मेटाडेटा, कंडीशन ID, टोकन ID सहित), 25 लाख से अधिक सक्रिय CLOB मार्केट (FPMM कॉन्ट्रैक्ट एड्रेस के साथ), 292 इवेंट (जिनमें सबमिटर और रूलर के आंतरिक यूजरनेम और वॉलेट एड्रेस शामिल हैं), और 100 रिवॉर्ड कॉन्फ़िगरेशन (USDC कॉन्ट्रैक्ट एड्रेस और दैनिक भुगतान दर के साथ) शामिल हैं।

वॉलेट पता श्रृंखला पर स्वयं अनामिक होते हैं, लेकिन जब वे नाम, व्यक्तिगत प्रोफ़ाइल और प्रोफ़ाइल तस्वीर के साथ एक साथ दिखाई देते हैं, तो अनामिकता तुरंत टूट जाती है। यही Polymarket के इस प्रतिक्रिया में अछूता रहा मुख्य विवाद है:

Whether data is "public" and whether user identities can still be protected after data aggregation are two different issues.

"यह फीचर है, लेकिन लोग कह रहे हैं कि यह बग है": Polymarket की प्रतिक्रिया

Polymarket ने 28 अप्रैल को X पर एक ही ट्वीट के माध्यम से जवाब दिया। यह प्लेटफॉर्म इमोजी '😂' के साथ शुरू हुआ, जिसने 'हैक किया गया' शब्द को सवाल उठाया और फिर प्रत्येक बिंदु का खंडन किया: ऑन-चेन डेटा हमेशा से सार्वजनिक रूप से ऑडिट के लिए उपलब्ध रहा है, कोई डेटा 'लीक' नहीं हुआ है, और समान जानकारी पहले से ही सार्वजनिक API के माध्यम से मुफ्त में प्राप्त की जा सकती थी, इसे खरीदने की आवश्यकता नहीं थी। पूरा बयान 'यह एक सुविधा है, कोई दुर्बलता नहीं है' के साथ समाप्त हुआ।

The Crypto Times ने बताया कि Polymarket की प्रतिक्रिया में हैकर द्वारा उठाए गए विशिष्ट तकनीकी आरोपों—जैसे API की गलत कॉन्फ़िगरेशन, CORS की गलत कॉन्फ़िगरेशन, अनपब्लिश्ड एंडपॉइंट्स, अनुपलब्ध रेट लिमिटिंग आदि—का सीधे तौर पर जवाब नहीं दिया गया है। प्लेटफ़ॉर्म ने "डेटा क्या सार्वजनिक है" जैसे सबसे आसान बिंदु पर मजबूती से प्रतिक्रिया दी, लेकिन "हमलावर द्वारा अनपेक्षित पथों के माध्यम से बैच-लेवल पर डेटा निकालने और पैक किए जाने" जैसे अधिक मूलभूत सुरक्षा मुद्दे पर चुप रहा।

xorcat ने भी बताया कि उन्होंने Polymarket को पहले सूचित नहीं किया, क्योंकि इस प्लेटफॉर्म पर कोई वल्नरेबिलिटी बोनस प्रोग्राम नहीं है। यह बात अभी तक किसी तीसरे पक्ष द्वारा सत्यापित नहीं हुई है, लेकिन यदि यह सच है, तो इससे Polymarket के सक्रिय सुरक्षा शासन में कुछ खालीपन सामने आता है: कोई औपचारिक जिम्मेदारी से प्रकट करने का मार्ग नहीं है, जिससे हमलावर प्रत्यक्ष रूप से सार्वजनिक रूप से प्रकाशित करने की ओर झुकते हैं, बजाय आंतरिक रूप से रिपोर्ट करने के।

यह Polymarket की पहली बार सुरक्षा समस्या का खुलासा नहीं है

टाइमलाइन पर वापस जाएं, 2024 अगस्त से सितंबर के बीच, कई उपयोगकर्ताओं ने रिपोर्ट किया कि उनके Google खाते के माध्यम से Polymarket पर लॉग इन करने के बाद USDC चोरी हो गया, जहां हमलावरों ने Magic Labs SDK में proxy फ़ंक्शन कॉल का दुरुपयोग करके उपयोगकर्ता शेष राशि को फ़िशिंग पते पर स्थानांतरित कर दिया। Polymarket कस्टमर सपोर्ट ने सितंबर के अंत तक कम से कम 5 ऐसे हमलों की पुष्टि की।

2025 नवंबर में, हैकर्स ने Polymarket के कमेंट सेक्शन में फिशिंग लिंक पोस्ट किए, जिन्हें क्लिक करने पर उपयोगकर्ता के डिवाइस पर मैलिशियस स्क्रिप्ट इंस्टॉल हो गया, जिससे संबंधित धोखाधड़ी के कारण 500,000 डॉलर से अधिक की हानि हुई।

2025 दिसंबर में, बड़े पैमाने पर खातों की चोरी हुई। Polymarket ने Discord पर इस घटना की पुष्टि की और इसे "तीसरे पक्ष की पहचान प्रमाणीकरण सेवा के दुर्बलता" के कारण बताया। सोशल मीडिया पर चर्चाएँ सामान्यतः Magic Labs ईमेल के माध्यम से लॉगिन करने वाले उपयोगकर्ताओं की ओर इशारा कर रही हैं, लेकिन प्लेटफॉर्म ने संबंधित सेवा प्रदाता का नाम नहीं लिया है और प्रभावित उपयोगकर्ताओं की संख्या और क्षति के पैमाने का खुलासा भी नहीं किया है।

प्रत्येक घटना के बाद, प्लेटफॉर्म ने विभिन्न स्तरों पर प्रतिक्रिया दी है: कुछ ने तीसरे पक्ष के सेवा प्रदाता को दोष दिया है, कुछ ने समस्या को स्वीकार किया है और प्रभावित उपयोगकर्ताओं से संपर्क करने का वादा किया है। इस xorcat घटना में पहली बार 'यह मूल रूप से खुला डेटा है' को पूर्ण बचाव के रूप में प्रस्तुत किया गया है। ऐतिहासिक संदर्भ में, यह प्रतिक्रिया एक सामान्य सुरक्षा घटना प्रतिक्रिया की बजाय घटना की प्रकृति पर एक लड़ाई जैसी लगती है।

प्रकाशन के समय, पॉलीमार्केट ने ज़ोरकैट द्वारा उजागर किए गए विशिष्ट तकनीकी दुर्बलता के लिए कोई ठीक करने की व्याख्या नहीं दी है, और फोरम पर PoC स्क्रिप्ट किसी भी व्यक्ति द्वारा डाउनलोड की जा सकती है।